MICROSOFT Sentinel と SAP RISE

SAP アプリケーション用の SAP RISE 認定 Microsoft Sentinel ソリューションを使用すると、疑わしいアクティビティを監視、検出、対応できます。 Microsoft Sentinel は、Azure、他のクラウド、またはオンプレミス インフラストラクチャでホストされている SAP システムに対する高度なサイバー攻撃から重要なデータを保護します。 SAP BTP 用の Microsoft Sentinel ソリューション は、そのカバレッジを SAP Business Technology Platform (BTP) に拡張します。

このソリューションを使用すると、SAP RISE/ECS と SAP ビジネス ロジック レイヤー上のユーザー アクティビティを可視化し、Microsoft Sentinel の組み込みコンテンツを適用できます。

- 1 つのコンソールを使用して、Azure およびその他のクラウド上の SAP RISE/ECS の SAP インスタンス、SAP Azure ネイティブ、オンプレミスの資産を含むすべてのエンタープライズ資産を監視します。

- 脅威を検出して自動的に対応する: すぐに使用できる検出機能を使用して、特権エスカレーション、未承認の変更、機密性の高いトランザクション、データ流出などの疑わしいアクティビティを検出します。

- SAP アクティビティを他のシグナルと関連付ける: エンドポイント間、Microsoft Entra データなどを相互に関連付けることで、SAP の脅威をより正確に検出します。

- ニーズに基づいてカスタマイズする - 機密性の高いトランザクションやその他のビジネス リスクを監視する独自の検出を構築します。

- 組み込みのワークブックを使ってデータを視覚化します。

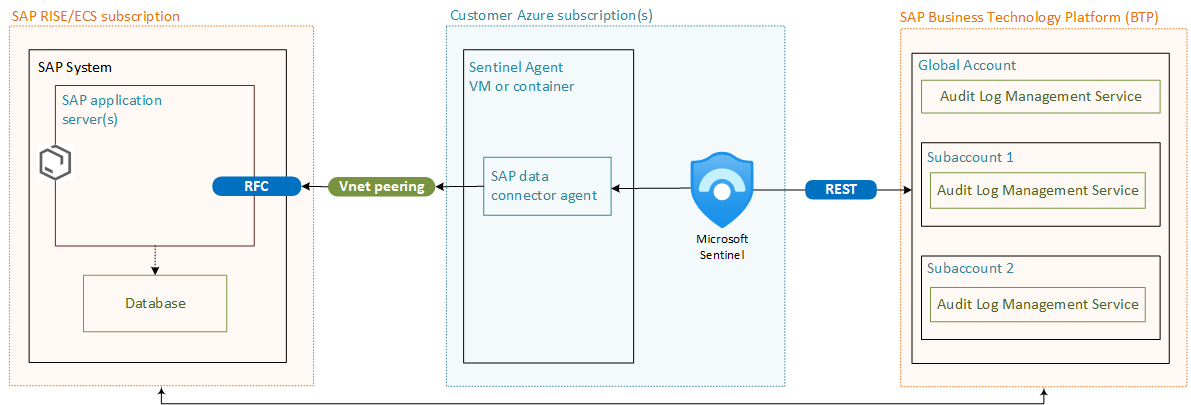

この図は、中間 VM またはコンテナーを介して SAP マネージド SAP システムに接続されている Microsoft Sentinel の例を示しています。 中間 VM またはコンテナーは、構成された SAP データ コネクタ エージェントを使用し、顧客独自のサブスクリプションで実行されます。 SAP Business Technology Platform (BTP) への接続では、監査ログ管理サービスに SAP のパブリック API が使用されます。

SAP RISE/ECS の場合、Microsoft Sentinel ソリューションは顧客の Azure サブスクリプションにデプロイする必要があります。 Microsoft Sentinel ソリューションのすべての部分は、SAP ではなく顧客によって管理されます。 SAP RISE/ECS が管理する SAP ランドスケープには、顧客の vnet からのプライベート ネットワークで接続して到達する必要があります。 通常、これは確立された vnet ピアリング経由か、このドキュメントで説明されている代替手段を介して接続されます。

このソリューションを可能にするには、承認された RFC ユーザーのみが必要で、SAP システムには何もインストールする必要はありません。 このソリューションに含まれるコンテナー ベースの SAP データ収集エージェント は、VM または AKS および任意の Kubernetes 環境にインストールできます。 コレクター エージェントは、SAP サービス ユーザーを使用して、標準の RFC 呼び出しを使用する RFC インターフェイスを介して SAP ランドスケープからアプリケーションのログ データを使用します。

- SAP RISE でサポートされている認証方法: SAP ユーザー名とパスワード、または X509/SNC 証明書。

- 現在、SAP RISE/ECS 環境では RFC ベースの接続のみが可能です。

重要

- SAP RISE/ECS 環境での Microsoft Sentinel の実行要件: SAP セキュリティ監査ログからのクライアント IP アドレス情報、DB テーブル ログ (プレビュー)、スプール出力ログの各ログ フィールドまたはソースに、SAP トランスポート変更要求をインポートする必要があります。 Microsoft Sentinel の組み込みコンテンツ (検出、ワークブック、プレイブック) は、これらのログ ソースなしで広範なカバレッジと相関関係を提供します。

- 責任モデルが共有されているため、SAP インフラストラクチャとオペレーティング システムのログは、RISE の Microsoft Sentinel では使用できません。