Windows 365は、グローバルに分散された SaaS オファリングであり、組織は複数のリージョンにまたがるユーザーに安全で信頼性の高い、高パフォーマンスのデスクトップ環境を提供できます。 エンド ユーザー エクスペリエンスWindows 365の品質を決定する重要な要因は、ネットワーク効率と、物理デバイスとクラウド PC の間の待機時間が最も短い点です。

Microsoft は、 世界最大のグローバル ネットワークの 1 つを運営しています。 このネットワークは、RDP ゲートウェイや TURN リレーを含むWindows 365サービス エントリ ポイントに接続します。これは、世界中のデータセンターに分散されています。

このインフラストラクチャにより、待機時間を短縮するためにユーザーの近くでサービスを利用できるようになり、Microsoft はユーザーの場所からクラウド PC へのほとんどのパスの接続を管理できます。 また、Microsoft のグローバル バックボーン内にいるユーザーへの復帰過程での接続の利点も提供します。

この記事では、Windows 365接続のしくみ、グローバル インフラストラクチャを効果的に使用する方法、および標準的なインターネット トラフィックとは異なる最適化アプローチが必要な理由について説明します。

接続の目標をWindows 365する

Windows 365接続の主な目標は、クライアントと最も近い接続インフラストラクチャ間で最適化された接続を有効にすることで、エンド ユーザー エクスペリエンスを最適化することです。 エンド ユーザー エクスペリエンスの品質は、エンド ユーザーとクラウド PC の間の接続のパフォーマンスと応答性に直接関係します。

Windows 365には SaaS サービスの観点から注目すべき要素があり、このインフラストラクチャへの接続は、接続の両側で顧客が構成できます。 SaaS サービスでは、Microsoft 365 の場合と同様に、プロバイダーは通常、サービス側を管理します。

Windows 365では、構成と管理に必要なサービス側の要素を大幅に削減するシンプルなデプロイ オプションが用意されています。 ただし、環境を構成する場合でも、接続に影響を与える可能性のある特定のクラウド PC 構成を検討する必要があります。

VPN の構成ミス、Secure Web Gateway (SWG)、プロキシ設定などの要因により、サービスのパフォーマンスと信頼性が大幅に低下する可能性があります。

ネットワーク設計の主な目的は、可能な限り最小限の待機時間でサービスへのセキュリティで保護された接続を確保することです。 この結果を達成するための重要な要因は、クライアント デバイスと、グローバル データセンターを相互接続する Microsoft の高性能パブリック バックボーンである Microsoft Global Network との間のラウンドトリップ時間 (RTT) を短縮することです。 このネットワークは待機時間が短いため、最小限の遅延でエンドポイント間をすばやく移動し、高可用性を実現します。つまり、障害やメンテナンス中でもサービスにアクセスできます。 Windows 365では、ネットワーク エッジでグローバルに分散されたエントリ ポイントも使用され、パフォーマンスを向上させるためにユーザーの近くに配置されます。 Microsoft の高速で信頼性の高いグローバル ネットワーク構築方法 については、Microsoft のグローバル ネットワークの詳細を参照してください。

Windows 365いくつかの重要な原則に従って、可能な限り最適なパフォーマンスを実現するように構成できます。

可能であれば、可能な限りユーザーに近いクラウド PC をプロビジョニングします。

ネットワーク トラフィックWindows 365識別します。

ユーザーがサービスに接続Windows 365各場所からのネットワーク トラフィックのローカル エグレスを許可します。

キー Windows 365 トラフィックがプロキシと検査ツールをバイパスし、Microsoft インフラストラクチャに直接ルーティングできるようにします。

ネットワーク接続の原則Windows 365詳細については、「Windows 365接続の原則」を参照してください。

従来のネットワーク アーキテクチャと SaaS

クライアント/サーバー ワークロード用の従来のオンプレミス ネットワーク アーキテクチャは、クライアントとエンドポイント間のトラフィックが企業ネットワーク境界内に残ることを前提としています。 多くの企業では、すべての送信インターネット トラフィックが企業ネットワークを経由します。 一元化されたエグレス ポイント (通常はプロキシ サーバーのようなセキュリティ アプライアンス) で終了します。 このデバイスは、インターネットに到達する前にトラフィックを検査してフィルター処理します。

従来のネットワーク アーキテクチャでは、一般的なインターネット トラフィックの待機時間が長くなることは、ネットワーク境界のセキュリティを維持するために必要なトレードオフです。 通常、インターネット トラフィックのパフォーマンス最適化には、ネットワークエグレス ポイントで機器をアップグレードまたはスケールアウトする必要があります。 ただし、この方法では、Windows 365などの SaaS サービスのパフォーマンス ニーズを満たすことができます。 Azure 内の追加の接続要素により、さらに困難になります。 そのため、エンド ユーザーの高パフォーマンスと信頼性を確保するには、サービス固有の接続の最適化が必要です。

Microsoft 365 などのサービスにも同様の最適化が既に使用されている場合があります。 Windows 365は、同じアプローチに簡単に合わせることができます。

Windows 365ネットワーク トラフィックの識別

Microsoft では、Windows 365ネットワーク トラフィックの識別を容易にし、ネットワーク識別を簡単に管理できるようにしています。

ここでは、最適化の観点から特別な処理を必要とするエンドポイントと、特別な処理を行わない標準インターネット パスを使用できるエンドポイント要件に関するドキュメントで説明します。 サービスのエンドポイント要件は、[ ネットワーク エンドポイントの要件] ページにあります。

Windows 365接続のセキュリティ保護

従来のネットワーク セキュリティの目標は、侵入および悪意のある脅威に対して企業のネットワーク境界を強化することです。 ほとんどのエンタープライズ ネットワークでは、プロキシ サーバー、ファイアウォール、トランスポート層セキュリティ (TLS) の中断と検査、ディープ パケット検査、データ損失防止システムなどのテクノロジを使用して、インターネット トラフィックのネットワーク セキュリティが適用されます。 これらのテクノロジは、一般的なインターネット要求に対して重要なリスク軽減策を提供しますが、重要なWindows 365 エンドポイントに適用すると、パフォーマンス、スケーラビリティ、エンド ユーザー エクスペリエンスの品質を大幅に低下させることができます。

一部のエンドポイントでは、プロキシ、VPN、または Secure Web Gateway (SWG) を介した TLS 検査やルーティングの恩恵を受けなくなります。 代わりに、これらの方法を使用すると、サービスの信頼性とユーザー エクスペリエンスが低下する可能性があります(回避できない場合)。

RDP 接続のセキュリティ保護方法の詳細については、 リモート デスクトップ プロトコル (RDP) のセキュリティ ドキュメントを参照してください 。 RDP トラフィックの TLS 検査は必要なく、利点はありません。

Windows 365ネットワークが異なるのはなぜですか?

Windows 365は、エンドポイント セキュリティと暗号化されたネットワーク接続を使用して最適なパフォーマンスを実現するように設計されているため、境界セキュリティの適用が不要になります。 Windows 365は、Microsoft のグローバル インフラストラクチャで実行されます。 このサービスでは、複数のメソッドを使用して、クライアントを最も近く、最もパフォーマンスの高いサービス エンドポイントに接続します。

このサービス用のローカル フロント ドアを使用すると、クラウド PC の場所に関係なく、ユーザーから Microsoft のインフラストラクチャへの低待機時間の接続と高パフォーマンスのグローバル バックボーンが可能になります。

一般的なパフォーマンスの問題は、特定のWindows 365 トラフィックがパケット検査と一元化されたエグレスの影響を受ける場合に発生します。

ルーティング、プロキシ、または検査が非効率的な場合、待機時間が長くなります。 この待機時間により、デスクトップのパフォーマンスが低下し、スループットが低下し、ユーザー入力が遅れ、ユーザー エクスペリエンスが低下します。

ローカル以外の場所からのルーティング接続は、Microsoft の動的ルーティングと効率をバイパスし、待機時間とラウンドトリップ時間を追加します。 また、パスが長距離用に最適化されていないため、切断が頻繁に発生する可能性があります。

Windows 365の TLS トラフィックの暗号化解除と再暗号化にはメリットがなく、セキュリティ リスクが発生し、プロトコル エラーが発生する可能性があります。 また、RDP セッションが切断される可能性が高くなり、検査デバイスに大きな負荷がかかります。 このような理由から、WINDOWS 365 RDP トラフィックの TLS 検査はサポートされていません。

クラウド PC が接続を開始すると、RDP などの Microsoft のインフラストラクチャ上に存在するエンドポイントは、トラフィックがローカルで終了した場合にパブリック インターネットを完全に回避できます。 プロキシ、Secure Web Gateway、または VPN を介してこのトラフィックをルーティングすると、パフォーマンスが大幅に低下するだけでなく、インターネットを回避するこの直接パスも無効になります。

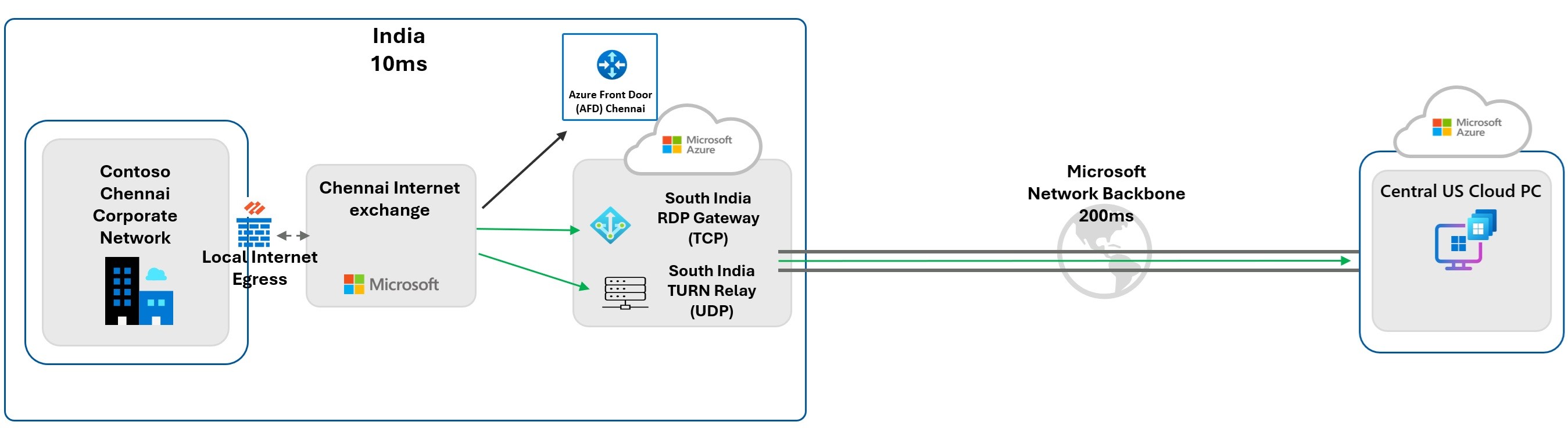

提供されている例では、ベスト プラクティス ガイダンスに従って最適なWindows 365接続を構成します。 Contoso India の場所と、米国にデプロイされているクラウド PC 側の RDP のローカルエグレスとダイレクト エグレスは、複数の肯定的な最適化が発生することを意味します。

ローカルおよびダイレクト エグレスは、インドで数ミリ秒以内に Microsoft のグローバル ネットワークに到達するために、ローカル インターネット サービス プロバイダー (ISP) 経由で最も効率的なパスを意味します。

接続にはローカル RDP ゲートウェイと TURN リレーを使用できます。つまり、ユーザーからこれらのサービス フロント ドアへの待機時間が短くなります。 この例では、ユーザーは約 10 ミリ秒でサービス エントリ ポイントに接続されています。

インドから米国のクラウド PC の場所までの地理的に長い距離は、Microsoft の管理されたバックボーン上に完全に走査され、可能な限り最高レベルのパフォーマンスと信頼性を提供します。

このトラフィックは Contoso のグローバル WAN を経由しません。 その容量は、それを必要とするワークロードで引き続き使用できます。

図 1: ローカル ブレークアウトを使用した RDP 最適化

この図は、次の例を示しています。

- チェンナイの RDP トラフィックのローカル エグレスにより、トラフィックがチェンナイ ピアリングの場所にある Microsoft のグローバル ネットワークに確実に入ります。

- ローカル サービス のフロント ドア (リモート デスクトップ ゲートウェイと TURN リレー) は、接続をユーザーに近づけることで待機時間を最小限に抑えます。

- サービス フロント ドアから米国中部のクラウド PC までの長距離バックホール要素は、Microsoft のネットワーク上で完全に実行され、最適化された高帯域幅、低遅延パスと冗長リンクが提供されます。

- この設計により、可能な限り短い待機時間、高パフォーマンス、切断のリスクが軽減され、優れたユーザー エクスペリエンスが実現され、パスの大部分でパブリック インターネットが回避されます。

- 正しく構成されている場合、クラウド PC からサービス フロント ドアへの RDP トラフィックは、Microsoft のネットワーク上に完全に存在し、パブリック インターネットを経由することはありません。

概要

ネットワーク接続Windows 365最適化することは、不必要な障害を取り除き、Microsoft のグローバル インフラストラクチャを利用することに大きな影響を与えています。 キー Windows 365接続を信頼されたトラフィックとして構成して、待機時間を短くし、プロキシでの帯域幅の競合を防ぎます。 物理デバイスとクラウド PC の両方のローカル接続を Microsoft のインフラストラクチャに許可すると、トラフィックを Microsoft Global Network 経由で動的にルーティングし、ローカル サービスのフロント ドアを利用できます。