Microsoft Entra 프로비저닝 에이전트 설치

이 문서에서는 Microsoft Entra 프로비전 에이전트의 설치 프로세스와 Microsoft Entra 관리 센터에서 처음 구성하는 방법을 안내합니다.

Important

다음 설치 지침에서는 모든 필수 조건을 충족했다고 가정합니다.

참고 항목

이 문서에서는 마법사를 사용하여 프로비저닝 에이전트를 설치하는 방법을 다룹니다. CLI를 사용하여 Microsoft Entra 프로비저닝 에이전트를 설치하는 방법에 대한 자세한 내용은 CLI 및 PowerShell을 사용하여 Microsoft Entra 프로비저닝 에이전트 설치를 참조하세요.

자세한 내용과 예를 보려면 다음 동영상을 보세요.

그룹 관리 서비스 계정

gMSA(그룹 관리 서비스 계정)는 자동 암호 관리, 간소화된 SPN(서비스 사용자 이름) 관리 및 다른 관리자에게 관리를 위임하는 기능을 제공하는 관리되는 도메인 계정입니다. gMSA는 또한 이 기능을 여러 서버로 확장합니다. Microsoft Entra 클라우드 동기화는 에이전트 실행을 위해 gMSA 사용을 지원하고 권장합니다. 자세한 내용은 그룹 관리 서비스 계정 개요를 참조하세요.

gMSA를 사용하도록 기존 에이전트 업데이트

설치 중에 만든 그룹 관리 서비스 계정을 사용하도록 기존 에이전트를 업그레이드하려면 AADConnectProvisioningAgent.msi를 실행하여 에이전트 서비스를 최신 버전으로 업데이트합니다. 이제 설치 마법사를 다시 실행하고 메시지가 표시되면 자격 증명을 제공하여 계정을 만듭니다.

에이전트 설치

- Azure Portal에서 Microsoft Entra ID를 선택합니다.

- 왼쪽에서 Microsoft Entra Connect를 선택합니다.

- 왼쪽에서 클라우드 동기화를 선택합니다.

- 왼쪽에서 에이전트를 선택합니다.

- 온-프레미스 에이전트 다운로드를 선택하고 약관 동의 및 다운로드를 선택합니다.

- Microsoft Entra Connect 프로비저닝 에이전트 패키지 다운로드가 완료되면 다운로드 폴더에서 AADConnectProvisioningAgentSetup.exe 설치 파일을 실행합니다.

참고 항목

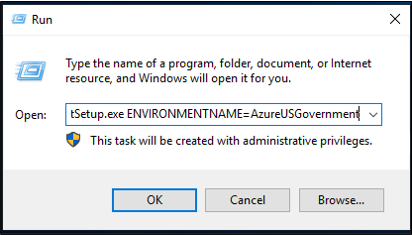

미국 정부 클라우드용으로 설치하는 경우 다음을 사용합니다.

AADConnectProvisioningAgentSetup.exe ENVIRONMENTNAME=AzureUSGovernment

자세한 내용은 "미국 정부 클라우드에 에이전트 설치"를 참조하세요.

- 시작 화면에서 라이선스 및 사용 약관에 동의함, 설치를 차례로 선택합니다.

- 설치 작업이 완료되면 구성 마법사가 시작됩니다. 다음을 선택하여 구성을 시작합니다.

- 확장 선택 화면에서 HR 기반 프로비전(Workday 및 SuccessFactors)/Microsoft Entra Connect 클라우드 동기화를 선택하고 다음을 클릭합니다.

참고 항목

온-프레미스 앱 프로비전에 사용할 프로비전 에이전트를 설치하는 경우 온-프레미스 애플리케이션 프로비전(애플리케이션에 대한 Microsoft Entra ID)을 선택합니다.

- Microsoft Entra 전역 관리자 또는 하이브리드 ID 관리자 계정으로 로그인합니다. Internet Explorer 보안 강화를 사용하도록 설정하면 로그인이 차단됩니다. 그렇다면 설치를 닫고 Internet Explorer 보안 강화를 사용하지 않도록 설정한 다음 Microsoft Entra Connect 프로비전 에이전트 패키지 설치를 다시 시작합니다.

- 서비스 계정 구성 화면에서 gMSA(그룹 관리 서비스 계정)를 선택합니다. 이 계정은 에이전트 서비스를 실행하는 데 사용됩니다. 관리 서비스 계정이 다른 에이전트에 의해 도메인에 이미 구성되어 있고 두 번째 에이전트를 설치하는 경우 시스템에서 기존 계정을 검색하고 새 에이전트가 gMSA 계정을 사용하는 데 필요한 권한을 추가하므로 gMSA 만들기를 선택합니다. 메시지가 표시되면 다음 중 선택합니다.

- gMSA 만들기: 에이전트가 provAgentgMSA$ 관리되는 서비스 계정을 만들 수 있습니다. 그룹 관리 서비스 계정(예: CONTOSO\provAgentgMSA$)은 호스트 서버가 조인된 동일한 Active Directory 도메인에 만들어집니다. 이 옵션을 사용하려면 Active Directory 도메인 관리자 자격 증명을 입력합니다(권장).

- 사용자 지정 gMSA를 사용하고 이 작업을 위해 수동으로 만든 관리 서비스 계정의 이름을 입력합니다.

계속하려면 다음을 선택합니다.

Active Directory 연결 화면에서 도메인 이름이 구성된 도메인 아래에 표시되면 다음 단계로 건너뜁니다. 그렇지 않으면 Active Directory 도메인 이름을 입력하고 디렉터리 추가를 선택합니다.

Active Directory 도메인 관리자 계정으로 로그인합니다. 도메인 관리자 계정에는 만료된 암호가 없어야 합니다. 에이전트 설치 중 암호가 만료되거나 변경되는 경우 새 자격 증명을 사용하여 에이전트를 다시 구성해야 합니다. 이 작업을 수행하면 온-프레미스 디렉터리가 추가됩니다. 확인을 선택하고 다음을 선택하여 계속합니다.

- 다음 스크린샷은 contoso.com 구성된 도메인의 예를 보여 줍니다. 다음을 선택하여 작업을 계속할 수 있습니다.

구성 완료 화면에서 확인을 선택합니다. 이 작업을 수행하면 에이전트가 등록되고 다시 시작됩니다.

이 작업이 완료되면 에이전트 구성이 확인되었습니다.라는 알림이 표시됩니다. 종료를 선택할 수 있습니다.

- 초기 시작 화면이 계속 표시되면 닫기를 선택합니다.

에이전트 설치 확인

에이전트 확인은 Azure Portal 및 에이전트를 실행하는 로컬 서버에서 수행됩니다.

Azure Portal에서 에이전트 확인

에이전트가 Microsoft Entra ID로 등록되고 있는지 확인하려면 다음 단계를 따릅니다.

- Azure Portal에 로그인합니다.

- Microsoft Entra ID를 선택합니다.

- Microsoft Entra Connect를 선택한 다음 클라우드 동기화를 선택합니다.

- 클라우드 동기화 페이지에 설치한 에이전트가 표시됩니다. 에이전트가 표시되고 상태가 정상인지 확인합니다.

로컬 서버에서 에이전트 확인

에이전트가 실행되는지 확인하려면 다음 단계를 수행합니다.

- 관리자 계정으로 서버에 로그인합니다.

- 서비스로 이동하거나 Start/Run/Services.msc로 이동하여 서비스를 엽니다.

- 서비스에서 Microsoft Entra Connect 에이전트 업데이트 프로그램 및 Microsoft Entra Connect 프로비전 에이전트가 있고 상태가 실행 중인지 확인합니다.

프로비전 에이전트 버전 확인

실행 중인 에이전트 버전을 확인하려면 다음 단계를 따릅니다.

- 'C:\Program Files\Microsoft Azure AD Connect 프로비전 에이전트'로 이동합니다.

- 'AADConnectProvisioningAgent.exe'를 마우스 오른쪽 단추로 클릭하고 속성을 선택합니다.

- 세부 정보 탭을 클릭하면 제품 버전 옆에 버전 번호가 표시됩니다.

Important

에이전트를 설치한 후 사용자 동기화를 시작하기 전에 에이전트를 구성하고 사용하도록 설정해야 합니다. 새 에이전트를 구성하려면 Microsoft Entra 클라우드 동기화에 대한 새 구성 만들기를 참조하세요.

클라우드 동기화에서 비밀번호 쓰기 저장 사용

포털에서 직접 또는 PowerShell을 통해 SSPR에서 비밀번호 쓰기 저장을 사용하도록 설정할 수 있습니다.

포털에서 비밀번호 쓰기 저장을 사용하도록 설정합니다.

비밀번호 쓰기 저장을 사용하고 SSPR(셀프 서비스 암호 재설정) 서비스를 사용하도록 설정하여 클라우드 동기화 에이전트를 검색하려면 포털을 사용하여 다음 단계를 완료합니다.

- 최소한 하이브리드 ID 관리자로 Microsoft Entra 관리 센터에 로그인합니다.

- 왼쪽에서 보호, 암호 재설정, 온-프레미스 통합을 차례로 선택합니다.

- 동기화된 사용자에 대해 암호 쓰기 저장 사용 옵션을 선택합니다.

- (선택 사항) Microsoft Entra Connect 프로비전 에이전트가 검색되면 Microsoft Entra Connect 클라우드 동기화로 암호 쓰기 저장 옵션을 추가로 확인할 수 있습니다.

- 사용자가 암호를 초기화하지 않고 계정 잠금을 해제할 수 있도록 허용 옵션을 예로 확인합니다.

- 준비되면 저장을 선택합니다.

PowerShell 사용

비밀번호 쓰기 저장을 사용하고 SSPR(셀프 서비스 암호 재설정) 서비스를 사용하도록 설정하여 클라우드 동기화 에이전트를 검색하려면 Set-AADCloudSyncPasswordWritebackConfiguration cmdlet 및 테넌트의 전역 관리자 자격 증명을 사용합니다.

Import-Module "C:\\Program Files\\Microsoft Azure AD Connect Provisioning Agent\\Microsoft.CloudSync.Powershell.dll"

Set-AADCloudSyncPasswordWritebackConfiguration -Enable $true -Credential $(Get-Credential)

Microsoft Entra Cloud Sync 에서 비밀번호 쓰기 저장을 사용하는 방법에 대한 자세한 내용은 자습서: 클라우드 동기화 셀프 서비스 암호 재설정 쓰기 저장을 온-프레미스 환경에 사용하도록 설정하세요.

US Gov 클라우드에 에이전트 설치

기본적으로 Microsoft Entra 프로비저닝 에이전트는 기본 Azure 환경에 설치됩니다. US Gov용 에이전트를 설치하는 경우 이전 설치 절차의 7단계에서 다음과 같이 변경합니다.

파일 열기를 선택하는 대신 시작>실행을 선택한 다음 AADConnectProvisioningAgentSetup.exe 파일로 이동합니다. 실행 상자에서 실행 파일 뒤에 ENVIRONMENTNAME=AzureUSGovernment를 입력하고 확인을 선택합니다.

클라우드 동기화를 통한 암호 해시 동기화 및 FIPS

FIPS(Federal Information Processing Standard)에 따라 서버가 잠긴 경우 MD5(message-digest algorithm 5)가 사용하지 않도록 설정됩니다.

암호 해시 동기화를 위해 MD5를 사용하도록 설정하려면 다음을 수행합니다.

- %programfiles%\Microsoft Azure AD Connect 프로비저닝 에이전트로 이동합니다.

- AADConnectProvisioningAgent.exe.config를 엽니다.

- 파일 맨 위에 있는 구성/런타임 노드로 이동합니다.

<enforceFIPSPolicy enabled="false"/>노드를 추가합니다.- 변경 내용을 저장합니다.

참고로 코드는 다음 코드 조각과 같아야 합니다.

<configuration>

<runtime>

<enforceFIPSPolicy enabled="false"/>

</runtime>

</configuration>

보안 및 FIPS에 대한 자세한 내용은 Microsoft Entra 암호 해시 동기화, 암호화 및 FIPS 규정 준수를 참조하세요.