이 문서에서는 MsAL4J(Microsoft Authentication Library for Java)를 사용하여 Azure AD B2C(Azure Active Directory B2C)에 대해 사용자를 인증하는 Java Tomcat 애플리케이션을 보여 줍니다.

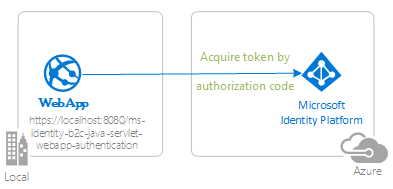

다음 다이어그램은 앱의 토폴로지입니다.

앱의 토폴로지 다이어그램

앱의 토폴로지 다이어그램

앱은 MSAL4J를 사용하여 사용자를 로그인하고 Azure AD B2C에서 ID 토큰을 가져옵니다. ID 토큰은 사용자가 Azure AD B2C 테넌트에 대해 인증됨을 증명합니다.

필수 조건

- JDK 버전 8 이상

- Maven 3

- Azure AD B2C 테넌트. 자세한 내용은 자습서: Azure Active Directory B2C 테넌트 만들기를 참조 하세요.

- Azure AD B2C 테넌트에 있는 사용자 계정입니다.

권장 사항

- Java / Jakarta Servlets에 대한 몇 가지 친숙함.

- Linux/OSX 터미널에 대해 잘 알고 있습니다.

- 토큰을 검사하기 위한 jwt.ms.

- 네트워크 활동 모니터링 및 문제 해결을 위한 Fiddler 입니다.

- Microsoft Entra 블로그에 따라 최신 up-to유지하세요.

샘플 설정

다음 섹션에서는 샘플 애플리케이션을 설정하는 방법을 보여줍니다.

샘플 리포지토리 복제 또는 다운로드

샘플을 복제하려면 Bash 창을 열고 다음 명령을 사용합니다.

git clone https://github.com/Azure-Samples/ms-identity-msal-java-samples.git

cd 3-java-servlet-web-app/1-Authentication/sign-in-b2c

또는 ms-identity-msal-java-samples 리포지토리로 이동한 다음, .zip 파일로 다운로드하여 하드 드라이브에 추출합니다.

Important

Windows에서 파일 경로 길이 제한을 방지하려면 리포지토리를 하드 드라이브 루트 근처의 디렉터리에 복제하거나 추출합니다.

Azure AD B2C 테넌트에 샘플 애플리케이션 등록

샘플은 테스트 목적으로 미리 등록된 애플리케이션과 함께 제공됩니다. 사용자 고유의 Azure AD B2C 테넌트 및 애플리케이션을 사용하려면 다음 섹션의 단계에 따라 Azure Portal에서 애플리케이션을 등록하고 구성합니다. 그렇지 않은 경우 샘플 실행에 대한 단계를 계속 진행합니다.

애플리케이션을 만들 Azure AD B2C 테넌트 선택

테넌트 선택하려면 다음 단계를 사용합니다.

Azure Portal에 로그인합니다.

계정이 둘 이상의 Azure AD B2C 테넌트에 있는 경우 Azure Portal의 모서리에서 프로필을 선택한 다음 디렉터리 전환을 선택하여 세션을 원하는 Azure AD B2C 테넌트로 변경합니다.

사용자 흐름 및 사용자 지정 정책 만들기

등록, 로그인, 프로필 편집 및 암호 재설정과 같은 일반적인 사용자 흐름을 만들려면 자습서: Azure Active Directory B2C에서 사용자 흐름 만들기를 참조하세요.

Azure Active Directory B2C에서도 사용자 지정 정책을 만드는 것이 좋지만 이 자습서의 범위를 벗어납니다.

외부 ID 공급자 추가

자습서: Azure Active Directory B2C에서 애플리케이션에 ID 공급자 추가를 참조하세요.

앱 등록(ms-identity-b2c-java-servlet-webapp-authentication)

앱을 등록하려면 다음 단계를 사용합니다.

Azure Portal로 이동하여 Azure AD B2C를 선택합니다.

탐색 창에서 앱 등록을 선택한 다음, 새 등록을 선택합니다.

표시되는 애플리케이션 등록 페이지에서 다음 애플리케이션 등록 정보를 입력합니다.

- 이름 섹션에서 앱 사용자에게 표시할 의미 있는 애플리케이션 이름(예

ms-identity-b2c-java-servlet-webapp-authentication: .)을 입력합니다. - 지원되는 계정 유형에서 모든 조직 디렉터리 및 개인 Microsoft 계정(예: Skype, Xbox, Outlook.com)의 계정을 선택합니다.

- 리디렉션 URI(선택 사항) 섹션에서 콤보 상자에서 웹을 선택하고 다음 리디렉션 URI

http://localhost:8080/ms-identity-b2c-java-servlet-webapp-authentication/auth_redirect를 입력합니다.

- 이름 섹션에서 앱 사용자에게 표시할 의미 있는 애플리케이션 이름(예

등록을 선택하여 애플리케이션을 만듭니다.

앱의 등록 페이지에서 나중에 사용할 애플리케이션(클라이언트) ID 값을 찾아 복사합니다. 앱의 구성 파일 또는 파일에서 이 값을 사용합니다.

저장을 선택하여 변경 내용을 저장합니다.

앱의 등록 페이지에서 탐색 창에서 인증서 및 비밀을 선택하여 비밀을 생성하고 인증서를 업로드할 수 있는 페이지를 엽니다.

클라이언트 비밀 섹션에서 새 클라이언트 비밀을 선택합니다.

설명(예: 앱 비밀)을 입력합니다.

사용 가능한 기간 중 하나(1년, 2년 후 또는 만료 안 됨) 중 하나를 선택합니다.

추가를 선택합니다. 생성된 값이 표시됩니다.

이후 단계에서 사용할 생성된 값을 복사하고 저장합니다. 코드의 구성 파일에 이 값이 필요합니다. 이 값은 다시 표시되지 않으며 다른 어떤 수단으로도 검색할 수 없습니다. 따라서 다른 화면 또는 창으로 이동하기 전에 Azure Portal에서 저장해야 합니다.

앱 등록을 사용하도록 앱 구성(ms-identity-b2c-java-servlet-webapp-authentication)

다음 단계를 사용하여 앱을 구성합니다.

참고 항목

다음 단계에서 ClientID 는 같거나 AppId같습니다Application ID.

IDE에서 프로젝트를 엽니다.

./src/main/resources/authentication.properties 파일을 엽니다.

aad.clientId속성을 찾고 Azure Portal에서 기존 값을 애플리케이션 ID 또는clientId애플리케이션으로ms-identity-b2c-java-servlet-webapp-authentication바꿉니다.aad.secret속성을 찾고 기존 값을 Azure Portal에서 애플리케이션을 만드는ms-identity-b2c-java-servlet-webapp-authentication동안 저장한 값으로 바꿉니다.aad.scopes속성을 찾고 기존 application clientId를 이 섹션의 1단계에서 배치한 값으로aad.clientId바꿉다.aad.authority속성을 찾고 첫 번째 인스턴스를fabrikamb2cAzure Portal에서 애플리케이션을 만든ms-identity-b2c-java-servlet-webapp-authenticationAzure AD B2C 테넌트 이름으로 바꿉니다.aad.authority속성을 찾고 두 번째 인스턴스를fabrikamb2cAzure Portal에서 애플리케이션을 만든ms-identity-b2c-java-servlet-webapp-authenticationAzure AD B2C 테넌트 이름으로 바꿉니다.aad.signInPolicy속성을 찾아서 Azure Portal에서 애플리케이션을 만든 Azure AD B2C 테넌트에서 만든 등록/로그인 사용자 흐름 정책의ms-identity-b2c-java-servlet-webapp-authentication이름으로 바꿉니다.aad.passwordResetPolicy속성을 찾아서 Azure Portal에서 애플리케이션을 만든 Azure AD B2C 테넌트에서 만든 암호 재설정 사용자 흐름 정책의ms-identity-b2c-java-servlet-webapp-authentication이름으로 바꿉니다.aad.editProfilePolicy속성을 찾아서 Azure Portal에서 애플리케이션을 만든 Azure AD B2C 테넌트에서 만든 프로필 사용자 흐름 편집 정책의ms-identity-b2c-java-servlet-webapp-authentication이름으로 바꿉니다.

샘플 빌드

Maven을 사용하여 샘플을 빌드하려면 샘플에 대한 pom.xml 파일이 포함된 디렉터리로 이동한 다음 다음 명령을 실행합니다.

mvn clean package

이 명령은 다양한 애플리케이션 서버에서 실행할 수 있는 .war 파일을 생성합니다.

샘플 실행

다음 섹션에서는 샘플을 Azure 앱 Service에 배포하는 방법을 보여줍니다.

필수 조건

Azure 앱 Service 앱용 Maven 플러그 인

Maven이 선호하는 개발 도구가 아닌 경우 다른 도구를 사용하는 다음과 같은 유사한 자습서를 참조하세요.

Maven 플러그 인 구성

Azure 앱 Service에 배포하는 경우 배포는 Azure CLI에서 Azure 자격 증명을 자동으로 사용합니다. Azure CLI가 로컬로 설치되어 있지 않으면 Maven 플러그 인은 OAuth 또는 디바이스 로그인으로 인증됩니다. 자세한 내용은 Maven 플러그 인으로 인증을 참조하세요.

다음 단계를 사용하여 플러그 인을 구성합니다.

다음 명령을 실행하여 배포를 구성합니다. 이 명령을 사용하면 Azure 앱 Service 운영 체제, Java 버전 및 Tomcat 버전을 설정할 수 있습니다.

mvn com.microsoft.azure:azure-webapp-maven-plugin:2.13.0:config새 실행 구성 만들기의 경우 Y 키를 누른 다음 Enter 키를 누릅니다.

OS 값 정의의 경우 Windows의 경우 1, Linux의 경우 2를 누른 다음 Enter 키를 누릅니다.

javaVersion 값 정의의 경우 Java 11에 대해 2 키를 누른 다음 Enter 키를 누릅니다.

webContainer 값 정의의 경우 Tomcat 9.0에 대해 4 키를 누른 다음 Enter 키를 누릅니다.

pricingTier에 대한 값 정의의 경우 Enter 키를 눌러 기본 P1v2 계층을 선택합니다.

확인을 위해 Y 키를 누른 다음 Enter 키를 누릅니다.

다음 예제에서는 배포 프로세스의 출력을 보여줍니다.

Please confirm webapp properties

AppName : msal4j-servlet-auth-1707209552268

ResourceGroup : msal4j-servlet-auth-1707209552268-rg

Region : centralus

PricingTier : P1v2

OS : Linux

Java Version: Java 11

Web server stack: Tomcat 9.0

Deploy to slot : false

Confirm (Y/N) [Y]: [INFO] Saving configuration to pom.

[INFO] ------------------------------------------------------------------------

[INFO] BUILD SUCCESS

[INFO] ------------------------------------------------------------------------

[INFO] Total time: 37.112 s

[INFO] Finished at: 2024-02-06T08:53:02Z

[INFO] ------------------------------------------------------------------------

선택 사항을 확인한 후 플러그 인은 필요한 플러그 인 요소와 설정을 프로젝트의 pom.xml 파일에 추가하여 Azure 앱 Service에서 앱을 실행하도록 구성합니다.

pom.xml 파일의 관련 부분은 다음 예제와 유사해야 합니다.

<build>

<plugins>

<plugin>

<groupId>com.microsoft.azure</groupId>

<artifactId>>azure-webapp-maven-plugin</artifactId>

<version>x.xx.x</version>

<configuration>

<schemaVersion>v2</schemaVersion>

<resourceGroup>your-resourcegroup-name</resourceGroup>

<appName>your-app-name</appName>

...

</configuration>

</plugin>

</plugins>

</build>

pom.xml App Service에 대한 구성을 직접 수정할 수 있습니다. 몇 가지 일반적인 구성은 다음 표에 나열되어 있습니다.

| 속성 | 필수 | 설명 |

|---|---|---|

subscriptionId |

false | 구독 ID입니다. |

resourceGroup |

true | 앱에 대한 Azure 리소스 그룹입니다. |

appName |

true | 앱의 이름입니다. |

region |

false | 앱을 호스트할 지역입니다. 기본값은 centralus입니다. 유효한 지역은 지원되는 지역을 참조 하세요. |

pricingTier |

false | 앱의 가격 책정 계층입니다. 기본값은 P1v2 프로덕션 워크로드에 대한 것입니다. Java 개발 및 테스트에 권장되는 최소값은 .입니다 B2. 자세한 내용은 App Service 가격 책정을 참조 하세요. |

runtime |

false | 런타임 환경 구성입니다. 자세한 내용은 구성 세부 정보를 참조하세요. |

deployment |

false | 배포 구성입니다. 자세한 내용은 구성 세부 정보를 참조하세요. |

전체 구성 목록은 플러그 인 참조 설명서를 참조하세요. 모든 Azure Maven 플러그 인은 공통 구성 집합을 공유합니다. 이러한 구성은 일반 구성을 참조 하세요. Azure 앱 Service와 관련된 구성은 Azure 앱: 구성 세부 정보를 참조하세요.

나중에 사용할 수 있도록 값과 resourceGroup 값을 따로 appName 저장해야 합니다.

배포를 위한 앱 준비

App Service에 애플리케이션을 배포하면 리디렉션 URL이 배포된 앱 인스턴스의 리디렉션 URL로 변경됩니다. 속성 파일에서 이러한 설정을 변경하려면 다음 단계를 사용합니다.

다음 예제와 같이 앱의 authentication.properties 파일로 이동하고 배포된 앱의 도메인 이름으로 값을

app.homePage변경합니다. 예를 들어 이전 단계에서 앱 이름을 선택한example-domain경우 이제 값에app.homePage사용해야https://example-domain.azurewebsites.net합니다. 또한 프로토콜을 .로http변경했는지 확인합니다https.# app.homePage is by default set to dev server address and app context path on the server # for apps deployed to azure, use https://your-sub-domain.azurewebsites.net app.homePage=https://<your-app-name>.azurewebsites.net이 파일을 저장한 후 다음 명령을 사용하여 앱을 다시 빌드합니다.

mvn clean package

Important

이 동일한 authentication.properties 파일에는 에 대한 설정이 있습니다 aad.secret. 이 값을 App Service에 배포하는 것은 좋지 않습니다. 이 값을 코드에 그대로 두고 git 리포지토리에 푸시하는 것도 좋은 방법이 아닙니다. 코드에서 이 비밀 값을 제거하기 위해 App Service에 배포 - 비밀 제거 섹션에서 자세한 지침을 찾을 수 있습니다. 이 지침은 Key Vault에 비밀 값을 푸시하고 Key Vault 참조를 사용하기 위한 추가 단계를 추가합니다.

Microsoft Entra ID 앱 등록 업데이트

리디렉션 URI가 배포된 앱에서 Azure 앱 서비스로 변경되므로 Microsoft Entra ID 앱 등록에서도 리디렉션 URI를 변경해야 합니다. 다음 단계에 따라 이 변경을 수행합니다.

개발자용 Microsoft ID 플랫폼의 앱 등록 페이지로 이동합니다.

검색 상자를 사용하여 앱 등록을 검색합니다(예: .)

java-servlet-webapp-authentication.이름을 선택하여 앱 등록을 엽니다.

메뉴에서 인증을 선택합니다.

웹 - 리디렉션 URI 섹션에서 URI 추가를 선택합니다.

앱의 URI를 입력하고

/auth/redirect추가합니다(예https://<your-app-name>.azurewebsites.net/auth/redirect: .).저장을 선택합니다.

앱 배포하기

이제 Azure 앱 Service에 앱을 배포할 준비가 되었습니다. 다음 명령을 사용하여 배포를 실행하기 위해 Azure 환경에 로그인했는지 확인합니다.

az login

pom.xml 파일에 모든 구성이 준비되면 이제 다음 명령을 사용하여 Java 앱을 Azure에 배포할 수 있습니다.

mvn package azure-webapp:deploy

배포가 완료되면 애플리케이션이 준비됩니다 http://<your-app-name>.azurewebsites.net/. 로컬 웹 브라우저를 사용하여 URL을 엽니다. 여기서 애플리케이션의 시작 페이지가 msal4j-servlet-auth 표시됩니다.

샘플 탐색

다음 단계를 사용하여 샘플을 탐색합니다.

- 화면 중앙에 로그인 또는 로그아웃 상태가 표시됩니다.

- 모서리에서 상황에 맞는 단추를 선택합니다. 이 단추는 앱을 처음 실행할 때 로그인을 읽습니다.

- 다음 페이지에서 지침을 따르고 선택한 ID 공급자의 계정으로 로그인합니다.

- 이제 상황에 맞는 단추에 로그아웃이 표시되고 사용자 이름이 표시됩니다.

- ID 토큰 세부 정보를 선택하여 ID 토큰의 디코딩된 클레임 중 일부를 확인합니다.

- 프로필을 편집할 수도 있습니다. 링크를 선택하여 표시 이름, 거주지 및 직업과 같은 세부 정보를 편집합니다.

- 모서리의 단추를 사용하여 로그아웃합니다.

- 로그아웃한 후 토큰 세부 정보 페이지에

http://localhost:8080/ms-identity-b2c-java-servlet-webapp-authentication/auth_token_details대한 다음 URL로 이동합니다. 여기서는 ID 토큰 클레임 대신 앱에서401: unauthorized오류를 표시하는 방법을 확인할 수 있습니다.

코드 정보

이 샘플에서는 MSAL4J를 사용하여 사용자를 Azure AD B2C 테넌트에 로그인하는 방법을 보여 줍니다.

콘텐츠

다음 표에서는 샘플 프로젝트 폴더의 내용을 보여 줍니다.

| 파일/폴더 | 설명 |

|---|---|

| AuthHelper.java | 인증을 위한 도우미 함수입니다. |

| Config.java | 시작 시 실행되며 속성 판독기 및 로거를 구성합니다. |

| authentication.properties | Microsoft Entra ID 및 프로그램 구성. |

| AuthenticationFilter.java | 인증되지 않은 요청을 보호된 리소스로 401 페이지로 리디렉션합니다. |

| MsalAuthSession | 를 사용하여 HttpSession인스턴스화됩니다. 모든 MSAL 관련 세션 특성을 세션 특성에 저장합니다. |

| *Servlet.java | 사용 가능한 모든 엔드포인트는 이름이 Servlet.끝나는 Java 클래스에 정의됩니다. |

| CHANGELOG.md | 샘플의 변경 내용 목록입니다. |

| CONTRIBUTING.md | 샘플에 기여하기 위한 지침입니다. |

| 면허 | 샘플에 대한 라이선스입니다. |

ConfidentialClientApplication

ConfidentialClientApplication 인스턴스는 다음 예제와 같이 AuthHelper.java 파일에 만들어집니다. 이 개체는 Azure AD B2C 권한 부여 URL을 만드는 데 도움이 되며 액세스 토큰에 대한 인증 토큰을 교환하는 데도 도움이 됩니다.

IClientSecret secret = ClientCredentialFactory.createFromSecret(SECRET);

confClientInstance = ConfidentialClientApplication

.builder(CLIENT_ID, secret)

.b2cAuthority(AUTHORITY + policy)

.build();

인스턴스화에는 다음 매개 변수가 사용됩니다.

- 앱의 클라이언트 ID입니다.

- 기밀 클라이언트 애플리케이션에 대한 요구 사항인 클라이언트 암호입니다.

- Azure AD B2C 기관은 등록, 로그인, 프로필 편집 또는 암호 재설정에 적합한

UserFlowPolicy권한과 연결되었습니다.

이 샘플에서 이러한 값은 Config.java 파일의 속성 판독기를 사용하여 authentication.properties 파일에서 읽 습니다.

단계별 안내

다음 단계에서는 앱의 기능에 대한 연습을 제공합니다.

로그인 프로세스의 첫 번째 단계는 Azure Active Directory B2C 테넌트에 대한 엔드포인트에 요청을

/authorize보내는 것입니다. MSAL4JConfidentialClientApplication인스턴스는 권한 부여 요청 URL을 생성하는 데 사용되며 앱은 다음 예제와 같이 브라우저를 이 URL로 리디렉션합니다.final ConfidentialClientApplication client = getConfidentialClientInstance(policy); final AuthorizationRequestUrlParameters parameters = AuthorizationRequestUrlParameters .builder(REDIRECT_URI, Collections.singleton(SCOPES)).responseMode(ResponseMode.QUERY) .prompt(Prompt.SELECT_ACCOUNT).state(state).nonce(nonce).build(); final String redirectUrl = client.getAuthorizationRequestUrl(parameters).toString(); Config.logger.log(Level.INFO, "Redirecting user to {0}", redirectUrl); resp.setStatus(302); resp.sendRedirect(redirectUrl);다음 목록에서는 이 코드의 기능을 설명합니다.

AuthorizationRequestUrlParameters: AuthorizationRequestUrl을 빌드하기 위해 설정해야 하는 매개 변수입니다.REDIRECT_URI: Azure AD B2C는 사용자 자격 증명을 수집한 후 인증 코드와 함께 브라우저를 리디렉션합니다.SCOPES: 범위는 애플리케이션에서 요청한 권한입니다.일반적으로 세 가지 범위는

openid profile offline_accessID 토큰 응답을 수신하는 데 충분합니다. 그러나 MSAL4J는 Azure AD B2C의 모든 응답에도 액세스 토큰을 포함해야 합니다.Azure AD B2C가 액세스 토큰과 ID 토큰을 분배하려면 요청에 추가 리소스 범위가 포함되어야 합니다. 이 앱에는 실제로 외부 리소스 범위가 필요하지 않으므로 액세스 토큰을 받기 위해 자체 클라이언트 ID를 네 번째 범위로 추가합니다.

authentication.properties 파일에서 앱에서 요청한 전체 범위 목록을 찾을 수 있습니다.

ResponseMode.QUERY: Azure AD B2C는 응답을 HTTP POST 요청의 양식 매개 변수로 반환하거나 HTTP GET 요청의 쿼리 문자열 매개 변수로 반환할 수 있습니다.Prompt.SELECT_ACCOUNT: Azure AD B2C는 사용자에게 인증하려는 계정을 선택하도록 요청해야 합니다.state: 앱이 각 토큰 요청의 세션으로 설정하고 해당 Azure AD B2C 리디렉션 콜백을 받은 후 제거되는 고유 변수입니다. 상태 변수는 Azure AD B2C 요청/auth_redirect endpoint이 이 앱과 이 세션에서 시작된 Azure AD B2C 권한 부여 요청에서 실제로 전송되도록 하여 CSRF 공격을 방지합니다. 이 작업은 AADRedirectServlet.java 파일에서 수행됩니다.nonce: 앱이 각 토큰 요청의 세션에 설정하고 해당 토큰을 받은 후 제거되는 고유 변수입니다. 이 nonce는 Azure AD B2C를 분배한 결과 토큰으로 전사되어 토큰 재생 공격이 발생하지 않도록 합니다.

사용자에게 Azure Active Directory B2C에서 로그인 프롬프트가 표시됩니다. 로그인 시도가 성공하면 사용자의 브라우저가 앱의 리디렉션 엔드포인트로 리디렉션됩니다. 이 엔드포인트에 대한 유효한 요청에는 권한 부여 코드가 포함되어 있습니다.

그런 다음 인스턴스는

ConfidentialClientApplication다음 예제와 같이 Azure Active Directory B2C에서 ID 토큰 및 액세스 토큰에 대해 이 권한 부여 코드를 교환합니다.final AuthorizationCodeParameters authParams = AuthorizationCodeParameters .builder(authCode, new URI(REDIRECT_URI)) .scopes(Collections.singleton(SCOPES)).build(); final ConfidentialClientApplication client = AuthHelper .getConfidentialClientInstance(policy); final Future<IAuthenticationResult> future = client.acquireToken(authParams); final IAuthenticationResult result = future.get();다음 목록에서는 이 코드의 기능을 설명합니다.

AuthorizationCodeParameters: ID 및/또는 액세스 토큰에 대한 권한 부여 코드를 교환하기 위해 설정해야 하는 매개 변수입니다.authCode: 리디렉션 엔드포인트에서 받은 권한 부여 코드입니다.REDIRECT_URI: 이전 단계에서 사용된 리디렉션 URI를 다시 전달해야 합니다.SCOPES: 이전 단계에서 사용된 범위를 다시 전달해야 합니다.

성공하면

acquireToken다음 예제와 같이 토큰 클레임이 추출되고 nonce 클레임이 세션에 저장된 nonce에 대해 유효성이 검사됩니다.parseJWTClaimsSetAndStoreResultInSession(msalAuth, result, serializedTokenCache); validateNonce(msalAuth) processSuccessfulAuthentication(msalAuth);nonce의 유효성이 성공적으로 검사되면 다음 예제와 같이 클래스에서 노출하는 메서드를 활용하여 인증 상태가 서버 쪽 세션에

MsalAuthSession배치됩니다.msalAuth.setAuthenticated(true); msalAuth.setUsername(msalAuth.getIdTokenClaims().get("name"));

자세한 정보

- Azure Active Directory B2C란?

- Active Directory B2C에서 사용할 수 있는 애플리케이션 형식

- Azure Active Directory B2C에 대한 권장 사항 및 모범 사례

- Azure AD B2C 세션

- Java용 MSAL(Microsoft 인증 라이브러리)

이 시나리오 및 기타 시나리오에서 OAuth 2.0 프로토콜이 작동하는 방식에 대한 자세한 내용은 Microsoft Entra ID에 대한 인증 시나리오를 참조하세요.