역할 및 역할 클레임을 사용하여 Java Spring Boot 앱 보호

이 문서에서는 인증, 권한 부여 및 토큰 획득을 위해 Java용 Microsoft Entra ID Spring Boot Starter 클라이언트 라이브러리를 사용하는 Java Spring Boot 웹앱을 보여 줍니다. 앱은 OpenID 커넥트 프로토콜을 사용하여 사용자를 로그인하고 권한 부여를 위해 Microsoft Entra ID 애플리케이션 역할(앱 역할)을 사용하여 일부 경로에 대한 액세스를 제한합니다.

앱 역할은 보안 그룹과 함께 권한 부여를 구현하는 인기 있는 수단입니다. 애플리케이션 역할 및 역할 클레임과 함께 RBAC(역할 기반 액세스 제어)를 사용하면 최소한의 노력으로 권한 부여 정책을 안전하게 적용할 수 있습니다. 또 다른 방법은 Microsoft Entra ID 그룹 및 그룹 클레임을 사용하는 것입니다. Microsoft Entra ID 그룹 및 애플리케이션 역할은 상호 배타적이지 않습니다. 둘 다 사용하여 세분화된 액세스 제어를 제공할 수 있습니다.

유사한 시나리오를 다루는 비디오는 앱 역할, 보안 그룹, 범위 및 디렉터리 역할을 사용하여 애플리케이션에서 권한 부여 구현을 참조하세요.

이 시나리오 및 기타 시나리오에서 프로토콜이 작동하는 방식에 대한 자세한 내용은 인증 및 권한 부여를 참조하세요.

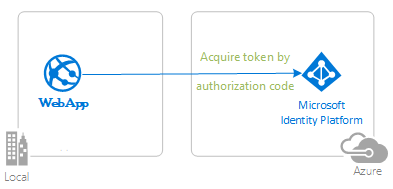

다음 다이어그램은 앱의 토폴로지입니다.

앱은 Java용 Microsoft Entra ID Spring Boot Starter 클라이언트 라이브러리를 사용하여 사용자를 로그인하고 Microsoft Entra ID에서 ID 토큰을 가져옵니다. ID 토큰에는 역할 클레임이 포함됩니다. 애플리케이션은 이 클레임의 값을 검사하여 사용자에게 액세스 권한이 부여된 페이지를 결정합니다.

이러한 종류의 권한 부여는 RBAC를 사용하여 구현됩니다. RBAC를 사용하면 관리자는 개별 사용자 또는 그룹이 아닌 역할에 대한 권한을 부여합니다. 그런 다음 관리자는 다른 사용자 및 그룹에 역할을 할당하여 특정 콘텐츠 및 기능에 대한 액세스 권한이 있는 사용자를 제어할 수 있습니다.

이 샘플 애플리케이션은 다음 두 애플리케이션 역할을 정의합니다.

PrivilegedAdmin: 관리 전용 및 일반 사용자 페이지에 액세스할 수 있는 권한이 부여되었습니다.RegularUser: 일반 사용자 페이지에 액세스할 수 있는 권한이 부여되었습니다.

이러한 애플리케이션 역할은 애플리케이션의 등록 매니페스트의 Azure Portal에서 정의됩니다. 사용자가 애플리케이션에 로그인하면 Microsoft Entra ID는 역할 멤버 자격의 형태로 사용자에게 개별적으로 부여된 각 역할에 대한 역할 클레임을 내보낸다.

Azure Portal을 통해 또는 Microsoft Graph 및 Microsoft Azure AD PowerShell을 사용하여 프로그래밍 방식으로 역할에 사용자 및 그룹을 할당할 수 있습니다. 이 문서에서는 두 가지 기술을 모두 설명합니다.

참고 항목

엔드포인트가 사용자를 로그인하는 권한으로 사용되는 경우 https://login.microsoftonline.com/common/ 테넌트의 게스트 사용자에 대한 역할 클레임이 없습니다. 다음과 같이 https://login.microsoftonline.com/tenantid테넌트 엔드포인트에 사용자를 로그인해야 합니다.

필수 조건

- JDK 버전 15. 이 샘플은 Java 15를 사용하는 시스템에서 개발되었지만 다른 버전과 호환될 수 있습니다.

- Maven 3

- Visual Studio Code용 Java 확장 팩은 Visual Studio Code 에서 이 샘플을 실행하는 데 권장됩니다.

- Microsoft Entra ID 테넌트입니다. 자세한 내용은 Microsoft Entra ID 테넌트를 가져오는 방법을 참조 하세요.

- Microsoft Entra ID 테넌트에 있는 사용자 계정입니다. 이 샘플은 개인 Microsoft 계정에서 작동하지 않습니다. 따라서 개인 계정 사용하여 Azure Portal에 로그인하고 디렉터리에 사용자 계정이 없는 경우 지금 만들어야 합니다.

- Visual Studio Code

- Visual Studio Code용 Azure 도구

권장 사항

- Spring Framework에 대한 몇 가지 숙지

- Linux/OSX 터미널 또는 Windows PowerShell에 대한 몇 가지 숙지

- 토큰을 검사하기 위한 jwt.ms.

- 네트워크 활동 모니터링 및 문제 해결을 위한 Fiddler 입니다.

- Microsoft Entra ID 블로그에 따라 최신 개발을 최신 상태로 유지합니다.

샘플 설정

다음 섹션에서는 샘플 애플리케이션을 설정하는 방법을 보여줍니다.

샘플 리포지토리 복제 또는 다운로드

샘플을 복제하려면 Bash 창을 열고 다음 명령을 사용합니다.

git clone https://github.com/Azure-Samples/ms-identity-java-spring-tutorial.git

cd ms-identity-java-spring-tutorial

cd 3-Authorization-II/roles

또는 ms-identity-java-spring-tutorial 리포지토리로 이동한 다음, .zip 파일로 다운로드하여 하드 드라이브에 추출합니다.

Important

Windows에서 파일 경로 길이 제한을 방지하려면 리포지토리를 하드 드라이브 루트 근처의 디렉터리에 복제하거나 추출합니다.

Azure Active Directory 테넌트에 샘플 애플리케이션 등록

이 샘플에는 하나의 프로젝트가 있습니다. Azure Portal에서 앱을 등록하려면 수동 구성 단계를 따르거나 PowerShell 스크립트를 사용할 수 있습니다. 스크립트는 다음 작업을 수행합니다.

- Microsoft Entra ID 애플리케이션 및 관련 개체(예: 암호, 권한 및 종속성)를 만듭니다.

- 프로젝트 구성 파일을 수정합니다.

다음 단계를 사용하여 PowerShell 스크립트를 실행합니다.

Windows에서 관리자 권한으로 PowerShell을 실행하고 복제된 디렉터리의 루트로 이동합니다.

Azure AD PowerShell을 사용하는 경우 원본 리포지토리의 앱 만들기 스크립트를 참조하여 환경이 올바르게 준비되었는지 확인합니다.

다음 명령을 사용하여 PowerShell에 대한 실행 정책을 설정합니다.

Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope Process -Force다음 명령을 사용하여 구성 스크립트를 실행합니다.

cd .\AppCreationScripts\ .\Configure.ps1참고 항목

스크립트를 실행하는 다른 방법은 앱 만들기 스크립트에 설명되어 있습니다. 또한 스크립트는 CI/CD 시나리오에 도움이 될 수 있는 자동화된 애플리케이션 등록, 구성 및 제거에 대한 가이드를 제공합니다.

앱 등록을 사용하도록 앱 구성(java-spring-webapp-roles)

다음 단계를 사용하여 앱을 구성합니다.

참고 항목

다음 단계에서 ClientID 는 같거나 AppId같습니다Application ID.

IDE에서 프로젝트를 엽니다.

src\기본\resources\application.yml 파일을 엽니다.

자리 표시자를

Enter_Your_Tenant_ID_Here찾아 기존 값을 Microsoft Entra 테넌트 ID로 바꿉니다.자리 표시자를

Enter_Your_Client_ID_Here찾아 기존 값을 Azure Portal에서 복사한 애플리케이션 ID 또는clientId앱으로java-spring-webapp-roles바꿉니다.자리 표시자를

Enter_Your_Client_Secret_Here찾아 기존 값을 Azure Portal에서 복사를 만드는java-spring-webapp-roles동안 저장한 값으로 바꿉니다.src/기본/java/com/microsoft/azuresamples/msal4j/msidentityspringbootapplication/Sample.Controller.java 파일을 엽니다.

이 파일에서 앱 역할에 대한 참조

PrivilegedAdminRegularUser를 찾습니다. 필요한 경우 이전 단계에서 선택한 앱 역할 이름을 반영하도록 변경합니다.

샘플 실행

다음 섹션에서는 Azure Spring Apps에 샘플을 배포하는 방법을 보여줍니다.

필수 조건

대상 구독에서 Azure Spring Apps 엔터프라이즈 플랜 인스턴스를 처음 배포하는 경우 Azure Marketplace의 엔터프라이즈 플랜의 요구 사항 섹션을 참조하세요.

Azure Spring Apps용 Maven 플러그 인입니다. Maven이 선호하는 개발 도구가 아닌 경우 다른 도구를 사용하는 다음과 같은 유사한 자습서를 참조하세요.

Spring 프로젝트 준비

다음 단계를 수행하여 프로젝트를 준비합니다.

다음 Maven 명령을 사용하여 프로젝트를 빌드합니다.

mvn clean package다음 명령을 사용하여 샘플 프로젝트를 로컬로 실행합니다.

mvn spring-boot:run

Maven 플러그 인 구성

프로젝트의 루트에서 다음 명령을 실행하여 Azure Spring Apps용 Maven 플러그 인을 사용하여 앱을 구성합니다.

mvn com.microsoft.azure:azure-spring-apps-maven-plugin:1.19.0:config

다음 목록에서는 명령 상호 작용을 설명합니다.

- OAuth2 로그인: OAuth2 프로토콜에 따라 Azure에 대한 로그인 권한을 부여해야 합니다.

- 구독 선택: Azure Spring Apps 인스턴스를 만들 구독 목록 번호를 선택합니다. 이 번호는 기본적으로 목록의 첫 번째 구독으로 설정됩니다. 기본 번호를 사용하려면 Enter 키를 누릅니 다.

- Azure Spring Apps 이름 입력: 만들려는 Spring Apps 인스턴스의 이름을 입력합니다. 기본 이름을 사용하려면 Enter 키를 누릅니 다.

- 리소스 그룹 이름 입력: Spring Apps 인스턴스를 만들려는 리소스 그룹의 이름을 입력합니다. 기본 이름을 사용하려면 Enter 키를 누릅니 다.

- SKU: Spring Apps 인스턴스에 사용할 SKU를 선택합니다. 기본 번호를 사용하려면 Enter 키를 누릅니 다.

- 앱 이름 입력(demo): 앱 이름을 제공합니다. 기본 프로젝트 아티팩트 ID를 사용하려면 Enter 키를 누릅니 다.

- 런타임: Spring Apps 인스턴스에 사용할 런타임을 선택합니다. 이 경우 기본 번호를 사용해야 하므로 Enter 키를 누릅니 다.

- 이 앱에 대한 공용 액세스 노출(boot-for-azure): y 키를 누릅니다.

- 위 모든 구성 저장 확인: y 키를 누릅니다. n 키를 누르면 구성이 .pom 파일에 저장되지 않습니다.

다음 예제에서는 배포 프로세스의 출력을 보여줍니다.

Summary of properties:

Subscription id : 12345678-1234-1234-1234-123456789101

Resource group name : rg-ms-identity-spring-boot-webapp

Azure Spring Apps name : cluster-ms-identity-spring-boot-webapp

Runtime Java version : Java 11

Region : eastus

Sku : Standard

App name : ms-identity-spring-boot-webapp

Public access : true

Instance count/max replicas : 1

CPU count : 1

Memory size(GB) : 2

Confirm to save all the above configurations (Y/n):

[INFO] Configurations are saved to: /home/user/ms-identity-java-spring-tutorial/1-Authentication/sign-in/pom. xml

[INFO] ------------------------------------------------------------------------

[INFO] BUILD SUCCESS

[INFO] ------------------------------------------------------------------------

[INFO] Total time: 01:57 min

[INFO] Finished at: 2024-02-14T13:50:44Z

[INFO] ------------------------------------------------------------------------

선택 사항을 확인한 후 플러그 인은 필요한 플러그 인 요소와 설정을 프로젝트의 pom.xml 파일에 추가하여 Azure Spring Apps에서 앱을 실행하도록 구성합니다.

pom.xml 파일의 관련 부분은 다음 예제와 유사해야 합니다.

<plugin>

<groupId>com.microsoft.azure</groupId>

<artifactId>azure-spring-apps-maven-plugin</artifactId>

<version>1.19.0</version>

<configuration>

<subscriptionId>12345678-1234-1234-1234-123456789101</subscriptionId>

<resourceGroup>rg-ms-identity-spring-boot-webapp</resourceGroup>

<clusterName>cluster-ms-identity-spring-boot-webapp</clusterName>

<region>eastus</region>

<sku>Standard</sku>

<appName>ms-identity-spring-boot-webapp</appName>

<isPublic>true</isPublic>

<deployment>

<cpu>1</cpu>

<memoryInGB>2</memoryInGB>

<instanceCount>1</instanceCount>

<runtimeVersion>Java 11</runtimeVersion>

<resources>

<resource>

<directory>${project.basedir}/target</directory>

<includes>

<include>*.jar</include>

</includes>

</resource>

</resources>

</deployment>

</configuration>

</plugin>

pom.xml 파일에서 직접 Azure Spring Apps에 대한 구성을 수정할 수 있습니다. 몇 가지 일반적인 구성은 다음 표에 나열되어 있습니다.

| 속성 | 필수 | 설명 |

|---|---|---|

subscriptionId |

false | 구독 ID입니다. |

resourceGroup |

true | Azure Spring Apps 인스턴스에 대한 Azure 리소스 그룹입니다. |

clusterName |

true | Azure Spring Apps 클러스터 이름입니다. Azure Spring Apps 인스턴스가 이미 배포된 구독 및 리소스 그룹을 사용하는 경우 이 기존 클러스터를 사용하여 배포할 수도 있습니다. |

appName |

true | Azure Spring Apps의 앱 이름입니다. |

region |

false | Azure Spring Apps 인스턴스를 호스트할 지역입니다. 기본값은 eastus입니다. 유효한 지역은 지원되는 지역을 참조 하세요. |

sku |

false | Azure Spring Apps 인스턴스의 가격 책정 계층입니다. 기본값은 Basic개발 및 테스트 환경에만 적합한 값입니다. |

runtime |

false | 런타임 환경 구성입니다. 자세한 내용은 구성 세부 정보를 참조하세요. |

deployment |

false | 배포 구성입니다. 자세한 내용은 구성 세부 정보를 참조하세요. |

전체 구성 목록은 플러그 인 참조 설명서를 참조하세요. 모든 Azure Maven 플러그 인은 공통 구성 집합을 공유합니다. 이러한 구성은 일반 구성을 참조 하세요. Azure Spring Apps와 관련된 구성은 Azure Spring Apps: 구성 세부 정보를 참조하세요.

나중에 사용할 수 있도록 값과 appName 값을 따로 clusterName 저장해야 합니다.

배포를 위한 앱 준비

Azure Spring Apps에 애플리케이션을 배포하면 리디렉션 URL이 Azure Spring Apps에 배포된 앱 인스턴스의 리디렉션 URL로 변경됩니다. 다음 단계를 사용하여 application.yml 파일에서 이러한 설정을 변경합니다.

다음 예제와 같이 앱의 src\기본\resources\application.yml 파일로 이동하고 배포된 앱의 do기본 이름으로 값을

post-logout-redirect-uri변경합니다. 예를 들어 이전 단계에서 Azure Spring Apps 인스턴스 및ms-identity-spring-boot-webapp앱 이름에 대해 선택한cluster-ms-identity-spring-boot-webapp경우 이제 값에post-logout-redirect-uri사용해야https://cluster-ms-identity-spring-boot-webapp-ms-identity-spring-boot-webapp.azuremicroservices.io합니다.post-logout-redirect-uri: https://<cluster-name>-<app-name>.azuremicroservices.io이 파일을 저장한 후 다음 명령을 사용하여 앱을 다시 빌드합니다.

mvn clean package

Important

애플리케이션의 application.yml 파일은 현재 매개 변수에 클라이언트 암호 client-secret 의 값을 보유합니다. 이 파일에 이 값을 유지하는 것은 좋지 않습니다. Git 리포지토리에 커밋하는 경우에도 위험을 감수할 수 있습니다.

추가 보안 단계로 이 값을 Azure Key Vault에 저장하고 Key Vault에서 비밀을 로드하여 애플리케이션에서 사용할 수 있도록 할 수 있습니다.

Microsoft Entra ID 앱 등록 업데이트

리디렉션 URI가 Azure Spring Apps에서 배포된 앱으로 변경되므로 Microsoft Entra ID 앱 등록에서 리디렉션 URI도 변경해야 합니다. 다음 단계에 따라 이 변경을 수행합니다.

개발자용 Microsoft ID 플랫폼의 앱 등록 페이지로 이동합니다.

검색 상자를 사용하여 앱 등록을 검색합니다(예: .)

java-servlet-webapp-authentication.이름을 선택하여 앱 등록을 엽니다.

메뉴에서 인증을 선택합니다.

웹 - 리디렉션 URI 섹션에서 URI 추가를 선택합니다.

앱의 URI를 입력하고

/login/oauth2/code/추가합니다(예https://<cluster-name>-<app-name>.azuremicroservices.io/login/oauth2/code/: .).저장을 선택합니다.

앱 배포하기

다음 명령을 사용하여 앱을 배포합니다.

mvn azure-spring-apps:deploy

다음 목록에서는 명령 상호 작용에 대해 설명합니다.

- OAuth2 로그인: OAuth2 프로토콜에 따라 Azure에 대한 로그인 권한을 부여해야 합니다.

명령이 실행되면 다음 로그 메시지에서 배포가 성공했음을 확인할 수 있습니다.

[INFO] Deployment(default) is successfully created

[INFO] Starting Spring App after deploying artifacts...

[INFO] Deployment Status: Running

[INFO] InstanceName:demo-default-x-xxxxxxxxxx-xxxxx Status:Running Reason:null DiscoverStatus:UNREGISTERED

[INFO] InstanceName:demo-default-x-xxxxxxxxx-xxxxx Status:Terminating Reason:null DiscoverStatus:UNREGISTERED

[INFO] Getting public url of app(demo)...

[INFO] Application url: https://<your-Azure-Spring-Apps-instance-name>-demo.azuremicroservices.io

앱 유효성 검사

배포가 완료되면 출력 애플리케이션 URL을 사용하여 애플리케이션에 액세스합니다. 다음 단계를 수행하여 앱의 로그를 확인해 배포 문제를 조사합니다.

배포 섹션의 출력 페이지에서 출력 애플리케이션 URL에 액세스합니다.

Azure Spring Apps 인스턴스 개요 페이지의 탐색 창에서 로그를 선택하여 앱의 로그를 확인합니다.

샘플 탐색

다음 단계를 사용하여 샘플을 탐색합니다.

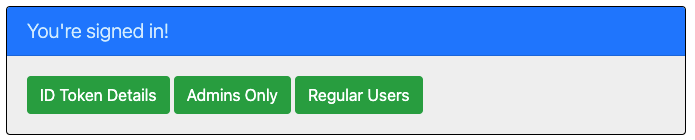

- 로그인 또는 로그아웃된 상태 화면 중앙에 표시됩니다.

- 모서리에서 상황에 맞는 단추를 선택합니다. 이 단추는 앱을 처음 실행할 때 로그인을 읽습니다. 또는 토큰 세부 정보, 관리자만 또는 일반 사용자를 선택합니다. 이러한 페이지는 보호되고 인증이 필요하므로 로그인 페이지로 자동으로 리디렉션됩니다.

- 다음 페이지에서 지침을 따르고 Microsoft Entra ID 테넌트에 있는 계정으로 로그인합니다.

- 동의 화면에서 요청되는 범위를 확인합니다.

- 로그인 흐름이 성공적으로 완료되면 로그인 흐름을 트리거한 단추에 따라 로그인 상태 또는 다른 페이지 중 하나를 표시하는 홈 페이지로 리디렉션되어야 합니다.

- 이제 상황에 맞는 단추에 로그아웃이 표시되고 사용자 이름이 표시됩니다.

- 홈페이지에 있는 경우 ID 토큰 세부 정보를 선택하여 역할을 포함하여 ID 토큰의 디코딩된 클레임 중 일부를 확인합니다.

- 관리만 선택하여 를 봅니다

/admin_only. 앱 역할이PrivilegedAdmin있는 사용자만 이 페이지를 볼 수 있습니다. 그렇지 않으면 권한 부여 실패 메시지가 표시됩니다. - 일반 사용자를 선택하여 페이지를 봅니다

/regular_user. 앱 역할을RegularUser가진 사용자만 또는PrivilegedAdmin이 페이지를 볼 수 있습니다. 그렇지 않으면 권한 부여 실패 메시지가 표시됩니다. - 모서리의 단추를 사용하여 로그아웃합니다. 상태 페이지에 새 상태가 반영됩니다.

코드 정보

이 샘플에서는 Java용 Microsoft Entra ID Spring Boot Starter 클라이언트 라이브러리를 사용하여 사용자를 Microsoft Entra ID 테넌트에 로그인하는 방법을 보여 줍니다. 또한 샘플에서는 Spring Oauth2 클라이언트 및 Spring Web 부팅 스타터를 사용합니다. 샘플에서는 Microsoft Entra ID에서 가져온 ID 토큰의 클레임을 사용하여 로그인한 사용자의 세부 정보를 표시하고 권한 부여를 위해 역할 클레임을 사용하여 일부 페이지에 대한 액세스를 제한합니다.

콘텐츠

다음 표에서는 샘플 프로젝트 폴더의 내용을 보여 줍니다.

| 파일/폴더 | 설명 |

|---|---|

| AppCreationScripts/ | Microsoft Entra ID 앱 등록을 자동으로 구성하는 스크립트입니다. |

| pom.xml | 애플리케이션 종속성. |

| src/기본/resources/templates/ | UI용 Thymeleaf 템플릿입니다. |

| src/기본/resources/application.yml | 애플리케이션 및 Microsoft Entra ID 부팅 시작 라이브러리 구성. |

| src/기본/java/com/microsoft/azuresamples/msal4j/msidentityspringbootwebapp/ | 이 디렉터리에는 기본 애플리케이션 진입점, 컨트롤러 및 구성 클래스가 포함됩니다. |

| .../MsIdentitySpringBootWebappApplication.java | 기본 클래스입니다. |

| .../SampleController.java | 엔드포인트 매핑이 있는 컨트롤러입니다. |

| .../SecurityConfig.java | 보안 구성 - 예를 들어 인증이 필요한 경로입니다. |

| .../Utilities.java | 유틸리티 클래스 - 예를 들어 ID 토큰 클레임을 필터링합니다. |

| CHANGELOG.md | 샘플의 변경 내용 목록입니다. |

| CONTRIBUTING.md | 샘플에 기여하기 위한 지침입니다. |

| 라이선스' | 샘플에 대한 라이선스입니다. |

ID 토큰 클레임

토큰 세부 정보를 추출하기 위해 앱은 다음 예제와 같이 요청 매핑에서 Spring Security AuthenticationPrincipal 및 OidcUser 개체를 사용합니다. 이 앱이 ID 토큰 클레임을 사용하는 방법에 대한 자세한 내용은 샘플 컨트롤러 를 참조하세요.

import org.springframework.security.oauth2.core.oidc.user.OidcUser;

import org.springframework.security.core.annotation.AuthenticationPrincipal;

//...

@GetMapping(path = "/some_path")

public String tokenDetails(@AuthenticationPrincipal OidcUser principal) {

Map<String, Object> claims = principal.getIdToken().getClaims();

}

ID 토큰에서 역할 클레임 처리

토큰의 역할 클레임에는 다음 예제와 같이 로그인한 사용자가 할당한 역할의 이름이 포함됩니다.

{

...

"roles": [

"PrivilegedAdmin",

"RegularUser",]

...

}

역할 이름에 액세스하는 일반적인 방법은 ID 토큰 클레임 섹션에 설명되어 있습니다.

또한 Microsoft Entra ID Boot Starter v3.3 이상에서는 역할 클레임을 자동으로 구문 분석하고 로그인한 사용자의 Authorities역할에 각 역할을 추가하여 각각 문자열 APPROLE_을 접두사로 추가합니다. 이 구성을 통해 개발자는 이 메서드를 사용하여 hasAuthority Spring PrePost 조건 주석으로 앱 역할을 사용할 수 있습니다. 예를 들어 SampleController.java 다음과 같은 @PreAuthorize 조건을 확인할 수 있습니다.

@GetMapping(path = "/admin_only")

@PreAuthorize("hasAuthority('APPROLE_PrivilegedAdmin')")

public String adminOnly(Model model) {

// restrict to users who have PrivilegedAdmin app role only

}

@GetMapping(path = "/regular_user")

@PreAuthorize("hasAnyAuthority('APPROLE_PrivilegedAdmin','APPROLE_RegularUser')")

public String regularUser(Model model) {

// restrict to users who have any of RegularUser or PrivilegedAdmin app roles

}

다음 코드는 지정된 사용자에 대한 권한의 전체 목록을 가져옵니다.

@GetMapping(path = "/some_path")

public String tokenDetails(@AuthenticationPrincipal OidcUser principal) {

Collection<? extends GrantedAuthority> authorities = principal.getAuthorities();

}

로그인 및 로그아웃 링크

로그인의 경우 앱은 다음 예제와 같이 Java용 Microsoft Entra ID Spring Boot Starter 클라이언트 라이브러리에 의해 자동으로 구성된 Azure Active Directory 로그인 엔드포인트에 대한 요청을 수행합니다.

<a class="btn btn-success" href="/oauth2/authorization/azure">Sign In</a>

로그아웃의 경우 앱은 다음 예제와 같이 엔드포인트에 logout POST 요청을 수행합니다.

<form action="#" th:action="@{/logout}" method="post">

<input class="btn btn-warning" type="submit" value="Sign Out" />

</form>

인증 종속 UI 요소

앱에는 Spring Security Thymeleaf 태그를 사용하는 다음 예제와 같이 사용자가 인증되었는지 여부에 따라 표시할 콘텐츠를 결정하기 위한 몇 가지 간단한 논리가 UI 템플릿 페이지에 있습니다.

<div sec:authorize="isAuthenticated()">

this content only shows to authenticated users

</div>

<div sec:authorize="isAnonymous()">

this content only shows to not-authenticated users

</div>

AADWebSecurityConfigurerAdapter를 사용하여 경로 보호

기본적으로 앱은 로그인한 사용자만 액세스할 수 있도록 ID 토큰 세부 정보, 관리s Only 및 일반 사용자 페이지를 보호합니다. 앱은 application.yml 파일의 app.protect.authenticated 속성에서 이러한 경로를 구성합니다. 앱의 특정 요구 사항을 구성하려면 클래스 중 하나에서 확장 AADWebSecurityConfigurationAdapter 할 수 있습니다. 예를 들어 다음 코드에 표시된 이 앱의 SecurityConfig 클래스를 참조하세요.

@EnableWebSecurity

@EnableGlobalMethodSecurity(prePostEnabled = true)

public class SecurityConfig extends AADWebSecurityConfigurerAdapter{

@Value( "${app.protect.authenticated}" )

private String[] protectedRoutes;

@Override

public void configure(HttpSecurity http) throws Exception {

// use required configuration form AADWebSecurityAdapter.configure:

super.configure(http);

// add custom configuration:

http.authorizeRequests()

.antMatchers(protectedRoutes).authenticated() // limit these pages to authenticated users (default: /token_details, /admin_only, /regular_user)

.antMatchers("/**").permitAll(); // allow all other routes.

}

}

자세한 정보

- Microsoft ID 플랫폼(개발자용 Azure Active Directory)

- MSAL(Microsoft 인증 라이브러리) 개요

- 빠른 시작: Microsoft ID 플랫폼에 애플리케이션 등록

- 빠른 시작: 웹 API에 액세스하도록 클라이언트 애플리케이션 구성

- Microsoft Entra ID 애플리케이션 동의 환경 이해

- 사용자 및 관리자 동의 이해

- Azure Active Directory의 애플리케이션 및 서비스 주체 개체

- 국가별 클라우드

- MSAL 코드 샘플

- Java용 Azure Active Directory Spring Boot Starter 클라이언트 라이브러리

- Java용 Microsoft 인증 라이브러리(MSAL4J)

- MSAL4J Wiki

- ID 토큰

- Microsoft ID 플랫폼의 액세스 토큰

이 시나리오 및 기타 시나리오에서 OAuth 2.0 프로토콜이 작동하는 방식에 대한 자세한 내용은 Microsoft Entra ID에 대한 인증 시나리오를 참조하세요.

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기