빠른 시작: 여러 공용 IP 주소를 사용하여 Azure Firewall 만들기 - Bicep

이 빠른 시작에서는 Bicep 파일을 사용하여 공용 IP 주소 접두사의 여러 공용 IP 주소가 있는 Azure Firewall을 배포합니다. 배포된 방화벽에는 두 개의 Windows Server 2019 가상 머신에 대한 RDP 연결을 허용하는 NAT 규칙 수집 규칙이 있습니다.

Bicep은 선언적 구문을 사용하여 Azure 리소스를 배포하는 DSL(도메인 특정 언어)입니다. 간결한 구문, 신뢰할 수 있는 형식 안전성 및 코드 다시 사용에 대한 지원을 제공합니다. Bicep은 Azure에서 코드형 인프라 솔루션에 대한 최고의 제작 환경을 제공합니다.

여러 공용 IP 주소를 사용하는 Azure 방화벽에 대한 자세한 내용은 Azure PowerShell을 사용하여 여러 공용 IP 주소로 Azure Firewall 배포를 참조하세요.

필수 조건

- 활성 구독이 있는 Azure 계정. 체험 계정을 만듭니다.

Bicep 파일 검토

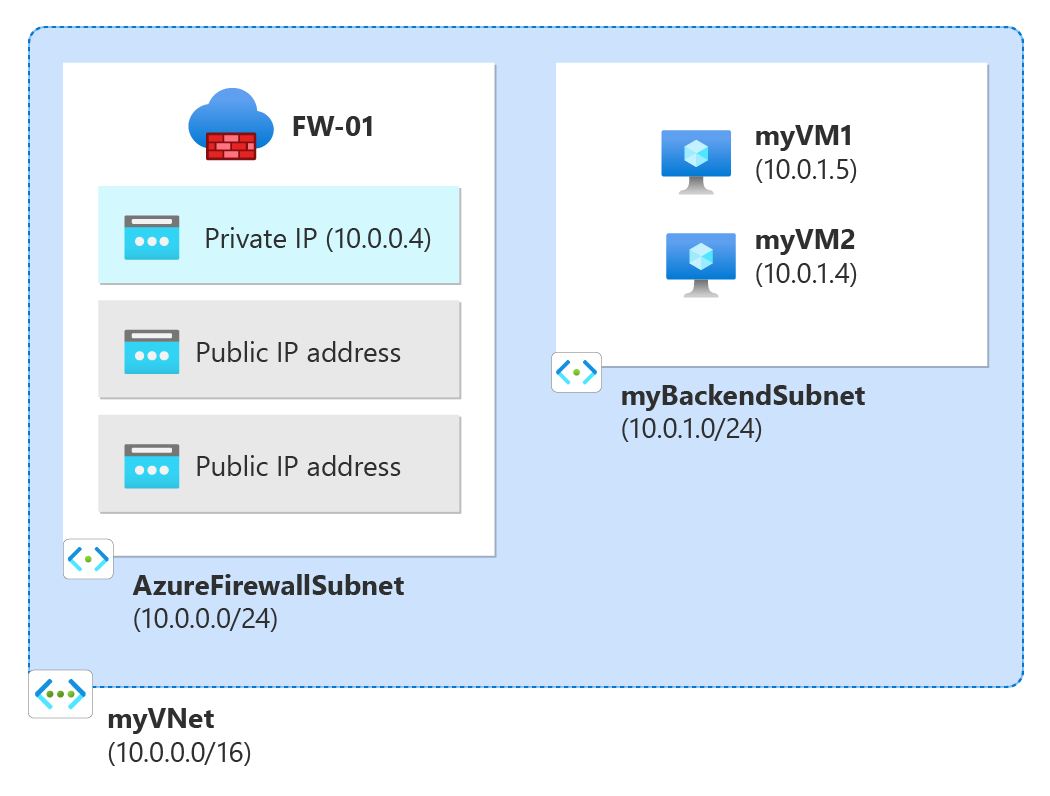

이 Bicep 파일은 Azure Firewall을 지원하는 데 필요한 리소스와 함께 두 개의 공용 IP 주소가 있는 Azure Firewall을 만듭니다.

이 빠른 시작에서 사용되는 Bicep 파일은 Azure 빠른 시작 템플릿에서 나온 것입니다.

@description('Admin username for the backend servers')

param adminUsername string

@description('Password for the admin account on the backend servers')

@secure()

param adminPassword string

@description('Location for all resources.')

param location string = resourceGroup().location

@description('Size of the virtual machine.')

param vmSize string = 'Standard_B2ms'

var virtualMachineName = 'myVM'

var virtualNetworkName = 'myVNet'

var networkInterfaceName = 'net-int'

var ipConfigName = 'ipconfig'

var ipPrefixName = 'public_ip_prefix'

var ipPrefixSize = 31

var publicIpAddressName = 'public_ip'

var nsgName = 'vm-nsg'

var firewallName = 'FW-01'

var vnetPrefix = '10.0.0.0/16'

var fwSubnetPrefix = '10.0.0.0/24'

var backendSubnetPrefix = '10.0.1.0/24'

var azureFirewallSubnetId = subnet.id

var azureFirewallIpConfigurations = [for i in range(0, 2): {

name: 'IpConf${(i + 1)}'

properties: {

subnet: ((i == 0) ? json('{"id": "${azureFirewallSubnetId}"}') : null)

publicIPAddress: {

id: publicIPAddress[i].id

}

}

}]

resource nsg 'Microsoft.Network/networkSecurityGroups@2023-09-01' = [for i in range(0, 2): {

name: '${nsgName}${i + 1}'

location: location

properties: {

securityRules: [

{

name: 'RDP'

properties: {

protocol: 'Tcp'

sourcePortRange: '*'

destinationPortRange: '3389'

sourceAddressPrefix: '*'

destinationAddressPrefix: '*'

access: 'Allow'

priority: 300

direction: 'Inbound'

}

}

]

}

}]

resource ipprefix 'Microsoft.Network/publicIPPrefixes@2023-09-01' = {

name: ipPrefixName

location: location

properties: {

prefixLength: ipPrefixSize

publicIPAddressVersion: 'IPv4'

}

sku: {

name: 'Standard'

}

}

resource publicIPAddress 'Microsoft.Network/publicIPAddresses@2023-09-01' = [for i in range(0, 2): {

name: '${publicIpAddressName}${i + 1}'

location: location

sku: {

name: 'Standard'

}

properties: {

publicIPAddressVersion: 'IPv4'

publicIPAllocationMethod: 'Static'

publicIPPrefix: {

id: ipprefix.id

}

idleTimeoutInMinutes: 4

}

}]

resource virtualNetwork 'Microsoft.Network/virtualNetworks@2023-09-01' = {

name: virtualNetworkName

location: location

properties: {

addressSpace: {

addressPrefixes: [

vnetPrefix

]

}

subnets: [

{

name: 'myBackendSubnet'

properties: {

addressPrefix: backendSubnetPrefix

routeTable: {

id: routeTable.id

}

privateEndpointNetworkPolicies: 'Enabled'

privateLinkServiceNetworkPolicies: 'Enabled'

}

}

]

enableDdosProtection: false

enableVmProtection: false

}

}

resource subnet 'Microsoft.Network/virtualNetworks/subnets@2023-09-01' = {

parent: virtualNetwork

name: 'AzureFirewallSubnet'

properties: {

addressPrefix: fwSubnetPrefix

privateEndpointNetworkPolicies: 'Enabled'

privateLinkServiceNetworkPolicies: 'Enabled'

}

}

resource virtualMachine 'Microsoft.Compute/virtualMachines@2023-09-01' = [for i in range(0, 2): {

name: '${virtualMachineName}${i+1}'

location: location

properties: {

hardwareProfile: {

vmSize: vmSize

}

storageProfile: {

imageReference: {

publisher: 'MicrosoftWindowsServer'

offer: 'WindowsServer'

sku: '2019-Datacenter'

version: 'latest'

}

osDisk: {

osType: 'Windows'

createOption: 'FromImage'

caching: 'ReadWrite'

managedDisk: {

storageAccountType: 'StandardSSD_LRS'

}

diskSizeGB: 127

}

}

osProfile: {

computerName: '${virtualMachineName}${i+1}'

adminUsername: adminUsername

adminPassword: adminPassword

windowsConfiguration: {

provisionVMAgent: true

enableAutomaticUpdates: true

}

allowExtensionOperations: true

}

networkProfile: {

networkInterfaces: [

{

id: netInterface[i].id

}

]

}

}

}]

resource netInterface 'Microsoft.Network/networkInterfaces@2023-09-01' = [for i in range(0, 2): {

name: '${networkInterfaceName}${i + 1}'

location: location

properties: {

ipConfigurations: [

{

name: '${ipConfigName}${i + 1}'

properties: {

subnet: {

id: virtualNetwork.properties.subnets[0].id

}

primary: true

}

}

]

enableAcceleratedNetworking: false

enableIPForwarding: false

networkSecurityGroup: {

id: nsg[i].id

}

}

}]

resource firewall 'Microsoft.Network/azureFirewalls@2023-09-01' = {

name: firewallName

location: location

properties: {

sku: {

name: 'AZFW_VNet'

tier: 'Standard'

}

threatIntelMode: 'Deny'

ipConfigurations: azureFirewallIpConfigurations

applicationRuleCollections: [

{

name: 'web'

properties: {

priority: 100

action: {

type: 'Allow'

}

rules: [

{

name: 'wan-address'

protocols: [

{

protocolType: 'Http'

port: 80

}

{

protocolType: 'Https'

port: 443

}

]

targetFqdns: [

'getmywanip.com'

]

sourceAddresses: [

'*'

]

}

{

name: 'google'

protocols: [

{

protocolType: 'Http'

port: 80

}

{

protocolType: 'Https'

port: 443

}

]

targetFqdns: [

'www.google.com'

]

sourceAddresses: [

'10.0.1.0/24'

]

}

{

name: 'wupdate'

protocols: [

{

protocolType: 'Http'

port: 80

}

{

protocolType: 'Https'

port: 443

}

]

fqdnTags: [

'WindowsUpdate'

]

sourceAddresses: [

'*'

]

}

]

}

}

]

natRuleCollections: [

{

name: 'Coll-01'

properties: {

priority: 100

action: {

type: 'Dnat'

}

rules: [

{

name: 'rdp-01'

protocols: [

'TCP'

]

translatedAddress: '10.0.1.4'

translatedPort: '3389'

sourceAddresses: [

'*'

]

destinationAddresses: [

publicIPAddress[0].properties.ipAddress

]

destinationPorts: [

'3389'

]

}

{

name: 'rdp-02'

protocols: [

'TCP'

]

translatedAddress: '10.0.1.5'

translatedPort: '3389'

sourceAddresses: [

'*'

]

destinationAddresses: [

publicIPAddress[1].properties.ipAddress

]

destinationPorts: [

'3389'

]

}

]

}

}

]

}

}

resource routeTable 'Microsoft.Network/routeTables@2023-09-01' = {

name: 'rt-01'

location: location

properties: {

disableBgpRoutePropagation: false

routes: [

{

name: 'fw'

properties: {

addressPrefix: '0.0.0.0/0'

nextHopType: 'VirtualAppliance'

nextHopIpAddress: '10.0.0.4'

}

}

]

}

}

output name string = firewall.name

output resourceId string = firewall.id

output location string = location

output resourceGroupName string = resourceGroup().name

템플릿에는 여러 개의 Azure 리소스가 정의되어 있습니다.

- Microsoft.Network/networkSecurityGroups

- Microsoft.Network/publicIPPrefix

- Microsoft.Network/publicIPAddresses

- Microsoft.Network/virtualNetworks

- Microsoft.Compute/virtualMachines

- Microsoft.Storage/storageAccounts

- Microsoft.Network/networkInterfaces

- Microsoft.Network/azureFirewalls

- Microsoft.Network/routeTables

Bicep 파일 배포

Bicep 파일을 main.bicep으로 로컬 컴퓨터에 저장합니다.

Azure CLI 또는 Azure PowerShell을 사용하여 Bicep 파일을 배포합니다.

az group create --name exampleRG --location eastus az deployment group create --resource-group exampleRG --template-file main.bicep --parameters adminUsername=<admin-username>참고 항목

<admin-username>을 백 엔드 서버의 관리자 사용자 이름으로 바꿉니다.

관리자 암호를 입력하라는 메시지가 표시됩니다.

배포가 완료되면 배포에 성공했음을 나타내는 메시지가 표시됩니다.

배포 유효성 검사

Azure Portal에서 배포된 리소스를 검토합니다. 방화벽 공용 IP 주소를 확인합니다.

원격 데스크톱 연결을 사용하여 방화벽 공용 IP 주소에 연결합니다. 성공적인 연결에서 백 엔드 서버에 대한 연결을 허용하는 방화벽 NAT 규칙을 보여 줍니다.

리소스 정리

방화벽으로 만든 리소스가 더 이상 필요하지 않으면 리소스 그룹을 삭제합니다. 이렇게 하면 방화벽과 모든 관련 리소스가 제거됩니다.

리소스 그룹을 삭제하려면 Remove-AzResourceGroup cmdlet을 호출합니다.

Remove-AzResourceGroup -Name "exampleRG"