결정적 아웃바운드 IP 사용

이 가이드에서는 Azure Managed Grafana에서 데이터 원본과 통신하는 데 사용하는 결정적 아웃바운드 IP 지원을 활성화하고, 공용 액세스를 사용하지 않도록 설정하고, Grafana 인스턴스의 인바운드 요청을 허용하는 방화벽 규칙을 설정하는 방법을 알아봅니다.

참고 항목

결정적 아웃바운드 IP 기능은 표준 플랜을 사용하는 고객만 액세스할 수 있습니다. 요금제에 대한 자세한 내용은 가격 책정 계획을 참조하세요.

필수 조건

- 활성 구독이 있는 Azure 계정. 체험 계정을 만듭니다.

- 데이터 소스입니다. 예를 들어 Azure Data Explorer 데이터베이스의 경우입니다.

결정적 아웃바운드 IP 사용

결정적 아웃바운드 IP 지원은 기본적으로 Azure Managed Grafana에서 사용하지 않도록 설정됩니다. 인스턴스 만들기 중에 이 기능을 사용하도록 설정하거나 기존 인스턴스에서 활성화할 수 있습니다.

결정적 아웃바운드 IP를 사용하도록 설정된 Azure Managed Grafana 작업 영역 만들기

인스턴스를 만들 때 표준 가격 책정 계획을 선택한 다음 고급 탭에서 결정적 아웃바운드 IP를 설정하여 사용 설정합니다.

새 인스턴스를 만드는 방법에 대한 자세한 내용은 빠른 시작: Azure Managed Grafana 인스턴스 만들기를 참조하세요.

기존 Azure Managed Grafana 인스턴스에서 결정적 아웃바운드 IP 활성화

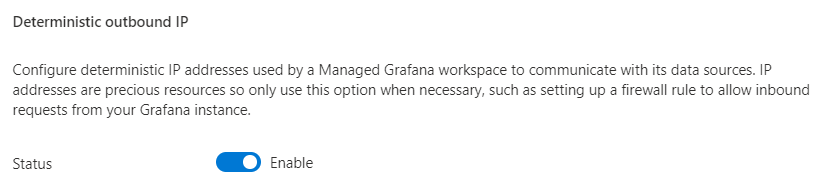

Azure Portal의 설정에서 구성을 선택한 다음 일반 설정>확정적 아웃바운드 IP에서 사용을 선택합니다.

저장을 선택하여 결정적 아웃바운드 IP 주소의 활성화를 확인합니다.

새로 고침을 선택하여 고정 IP 주소 아래에 IP 주소 목록을 표시합니다.

데이터 원본에 대한 공용 액세스를 사용하지 않도록 설정하고 Azure Managed Grafana IP 주소를 허용합니다.

이 예제에서는 Azure Data Explorer 대한 공용 액세스를 사용하지 않도록 설정하고 프라이빗 엔드포인트를 설정하는 방법을 보여 줍니다. 이 프로세스는 다른 Azure 데이터 원본과 비슷합니다.

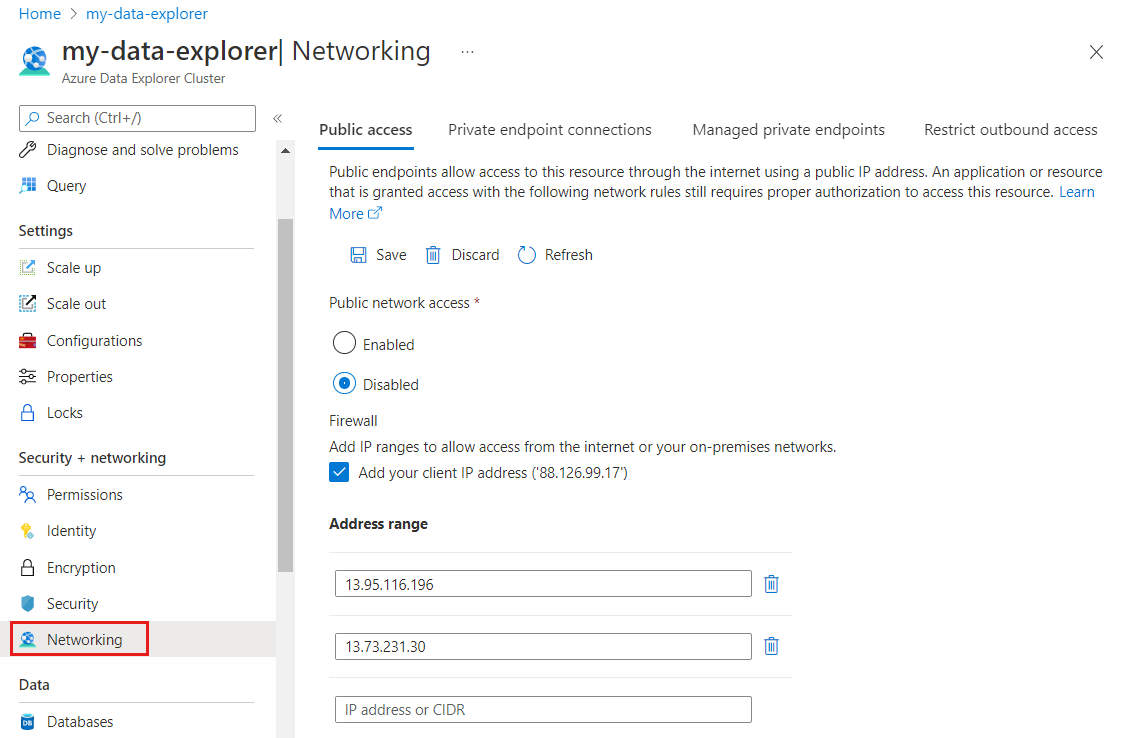

Azure Portal Azure Data Explorer 클러스터 인스턴스를 열고 설정에서 네트워킹을 선택합니다.

공용 액세스 탭에서 사용 안 함을 선택하여 데이터 원본에 대한 공용 액세스를 사용하지 않도록 설정합니다.

방화벽에서 클라이언트 IP 주소 추가 확인란을 선택하고 주소 범위에서 Azure Managed Grafana 작업 영역에 있는 IP 주소를 입력합니다.

저장을 선택하여 허용 목록에 Azure Managed Grafana 아웃바운드 IP 주소 추가를 완료합니다.

공용 액세스를 사용하지 않도록 설정, 방화벽 활성화 및 Azure Managed Grafana IP 주소에서 액세스를 허용하여 데이터 원본에 대한 액세스가 제한됩니다.

데이터 원본에 대한 액세스 확인

Azure Managed Grafana 엔드포인트가 여전히 데이터 원본에 액세스할 수 있는지 확인합니다.

Azure Portal 인스턴스의 개요 페이지로 이동하여 엔드포인트 URL을 선택합니다.

구성 >데이터 원본 >Azure Data Explorer 데이터 원본 > 설정으로 이동하고 페이지 아래쪽에서 저장 및 테스트를 선택합니다.

- "성공" 메시지가 표시되면 Azure Managed Grafana가 데이터 원본에 액세스할 수 있습니다.

- 다음 오류 메시지가 표시되면 Azure Managed Grafana는 데이터 원본

Post "https://<Azure-Data-Explorer-URI>/v1/rest/query": dial tcp ...: i/o timeout에 액세스할 수 없습니다. 데이터 원본 방화벽 허용 목록에 IP 주소를 올바르게 입력했는지 확인합니다.