처음부터 사용자 지정 분석 규칙 만들기

디지털 자산 전반에 걸쳐 커넥터 및 활동 데이터를 수집하는 기타 수단을 설정했습니다. 이제 모든 데이터를 조사하여 활동 패턴을 탐지하고 해당 패턴에 맞지 않고 보안 위협이 될 수 있는 활동을 발견해야 합니다.

Microsoft Sentinel과 콘텐츠 허브에서 제공되는 다양한 솔루션은 가장 일반적으로 사용되는 유형의 분석 규칙에 대한 템플릿을 제공하므로 이러한 템플릿을 활용하여 특정 시나리오에 맞게 사용자 지정하는 것이 좋습니다. 그러나 완전히 다른 규칙이 필요할 수도 있습니다. 이러한 경우 분석 규칙 마법사를 사용하여 처음부터 규칙을 만들 수 있습니다.

이 문서에서는 Analytics 규칙 마법사를 안내하고 사용 가능한 모든 옵션에 대해 설명합니다. Microsoft Defender 구독자가 아닌 Microsoft Sentinel 사용자를 위한 Azure Portal과 Microsoft Defender 통합 보안 운영 플랫폼 사용자를 위한 Defender 포털 모두에서 마법사에 액세스하기 위한 스크린샷과 지침이 함께 제공됩니다.

Important

Microsoft Sentinel은 Microsoft Defender 포털에서 통합 보안 운영 플랫폼의 일부로 사용할 수 있습니다. 이제 Defender 포털의 Microsoft Sentinel이 프로덕션용으로 지원됩니다. 자세한 내용은 Microsoft Defender 포털의 Microsoft Sentinel을 참조하세요.

필수 조건

- Microsoft Sentinel 기여자 역할 또는 Log Analytics 작업 영역 및 해당 리소스 그룹에 대한 쓰기 권한을 포함하는 다른 역할 또는 사용 권한 집합이 있어야 합니다.

쿼리 설계 및 구축

다른 작업을 수행하기 전에 규칙이 Log Analytics 작업 영역에서 하나 이상의 테이블을 쿼리하는 데 사용할 KQL(Kusto 쿼리 언어)로 쿼리를 설계하고 작성해야 합니다.

비정상적이거나 의심스러운 활동을 검색하기 위해 검색하려는 데이터 원본을 결정합니다. 해당 원본의 데이터가 수집되는 Log Analytics 테이블의 이름을 찾습니다. 해당 원본의 데이터 커넥터 페이지에서 테이블 이름을 찾을 수 있습니다. 쿼리의 기준으로 이 테이블 이름(또는 이를 기반으로 하는 함수)을 사용합니다.

이 쿼리가 테이블에서 수행하도록 하려는 분석의 종류를 결정합니다. 이 결정에 따라 쿼리에 사용해야 할 명령과 함수가 결정됩니다.

쿼리 결과에서 원하는 데이터 요소(필드, 열)를 결정합니다. 이 결정에 따라 쿼리 출력의 구조가 결정됩니다.

분석 규칙 쿼리에 대한 모범 사례

기본 테이블을 사용하는 대신 ASIM(고급 보안 정보 모델) 파서를 쿼리 소스로 사용하는 것이 좋습니다. 이렇게 하면 쿼리가 단일 데이터 원본에 의존하는 대신 현재 또는 미래의 관련 데이터 원본이나 데이터 원본 계열을 지원하게 됩니다.

쿼리 길이는 1 ~ 10,000자 사이여야 하며 "

search *" 또는 "union *"를 포함할 수 없습니다. 사용자 정의 함수를 사용하여 쿼리 길이 제한을 극복할 수 있습니다.ADX 함수를 사용하여 Log Analytics 쿼리 창 안에 Azure Data Explorer 쿼리를 만드는 것은 지원되지 않습니다.

쿼리에서

bag_unpack함수를 사용할 때 "project field1"을 사용하여 필드로 열을 프로젝트하고 열이 존재하지 않으면 쿼리가 실패합니다. 이러한 상황을 방지하려면 다음과 같이 열을 프로젝트해야 합니다.project field1 = column_ifexists("field1","")

Kusto 쿼리 작성에 대한 자세한 도움말은 Microsoft Sentinel의 Kusto 쿼리 언어 및 Kusto 쿼리 언어 쿼리 모범 사례를 참조하세요.

로그 화면에서 쿼리를 작성하고 테스트합니다. 만족스러우면 규칙에 사용할 수 있도록 쿼리를 저장합니다.

분석 규칙 만들기

이 섹션에서는 Azure 또는 Defender 포털을 사용하여 규칙을 만드는 방법에 대해 설명합니다.

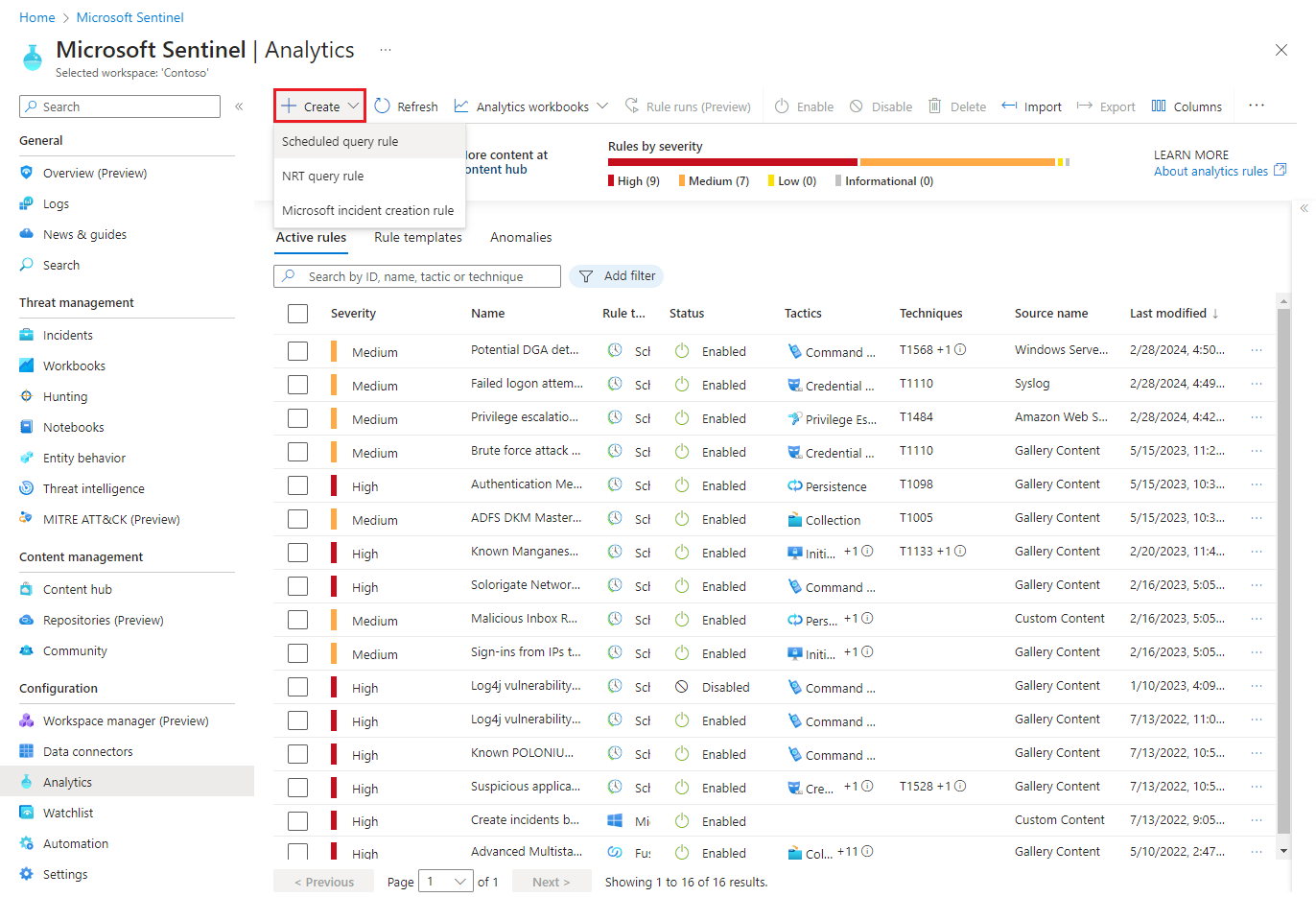

분석 규칙 마법사 시작

규칙의 이름 지정 및 일반 정보 정의

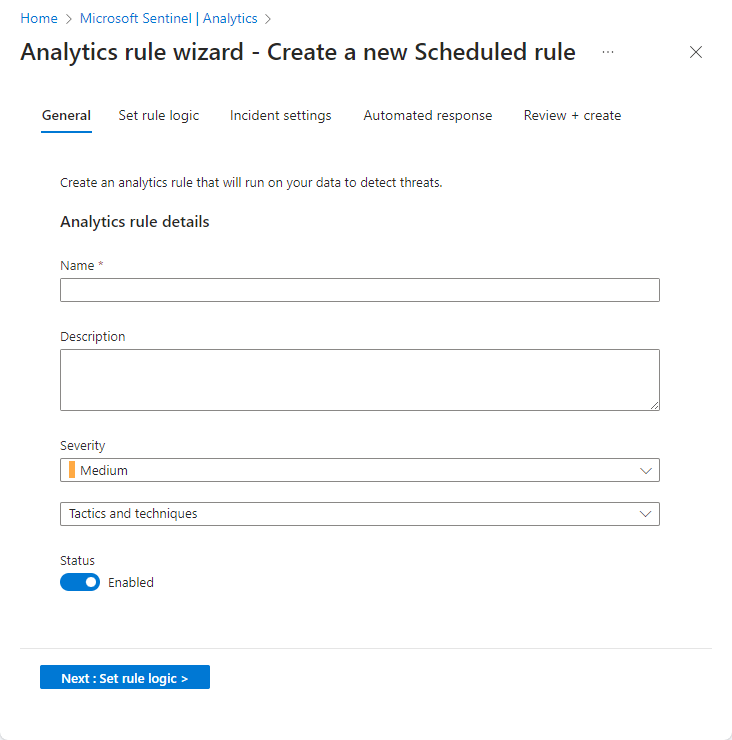

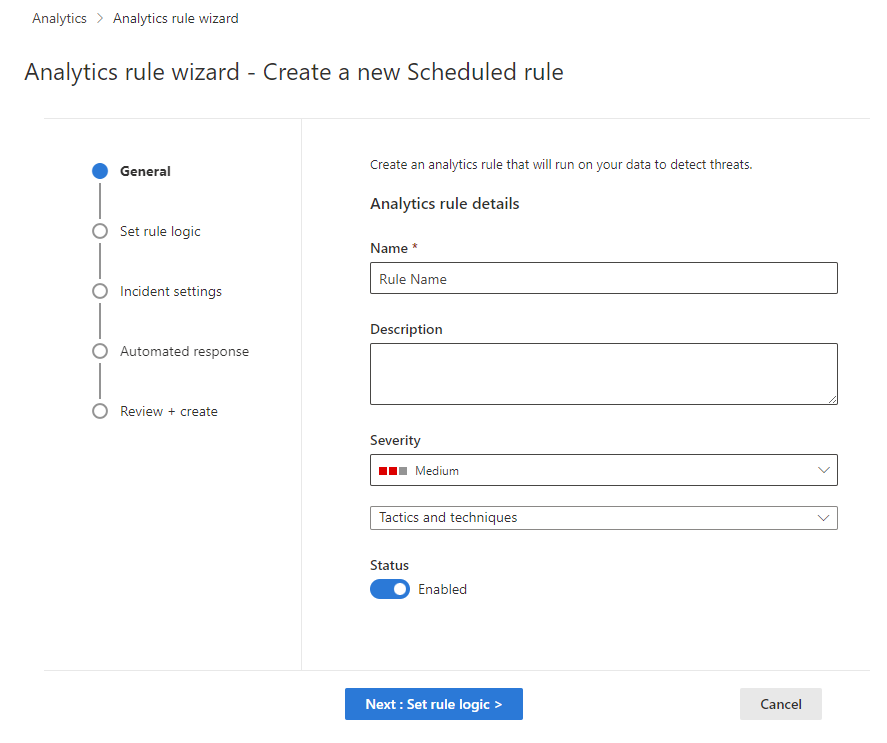

Azure Portal에서 단계는 탭으로 시각적으로 표시됩니다. Defender 포털에서는 타임라인의 마일스톤으로 시각적으로 표시됩니다. 예제는 아래 스크린샷을 참조하세요.

고유한 이름 및 설명을 제공합니다.

규칙이 진양성인 경우 규칙을 트리거하는 활동이 대상 환경에 미칠 수 있는 영향에 따라 경고의 심각도를 적절하게 설정합니다.

심각도 설명 정보 제공 시스템에는 영향을 미치지 않지만 해당 정보는 위협 행위자가 계획한 향후 단계를 나타낼 수 있습니다. 낮음 즉각적인 영향은 최소화될 것입니다. 위협 행위자가 환경에 영향을 미치려면 여러 단계를 수행해야 할 수 있습니다. 중간 위협 행위자는 해당 활동을 통해 환경에 어느 정도 영향을 미칠 수 있지만 범위가 제한되거나 추가 활동이 필요합니다. 높음 식별된 활동은 위협 행위자에게 환경에 대한 광범위한 액세스 권한을 제공하거나 환경에 미치는 영향에 의해 트리거됩니다. 심각도 수준 기본값은 현재 또는 환경 영향 수준을 보장하지 않습니다. 경고 세부 정보를 사용자 지정하여 쿼리 출력의 관련 필드 값을 사용하여 특정 경고 인스턴스의 심각도, 전략, 기타 속성을 사용자 지정합니다.

Microsoft Sentinel 분석 규칙 템플릿의 심각도 정의는 분석 규칙에 의해 만들어진 경고에만 해당합니다. 다른 서비스에서 수집된 경고의 경우 심각도는 소스 보안 서비스에 의해 정의됩니다.

전략 및 기법 필드에서 규칙을 분류할 위협 활동의 범주 중에서 선택할 수 있습니다. 이는 MITRE ATT&CK 프레임워크의 전술과 기술을 기반으로 합니다.

MITRE ATT&CK 전술 및 기술에 매핑된 규칙을 통해 탐지되는 경고에서 생성된 인시던트는 규칙의 매핑을 자동으로 상속합니다.

MITRE ATT&CK 위협 환경의 적용 범위를 최대화하는 방법에 대한 자세한 내용은 MITRE ATT&CK® 프레임워크의 보안 적용 범위 이해를 참조하세요.

규칙을 만들 때 상태는 기본적으로 사용으로 설정되어 있습니다. 즉, 규칙 만들기를 완료한 후 즉시 실행됩니다. 즉시 실행하지 않으려면 사용 안 함을 선택합니다. 규칙은 활성 규칙 탭에 추가되고 여기에서 필요할 때 사용하도록 설정할 수 있습니다.

참고 항목

현재 미리 보기로 제공되는 다른 방법으로 규칙을 즉시 실행하지 않고도 규칙을 만들 수 있습니다. 특정 날짜 및 시간에 먼저 실행되도록 규칙을 예약할 수 있습니다. 아래 쿼리 예약 및 범위를 참조하세요.

다음: 규칙 논리 설정을 선택합니다.

규칙 논리 정의

규칙에 대한 쿼리를 입력합니다.

설계, 작성, 테스트한 쿼리를 규칙 쿼리 창에 붙여넣습니다. 이 창에서 변경하는 모든 사항은 즉시 유효성이 검사되므로 실수가 있는 경우 창 바로 아래에 표시가 나타납니다.

엔터티를 매핑합니다.

엔터티는 위협을 탐지하고 조사하는 데 필수적입니다. Microsoft Sentinel에서 인식한 엔터티 유형을 쿼리 결과의 필드에 매핑합니다. 이 매핑은 검색된 엔티티를 경고 스키마의 Entities 필드에 통합합니다.

항목 매핑에 대한 전체 지침은 Microsoft Sentinel의 항목에 데이터 필드 매핑을 참조하세요.

경고에 사용자 지정 세부 정보를 표시합니다.

기본적으로 쿼리 결과의 원시 이벤트를 드릴다운하지 않고 인시던트에 경고 엔터티와 메타데이터만 표시됩니다. 이 단계에서는 쿼리 결과의 다른 필드를 가져와서 경고의 ExtendedProperties 필드에 통합하여 경고 및 해당 항목에서 생성된 모든 인시던트에 해당 필드가 맨 앞에 표시되도록 합니다.

사용자 지정 세부 정보 표시에 대한 자세한 지침은 Microsoft Sentinel의 경고서 사용자 지정 이벤트 세부 정보 표시를 참조하세요.

경보 세부 정보를 사용자 지정합니다.

이 설정을 사용하면 각 개별 경고의 다양한 필드 내용에 따라 표준 경고 속성을 사용자 지정할 수 있습니다. 이러한 사용자 지정은 경고의 ExtendedProperties 필드에 통합됩니다. 예를 들어 경고에 표시되는 사용자 이름이나 IP 주소를 포함하도록 경고 이름이나 설명을 사용자 지정할 수 있습니다.

경고 세부 정보 사용자 지정에 대한 자세한 지침은 Microsoft Sentinel에서 경고 세부 정보 사용자 지정을 참조하세요.

-

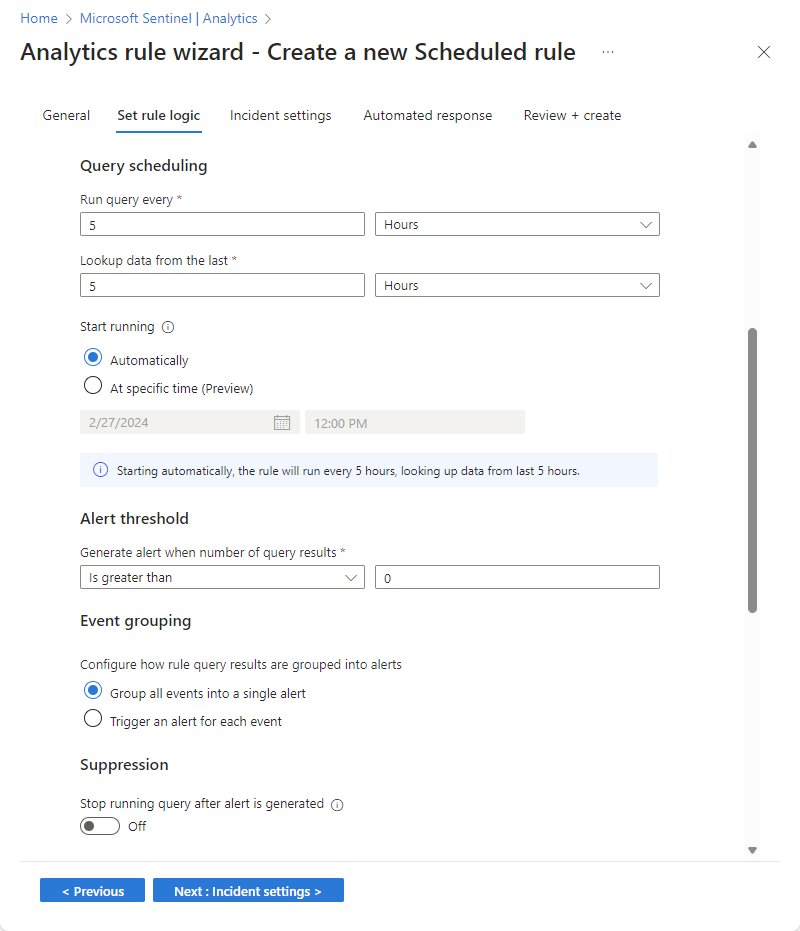

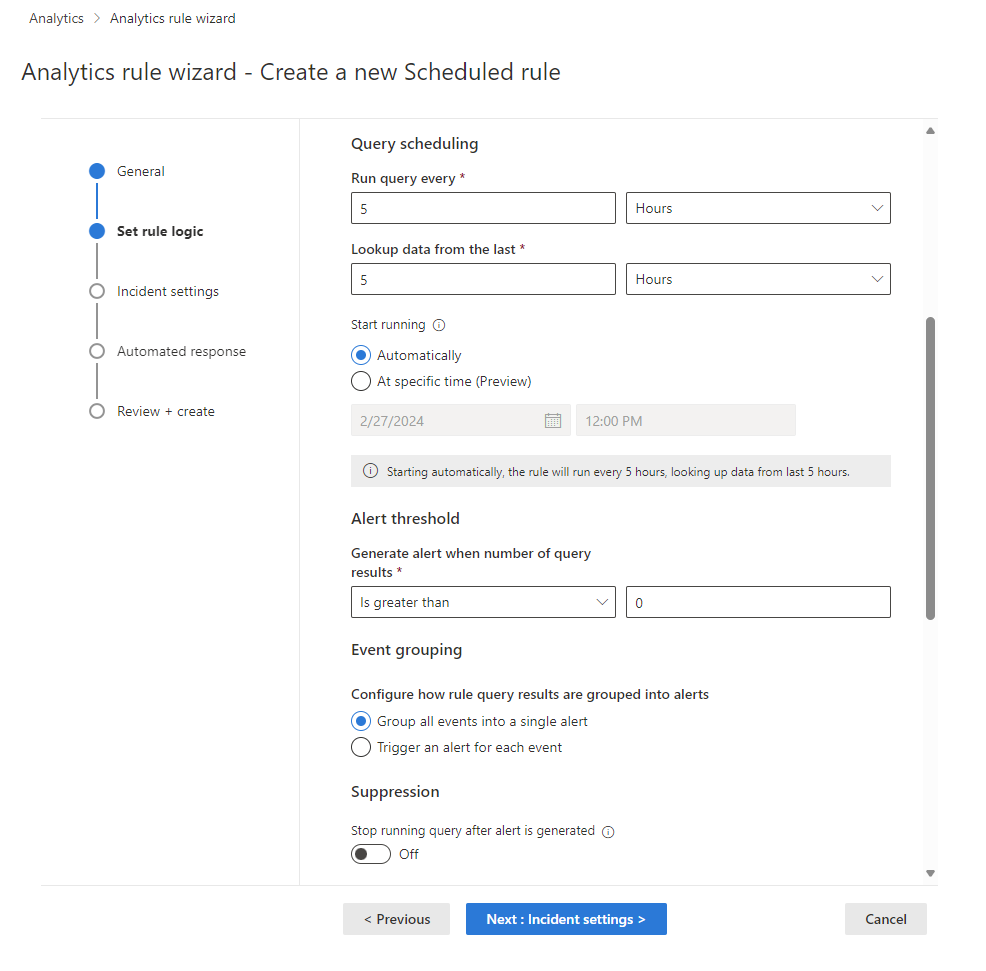

쿼리 일정 섹션에서 다음 매개 변수를 설정합니다.

설정 동작 쿼리 실행 간격 쿼리 간격, 즉 쿼리가 실행되는 빈도를 제어합니다. 마지막부터 데이터 조회 전환 확인 기간, 즉 검색어에 포함되는 기간을 결정합니다. 두 매개 변수 모두에 허용되는 범위는 5분부터 14일까지입니다.

쿼리 간격은 되돌아보기 기간보다 짧거나 같아야 합니다. 더 짧을 경우 쿼리 기간이 겹쳐서 결과가 일부 중복될 수 있습니다. 하지만 규칙 유효성 검사에서 되돌아보기 기간보다 긴 간격을 설정하면 적용 범위에 공백이 생길 수 있으므로 이보다 긴 간격을 설정할 수 없습니다.

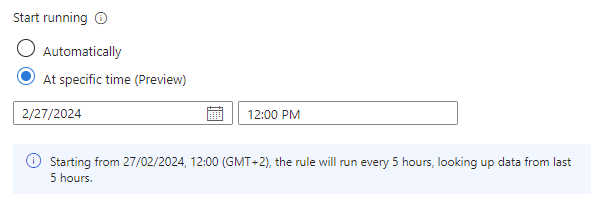

실행 시작을 설정합니다.

설정 동작 자동 규칙은 생성 즉시 처음으로 실행되며 그 이후에는 다음 간격으로 쿼리 실행 설정에 설정된 간격으로 실행됩니다. 특정 시간에(미리 보기) 규칙이 처음 실행될 날짜와 시간을 설정합니다. 그 후에는 쿼리 실행 간격 설정에 설정된 간격으로 규칙이 실행됩니다. 실행 시작 시간은 규칙 생성(또는 사용 설정) 시간으로부터 10분에서 30일 사이여야 합니다.

실행 시작 설정(왼쪽에 정보 아이콘 포함) 아래의 텍스트 행에는 현재 쿼리 예약 및 전환 확인 설정이 요약되어 있습니다.

참고 항목

수집 지연

원본에서 이벤트를 생성하고 Microsoft Sentinel에 수집하는 동안 발생할 수 있는 대기 시간을 고려하여 데이터 중복 없이 전체 범위를 보장하기 위해 Microsoft Sentinel은 예약된 시간부터 5분 지연 시간을 두어 예약된 분석 규칙을 실행합니다.

자세한 내용은 예약된 분석 규칙의 수집 지연 처리를 참조하세요.

-

경고 임계값 섹션을 사용하여 규칙의 민감도 수준을 정의합니다.

- 쿼리 결과 수가 다음과 같을 때 경고 생성에서 보다 큼으로 설정하고 규칙이 경고를 생성하기 위해 쿼리 기간 동안 발견해야 하는 최소 이벤트 수를 입력합니다.

- 필수 항목이므로 임계값을 설정하지 않으려는 경우, 즉 특정 기간에 단일 이벤트에 대해서도 경고를 실행하려는 경우 숫자 항목에

0를 입력하세요.

이벤트 그룹화 설정을 설정합니다.

이벤트 그룹화에서 두 가지 방법 중 하나를 선택하여 이벤트를 경고로 그룹화합니다.

설정 동작 모든 이벤트를 단일 경고로 그룹화합니다.

(기본값)쿼리가 위에서 지정된 경고 임계값보다 많은 결과를 반환하는 한 규칙은 실행될 때마다 단일 경고를 생성합니다. 이 단일 경고에는 쿼리 결과에서 반환된 모든 이벤트가 요약되어 있습니다. 각 이벤트에 대한 경고 트리거 규칙은 쿼리에서 반환된 각 이벤트에 대해 고유한 경고를 생성합니다. 이벤트를 개별적으로 표시하거나 특정 매개 변수(사용자, 호스트 이름 또는 기타 항목)별로 그룹화하려는 경우에 유용합니다. 쿼리에서 이러한 매개 변수를 정의할 수 있습니다. 분석 규칙은 최대 150개의 경고를 생성할 수 있습니다. 이벤트 그룹화가 각 이벤트에 대해 경고 실행으로 설정되어 있고 규칙 쿼리가 150개를 초과하는 이벤트를 반환하는 경우 처음 149개 이벤트는 149개 경고에 대해 각각 고유한 이벤트를 생성하고 150번째 경고는 반환된 이벤트의 전체 집합을 요약합니다. 즉, 150번째 경고는 이벤트 그룹화가 모든 이벤트를 단일 경고로 그룹화로 설정된 경우 생성되었을 경고입니다.

경고가 생성된 후 규칙을 일시적으로 억제합니다.

경고를 받은 후 쿼리 간격을 초과하는 기간 동안 이 규칙의 작업을 일시 중단하려는 경우에는 제거 섹션에서 경고 생성 후 쿼리 실행 중지를 설정할 수 있습니다. 이 기능을 설정하는 경우 다음 기간 동안 쿼리 실행 중지를 쿼리 실행을 중지해야 하는 시간(최대 24시간)으로 설정해야 합니다.

쿼리 및 논리 설정 결과를 시뮬레이션합니다.

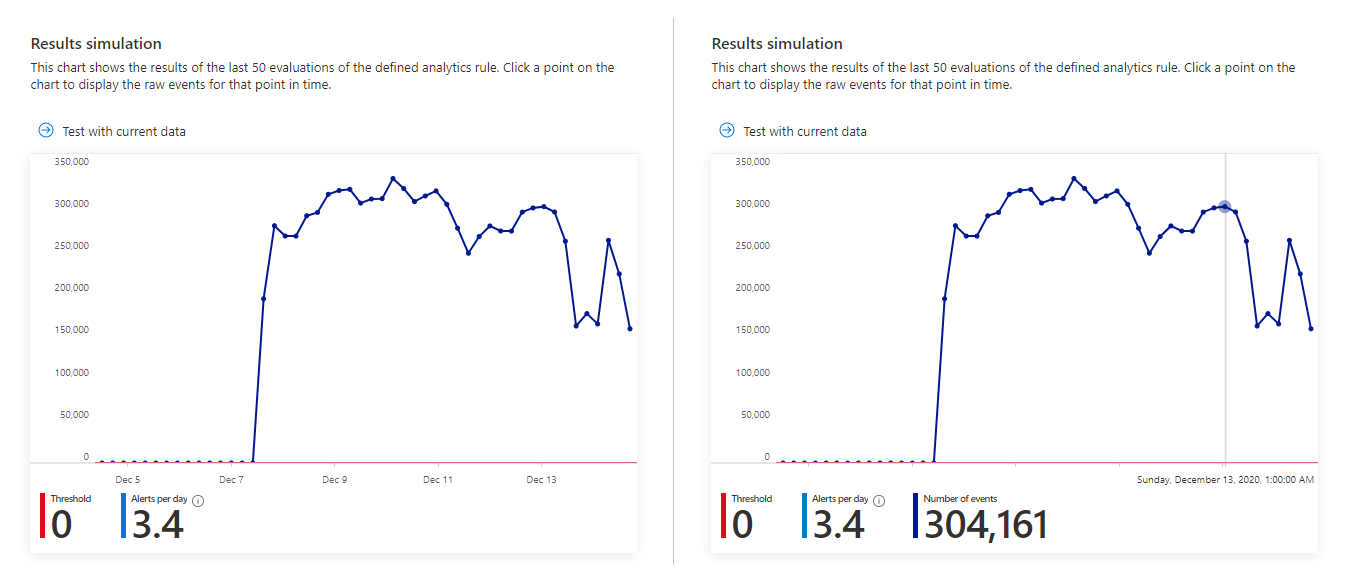

결과 시뮬레이션 영역에서 현재 데이터를 사용하여 테스트를 선택하면 Microsoft Sentinel에는 현재 정의된 일정에 따라 실행된 최근 50시간 동안 쿼리가 생성한 결과(로그 이벤트) 그래프가 표시됩니다. 쿼리를 수정하는 경우 현재 데이터로 테스트를 다시 선택하여 그래프를 업데이트합니다. 그래프는 쿼리 일정 섹션의 설정에 따라 결정되는 정의된 기간 동안의 결과 수를 보여 줍니다.

다음은 위의 스크린샷에 나온 쿼리 결과 시뮬레이션입니다. 왼쪽은 기본 보기이며 오른쪽은 그래프의 특정 시점을 마우스로 가리킬 때 표시되는 내용입니다.

쿼리가 너무 많거나 너무 자주 경고를 트리거하는 경우 쿼리 예약 및 경고 임계값 섹션의 설정을 실험해 보고 현재 데이터로 테스트를 다시 선택할 수 있습니다.

다음: 인시던트 설정을 선택합니다.

인시던트 만들기 설정 구성

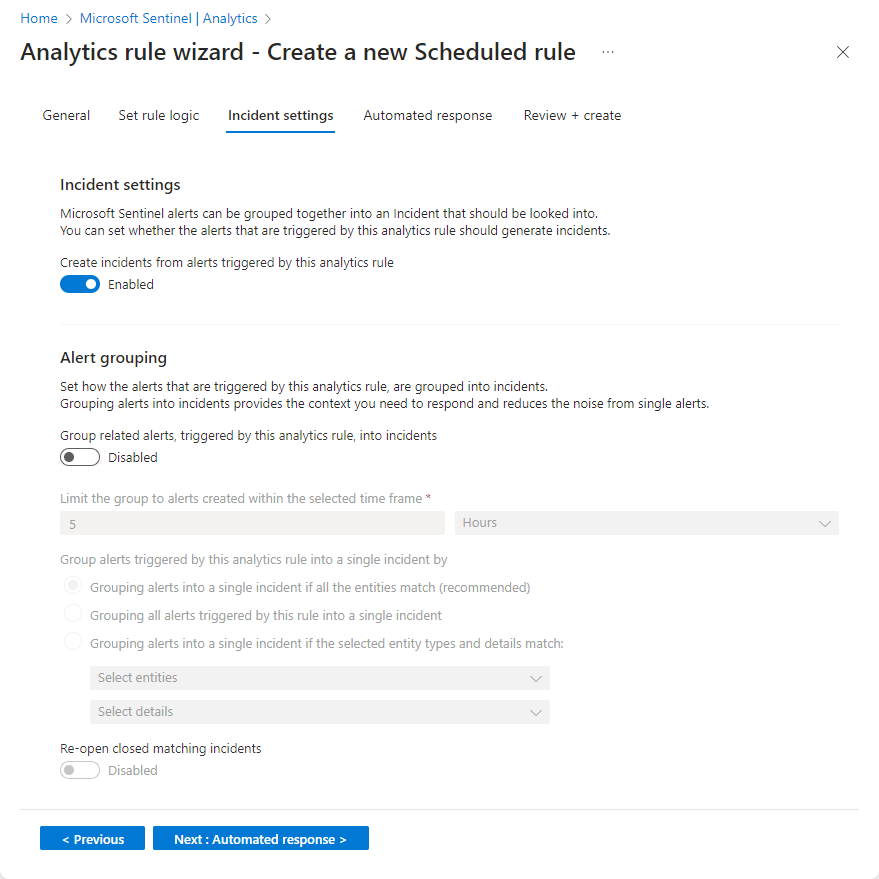

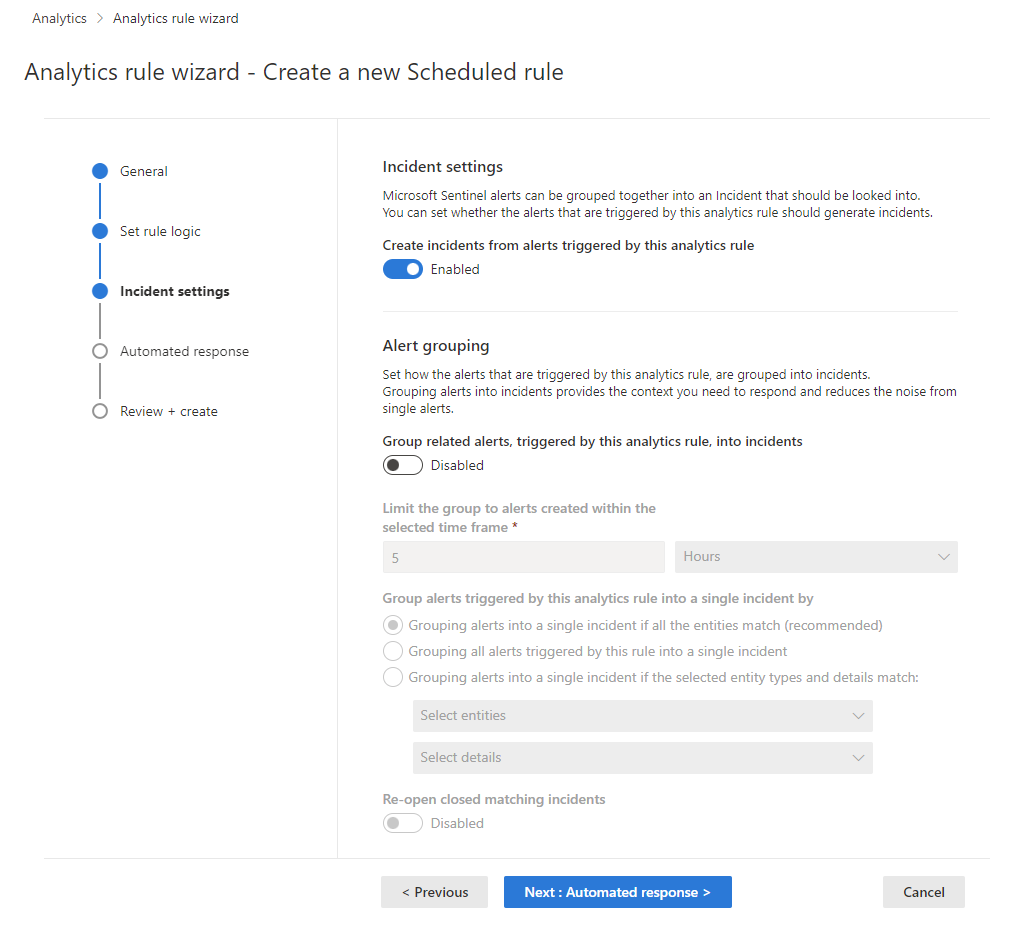

인시던트 설정 탭에서 Microsoft Sentinel이 경고를 조치 가능한 인시던트로 설정하는지 여부, 인시던트에서 경고를 함께 그룹화할지 여부와 그룹화 방법을 선택합니다.

인시던트 만들기를 사용하도록 설정합니다.

인시던트 설정 섹션에서 이 분석 규칙에 의해 트리거된 경고에서 인시던트 만들기가 기본적으로 사용으로 설정됩니다. 즉, Microsoft Sentinel은 규칙에 의해 트리거되는 각 경고에서 별도의 단일 인시던트를 만듭니다.

이 규칙을 사용하여 인시던트가 생성되는 것을 원하지 않는 경우(예: 이 규칙이 후속 분석을 위해 정보만 수집하는 경우) 사용 안 함으로 설정합니다.

Important

Microsoft Defender 포털의 통합 보안 운영 플랫폼에 Microsoft Sentinel을 등록했고 이 규칙이 Microsoft 365 또는 Microsoft Defender 원본에서 경고를 쿼리하고 생성하는 경우 이 설정을 사용 안 함으로 설정해야 합니다.

모든 단일 경고에 대해 하나의 인시던트 대신 경고 그룹에서 단일 인시던트를 만들려면 다음 섹션을 참조하세요.

-

경고 그룹화 섹션에서 최대 150개의 유사하거나 반복되는 경고 그룹에서 단일 인시던트를 생성하려면(참고 참조) 이 분석 규칙에 의해 트리거되는 관련 경고 그룹화를 사용으로 설정하고 다음 매개 변수를 설정합니다.

선택한 기간 내에 생성된 경고로 그룹 제한: 유사하거나 반복되는 경고를 함께 그룹화할 기간을 결정합니다. 이 시간 프레임 내에 해당하는 모든 경고는 아래 그룹화 설정에 따라 인시던트 또는 인시던트 집합을 전체적으로 생성합니다. 이 시간 프레임을 벗어난 경고는 별도의 인시던트 또는 인시던트 집합을 생성합니다.

다음 기준으로 이 분석 규칙에 의해 트리거된 경고를 단일 인시던트로 그룹화: 경고와 함께 그룹화할 기준을 선택합니다.

옵션 설명 모든 엔터티가 일치하는 경우 경고를 단일 인시던트로 그룹화 경고는 매핑된 각 엔터티에 대해 동일한 값을 공유하는 경우 함께 그룹화됩니다(위의 규칙 논리 설정 탭에 정의됨). 권장 설정입니다. 이 규칙으로 트리거된 모든 경고를 단일 인시던트로 그룹화 이 규칙에 의해 생성된 모든 경고가 동일한 값을 공유하지 않더라도 함께 그룹화됩니다. 선택한 엔터티 및 세부 정보가 일치하는 경우 경고를 단일 인시던트로 그룹화 경고는 매핑된 모든 엔터티, 경고 세부 정보 및 해당 드롭다운 목록에서 선택한 사용자 지정 세부 정보의 동일한 값을 공유하는 경우 함께 그룹화됩니다.

예를 들어, 원본 또는 대상 IP 주소를 기준으로 별도의 인시던트를 만들거나 특정 엔터티 및 심각도와 일치하는 경고를 그룹화하려는 경우 이 설정을 사용할 수 있습니다.

참고: 이 옵션을 선택하는 경우 규칙에 대해 하나 이상의 엔터티 형식 또는 필드를 선택해야 합니다. 그러지 않으면 규칙 유효성 검사가 실패하고 규칙이 만들어지지 않습니다.닫힌 일치 인시던트 다시 열기: 인시던트가 해결되어 닫힌 후 나중에 해당 인시던트에 속해야 하는 다른 경고가 생성되는 경우 닫힌 인시던트를 다시 열려면 이 설정을 사용으로 설정하고 경고가 새 인시던트를 만들도록 하려면 사용 안 함으로 그대로 둡니다.

참고 항목

최대 150개의 경고를 하나의 인시던트로 그룹화할 수 있습니다.

모든 경고가 만들어진 후에만 인시던트가 만들어집니다. 모든 경고는 만드는 즉시 인시던트에 추가됩니다.

단일 인시던트로 그룹화하는 규칙에 의해 150개가 넘는 경고가 생성되는 경우 원본과 동일한 인시던트 세부 정보를 사용하여 새 인시던트가 생성되고 초과 경고는 새 인시던트로 그룹화됩니다.

다음: 자동화된 응답을 선택합니다.

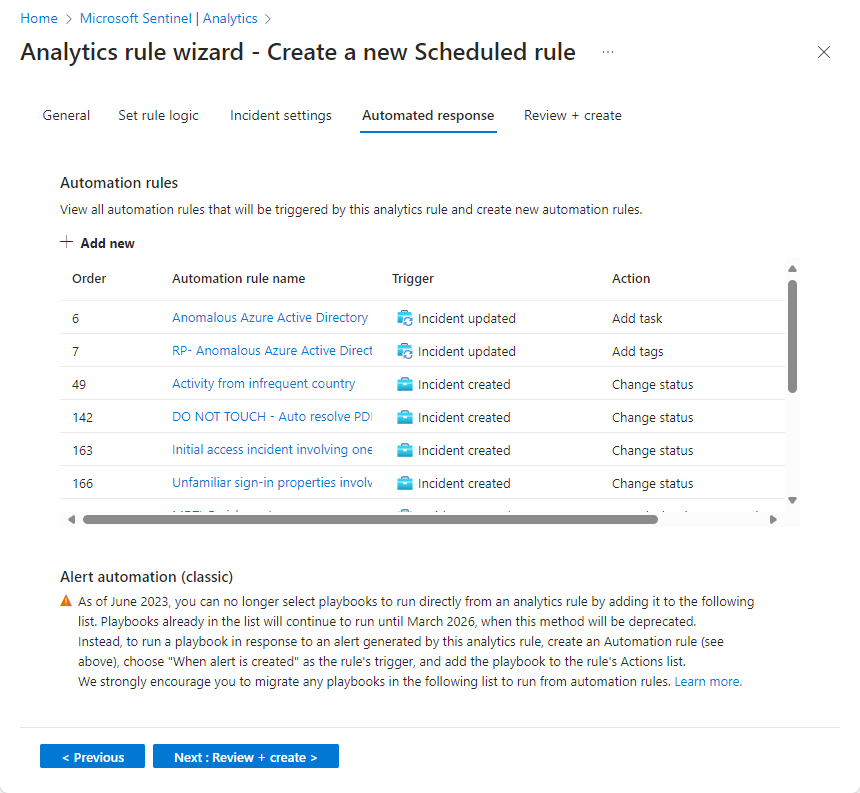

자동화된 대응 설정 및 규칙 만들기

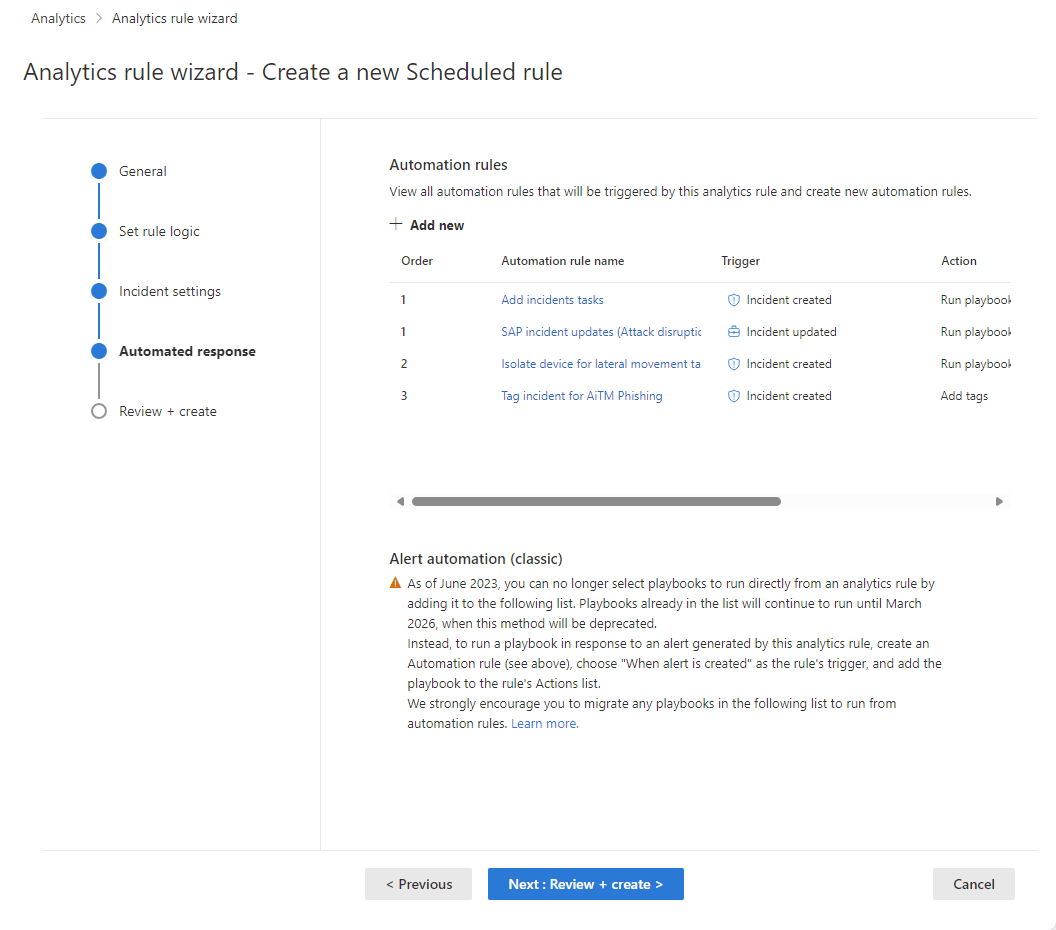

자동 응답 탭에서 자동화 규칙을 사용하여 다음 세 가지 형식의 경우에 발생하도록 자동 응답을 설정할 수 있습니다.

- 이 분석 규칙에 의해 경고가 생성되는 경우.

- 이 분석 규칙에 의해 생성된 경고에서 인시던트가 생성되는 경우.

- 이 분석 규칙에 의해 생성된 경고로 인시던트가 업데이트되는 경우.

자동화 규칙 아래에 표시되는 그리드는 해당 규칙에 정의된 조건을 충족하기 때문에 이 분석 규칙에 이미 적용되는 자동화 규칙을 보여 줍니다. 규칙의 이름이나 각 행 끝에 있는 줄임표를 선택하여 이러한 규칙을 편집할 수 있습니다. 또는 새로 추가에서 새 자동화 규칙 만들기를 선택할 수 있습니다.

자동화 규칙을 사용하여 기본 심사, 할당, 워크플로 및 인시던트 종결을 수행합니다.

보다 복잡한 작업을 자동화하고 원격 시스템에서 응답을 호출하여 이러한 자동화 규칙에서 플레이북을 호출하여 위협을 수정합니다. 인시던트뿐만 아니라 개별 경고에 대해서도 플레이북을 호출할 수 있습니다.

플레이북 및 자동화 규칙을 생성하는 방법에 대한 자세한 내용 및 지침은 위협 응답 자동화를 참조하세요.

인시던트 만들기 트리거, 인시던트 업데이트 트리거 또는 경고 만들기 트리거를 사용하는 경우에 대한 자세한 내용은 Microsoft Sentinel 플레이북의 트리거 및 작업 사용을 참조하세요.

- 화면 하단의 경고 자동화(클래식) 아래에는 이전 방법을 사용하여 경고가 생성될 때 자동으로 실행되도록 구성한 모든 플레이북이 표시됩니다.

2023년 6월부터 이 목록에 플레이북을 더 이상 추가할 수 없습니다. 여기에 이미 나열된 플레이북은 이 방법이 더 이상 사용되지 않을 때까지(2026년 3월까자는 유효함) 계속 실행됩니다.

나열된 플레이북이 아직 여기에 있으면 대신 경고 만들기 트리거를 기반으로 자동화 규칙을 만들고 자동화 규칙에서 플레이북을 호출해야 합니다. 이 작업을 완료한 후 여기에 나열된 플레이북의 줄 끝에 있는 줄임표를 선택하고 제거를 선택합니다. 전체 지침은 Microsoft Sentinel 경고 트리거 플레이북을 자동화 규칙으로 마이그레이션을 참조하세요.

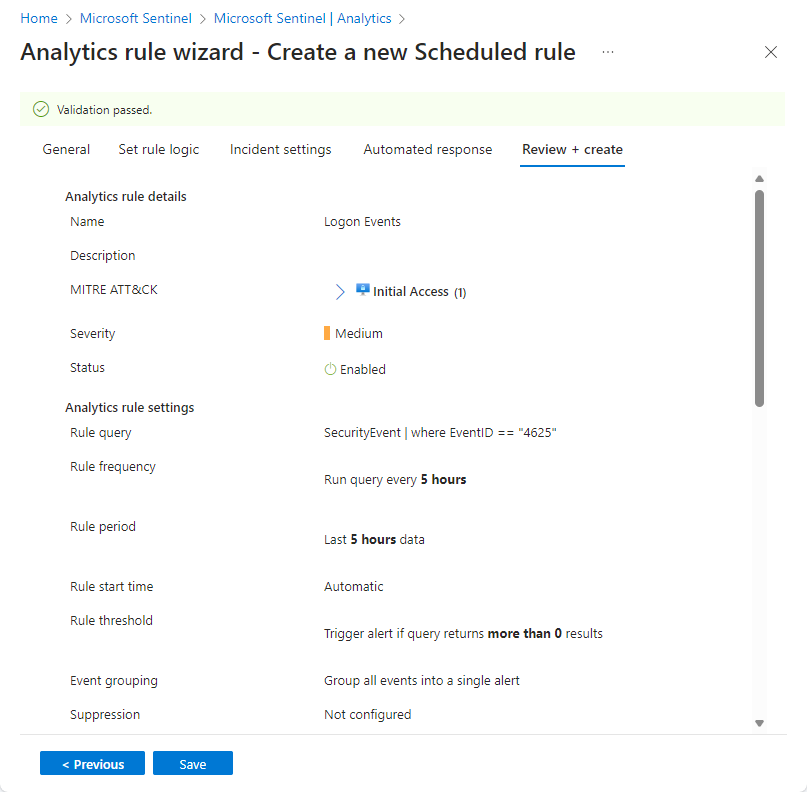

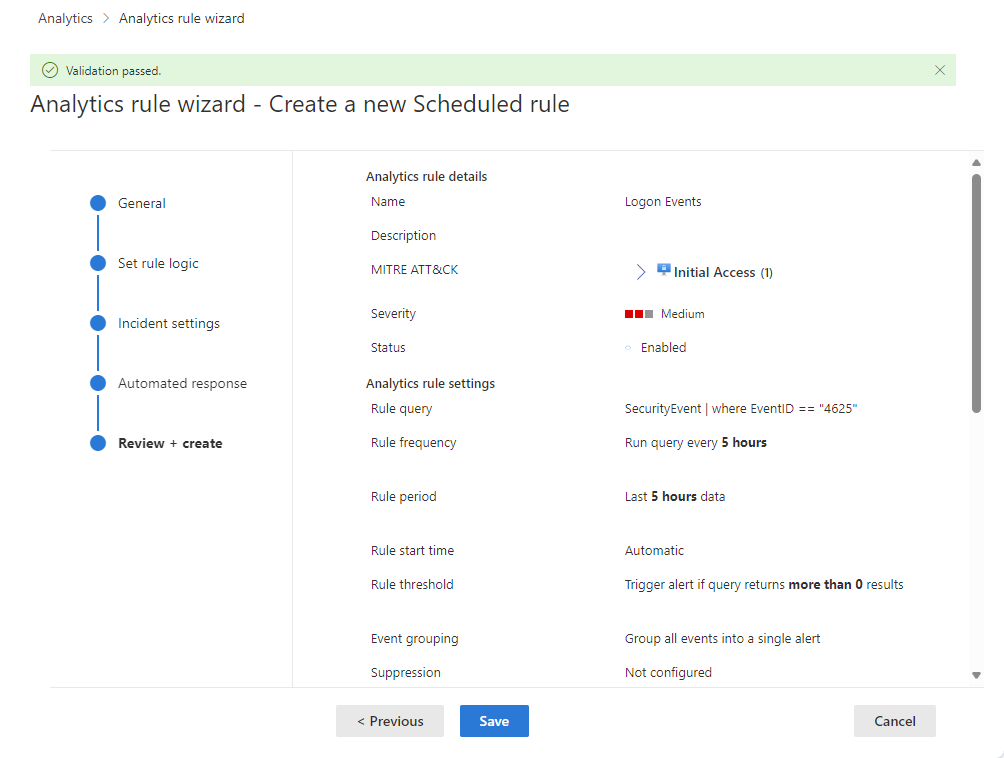

새 분석 규칙에 대한 모든 설정을 검토하려면 다음: 검토 및 만들기를 선택하세요. "유효성 검사 통과" 메시지가 나타나면 만들기를 선택합니다.

규칙 및 해당 출력 보기

규칙 정의 보기:

- 기본 분석 화면의 활성 규칙 탭 아래에 있는 표에서 새로 만든 사용자 지정 규칙('예약 됨'유형)을 찾을 수 있습니다. 이 목록에서 각 규칙을 사용 또는 사용하지 않도록 설정하거나 삭제할 수 있습니다.

규칙 결과 보기:

규칙 조정:

- 가양성을 제외하도록 규칙 쿼리를 업데이트할 수 있습니다. 자세한 내용은 Microsoft Sentinel의 가양성 처리를 참조하세요.

참고 항목

Microsoft Sentinel에서 생성된 경고는 Microsoft Graph 보안을 통해 사용할 수 있습니다. 자세한 내용은 Microsoft Graph 보안 경고 문서를 참조하세요.

ARM 템플릿으로 규칙 내보내기

관리 및 배포할 규칙을 코드로 패키징하려는 경우 규칙을 ARM(Azure Resource Manager) 템플릿으로 쉽게 내보낼 수 있습니다. 사용자 인터페이스에서 규칙을 보고 편집하기 위해 템플릿 파일에서 규칙을 가져올 수도 있습니다.

다음 단계

분석 규칙을 사용하여 Microsoft Sentinel 위협을 탐지하는 경우 사용자 환경에 대한 전체 보안 범위를 보장하기 위해 연결된 데이터 원본과 연결된 모든 규칙을 사용하도록 설정해야 합니다.

규칙 사용을 자동화하려면, 추가 활동이 필요하지만 API 및 PowerShell을 통해 Microsoft Sentinel에 규칙을 푸시합니다. API 또는 PowerShell을 사용하는 경우 규칙을 사용하도록 설정하기 전에 먼저 규칙을 JSON으로 내보내야 합니다. API 또는 PowerShell은 각 인스턴스에서 동일한 설정으로 Microsoft Sentinel의 여러 인스턴스에서 규칙을 사용하도록 설정할 때 유용할 수 있습니다.

자세한 내용은 다음을 참조하세요.

- Microsoft Sentinel의 분석 규칙 문제 해결

- Microsoft Sentinel에서 인시던트 탐색 및 조사

- Microsoft Sentinel의 항목

- 자습서: Microsoft Sentinel에서 자동화 규칙으로 플레이북 사용

또한 사용자 지정 커넥터를 사용한 Zoom 모니터링 시 사용자 지정 분석 규칙을 사용하는 예제를 알아봅니다.

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기