중요

이제 사용자 지정 검색이 Microsoft Sentinel SIEM Microsoft Defender XDR 새 규칙을 만드는 가장 좋은 방법입니다. 사용자 지정 검색을 사용하면 수집 비용을 줄이고, 무제한 실시간 검색을 얻을 수 있으며, 자동 엔터티 매핑을 사용하여 Defender XDR 데이터, 함수 및 수정 작업과의 원활한 통합을 활용할 수 있습니다. 자세한 내용은 이 블로그를 참조하세요.

중요

규칙 내보내기 및 가져오기는 미리 보기로 제공됩니다. 베타, 미리 보기 또는 아직 일반 공급으로 릴리스되지 않은 Azure 기능에 적용되는 추가 법적 조건은 Microsoft Azure Preview에 대한 추가 사용 약관을 참조하세요.

소개

이제 Microsoft Sentinel 배포를 코드로 관리하고 제어하는 과정의 일환으로 분석 규칙을 ARM(Azure Resource Manager) 템플릿 파일로 내보내고 이러한 파일에서 규칙을 가져올 수 있습니다. 내보내기 작업은 브라우저의 다운로드 위치에 JSON 파일(Azure_Sentinel_analytic_rule.json)을 만들어 이름을 바꾸고, 이동하고, 다른 파일처럼 처리할 수 있습니다.

내보낸 JSON 파일은 작업 영역과 독립적이므로 다른 작업 영역 및 다른 테넌트로 가져올 수 있습니다. 코드로 관리되는 CI/CD 프레임워크에서 버전 제어, 업데이트 및 배포할 수도 있습니다.

파일에는 분석 규칙에 정의된 모든 매개 변수가 포함되므로 예약된 규칙의 경우 기본 쿼리 및 그에 수반되는 일정 설정, 심각도, 인시던트 생성, 이벤트 및 경고 그룹화 설정, 할당된 MITRE ATT&CK 전술 등이 포함됩니다. 예약된 것뿐만 아니라 모든 유형의 분석 규칙을 JSON 파일로 내보낼 수 있습니다.

내보내기 규칙

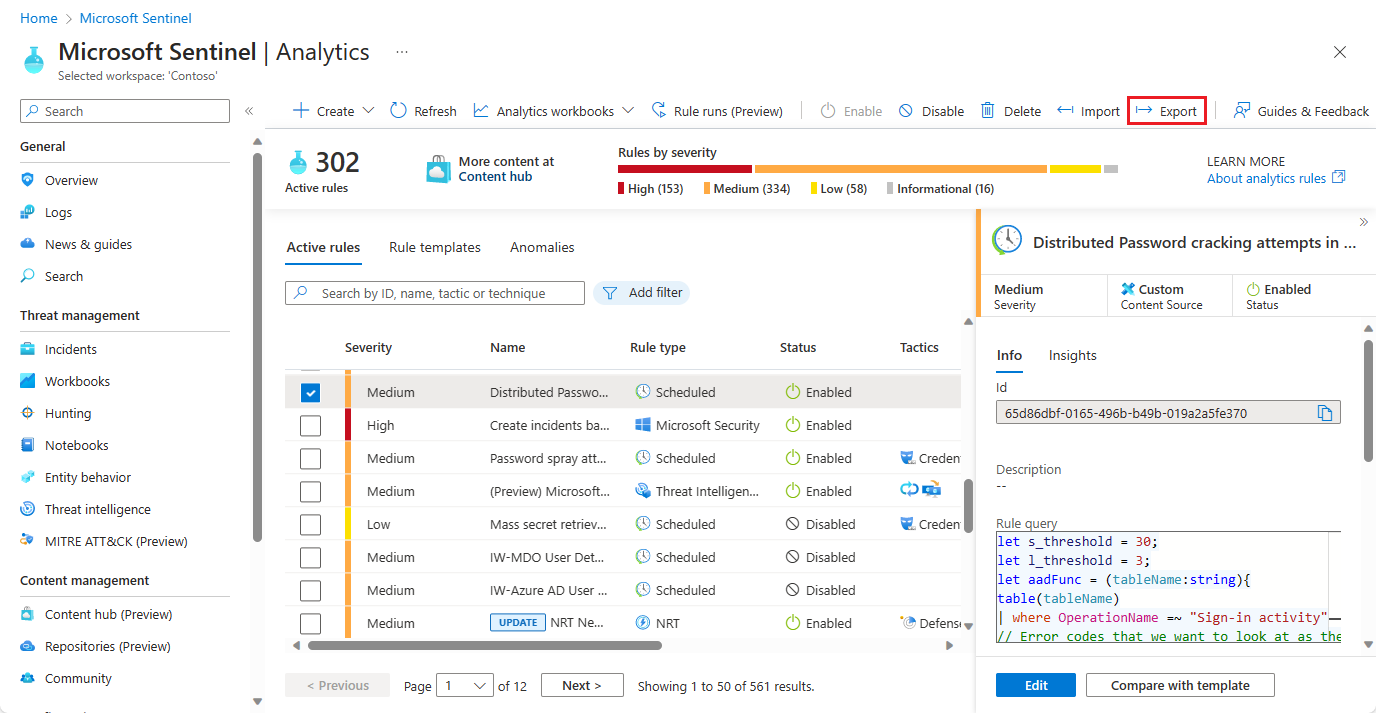

Microsoft Sentinel 탐색 메뉴에서 분석을 선택합니다.

내보낼 규칙을 선택하고 화면 맨 위에 있는 막대에서 내보내 기를 클릭합니다.

참고

규칙 옆에 있는 검사 상자를 표시하고 마지막에 내보내기를 클릭하여 한 번에 여러 분석 규칙을 선택하여 내보낼 수 있습니다.

내보내기를 클릭하기 전에 헤더 행(심각도 옆)의 검사 상자를 표시하여 디스플레이 그리드의 단일 페이지에 있는 모든 규칙을 한 번에 내보낼 수 있습니다. 하지만 한 번에 두 페이지 이상의 규칙을 내보낼 수는 없습니다.

이 시나리오에서는 단일 파일( Azure_Sentinel_analytic_rules.json)이 만들어지고 내보낸 모든 규칙에 대한 JSON 코드가 포함됩니다.

가져오기 규칙

분석 규칙 ARM 템플릿 JSON 파일을 준비합니다.

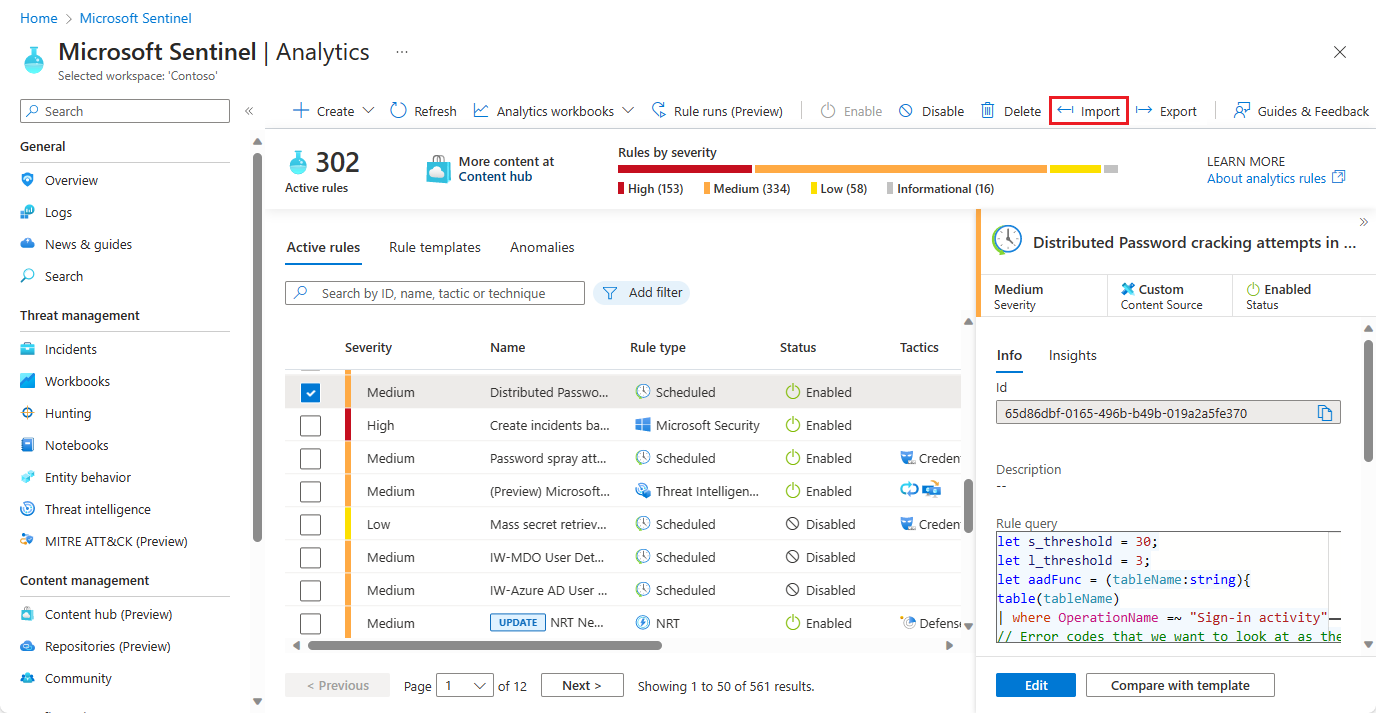

Microsoft Sentinel 탐색 메뉴에서 분석을 선택합니다.

화면 위쪽의 막대에서 가져오기 를 클릭합니다. 결과 대화 상자에서 가져오려는 규칙을 나타내는 JSON 파일로 이동하여 선택하고 열기를 선택합니다.

참고

단일 ARM 템플릿 파일에서 최대 50 개의 분석 규칙을 가져올 수 있습니다.

다음 단계

이 문서에서는 ARM 템플릿으로 분석 규칙을 내보내고 가져오는 방법을 알아보았습니다.

- 사용자 지정 예약된규칙을 포함하여 분석 규칙에 대해 자세히 알아봅니다.

- ARM 템플릿에 대해 자세히 알아봅니다.