Microsoft Sentinel 다중 클라우드 및 다중 플랫폼 환경에서 확장 가능하고 비용 효율적인 보안을 제공하는 클라우드 네이티브 SIEM 솔루션입니다. AI, 자동화 및 위협 인텔리전스를 결합하여 위협 탐지, 조사, 대응 및 사전 헌팅을 지원합니다.

Microsoft Sentinel SIEM은 분석가가 클라우드 및 플랫폼 전반의 공격을 더 빠르고 정밀하게 예측하고 중지할 수 있도록 지원합니다.

이 문서에서는 Microsoft Sentinel 주요 기능을 강조 표시합니다.

Microsoft Sentinel Azure 모니터 변조 방지 및 불변성 사례를 상속합니다. Azure Monitor는 추가 전용 데이터 플랫폼이지만 규정 준수를 위해 데이터를 삭제하는 프로비저닝을 포함합니다.

이 서비스는 Azure Lighthouse를 지원하므로 서비스 공급자가 자신의 테넌트에서 로그인하여 고객이 위임한 구독 및 리소스 그룹을 관리할 수 있습니다.

기본 제공 보안 콘텐츠 사용

Microsoft Sentinel 데이터 수집, 모니터링, 경고, 사냥, 조사, 응답 및 다양한 제품, 플랫폼 및 서비스와 연결할 수 있는 SIEM 솔루션에 패키지된 보안 콘텐츠를 제공합니다.

자세한 내용은 Microsoft Sentinel 콘텐츠 및 솔루션 정보를 참조하세요.

대규모로 데이터 수집

온-프레미스 및 여러 클라우드에서 모든 사용자, 디바이스, 애플리케이션 및 인프라에서 데이터를 수집합니다.

이 표에서는 데이터 수집에 대한 Microsoft Sentinel 주요 기능을 강조 표시합니다.

| 기능 | 설명 | 시작 |

|---|---|---|

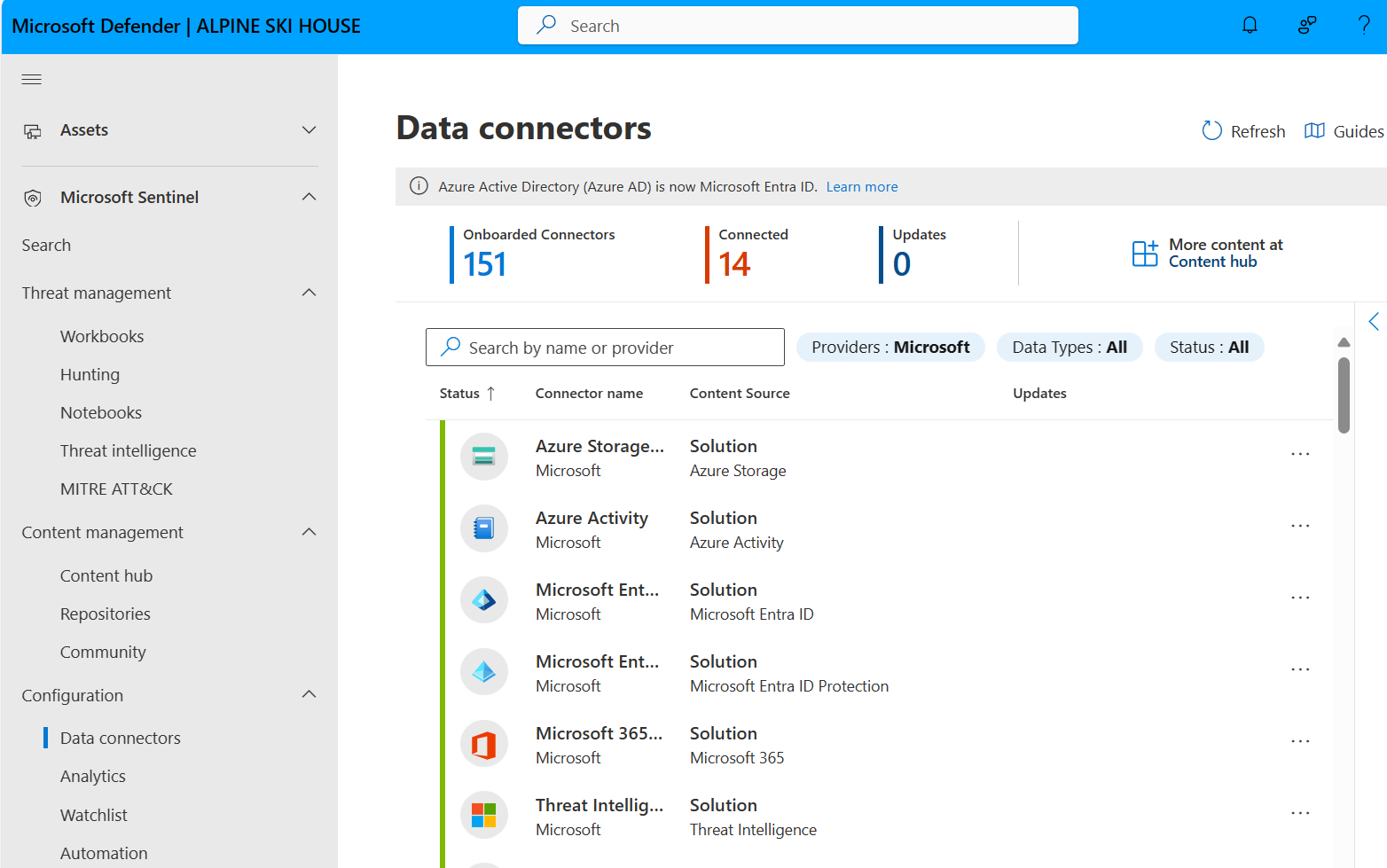

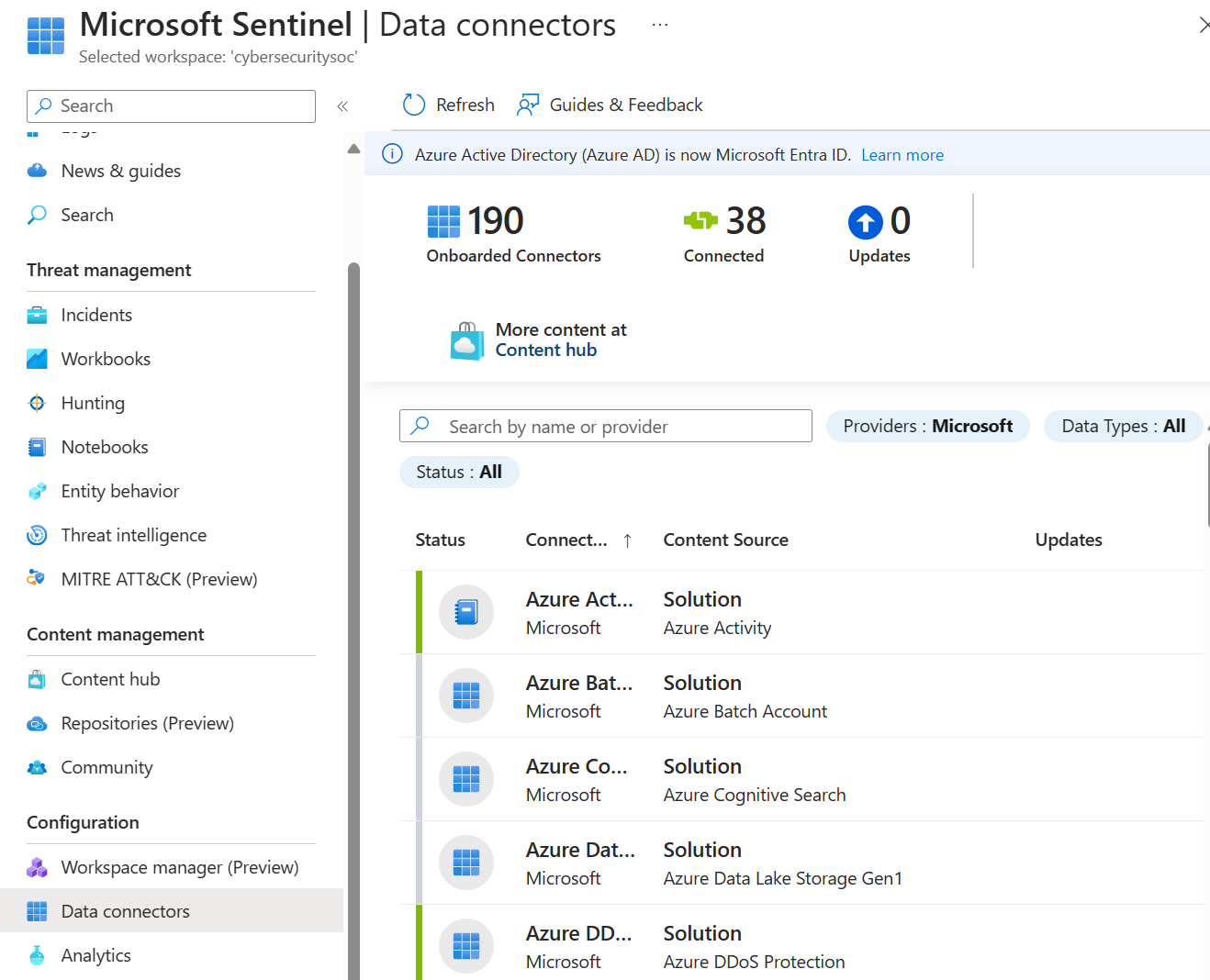

| 기본 데이터 커넥터 | 많은 커넥터는 Microsoft Sentinel 위한 SIEM 솔루션으로 패키지되고 실시간 통합을 제공합니다. 이러한 커넥터에는 Microsoft 원본 및 Microsoft Entra ID, Azure 활동, Azure Storage 등과 같은 Azure 원본이 포함됩니다. 기본 커넥터는 Microsoft가 아닌 솔루션에 대한 광범위한 보안 및 애플리케이션 에코시스템에도 사용할 수 있습니다. 일반적인 이벤트 형식, Syslog 또는 REST-API를 사용하여 데이터 원본을 Microsoft Sentinel 연결할 수도 있습니다. |

데이터 커넥터 Microsoft Sentinel |

| 사용자 지정 커넥터 | Microsoft Sentinel 전용 커넥터 없이 일부 원본에서 데이터를 수집할 수 있습니다. 기존 솔루션을 사용하여 데이터 원본을 Microsoft Sentinel 연결할 수 없는 경우 사용자 고유의 데이터 원본 커넥터를 만듭니다. | Microsoft Sentinel 사용자 지정 커넥터를 만들기 위한 리소스입니다. |

| 데이터 정규화 | Microsoft Sentinel 쿼리 시간과 수집 시간 정규화를 모두 사용하여 다양한 원본을 균일하고 정규화된 보기로 변환합니다. | 정규화 및 ASIM(고급 보안 정보 모델) |

위협 검색

Microsoft의 분석 및 비교할 수 없는 위협 인텔리전스를 사용하여 이전에 검색되지 않은 위협을 감지하고 가양성을 최소화합니다.

이 표에서는 위협 탐지를 위한 Microsoft Sentinel 주요 기능을 강조 표시합니다.

| 용량 | 설명 | 시작 |

|---|---|---|

| 분석 | 노이즈를 줄이고 검토 및 조사해야 하는 경고 수를 최소화하는 데 도움이 됩니다. Microsoft Sentinel 분석을 사용하여 경고를 인시던트로 그룹화합니다. 기본 분석 규칙을 있는 그대로 사용하거나 시작점으로 사용하여 고유한 규칙을 빌드합니다. Microsoft Sentinel 또한 네트워크 동작을 매핑한 다음 리소스 전체에서 변칙을 찾는 규칙을 제공합니다. 이러한 분석은 다양한 엔터티에 대한 낮은 충실도 경고를 잠재적인 고충실도 보안 인시던트에 결합하여 점을 연결합니다. | 기본 제공 위협 검색 |

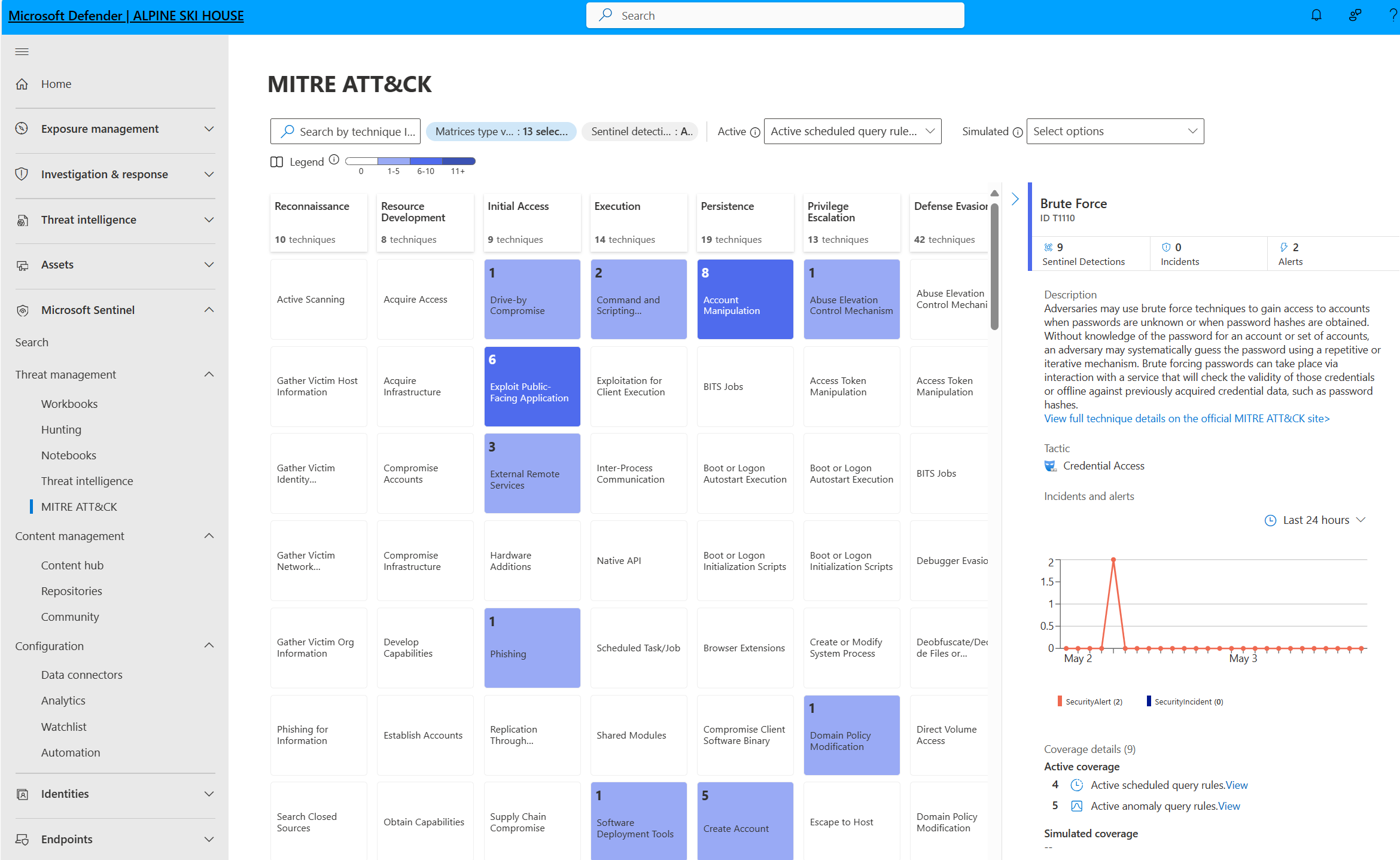

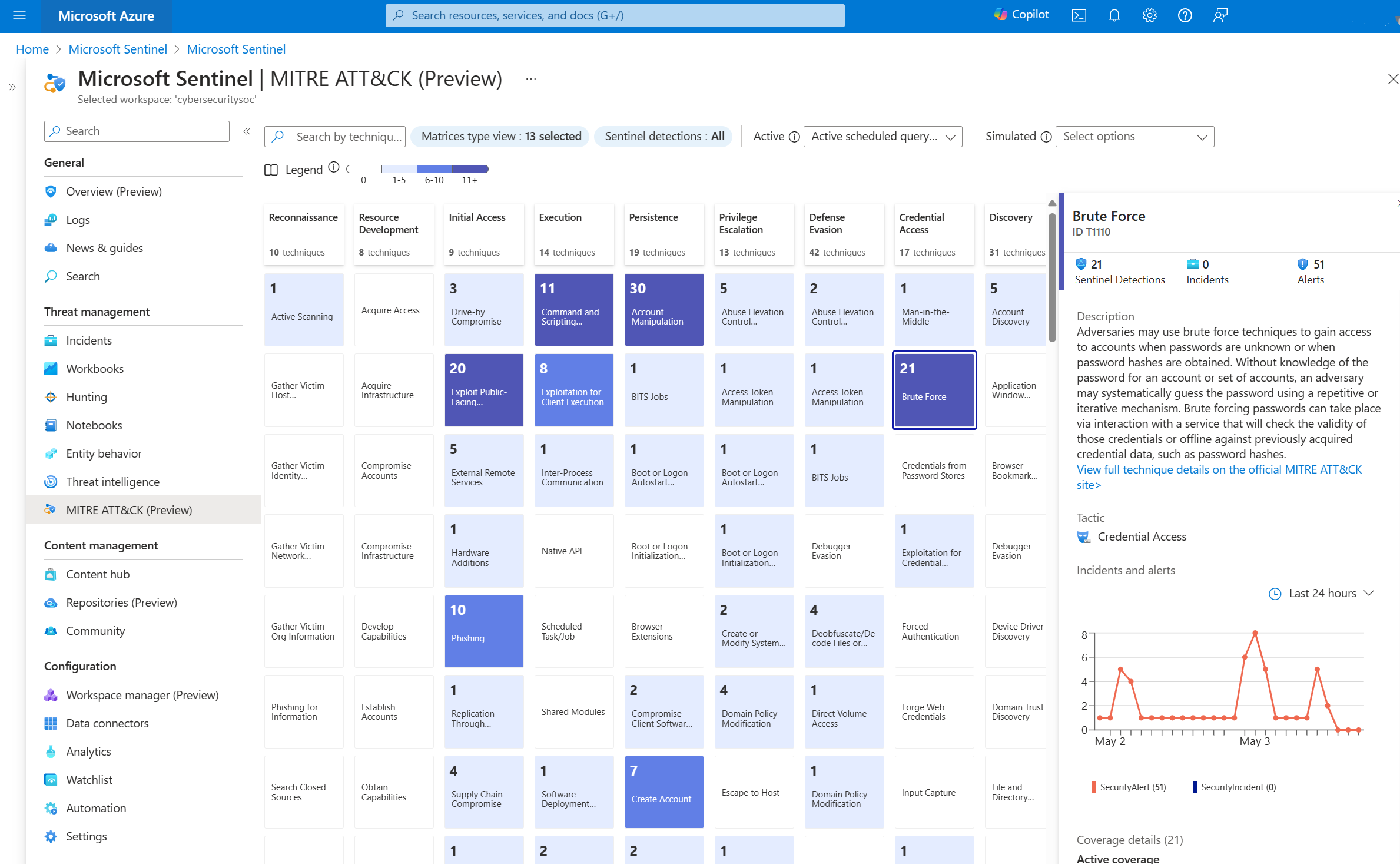

| MITRE ATT&CK 적용 범위 | Microsoft Sentinel 수집된 데이터를 분석하여 위협을 감지하고 조사하는 데 도움이 될 뿐만 아니라 MITRE ATT&CK® 프레임워크의 전술과 기술을 기반으로 organization 보안 상태 특성과 범위를 시각화합니다. | MITRE ATT&CK® 프레임워크의 보안 적용 범위 이해 |

| 위협 인텔리전스 | 다양한 위협 인텔리전스 원본을 Microsoft Sentinel 통합하여 사용자 환경에서 악의적인 활동을 감지하고 보안 조사자에게 정보에 입각한 대응 결정을 위한 컨텍스트를 제공합니다. | Microsoft Sentinel 위협 인텔리전스 |

| 관심 목록 | 사용자가 제공하는 데이터 원본의 데이터와 관심 목록의 데이터를 Microsoft Sentinel 환경의 이벤트와 상호 연결합니다. 예를 들어 사용자 환경에서 고가치 자산, 종료된 직원 또는 서비스 계정 목록을 사용하여 관심 목록을 만들 수 있습니다. 검색, 검색 규칙, 위협 헌팅 및 응답 플레이북에서 관심 목록을 사용합니다. | Microsoft Sentinel 관심 목록 |

| 통합 문서 | 통합 문서를 사용하여 대화형 시각적 보고서를 만듭니다. Microsoft Sentinel 데이터 원본을 연결하는 즉시 데이터 전반에서 신속하게 인사이트를 얻을 수 있는 기본 제공 통합 문서 템플릿이 함께 제공됩니다. 또는 고유한 사용자 지정 통합 문서를 만듭니다. | 수집된 데이터를 시각화합니다. |

위협 조사

Microsoft에서 수년간의 사이버 보안 작업을 활용하여 인공지능을 통해 위협을 조사하고 의심스러운 활동을 규모에 맞게 검색합니다.

이 표에서는 위협 조사를 위한 Microsoft Sentinel 주요 기능을 강조 표시합니다.

| 기능 | 설명 | 시작 |

|---|---|---|

| 인시던트 | Microsoft Sentinel 심층 조사 도구를 사용하면 scope 이해하고 잠재적인 보안 위협의 근본 원인을 찾는 데 도움이 됩니다. 대화형 그래프에서 엔터티를 선택하여 특정 엔터티에 대해 흥미로운 질문을 하고 해당 엔터티 및 해당 연결을 드릴다운하여 위협의 근본 원인을 파악할 수 있습니다. | Microsoft Sentinel 인시던트 탐색 및 조사 |

| 사냥 | MICROSOFT SENTINEL MITRE 프레임워크를 기반으로 하는 강력한 헌팅 검색 및 쿼리 도구를 사용하면 경고가 트리거되기 전에 organization 데이터 원본에서 보안 위협을 사전에 헌팅할 수 있습니다. 헌팅 쿼리에 따라 사용자 지정 검색 규칙을 만듭니다. 그런 다음 이러한 인사이트를 보안 인시던트 응답자에게 경고로 표시합니다. | Microsoft Sentinel 위협 헌팅 |

| 노트북 | Microsoft Sentinel 기계 학습, 시각화 및 데이터 분석을 위한 전체 라이브러리를 포함하여 Azure Machine Learning 작업 영역에서 Jupyter Notebook을 지원합니다. Microsoft Sentinel Notebook을 사용하여 Microsoft Sentinel 데이터로 수행할 수 있는 작업의 scope 확장합니다. 예시: - 일부 Python 기계 학습 기능과 같이 Microsoft Sentinel 기본 제공되지 않는 분석을 수행합니다. - 사용자 지정 타임라인 및 프로세스 트리와 같이 Microsoft Sentinel 위해 기본 제공되지 않는 데이터 시각화를 만듭니다. - 온-프레미스 데이터 세트와 같은 Microsoft Sentinel 외부의 데이터 원본을 통합합니다. |

Microsoft Sentinel 헌팅 기능이 있는 Jupyter Notebook |

인시던트에 신속하게 대응

일반적인 작업을 자동화하고 Azure 서비스 및 기존 도구와 통합되는 플레이북을 사용하여 보안 오케스트레이션을 간소화합니다. Microsoft Sentinel 자동화 및 오케스트레이션은 새로운 기술과 위협이 등장함에 따라 확장 가능한 자동화를 가능하게 하는 확장성이 뛰어난 아키텍처를 제공합니다.

Microsoft Sentinel 플레이북은 Azure Logic Apps에서 빌드된 워크플로를 기반으로 합니다. 예를 들어 ServiceNow 티켓 시스템을 사용하는 경우 Azure Logic Apps를 사용하여 워크플로를 자동화하고 특정 경고 또는 인시던트가 생성될 때마다 ServiceNow 티켓을 엽니다.

이 표에서는 위협 대응을 위한 Microsoft Sentinel 주요 기능을 강조 표시합니다.

| 기능 | 설명 | 시작 |

|---|---|---|

| 자동화 규칙 | 다양한 시나리오를 다루는 작은 규칙 집합을 정의하고 조정하여 Microsoft Sentinel 인시던트 처리 자동화를 중앙에서 관리합니다. | 자동화 규칙을 사용하여 Microsoft Sentinel 위협 대응 자동화 |

| 플레이북 | 수정 작업의 컬렉션인 플레이북을 사용하여 위협 대응을 자동화하고 오케스트레이션합니다. 자동화 규칙에 의해 트리거될 때 주문형 또는 특정 경고 또는 인시던트에 대한 응답으로 자동으로 플레이북을 실행합니다. Azure Logic Apps를 사용하여 플레이북을 빌드하려면 ServiceNow, Jira 등과 같은 다양한 서비스 및 시스템에 대한 지속적으로 확장되는 커넥터 갤러리에서 선택합니다. 이러한 커넥터를 사용하면 워크플로에서 사용자 지정 논리를 적용할 수 있습니다. |

Microsoft Sentinel 플레이북을 사용하여 위협 대응 자동화 모든 Logic App 커넥터 목록 |

Azure Portal 은퇴 타임라인 Microsoft Sentinel

Microsoft Sentinel Microsoft Defender XDR 또는 E5 라이선스가 없는 고객을 포함하여 Microsoft Defender 포털에서 일반적으로 사용할 수 있습니다. 즉, 다른 Microsoft Defender 서비스를 사용하지 않더라도 Defender 포털에서 Microsoft Sentinel 사용할 수 있습니다.

2027년 3월 31일 이후에는 Microsoft Sentinel 더 이상 Azure Portal 지원되지 않으며 Microsoft Defender 포털에서만 사용할 수 있습니다.

현재 Azure Portal Microsoft Sentinel 사용하는 경우 이제 Defender 포털로의 전환 계획을 시작하여 원활한 전환을 보장하고 Microsoft Defender 제공하는 통합 보안 운영 환경을 최대한 활용하는 것이 좋습니다.

자세한 내용은 다음 항목을 참조하세요.

- Microsoft Defender 포털의 Microsoft Sentinel

- Microsoft Sentinel 환경을 Defender 포털로 전환

- 모든 Microsoft Sentinel 고객을 위한 Microsoft Defender 포털로 이동 계획(블로그)

2025년 7월부터 신규 고객에 대한 변경 내용

이 섹션에 설명된 변경 내용을 위해 새 Microsoft Sentinel 고객은 테넌트에서 첫 번째 작업 영역을 온보딩하여 Microsoft Sentinel 고객입니다.

2025년 7월부터 구독 소유자 또는 사용자 액세스 관리자의 권한이 있고 Lighthouse 위임된 사용자에 Azure 않은 신규 고객은 해당 작업 영역이 Microsoft Sentinel 온보딩과 함께 Defender 포털에 자동으로 온보딩됩니다.

Lighthouse 위임 사용자를 Azure 않은 이러한 작업 영역의 사용자는 Azure Portal Microsoft Sentinel 있는 링크를 참조하여 Defender 포털로 리디렉션합니다.

예시:

이러한 사용자는 Defender 포털에서만 Microsoft Sentinel 사용합니다.

관련 권한이 없는 새 고객은 Defender 포털에 자동으로 온보딩되지 않지만, 관련 권한이 있는 사용자가 작업 영역을 Defender 포털에 수동으로 온보딩하도록 하는 프롬프트와 함께 Azure Portal 리디렉션 링크가 계속 표시됩니다.

이 표에는 다음과 같은 환경이 요약됩니다.

| 고객 유형 | 환경 |

|---|---|

| 테넌트에서 새 작업 영역을 만드는 기존 고객은 Microsoft Sentinel 사용하도록 설정된 작업 영역이 이미 있습니다. | 작업 영역이 자동으로 온보딩되지 않으며 사용자에게 리디렉션 링크가 표시되지 않음 |

| 모든 테넌트에서 새 작업 영역을 만드는 Lighthouse 위임 사용자 Azure | 작업 영역이 자동으로 온보딩되지 않으며 사용자에게 리디렉션 링크가 표시되지 않음 |

| 테넌트에서 첫 번째 작업 영역을 온보딩하여 Microsoft Sentinel |

-

필요한 권한이 있는 사용자는 작업 영역이 자동으로 온보딩됩니다. 이러한 작업 영역의 다른 사용자는 Azure Portal 리디렉션 링크를 참조하세요. - 필요한 권한이 없는 사용자는 작업 영역이 자동으로 온보딩되지 않습니다. 이러한 작업 영역의 모든 사용자는 Azure Portal 리디렉션 링크를 볼 수 있으며 필요한 권한이 있는 사용자는 작업 영역을 Defender 포털에 온보딩해야 합니다. |