Microsoft Sentinel 솔루션에 대한 SAP 시스템 구성

이 문서에서는 SAP 데이터 커넥터에 연결하기 위해 SAP 환경을 준비하는 방법을 설명합니다. 준비는 컨테이너화된 데이터 커넥터 에이전트를 사용하는지 여부에 따라 다릅니다. 사용자 환경과 일치하는 페이지 맨 위에 있는 옵션을 선택합니다.

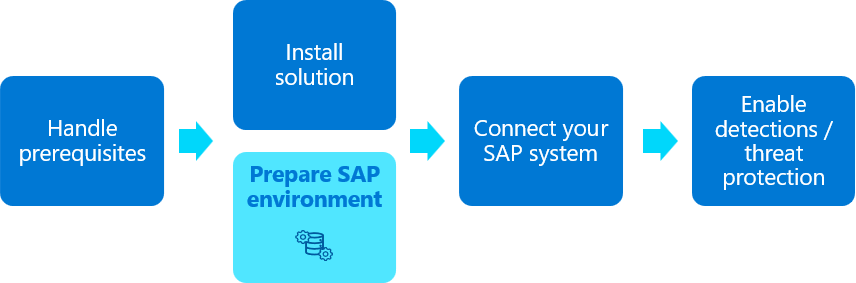

이 문서는 SAP 애플리케이션용 Microsoft Sentinel 솔루션을 배포하는 두 번째 단계의 일부입니다.

이 문서의 절차는 일반적으로 SAP BASIS 팀에서 수행합니다. 에이전트 없는 솔루션을 사용하는 경우 보안 팀에 문의해야 할 수도 있습니다.

Important

Microsoft Sentinel의 에이전트 없는 솔루션 은 시험판 제품으로 제한된 미리 보기로 제공되며, 상업적으로 출시되기 전에 실질적으로 수정될 수 있습니다. Microsoft는 여기에 제공된 정보와 관련하여 명시되거나 묵시적인 보증을 하지 않습니다. 또한 에이전트 없는 솔루션에 액세스하려면 등록이 필요하며 미리 보기 기간 동안 승인된 고객 및 파트너만 사용할 수 있습니다. 자세한 내용은 SAP용 Microsoft Sentinel을 참조하세요.

필수 조건

- 시작하기 전에 SAP 애플리케이션용 Microsoft Sentinel 솔루션을 배포하기 위한 필수 구성 요소를 검토 해야 합니다.

Microsoft Sentinel 역할 구성

SAP 데이터 커넥터가 SAP 시스템에 연결할 수 있도록 하려면 이러한 용도로 특별히 SAP 시스템 역할을 만들어야 합니다.

로그 검색 및 공격 중단 응답 작업을 모두 포함하려면 /MSFTSEN/SENTINEL_RESPONDER 파일에서 역할 권한 부여를 로드하여 이 역할을 만드는 것이 좋습니다.

로그 검색만 포함하려면 NPLK900271 SAP CR(변경 요청): K900271.NPL | R900271 배포하여 이 역할을 만드는 것이 좋습니다. NPL

다른 CR을 배포하는 것처럼 필요에 따라 SAP 시스템에 CR을 배포합니다. SAP CR 배포는 숙련된 SAP 시스템 관리자가 수행하는 것이 좋습니다. 자세한 내용은 SAP 설명서를 참조하세요.

또는 MSFTSEN_SENTINEL_CONNECTOR 파일에서 역할 권한 부여를 로드합니다. 여기에는 데이터 커넥터가 작동할 모든 기본 권한이 포함됩니다.

숙련된 SAP 관리자는 역할을 수동으로 만들고 적절한 권한을 할당하도록 선택할 수 있습니다. 이러한 경우 수집하려는 로그에 필요한 관련 권한 부여를 사용하여 역할을 수동으로 만듭니다. 자세한 내용은 필요한 ABAP 권한 부여를 참조하세요. 설명서의 예제에서는 /MSFTSEN/SENTINEL_RESPONDER 이름을 사용합니다.

역할을 구성할 때는 다음을 수행하는 것이 좋습니다.

- PFCG 트랜잭션을 실행하여 Microsoft Sentinel에 대한 활성 역할 프로필을 생성합니다.

- 역할 이름으로 사용합니다

/MSFTSEN/SENTINEL_RESPONDER.

데이터 커넥터가 작동하기 위한 모든 기본 권한을 포함하는 MSFTSEN_SENTINEL_READER 템플릿을 사용하여 역할을 만듭니다.

자세한 내용은 역할 만들기에 대한 SAP 설명서를 참조하세요.

사용자 만들기

SAP 애플리케이션용 Microsoft Sentinel 솔루션을 사용하려면 사용자 계정이 SAP 시스템에 연결되어야 합니다. 사용자를 만들 때:

- 시스템 사용자를 만들어야 합니다.

- 이전 단계에서 만든 /MSFTSEN/SENTINEL_RESPONDER 역할을 사용자에게 할당합니다.

- 시스템 사용자를 만들어야 합니다.

- 이전 단계에서 만든 사용자에게 MSFTSEN_SENTINEL_READER 역할을 할당합니다.

자세한 내용은 SAP 설명서를 참조하세요.

SAP 감사 구성

SAP 시스템의 일부 설치에는 기본적으로 감사 로깅을 사용하도록 설정하지 않을 수 있습니다. SAP 애플리케이션에 대한 Microsoft Sentinel 솔루션의 성능 및 효율성을 평가하는 최상의 결과를 보려면 SAP 시스템의 감사를 사용하도록 설정하고 감사 매개 변수를 구성합니다. SAP HANA DB 로그를 수집하려면 SAP HANA DB에 대한 감사도 사용하도록 설정해야 합니다.

특정 로그 대신 감사 로그의 모든 메시지에 대한 감사를 구성하는 것이 좋습니다. 수집 비용 차이는 일반적으로 최소화되며 데이터는 Microsoft Sentinel 검색 및 손상 후 조사 및 헌팅에 유용합니다.

자세한 내용은 MICROSOFT Sentinel에서 SAP 커뮤니티 및 SAP HANA 감사 로그 수집을 참조하세요.

보안 연결에 SNC를 사용하도록 시스템 구성

기본적으로 SAP 데이터 커넥터 에이전트는 인증을 위해 RFC(원격 함수 호출) 연결 및 사용자 이름 및 암호를 사용하여 SAP 서버에 연결합니다.

그러나 암호화된 채널에서 연결을 만들거나 인증에 클라이언트 인증서를 사용해야 할 수 있습니다. 이 경우 이 섹션에 설명된 대로 SAP의 SNC(Smart Network Communications)를 사용하여 데이터 연결을 보호합니다.

프로덕션 환경에서는 SAP 관리자와 상의하여 SNC를 구성하기 위한 배포 계획을 만드는 것이 좋습니다. 자세한 내용은 SAP 설명서를 참조하세요.

SNC를 구성하는 경우:

- 엔터프라이즈 인증 기관에서 클라이언트 인증서를 발급한 경우 발급 CA 및 루트 CA 인증서를 데이터 커넥터 에이전트를 만들 계획인 시스템으로 전송합니다.

- 데이터 커넥터 에이전트를 사용하는 경우 관련 값을 입력하고 SAP 데이터 커넥터 에이전트 컨테이너를 구성할 때 관련 절차를 사용해야 합니다. 에이전트 없는 솔루션을 사용하는 경우 SNC 구성은 SAP Cloud Connector에서 수행됩니다.

SNC에 대한 자세한 내용은 RFC 통합을 위한 SAP SNC 시작 - SAP 블로그를 참조하세요.

추가 데이터 검색에 대한 지원 구성(권장)

이 단계는 선택 사항이지만 SAP 데이터 커넥터를 사용하여 SAP 시스템에서 다음 콘텐츠 정보를 검색하는 것이 좋습니다.

- DB 테이블 및 스풀 출력 로그

- 보안 감사 로그의 클라이언트 IP 주소 정보

SAP 버전에 따라 Microsoft Sentinel GitHub 리포지토리에서 관련 CR을 배포합니다.

SAP BASIS 버전 권장 CR 750 이상 NPLK900202: K900202.NPL, R900202.NPL

이 CR을 배포할 때 다음 SAP 버전 중 하나라도 2641084 - Security Audit Log의 데이터에 대한 표준화된 읽기 액세스를 배포 합니다.

- 750 SP04~SP12

- 751 SP00~SP06

- 752 SP00~SP02740 NPLK900201: K900201.NPL, R900201.NPL 다른 CR을 배포하는 것처럼 필요에 따라 SAP 시스템에 CR을 배포합니다. SAP CR 배포는 숙련된 SAP 시스템 관리자가 수행하는 것이 좋습니다. 자세한 내용은 SAP 설명서를 참조하세요.

자세한 내용은 SAP 커뮤니티 및 SAP 설명서를 참조하세요.

Microsoft Sentinel에 클라이언트 IP 주소 정보를 보내는 SAP BASIS 버전 7.31-7.5 SP12를 지원하려면 SAP 테이블 USR41에 대한 로깅을 활성화합니다. 자세한 내용은 SAP 설명서를 참조하세요.

PAHI 테이블이 정기적으로 업데이트되는지 확인합니다.

SAP PAHI 테이블에는 SAP 시스템의 기록, 데이터베이스 및 SAP 매개 변수에 대한 데이터가 포함됩니다. 경우에 따라 SAP 애플리케이션용 Microsoft Sentinel 솔루션은 누락되거나 잘못된 구성으로 인해 정기적으로 SAP PAHI 테이블을 모니터링할 수 없습니다. SAP 애플리케이션용 Microsoft Sentinel 솔루션이 하루 종일 언제든 발생할 수 있는 의심스러운 작업에 대해 경고할 수 있도록 PAHI 테이블을 업데이트하고 자주 모니터링하는 것이 중요합니다. 자세한 내용은 다음을 참조하세요.

PAHI 테이블이 정기적으로 SAP_COLLECTOR_FOR_PERFMONITOR 업데이트되면 작업이 예약되고 매시간 실행됩니다.

SAP_COLLECTOR_FOR_PERFMONITOR 작업이 없는 경우 필요에 따라 구성해야 합니다.

자세한 내용은 백그라운드 처리 및 데이터 수집기 구성의 데이터베이스 수집기를 참조하세요.

SAP BTP 설정 구성

SAP BTP 하위 계정에서 다음 서비스에 대한 자격을 추가합니다.

- SAP Integration Suite

- SAP Process Integration Runtime

- Cloud Foundry 런타임

Cloud Foundry 런타임의 인스턴스를 만든 다음 Cloud Foundry 공간도 만듭니다.

SAP Integration Suite의 인스턴스를 만듭니다.

SAP BTP 하위 계정 사용자 계정에 SAP BTP Integration_Provisioner 역할을 할당합니다.

SAP Integration Suite에서 클라우드 통합 기능을 추가합니다.

사용자 계정에 다음 프로세스 통합 역할을 할당합니다.

- PI_Administrator

- PI_Integration_Developer

- PI_Business_Expert

이러한 역할은 클라우드 통합 기능을 활성화한 후에만 사용할 수 있습니다.

서브카운트에서 SAP 프로세스 통합 런타임의 인스턴스를 만듭니다.

SAP Process Integration Runtime에 대한 서비스 키를 만들고 JSON 콘텐츠를 안전한 위치에 저장합니다. SAP Process Integration Runtime에 대한 서비스 키를 만들기 전에 클라우드 통합 기능을 활성화해야 합니다.

자세한 내용은 SAP 설명서를 참조하세요.

SAP Cloud Connector 설정 구성

SAP Cloud Connector를 설치합니다. 자세한 내용은 SAP 설명서를 참조하세요.

클라우드 커넥터 인터페이스에 로그인하고 관련 자격 증명을 사용하여 하위 수를 추가합니다. 자세한 내용은 SAP 설명서를 참조하세요.

클라우드 커넥터 하위 계정에서 백 엔드 시스템에 새 시스템 매핑을 추가하여 ABAP 시스템을 RFC 프로토콜에 매핑합니다.

부하 분산 옵션을 정의하고 백 엔드 ABAP 서버 세부 정보를 입력합니다. 이 단계에서는 배포 프로세스의 뒷부분에서 사용할 보안 위치에 가상 호스트의 이름을 복사합니다.

다음 함수 이름 각각에 대한 시스템 매핑에 새 리소스를 추가합니다.

RSAU_API_GET_LOG_DATA SAP 보안 감사 로그 데이터를 가져오려면

BAPI_USER_GET_DETAIL, SAP 사용자 세부 정보를 검색하려면

RFC_READ_TABLE 필수 테이블에서 데이터를 읽으려면

이전에 만든 가상 호스트를 가리키는 새 대상을 SAP BTP에 추가합니다. 다음 세부 정보를 사용하여 새 대상을 채웁다.

이름: Microsoft Sentinel 연결에 사용할 이름을 입력합니다.

형

RFC프록시 유형:

On-Premise사용자: 이전에 Microsoft Sentinel용 으로 만든 ABAP 사용자 계정을 입력합니다.

권한 부여 유형:

CONFIGURED USER추가 속성:

jco.client.ashost = <virtual host name>jco.client.client = <client e.g. 001>jco.client.sysnr = <system number = 00>jco.client.lang = EN

위치: 여러 클라우드 커넥터를 동일한 BTP 하위 계정에 연결하는 경우에만 필요합니다. 자세한 내용은 SAP 설명서를 참조 하세요.

SAP Integration Suite 설정 구성

이전에 만든 Microsoft Entra ID 앱 등록에 대한 연결 세부 정보를 저장할 새 OAuth2 클라이언트 자격 증명을 만듭니다.

자격 증명을 만들 때 다음 세부 정보를 입력합니다.

이름:

LogIngestionAPI토큰 서비스 URL:

https://login.microsoftonline.com/<your Microsoft Entra ID tenant ID>/oauth2/v2.0/token클라이언트 ID:

<your app registration client ID>클라이언트 인증: 본문 매개 변수로 보내기

범위:

https://monitor.azure.com//.default콘텐츠 형식:

application/x-www-form-urlencoded

SAP 패키지용 Microsoft Sentinel 솔루션 가져오기 및 배포

에서 SAP 패키지 https://aka.ms/SAPAgentlessPackage용 Microsoft Sentinel 솔루션을 다운로드합니다.

다운로드한 패키지를 SAP Integration Suite로 가져옵니다.

SAP 패키지용 Microsoft Sentinel 솔루션을 열고 아티팩트로 찾습니다.

Microsoft - 애플리케이션 계층 아티팩트로 보안 로그 보내기를 선택합니다.

구성을 선택한 다음 DCR 세부 정보를 입력합니다.

SAP Cloud Integration을 런타임 서비스로 사용하여 i-flow를 배포하려면 배포를 선택합니다.