환경에 대한 데이터 액세스 권한 부여

참고 항목

Time Series Insights 서비스는 2024년 7월 7일에 사용 중지됩니다. 최대한 빨리 기존 환경을 대체 솔루션으로 마이그레이션하는 것이 좋습니다. 사용 중단 및 마이그레이션에 대한 자세한 내용은 설명서를 참조하세요.

이 문서에서는 두 가지 유형의 Azure Time Series Insights 액세스 정책에 대해 설명합니다.

Warning

액세스 정책은 Microsoft Entra 사용자 및/또는 그룹 데이터 평면에 Time Series Insights 환경에 대한 액세스 권한을 부여합니다. Microsoft Entra ID는 테넌트에 연결되어 있습니다. 따라서 테넌트 간에 구독을 이동하려는 경우 아래 섹션의 절차를 따라야 합니다.

Azure Time Series Insights에 로그인

- Azure Portal에 로그인합니다.

- 검색 상자에

Time Series Insights environments를 입력하여 Azure Time Series Insights 환경을 찾습니다. 검색 결과에서Time Series Insights environments을 선택합니다. - 목록에서 Azure Time Series Insights 환경을 선택합니다.

데이터 액세스 권한 부여

다음 단계에 따라 사용자 계정에 대해 데이터 액세스 권한을 부여합니다.

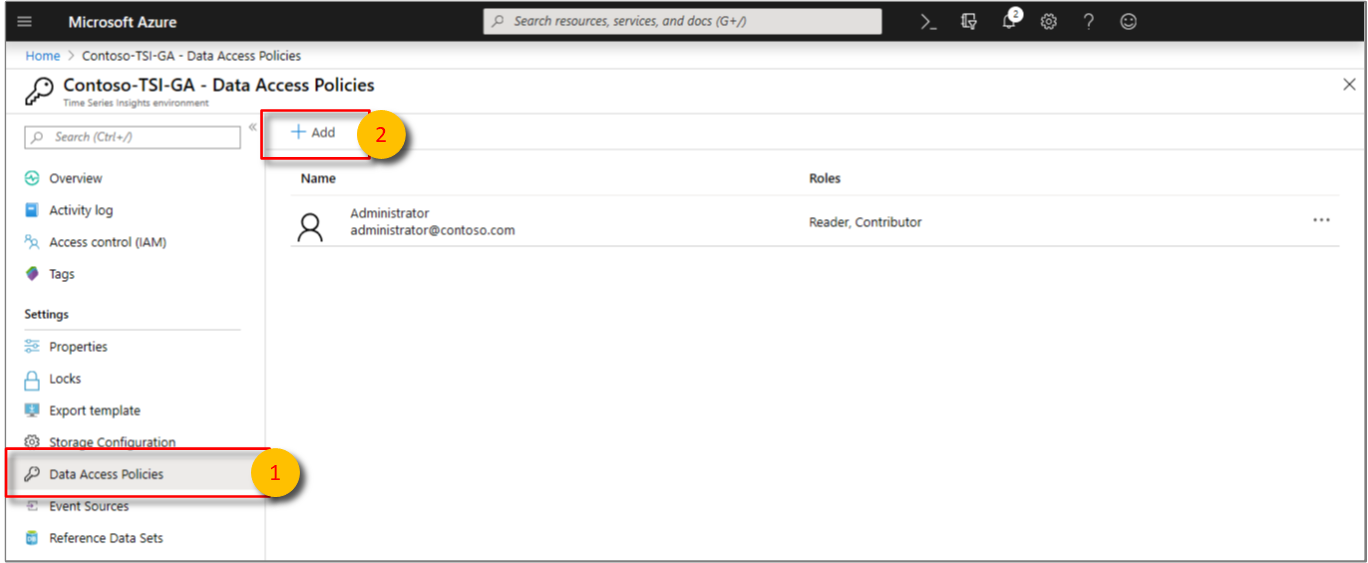

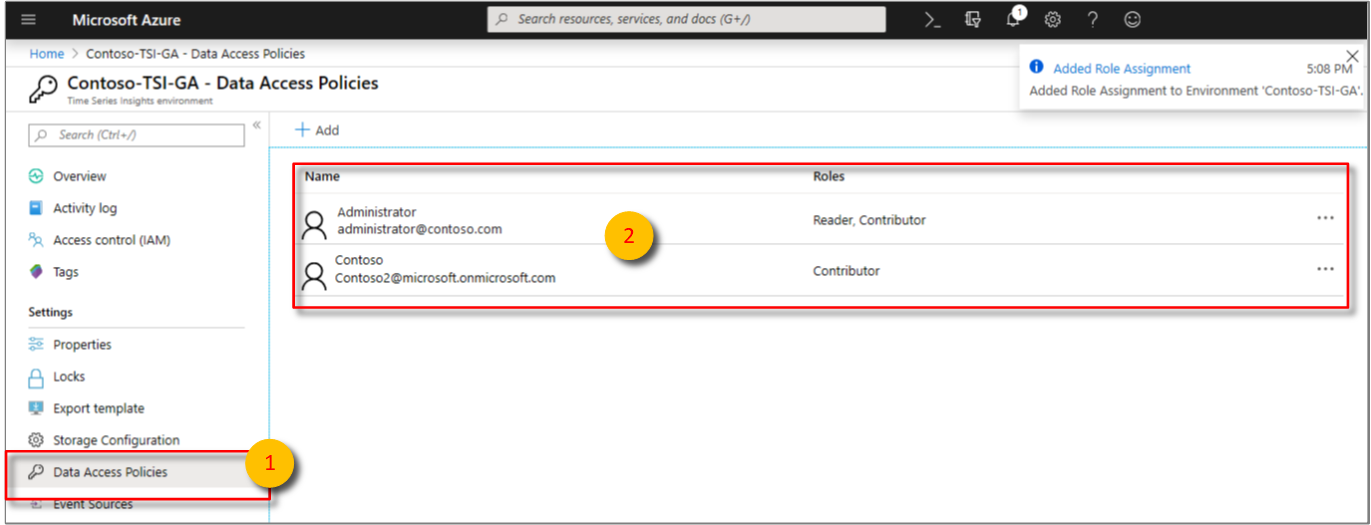

데이터 액세스 정책을 선택한 다음, + 추가를 선택합니다.

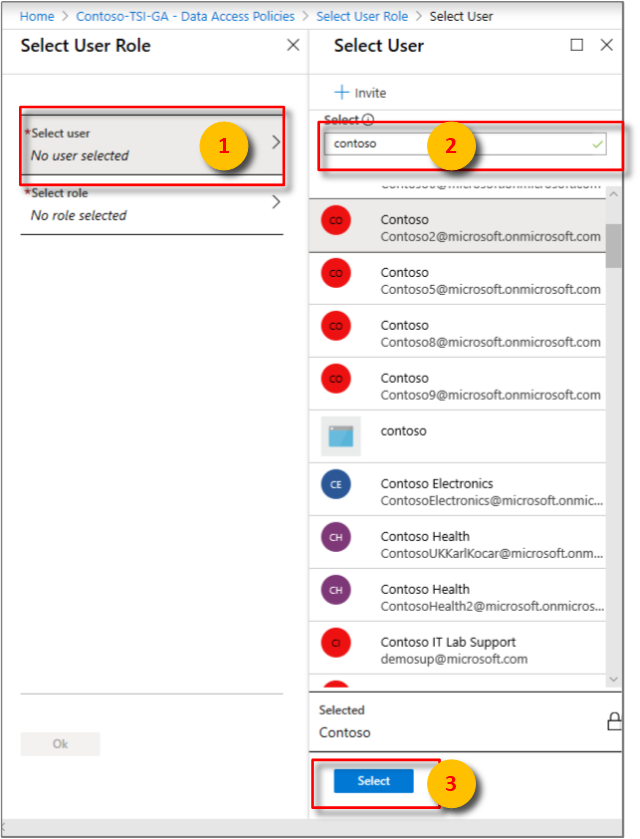

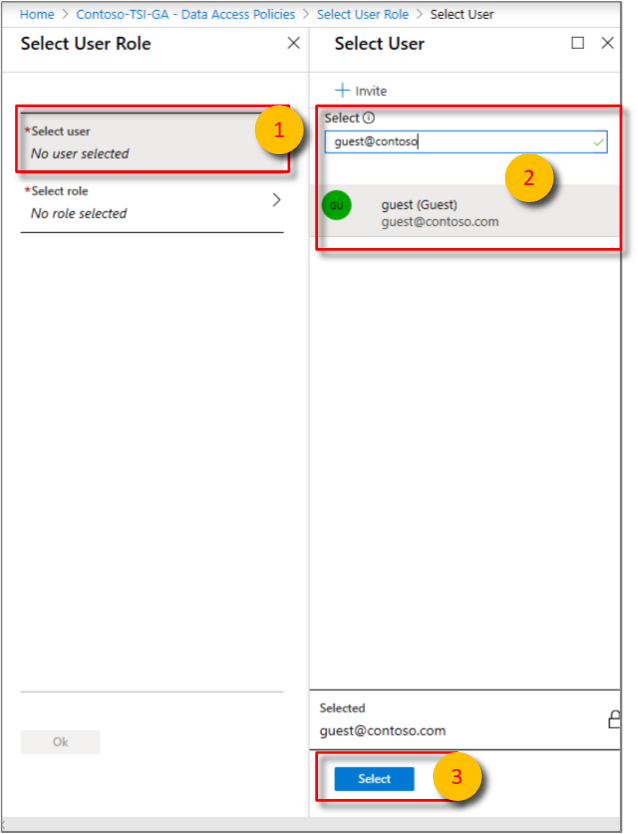

사용자 선택을 선택합니다. 사용자 이름 또는 메일 주소를 검색하여 추가할 사용자를 찾습니다. 선택을 선택하여 선택 영역을 확인합니다.

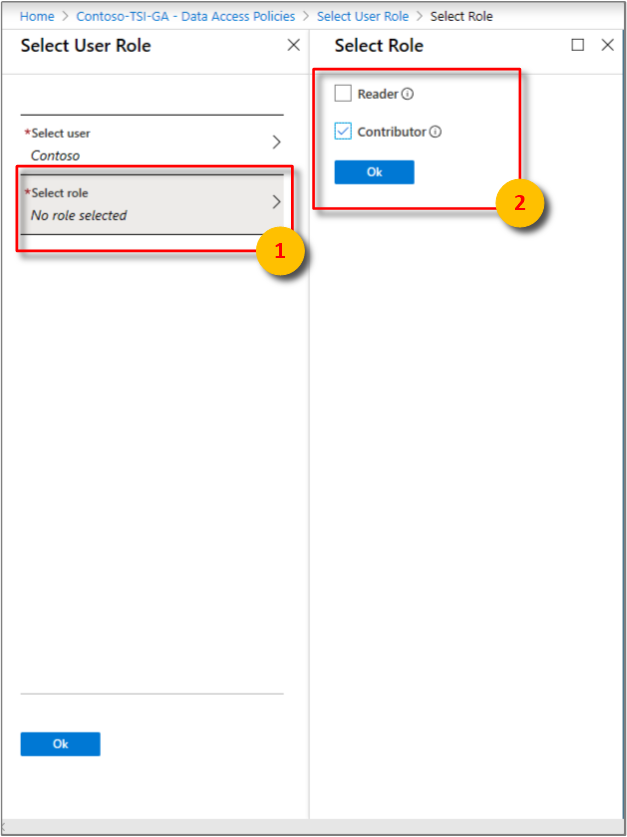

역할 선택을 선택합니다. 사용자에 대한 적절한 액세스 역할을 선택합니다.

사용자가 참조 데이터를 변경하고 저장된 쿼리 및 큐브 뷰를 환경의 다른 사용자와 공유할 수 있도록 하려면 참가자를 선택합니다.

또는 사용자가 환경의 데이터를 쿼리하고 공유되지 않는 개인 쿼리를 환경에 저장할 수 있게 허용하려면 읽기 권한자를 선택합니다.

확인을 선택하여 역할 선택을 확인합니다.

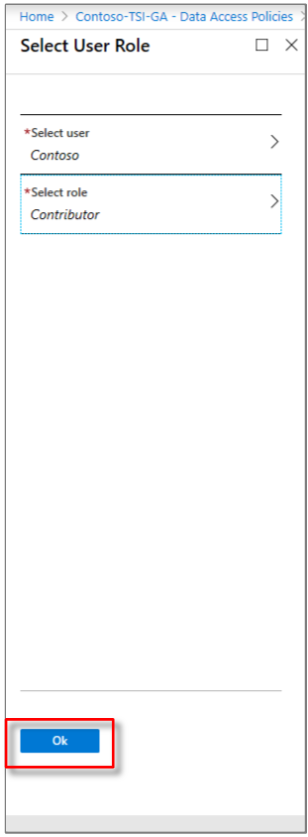

사용자 역할 선택 페이지에서 확인을 선택합니다.

데이터 액세스 정책 페이지에 사용자 및 각 사용자의 역할이 표시되는지 확인합니다.

다른 Microsoft Entra 테넌트의 게스트 액세스 제공

Guest 역할은 관리 역할이 아닙니다. 하나의 테넌트에서 다른 테넌트로 초대된 계정에 사용되는 용어입니다. 게스트 계정을 테넌트의 디렉터리에 초대한 후에는 다른 기타 계정과 동일한 액세스 제어가 적용될 수 있습니다. 액세스 제어(IAM) 블레이드를 사용하여 Azure Time Series Insights 환경에 대한 관리 액세스 권한을 부여할 수 있습니다. 또는 데이터 액세스 정책 블레이드를 통해 환경의 데이터에 대한 액세스 권한을 부여할 수 있습니다. Microsoft Entra 테넌트 게스트 액세스에 대한 자세한 내용은 Azure Portal에서 Microsoft Entra B2B 협업 사용자 추가를 참조하세요.

다른 테넌트의 Microsoft Entra 사용자에게 Azure Time Series Insights 환경에 대한 게스트 액세스 권한을 부여하려면 다음 단계를 따릅니다.

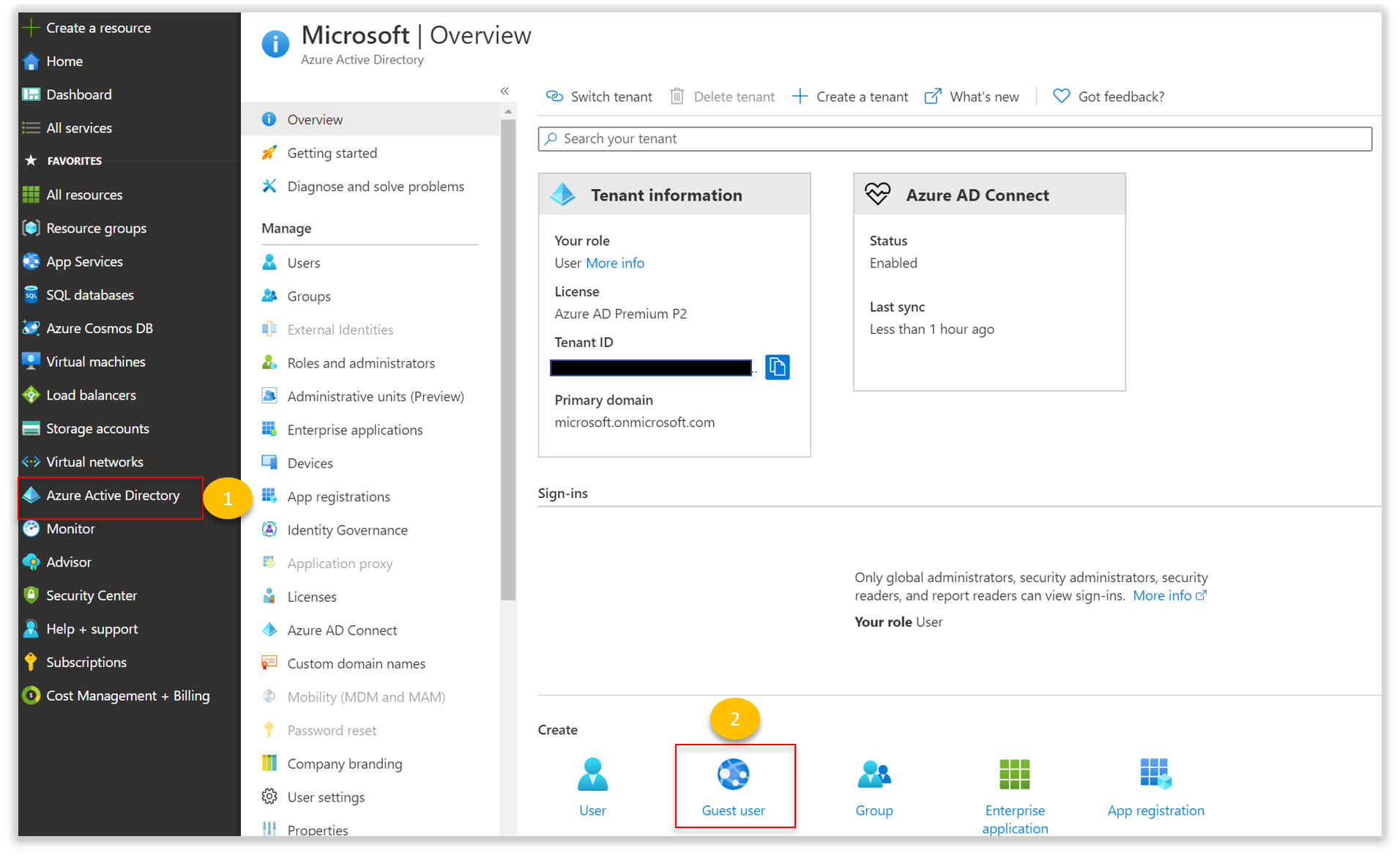

Azure Portal로 이동하여 Microsoft Entra ID를 클릭하고 개요 탭에서 아래로 스크롤한 다음 게스트 사용자를 선택합니다.

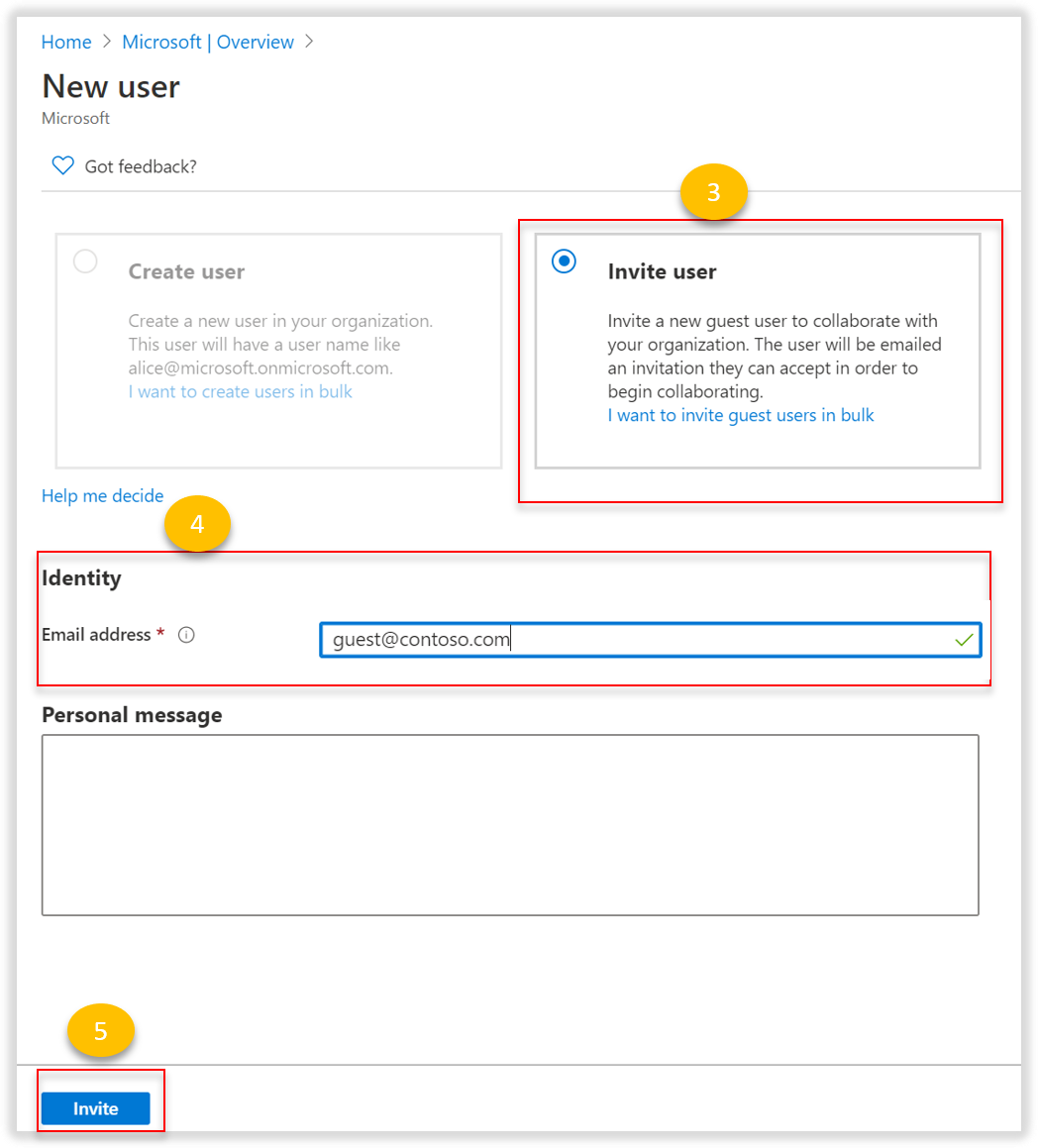

초대할 사용자의 메일 주소를 입력합니다. 이 이메일 주소는 Microsoft Entra ID와 연결되어야 합니다. 필요한 경우 초대에 개인 메시지를 포함할 수 있습니다.

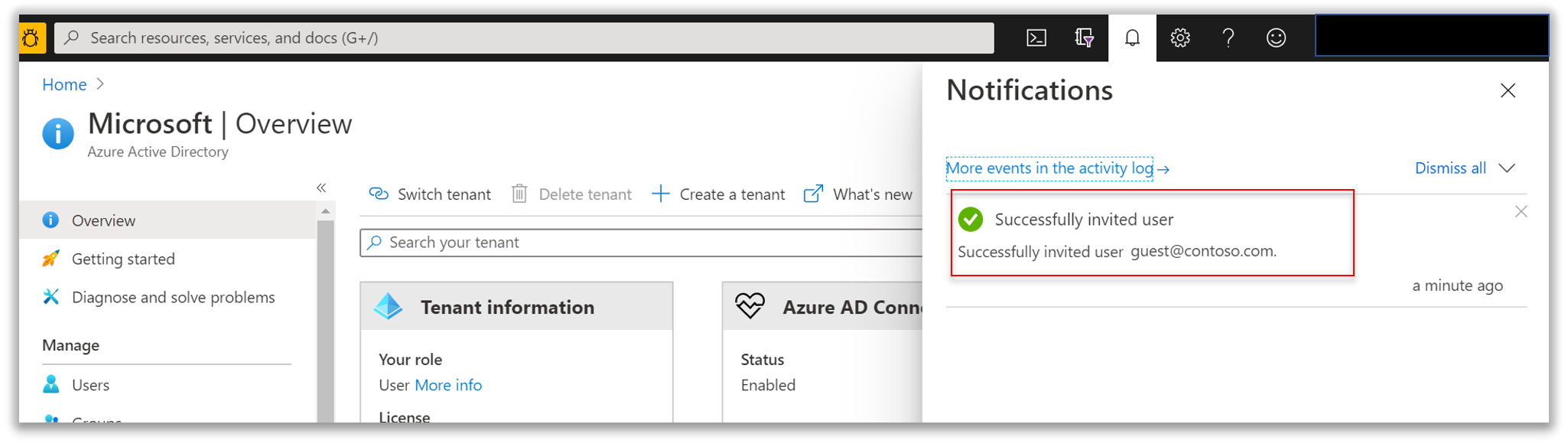

화면에 표시되는 확인 거품을 찾습니다. 알림을 클릭하여 게스트 사용자가 추가 되었는지 확인할 수도 있습니다.

Time Series Insights 환경으로 돌아가서 새로 만든 게스트 사용자를 추가합니다. 데이터 액세스 권한 부여에 설명된 대로 데이터 액세스 정책을 클릭합니다. 사용자를 선택합니다. 초대한 게스트 사용자의 메일 주소를 검색하여 추가할 사용자를 찾습니다. 그 후 선택을 클릭하여 선택 영역을 확인합니다.

역할 선택을 선택합니다. 게스트 사용자의 적절한 액세스 역할을 선택합니다.

사용자가 참조 데이터를 변경하고 저장된 쿼리 및 큐브 뷰를 환경의 다른 사용자와 공유할 수 있도록 하려면 참가자를 선택합니다.

또는 사용자가 환경의 데이터를 쿼리하고 공유되지 않는 개인 쿼리를 환경에 저장할 수 있게 허용하려면 읽기 권한자를 선택합니다.

확인을 선택하여 역할 선택을 확인합니다.

사용자 역할 선택 페이지에서 확인을 선택합니다.

데이터 액세스 정책 페이지에 게스트 사용자 및 각 게스트 사용자의 역할이 표시되는지 확인합니다.

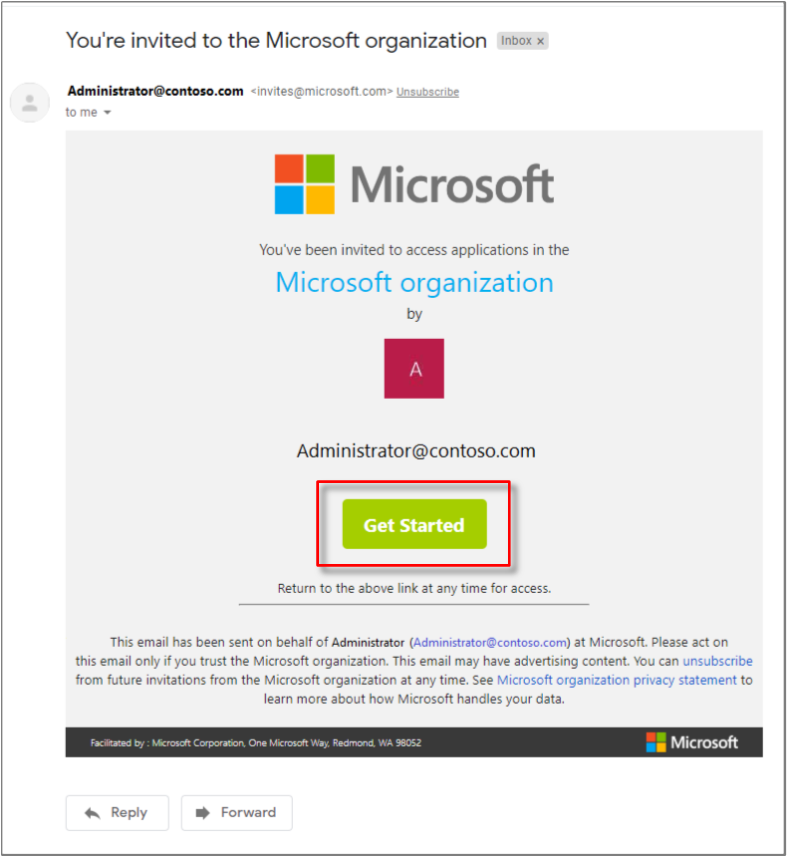

이제 게스트 사용자가 위에서 지정 된 이메일 주소로 초대 전자 메일을 받게 됩니다. 게스트 사용자가 시작을 선택 하여 동의를 확인하고 Azure Cloud에 연결합니다.

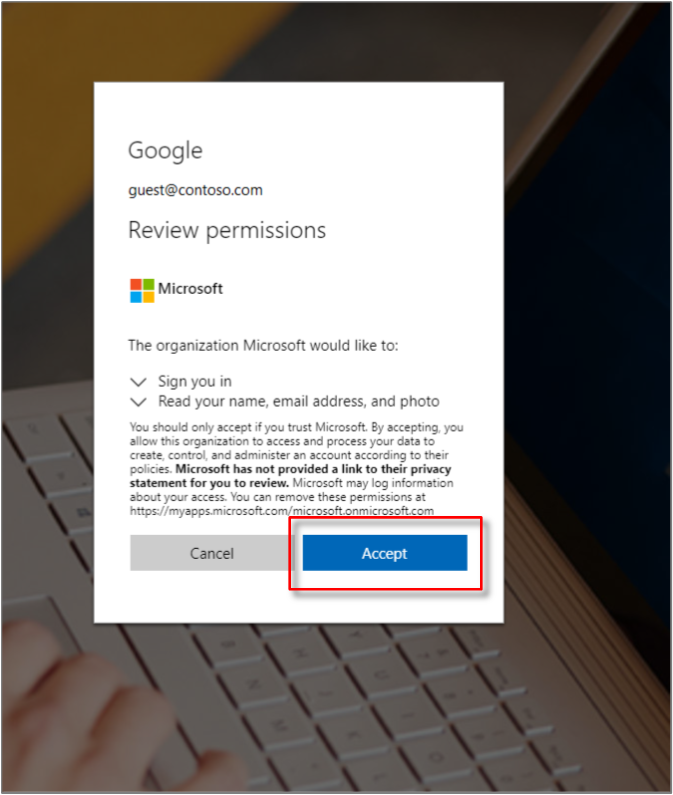

시작을 선택한 후에는 게스트 사용자에게 관리자의 조직과 연결된 사용 권한 상자가 표시됩니다. 수락을 선택하여 사용 권한을 부여하면 로그인됩니다.

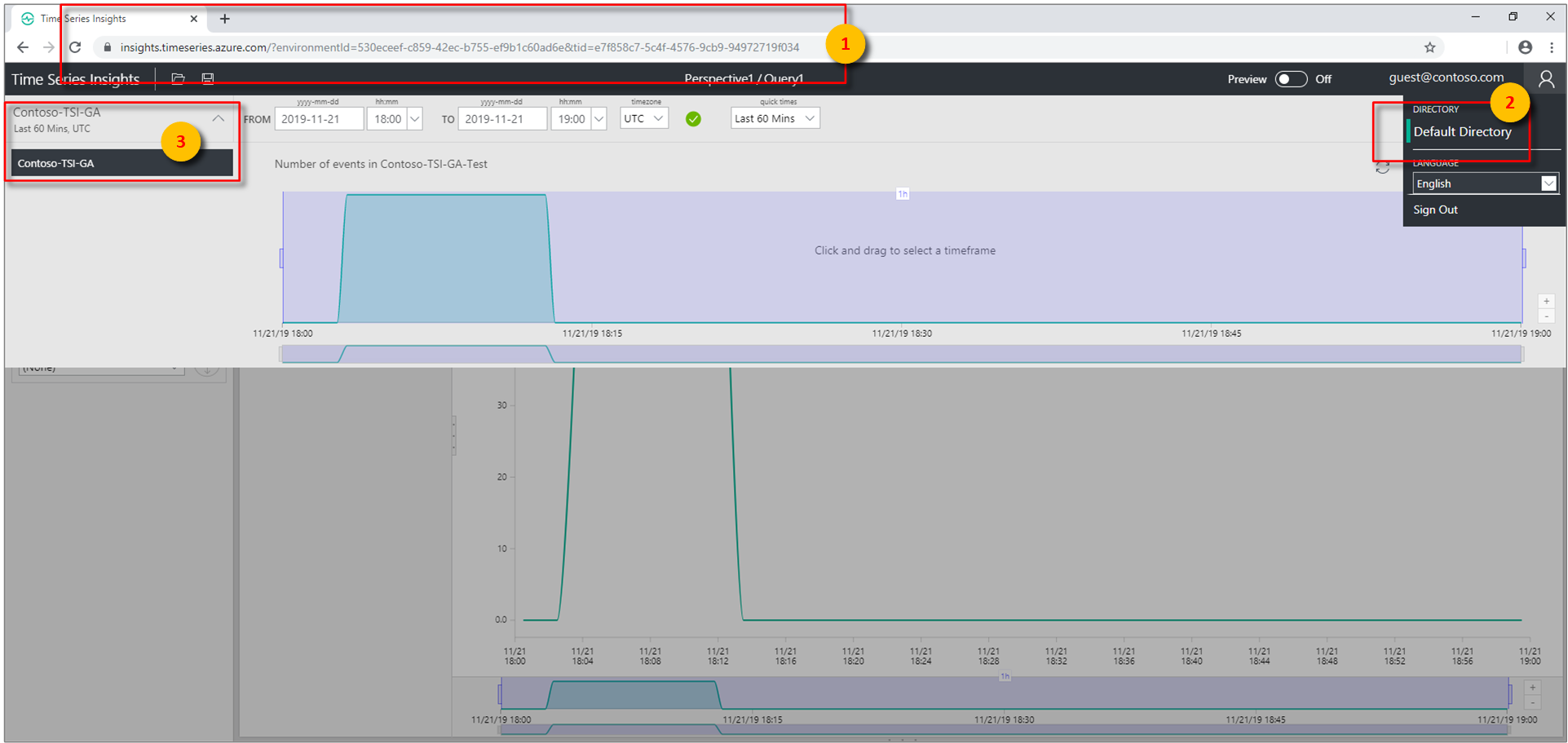

관리자는 게스트와 환경 URL을 공유합니다.

초대하는 데 사용된 이메일 주소에 게스트 사용자가 로그인하고 초대를 수락하면 Azure Portal로 이동됩니다.

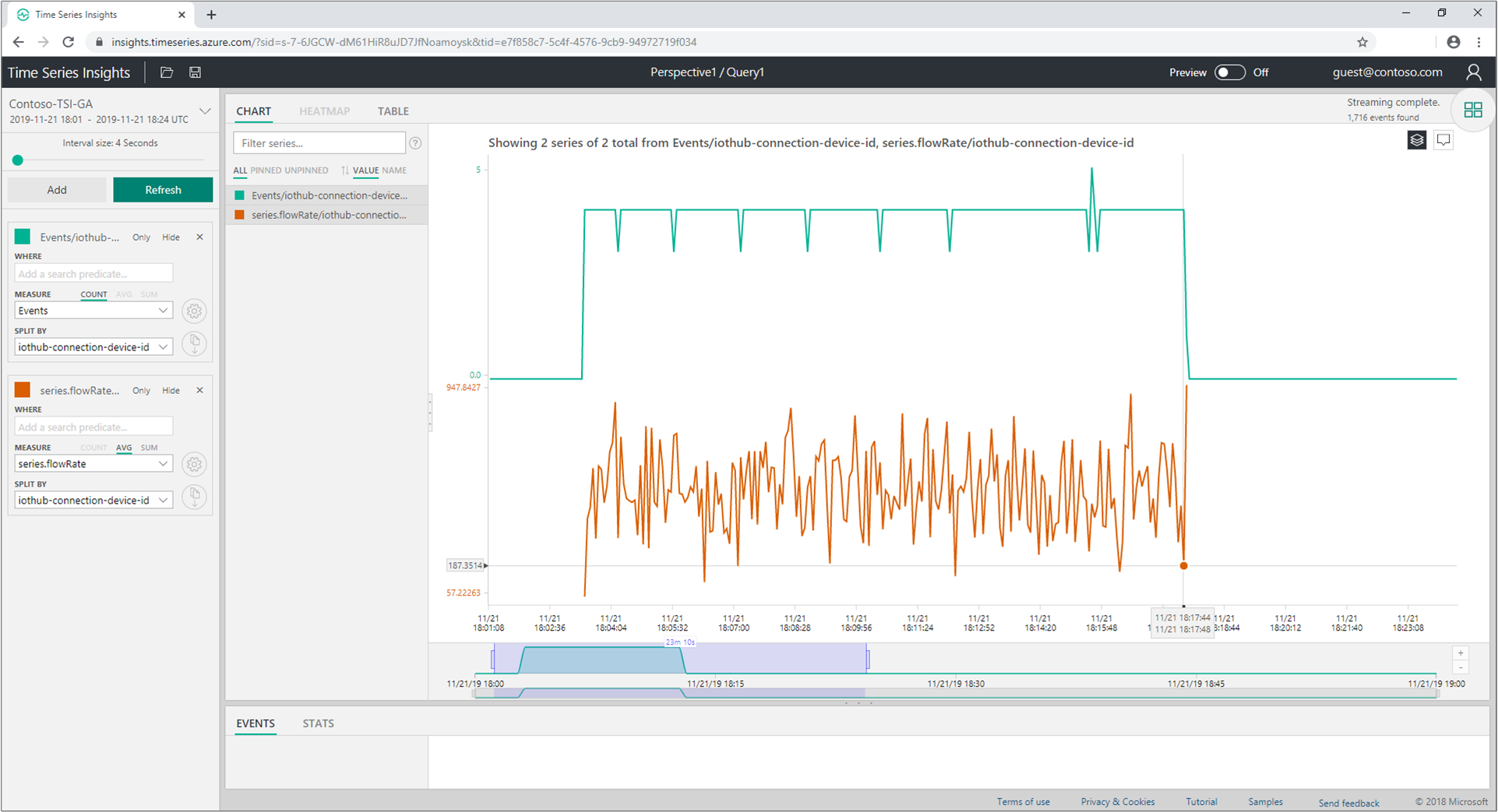

이제 게스트는 관리자가 제공한 환경 URL을 사용하여 공유 환경에 액세스할 수 있습니다. 즉시 액세스하기 위해 웹 브라우저에 해당 URL을 입력할 수 있습니다.

Time Series 탐색기의 오른쪽 위 모서리에서 프로필 아이콘을 선택하면 관리자의 테넌트는 게스트 사용자에게 표시됩니다.

게스트 사용자가 관리자의 테넌트 를 선택하면 공유된 Azure Time Series Insights 환경을 선택할 수 있습니다.

이제 5단계에서 제공된 역할과 연결된 모든 기능을 사용할 수 있습니다.

구독이 테넌트 간에 이동되는 경우에 대한 절차

Time Series Insights 데이터 액세스 정책은 구독이 있는 Azure 테넌트에 연결된 Microsoft Entra ID로 지원됩니다.

데이터 액세스 정책을 부여하는 Microsoft Entra 개체와 Time Series Insights 환경 자체는 동일한 테넌트에 있어야 합니다. 그렇지 않으면 이러한 개체는 환경에 액세스할 수 없습니다.

환경이 있는 구독을 다른 테넌트로 이동하려는 경우 새 테넌트에서 Microsoft Entra 개체를 반영하도록 데이터 액세스 정책이 업데이트되었는지 확인해야 합니다.

이 프로세스를 원활하게 진행하려면 아래 단계를 수행합니다.

구독을 다른 테넌트로 이동하기 전에

- 원본 테넌트에 있는 동안 데이터 액세스 정책 할당 목록을 현재 환경의 상태로 유지해야 합니다.

- 구독이 대상 테넌트에서 Active Directory로 마이그레이션된 후에도 환경에 계속 액세스하려는 사용자, 그룹 또는 앱이 있는지 확인합니다.

- 데이터 액세스 정책을 대상 테넌트의 환경에 다시 적용할 수 있도록 구독이 이동된 후 구독에 대한 기여자 이상의 액세스 권한이 있거나 다른 사용자와 연결되어 있어야 합니다.

구독을 다른 테넌트로 이동한 후

대상 테넌트의 구독에 대한 기여자 액세스 권한이 있으면 다음을 수행할 수 있습니다.

- 원본 테넌트에 속하므로 환경과 함께 마이그레이션된 모든 데이터 액세스 정책을 제거합니다.

- 위의 단계에서 환경에 액세스 정책을 다시 부여하고 이제 대상 테넌트의 Microsoft Entra 개체를 가리킵니다.

다음 단계

Microsoft Entra 앱 등록 단계는 인증 및 권한 부여를 참조하세요.