네트워크 보호 는 사용자가 애플리케이션을 사용하여 인터넷에서 피싱 사기, 악용 및 기타 악성 콘텐츠를 호스트할 수 있는 위험한 도메인에 액세스하는 것을 방지하는 데 도움이 됩니다. 네트워크 보호를 사용하도록 설정하기 전에 차단될 앱을 보기 위해 테스트 환경에서 네트워크 보호를 감사할 수 있습니다.

필수 구성 요소

지원되는 운영 체제

- Windows

- Linux( Linux용 네트워크 보호 참조)

- macOS( macOS에 대한 네트워크 보호 참조)

네트워크 보호 사용

네트워크 보호를 사용하도록 설정하려면 이 문서에 설명된 메서드를 사용할 수 있습니다.

엔드포인트용 Microsoft Defender 보안 설정 관리

엔드포인트 보안 정책 만들기

팁

다음 절차에서는 Microsoft Entra ID 보안 관리자 역할이 필요합니다.

의 Microsoft Defender 포털에서 https://security.microsoft.com엔드포인트>구성 관리>엔드포인트 보안 정책으로 이동합니다. 또는 엔드포인트 보안 정책 페이지로 직접 이동하려면 를 사용합니다 https://security.microsoft.com/policy-inventory.

엔드포인트 보안정책 페이지의 Windows 정책 탭에서 새 정책 만들기를 선택합니다.

열리는 새 정책 플라이아웃 만들기에서 다음 설정을 구성합니다.

- 플랫폼 선택: Windows를 선택합니다.

- 템플릿 선택: Microsoft Defender 바이러스 백신을 선택합니다.

정책 만들기를 선택합니다.

새 정책 만들기 마법사가 열립니다. 기본 사항 탭에서 다음 설정을 구성합니다.

- 이름: 정책을 설명하는 고유한 이름을 입력합니다.

- 설명: 선택적 설명을 입력합니다.

다음을 선택합니다.

구성 설정 탭에서 Defender를 확장한 다음 운영 체제에 따라 네트워크 보호 사용 값을 선택합니다.

Windows 클라이언트 및 Windows 서버: 사용 가능한 값은 다음과 같습니다.

- 사용(블록 모드): IP 주소/URL 표시기 및 웹 콘텐츠 필터링을 차단하려면 블록 모드가 필요합니다.

- 사용(감사 모드)

- 사용 안 함(기본값)

- 구성되지 않음

Windows Server 2016 및 Windows Server 2012 R2: 위협 심각도 기본 작업 섹션에서 네트워크 보호 허용 하위 수준 설정도 구성해야 합니다. 사용할 수 있는 값은 다음과 같습니다.

- 네트워크 보호가 하위로 설정됩니다.

- 네트워크 보호는 하위값으로 비활성화됩니다. 이것이 기본값입니다.

- 구성되지 않음

Windows 클라이언트 및 Windows 서버에 대한 선택적 네트워크 보호 설정:

-

Win Server에서 데이터그램 처리 허용: 사용 가능한 값은 다음과 같습니다.

Windows Server 데이터그램 처리가 사용하도록 설정됨

Windows Server 데이터그램 처리를 사용할 수 없습니다(기본값): 많은 양의 UDP 트래픽을 생성하는 모든 서버 역할에 대해 이 값을 사용하는 것이 좋습니다. 예시:

- 도메인 컨트롤러

- Windows DNS 서버

- Windows 파일 서버

- Microsoft SQL 서버

- Microsoft Exchange 서버

이러한 서버에서 데이터그램 처리를 사용하지 않도록 설정하면 네트워크를 안정적으로 유지하고 수요가 많은 환경에서 시스템 리소스를 더 잘 사용할 수 있습니다. 이러한 서버에서 데이터그램 처리를 사용하도록 설정하면 네트워크 성능과 안정성이 저하됩니다.

구성되지 않음

-

TCP 구문 분석을 통해 DNS 사용 안 함

- TCP 구문 분석을 통해 DNS를 사용할 수 없습니다.

- TCP 구문 분석을 통해 DNS 사용(기본값)

- 구성되지 않음

-

HTTP 구문 분석 사용 안 함

- HTTP 구문 분석이 사용하지 않도록 설정됨

- HTTP 구문 분석이 사용하도록 설정됨(기본값)

- 구성되지 않음

-

SSH 구문 분석 사용 안 함

- SSH 구문 분석이 사용하지 않도록 설정됨

- SSH 구문 분석이 사용하도록 설정됨(기본값)

- 구성되지 않음

-

TLS 구문 분석 사용 안 함

- TLS 구문 분석이 사용하지 않도록 설정됨

- TLS 구문 분석이 사용하도록 설정됨(기본값)

- 구성되지 않음

-

[사용되지 않음] DNS 싱크홀 사용

- DNS 싱크홀이 비활성화됨

- DNS 싱크홀을 사용할 수 있습니다. 이것이 기본값입니다.

- 구성되지 않음

-

Win Server에서 데이터그램 처리 허용: 사용 가능한 값은 다음과 같습니다.

구성 설정 탭을 마쳤으면 다음을 선택합니다.

할당 탭에서 검색 상자를 클릭하거나 그룹 이름 입력을 시작한 다음 결과에서 선택합니다.

모든 사용자 또는 모든 디바이스를 선택할 수 있습니다.

사용자 지정 그룹을 선택하면 해당 그룹을 사용하여 그룹 구성원을 포함하거나 제외할 수 있습니다.

할당 탭을 마쳤으면 다음을 선택합니다.

검토 + 만들기 탭에서 설정을 검토한 다음 저장을 선택합니다.

Microsoft Intune

엔드포인트용 Microsoft Defender Baseline 메서드

중요

보안 기준은 광범위한 Microsoft 권장 설정 집합을 디바이스에 적용합니다. 네트워크 보호는 여러 설정 중 하나입니다. 디바이스가 아직 기준 관리되지 않는 경우 네트워크 보호를 사용하도록 기준을 배포하면 다른 모든 기준 설정도 적용되므로 기존 구성과 충돌할 수 있습니다. 네트워크 보호만 구성하려면 바이러스 백신 정책 메서드 또는 디바이스 구성 프로필 메서드 를 대신 사용합니다.

Microsoft Intune 보안 기준의 일부로 네트워크 보호를 구성하려면 보안 기준에 대한 프로필 만들기(Intune 설명서의 새 탭에서 열기)를 참조하세요. 프로필을 만들 때 다음 설정을 사용합니다.

- 기준: 엔드포인트용 Microsoft Defender 보안 기준

- 구성 설정: Defender를 확장하고 네트워크 보호 사용을사용(차단 모드) 또는 사용(감사 모드)으로 설정합니다.

Microsoft Intune 보안 기준에 대한 자세한 내용은 Windows 디바이스에 대한 Intune 보안 기준에 대해 알아보기를 참조하세요.

프로필을 만들고 할당한 후 이 문서로 돌아가 서 확인을 계속합니다.

바이러스 백신 정책 방법

Microsoft Intune 엔드포인트 보안 바이러스 백신 정책을 사용하여 네트워크 보호를 구성하려면 엔드포인트 보안 정책 만들기(Intune 설명서의 새 탭에서 열기)를 참조하세요. 정책을 만들 때 다음 설정을 사용합니다.

- 정책 유형: 바이러스 백신

- 플랫폼: Windows

- 프로필: Microsoft Defender 바이러스 백신

- 구성 설정: 적용을 위해 네트워크 보호 사용을사용(차단 모드) 으로 설정하거나 사용 (감사 모드) 을 설정하여 적용 전에 영향을 평가합니다.

Microsoft Intune Microsoft Defender 바이러스 백신 프로필에 대한 자세한 내용은 엔드포인트 보안에 대한 바이러스 백신 정책을 참조하세요.

정책을 만들고 할당한 후 이 문서로 돌아가 서 확인을 계속합니다.

디바이스 구성 프로필 메서드

Microsoft Intune 디바이스 구성 프로필을 사용하여 네트워크 보호를 구성하려면 Intune 엔드포인트 보호 설정 추가(Intune 설명서의 새 탭에서 열기)를 참조하세요. 프로필을 만들 때 다음 설정을 사용합니다.

- 플랫폼: Windows 10 이상

- 프로필 유형: 템플릿 > 엔드포인트 보호

- 구성 설정: Microsoft Defender Exploit Guard>네트워크 필터링을 확장하고 네트워크 보호를사용 또는 감사로 설정합니다.

네트워크 보호 설정 및 사용 가능한 값에 대한 자세한 내용은 엔드포인트 보호를 위한 네트워크 필터링 설정을 참조하세요.

프로필을 만들고 할당한 후 이 문서로 돌아가 서 확인 및 대체 배포 방법을 계속 진행합니다.

모바일 장치 관리(MDM)

EnableNetworkProtection CSP(구성 서비스 공급자)를 사용하여 네트워크 보호를 켜거나 끄거나 감사 모드를 사용하도록 설정합니다.

네트워크 보호를 켜거나 끄기 전에 Microsoft Defender 맬웨어 방지 플랫폼을 최신 버전으로 업데이트합니다.

그룹 정책

다음 절차를 사용하여 도메인에 가입된 컴퓨터 또는 독립 실행형 컴퓨터에서 네트워크 보호를 사용하도록 설정합니다.

독립 실행형 컴퓨터에서 시작으로 이동한 다음 그룹 정책 편집을 입력하고 선택합니다.

-또는-

도메인에 가입된 그룹 정책 관리 컴퓨터에서 GPMC(그룹 정책 관리 콘솔)를 엽니다. 구성하려는 그룹 정책 개체를 마우스 오른쪽 단추로 클릭하고 편집을 선택합니다.

그룹 정책 관리 편집기에서 컴퓨터 구성으로 이동하여 관리 템플릿을 선택합니다.

트리를 Windows 구성 요소>Microsoft Defender 바이러스 백신>Microsoft Defender Exploit Guard>네트워크 보호로 확장합니다.

이전 버전의 Windows에서는 그룹 정책 경로에 Microsoft Defender 바이러스 백신 대신 WindowsDefender 바이러스 백신 있을 수 있습니다.

사용자 및 앱이 위험한 웹 사이트에 액세스하지 못하도록 설정을 두 번 클릭하고 옵션을 사용으로 설정합니다. 옵션 섹션에서 다음 옵션 중 하나를 지정해야 합니다.

- 차단: 사용자는 악의적인 IP 주소 및 도메인에 액세스할 수 없습니다.

- 사용 안 함(기본값) : 네트워크 보호 기능이 작동하지 않습니다. 사용자는 악성 도메인에 액세스하지 못하도록 차단되지 않습니다.

- 감사 모드: 사용자가 악의적인 IP 주소 또는 도메인을 방문하면 이벤트가 Windows 이벤트 로그에 기록됩니다. 그러나 사용자가 주소를 방문하지 못하도록 차단되지는 않습니다.

중요

네트워크 보호를 완전히 사용하도록 설정하려면 그룹 정책 옵션을 사용으로 설정하고 옵션 드롭다운 메뉴에서 차단을 선택해야 합니다.

(이 단계는 선택 사항입니다.) 네트워크 보호를 사용할 수 있는지 확인의 단계에 따라 그룹 정책 설정이 올바른지 확인합니다.

Microsoft Configuration Manager

구성 관리자 콘솔을 엽니다.

자산 및 규정 준수>Endpoint Protection>Windows Defender Exploit Guard로 이동합니다.

리본에서 Exploit Guard 정책 만들기 를 선택하여 새 정책을 만듭니다.

기존 정책을 편집하려면 정책을 선택한 다음 리본 메뉴 또는 오른쪽 클릭 메뉴에서 속성을 선택합니다. 네트워크 보호 탭에서 네트워크 보호 구성 옵션을 편집합니다.

일반 페이지에서 새 정책의 이름을 지정하고 네트워크 보호 옵션이 사용하도록 설정되어 있는지 확인합니다.

네트워크 보호 페이지에서 네트워크 보호 구성 옵션에 대해 다음 설정 중 하나를 선택합니다.

- 차단

- 감사

- Disabled

나머지 단계를 완료하고 정책을 저장합니다.

리본에서 배포 를 선택하여 정책을 컬렉션에 배포합니다.

PowerShell

Windows 디바이스에서 시작을 선택하고, 를 입력

powershell하고, Windows PowerShell 마우스 오른쪽 단추로 클릭한 다음, 관리자 권한으로 실행을 선택합니다.다음 cmdlet을 실행합니다.

Set-MpPreference -EnableNetworkProtection EnabledWindows Server 다음 표에 나열된 추가 명령을 사용합니다.

Windows Server 버전 명령 Windows Server 2019 이상 Set-MpPreference -AllowNetworkProtectionOnWinServer $trueWindows Server 2016

엔드포인트용 Microsoft Defender 대한 통합 에이전트를 사용하여 R2 Windows Server 2012Set-MpPreference -AllowNetworkProtectionDownLevel $true

Set-MpPreference -AllowNetworkProtectionOnWinServer $true

중요

"AllowDatagramProcessingOnWinServer" 설정을 사용하지 않도록 설정합니다. 이 설정을 사용하지 않도록 설정하는 것은 도메인 컨트롤러, Windows DNS 서버, Windows 파일 서버, Microsoft SQL 서버, Microsoft Exchange 서버 등과 같은 대량의 UDP 트래픽을 생성하는 모든 역할에 중요합니다. 이러한 경우 데이터그램 처리를 사용하도록 설정하면 네트워크 성능과 안정성이 저하됩니다. 사용하지 않도록 설정하면 네트워크를 안정적으로 유지하고 수요가 많은 환경에서 시스템 리소스를 더 잘 사용할 수 있습니다.

(이 단계는 선택 사항입니다.) 네트워크 보호를 감사 모드로 설정하려면 다음 cmdlet을 사용합니다.

Set-MpPreference -EnableNetworkProtection AuditMode네트워크 보호를 해제하려면 또는

Enabled대신 매개 변수를AuditMode사용합니다Disabled.

네트워크 보호가 사용하도록 설정되어 있는지 확인

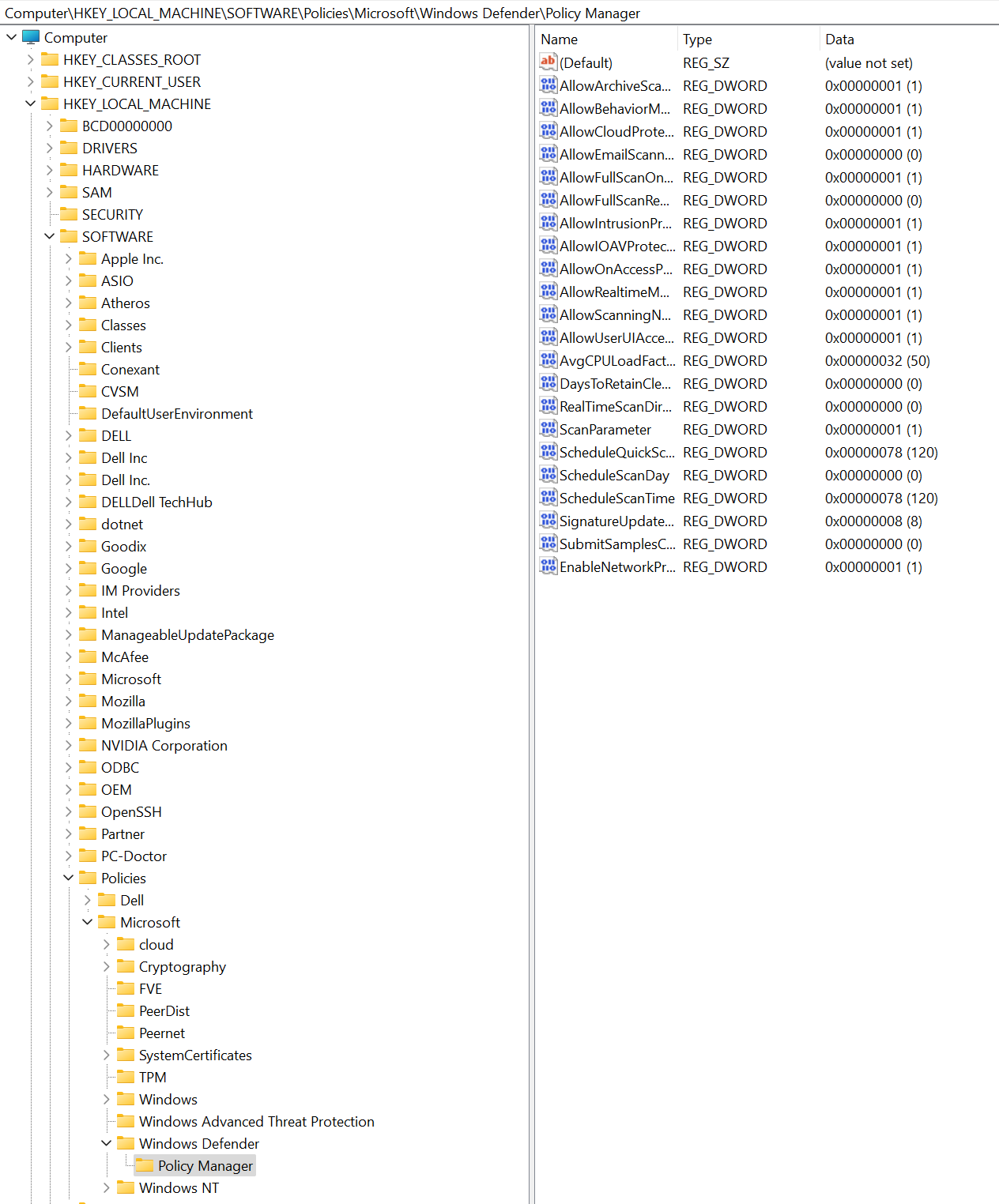

레지스트리 편집기를 사용하여 네트워크 보호의 상태 검사 수 있습니다.

레지스트리 편집기를 엽니다(예: 실행

regedit.exe).다음 경로로 이동합니다. HKEY_LOCAL_MACHINE>소프트웨어>정책>Microsoft>Windows Defender>정책 관리자

해당 경로가 없으면 HKEY_LOCAL_MACHINE>소프트웨어>Microsoft>Windows Defender Windows Defender>Exploit Guard>네트워크 보호로 이동합니다.

EnableNetworkProtection을 선택하여 디바이스에서 네트워크 보호의 현재 상태를 확인합니다.

- 0 이 꺼져 있습니다.

- 1 이 켜기

- 2 는 감사 모드입니다.

디바이스에서 Exploit Guard 설정을 제거하는 방법에 대한 중요한 정보

Configuration Manager 사용하여 Exploit Guard 정책을 배포하는 경우 나중에 배포를 제거하더라도 설정은 클라이언트에 유지됩니다. 배포가 제거되면 클라이언트 로그가 Delete 파일에서 ExploitGuardHandler.log 지원되지 않습니다.

Exploit Guard 설정을 올바르게 제거하려면 컨텍스트에서 다음 PowerShell 스크립트를 SYSTEM 사용합니다.

$defenderObject = Get-WmiObject -Namespace "root/cimv2/mdm/dmmap" -Class "MDM_Policy_Config01_Defender02" -Filter "InstanceID='Defender' and ParentID='./Vendor/MSFT/Policy/Config'"

$defenderObject.AttackSurfaceReductionRules = $null

$defenderObject.AttackSurfaceReductionOnlyExclusions = $null

$defenderObject.EnableControlledFolderAccess = $null

$defenderObject.ControlledFolderAccessAllowedApplications = $null

$defenderObject.ControlledFolderAccessProtectedFolders = $null

$defenderObject.EnableNetworkProtection = $null

$defenderObject.Put()

$exploitGuardObject = Get-WmiObject -Namespace "root/cimv2/mdm/dmmap" -Class "MDM_Policy_Config01_ExploitGuard02" -Filter "InstanceID='ExploitGuard' and ParentID='./Vendor/MSFT/Policy/Config'"

$exploitGuardObject.ExploitProtectionSettings = $null

$exploitGuardObject.Put()