LDAP(Lightweight Directory Access Protocol)는 다양한 디렉터리 서비스를 사용하기 위한 애플리케이션 프로토콜입니다. Active Directory와 같은 디렉터리 서비스는 사용자 및 계정 정보 및 암호와 같은 보안 정보를 저장합니다. 그러면 서비스에서 네트워크의 다른 디바이스와 정보를 공유할 수 있습니다. 전자 메일, CRM(고객 관계 관리자) 및 HR(인사 관리) 소프트웨어와 같은 엔터프라이즈 애플리케이션은 LDAP를 사용하여 정보를 인증, 액세스 및 찾을 수 있습니다.

Microsoft Entra ID는 Microsoft Entra Domain Services(AD DS)를 통해 이 패턴을 지원합니다. 클라우드 우선 전략을 채택하는 조직은 온-프레미스 LDAP 리소스를 클라우드로 전환하여 환경을 현대화할 수 있습니다. 즉각적인 이점은 다음과 같습니다.

Microsoft Entra ID와 통합됩니다. 사용자 및 그룹의 추가 또는 개체에 대한 특성 변경 내용은 Microsoft Entra 테넌트에서 AD DS로 자동으로 동기화됩니다. 온-프레미스 Active Directory의 개체에 대한 변경 내용은 Microsoft Entra ID와 AD DS로 동기화됩니다.

작업을 간소화합니다. 온-프레미스 인프라를 수동으로 유지하고 패치할 필요가 줄어듭니다.

신뢰할 수 있습니다. 관리되는 고가용성 서비스를 얻을 수 있습니다.

사용 시기

애플리케이션 또는 서비스에서 LDAP 인증을 사용해야 합니다.

시스템의 구성 요소

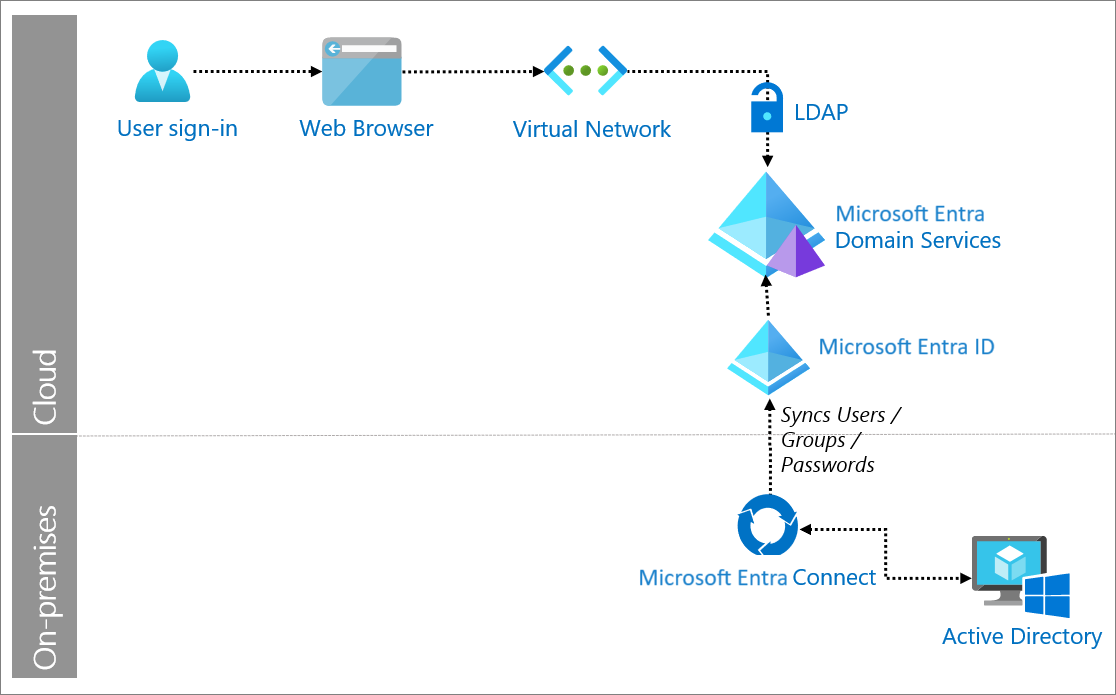

사용자: 브라우저를 통해 LDAP 종속 애플리케이션에 액세스합니다.

웹 브라우저: 사용자가 애플리케이션의 외부 URL에 액세스하기 위해 상호 작용하는 인터페이스입니다.

Virtual Network: 레거시 애플리케이션이 LDAP 서비스를 사용할 수 있는 Azure의 프라이빗 네트워크입니다.

레거시 애플리케이션: Azure의 가상 네트워크에 LDAP를 배포해야 하거나 네트워킹 경로를 통해 AD DS 인스턴스 IP를 볼 수 있는 애플리케이션 또는 서버 워크로드.

Microsoft Entra ID: Microsoft Entra Connect를 통해 조직의 온-프레미스 디렉터리에서 ID 정보를 동기화합니다.

Microsoft Entra Domain Services(AD DS): Microsoft Entra ID에서 단방향 동기화를 수행하여 중앙 사용자, 그룹 및 자격 증명 집합에 대한 액세스를 제공합니다. AD DS 인스턴스는 가상 네트워크에 할당됩니다. AD DS에 할당된 가상 네트워크에 연결하는 Azure의 애플리케이션, 서비스 및 VM은 LDAP, 도메인 가입, 그룹 정책, Kerberos 및 NTLM 인증과 같은 일반적인 AD DS 기능을 사용할 수 있습니다.

비고

조직에서 암호 해시를 동기화할 수 없거나 사용자가 스마트 카드를 사용하여 로그인할 수 없는 환경에서는 AD DS에서 리소스 포리스트를 사용하는 것이 좋습니다.

Microsoft Entra Connect: 온-프레미스 ID 정보를 Microsoft Entra ID와 동기화하기 위한 도구입니다. 배포 마법사 및 안내된 환경을 사용하면 Active Directory에서 Microsoft Entra ID로 동기화 및 로그온을 포함하여 연결에 필요한 필수 구성 요소 및 구성 요소를 구성할 수 있습니다.

Active Directory:사용자 및 계정 정보와 같은 온-프레미스 ID 정보 및 암호와 같은 보안 정보를 저장하는 디렉터리 서비스입니다.