사용자 및 애플리케이션에 대한 연결을 제공하기 위해 Microsoft Entra Domain Services 관리되는 도메인이 Azure 가상 네트워크 서브넷에 배포됩니다. 이 가상 네트워크 서브넷은 Azure 플랫폼에서 제공하는 관리되는 도메인 리소스에만 사용해야 합니다.

사용자 고유의 VM 및 애플리케이션을 만들 때 동일한 가상 네트워크 서브넷에 배포해서는 안 됩니다. 대신, 애플리케이션을 만들고 별도의 가상 네트워크 서브넷 또는 Domain Services 가상 네트워크에 피어된 별도의 가상 네트워크에 배포해야 합니다.

이 자습서에서는 전용 가상 네트워크 서브넷을 만들고 구성하는 방법 또는 다른 네트워크를 Domain Services 관리되는 도메인의 가상 네트워크에 피어하는 방법을 보여 줍니다.

이 자습서에서는 다음 방법을 알아봅니다.

- 도메인에 가입된 리소스에서 Domain Services에 대한 가상 네트워크 연결 옵션 이해

- Domain Services 가상 네트워크에서 IP 주소 범위 및 추가 서브넷 만들기

- Domain Services와 별개의 네트워크에 대한 가상 네트워크 피어링 구성

Azure 구독이 없는 경우 시작하기 전에 계정을 생성하십시오.

필수 구성 요소

이 자습서를 완료하려면 다음 리소스 및 권한이 필요합니다.

- 활성 Azure 구독입니다.

- Azure 구독이 없는 경우 계정을만드세요.

- 온-프레미스 디렉터리 또는 클라우드 전용 디렉터리와 동기화된 구독과 연결된 Microsoft Entra 테넌트입니다.

- 필요한 경우 Microsoft Entra 테넌트 만들거나 Azure 구독을 계정 연결할.

- 테넌트에서 도메인 서비스를 사용하려면 Microsoft Entra 역할 중 애플리케이션 관리자 및 그룹 관리자가 필요합니다.

- 필요한 Domain Services 리소스를 만들려면 Domain Services 기여자 Azure 역할이 필요합니다.

- Microsoft Entra 테넌트에서 사용하도록 설정하고 구성한, Microsoft Entra Domain Services에서 관리하는 도메인입니다.

- 필요한 경우, 첫 번째 자습서 은 Microsoft Entra Domain Services 관리되는 도메인을 만들어 구성합니다.

Microsoft Entra 관리 센터에 로그인

이 자습서에서는 Microsoft Entra 관리 센터를 사용하여 관리되는 도메인을 만들고 구성합니다. 시작하려면 먼저 microsoft Entra 관리 센터 로그인합니다.

애플리케이션 워크로드 연결 옵션

이전 자습서에서는 가상 네트워크에 대한 몇 가지 기본 구성 옵션을 사용하는 관리되는 도메인을 만들었습니다. 이러한 기본 옵션은 Azure 가상 네트워크 및 가상 네트워크 서브넷을 만들었습니다. 관리되는 도메인 서비스를 제공하는 Domain Services 도메인 컨트롤러는 이 가상 네트워크 서브넷에 연결됩니다.

관리되는 도메인을 사용해야 하는 VM을 만들고 실행하는 경우 네트워크 연결을 제공해야 합니다. 이 네트워크 연결은 다음 방법 중 하나로 제공할 수 있습니다.

- 관리되는 도메인의 가상 네트워크에 추가 가상 네트워크 서브넷을 만듭니다. 이 추가 서브넷은 VM을 만들고 연결하는 위치입니다.

- VM은 동일한 가상 네트워크의 일부이므로 자동으로 이름 확인을 수행하고 Domain Services 도메인 컨트롤러와 통신할 수 있습니다.

- 관리되는 도메인의 가상 네트워크에서 하나 이상의 개별 가상 네트워크로 Azure 가상 네트워크 피어링을 구성합니다. 이러한 별도의 가상 네트워크는 VM을 만들고 연결하는 곳입니다.

- 가상 네트워크 피어링을 구성할 때 도메인 서비스 도메인 컨트롤러에 이름 확인을 다시 사용하도록 DNS 설정을 구성해야 합니다.

일반적으로 이러한 네트워크 연결 옵션 중 하나만 사용합니다. 선택은 종종 별도의 Azure 리소스를 관리하려는 방법에 달려 있습니다.

- 도메인 서비스 및 연결된 VM을 하나의 리소스 그룹으로 관리하려는 경우 VM에 대한 추가 가상 네트워크 서브넷을 만들 수 있습니다.

- Domain Services 및 연결된 VM의 관리를 분리하려는 경우 가상 네트워크 피어링을 사용할 수 있습니다.

- 가상 네트워크 피어링을 사용하여 기존 가상 네트워크에 연결된 Azure 환경의 기존 VM에 대한 연결을 제공할 수도 있습니다.

이 자습서에서는 이러한 가상 네트워크 연결 옵션 중 하나만 구성하면 됩니다.

가상 네트워크를 계획하고 구성하는 방법에 대한 자세한 내용은 Microsoft Entra Domain Services 대한네트워킹 고려 사항을 참조하세요.

가상 네트워크 서브넷 만들기

기본적으로 관리되는 도메인을 사용하여 만든 Azure 가상 네트워크에는 단일 가상 네트워크 서브넷이 포함됩니다. 이 가상 네트워크 서브넷은 관리되는 도메인 서비스를 제공하기 위해 Azure 플랫폼에서만 사용해야 합니다. 이 Azure 가상 네트워크에서 사용자 고유의 VM을 만들고 사용하려면 추가 서브넷을 만듭니다.

VM 및 애플리케이션 워크로드에 대한 가상 네트워크 서브넷을 만들려면 다음 단계를 완료합니다.

Microsoft Entra 관리 센터에서 관리되는 도메인의 리소스 그룹(예: myResourceGroup)을 선택합니다. 리소스 목록에서 aadds-vnet 같은 기본 가상 네트워크를 선택합니다.

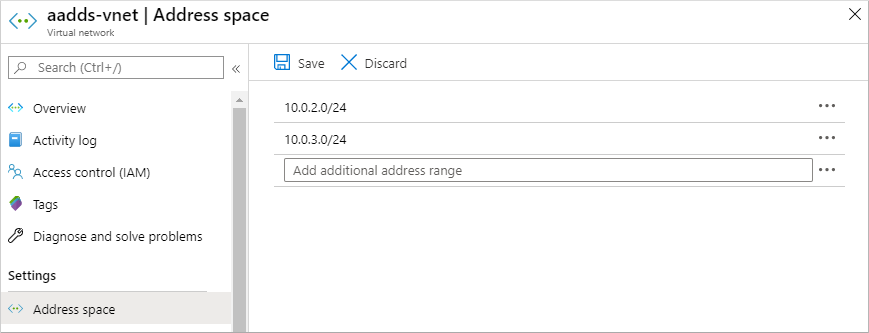

가상 네트워크 창의 왼쪽 메뉴에서 주소 공간선택합니다. 가상 네트워크는 기본 서브넷에서 사용되는 10.0.2.0/24단일 주소 공간으로 만들어집니다.

가상 네트워크에 추가 IP 주소 범위를 추가합니다. 이 주소 범위의 크기와 사용할 실제 IP 주소 범위는 이미 배포된 다른 네트워크 리소스에 따라 달라집니다. IP 주소 범위는 Azure 또는 온-프레미스 환경의 기존 주소 범위와 겹치지 않아야 합니다. 서브넷에 배포할 VM 수에 맞게 IP 주소 범위의 크기를 충분히 크게 조정해야 합니다.

다음 예제에서는 10.0.3.0/24 추가된 IP 주소 범위가 추가됩니다. 준비가 되면 저장을 선택합니다.

추가 가상 네트워크 IP 주소 범위 추가

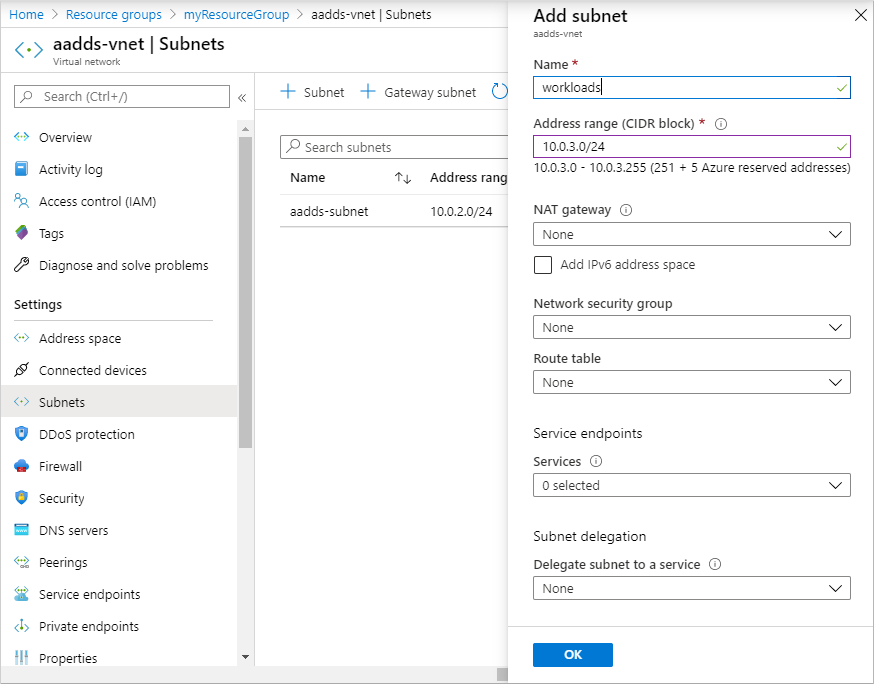

추가 가상 네트워크 IP 주소 범위 추가그런 다음 가상 네트워크 창의 왼쪽 메뉴에서 서브넷을 선택한 다음, + 서브넷 선택하여 서브넷을 추가합니다.

워크로드같은 서브넷의 이름을 입력합니다. 필요한 경우 이전 단계에서 가상 네트워크에 대해 구성된 IP 주소 범위의 하위 집합을 사용하려는 경우 주소 범위 업데이트합니다. 지금은 네트워크 보안 그룹, 경로 테이블, 서비스 엔드포인트와 같은 옵션에 대한 기본값을 그대로 둡니다.

다음 예제에서는 10.0.3.0/24 IP 주소 범위를 사용하는 워크로드라는 서브넷을 만듭니다.

추가 가상 네트워크 서브넷 추가

추가 가상 네트워크 서브넷 추가준비가 되면 확인선택합니다. 가상 네트워크 서브넷을 만드는 데 몇 분 정도 걸립니다.

관리되는 도메인을 사용해야 하는 VM을 만들 때 이 가상 네트워크 서브넷을 선택해야 합니다. 기본 aadds-서브넷에서는 VM을 만들지 마세요. 다른 가상 네트워크를 선택하는 경우 가상 네트워크 피어링을 구성하지 않으면 관리되는 도메인에 도달하기 위한 네트워크 연결 및 DNS 해상도가 제공되지 않습니다.

가상 네트워크 피어링 구성

VM용 기존 Azure 가상 네트워크가 있거나 관리되는 도메인 가상 네트워크를 별도로 유지하려고 할 수 있습니다. 관리되는 도메인을 사용하려면 다른 가상 네트워크의 VM이 Domain Services 도메인 컨트롤러와 통신하는 방법이 필요합니다. 이 연결은 Azure 가상 네트워크 피어링을 사용하여 제공할 수 있습니다.

Azure 가상 네트워크 피어링을 사용하면 VPN(가상 사설망) 디바이스 없이도 두 개의 가상 네트워크가 함께 연결됩니다. 네트워크 피어링을 사용하면 가상 네트워크를 빠르게 연결하고 Azure 환경에서 트래픽 흐름을 정의할 수 있습니다.

피어링에 대한 자세한 내용은 Azure 가상 네트워크 피어링 개요참조하세요.

가상 네트워크를 관리되는 도메인 가상 네트워크에 피어하려면 다음 단계를 완료합니다.

관리되는 도메인 이름 에 대해 만든 기본 가상 네트워크 aadds-vnet을 선택합니다.

가상 네트워크 창의 왼쪽 메뉴에서 피어링을 선택하세요.

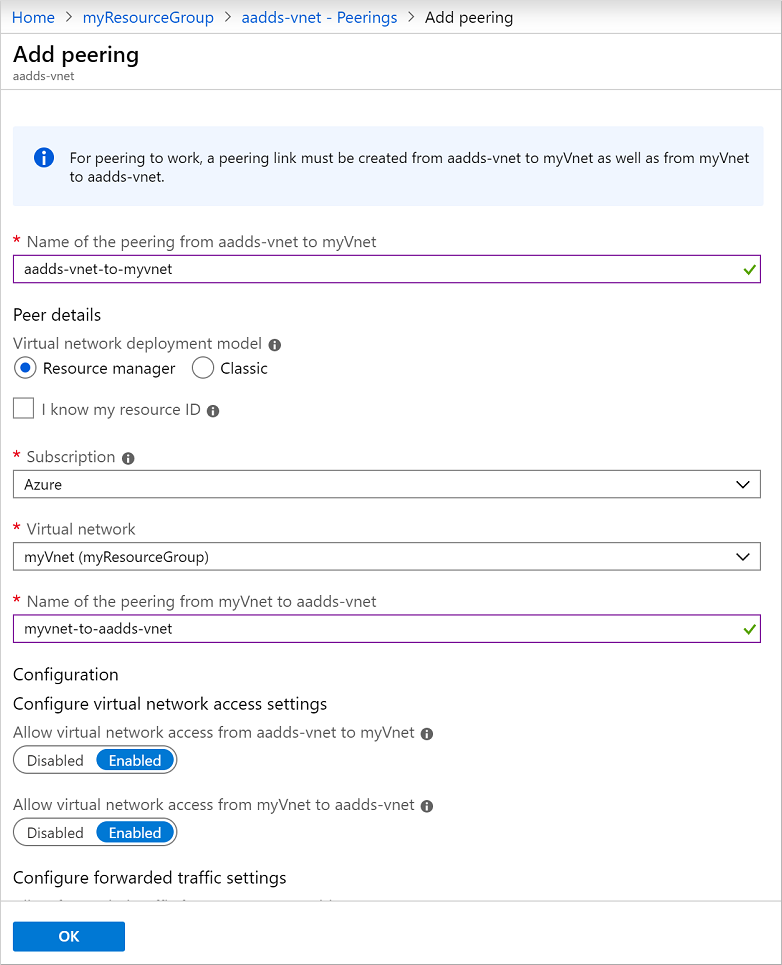

피어링을 만들려면 +추가를 선택합니다. 다음 예제에서는 기본 aadds-vnet이 myVnet라는 가상 네트워크와 피어링됩니다. 사용자 고유의 값으로 다음 설정을 구성합니다.

- aadds-vnet에서 원격 가상 네트워크피어링의 이름: aadds-vnet-myvnet 같은 두 네트워크의 설명 식별자

- 가상 네트워크 배포 유형: Resource Manager

- 구독: 예를 들어 Azure와 같은, 피어링하고자 하는 가상 네트워크의 구독

- 가상 네트워크: 피어로 연결하려는 가상 네트워크(예: myVnet)

- myVnet과 aadds-vnet 간 피어링의 이름: 두 네트워크의 설명적 식별자(예: myvnet-to-aadds-vnet)

가상 네트워크 피어링 구성

가상 네트워크 피어링 구성환경에 대한 특정 요구 사항이 없는 한 가상 네트워크 액세스 또는 전달된 트래픽에 대한 다른 기본값을 그대로 두고 확인선택합니다.

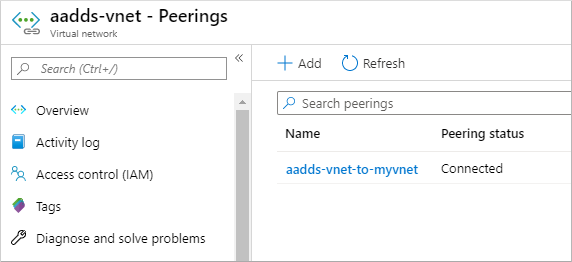

Domain Services 가상 네트워크와 선택한 가상 네트워크 모두에서 피어링을 만드는 데 몇 분 정도 걸립니다. 준비가 되면 다음 예제와 같이 피어링 상태가 연결된 보고합니다.

피어된 네트워크를 연결했습니다.

피어된 네트워크를 연결했습니다.

피어링된 가상 네트워크의 VM이 관리되는 도메인을 사용하기 전에 올바른 이름 확인을 허용하도록 DNS 서버를 구성합니다.

피어링된 가상 네트워크에서 DNS 서버 구성

피어된 가상 네트워크의 VM 및 애플리케이션이 관리되는 도메인과 통신하려면 DNS 설정을 업데이트해야 합니다. Domain Services 도메인 컨트롤러의 IP 주소는 피어링된 가상 네트워크에서 DNS 서버로 구성해야 합니다. 피어링된 가상 네트워크에 대한 DNS 서버로 도메인 컨트롤러를 구성하는 방법에는 두 가지가 있습니다.

- Domain Services 도메인 컨트롤러를 사용하도록 Azure 가상 네트워크 DNS 서버를 구성합니다.

- 조건부 DNS 전달을 사용하여 쿼리를 관리되는 도메인으로 보내도록 피어링된 가상 네트워크에서 사용 중인 기존 DNS 서버를 구성합니다. 이러한 단계는 사용 중인 기존 DNS 서버에 따라 달라집니다.

이 자습서에서는 모든 쿼리를 Domain Services 도메인 컨트롤러로 보내도록 Azure 가상 네트워크 DNS 서버를 구성해 보겠습니다.

Microsoft Entra 관리 센터에서 피어된 가상 네트워크의 리소스 그룹(예: myResourceGroup)을 선택합니다. 리소스 목록에서 피어된 가상 네트워크(예: myVnet)를 선택합니다.

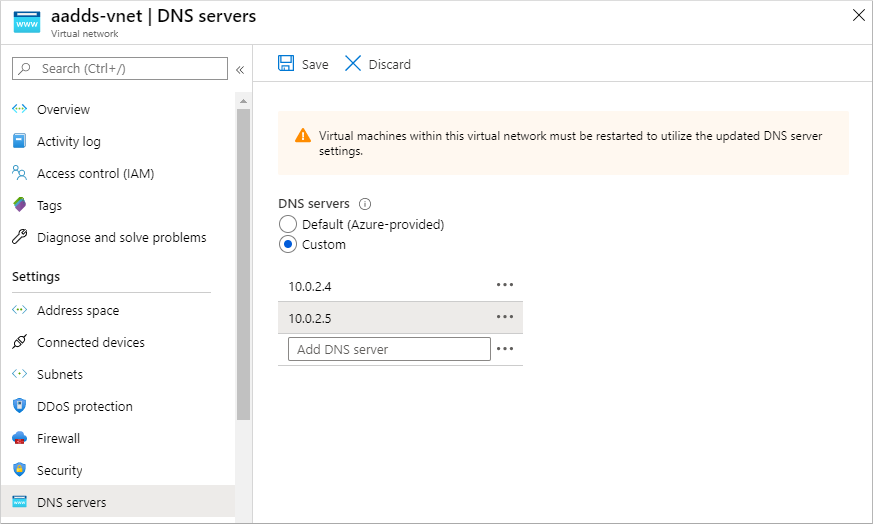

가상 네트워크 창의 왼쪽 메뉴에서 DNS 서버를 선택합니다.

기본적으로 가상 네트워크는 기본 제공 Azure 제공 DNS 서버를 사용합니다. 사용자 지정 DNS 서버를 사용하도록 선택합니다. Domain Services 도메인 컨트롤러의 IP 주소를 입력합니다. 일반적으로 10.0.2.4 및 10.0.2.5입니다. 포털에서 관리되는 도메인의 개요 창에서 이러한 IP 주소를 확인합니다.

준비가 되면 저장을 선택합니다. 가상 네트워크에 대한 DNS 서버를 업데이트하는 데 몇 분 정도 걸립니다.

업데이트된 DNS 설정을 VM에 적용하려면 피어된 가상 네트워크에 연결된 VM을 다시 시작합니다.

관리되는 도메인을 사용해야 하는 VM을 만들 때 피어된 가상 네트워크를 선택해야 합니다. 다른 가상 네트워크를 선택하면 관리되는 도메인에 연결할 수 없고, DNS 확인이 불가능합니다.

다음 단계

이 자습서에서는 다음 방법을 알아보았습니다.

- 도메인에 가입된 리소스에서 Domain Services에 대한 가상 네트워크 연결 옵션 이해

- Domain Services 가상 네트워크에서 IP 주소 범위 및 추가 서브넷 만들기

- Domain Services와 별개의 네트워크에 대한 가상 네트워크 피어링 구성

이 관리되는 도메인의 작동을 확인하려면 가상 머신을 만들고 도메인에 조인합니다.