조건부 액세스를 사용하여 규격 네트워크 확인 사용

글로벌 보안 액세스와 함께 조건부 액세스를 사용하는 조직은 여러 조건을 사용하여 심층 방어를 제공하는 Microsoft 앱, 타사 SaaS 앱 및 개인 LoB(기간 업무) 앱에 대한 악의적인 액세스를 방지할 수 있습니다. 이러한 조건에는 사용자 ID 또는 토큰 도난에 대한 보호를 제공하는 디바이스 규정 준수, 위치 등이 포함될 수 있습니다. 글로벌 보안 액세스는 Microsoft Entra ID 조건부 액세스 내에서 규격 네트워크의 개념을 소개합니다. 이 규격 네트워크 검사는 사용자가 특정 테넌트에 대해 확인된 네트워크 연결 모델에서 연결하고 관리자가 적용하는 보안 정책을 준수하도록 합니다.

구성된 원격 네트워크 뒤에 있는 디바이스 또는 사용자에 설치된 전역 보안 액세스 클라이언트를 사용하면 관리자는 고급 조건부 액세스 제어를 통해 호환 네트워크 뒤에서 리소스를 보호할 수 있습니다. 이 호환 네트워크 기능을 사용하면 관리자가 송신 IP 주소 목록을 유지 관리하지 않고도 액세스 정책을 보다 쉽게 관리할 수 있습니다. 이렇게 하면 조직의 VPN을 통해 트래픽을 고정해야 하는 요구 사항이 제거됩니다.

규정 준수 네트워크 확인 적용

규정을 준수하는 네트워크 적용은 토큰 도난/재생 공격의 위험을 줄입니다. 규정 준수 네트워크 적용은 인증 평면(일반 공급) 및 데이터 평면(미리 보기)에서 발생합니다. 인증 평면 적용은 사용자 인증 시 Microsoft Entra ID에 의해 수행됩니다. 악의적 사용자가 세션 토큰을 도난당하고 조직의 호환 네트워크에 연결되지 않은 디바이스에서 재생을 시도하는 경우(예: 도난당한 새로 고침 토큰으로 액세스 토큰 요청) Entra ID는 즉시 요청을 거부하고 추가 액세스가 차단됩니다. 데이터 평면 적용은 현재 SharePoint Online만 CAE(지속적인 액세스 평가)를 지원하는 서비스에서 작동합니다. CAE를 지원하는 앱을 사용하면 테넌트의 규격 네트워크 외부에서 재생되는 도난당한 액세스 토큰이 거의 실시간으로 애플리케이션에서 거부됩니다. CAE가 없으면 도난당한 액세스 토큰이 전체 수명(기본값 60-90분)까지 지속됩니다.

이 호환 네트워크 검사는 각 테넌트에 따라 다릅니다.

- 이 검사를 사용하면 Microsoft의 글로벌 보안 액세스 서비스를 사용하는 다른 조직이 리소스에 액세스할 수 없도록 할 수 있습니다.

- 예를 들어 Contoso는 준수 네트워크 검사를 통해 Exchange Online 및 SharePoint Online과 같은 서비스를 보호하여 Contoso 사용자만 이러한 리소스에 액세스할 수 있도록 할 수 있습니다.

- Fabrikam과 같은 다른 조직에서 규격 네트워크 검사를 사용하는 경우 Contoso의 규격 네트워크 검사를 통과하지 못합니다.

규격 네트워크는 Microsoft Entra에서 구성할 수있는 IPv4, IPv6 또는 지리적 위치와 다릅니다. 관리자는 규정 준수 네트워크 IP 주소/범위를 검토하고 유지 관리할 필요가 없으므로 보안 태세를 강화하고 지속적인 관리 오버헤드를 최소화할 수 있습니다.

필수 조건

- 전역 보안 액세스 기능과 상호 작용하는 관리자는 수행 중인 작업에 따라 다음 역할 중 하나 이상을 할당받아야 합니다.

- 전역 보안 액세스 기능을 관리하는 전역 보안 액세스 관리자 역할.

- 조건부 액세스 정책 및 명명된 위치를 만들고 상호 작용하는 조건부 액세스 관리자입니다.

- 제품에는 라이선스가 필요합니다. 자세한 내용은 전역 보안 액세스란?의 라이선스 섹션을 참조하세요. 필요한 경우 라이선스를 구매하거나 평가판 라이선스를 받을 수 있습니다.

- Microsoft 트래픽 전달 프로필을 사용하려면 Microsoft 365 E3 라이선스를 사용하는 것이 좋습니다.

알려진 제한 사항

- SharePoint Online 및 Exchange Online에서 연속 액세스 평가를 사용한 호환 네트워크 검사 데이터 평면 적용(미리 보기)이 지원됩니다.

- 글로벌 보안 액세스 조건부 액세스 신호를 사용하도록 설정하면 인증 평면(Microsoft Entra ID) 및 데이터 평면 신호(미리 보기) 모두에 대한 신호를 사용할 수 있습니다. 현재 이러한 설정을 별도로 사용하도록 설정할 수 없습니다.

- 현재 프라이빗 액세스 애플리케이션에는 호환 네트워크 검사가 지원되지 않습니다.

조건부 액세스에 대한 전역 보안 액세스 신호 사용

규격 네트워크 검사를 허용하는 데 필요한 설정을 사용하도록 설정하려면 관리자가 다음 단계를 수행해야 합니다.

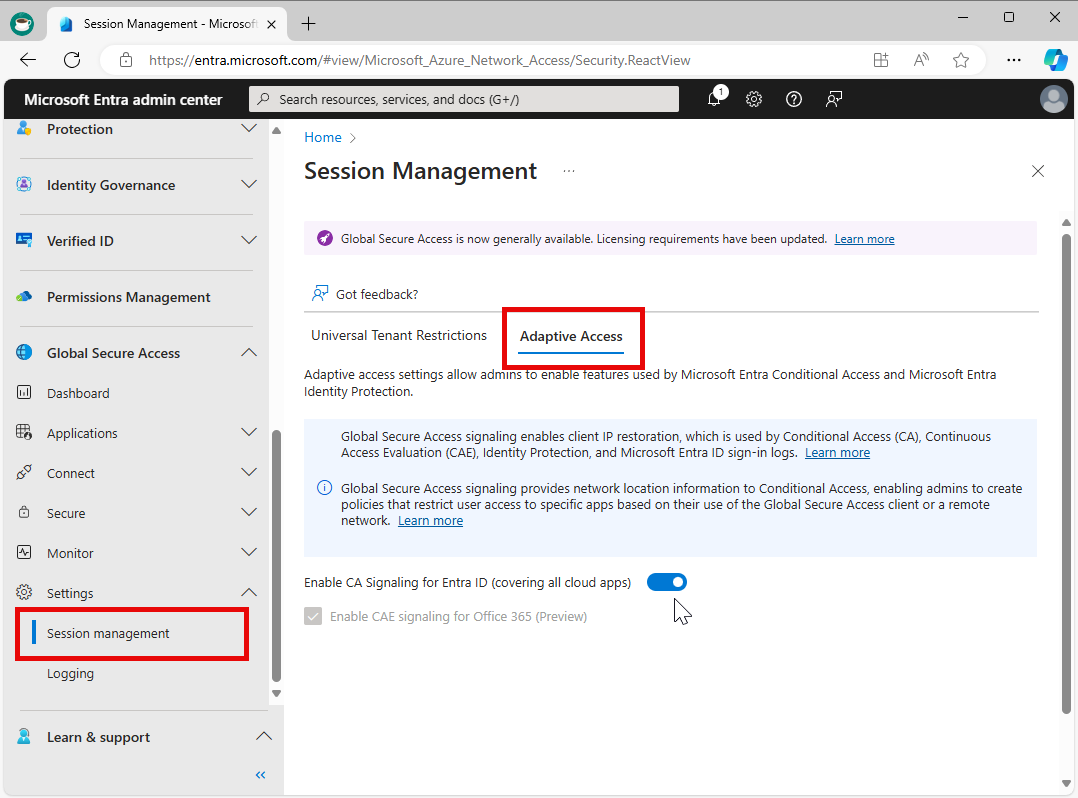

- Microsoft Entra 관리 센터에 전역 보안 액세스 관리자로 로그인합니다.

- 전역 보안 액세스>설정>세션 관리>적응형 액세스로 찾습니다.

- 토글을 선택하여 Entra ID에 CA 신호를 사용하도록 설정합니다(모든 클라우드 앱 포함). 그러면 Office 365(미리 보기)에 대한 CAE 신호가 자동으로 활성화됩니다.

- 보호>조건부 액세스>명명된 위치로 이동합니다.

- 네트워크 액세스 위치 유형에 모든 규격 네트워크 위치라는 위치가 있는지 확인합니다. 조직은 필요에 따라 이 위치를 신뢰할 수 있는 위치로 표시할 수 있습니다.

주의

조직에 규정 준수 네트워크 검사를 기반으로 하는 활성 조건부 액세스 정책이 있고 조건부 액세스에서 글로벌 보안 액세스 신호를 사용하지 않도록 설정하는 경우 대상 최종 사용자가 리소스에 액세스할 수 없도록 의도치 않게 차단할 수 있습니다. 이 기능을 사용하지 않도록 설정해야 하는 경우 먼저 해당 조건부 액세스 정책을 삭제합니다.

규격 네트워크 뒤에서 리소스 보호

규정 준수 네트워크 조건부 액세스 정책을 사용하여 Microsoft 및 타사 애플리케이션을 보호할 수 있습니다. 일반적인 정책에는 준수 네트워크를 제외한 모든 네트워크 위치에 대해 '차단' 권한이 부여됩니다. 다음 예제에서는 이러한 유형의 정책을 구성하는 단계를 보여 줍니다.

- 최소한 조건부 액세스 관리자로 Microsoft Entra 관리 센터에 로그인합니다.

- 보호>조건부 액세스로 이동합니다.

- 새 정책 만들기를 선택합니다.

- 정책에 이름을 지정합니다. 조직에서 정책 이름에 의미 있는 표준을 만드는 것이 좋습니다.

- 할당 아래에서 사용자 또는 워크로드 ID를 선택합니다.

- 포함에서 모든 사용자를 선택합니다.

- 제외에서 사용자 및 그룹을 선택하고 조직의 긴급 액세스 또는 비상 계정을 선택합니다.

- 대상 리소스>아래에 포함된 모든 리소스(이전의 '모든 클라우드 앱')를 선택합니다.

- 조직에서 Microsoft Intune에 디바이스를 등록하는 경우 순환 종속성을 방지하기 위해 조건부 액세스 정책에서 Microsoft Intune 등록 및 Microsoft Intune 애플리케이션을 제외하는 것이 좋습니다.

- 네트워크에서 다음을 수행합니다.

- 구성을 예로 설정합니다.

- 포함에서 임의의 위치를 선택합니다.

- 제외에서 모든 규격 네트워크 위치 위치를 선택합니다.

- Access 컨트롤에서:

- 권한 부여, 액세스 차단을 선택하고 선택을 선택합니다.

- 설정을 확인하고 정책 사용을 켜기로 설정합니다.

- 만들기 단추를 선택하여 정책을 사용하도록 설정합니다.

참고 항목

모든 리소스에 대한 규격 네트워크가 필요한 조건부 액세스 정책과 함께 전역 보안 액세스를 사용합니다.

정책에서 규격 네트워크를 사용하도록 설정하면 전역 보안 액세스 리소스가 조건부 액세스 정책에서 자동으로 제외됩니다. 명시적 리소스 제외는 필요하지 않습니다. 이러한 자동 제외는 전역 보안 액세스 클라이언트가 필요한 리소스에 액세스하는 것을 차단하지 않도록 하는 데 필요합니다. 전역 보안 액세스에 필요한 리소스는 다음과 같습니다.

- 전역 보안 액세스 트래픽 프로필

- 전역 보안 액세스 정책 서비스(내부 서비스)

제외된 전역 보안 액세스 리소스의 인증을 위한 로그인 이벤트는 Microsoft Entra ID 로그인 로그에 다음과 같이 표시됩니다.

- 전역 보안 액세스를 사용하는 인터넷 리소스

- 전역 보안 액세스가 있는 Microsoft 앱

- 전역 보안 액세스가 있는 모든 프라이빗 리소스

- ZTNA 정책 서비스

사용자 제외

조건부 액세스 정책은 강력한 도구이므로 정책에서 다음 계정을 제외하는 것이 좋습니다.

- 정책 잘못된 구성으로 인한 잠금을 방지하기 위한 비상 액세스 또는 비상 계정 드문 시나리오에서 모든 관리자가 잠기면 응급 액세스 관리 계정을 사용하여 로그인하고 액세스를 복구하는 단계를 수행할 수 있습니다.

- 자세한 내용은 Microsoft Entra ID에서 긴급 액세스 계정 관리 문서를 참조하세요.

- 서비스 계정 및 서비스 주체(예: Microsoft Entra Connect 동기화 계정). 서비스 계정은 특정 사용자에게 연결되지 않은 비대화형 계정입니다. 일반적으로 애플리케이션에 대한 프로그래매틱 액세스를 허용하는 백 엔드 서비스에서 사용하지만 관리 목적으로 시스템에 로그인할 때도 사용합니다. 서비스 주체가 수행한 호출은 사용자로 범위가 지정된 조건부 액세스 정책에서 차단하지 않습니다. 워크로드 ID에 조건부 액세스를 사용하여 서비스 주체를 대상으로 하는 정책을 정의합니다.

- 조직에서 스크립트 또는 코드에 이러한 계정을 사용 중인 경우 이를 관리 ID로 바꾸는 것이 좋습니다.

규격 네트워크 정책 사용해 보기

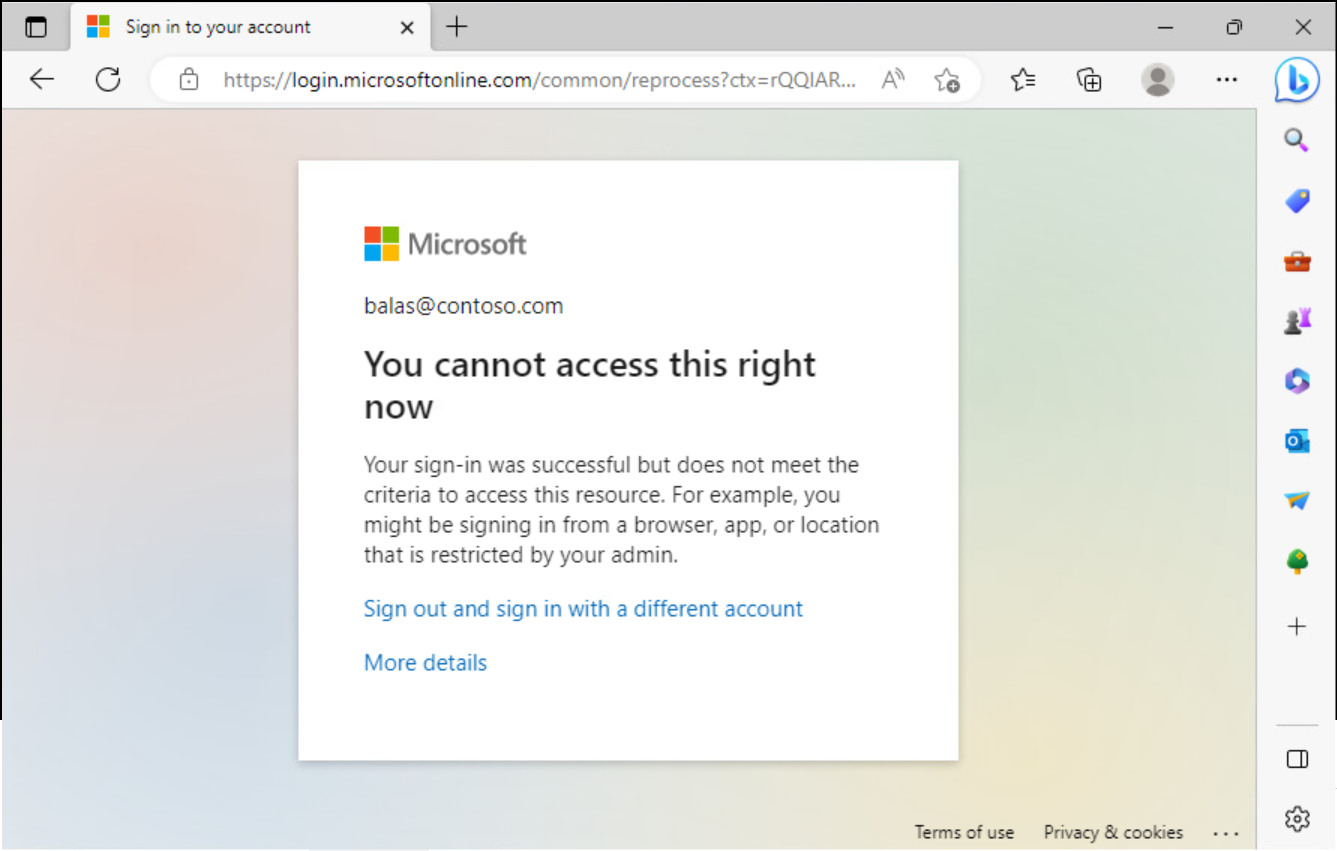

- 전역 보안 액세스 클라이언트가 설치되어 실행 중인 최종 사용자 디바이스에서 https://outlook.office.com/mail/ 또는

https://yourcompanyname.sharepoint.com/으로 이동하면 리소스에 액세스할 수 있습니다. - Windows 트레이에서 애플리케이션을 마우스 오른쪽 단추로 클릭하고 일시 중지를 선택하여 전역 보안 액세스 클라이언트를 일시 중지합니다.

- https://outlook.office.com/mail/ 또는

https://yourcompanyname.sharepoint.com/로 이동하고 지금 액세스할 수 없다는 오류 메시지와 함께 리소스에 액세스할 수 없습니다.

문제 해결

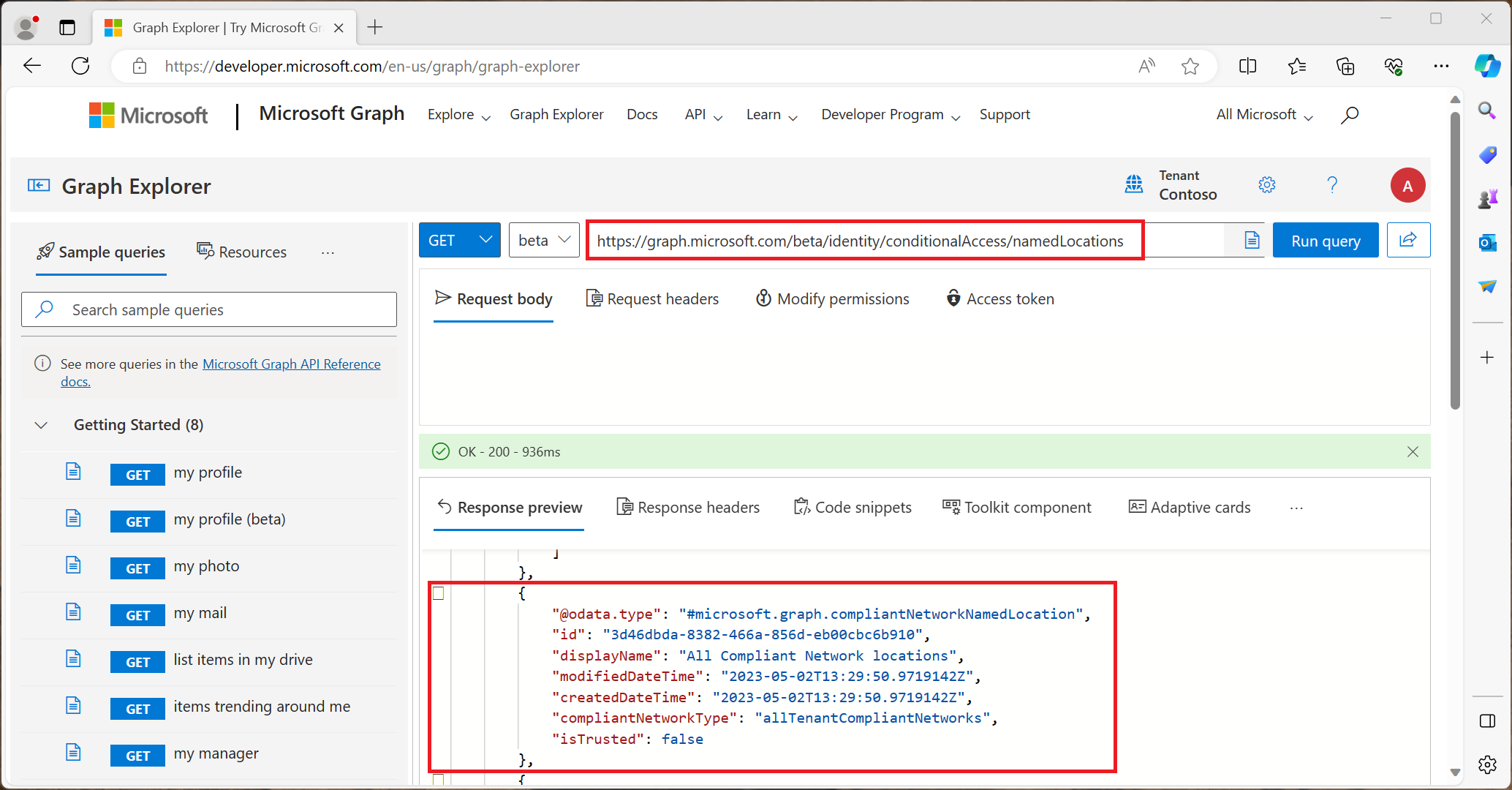

Microsoft Graph를 사용하여 명명된 새 위치가 자동으로 만들어졌는지 확인합니다.

GET https://graph.microsoft.com/beta/identity/conditionalAccess/namedLocations