엔드포인트 데이터 손실 방지 설정 구성

엔드포인트 DLP(데이터 손실 방지) 동작의 여러 측면은 디바이스에 대한 모든 DLP 정책에 적용되는 중앙에서 구성된 설정에 의해 제어됩니다. 다음 설정을 사용하여 다음 동작을 제어합니다.

- 클라우드 송신 제한

- 애플리케이션당 사용자 활동에 대한 다양한 유형의 제한 작업

- Windows 및 macOS 디바이스에 대한 파일 경로 제외

- 브라우저 및 도메인 제한:

- 정책 팁에서 정책을 재정의하기 위한 비즈니스 근거의 모양

- Office, PDF 및 CSV 파일에서 수행된 작업이 자동으로 감사되는지 여부

이러한 설정에 액세스하려면 Microsoft Purview 규정 준수 포털 데이터 손실 방지>개요>데이터 손실 방지 설정엔드포인트 설정>으로 이동합니다.

팁

보안용 Microsoft Copilot 시작하여 AI의 강력한 성능을 사용하여 더 스마트하고 빠르게 작업하는 새로운 방법을 알아봅니다. Microsoft Purview의 보안 Microsoft Copilot 대해 자세히 알아보세요.

중요

PDF 파일과 함께 DLP(Microsoft Purview 데이터 손실 방지) 기능을 사용하기 위한 Adobe 요구 사항에 대한 자세한 내용은 Adobe: Acrobat의 Microsoft Purview Information Protection 지원 문서를 참조하세요.

끝점 DLP Windows 10/11 및 macOS 설정

엔드포인트 DLP를 사용하면 다음 버전의 Windows Server를 실행하는 디바이스를 온보딩할 수도 있습니다.

Windows Server 2019(2023년 11월 14일 — KB5032196(OS 빌드 17763.5122) - Microsoft 지원)

Windows Server 2022(2023년 11월 14일 보안 업데이트(KB5032198) - Microsoft 지원)

참고

지원되는 Windows Server KB를 설치하면 서버에서 분류 기능이 비활성화됩니다. 즉, 엔드포인트 DLP는 서버의 파일을 분류하지 않습니다. 그러나 엔드포인트 DLP는 해당 KB가 서버에 설치되기 전에 분류된 서버에서 해당 파일을 계속 보호합니다. 이 보호를 보장하려면 Microsoft Defender 버전 4.18.23100(2023년 10월) 이상을 설치합니다.

기본적으로 엔드포인트 DLP는 Windows 서버가 처음 온보딩될 때 사용하도록 설정되지 않습니다. 작업 Explorer 서버에 대한 엔드포인트 DLP 이벤트를 보려면 먼저 Windows Server에 엔드포인트 DLP를 사용하도록 설정해야 합니다.

올바르게 구성되면 Windows PC와 Windows 서버 모두에 동일한 데이터 손실 보호 정책을 자동으로 적용할 수 있습니다.

| 설정 | 하위 설정 | Windows 10, 1809 이상, Windows 11, Windows Server 2019, 엔드포인트용 Windows Server 2022(21H2 이상) (X64) | macOS(최신 릴리스 버전 3개) | 참고 |

|---|---|---|---|---|

| 고급 분류 검색 및 보호 | 할당된 대역폭 제한 | 지원 | 않음 | 고급 분류를 사용하면 macOS에 대해 이러한 기능을 사용할 수 있습니다. - 문서 지문 - 정확한 데이터 일치 기반 중요한 정보 유형 - 학습 가능 분류자 - 명명된 엔터티에 대해 알아보기 |

| Windows용 파일 경로 제외 | 해당 없음 | 지원 | 해당 없음 | |

| Mac에 대한 파일 경로 제외 | 해당 없음 | 해당 없음 | 지원 | macOS에는 기본적으로 켜져 있는 권장 제외 목록이 포함되어 있습니다. |

| 디바이스의 파일 활동에 대한 증거 수집 설정 | 디바이스에서 증거 캐시 설정 | 지원 | 지원되지 않음 | |

| 네트워크 공유 적용 범위 및 제외 | 해당 없음 | 지원 | 지원되지 않음 | |

| 제한된 앱 및 앱 그룹 | 제한된 앱 그룹 | 않음 | 않음 | |

| 제한된 앱 및 앱 그룹 | 제한된 앱 | 않음 | 않음 | |

| 제한된 앱 및 앱 그룹 | 자동 격리 설정 | 않음 | 않음 | |

| 허용되지 않는 Bluetooth 앱 | 해당 없음 | 지원 | 않음 | |

| 중요한 데이터에 대한 브라우저 및 도메인 제한 | 허용되지 않는 브라우저 | 않음 | 않음 | |

| 중요한 데이터에 대한 브라우저 및 도메인 제한 | 서비스 도메인 | 지원 | 않음 | |

| 중요한 데이터에 대한 브라우저 및 도메인 제한 | 중요한 서비스 도메인 그룹 | 지원 | 않음 | |

| 엔드포인트 DLP에 대한 추가 설정 | 정책 팁의 비즈니스 타당성 | 않음 | 않음 | |

| 장치에 대한 파일 활동 항상 감사 | 해당 없음 | 지원 | 않음 | |

| 프린터 그룹 | 해당 없음 | 지원 | 않음 | |

| 이동식 USB 디바이스 그룹 | 해당 없음 | 지원 | 않음 | |

| 네트워크 공유 그룹 | 해당 없음 | 않음 | 않음 | |

| VPN 설정 | 해당 없음 | 지원 | 지원되지 않음 |

기타 설정

| 설정 | Windows 10/11, Windows 10, 1809년 이상, Windows 11 | 엔드포인트용 Windows Server 2019, Windows Server 2022(21H2 이상) (X64) | macOS(최신 릴리스 버전 3개) |

|---|---|---|---|

| 보관 파일 | 않음 | 않음 | 않음 |

| 파일 형식 및 파일 확장자 | 않음 | 않음 | 않음 |

| Windows Server에 엔드포인트 DLP 사용 | 지원되지 않음 | 지원 | 지원되지 않음 |

Windows Server에 엔드포인트 DLP 사용

엔드포인트 DLP는 다음 버전의 Windows Server를 지원합니다.

Windows Server 2019(2023년 11월 14일 — KB5032196(OS 빌드 17763.5122) - Microsoft 지원)

Windows Server 2022(2023년 11월 14일 보안 업데이트(KB5032198) - Microsoft 지원)

Windows Server를 온보딩한 후에는 엔드포인트 보호가 적용되기 전에 엔드포인트 DLP 지원을 켜야 합니다.

DLP 경고 관리 dashboard 사용하려면 다음을 수행합니다.

- Microsoft Purview 포털에서 데이터 손실 방지>개요로 이동합니다.

- 오른쪽 위 모서리에서 설정을 선택합니다.

- 설정 페이지에서 엔드포인트 설정을 선택하고 온보딩된 서버에 대한 엔드포인트 DLP 지원을 확장합니다.

- 토글을 켜기로 설정합니다.

고급 분류 검색 및 보호

고급 분류 검사 및 보호를 통해 Microsoft Purview 클라우드 기반 데이터 분류 서비스는 항목을 검사하고 분류하며 결과를 로컬 머신으로 반환할 수 있습니다. 따라서 DLP 정책에서 정확한 데이터 일치 분류, 학습 가능한 분류자, 자격 증명 분류자 및 명명된 엔터티 와 같은 분류 기술을 활용할 수 있습니다.

참고

브라우저에 붙여넣기 작업은 고급 분류를 지원하지 않습니다.

고급 분류가 켜져 있으면 스캔 및 분류를 위해 콘텐츠가 로컬 장치에서 클라우드 서비스로 전송됩니다. 대역폭 사용이 우려되는 경우 롤링 24시간 동안 사용할 수 있는 대역폭의 양에 대한 제한을 설정할 수 있습니다. 이 제한은 엔드포인트 설정 에서 구성되며 디바이스별로 적용됩니다. 대역폭 사용 제한을 설정하고 사용 제한을 초과하는 경우 DLP는 클라우드로 사용자 콘텐츠 전송을 중지합니다. 이 시점에서 데이터 분류는 디바이스에서 로컬로 계속되지만 정확한 데이터 일치, 명명된 엔터티, 학습 가능한 분류자 및 자격 증명 분류자를 사용한 분류는 사용할 수 없습니다. 누적 대역폭 사용량이 롤링 24시간 제한 아래로 떨어지면 클라우드 서비스와의 통신이 다시 시작됩니다.

대역폭 사용량이 문제가 되지 않는 경우 제한 없음 을 선택하여 무제한 대역폭 사용을 허용합니다.

고급 분류 파일 검사 크기 제한

고급 분류에 제한이 없 더라도 검사할 수 있는 개별 파일의 크기에는 여전히 제한이 있습니다.

- 텍스트 파일에는 64MB 제한이 있습니다.

- OCR(광학 문자 인식)을 사용하는 경우 이미지 파일에는 50MB 제한이 있습니다.

대역폭 제한이 제한 없음으로 설정된 경우에도 64MB보다 큰 텍스트 파일에는 고급 분류가 작동하지 않습니다.

다음 Windows 버전 이상에서는 고급 분류 검사 및 보호를 지원합니다.

- 모든 Windows 11 버전

- Windows 10 버전 20H1/21H1 이상(KB 5006738)

- RS5 Windows 10(KB 5006744)

참고

고급 분류는 Office(Word, Excel, PowerPoint) 및 PDF 파일 형식에서 지원됩니다.

DLP 정책 평가는 사용자 콘텐츠가 전송되지 않는 경우에도 항상 클라우드에서 발생합니다.

팁

Windows 10 디바이스에 고급 분류를 사용하려면 KB5016688 설치해야 합니다. Windows 11 디바이스에 고급 분류를 사용하려면 해당 Windows 11 디바이스에 KB5016691 설치해야 합니다. 또한 활동 탐색기 에서 DLP 규칙 일치 이벤트에 대한 컨텍스트 텍스트를 표시하기 전에 고급 분류를 사용하도록 설정해야 합니다. 컨텍스트 텍스트에 대한 자세한 내용은 컨텍스트 요약을 참조하세요.

파일 경로 제외

디바이스에서 DLP 모니터링, DLP 경고 및 DLP 정책 적용에서 특정 경로를 제외하려는 경우 파일 경로 제외를 설정하여 해당 구성 설정을 해제할 수 있습니다. 제외된 위치의 파일은 감사되지 않으며 해당 위치에서 생성되거나 수정된 파일은 DLP 정책 적용을 받지 않습니다. DLP 설정에서 경로 제외를 구성하려면 Microsoft Purview 규정 준수 포털>데이터 손실 방지>개요>데이터 손실 방지 설정엔드포인트 설정>>Windows용 파일 경로 제외로 이동합니다.

Windows 10/11 디바이스

다음 논리를 사용하여 Windows 10/11 디바이스에 대한 제외 경로를 구성할 수 있습니다.

로 끝나는

\유효한 파일 경로는 지정된 폴더 바로 아래에 있는 파일만 제외됨을 의미합니다.

예:C:\Temp\로 끝나는

\*유효한 파일 경로는 지정된 폴더의 하위 폴더 내의 파일만 제외됨을 의미합니다. 지정된 폴더 바로 아래에 있는 파일은 제외되지 않습니다.

예:C:\Temp\*또는

\*없이 끝나는\유효한 파일 경로는 지정된 폴더 바로 아래에 있는 모든 파일과 모든 하위 폴더가 제외됨을 의미합니다.

예:C:\Temp각 면의

\사이에 와일드카드가 있는 경로.

예:C:\Users\*\Desktop\제외할 하위 폴더의 정확한 수를 지정하기 위해 각 쪽과 와

(number)사이의\와일드카드가 있는 경로입니다.

예:C:\Users\*(1)\Downloads\시스템 환경 변수를 사용하는 경로입니다.

예:%SystemDrive%\Test\*여기에 설명된 모든 패턴의 혼합입니다.

예:%SystemDrive%\Users\*\Documents\*(2)\Sub\

기본적으로 제외되는 Windows 파일 경로

%SystemDrive%\\Users\\*(1)\\AppData\\Roaming%SystemDrive%\\Users\\*(1)\\AppData\\Local\\Temp%%SystemDrive%\\Users\\*(1)\\AppData\\Local\\Microsoft\\Windows\\INetCache

macOS 장치

macOS 디바이스에 대한 사용자 고유의 제외를 추가할 수도 있습니다.

파일 경로 정의는 대/소문자를 구분하지 않으므로

User과 동일합니다.user와일드카드 값이 지원됩니다. 따라서 경로 정의는 경로의 중간 또는 경로 끝에 별표(

*)를 포함할 수 있습니다.

예:/Users/*/Library/Application Support/Microsoft/Teams/*

기본적으로 제외된 macOS 파일 경로

/System

macOS에 권장되는 파일 경로 제외

성능상의 이유로 Endpoint DLP에는 macOS 장치에 대한 권장 파일 경로 제외 목록이 포함되어 있습니다. Mac 토글 에 권장되는 파일 경로 제외 포함 이 켜기로 설정된 경우 다음 경로도 제외됩니다.

/Applications/usr/Library/private/opt/Users/*/Library/Logs/Users/*/Library/Containers/Users/*/Library/Application Support/Users/*/Library/Group Containers/Users/*/Library/Caches/Users/*/Library/Developer

이 토글을 켜기로 설정하는 것이 좋습니다. 그러나 토글을 끄기로 설정하여 이러한 경로 제외를 중지할 수 있습니다.

디바이스에서 파일 활동에 대한 증거 수집 설정

디바이스의 정책과 일치하는 항목을 식별하면 DLP에서 Azure Storage 계정에 복사할 수 있습니다. 이 기능은 정책 활동을 감사하고 특정 일치 항목의 문제를 해결하는 데 유용합니다. 이 섹션을 사용하여 스토리지 계정의 이름과 URL을 추가합니다.

참고

이 기능을 사용하도록 설정하려면 먼저 해당 스토리지 계정에 Azure Storage 계정 및 컨테이너를 만들어야 합니다. 계정에 대한 권한도 구성해야 합니다. Azure Storage 계정을 설정할 때 테넌트와 동일한 Azure 지역/지정학적 경계에 있는 스토리지 계정을 사용할 수 있습니다. 또한 Azure Storage 계정 액세스 계층 및 Azure Storage 계정 가격 책정을 구성하는 것도 고려해야 합니다.

- 이 기능에 대한 자세한 내용은 디바이스에서 데이터 손실 방지 정책과 일치하는 파일 수집에 대해 알아보기를 참조하세요.

- 이 기능을 구성하는 방법에 대한 자세한 내용은 디바이스에서 데이터 손실 방지 정책과 일치하는 파일 수집 시작을 참조하세요.

네트워크 공유 적용 범위 및 제외

네트워크 공유 적용 범위 및 제외는 엔드포인트 DLP 정책 및 작업을 네트워크 공유 및 매핑된 네트워크 드라이브의 새 파일 및 편집된 파일로 확장합니다. Just-In-Time 보호도 사용하도록 설정된 경우 Just-In-Time 보호 적용 범위 및 제외는 네트워크 공유 및 매핑된 드라이브로 확장됩니다. 모니터링되는 모든 디바이스에 대한 특정 네트워크 경로를 제외하려면 이러한 네트워크 공유 경로 제외에서 경로 값을 추가합니다.

중요

네트워크 공유 적용 범위 및 제외를 사용하려면 디바이스에 다음 업데이트가 적용되어 있어야 합니다.

이 표에서는 네트워크 공유 적용 범위 및 제외에 대한 기본 설정을 보여 줍니다.

| 네트워크 공유 적용 범위 및 제외 | Just-In-Time 보호 | 결과 동작 |

|---|---|---|

| 사용 | 사용 안 함 | - 디바이스로 범위가 지정된 DLP 정책은 디바이스가 연결된 모든 네트워크 공유 및 매핑된 드라이브에 적용됩니다. 지원되는 작업: 디바이스 |

| 사용 안 함 | 사용 | - Just-In-Time 보호는 엔드포인트에 로컬인 스토리지 디바이스의 파일에만 적용됩니다. |

| 사용 | 사용 | - 디바이스로 범위가 지정된 DLP 정책은 디바이스가 연결된 모든 네트워크 공유 및 매핑된 드라이브에 적용됩니다.

지원되는 작업: 디바이스 - Just-In-Time 보호는 디바이스가 연결된 모든 네트워크 공유 및 매핑된 드라이브에 적용됩니다. |

네트워크 공유 검사 및 제외는DLP 온-프레미스 리포지토리 작업을 보완합니다. 이 표에서는 온-프레미스 리포지토리에 DLP를 사용하도록 설정하거나 사용하지 않도록 설정했는지 여부에 따라 제외 설정 및 결과 동작을 보여 줍니다.

| 네트워크 공유 적용 범위 및 제외 | DLP 온-프레미스 리포지토리 | 결과 동작 |

|---|---|---|

| 사용 | 사용 안 함 | - 디바이스로 범위가 지정된 DLP 정책은 디바이스가 연결된 모든 네트워크 공유 및 매핑된 드라이브에 적용됩니다. 지원되는 작업: 디바이스 |

| 사용 안 함 | 사용 | - 온-프레미스 리포지토리로 범위가 지정된 정책은 파일 공유 및 SharePoint 문서 라이브러리 및 폴더에서 온-프레미스 미사용 데이터에 대한 보호 작업을 적용할 수 있습니다. DLP 온-프레미스 리포지토리 작업 |

| 사용 | 사용 | - 디바이스로 범위가 지정된 DLP 정책은 디바이스가 연결된 모든 네트워크 공유 및 매핑된 드라이브에 적용됩니다.

지원되는 작업: 디바이스 - 온-프레미스 리포지토리로 범위가 지정된 정책은 파일 공유 및 SharePoint 문서 라이브러리 및 폴더에서 온-프레미스 미사용 데이터에 대한 보호 작업을 적용할 수 있습니다. DLP 온-프레미스 리포지토리 작업 |

제한된 앱 및 앱 그룹

제한된 앱

제한된 앱 목록(이전에는 허용되지 않는 앱이라고 함)은 사용자가 만든 애플리케이션의 사용자 지정 목록입니다. 누군가가 목록의 앱을 사용하여 디바이스에서 DLP로 보호되는 파일에 액세스할 때 DLP가 수행하는 작업을 구성합니다. 제한된 앱 목록은 최신 macOS 릴리스 3개 중에서 실행되는 Windows 10/11 및 macOS 디바이스에 사용할 수 있습니다.

중요

실행 파일의 경로를 포함하지 마세요. 실행 파일 이름(예: browser.exe)만 포함합니다.

제한된 앱 목록에 있는 앱에 대해 정의된 작업(

audit,block with override또는block)은 사용자가 보호된 항목에 액세스 하려고 할 때만 적용됩니다.

제한된 앱별 액세스가 정책에서 선택되고 사용자가 제한된 앱 목록에 있는 앱을 사용하여 보호된 파일에 액세스하는 경우 제한된 앱 목록을 구성한 방법에 따라 활동은 , blocked또는 blocked with override입니다audited. 예외: 제한된 앱 목록의 앱도 제한된 앱 그룹의 구성원인 경우 제한된 앱 그룹의 활동에 대해 구성된 작업은 제한된 앱 목록에 대해 구성된 작업을 재정의합니다. 모든 활동은 감사되며 활동 탐색기에서 검토할 수 있습니다.

제한된 앱 그룹(미리 보기)

제한된 앱 그룹은 DLP 설정에서 만든 다음 정책의 규칙에 추가하는 앱 모음입니다. 제한된 앱 그룹을 정책에 추가하면 다음 표에 정의된 작업을 수행할 수 있습니다.

| 제한된 앱 그룹 옵션 | 할 수 있는 것 |

|---|---|

| 파일 활동을 제한하지 마세요 | 사용자가 클립보드에 복사, USB 이동식 드라이브에 복사, 네트워크 드라이브에 복사 또는 앱에서 인쇄 를 시도할 때 아무 작업도 수행하지 않고 앱 그룹의 앱을 사용하여 DLP 보호 항목에 액세스할 수 있도록 DLP에 지시합니다. |

| 모든 활동에 제한 적용 | 사용자가 관련 앱 그룹에 있는 Audit onlyBlock with overrideBlock 앱을 사용하여 DLP로 보호되는 항목에 액세스하려고 할 때 또는 DLP에 지시합니다. |

| 특정 활동에 제한 적용 | 이 설정을 사용하면 사용자가 앱 그룹에 있는 앱을 사용하여 DLP로 보호되는 항목에 액세스할 수 있습니다. 또한 사용자가 클립보드에 복사, USB 이동식 드라이브에 복사, Block네트워크 드라이브에 복사 및 인쇄를 시도할 때 DLP에서 수행할 기본 작업(Audit only, 또는 Block with override)을 선택할 수 있습니다. |

중요

제한된 앱 그룹의 설정은 동일한 규칙에 있을 때 제한된 앱 목록에 설정된 모든 제한을 재정의합니다. 따라서 앱이 제한된 앱 목록에 있고 제한된 앱 그룹의 구성원이기도 한 경우 제한된 앱 그룹의 설정이 적용됩니다.

DLP가 활동에 제한 사항을 적용하는 방법

제한된 앱 그룹의 앱에 대한 파일 활동, 모든 앱의 파일 활동 및 제한된 앱 활동 목록 간의 상호 작용은 동일한 규칙으로 범위가 지정됩니다.

제한된 앱 그룹 재정의

제한된 앱 그룹의 파일 활동에 정의된 구성은 동일한 규칙 안의 제한된 앱 활동 목록 및 모든 앱의 파일 활동에 있는 구성을 재정의합니다.

모든 앱에 대한 제한된 앱 활동 및 파일 활동

제한된 앱 활동에 대해 정의된 작업이 Audit only 또는 Block with override인 경우 동일한 규칙 안의 제한된 앱 활동 및 모든 앱의 파일 활동 구성이 함께 작동합니다. 이유

제한된 앱 활동에 대해 정의된 작업은 사용자가 목록에 있는 앱을 사용하여 파일에 액세스할 때만 적용됩니다. 사용자에게 액세스 권한이 있으면 모든 앱의 파일 활동에서 활동에 대해 정의된 작업이 적용됩니다.

instance 다음 예제를 참조하세요. Notepad.exe 제한된 앱에 추가되고 모든 앱에 대한 파일 활동이특정 활동에 제한을 적용하도록 구성되고 둘 다 이 표에 표시된 대로 구성되었다고 가정해 봅시다.

| 정책에서 설정 | 앱 이름 | 사용자 활동 | 수행할 DLP 작업 |

|---|---|---|---|

| 제한된 앱 활동 | 메모장 | DLP로 보호된 항목에 액세스 | 감사만 |

| 모든 앱에 대한 파일 활동 | 모든 앱 | 클립보드에 복사 | 감사만 |

| 모든 앱에 대한 파일 활동 | 모든 앱 | USB 제거 가능 디바이스에 복사 | 차단 |

| 모든 앱에 대한 파일 활동 | 모든 앱 | 네트워크 공유에 복사 | 감사만 |

| 모든 앱에 대한 파일 활동 | 모든 앱 | 인쇄 | 차단 |

| 모든 앱에 대한 파일 활동 | 모든 앱 | 허용되지 않는 Bluetooth 앱을 사용하여 복사 또는 이동 | 차단됨 |

| 모든 앱에 대한 파일 활동 | 모든 앱 | 원격 데스크톱 서비스 | 재정의와 함께 차단 |

사용자 A가 메모장을 사용하여 DLP로 보호된 파일을 열면 DLP에서 액세스를 허용하고 활동을 감사합니다. 메모장에 있는 동안 사용자 A는 보호된 항목의 콘텐츠를 클립보드로 복사하려고 시도합니다. 이 작업은 성공하고 DLP는 활동을 감사합니다. 그런 다음 사용자 A가 메모장에서 보호된 항목을 인쇄하려고 하고 활동이 차단됩니다.

참고

제한된 앱 활동에서 수행할 DLP 작업이 block으로 설정되면 모든 액세스가 차단되고 사용자는 파일에서 어떤 활동도 수행할 수 없습니다.

모든 앱에 대한 파일 활동만

앱이 제한된 앱 그룹 또는 제한된 앱 활동 목록의 앱에 대한 파일 활동에 없거나 , 또는 Block with override의 동작으로 제한된 앱 활동 목록에 있는 경우 모든 앱의Audit only파일 활동에 정의된 모든 제한 사항이 동일한 규칙에 적용됩니다.

macOS 장치

제한된 앱 활동 목록에서 정의하여 macOS 앱이 중요한 데이터에 액세스하지 못하도록 방지할 수도 있습니다.

참고

플랫폼 간 앱은 실행 중인 OS마다 고유한 경로를 사용하여 입력해야 합니다.

Mac 앱의 전체 경로를 찾으려면:

macOS 장치에서 활동 모니터를 엽니다. 제한하려는 프로세스를 찾아 두 번 클릭합니다.

파일 및 포트 열기 탭을 선택합니다.

앱의 이름을 포함하여 전체 경로 이름을 기록해 둡다.

자동 격리

onedrive.exe같은 클라우드 동기화 앱에서 중요한 항목이 클라우드에 동기화되지 않도록 하려면 자동 격리를 사용하여 제한된 앱 목록에 클라우드 동기화 앱을 추가합니다.

사용하도록 설정하면 제한된 앱이 DLP로 보호되는 중요한 항목에 액세스하려고 할 때 자동 격리가 트리거됩니다. 자동 격리는 중요한 항목을 관리자가 구성한 폴더로 이동합니다. 이렇게 되도록 구성된 경우 자동 격리는 원래 파일 대신 자리 표시자(.txt) 파일을 남길 수 있습니다. 개체 틀 파일에서 텍스트를 구성하여 사용자에게 항목의 새 위치 및 기타 관련 정보를 알릴 수 있습니다.

허용되지 않는 클라우드 동기화 앱이 차단 DLP 정책으로 보호되는 항목에 액세스하려고 할 때 자동 격리 기능을 사용합니다. DLP는 반복된 알림을 생성할 수 있습니다. 자동 격리를 사용하도록 설정하여 이러한 반복된 알림을 방지할 수 있습니다.

자동 격리를 사용하여 사용자 및 관리자에 대한 무한 DLP 알림 체인을 방지할 수도 있습니다. 자세한 내용은 시나리오 4: 자동 격리를 사용하여 클라우드 동기화 앱에서 DLP 알림 반복 방지를 참조하세요.

허용되지 않음(제한된) Bluetooth 앱

특정 Bluetooth 앱을 통해 정책으로 보호되는 파일을 전송하지 못하도록 하려면 엔드포인트 DLP 설정의 허용되지 않는 Bluetooth 앱 목록에 해당 앱을 추가합니다.

중요한 데이터에 대한 브라우저 및 도메인 제한

정책과 일치하는 중요한 파일을 무제한 클라우드 서비스 도메인에 공유하지 못하도록 제한합니다.

허용되지 않는 브라우저

Windows 디바이스의 경우 실행 파일 이름으로 식별되는 지정된 웹 브라우저의 사용을 제한할 수 있습니다. 지정된 브라우저는 클라우드로 업로드 서비스 제한이 또는 block override로 설정된 block 적용된 DLP 정책의 조건과 일치하는 파일에 액세스하지 못하도록 차단됩니다. 이러한 브라우저가 파일에 액세스하지 못하도록 차단되면 최종 사용자에게 Microsoft Edge를 통해 파일을 열도록 요청하는 알림 메시지가 표시됩니다.

macOS 장치의 경우 전체 파일 경로를 추가해야 합니다. Mac 앱의 전체 경로를 찾으려면:

macOS 장치에서 활동 모니터를 엽니다. 제한하려는 프로세스를 찾아 두 번 클릭합니다.

파일 및 포트 열기 탭을 선택합니다.

앱의 이름을 포함하여 전체 경로 이름을 기록해야 합니다.

서비스 도메인

여기서 서비스 도메인은 DLP 정책 내에서 규칙을 만들기 위한 워크플로 에 있는 디바이스에 대한 감사 또는 제한 작업 설정과 함께 작동합니다.

규칙을 만들 때 특정 조건이 충족될 때 작업을 사용하여 콘텐츠를 보호합니다. 엔드포인트 디바이스에 대한 규칙을 만들 때 디바이스 에 대한 감사 또는 제한 옵션을 선택하고 다음 옵션 중 하나를 선택해야 합니다.

- 감사만

- 재정의와 함께 차단

- 차단

정책으로 보호되는 중요한 파일을 특정 서비스 도메인에 업로드할 수 있는지 여부를 제어하려면 다음으로 엔드포인트 DLP 설정>브라우저 및 중요한 데이터에 대한 도메인 제한으로 이동하여 기본적으로 서비스 도메인을 차단하거나 허용할지 여부를 선택해야 합니다.

참고

서비스 도메인 설정은 Microsoft Edge를 사용하여 업로드하거나 Microsoft Purview Chrome 확장이 설치된 Google Chrome 또는 Mozilla Firefox 인스턴스를 사용하여 업로드된 파일에만 적용됩니다.

차단

서비스 도메인 목록이 차단으로 설정된 경우 클라우드 서비스 도메인 추가를 사용하여 차단해야 하는 도메인을 지정합니다. 다른 모든 서비스 도메인이 허용됩니다. 이 경우 DLP 정책은 사용자가 목록에 없는 도메인에 중요한 파일을 업로드하려고 할 때만 적용됩니다.

예를 들어 다음 구성을 고려합니다.

- DLP 정책은 물리적 주소를 포함하는 중요한 항목을 검색하도록 구성되며 디바이스에서 작업 감사 또는 제한 옵션은 감사로만 설정됩니다.

- 서비스 도메인 설정이 차단으로 설정됩니다.

- contoso.com 목록에 없습니다.

- wingtiptoys.com 목록에 있습니다.

이 경우 사용자가 실제 주소가 있는 중요한 파일을 업로드하여 contoso.com 경우 업로드를 완료할 수 있으며 감사 이벤트가 생성되지만 경고가 트리거되지 않습니다.

반면, 사용자가 신용 카드 번호가 있는 중요한 파일을 wingtiptoys.com 업로드하려고 하면 사용자 활동(업로드)도 완료될 수 있으며 감사 이벤트와 경고가 모두 생성됩니다.

또 다른 예제에서는 다음 구성을 고려합니다.

- DLP 정책은 물리적 주소를 포함하는 중요한 항목을 검색하도록 구성되며 디바이스에서 활동 감사 또는 제한 옵션이 차단으로 설정됩니다.

- 서비스 도메인 설정이 차단으로 설정됩니다.

- contoso.com 목록에 없습니다.

- wingtiptoys.com 목록에 있습니다.

이 경우 사용자가 실제 주소가 있는 중요한 파일을 contoso.com 업로드하려고 하면 업로드가 완료되고 감사 이벤트가 트리거되고 감사 이벤트가 생성되지만 경고가 트리거되지 않습니다.

반면 사용자가 신용 카드 번호가 있는 중요한 파일을 wingtiptoys.com 업로드하려고 하면 사용자 활동(업로드)이 차단되고 감사 이벤트와 경고가 모두 생성됩니다.

허용

서비스 도메인 목록이 허용으로 설정된 경우 클라우드 서비스 도메인 추가를 사용하여 허용되는 도메인을 지정합니다. 다른 모든 서비스 도메인은 차단됩니다. 이 경우 DLP 정책은 사용자가 나열된 도메인에 중요한 파일을 업로드하려고 할 때만 적용됩니다.

예를 들어 다음과 같은 두 가지 시작 구성이 있습니다.

- DLP 정책은 신용 카드 번호를 포함하는 중요한 항목을 검색하도록 구성되며 디바이스에서 작업 감사 또는 제한 옵션은 재정의를 사용하여 차단으로 설정됩니다.

- 서비스 도메인 설정은 허용으로 설정됩니다.

- contoso.com 허용 목록에 없습니다.

- wingtiptoys.com 허용 목록에 있습니다.

이 경우 사용자가 신용 카드 번호가 있는 중요한 파일을 contoso.com 업로드하려고 하면 업로드가 차단되고 경고가 표시되어 사용자에게 블록을 재정의할 수 있는 옵션이 표시됩니다. 사용자가 블록을 재정의하도록 선택하면 감사 이벤트가 생성되고 경고가 트리거됩니다.

그러나 사용자가 신용 카드 번호가 있는 중요한 파일을 wingtiptoys.com 업로드하려고 하면 정책이 적용되지 않습니다. 업로드를 완료할 수 있으며 감사 이벤트가 생성되지만 경고가 트리거되지 않습니다.

- DLP 정책은 물리적 주소를 포함하는 중요한 항목을 검색하도록 구성되며 디바이스에서 작업 감사 또는 제한 옵션은 감사로만 설정됩니다.

- 서비스 도메인 설정은 허용으로 설정됩니다.

- contoso.com 목록에 없습니다.

- 목록에 IS를 wingtiptoys.com.

이 경우 사용자가 실제 주소가 있는 중요한 파일을 업로드하여 contoso.com 경우 업로드를 완료할 수 있으며 감사 이벤트와 경고가 모두 생성됩니다.

반면, 사용자가 신용 카드 번호가 있는 중요한 파일을 wingtiptoys.com 업로드하려고 하면 업로드도 완료될 수 있지만 감사 이벤트가 생성되지만 경고가 트리거되지 않습니다.

중요

서비스 제한 모드가 허용으로 설정된 경우 제한이 적용되기 전에 하나 이상의 서비스 도메인이 구성되어 있어야 합니다.

요약 테이블: 허용/차단 동작

다음 표에서는 나열된 설정에 따라 시스템이 작동하는 방식을 보여 줍니다.

| 엔드포인트 DLP 서비스 도메인 설정 | DLP 정책 규칙 디바이스 설정에 대한 작업 감사 또는 제한 | 사용자가 나열된 사이트로 이동합니다. | 사용자가 목록에 없는 사이트로 이동합니다. |

|---|---|---|---|

| 허용 | 감사만 | - 사용자 활동이 감사됨 - 경고가 생성되지 않음 - DLP 정책이 적용되지 않음 |

- 사용자 활동이 감사됨 - 경고가 생성됨 - DLP 정책은 감사 모드에서 적용됩니다. |

| 허용 | 재정의와 함께 차단 | - 사용자 활동이 감사됨 - 경고가 생성되지 않음 - DLP 정책이 적용되지 않음 |

- 사용자 활동이 감사됨 - 경고가 생성됨 - DLP 정책은 재정의 모드를 사용하여 차단에 적용됩니다. |

| 허용 | 차단 | - 사용자 활동이 감사됨 - 경고가 생성되지 않음 - DLP 정책이 적용되지 않음 |

- 사용자 활동이 감사됨 - 경고가 생성됨 - DLP 정책이 블록 모드에서 적용됨 |

| 차단 | 감사만 | - 사용자 활동이 감사됨 - 경고가 생성됨 - DLP 정책은 감사 모드에서 적용됩니다. |

- 사용자 활동이 감사됨 - 경고가 생성되지 않음 - DLP 정책이 적용되지 않음 |

| 차단 | 재정의와 함께 차단 | - 사용자 활동이 감사됨 - 경고가 생성됨 - DLP 정책은 재정의 모드를 사용하여 차단에 적용됩니다. |

- 사용자 활동이 감사됨 - 경고가 생성되지 않음 - DLP 정책이 적용되지 않음 |

| 차단 | 차단 | - 사용자 활동이 감사됨 - 경고가 생성됨 - DLP 정책이 블록 모드에서 적용됨 |

- 사용자 활동이 감사됨 - 경고가 생성되지 않음 - DLP 정책이 적용되지 않음 |

목록에 도메인을 추가할 때 종료 기간(.)없이 서비스 도메인의 FQDN 형식을 사용합니다.

예를 들면 다음과 같습니다.

| 입력 | URL 일치 동작 |

|---|---|

| CONTOSO.COM |

지정 도메인 이름 및 아무 하위 사이트와 일치: ://contoso.com ://contoso.com/ ://contoso.com/anysubsite1 ://contoso.com/anysubsite1/anysubsite2(등) 하위 도메인 또는 지정하지 않은 도메인과 일치하지 않음: ://anysubdomain.contoso.com ://anysubdomain.contoso.com.AU |

| * .CONTOSO.COM |

지정 도메인 이름, 아무 하위 도메인, 아무 사이트와 일치: ://contoso.com ://contoso.com/anysubsite ://contoso.com/anysubsite1/anysubsite2 ://anysubdomain.contoso.com/ ://anysubdomain.contoso.com/anysubsite/ ://anysubdomain1.anysubdomain2.contoso.com/anysubsite/ ://anysubdomain1.anysubdomain2.contoso.com/anysubsite1/anysubsite2(등) 지정되지 않은 도메인과 일치하지 않음 ://anysubdomain.contoso.com.AU/ |

www.contoso.com |

지정 도메인 이름과 일치:

지정하지 않은 도메인 또는 하위 도메인과 일치하지 않음: *://anysubdomain.contoso.com/, 이 경우 FQDN 도메인 이름 자체를 입력해야 합니다. |

중요한 서비스 도메인에서 최대 50개의 도메인을 구성할 수 있습니다.

중요한 서비스 도메인 그룹

중요한 서비스 도메인에 웹 사이트를 나열하는 경우 사용자가 다음 작업을 수행하려고 할 때 , block with override또는 전체 block 사용자 작업을 수행할 수 있습니다audit.

- 웹사이트에서 인쇄

- 웹사이트에서 데이터 복사

- 웹 사이트를 로컬 파일로 저장

- 중요한 파일을 제외된 웹 사이트로 업로드 또는 끌어서 놓기

- 제외된 웹 사이트에 중요한 데이터 붙여넣기

다음 표에서는 이러한 기능을 지원하는 브라우저를 보여 줍니다.

| 브라우저 | 지원되는 기능 |

|---|---|

| Microsoft Edge | - 사이트 인쇄 - 사이트에서 데이터 복사 - 사이트를 로컬 파일로 저장(다른 이름으로 저장) - 지원되는 브라우저에 붙여넣기 - 제한된 클라우드 서비스 도메인에 업로드 |

| Google Chrome(Microsoft Purview 확장 포함) | - 지원되는 브라우저에 붙여넣기 - 제한된 클라우드 서비스 도메인에 업로드 |

| Mozilla Firefox(Microsoft Purview 확장 포함) | - 제한된 클라우드 서비스에 업로드 - 지원되는 브라우저에 붙여넣기 |

지원되는 브라우저에 붙여넣기 작업의 경우 사용자가 웹 페이지에 텍스트를 붙여넣으려고 할 때와 시스템에서 분류를 완료하고 응답하는 시점 사이에 짧은 시간 지연이 있을 수 있습니다. 이 분류 대기 시간이 발생하는 경우 Edge에 정책 평가 및 검사 완료 알림이 표시되거나 Chrome 및 Firefox의 정책 평가 알림이 모두 표시 될 수 있습니다. 알림 수를 최소화하기 위한 몇 가지 팁은 다음과 같습니다.

- 대상 웹 사이트에 대한 정책이 해당 사용자의 지원되는 브라우저에 붙여넣기를 재정의하여 차단 또는 차단으로 구성된 경우 알림이 트리거됩니다. 감사에 대한 전체 작업을 구성한 다음, 예외인 대상 웹 사이트 차단을 사용하여 구성할 수 있습니다. 또는 전체 작업을 차단 으로 설정한 다음, 보안 웹 사이트 감사 예외를 사용할 수 있습니다.

- 최신 맬웨어 방지 클라이언트 버전을 사용합니다.

- Microsoft Edge 버전이 120 이상인지 확인합니다.

- 다음 Windows KB를 설치합니다.

참고

서비스 도메인 설정은 Microsoft Edge 또는 Microsoft Purview Chrome 확장이 설치된 Google Chrome 또는 Mozilla Firefox instance 사용하여 업로드된 파일에만 적용됩니다.

디바이스의 경우 DLP 정책에서 제한된 클라우드 서비스 도메인에 업로드 작업을 사용하도록 중요한 서비스 도메인 목록을 구성해야 합니다. 전역 웹 사이트 그룹 작업과 다른 정책 작업을 할당하려는 웹 사이트 그룹을 정의할 수도 있습니다. 단일 그룹에 최대 100개의 웹 사이트를 추가할 수 있으며 최대 150개의 그룹을 만들 수 있습니다. 자세한 내용은 시나리오 6: 중요한 서비스 도메인에서 사용자 활동 모니터링 또는 제한을 참조하세요.

중요

지원되는 브라우저에 붙여넣기 작업과 관련됩니다. 이 기능에 대한 규칙에서 '엔드포인트에서 선택한 모든 파일 활동에 대한 증거로 원본 파일 수집'을 사용하도록 설정한 경우 사용자의 Windows 디바이스에 맬웨어 방지 클라이언트 버전 4.18.23110 이상이 설치되어 있지 않은 경우 가비지 문자가 원본 텍스트에 나타날 수 있습니다. 작업>다운로드를 선택하여 실제 콘텐츠를 봅니다.

자세한 내용은 시나리오 7: 중요한 콘텐츠를 브라우저에 붙여넣기 제한을 참조하세요.

웹 사이트 그룹에서 웹 사이트를 지정하기 위해 지원되는 구문

URL을 사용하여 웹 사이트를 식별하는 경우 네트워킹 프로토콜을 URL의 일부로 포함하지 마세요(instance, https:// 또는 file://). 대신 유연한 구문을 사용하여 웹 사이트 그룹의 도메인, 하위 도메인, 웹 사이트 및 하위 사이트를 포함 및 제외합니다. 예를 들면 다음과 같습니다.

- 와일드카드로 사용하여

*모든 도메인 또는 모든 하위 도메인을 지정합니다. - URL 끝에 종결자로 사용하여

/해당 특정 사이트에만 scope.

슬래시 표시( /)를 종료하지 않고 URL을 추가하면 해당 URL의 범위가 해당 사이트 및 모든 하위 사이트로 지정됩니다.

이 구문은 모든 http/https 웹사이트에 적용됩니다. 다음은 몇 가지 예입니다.

| 웹 사이트 그룹에 추가된 URL | URL이 일치합니다. | URL이 일치하지 않음 |

|---|---|---|

| contoso.com |

//

// contoso.com contoso.com/ // contoso.com/allsubsites1 contoso.com/allsubsites1/allsubsites2 // |

//

// allsubdomains.contoso.com allsubdomains.contoso.com.au |

| .CONTOSO.COM |

//

// contoso.com contoso.com/ |

//

// contoso.com/allsubsites1 contoso.com/allsubsites1/allsubsites2 // allsubdomains.contoso.com allsubdomains.contoso.com/au // |

| .CONTOSO.COM |

//

contoso.com contoso.com/allsubsites contoso.com/allsubsites1/allsubsites2 //allsubdomains.contoso.com // allsubdomains.contoso.com/allsubsites // // allsubdomains1/allsubdomains2/contoso.com/allsubsites1/allsubsites2 // |

// allsubdomains.contoso.com.au |

| *.contoso.com/xyz |

//

// contoso.com contoso.com/xyz // contoso.com/xyz/allsubsites/ allsubdomains.contoso.com/xyz // allsubdomains.contoso.com/xyz/allsubsites // allsubdomains1.allsubdomains2.contoso.com/xyz/allsubsites allsubdomains1.allsubdomains2.contoso.com/xyz/allsubsites1/allsubsites2 // // |

//

// contoso.com/xyz/ allsubdomains.contoso.com/xyz/ |

| *.contoso.com/xyz/ |

//

// contoso.com/xyz allsubdomains.contoso.com/xyz |

//

//contoso.com contoso.com/xyz/allsubsites/ // allsubdomains.contoso.com/xyz/allsubsites/ allsubdomains1.allsubdomains2.contoso.com/xyz/allsubsites/ allsubdomains1.allsubdomains2.contoso.com/xyz/allsubsites1/allsubsites2 // // |

중요

URL은 다음 작업을 지원합니다.

- 사이트 인쇄

- 사이트에서 데이터 복사

- 사이트를 로컬 파일로 저장(다른 이름으로 저장)

- 지원되는 브라우저에 붙여넣기

- 제한된 클라우드 서비스 도메인에 업로드

IP 주소 및 IP 주소 범위는 다음 작업을 지원합니다.

- 사이트 인쇄

- 사이트에서 데이터 복사

- 사이트를 로컬 파일로 저장(다른 이름으로 저장)

엔드포인트 DLP에 대한 추가 설정

정책 팁의 비즈니스 타당성

정책 팁을 구성하기 위한 옵션에서 사용자가 비즈니스 근거 옵션과 상호 작용하는 방법을 제어할 수 있습니다. 이 옵션은 사용자가 DLP 정책에서 재정의로 차단 설정으로 보호되는 활동을 수행하는 경우 나타납니다. 전역 설정입니다. 다음 옵션 중 하나를 선택할 수 있습니다.

- 기준 옵션 및 사용자 지정 텍스트 상자 표시: 기본적으로 사용자는 기본 제공 근거를 선택하거나 자신의 텍스트를 입력할 수 있습니다.

- 기본 옵션만 표시: 사용자는 기본 제공 근거 목록에서 선택하는 것으로 제한됩니다.

- 사용자 지정 텍스트 상자만 표시: 사용자는 사용자 지정 근거를 입력하도록 제한됩니다. 옵션 목록이 없는 최종 사용자 정책 팁 알림에 텍스트 상자가 나타납니다.

드롭다운 메뉴에서 옵션 사용자 지정 중

옵션 사용자 지정 드롭다운 메뉴를 선택하여 사용자가 정책 알림 팁과 상호 작용할 때 표시되는 최대 5개의 사용자 지정된 옵션을 만들 수 있습니다.

| 옵션 | 기본 텍스트 |

|---|---|

| 옵션 1 | 이는 설정된 비즈니스 워크플로의 일부 이거나 사용자 지정된 텍스트를 입력할 수 있습니다. |

| 옵션 2 | 관리자가 이 작업을 승인했거나 사용자 지정된 텍스트를 입력할 수 있습니다. |

| 옵션 3 | 긴급 액세스가 필요합니다. 관리자에게 따로 알려드리거나 사용자 지정된 텍스트를 입력할 수 있습니다. |

| 가양성 옵션 표시 | 이 파일의 정보는 중요하지 않습니다 또는 사용자 지정된 텍스트를 입력할 수 있습니다. |

| 옵션 5 | 기타 또는 사용자 지정된 텍스트를 입력할 수 있습니다. |

장치에 대한 파일 활동 항상 감사

기본적으로 장치가 온보딩되면 Office, PDF 및 CSV 파일에 대한 활동이 자동으로 감사되고 활동 탐색기에서 검토할 수 있게 됩니다. 온보딩된 디바이스가 활성 정책에 포함된 경우에만 이 활동을 감사하려면 이 기능을 끕니다.

파일 활동은 활성 정책에 포함되어 있는지 여부에 관계없이 온보딩된 디바이스에 대해 항상 감사됩니다.

프린터 그룹

이 설정을 사용하여 전역 인쇄 작업과 다른 정책 작업을 할당하려는 프린터 그룹을 정의합니다.

프린터 그룹을 만드는 가장 일반적인 사용 사례는 계약 인쇄를 organization 법률 부서의 프린터로만 제한하는 데 사용하는 것입니다. 여기에서 프린터 그룹을 정의한 후에 는 디바이스로 범위가 지정된 모든 정책에서 프린터 그룹을 사용할 수 있습니다. 권한 부여 그룹을 사용하도록 정책 작업을 구성하는 방법에 대한 자세한 내용은 시나리오 8 권한 부여 그룹을 참조하세요 .

최대 20개의 프린터 그룹을 만들 수 있습니다. 각 그룹에는 최대 50개의 프린터가 포함될 수 있습니다.

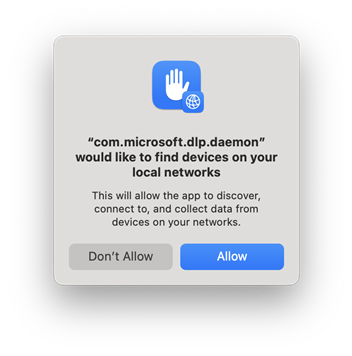

중요

macOS 15/Sequoia 사용자는 로컬 네트워크에서 디바이스를 찾으려는 "com.microsoft.dlp.daemon" 대화 상자를 볼 수 있습니다. 관리자는 엔드포인트 DLP가 프린터 보호를 올바르게 수행할 수 있도록 허용 을 선택하도록 사용자에게 지시할 수 있습니다.

참고

이 기능은 다음 Windows 버전을 실행하는 디바이스에서 사용할 수 있습니다.

예를 들어 보겠습니다. DLP 정책이 법률 부서에 있는 프린터를 제외한 모든 프린터에 대한 계약 인쇄를 차단하도록 하려는 경우를 가정해 보겠습니다.

다음 매개 변수를 사용하여 각 그룹에 프린터를 할당합니다.

- 친숙한 프린터 이름 - 디바이스 관리자의 프린터 디바이스 속성 세부 정보에서 친숙한 프린터 이름 값을 가져옵니다.

- USB 프린터 - 컴퓨터의 USB 포트를 통해 연결된 프린터입니다. USB 제품 ID 및 USB 공급업체 ID를 선택하지 않은 상태로 두고 USB 프린터를 적용하려면 이 옵션을 선택합니다. USB 제품 ID 및 USB 공급업체 ID를 지정하여 특정 USB 프린터를 할당할 수도 있습니다.

- USB 제품 ID - 디바이스 관리자의 프린터 디바이스 속성 세부 정보에서 디바이스 인스턴스 경로 값을 가져옵니다. 해당 값을 제품 ID 및 공급업체 ID 형식으로 변환합니다. 자세한 내용은 표준 USB 식별자를 참조하세요.

- USB 공급업체 ID - 디바이스 관리자의 프린터 디바이스 속성 세부 정보에서 디바이스 인스턴스 경로 값을 가져옵니다. 해당 값을 제품 ID 및 공급업체 ID 형식으로 변환합니다. 자세한 내용은 표준 USB 식별자를 참조하세요.

- IP 범위

- 파일에 인쇄 - MICROSOFT 인쇄를 PDF 또는 Microsoft XPS 문서 작성기에 인쇄합니다. Microsoft Print를 PDF에만 적용하려면 'Microsoft Print to PDF'와 함께 친숙한 프린터 이름을 사용해야 합니다.

- 프린터에 배포된 유니버설 인쇄 - 유니버설 프린터에 대한 자세한 내용은 유니버설 인쇄 설정을 참조하세요.

- 회사 프린터 - 도메인의 온-프레미스 Windows 인쇄 서버를 통해 공유되는 인쇄 큐입니다. 해당 경로는 다음과 같을 수 있습니다. \print-server\contoso.com\legal_printer_001.

- 로컬로 인쇄 - Microsoft 인쇄 포트를 통해 연결하는 모든 프린터이지만 위의 형식은 연결하지 않습니다. 예를 들어 원격 데스크톱을 통해 인쇄하거나 프린터를 리디렉션합니다.

참고

USB 프린터, IP 범위, 파일에 인쇄, 프린터에 배포된 유니버설 인쇄, 회사 프린터 및 로컬에 인쇄의 여러 매개 변수를 사용하면 안 됩니다.

그룹의 각 프린터에 표시 이름을 할당합니다. 이러한 이름은 Microsoft Purview 콘솔에만 표시됩니다.

Legal Printers라는 프린터 그룹을 만들고 식별 이름으로 개별 프린터(별칭 포함)를 추가합니다. for instance:

legal_printer_001,legal_printer_002및legal_color_printer. (특정 프린터를 명확하게 식별하는 데 도움이 되도록 한 번에 여러 매개 변수를 선택할 수 있습니다.)DLP 정책의 그룹에 정책 작업을 할당합니다.

-

Allow(사용자 알림 또는 경고가 없는 감사) -

Audit only(알림 및 경고를 추가할 수 있습니다.) -

Block with override(작업을 차단하지만 사용자가 재정의할 수 있습니다.) -

Block(무엇이든 블록)

-

프린터 그룹 만들기

- Microsoft Purview 규정 준수 포털 열고 데이터 손실 방지>개요>데이터 손실 방지 설정엔드포인트 설정>>프린터 그룹으로 이동합니다.

- 프린터 그룹 만들기를 선택합니다.

- 그룹에 이름을 지정합니다.

- 프린터 추가를 선택합니다.

- 프린터에 친숙한 이름을 지정합니다. 선택한 이름은 여기에만 나타납니다.

- 매개 변수를 선택하고 특정 프린터를 명확하게 식별하는 값을 제공합니다.

- 추가를 선택합니다.

- 필요에 따라 다른 프린터를 추가합니다.

- 저장을 선택한 다음, 닫기를 선택합니다.

이동식 USB 디바이스 그룹

이 설정을 사용하여 전역 인쇄 작업과 다른 정책 작업을 할당하려는 이동식 스토리지 디바이스(예: USB 썸 드라이브)의 그룹을 정의합니다. 예를 들어, 오프사이트 스토리지에 대한 데이터를 백업하는 데 사용되는 지정된 USB 연결 하드 드라이브를 제외하고 엔지니어링 사양이 있는 항목이 이동식 스토리지 디바이스로 복사되지 않도록 DLP 정책을 차단하려는 경우를 가정해 보세요.

각 그룹에 최대 50개의 이동식 스토리지 디바이스를 사용하여 최대 20개의 그룹을 만들 수 있습니다.

참고

이 기능은 다음 Windows 버전을 실행하는 디바이스에서 사용할 수 있습니다.

- KB 5018482 Windows 10 이상(21H1, 21H2)

- KB 5018483 사용하여 11 21H2, 22H2 승리

- Windows 10 RS5(KB 5006744) 및 Windows Server 2022

다음 매개 변수를 사용하여 이동식 스토리지 디바이스를 정의합니다.

- 스토리지 디바이스 식별 이름 - 디바이스 관리자의 스토리지 디바이스 속성 세부 정보에서 식별 이름 값을 가져옵니다. 와일드카드 값이 지원됩니다.

- USB 제품 ID - 디바이스 관리자의 USB 디바이스 속성 세부 정보에서 디바이스 인스턴스 경로 값을 가져옵니다. 제품 ID 및 공급업체 ID 형식으로 변환합니다. 자세한 내용은 표준 USB 식별자를 참조하세요.

- USB 공급업체 ID - 디바이스 관리자의 USB 디바이스 속성 세부 정보에서 디바이스 인스턴스 경로 값을 가져옵니다. 제품 ID 및 공급업체 ID 형식으로 변환합니다. 자세한 내용은 표준 USB 식별자를 참조하세요.

- 일련 번호 ID - 디바이스 관리자의 스토리지 디바이스 속성 세부 정보에서 일련 번호 ID 값을 가져옵니다. 와일드카드 값이 지원됩니다.

- 디바이스 ID - 디바이스 관리자의 스토리지 디바이스 속성 세부 정보에서 디바이스 ID 값을 가져옵니다. 와일드카드 값이 지원됩니다.

- 인스턴스 경로 ID - 디바이스 관리자의 스토리지 디바이스 속성 세부 정보에서 디바이스 ID 값을 가져옵니다. 와일드카드 값이 지원됩니다.

- 하드웨어 ID - 디바이스 관리자의 스토리지 디바이스 속성 세부 정보에서 하드웨어 ID 값을 가져옵니다. 와일드카드 값이 지원됩니다.

그룹의 각 이동식 스토리지 디바이스에 별칭을 할당합니다. 별칭은 Microsoft Purview 콘솔에만 표시되는 친숙한 이름입니다. 따라서 이 예제를 계속 진행하여 Backup이라는 이동식 스토리지 디바이스 그룹을 만들고 , 및 backup_drive_002와 같은 backup_drive_001식별 이름으로 개별 디바이스(별칭 포함)를 추가합니다.

매개 변수를 여러 개 선택한 다음 프린터 그룹에 해당 매개 변수를 충족하는 모든 디바이스가 포함됩니다.

DLP 정책의 그룹에 다음 정책 작업을 할당할 수 있습니다.

-

Allow(사용자 알림 또는 경고가 없는 감사) -

Audit only(알림 및 경고를 추가할 수 있습니다.) -

Block with재정의(작업을 차단하지만 사용자가 재정의할 수 있습니다.) -

Block(무엇이든 블록)

이동식 USB 디바이스 그룹 만들기

- Microsoft Purview 규정 준수 포털>데이터 손실 방지>개요>데이터 손실 방지 설정엔드포인트 설정>>이동식 스토리지 디바이스 그룹을 엽니다.

- 이동식 스토리지 디바이스 그룹 만들기를 선택합니다.

- 그룹 이름을 입력합니다.

- 이동식 스토리지 디바이스 추가를 선택합니다.

- 별칭을 제공합니다.

- 매개 변수를 선택하고 특정 디바이스를 명확하게 식별하는 값을 제공합니다.

- 추가를 선택합니다.

- 필요에 따라 그룹에 다른 디바이스를 추가합니다.

- 저장을 선택한 다음, 닫기를 선택합니다.

이동식 스토리지 그룹을 만드는 가장 일반적인 사용 사례는 사용자가 파일을 복사할 수 있는 이동식 스토리지 디바이스를 지정하는 데 사용하는 것입니다. 일반적으로 복사는 지정된 Backup 그룹의 디바이스에만 허용됩니다.

이동식 스토리지 디바이스 그룹을 정의한 후 디바이스로 범위가 지정된 모든 정책에서 사용할 수 있습니다. 권한 부여 그룹을 사용하도록 정책 작업을 구성하는 방법에 대한 자세한 내용은 시나리오 8: 권한 부여 그룹을 참조하세요.

네트워크 공유 그룹

이 설정을 사용하여 전역 네트워크 공유 경로 작업과 다른 정책 작업을 할당하려는 네트워크 공유 경로 그룹을 정의합니다. 예를 들어 사용자가 특정 그룹의 네트워크 공유를 제외한 네트워크 공유에 보호된 파일을 저장하거나 복사하지 못하도록 DLP 정책을 사용한다고 가정합니다.

참고

이 기능은 다음 Windows 버전을 실행하는 디바이스에서 사용할 수 있습니다.

- KB 5018482 Windows 10 이상(21H1, 21H2)

- KB 5018483 사용하여 11 21H2, 22H2 승리

- Windows 10 RS5(KB 5006744) 및 Windows Server 2022

그룹에 네트워크 공유 경로를 포함하려면 모든 공유에서 시작하는 접두사를 정의합니다. 예:

'\Library'는 다음과 일치합니다.

- \Library 폴더 및 모든 하위 폴더.

와일드카드를 사용할 수 있습니다. 예를 들어 '\Users*\Desktop'이 일치합니다.

- '\Users\user1\Desktop'

- '\Users\user1\user2\Desktop'

- '\Users*\Desktop'

환경 변수를 사용할 수도 있습니다. 예를 들면 다음과 같습니다.

- %AppData%\app123

DLP 정책의 그룹에 다음 정책 작업을 할당할 수 있습니다.

-

Allow(사용자 알림 또는 경고가 없는 감사) -

Audit only(알림 및 경고를 추가할 수 있습니다.) -

Block with override(작업을 차단하지만 사용자가 재정의할 수 있습니다.) -

Block(무엇이든 블록)

네트워크 공유 그룹을 정의한 후에는 디바이스로 범위가 지정된 모든 DLP 정책에서 사용할 수 있습니다. 권한 부여 그룹을 사용하도록 정책 작업을 구성하는 방법에 대한 자세한 내용은 시나리오 8 권한 부여 그룹을 참조하세요.

네트워크 공유 그룹 만들기

- Microsoft Purview 규정 준수 포털>데이터 손실 방지>개요>데이터 손실 방지 설정엔드포인트 설정>>네트워크 공유 그룹을 엽니다. 1. 네트워크 공유 그룹 만들기를 선택합니다.

- 그룹 이름을 입력합니다.

- 공유에 파일 경로를 추가합니다.

- 추가를 선택합니다.

- 필요에 따라 그룹에 다른 공유 경로를 추가합니다.

- 저장을 선택한 다음, 닫기를 선택합니다.

VPN 설정

VPN 목록을 사용하여 해당 VPN을 통해 수행되는 작업만 제어합니다.

참고

이 기능은 다음 버전의 Windows를 실행하는 디바이스에서 사용할 수 있습니다.

- KB 5018482 Windows 10 이상(21H1, 21H2)

- KB 5018483 Windows 11 21H2, 22H2

- RS5 Windows 10(KB 5006744)

VPN 설정에 VPN을 나열하는 경우 다음 정책 작업을 할당할 수 있습니다.

-

Allow(사용자 알림 또는 경고가 없는 감사) -

Audit only(알림 및 경고를 추가할 수 있습니다.) -

Block with override(작업을 차단하지만 사용자가 재정의할 수 있습니다.) -

Block(무엇이든 블록)

이러한 작업은 다음 사용자 활동에 개별적으로 또는 집단적으로 적용할 수 있습니다.

- 클립보드에 복사

- USB 이동식 디바이스에 복사

- 네트워크 공유에 복사

- 인쇄

- 허용되지 않는(제한된) Bluetooth 앱을 사용하여 복사 또는 이동

- RDP를 사용하여 복사 또는 이동

디바이스에서 활동을 제한하도록 DLP 정책을 구성할 때 사용자가 나열된 VPN 내에서 organization 연결될 때 수행되는 각 활동에 대한 작업을 제어할 수 있습니다.

서버 주소 또는 네트워크 주소 매개 변수를 사용하여 허용되는 VPN을 정의합니다.

서버 주소 또는 네트워크 주소 가져오기

- DLP 모니터링 Windows 디바이스에서 관리자 권한으로 Windows PowerShell 창을 엽니다.

- 여러 필드와 값을 반환하는 다음 cmdlet을 실행합니다.

Get-VpnConnection

- cmdlet의 결과 중 에서 ServerAddress 필드를 찾아 해당 값을 기록합니다. VPN 목록에서 VPN 항목을 만들 때 ServerAddress 를 사용합니다.

- 이름 필드를 찾아 해당 값을 기록합니다. VPN 목록에서 VPN 항목을 만들 때 이름 필드는 네트워크 주소 필드에 매핑됩니다.

VPN 추가

- Microsoft Purview 규정 준수 포털>데이터 손실 방지>개요>데이터 손실 방지 설정>엔드포인트 설정>VPN 설정을 엽니다.

- VPN 주소 추가 또는 편집을 선택합니다.

- 를 실행

Get-VpnConnection한 후 기록한 서버 주소 또는 네트워크 주소를 제공합니다. - 저장을 선택합니다.

- 항목을 닫습니다.

중요

네트워크 제한 설정에서 회사 네트워크도 옵션으로 표시됩니다.

회사 네트워크 연결은 모두 조직 리소스에 대한 연결입니다. cmdlet을 관리자 권한으로 실행하여 디바이스가 Get-NetConnectionProfile회사 네트워크를 사용하고 있는지 확인할 수 있습니다.

NetworkCategoryId 출력DomainAuthenticated의 가 인 경우 컴퓨터가 회사 네트워크에 연결되어 있다는 의미입니다. 출력이 다른 것이라면 컴퓨터는 가 아닙니다.

경우에 따라 컴퓨터가 VPN에 연결되고 회사 네트워크가 모두 연결될 수 있습니다.

네트워크 제한에 따라 둘 다 선택된 경우 엔드포인트 DLP는 주문에 따라 작업을 적용합니다. VPN에 대한 작업이 적용되는 작업이 되도록 하려면 회사 네트워크 보다 우선 순위가 높도록 VPN 항목을 회사 네트워크 위로 이동합니다.

네트워크 예외를 사용하도록 정책 작업을 구성하는 방법에 대한 자세한 내용은 시나리오 9: 네트워크 예외를 참조하세요.