Nota

Capaian ke halaman ini memerlukan kebenaran. Anda boleh cuba mendaftar masuk atau menukar direktori.

Capaian ke halaman ini memerlukan kebenaran. Anda boleh cuba menukar direktori.

Jika anda pentadbir persekitaran atau pentadbir Microsoft Power Platform, anda boleh mengurus aplikasi yang dicipta dalam organisasi anda.

Pentadbir boleh melakukan perkara yang berikut dari pusat pentadbir Power Platform:

- Tambah atau tukar pengguna dengan siapa aplikasi dikongsi

- Hapus aplikasi tidak digunakan buat masa ini

Prasyarat

- Sama ada pelan Power Apps atau pelan Power Automate. Sebagai alternatif, anda boleh mendaftar untuk percubaan Power Apps percuma.

- Pentadbir persekitaran Power Apps atau keizinan pentadbir Power Platform. Untuk maklumat lanjut, lihat Persekitaran pentadbiran dalam Power Apps.

Urus Power Apps

- Daftar masuk ke pusat pentadbiran Power Platform.

- Dalam anak tetingkap navigasi, pilih Urus.

- Dalam anak tetingkap Urus , pilih Persekitaran.

- Pada halaman Persekitaran , pilih persekitaran.

- Dalam anak tetingkap Resources, pilih Power Apps.

- Pilih apl yang anda mahu uruskan.

- Dalam bar perintah, pilih tindakan yang anda inginkan: Kongsi atau Padam.

Urus individu yang boleh berkongsi aplikasi kanvas

Power Apps menghormati keistimewaan apl kanvas Share dalam Dataverse. Pengguna tidak akan dapat berkongsi aplikasi kanvas dalam persekitaran jika mereka tidak mempunyai peranan keselamatan dengan keistimewaan Perkongsian Apl Kanvas ditetapkan kepada nilai selain daripada Tiada yang dipilih. kelayakan Kongsi Aplikasi Kanvas Dataverse ini juga dihormati dalam persekitaran lalai. Baca Edit tetapan peranan keselamatanuntuk mengetahui lebih lanjut.

Nota

Keupayaan untuk secara terperinci mengawal kelayakan Kongsi Aplikasi Kanvas dalam peranan keselamatan memerlukan Dataverse dalam persekitaran yang kelayakan akan ditukar. Power Apps tidak mengenali secara berasingan keistimewaan entiti aplikasi Dataverse Canvas lain yang ditetapkan untuk persekitaran.

Kemas kini sistem boleh mengalih keluar penyesuaian kepada peranan keselamatan yang dipratakrifkan, termasuk Pembuat Persekitaran. Ini bermaksud pengalihan keluar kelayakan perkongsian aplikasi kanvas boleh diperkenalkan semula semasa kemas kini sistem. Sehingga penyesuaian kepada kelayakan perkongsian aplikasi kanvas dikekalkan semasa kemas kini sistem, penyesuaian kelayakan perkongsian mungkin perlu digunakan semula.

Surface kandungan ralat tadbir urus organisasi anda

Jika anda menentukan kandungan mesej ralat tadbir urus untuk dipaparkan dalam mesej ralat, ia disertakan dalam mesej ralat yang dipaparkan apabila pengguna memerhatikan mereka tidak mempunyai keizinan untuk berkongsi aplikasi dalam persekitaran. Ketahui lebih lanjut dalam perintah kandungan mesej ralat tadbir urus PowerShell.

Bezakan pembuat borang tersuai Microsoft SharePoint daripada Pembuat Alam Sekitar umum

Sebagai tambahan kepada keupayaan untuk menyimpan sumber borang tersuai SharePoint kepada persekitaran bukan lalai, anda juga boleh mengehadkan keistimewaan pembuat untuk hanya dapat mencipta dan mengedit borang tersuai SharePoint dalam persekitaran bukan lalai. Di luar persekitaran lalai, pentadbir boleh menyahtugaskan peranan keselamatan Pembuat Alam Sekitar daripada pengguna dan memperuntukkan peranan keselamatan pembuat borang tersuai SharePoint.

Nota

Keupayaan untuk membezakan pembuat borang tersuai SharePoint daripada Pembuat Alam Sekitar umum memerlukan Dataverse dalam persekitaran di mana keistimewaan akan diubah.

Pengguna dengan hanya peranan pembuat borang tersuai SharePoint dalam persekitaran tidak akan melihat persekitaran dalam senarai persekitaran dalam Power Apps atau Power Automate.

Lakukan perkara berikut untuk mengehadkan keistimewaan pembuat untuk hanya dapat mencipta dan mengedit borang tersuai SharePoint dalam persekitaran bukan lalai.

Minta pentadbir tetapkan persekitaran untuk SharePoint borang tersuai yang berbeza daripada persekitaran lalai.

Minta pentadbir memasang penyelesaian pembuat borang tersuai SharePoint daripada Marketplace ke persekitaran anda yang ditetapkan untuk borang tersuai SharePoint.

Dalam pusat pentadbiran Power Platform, pilih persekitaran yang anda tetapkan untuk borang tersuai SharePoint dalam langkah pertama dan memperuntukkan peranan keselamatan pembuat borang tersuai SharePoint kepada pengguna yang dijangka mencipta borang tersuai SharePoint. Lihat Tugaskan peranan keselamatan kepada pengguna dalam persekitaran yang mempunyai Dataverse pangkalan data.

Soalan lazim

Bolehkah saya mengedit keistimewaan dalam peranan keselamatan pembuat borang tersuai SharePoint?

Tidak, peranan keselamatan pembuat borang tersuai SharePoint ditambah pada persekitaran dengan mengimport penyelesaian yang tidak boleh disesuaikan. Ambil perhatian, penciptaan borang tersuai SharePoint memerlukan pengguna mempunyai keizinan dalam SharePoint dan Power Platform. Platform mengesahkan pengguna mempunyai keizinan tulis untuk senarai yang disasarkan yang dicipta menggunakan Senarai Microsoft dan pengguna mempunyai keizinan dalam Power Platform untuk mencipta atau mengemas kini borang tersuai SharePoint. Untuk pembuat borang tersuai SharePoint memenuhi semakan Power Platform, pengguna mesti mempunyai peranan keselamatan borang tersuai SharePoint atau peranan keselamatan Pembuat Persekitaran.

Adakah pengguna yang hanya mempunyai peranan pembuat borang tersuai SharePoint akan melihat persekitaran dalam pemilih persekitaran make.powerapps.com?

Tidak, pembuat yang tidak mempunyai peranan keselamatan yang dipanggil dalam dokumentasi Pilih persekitaran tidak akan melihat persekitaran dalam pemilih persekitaran dalam https://make.powerapps.com. Pengguna dengan peranan pembuat borang tersuai SharePoint mungkin cuba menavigasi ke persekitaran dengan memanipulasi URI. Jika pengguna cuba mencipta apl kendiri, mereka akan melihat ralat kebenaran.

Urus keadaan kuarantin aplikasi

Sebagai pelengkap kepada dasar pencegahan kehilangan data Power Platform, platform Power membolehkan pentadbir 'mengkuarantin' sumber, menetapkan pagar pengawal untuk pembangunan kod rendah. Keadaan kuarantin sumber diuruskan oleh pentadbir dan mengawal sama ada sumber boleh diakses oleh pengguna akhir. Dalam Power Apps, keupayaan ini membolehkan pentadbir mengehadkan ketersediaan aplikasi yang mungkin memerlukan perhatian secara langsung untuk memenuhi keperluan pematuhan organisasi.

Nota

Apl kuarantin tidak akan boleh diakses oleh pengguna yang tidak pernah melancarkan apl sebelum ini.

Apl kuarantin mungkin boleh diakses, seketika, kepada pengguna yang telah memainkan apl sebelum ia dikuarantin. Pengguna ini mungkin boleh menggunakan apl kuarantin selama beberapa saat jika mereka telah menggunakannya pada masa lalu. Tetapi selepas itu, mereka akan mendapat mesej yang memberitahu mereka bahawa apl itu dikuarantin jika mereka cuba membukanya semula.

Jadual berikut menggariskan cara keadaan kuarantin memberi kesan kepada pengalaman untuk pentadbir, pembuat dan pengguna akhir.

| Persona | Pengalaman |

|---|---|

| Pentadbir | Tanpa mengira keadaan kuarantin aplikasi, aplikasi boleh dilihat oleh pentadbir dalam cmdlet Pusat Pentadbiran Power Platform dan PowerShell. |

| Pembuat | Tidak kira keadaan kuarantin apl, apl boleh dilihat dalam https://make.powerapps.com dan boleh dibuka untuk diedit dalam Power Apps Studio. |

| Pengguna Akhir | Apl kuarantin memberikan mesej kepada pengguna akhir yang melancarkan apl yang menunjukkan mereka tidak dapat mengakses apl tersebut. |

Pengguna akhir akan melihat mesej ralat apabila mereka melancarkan apl yang telah dikuarantin.

Jadual berikut menunjukkan sokongan kuarantin:

| Jenis Power Apps | Sokongan kuarantin |

|---|---|

| Aplikasi Kanvas | Tersedia Secara Umum |

| Aplikasi berpandukan model | Masih belum disokong |

Kuarantin aplikasi

Set-AppAsQuarantined -EnvironmentName <EnvironmentName> -AppName <AppName>

Nyahkuarantin aplikasi

Set-AppAsUnquarantined -EnvironmentName <EnvironmentName> -AppName <AppName>

Dapatkan keadaan kuarantin aplikasi

Get-AppQuarantineState -EnvironmentName <EnvironmentName> -AppName <AppName>

Persekitaran Terurus: Capaian bersyarat pada apl individu

Selain menghormati dasar capaian bersyarat yang digunakan pada perkhidmatan Power Apps, dalam Persekitaran Terurus adalah mungkin untuk menggunakan dasar capaian bersyarat Microsoft Entra pada aplikasi individu yang dicipta menggunakan Power Apps. Sebagai contoh, pentadbir boleh menggunakan dasar capaian bersyarat yang memerlukan pengesahan berbilang faktor hanya pada apl yang mengandungi data sensitif. Power Apps menggunakan konteks pengesahan akses bersyarat sebagai mekanisme untuk menyasarkan dasar capaian bersyarat pada apl terperinci. Pentadbir adalah persona yang dibenarkan untuk menambah dan mengalih keluar konteks pengesahan pada aplikasi. Pembuat tidak boleh mengedit konteks pengesahan pada apl.

Nota

- Konteks pengesahan yang ditetapkan pada apl tidak dialihkan dengan apl dalam penyelesaian dan dialihkan merentas persekitaran. Ini membolehkan konteks pengesahan berbeza digunakan pada aplikasi dalam persekitaran yang berbeza. Selain itu semasa aplikasi bergerak merentasi persekitaran melalui penyelesaian konteks pengesahan yang ditetapkan dalam persekitaran dikekalkan. Contohnya, jika konteks pengesahan ditetapkan pada aplikasi dalam persekitaran UAT, konteks pengesahan itu dikekalkan.

- Berbilang konteks pengesahan mungkin ditetapkan pada aplikasi. Pengguna akhir mesti lulus kesatuan dasar capaian bersyarat yang digunakan oleh berbilang konteks pengesahan.

- Capaian bersyarat pada apl individu ialah ciri Persekitaran Terurus.

Jadual berikut menggariskan cara penguatkuasaan akses bersyarat pada apl tertentu memberi kesan kepada pengalaman untuk pentadbir, pembuat dan pengguna akhir.

| Persona | Pengalaman |

|---|---|

| Pentadbir | Tanpa mengira dasar capaian bersyarat yang dikaitkan dengan aplikasi, aplikasi boleh dilihat oleh pentadbir dalam Power Platform cmdlet Pusat Pentadbiran dan PowerShell. |

| Pembuat | Tanpa mengira dasar capaian bersyarat yang dikaitkan dengan aplikasi, aplikasi boleh dilihat dalam https://make.powerapps.com dan boleh dibuka untuk diedit dalam Power Apps Studio. |

| Pengguna Akhir | Dasar capaian bersyarat yang digunakan pada apl dikuatkuasakan apabila pengguna akhir melancarkan apl. Pengguna yang tidak lulus semakan capaian bersyarat dibentangkan dialog dalam pengalaman pengesahan yang menunjukkan mereka tidak dibenarkan mengakses sumber. |

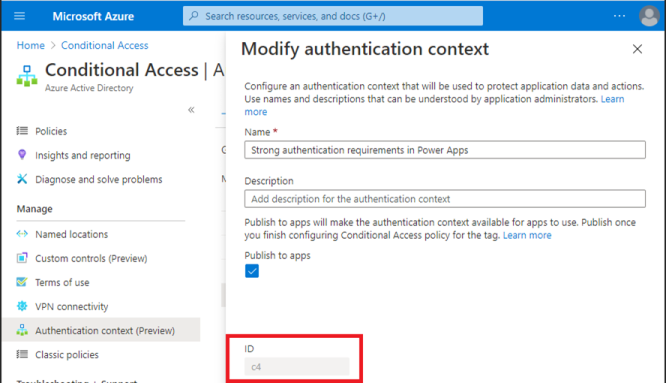

Selepas pentadbir mengaitkan konteks pengesahan kepada dasar capaian bersyarat dalam, https://portal.azure.com mereka boleh mengesetkan ID konteks pengesahan pada apl. Imej berikut menunjukkan lokasi untuk mendapatkan ID konteks pengesahan.

Pengguna akhir yang tidak memenuhi keperluan dasar capaian bersyarat menerima mesej ralat yang menunjukkan mereka tidak mempunyai akses.

Jadual berikut menggambarkan akses bersyarat pada sokongan aplikasi butiran:

| Jenis Power Apps | Akses bersyarat pada sokongan apl individu |

|---|---|

| Aplikasi Kanvas | Ketersediaan pratonton |

| Aplikasi berpandukan model | Tidak disokong |

Tambah ID konteks pengesahan capaian bersyarat pada apl

Set-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName> -AuthenticationContextIds <id1, id2, etc...>

Dapatkan ID konteks pengesahan capaian bersyarat yang ditetapkan pada apl

Get-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName>

Alih keluar ID konteks pengesahan capaian bersyarat pada app

Remove-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName>