Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

Når du kommer over en brukerkonto, et vertsnavn, en IP-adresse eller en Azure ressurs i en hendelsesundersøkelse, kan du bestemme deg for at du vil vite mer om det. Det kan for eksempel hende du vil vite aktivitetsloggen, om den vises i andre varsler eller hendelser, om den har gjort noe uventet eller ut av tegn og så videre. Kort sagt, du vil ha informasjon som kan hjelpe deg med å finne ut hvilken type trussel disse enhetene representerer, og veilede undersøkelsene dine i henhold til dette.

Denne artikkelen beskriver Microsoft Sentinel enhetssider i Azure Portal. Hvis du vil ha informasjon om enhetssider i Defender-portalen, kan du se:

- Brukerenhetsside i Microsoft Defender

- Enhetsside i Microsoft Defender

- Enhetsside for IP-adresse i Microsoft Defender

Viktig

Etter 31. mars 2027 vil Microsoft Sentinel ikke lenger støttes i Azure Portal og vil bare være tilgjengelig i Microsoft Defender-portalen. Alle kunder som bruker Microsoft Sentinel i Azure Portal, blir omdirigert til Defender-portalen og vil bare bruke Microsoft Sentinel i Defender-portalen.

Hvis du fortsatt bruker Microsoft Sentinel i Azure Portal, anbefaler vi at du begynner å planlegge overgangen til Defender-portalen for å sikre en jevn overgang og dra full nytte av opplevelsen av enhetlige sikkerhetsoperasjoner som tilbys av Microsoft Defender.

Enhetssider

I slike situasjoner kan du velge enheten (den vises som en klikkbar kobling) og bli ført til en enhetsside, et dataark fullt av nyttig informasjon om enheten. Du kan også komme til en enhetsside ved å søke direkte etter enheter på siden for Microsoft Sentinel enhetsvirkemåte. Informasjonstypene du finner på enhetssider, inneholder grunnleggende fakta om enheten, en tidslinje med viktige hendelser relatert til denne enheten og innsikt om enhetens virkemåte.

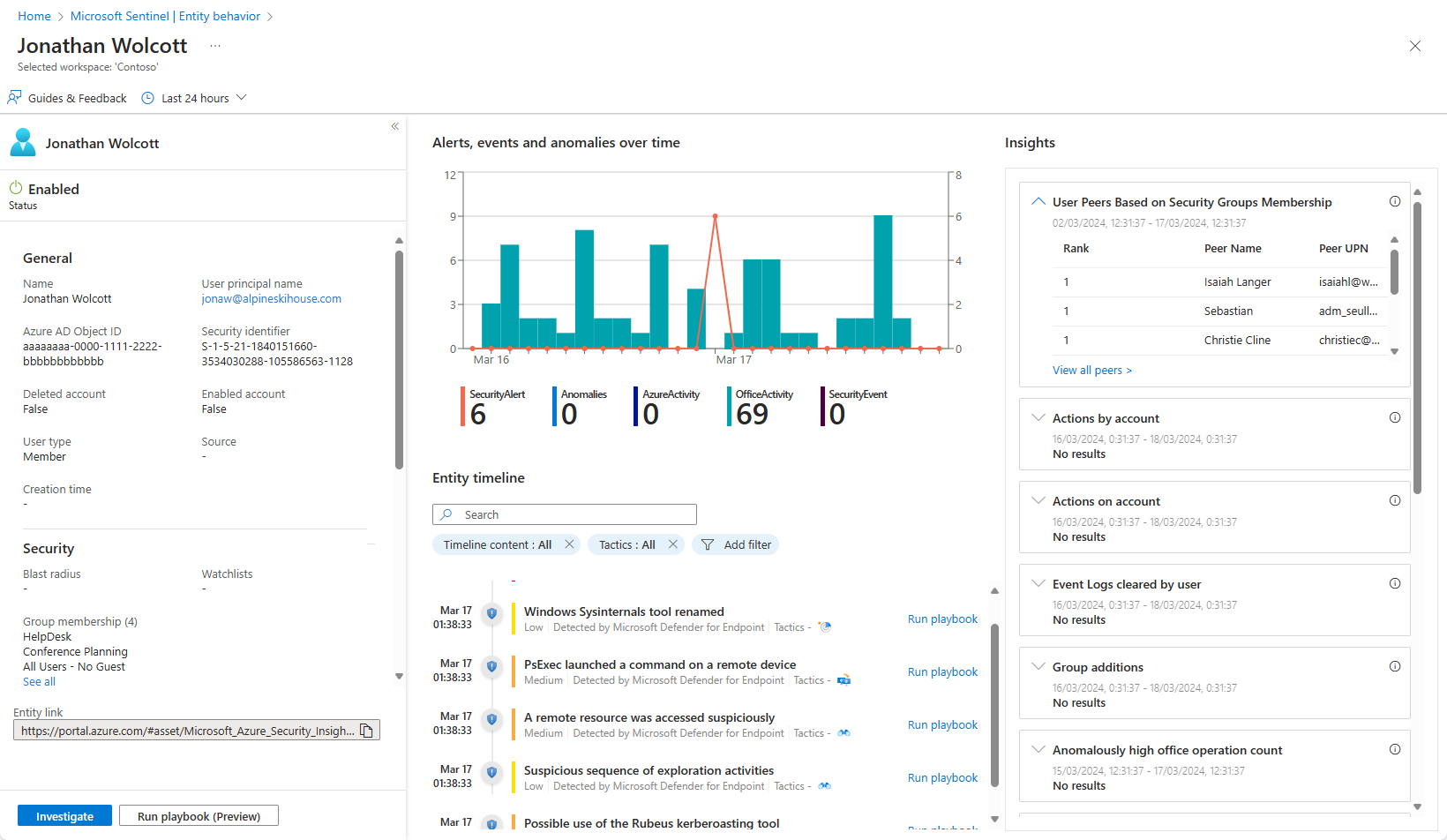

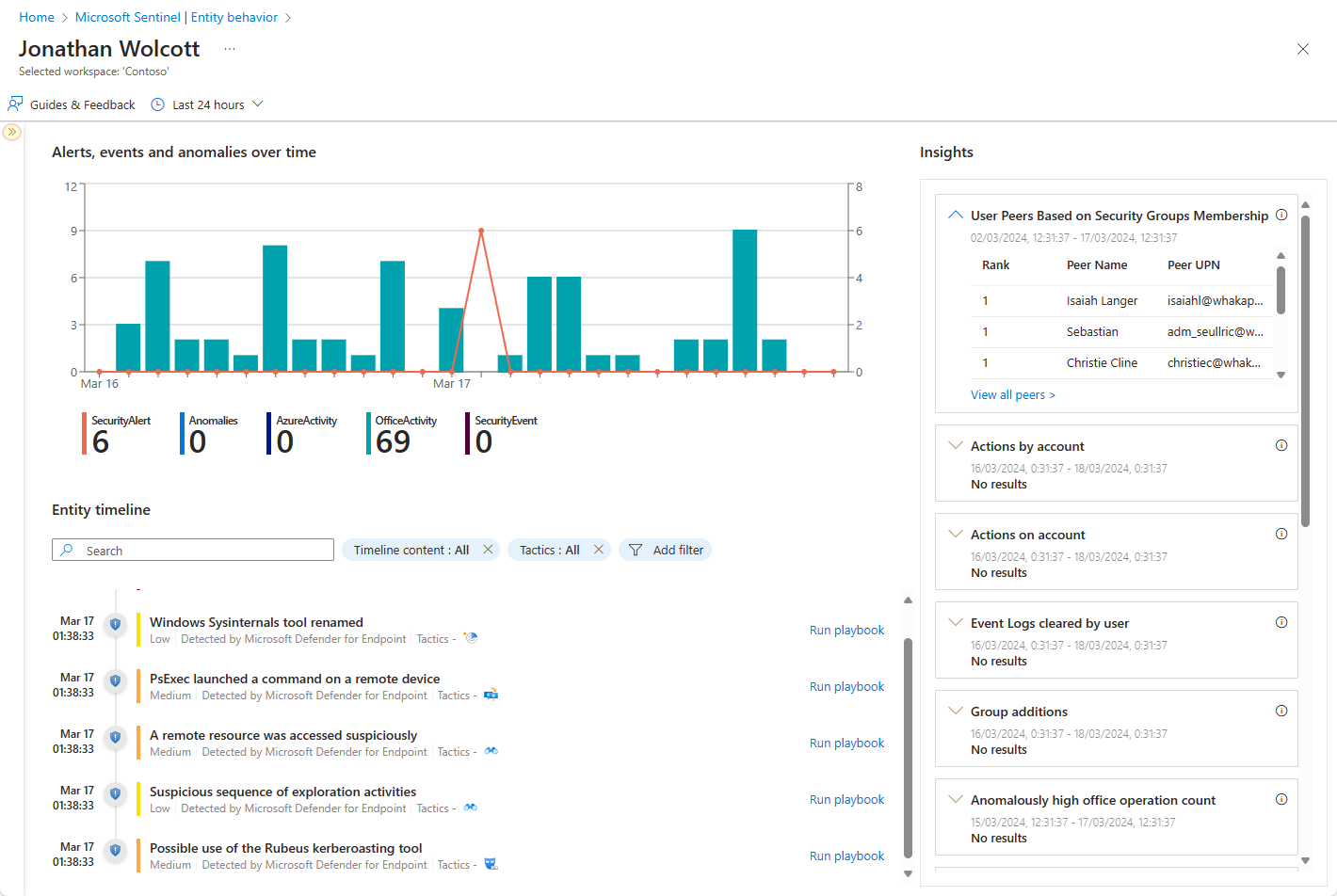

Mer spesifikt består enhetssider av tre deler:

Panelet til venstre inneholder enhetens identifiseringsinformasjon, samlet inn fra datakilder som Microsoft Entra ID, Azure Monitor, Azure Activity, Azure Resource Manager, Microsoft Defender for Cloud, CEF/Syslog og Microsoft Defender XDR (med alle komponentene).

Midtpanelet viser en grafisk og tekstlig tidslinje for viktige hendelser relatert til enheten, for eksempel varsler, bokmerker, avvik og aktiviteter. Aktiviteter er aggregasjoner av viktige hendelser fra Log Analytics. Spørringene som oppdager disse aktivitetene er utviklet av Microsofts sikkerhetsundersøkelsesteam, og du kan nå legge til dine egne egendefinerte spørringer for å oppdage aktiviteter du velger.

Panelet på høyre side presenterer atferdsinnsikt på enheten. Denne innsikten utvikles kontinuerlig av Microsofts sikkerhetsundersøkelsesteam. De er basert på ulike datakilder og gir kontekst for enheten og dens observerte aktiviteter, slik at du raskt kan identifisere uregelmessig atferd og sikkerhetstrusler.

Hvis du undersøker en hendelse ved hjelp av den nye undersøkelsesopplevelsen, kan du se en panelversjon av enhetssiden direkte på siden med hendelsesdetaljer. Du har en liste over alle enhetene i en gitt hendelse, og hvis du velger en enhet, åpnes et sidepanel med tre «kort» – informasjon, tidslinje og innsikt – som viser all den samme informasjonen som er beskrevet ovenfor, innenfor den bestemte tidsrammen som samsvarer med varslene i hendelsen.

Hvis du bruker Microsoft Sentinel i Defender-portalen, vises tidslinje- og innsiktspanelene i Sentinel hendelser-fanen på Defender-enhetssiden.

Tidslinjen

Tidslinjen er en viktig del av enhetssidens bidrag til atferdsanalyse i Microsoft Sentinel. Den presenterer en historie om enhetsrelaterte hendelser som hjelper deg med å forstå enhetens aktivitet innen en bestemt tidsramme.

Du kan velge tidsintervallet mellom flere forhåndsinnstilte alternativer (for eksempel siste 24 timer), eller angi det til en egendefinert tidsramme. I tillegg kan du angi filtre som begrenser informasjonen på tidslinjen til bestemte typer hendelser eller varsler.

Følgende typer elementer er inkludert på tidslinjen.

Varsler: eventuelle varsler der enheten er definert som en tilordnet enhet. Vær oppmerksom på at hvis organisasjonen har opprettet egendefinerte varsler ved hjelp av analyseregler, bør du kontrollere at reglenes enhetstilordning er riktig utført.

Bokmerker: alle bokmerker som inkluderer den bestemte enheten som vises på siden.

Avvik: UEBA-gjenkjenninger basert på dynamiske opprinnelige planer som er opprettet for hver enhet på tvers av ulike datainndata og mot egne historiske aktiviteter, de av sine kolleger og de i organisasjonen som helhet.

Aktiviteter: aggregering av viktige hendelser knyttet til enheten. Et bredt spekter av aktiviteter samles inn automatisk, og du kan nå tilpasse denne inndelingen ved å legge til aktiviteter du selv velger.

Enhetsinnsikt

Enhetsinnsikt er spørringer definert av Microsofts sikkerhetsforskere for å hjelpe analytikere med å undersøke mer effektivt og mer effektivt. Innsiktene presenteres som en del av enhetssiden, og gir verdifull sikkerhetsinformasjon om verter og brukere, i form av tabelldata og diagrammer. Å ha informasjonen her betyr at du ikke trenger å omveie til Log Analytics. Innsiktene omfatter data om pålogginger, gruppetillegg, uregelmessige hendelser og mer, og inkluderer avanserte ML-algoritmer for å oppdage uregelmessig virkemåte.

Innsiktene er basert på følgende datakilder:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Heartbeat (Azure Monitor Agent)

- CommonSecurityLog (Microsoft Sentinel)

Generelt sett er hver enhetsinnsikt som vises på enhetssiden, ledsaget av en kobling som tar deg til en side der spørringen underliggende innsikt vises, sammen med resultatene, slik at du kan undersøke resultatene i større dybde.

- I Microsoft Sentinel i Azure Portal tar koblingen deg til Logger-siden.

- I Microsoft Defender-portalen tar koblingen deg til avansert jakt-siden.

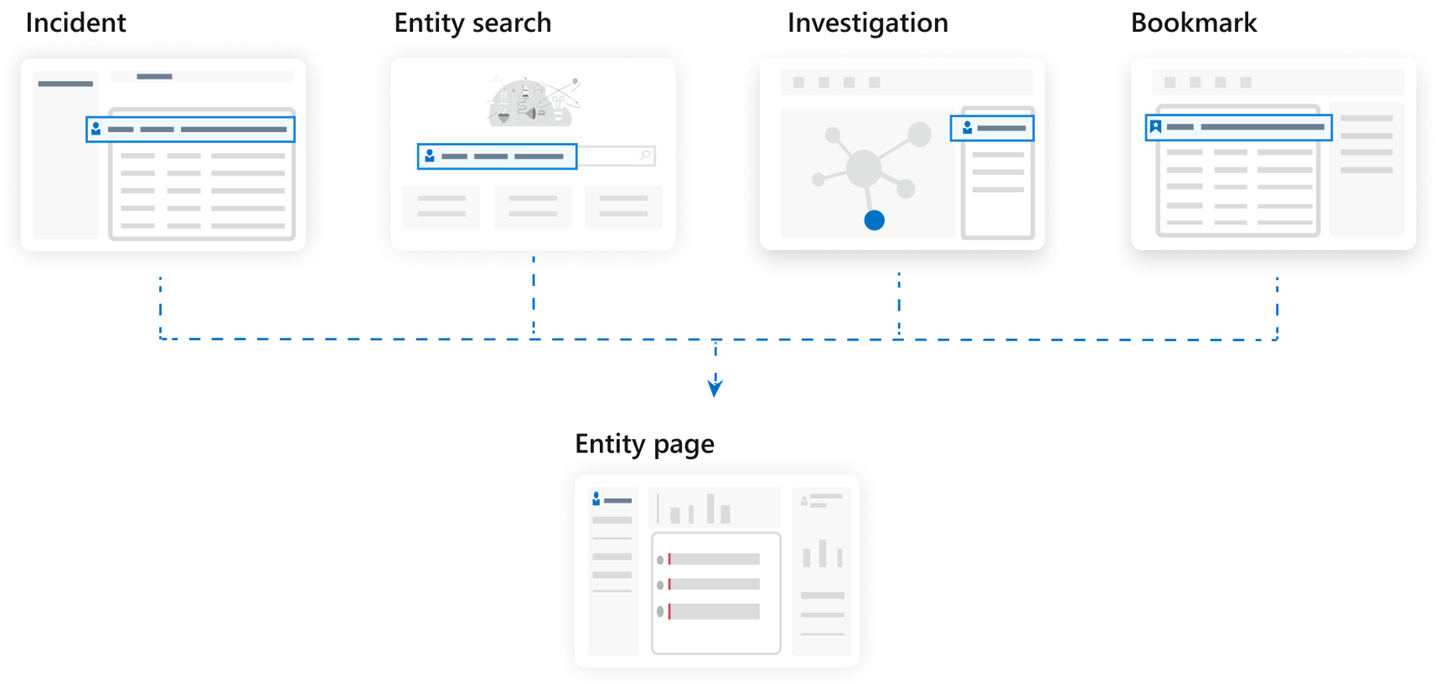

Slik bruker du enhetssider

Enhetssider er utformet for å være en del av flere bruksscenarioer og kan nås fra hendelsesbehandling, undersøkelsesgrafen, bokmerker eller direkte fra enhetssøkesiden under enhetsvirkemåte i hovedmenyen Microsoft Sentinel.

Enhetssideinformasjon lagres i BehaviorAnalytics-tabellen, beskrevet i detalj i Microsoft Sentinel UEBA-referansen.

Støttede enhetssider

Microsoft Sentinel tilbyr for øyeblikket følgende enhetssider:

Brukerkonto

Vert

IP-adresse (forhåndsvisning)

Obs!

Enhetssiden for IP-adressen (nå i forhåndsversjon) inneholder geolokasjonsdata levert av Microsoft Threat Intelligence-tjenesten. Denne tjenesten kombinerer geolokasjonsdata fra Microsoft-løsninger og tredjepartsleverandører og partnere. Dataene er deretter tilgjengelige for analyse og undersøkelser i forbindelse med en sikkerhetshendelse. Hvis du vil ha mer informasjon, kan du også se Berike enheter i Microsoft Sentinel med geolokasjonsdata via REST-API (offentlig forhåndsversjon).

Azure ressurs (forhåndsvisning)

IoT-enhet (forhåndsvisning) – bare i Microsoft Sentinel i Azure Portal for øyeblikket.

Neste trinn

I dette dokumentet lærte du om hvordan du får informasjon om enheter i Microsoft Sentinel ved hjelp av enhetssider. Hvis du vil ha mer informasjon om enheter og hvordan du kan bruke dem, kan du se følgende artikler: