Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

Avhengig av hvilke Microsoft-sikkerhetsprodukter du bruker, kan det hende at noen avanserte funksjoner er tilgjengelige for integrering av Defender for endepunkt.

Aktiver avanserte funksjoner

Gå til Microsoft Defender-portalen, og logg på.

VelgAvanserte funksjonerforInnstillinger-endepunkter>> i navigasjonsruten.

Velg den avanserte funksjonen du vil konfigurere, og aktiver/deaktiver innstillingen mellom På og Av.

Velg Lagre innstillinger.

Bruk følgende avanserte funksjoner for å få bedre beskyttelse mot potensielt skadelige filer og få bedre innsikt under sikkerhetsundersøkelser.

Begrense korrelasjonen til enhetsgrupper med omfang

Denne konfigurasjonen kan brukes for scenarioer der lokale SOC-operasjoner bare vil begrense varslingskorrelasjoner til enhetsgrupper de har tilgang til. Når denne innstillingen er slått på, er det en hendelse som består av varsler om at grupper på tvers av enheter ikke lenger regnes som én enkelt hendelse. Den lokale SOC kan deretter iverksette tiltak mot hendelsen fordi de har tilgang til en av de involverte enhetsgruppene. Global SOC ser imidlertid flere forskjellige hendelser etter enhetsgruppe i stedet for én hendelse. Vi anbefaler ikke å aktivere denne innstillingen med mindre dette oppveier fordelene ved hendelseskorrelasjon på tvers av hele organisasjonen.

Obs!

Endring av denne innstillingen påvirker bare fremtidige varslingskorrelasjoner.

Oppretting av enhetsgruppe støttes i Defender for Endpoint Plan 1 og Plan 2.

Aktiver EDR i blokkmodus

Gjenkjenning og respons for endepunkt (EDR) i blokkmodus gir beskyttelse mot skadelige artefakter, selv når Microsoft Defender Antivirus kjører i passiv modus. Når den er aktivert, blokkerer EDR i blokkmodus skadelige artefakter eller virkemåter som oppdages på en enhet. EDR i blokkmodus fungerer bak kulissene for å utbedre ondsinnede artefakter som oppdages etter brudd.

Løs varsler automatisk

Aktiver denne innstillingen for automatisk å løse varsler der ingen trusler ble funnet, eller der oppdagede trusler ble utbedret. Hvis du ikke vil at varsler skal løses automatisk, må du deaktivere funksjonen manuelt.

Obs!

- Resultatet av handlingen for automatisk løsning kan påvirke beregningen av enhetsrisikonivået, som er basert på de aktive varslene som finnes på en enhet.

- Hvis en analytiker for sikkerhetsoperasjoner manuelt angir statusen for et varsel til «Pågår» eller «Løst», vil ikke funksjonen for automatisk løsning overskrive den.

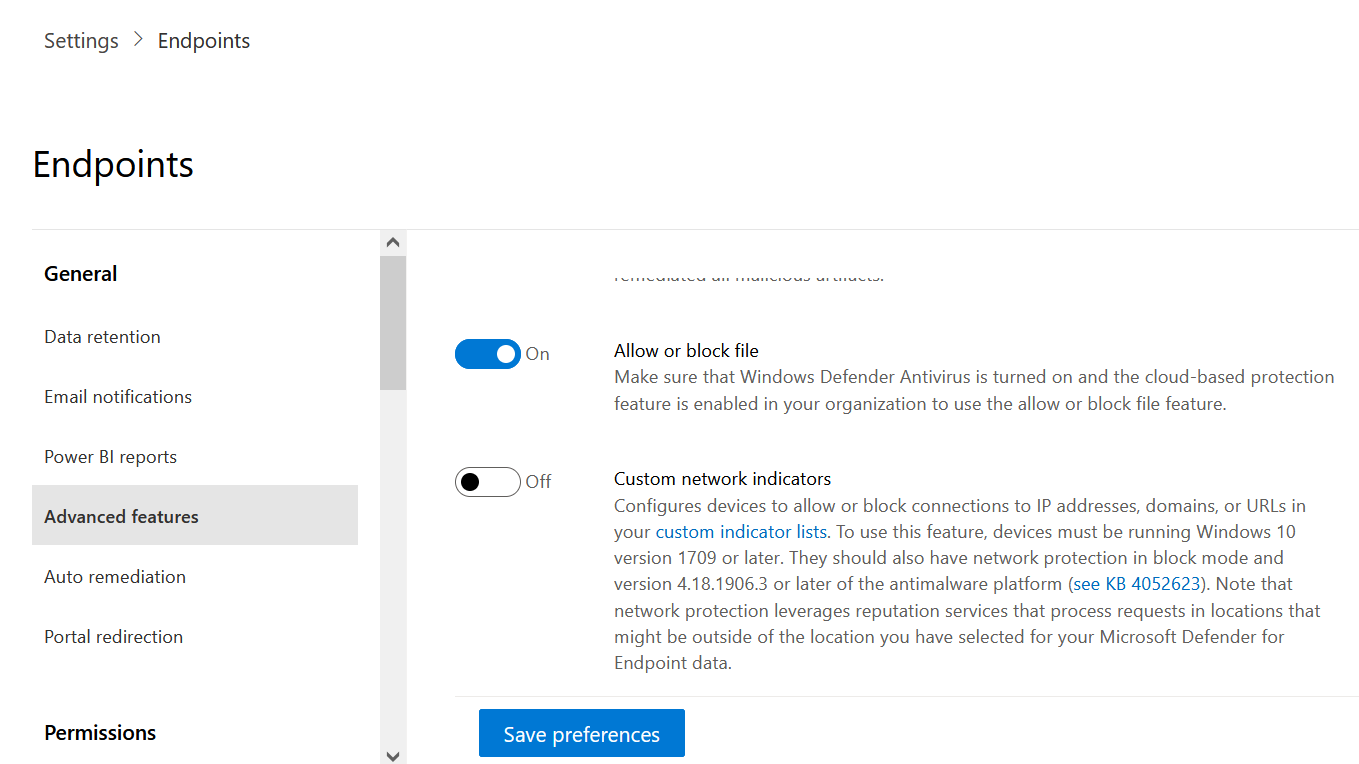

Tillat eller blokker fil

Blokkering er bare tilgjengelig hvis organisasjonen oppfyller disse kravene:

- Bruker Microsoft Defender Antivirus som aktiv løsning for beskyttelse mot skadelig programvare, og

- Den skybaserte beskyttelsesfunksjonen er aktivert

Med denne funksjonen kan du blokkere potensielt skadelige filer i nettverket. Blokkering av en fil hindrer at den leses, skrives eller kjøres på enheter i organisasjonen.

Slik aktiverer eller blokkerer du filer:

Velg Innstillinger>endepunkter>Generelle>avanserte funksjoner>Tillat eller blokker fil i navigasjonsruten i Microsoft Defender-portalen.

Aktiver/deaktiver innstillingen mellom På og Av.

Velg Lagre innstillinger nederst på siden.

Når du har aktivert denne funksjonen, kan du blokkere filer via fanen Legg til indikator på profilsiden til en fil.

Skjul potensielle dupliserte enhetsposter

Ved å aktivere denne funksjonen kan du sikre at du ser den mest nøyaktige informasjonen om enhetene dine ved å skjule potensielle dupliserte enhetsposter. Det finnes ulike årsaker til at dupliserte enhetsposter kan oppstå, for eksempel at enhetsoppdagelsesfunksjonen i Microsoft Defender for endepunkt kan skanne nettverket og oppdage en enhet som allerede er pålastet eller nylig har blitt avlastet.

Denne funksjonen identifiserer potensielle dupliserte enheter basert på vertsnavnet og klokkeslettet som sist ble sett. De dupliserte enhetene skjules fra flere opplevelser i portalen, for eksempel enhetsbeholdningen, Microsoft Defender Vulnerability Management sider og offentlige API-er for maskindata, slik at den mest nøyaktige enhetsposten er synlig. Duplikatene vil imidlertid fortsatt være synlige i globalt søk, avansert jakt, varsler og hendelsessider.

Denne innstillingen er aktivert som standard og brukes i hele leieren. Hvis du ikke vil skjule potensielle dupliserte enhetsposter, må du deaktivere funksjonen manuelt.

Egendefinerte nettverksindikatorer

Hvis du aktiverer denne funksjonen, kan du opprette indikatorer for IP-adresser, domener eller nettadresser, som bestemmer om de skal tillates eller blokkeres basert på den egendefinerte indikatorlisten.

Hvis du vil bruke denne funksjonen, må enheter kjøre Windows 10 versjon 1709 eller nyere, eller Windows 11.

Hvis du vil ha mer informasjon, kan du se Oversikt over indikatorer.

Obs!

Nettverksbeskyttelse benytter omdømmetjenester som behandler forespørsler på steder som kan være utenfor plasseringen du har valgt for Defender for Endpoint-data.

Manipuleringsbeskyttelse

Under noen typer cyberangrep prøver dårlige aktører å deaktivere sikkerhetsfunksjoner, for eksempel antivirusbeskyttelse, på maskinene dine. Dårlige aktører liker å deaktivere sikkerhetsfunksjonene dine for å få enklere tilgang til dataene dine, installere skadelig programvare eller på annen måte utnytte data, identitet og enheter. Manipuleringsbeskyttelse låser i hovedsak Microsoft Defender Antivirus og hindrer at sikkerhetsinnstillingene endres gjennom apper og metoder.

Hvis du vil ha mer informasjon, inkludert hvordan du konfigurerer manipuleringsbeskyttelse, kan du se Beskytte sikkerhetsinnstillinger med beskyttelse mot manipulering.

Vis brukerdetaljer

Aktiver denne funksjonen slik at du kan se brukerdetaljer som er lagret i Microsoft Entra ID. Detaljer omfatter en brukers bilde, navn, tittel og avdelingsinformasjon når du undersøker brukerkontoenheter. Du finner brukerkontoinformasjon i følgende visninger:

- Varselkø

- Side for enhetsdetaljer

Hvis du vil ha mer informasjon, kan du se Undersøke en brukerkonto.

integrering av Skype for Business

Aktivering av Skype for Business-integrering gir deg muligheten til å kommunisere med brukere ved hjelp av Skype for Business, e-post eller telefon. Denne aktiveringen kan være nyttig når du trenger å kommunisere med brukeren og redusere risikoer.

Obs!

Når en enhet isoleres fra nettverket, finnes det et popup-vindu der du kan velge å aktivere Outlook- og skype-kommunikasjon som tillater kommunikasjon til brukeren mens de er koblet fra nettverket. Denne innstillingen gjelder for skype- og Outlook-kommunikasjon når enhetene er i isolasjonsmodus.

Microsoft Defender for skyapper

Aktivering av denne innstillingen videresender Defender for endepunktsignaler for å Microsoft Defender for Cloud Apps for å gi dypere innsyn i bruken av skyprogram. Videresendte data lagres og behandles på samme sted som Defender for Cloud Apps dataene.

Hvis du vil ha mer informasjon, kan du se Microsoft Defender for Cloud Apps oversikt.

Filtrering av nettinnhold

Blokker tilgang til nettsteder som inneholder uønsket innhold, og spor nettaktivitet på tvers av alle domener. Hvis du vil angi nettinnholdskategoriene du vil blokkere, oppretter du en policy for filtrering av nettinnhold. Sørg for at du har nettverksbeskyttelse i blokkmodus når du distribuerer den Microsoft Defender for endepunkt sikkerhetsgrunnlinjen.

Enhetlig overvåkingslogg

Søk i Microsoft Purview gjør det mulig for sikkerhets- og samsvarsteamet å vise kritiske hendelsesdata for overvåkingsloggen for å få innsikt og undersøke brukeraktiviteter. Når en overvåket aktivitet utføres av en bruker eller en administrator, genereres og lagres en overvåkingspost i Microsoft 365-overvåkingsloggen for organisasjonen. Hvis du vil ha mer informasjon, kan du se søk i overvåkingsloggen.

Enhetsoppdagelse

Hjelper deg med å finne uadministrerte enheter som er koblet til bedriftens nettverk uten behov for ekstra apparater eller tungvinte prosessendringer. Ved hjelp av innebygde enheter kan du finne uadministrerte enheter i nettverket og vurdere sårbarheter og risikoer. Hvis du vil ha mer informasjon, kan du se Enhetssøk.

Obs!

Du kan alltid bruke filtre til å utelate uadministrerte enheter fra enhetslagerlisten. Du kan også bruke statuskolonnen for pålasting på API-spørringer til å filtrere ut uadministrerte enheter.

Last ned filer som er satt i karantene

Sikkerhetskopierte filer i karantene på en sikker og kompatibel plassering, slik at de kan lastes ned direkte fra karantene. Last ned fil-knappen vil alltid være tilgjengelig på filsiden. Denne innstillingen er aktivert som standard. Mer informasjon om krav

Standard for strømlinjeformet tilkobling når pålastingsenheter i Defender-portalen

Denne innstillingen angir standard pålastingspakke til strømlinjeformet tilkobling for gjeldende operativsystemer. Du har fortsatt muligheten til å bruke standard pålastingspakke på pålastingssiden, men du må spesifikt velge den i rullegardinlisten.

Direkte svar

Slå på denne funksjonen slik at brukere med de riktige tillatelsene kan starte en økt med direkte respons på enheter.

Hvis du vil ha mer informasjon om rolletildelinger, kan du se Opprette og behandle roller.

Direkte svar for servere

Aktiver denne funksjonen slik at brukere med de nødvendige tillatelsene kan starte en økt med direkte respons på servere.

Hvis du vil ha mer informasjon om rolletildelinger, kan du se Opprette og behandle roller.

Kjøring av usignert skript i sanntid

Hvis du aktiverer denne funksjonen, kan du kjøre usignerte skript i en økt med direkte respons.

Automatisk angrepsavbrudd

Automatisk angrepsforstyrrelse forstyrrer angrep ved automatisk å inneholde kompromitterte ressurser som angriperen bruker. Det begrenser sidebevegelse tidlig, og reduserer dermed den totale virkningen av et angrep, både på de tilknyttede kostnadene og på tap av produktivitet. Samtidig etterlater det sikkerhetsoperasjonsteamene full kontroll over å undersøke, utbedre og bringe eiendeler tilbake på nettet. Hvis du vil ha mer informasjon, kan du se Automatiske angrepsforstyrrelser i Microsoft Defender XDR.

Dele endepunktvarsler med Microsoft Compliance Center

Videresender sikkerhetsvarsler for endepunkt og deres triage-status til Microsoft Purview-portalen, slik at du kan forbedre policyer for insider-risikostyring med varsler og utbedre interne risikoer før de forårsaker skade. Videresendte data behandles og lagres på samme sted som Office 365 dataene.

Når du har konfigurert indikatorene for brudd på sikkerhetspolicyen i innstillingene for insider-risikostyring, deles Defender for Endpoint-varsler med insider risk management for gjeldende brukere.

Microsoft Intune tilkobling

Defender for Endpoint kan integreres med Microsoft Intune for å aktivere enhetsrisikobasert betinget tilgang. Når du aktiverer denne funksjonen, kan du dele enhetsinformasjon for Defender for Endpoint med Intune, noe som forbedrer policyhåndhevelse.

Viktig

Du må aktivere integrering på både Intune og Defender for endepunkt for å bruke denne funksjonen. Hvis du vil ha mer informasjon om bestemte trinn, kan du se Konfigurere betinget tilgang i Defender for endepunkt.

Denne funksjonen er bare tilgjengelig hvis du har følgende forutsetninger:

- En lisensiert tenant for Enterprise Mobility + Security E3 og Windows E5 (eller Microsoft 365 Enterprise E5)

- Et aktivt Microsoft Intune miljø, med Intune administrerte Windows-enheter Microsoft Entra koblet sammen.

Godkjent telemetri

Du kan aktivere godkjent telemetri for å hindre forfalskning av telemetri til instrumentbordet.

Forhåndsvisningsfunksjoner

Finn ut mer om nye funksjoner i versjonen Defender for Endpoint Preview.

Prøv kommende funksjoner ved å slå på forhåndsvisningsopplevelsen. Du får tilgang til kommende funksjoner, som du kan gi tilbakemelding om for å forbedre den generelle opplevelsen før funksjoner er generelt tilgjengelige.

Hvis du allerede har aktivert forhåndsvisningsfunksjoner, administrerer du innstillingene fra hovedinnstillingene for Defender XDR.

Hvis du vil ha mer informasjon, kan du se Microsoft Defender XDR forhåndsvisningsfunksjoner

Angrepsvarsler for endepunkt

Endepunktangrepsvarsler gjør det mulig for Microsoft å aktivt jakte på kritiske trusler som skal prioriteres basert på haster og innvirkning over endepunktdataene.

For proaktiv jakt over hele omfanget av Microsoft Defender XDR, inkludert trusler som spenner over e-post, samarbeid, identitet, skyprogrammer og endepunkter, kan du lære mer om Microsoft Defender eksperter.