Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

Du kan distribuere Defender for Endpoint på Linux ved hjelp av ulike verktøy og metoder. Denne artikkelen beskriver hvordan du distribuerer Defender for Endpoint på Linux manuelt. Hvis du vil bruke en annen metode, kan du se delen Relatert innhold.

Obs!

Vi anbefaler på det sterkeste å bruke distribusjonsmetoden Defender Deployment Tool , da den forenkler pålastingsprosessen, reduserer manuelle oppgaver og støtter et bredt spekter av distribusjonsscenarioer, inkludert nye installasjoner, oppgraderinger og avinstallasjoner. Se dokumentasjonen for mer informasjon.

Viktig

Hvis du vil kjøre flere sikkerhetsløsninger side ved side, kan du se Vurderinger for ytelse, konfigurasjon og støtte.

Du har kanskje allerede konfigurert gjensidige sikkerhetsutelukker for enheter som er pålastet til Microsoft Defender for endepunkt. Hvis du fortsatt trenger å angi gjensidige utelatelser for å unngå konflikter, kan du se Legge til Microsoft Defender for endepunkt i utelatelseslisten for den eksisterende løsningen.

Manuelle distribusjonstrinn

En vellykket distribusjon krever fullføring av alle følgende oppgaver:

- Forutsetninger og systemkrav

- Konfigurer Linux programvarerepositoriet

- Forhåndsinstaller installasjon for installasjon av egendefinert plassering

- Programinstallasjon

- Last ned pålastingspakken

- Klientkonfigurasjon

Forutsetninger og systemkrav

Før du begynner, kan du se Forutsetninger for Defender for Endpoint på Linux for en beskrivelse av forutsetninger og systemkrav for gjeldende programvareversjon.

Advarsel

Oppgradering av operativsystemet til en ny hovedversjon etter produktinstallasjonen krever at produktet installeres på nytt. Du må avinstallere eksisterende Defender for Endpoint på Linux program, oppgradere operativsystemet og deretter konfigurere Defender for Endpoint på Linux ved å følge trinnene i denne artikkelen.

Konfigurer Linux programvarerepositoriet

Defender for Endpoint på Linux kan distribueres fra én av følgende kanaler (merket som [kanal]): insiders-fast, insiders-slow eller prod. Hver av disse kanalene tilsvarer et Linux programvarerepositorium. Instruksjonene i denne artikkelen beskriver hvordan du konfigurerer enheten til å bruke et av disse repositoriene.

Valget av kanalen bestemmer hvilken type og hyppighet oppdateringer som tilbys til enheten. Enheter i insiders-fast er de første til å motta oppdateringer og nye funksjoner, etterfulgt senere av insiders-slow og til slutt av prod.

For å forhåndsvise nye funksjoner og gi tidlig tilbakemelding, anbefales det at du konfigurerer enkelte enheter i bedriften til å bruke enten insiders-fast eller insiders-slow.

Advarsel

Hvis du bytter kanal etter den første installasjonen, må produktet installeres på nytt. Slik bytter du produktkanal: avinstaller den eksisterende pakken, konfigurer enheten på nytt for å bruke den nye kanalen, og følg fremgangsmåten i dette dokumentet for å installere pakken fra den nye plasseringen.

RHEL og varianter (CentOS, Fedora, Oracle Linux, Amazon Linux 2, Rocky og Alma)

Du kan bruke enten dnf pakkebehandlingen eller pakkebehandlingen yum til å distribuere Defender for Endpoint på Linux på RHEL og variantene. Instruksjonene i avsnittene nedenfor inneholder kommandoer for begge pakkebehandlerne. bruk bare den relevante.

Installer enten

dnf-plugins-core, elleryum-utilshvis den du vil bruke, ikke er installert ennå:sudo dnf install dnf-plugins-coreeller

sudo yum install yum-utilsFinn riktig pakke for distribusjon og versjon. Bruk tabellen nedenfor til å hjelpe deg med å finne pakken:

Distro & versjon Pakken Alma 8,4 og nyere https://packages.microsoft.com/config/alma/8/prod.repo Alma 9.2 og nyere https://packages.microsoft.com/config/alma/9/prod.repo RHEL/Centos/Oracle 9.0-9.8 https://packages.microsoft.com/config/rhel/9/prod.repo RHEL/Centos/Oracle 8.0-8.10 https://packages.microsoft.com/config/rhel/8/prod.repo RHEL/Centos/Oracle 7.2-7.9 https://packages.microsoft.com/config/rhel/7.2/prod.repo Amazon Linux 2 https://packages.microsoft.com/config/amazonlinux/2/prod.repo Amazon Linux 2023 https://packages.microsoft.com/config/amazonlinux/2023/prod.repo Fedora 33 https://packages.microsoft.com/config/fedora/33/prod.repo Fedora 34 https://packages.microsoft.com/config/fedora/34/prod.repo Rocky 8,7 og høyere https://packages.microsoft.com/config/rocky/8/prod.repo Rocky 9.2 og høyere https://packages.microsoft.com/config/rocky/9/prod.repo Obs!

For distribusjon og versjon identifiserer du den nærmeste oppføringen for den (etter hovedinngang, deretter under) under

https://packages.microsoft.com/config/rhel/.Tips

Elektroniske kjerneoppdateringsverktøy, for eksempel Ksplice eller lignende, kan føre til uforutsigbar operativsystemstabilitet hvis Defender for Endpoint kjører. Det anbefales å midlertidig stoppe Defender for Endpoint-daemonen før du utfører nettbasert kjerneoppdatering. Når kjernen er oppdatert, kan Defender for endepunkt på Linux trygt startes på nytt. Denne handlingen er spesielt viktig for systemer som kjører Oracle Linux.

I følgende kommandoer erstatter du [version] og [channel] med informasjonen du har identifisert:

sudo dnf config-manager --add-repo https://packages.microsoft.com/config/rhel/[version]/[channel].repoeller

sudo yum-config-manager --add-repo=https://packages.microsoft.com/config/rhel/[version]/[channel].repoTips

Bruk hostnamectl-kommandoen til å identifisere systemrelatert informasjon, inkludert release [version].

Hvis du for eksempel kjører CentOS 8 og ønsker å distribuere Defender for Endpoint på Linux fra

prodkanalen:sudo dnf config-manager --add-repo https://packages.microsoft.com/config/rhel/8/prod.repoeller

sudo yum-config-manager --add-repo=https://packages.microsoft.com/config/rhel/8/prod.repoEller hvis du ønsker å utforske nye funksjoner på utvalgte enheter, kan det være lurt å distribuere Defender for Endpoint på Linux til insiders-fast-kanal:

sudo dnf config-manager --add-repo https://packages.microsoft.com/config/rhel/8/insiders-fast.repoeller

sudo yum-config-manager --add-repo=https://packages.microsoft.com/config/rhel/8/insiders-fast.repoInstaller fellesnøkkelen for Microsoft GPG:

sudo rpm --import https://packages.microsoft.com/keys/microsoft.asc

SLES og varianter

Obs!

For distribusjon og versjon identifiserer du den nærmeste oppføringen for den (etter hovedinngang, deretter under) under https://packages.microsoft.com/config/sles/.

I følgende kommandoer erstatter du [distro] og [version] med informasjonen du har identifisert:

sudo zypper addrepo -c -f -n microsoft-[channel] https://packages.microsoft.com/config/[distro]/[version]/[channel].repoTips

Bruk SPident-kommandoen til å identifisere systemrelatert informasjon, inkludert release [version].

Hvis du for eksempel kjører SLES 12 og ønsker å distribuere Defender for Endpoint på Linux fra

prodkanalen:sudo zypper addrepo -c -f -n microsoft-prod https://packages.microsoft.com/config/sles/12/prod.repoInstaller fellesnøkkelen for Microsoft GPG:

sudo rpm --import https://packages.microsoft.com/keys/microsoft.asc

Ubuntu- og Debian-systemer

Installer

curlhvis den ikke er installert ennå:sudo apt install curlInstaller

libplist-utilshvis den ikke er installert ennå:sudo apt install libplist-utilsObs!

For distribusjon og versjon identifiserer du den nærmeste oppføringen for den (etter hovedinngang, deretter under) under

https://packages.microsoft.com/config/[distro]/.I følgende kommando erstatter du [distro] og [version] med informasjonen du har identifisert:

curl -o microsoft.list https://packages.microsoft.com/config/[distro]/[version]/[channel].listTips

Bruk hostnamectl-kommandoen til å identifisere systemrelatert informasjon, inkludert release [version].

Hvis du for eksempel kjører Ubuntu 18.04 og ønsker å distribuere Defender for Endpoint på Linux fra

prodkanalen:curl -o microsoft.list https://packages.microsoft.com/config/ubuntu/18.04/prod.listInstaller konfigurasjonen av repositoriet:

sudo mv ./microsoft.list /etc/apt/sources.list.d/microsoft-[channel].listHvis du for eksempel velger

prodkanal:sudo mv ./microsoft.list /etc/apt/sources.list.d/microsoft-prod.listInstaller pakken hvis den

gpgikke allerede er installert:sudo apt install gpgHvis

gpgdet ikke er tilgjengelig, installerergnupgdu .sudo apt install gnupgInstaller fellesnøkkelen for Microsoft GPG:

Kjør følgende kommandoer for Debian 11/Ubuntu 22.04 og tidligere.

curl -sSL https://packages.microsoft.com/keys/microsoft.asc | gpg --dearmor | sudo tee /etc/apt/trusted.gpg.d/microsoft.gpg > /dev/null sudo chmod o+r /etc/apt/trusted.gpg.d/microsoft.gpgFor Debian 12, Ubuntu 24.04 og nyere kjører du følgende kommandoer.

curl -sSL https://packages.microsoft.com/keys/microsoft.asc | gpg --dearmor | sudo tee /usr/share/keyrings/microsoft-prod.gpg > /dev/null sudo chmod o+r /usr/share/keyrings/microsoft-prod.gpgKjør følgende kommandoer for Debian 13 og nyere.

curl -sSL https://packages.microsoft.com/keys/microsoft-2025.asc | gpg --dearmor | sudo tee /usr/share/keyrings/microsoft-prod.gpg > /dev/null sudo chmod o+r /usr/share/keyrings/microsoft-prod.gpg

Installer HTTPS-driveren hvis den ikke allerede er installert:

sudo apt install apt-transport-httpsOppdater metadataene for repositoriet:

sudo apt update

Mariner

Installer

dnf-plugins-corehvis den ikke er installert ennå:sudo dnf install dnf-plugins-coreKonfigurer og aktiver de nødvendige repositoriene.

Obs!

Insider Fast Channel er ikke tilgjengelig på Mariner.

Hvis du vil distribuere Defender for Endpoint på Linux fra

prodkanalen. Bruk følgende kommandoersudo dnf install mariner-repos-extras sudo dnf config-manager --enable mariner-official-extrasEller hvis du ønsker å utforske nye funksjoner på utvalgte enheter, kan det være lurt å distribuere Defender for Endpoint på Linux til insiders-slow-kanal. Bruk følgende kommandoer:

sudo dnf install mariner-repos-extras-preview sudo dnf config-manager --enable mariner-official-extras-preview

Forhåndsinstaller installasjon for installasjon av egendefinert plassering

Disse trinnene gjelder bare hvis Defender skal installeres på en egendefinert plassering. Hvis du vil ha detaljerte instruksjoner om hvordan du installerer Microsoft Defender for endepunkt til en egendefinert plassering, kan du se Manuell installasjon: forhåndsinstallasjon.

Hvis du vil ha mer informasjon om hvordan du installerer på en egendefinert plassering, kan du se: Aktivere distribusjon av Defender for endepunkt på Linux til en egendefinert plassering.

Programinstallasjon

Bruk kommandoene i avsnittene nedenfor til å installere Defender for Endpoint på Linux-distribusjonen.

RHEL og varianter (CentOS, Fedora, Oracle Linux, Amazon Linux 2, Rocky og Alma)

sudo dnf install mdatp

eller

sudo yum install mdatp

Obs!

Hvis du har flere Microsoft-repositorier konfigurert på enheten, kan du være spesifikk om hvilket repositorium du vil installere pakken fra. Følgende eksempel viser hvordan du installerer pakken fra production kanalen hvis du også har insiders-fast konfigurert repositoriumkanalen på denne enheten. Denne situasjonen kan skje hvis du bruker flere Microsoft-produkter på enheten. Avhengig av distribusjonen og versjonen av serveren kan repositoriumaliaset være forskjellig fra det i eksemplet nedenfor.

# list all repositories

sudo dnf repolist

eller

# list all repositories

sudo yum repolist

...

packages-microsoft-com-prod packages-microsoft-com-prod 316

packages-microsoft-com-prod-insiders-fast packages-microsoft-com-prod-ins 2

...

Hvis du for eksempel vil installere pakken fra produksjonsrepositoriet:

sudo dnf --enablerepo=packages-microsoft-com-prod install mdatp

eller

sudo yum --enablerepo=packages-microsoft-com-prod install mdatp

SLES og varianter

sudo zypper install mdatp

Obs!

Hvis du har flere Microsoft-repositorier konfigurert på enheten, kan du være spesifikk om hvilket repositorium du vil installere pakken fra. Følgende eksempel viser hvordan du installerer pakken fra production kanalen hvis du også har insiders-fast konfigurert repositoriumkanalen på denne enheten. Denne situasjonen kan skje hvis du bruker flere Microsoft-produkter på enheten.

zypper repos

...

# | Alias | Name | ...

XX | packages-microsoft-com-insiders-fast | microsoft-insiders-fast | ...

XX | packages-microsoft-com-prod | microsoft-prod | ...

...

sudo zypper install packages-microsoft-com-prod:mdatp

Ubuntu- og Debian-systemer

sudo apt install mdatp

Obs!

Hvis du har flere Microsoft-repositorier konfigurert på enheten, kan du være spesifikk om hvilket repositorium du vil installere pakken fra. Følgende eksempel viser hvordan du installerer pakken fra production kanalen hvis du også har insiders-fast konfigurert repositoriumkanalen på denne enheten. Denne situasjonen kan skje hvis du bruker flere Microsoft-produkter på enheten.

cat /etc/apt/sources.list.d/*

deb [arch=arm64,armhf,amd64] https://packages.microsoft.com/config/ubuntu/18.04/prod insiders-fast main

deb [arch=amd64] https://packages.microsoft.com/config/ubuntu/18.04/prod bionic main

sudo apt -t bionic install mdatp

Obs!

Omstart er IKKE nødvendig når du har installert eller oppdatert Microsoft Defender for endepunkt på Linux bortsett fra når du kjører auditD i uforanderlig modus.

Mariner

sudo dnf install mdatp

Obs!

Hvis du har flere Microsoft-repositorier konfigurert på enheten, kan du være spesifikk om hvilket repositorium du vil installere pakken fra. Følgende eksempel viser hvordan du installerer pakken fra production kanalen hvis du også har insiders-slow konfigurert repositoriumkanalen på denne enheten. Denne situasjonen kan skje hvis du bruker flere Microsoft-produkter på enheten.

sudo dnf config-manager --disable mariner-official-extras-preview

sudo dnf config-manager --enable mariner-official-extras

Last ned pålastingspakken

Last ned pålastingspakken fra Microsoft Defender portalen.

Advarsel

Ompakking av installasjonspakken defender for endepunkt er ikke et støttet scenario. Dette kan påvirke integriteten til produktet negativt og føre til uønskede resultater, inkludert, men ikke begrenset til å utløse manipuleringsvarsler og oppdateringer som ikke gjelder.

Viktig

Hvis du går glipp av dette trinnet, viser alle utførte kommandoer en advarsel som angir at produktet er ulisensiert.

mdatp health Kommandoen returnerer også en verdi for false.

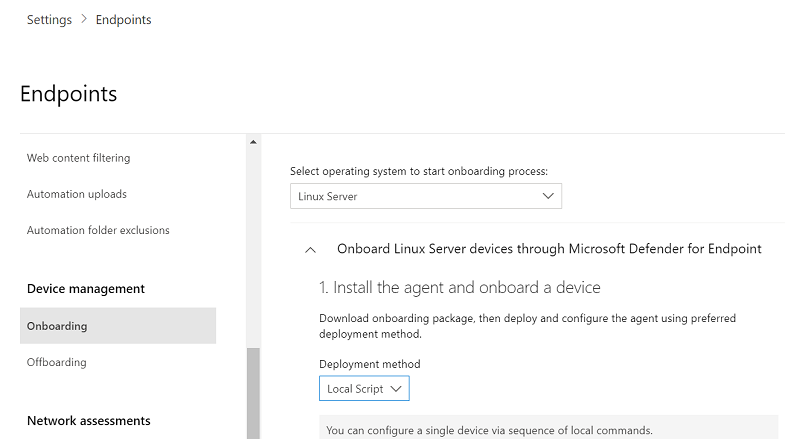

Gå tilPålasting avenhetsbehandling>> for innstillinger> for endepunkter i Microsoft Defender-portalen.

Velg Linux Server som operativsystem i den første rullegardinmenyen. Velg Lokalt skript som distribusjonsmetode i den andre rullegardinmenyen.

Velg Last ned pålastingspakke. Lagre filen som

WindowsDefenderATPOnboardingPackage.zip.

Kontroller at du har filen fra en ledetekst, og pakk ut innholdet i arkivet:

ls -ltotal 8 -rw-r--r-- 1 test staff 5752 Feb 18 11:22 WindowsDefenderATPOnboardingPackage.zipunzip WindowsDefenderATPOnboardingPackage.zipArchive: WindowsDefenderATPOnboardingPackage.zip inflating: MicrosoftDefenderATPOnboardingLinuxServer.py

Klientkonfigurasjon

Kopier

MicrosoftDefenderATPOnboardingLinuxServer.pytil målenheten.Obs!

Klientenheten er i utgangspunktet ikke knyttet til en organisasjon, og orgId-attributtet er tomt.

mdatp health --field org_idKjør én av følgende kommandoer, avhengig av scenarioet ditt:

Obs!

Hvis du vil kjøre denne kommandoen, må du ha

pythonellerpython3installert på enheten, avhengig av distro og versjon. Hvis det er nødvendig, kan du se trinnvise instruksjoner for hvordan du installerer Python på Linux.Hvis du kjører RHEL 8.x eller Ubuntu 20.04 eller nyere, må du bruke

python3. Utfør denne kommandoen:sudo python3 MicrosoftDefenderATPOnboardingLinuxServer.pyFor andre distros og versjoner må du bruke

python. Utfør denne kommandoen:sudo python MicrosoftDefenderATPOnboardingLinuxServer.pyKontroller at enheten nå er knyttet til organisasjonen, og rapporter en gyldig organisasjons-ID:

mdatp health --field org_idKontroller tilstandsstatusen for produktet ved å kjøre følgende kommando. En returverdi

trueangir at produktet fungerer som forventet:mdatp health --field healthyViktig

Når produktet starter for første gang, laster det ned de nyeste definisjonene for skadelig programvare. Denne prosessen kan ta opptil et par minutter, avhengig av nettverkstilkoblingen. I løpet av denne tiden returnerer kommandoen nevnt tidligere en verdi av

false. Du kan kontrollere statusen for definisjonsoppdateringen ved hjelp av følgende kommando:mdatp health --field definitions_statusDu må kanskje også konfigurere en proxy etter å ha fullført den første installasjonen. Se Konfigurere Defender for endepunkt på Linux for statisk proxy-søk: Konfigurasjon etter installasjon.

Kjør en antivirusregistreringstest for å bekrefte at enheten er riktig pålastet og rapporterer til tjenesten. Utfør følgende trinn på den nylig pålastede enheten:

Sørg for at sanntidsbeskyttelse er aktivert (angitt av et resultat av

trueå kjøre følgende kommando):mdatp health --field real_time_protection_enabledHvis den ikke er aktivert, utfører du følgende kommando:

mdatp config real-time-protection --value enabledHvis du vil kjøre en gjenkjenningstest, åpner du et Terminal-vindu og kjører deretter følgende kommando:

curl -o /tmp/eicar.com.txt https://secure.eicar.org/eicar.com.txtDu kan kjøre flere gjenkjenningstester på ZIP-filer ved hjelp av én av følgende kommandoer:

curl -o /tmp/eicar_com.zip https://secure.eicar.org/eicar_com.zip curl -o /tmp/eicarcom2.zip https://secure.eicar.org/eicarcom2.zipFilene må settes i karantene av Defender for endepunkt på Linux.

Bruk følgende kommando til å liste opp alle oppdagede trusler:

mdatp threat list

Kjør en EDR-gjenkjenningstest og simulere en gjenkjenning for å bekrefte at enheten er riktig pålastet og rapporterer til tjenesten. Utfør følgende trinn på den nylig pålastede enheten:

Kontroller at den innebygde Linux-serveren vises i Microsoft Defender XDR. Hvis dette er den første pålastingen av maskinen, kan det ta opptil 20 minutter før den vises.

Last ned og pakk ut skriptfilen til en innebygd Linux server, og kjør deretter følgende kommando:

./mde_linux_edr_diy.shEtter noen minutter skal en gjenkjenning heves i Microsoft Defender XDR.

Se på varseldetaljene, tidslinjen for maskinen, og utfør de vanlige undersøkelsestrinnene.

Programvarekrav

Hvis du vil ha informasjon, kan du se Programvarekrav.

Feilsøke installasjonsproblemer

Hvis du opplever installasjonsproblemer, gjør du følgende for selvfeilsøking:

Hvis du vil ha informasjon om hvordan du finner loggen som genereres automatisk når det oppstår en installasjonsfeil, kan du se Logginstallasjonsproblemer.

Hvis du vil ha informasjon om vanlige installasjonsproblemer, kan du se Installasjonsproblemer.

Hvis tilstanden til enheten er

false, kan du se defender for endepunktagentens tilstandsproblemer.Hvis du vil ha informasjon om problemer med produktytelsen, kan du se Feilsøke ytelsesproblemer.

Hvis du vil ha informasjon om proxy- og tilkoblingsproblemer, kan du se Feilsøke problemer med skytilkoblingen.

Hvis du vil ha støtte fra Microsoft, åpner du en støtteforespørsel og oppgir loggfilene som opprettes ved hjelp av klientanalysen.

Slik bytter du mellom kanaler

Hvis du for eksempel vil endre kanal fra Insiders-Fast til produksjon, gjør du følgende:

Avinstaller

Insiders-Fast channelversjonen av Defender for Endpoint på Linux.sudo dnf remove mdatpeller

sudo yum remove mdatpDeaktiver Defender for endepunkt på Linux Insiders-Fast kanal

sudo dnf config-manager --disable packages-microsoft-com-fast-prodeller

sudo yum-config-manager --disable packages-microsoft-com-fast-prodInstaller Microsoft Defender for endepunkt på Linux ved hjelp av

Production channel, og ta enheten i Microsoft Defender-portalen på nytt.

Slik konfigurerer du policyer for Defender for Endpoint på Linux

Hvis du vil konfigurere antivirus- og EDR-innstillinger, kan du se følgende artikler:

- Behandling av sikkerhetsinnstillinger for Defender for endepunkt beskriver hvordan du konfigurerer innstillinger i Microsoft Defender-portalen. (Denne metoden anbefales.)

- Angi innstillinger for Defender for Endpoint på Linux beskriver innstillingene du kan konfigurere.

Avinstaller Defender for endepunkt på Linux

Utfør følgende kommando for Linux distribusjon for manuell avinstallasjon.

-

sudo dnf remove mdatpellersudo yum remove mdatp(avhengig av pakkebehandling) for RHEL og varianter (CentOS og Oracle Linux). -

sudo zypper remove mdatpfor SLES og varianter. -

sudo apt purge mdatpfor Ubuntu- og Debian-systemer. -

sudo dnf remove mdatpfor Mariner

Beslektet innhold

Andre distribusjonsmetoder:

- Distribusjonsverktøybasert distribusjon (anbefales)

- Installasjonsskriptbasert distribusjon

- Ansible-basert distribusjon

- Kokkebasert distribusjon

- Marionettbasert distribusjon

- Saltstack-basert distribusjon

- Golden Image-basert distribusjon

- Koble de ikke-Azure maskinene dine til Defender for skyen med Defender for Endpoint (direkte pålasting ved hjelp av Defender for skyen)

- Distribusjonsveiledning for Defender for Endpoint på Linux for SAP

- Installer Defender for Endpoint på Linux til en egendefinert plassering

Tips

Vil du lære mer? Kommuniser med Microsoft Sikkerhet-fellesskapet i det tekniske fellesskapet vårt: Microsoft Defender for endepunkt Tech Community.