Utfør handling på avanserte jaktspørringsresultater

Gjelder for:

- Microsoft Defender XDR

Viktig

Noe informasjon i denne artikkelen er knyttet til et forhåndsutgitt produkt, som kan endres vesentlig før det utgis kommersielt. Microsoft gir ingen garantier, uttrykt eller underforstått, med hensyn til informasjonen som er oppgitt her.

Du kan raskt inneholde trusler eller håndtere kompromitterte ressurser som du finner i avansert jakt ved hjelp av kraftige og omfattende handlingsalternativer. Med disse alternativene kan du:

- Utføre ulike handlinger på enheter

- Karantenefiler

Nødvendige tillatelser

Hvis du vil utføre handlinger på enheter gjennom avansert jakt, trenger du en rolle i Microsoft Defender for endepunkt med tillatelse til å sende utbedringshandlinger på enheter.

Viktig

Microsoft anbefaler at du bruker roller med færrest tillatelser. Dette bidrar til å forbedre sikkerheten for organisasjonen. Global administrator er en svært privilegert rolle som bør begrenses til nødscenarioer når du ikke kan bruke en eksisterende rolle.

Hvis du ikke kan gjøre noe, kontakter du en global administrator for å få følgende tillatelse:

Aktive utbedringshandlinger > Trussel- og sårbarhetsbehandling – utbedringshåndtering

Hvis du vil gjøre noe på e-postmeldinger gjennom avansert jakt, trenger du en rolle i Microsoft Defender for Office 365 for å søke etter og tømme e-postmeldinger.

Utføre ulike handlinger på enheter

Du kan utføre følgende handlinger på enheter som identifiseres av DeviceId kolonnen i spørringsresultatene:

- Isolere berørte enheter til å inneholde en infeksjon eller hindre angrep fra å bevege seg sidelengs

- Samle inn undersøkelsespakke for å få mer rettsmedisinsk informasjon

- Kjør en antivirusskanning for å finne og fjerne trusler ved hjelp av de nyeste oppdateringene for sikkerhetsintelligens

- Start en automatisert undersøkelse for å kontrollere og utbedre trusler på enheten og muligens andre berørte enheter

- Begrense appkjøring til bare Microsoft-signerte kjørbare filer, noe som forhindrer påfølgende trusselaktivitet gjennom skadelig programvare eller andre ikke-klarerte kjørbare filer

Hvis du vil lære mer om hvordan disse svarhandlingene utføres gjennom Microsoft Defender for endepunkt, kan du lese om svarhandlinger på enheter.

Karantenefiler

Du kan distribuere karantenehandlingen på filer slik at de settes i karantene automatisk når de oppstår. Når du velger denne handlingen, kan du velge mellom følgende kolonner for å identifisere hvilke filer i spørringsresultatene som skal settes i karantene:

-

SHA1: I de mest avanserte jakttabellene refererer denne kolonnen til SHA-1 for filen som påvirkes av den registrerte handlingen. Hvis for eksempel en fil ble kopiert, vil denne berørte filen være den kopierte filen. -

InitiatingProcessSHA1: I de fleste avanserte jakttabeller refererer denne kolonnen til filen som er ansvarlig for å starte den registrerte handlingen. Hvis for eksempel en underordnet prosess ble startet, vil denne startfilen være en del av den overordnede prosessen. -

SHA256: Denne kolonnen er SHA-256-ekvivalenten til filen som identifiseres avSHA1kolonnen. -

InitiatingProcessSHA256: Denne kolonnen er SHA-256-ekvivalenten til filen som identifiseres avInitiatingProcessSHA1kolonnen.

Hvis du vil vite mer om hvordan karantenehandlinger utføres og hvordan filer kan gjenopprettes, kan du lese om svarhandlinger på filer.

Obs!

Hvis du vil finne filer og sette dem i karantene, bør spørringsresultatene også inneholde DeviceId verdier som enhetsidentifikatorer.

Hvis du vil utføre noen av de beskrevne handlingene, velger du én eller flere poster i spørringsresultatene, og deretter velger du Utfør handlinger. En veiviser veileder deg gjennom prosessen med å velge og deretter sende inn dine foretrukne handlinger.

Utføre ulike handlinger på e-postmeldinger

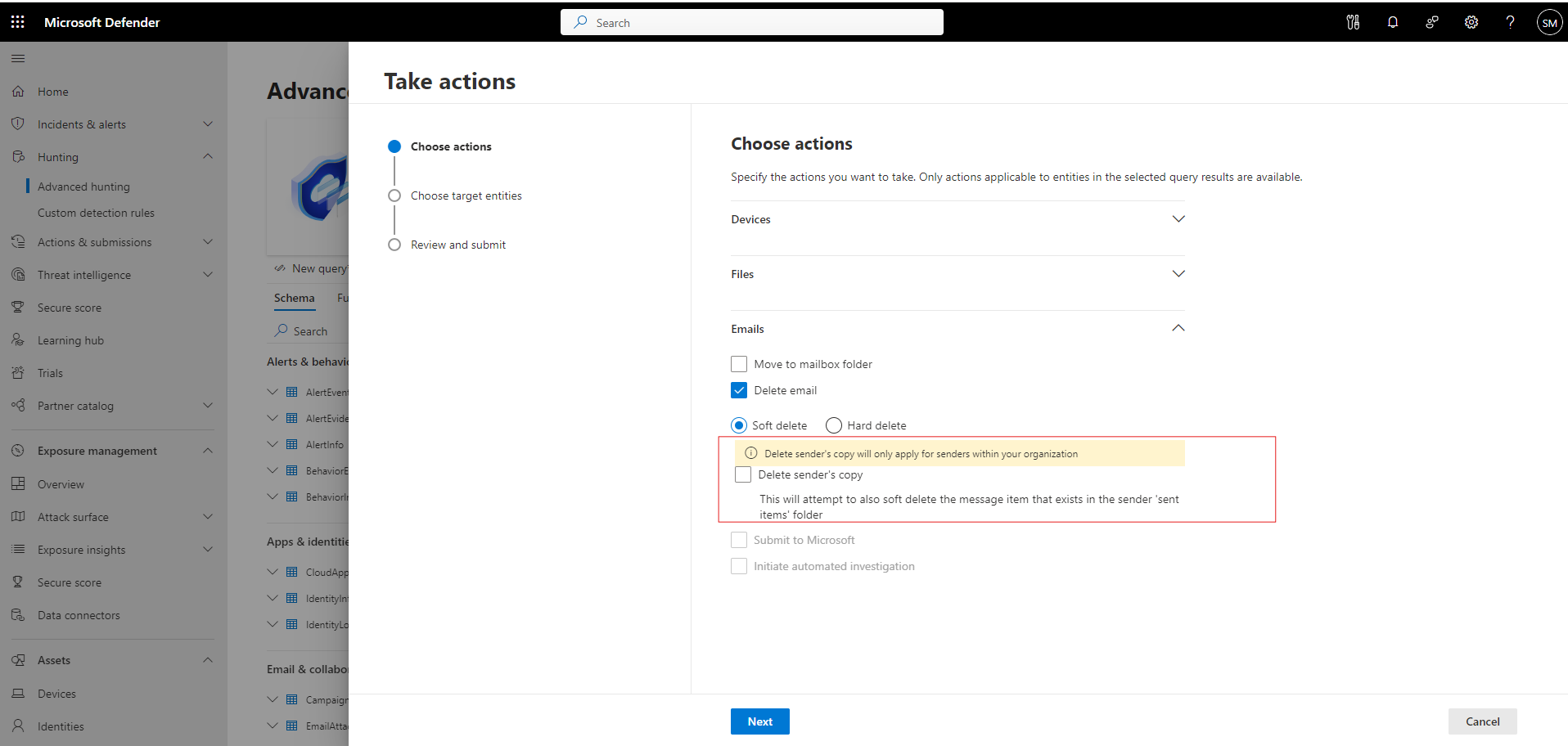

Bortsett fra enhetsfokuserte utbedringstrinn, kan du også utføre noen handlinger på e-postmeldinger fra spørringsresultatene. Velg oppføringene du vil utføre handlinger på, velg Utfør handlinger, og velg deretter valget ditt fra følgende under Velg handlinger:

Move to mailbox folder– velg denne handlingen for å flytte e-postmeldingene til søppelpost-, innboks- eller Slettede elementer-mappenVær oppmerksom på at du kan flytte e-postresultater som består av elementer i karantene (for eksempel ved falske positiver) ved å velge innboksalternativet .

Delete email– velg denne handlingen for å flytte e-postmeldinger til Slettede elementer-mappen (Slett midlertidig) eller slette dem permanent (Slett hardt)Hvis du velger Myk sletting , slettes også meldingene automatisk fra avsenderens Sendte elementer-mappe hvis avsenderen er i organisasjonen.

Automatisk myk sletting av avsenderens kopi er tilgjengelig for resultater ved hjelp av

EmailEventsog-tabelleneEmailPostDeliveryEvents, men ikke tabellenUrlClickEvents. I tillegg bør resultatet inneholde kolonneneEmailDirectionogSenderFromAddresskolonnene for dette handlingsalternativet som skal vises i veiviseren Forefør handlinger. Avsenderens kopieringsopprydding gjelder for e-postmeldinger og utgående e-postmeldinger i intraorganisasjonen, slik at bare avsenderens kopi slettes mykt for disse e-postmeldingene. Innkommende meldinger er utenfor omfanget.Se følgende spørring som referanse:

EmailEvents | where ThreatTypes contains "spam" | project NetworkMessageId,RecipientEmailAddress, EmailDirection, SenderFromAddress, LatestDeliveryAction,LatestDeliveryLocation

Du kan også angi et utbedringsnavn og en kort beskrivelse av handlingen som er utført for enkelt å spore den i handlingssenterloggen. Du kan også bruke godkjennings-ID-en til å filtrere etter disse handlingene i handlingssenteret. Denne ID-en er angitt på slutten av veiviseren:

Disse e-posthandlingene gjelder også for egendefinerte gjenkjenninger .

Se gjennom handlinger som er utført

Hver handling registreres enkeltvis i handlingssenteret under Handlingssenterlogg> (security.microsoft.com/action-center/history). Gå til handlingssenteret for å kontrollere statusen for hver handling.

Obs!

Noen tabeller i denne artikkelen er kanskje ikke tilgjengelige i Microsoft Defender for endepunkt. Slå på Microsoft Defender XDR for å lete etter trusler ved hjelp av flere datakilder. Du kan flytte avanserte jaktarbeidsflyter fra Microsoft Defender for endepunkt til Microsoft Defender XDR ved å følge trinnene i Overføre avanserte jaktspørringer fra Microsoft Defender for endepunkt.

Relaterte artikler

- Oversikt over avansert jakt

- Lær spørringsspråket

- Arbeide med spørringsresultater

- Forstå skjemaet

- Oversikt over handlingssenter

Tips

Vil du lære mer? Kommuniser med Microsoft Sikkerhet-fellesskapet i det tekniske fellesskapet vårt: Microsoft Defender XDR Tech Community.