Distribuer beskyttelse mot løsepengevirus for Microsoft 365-leieren

Løsepengevirus er en type utpressingsangrep som ødelegger eller krypterer filer og mapper, og hindrer tilgang til kritiske data. Commodity ransomware vanligvis sprer seg som et virus som infiserer enheter og bare krever malware utbedring. Menneskestyrt løsepengevirus er et resultat av et aktivt angrep fra nettkriminelle som infiltrerer en organisasjons lokale eller skybaserte IT-infrastruktur, hever rettighetene deres og distribuerer løsepengevirus til kritiske data.

Når angrepet er fullført, krever en angriper penger fra ofre i bytte mot slettede filer, dekrypteringsnøkler for krypterte filer eller et løfte om ikke å frigi sensitive data til det mørke nettet eller det offentlige Internett. Human-drevet ransomware kan også brukes til å stenge kritiske maskiner eller prosesser, for eksempel de som trengs for industriell produksjon, bringe normal forretningsdrift til en stopp før løsepenger er betalt og skaden er korrigert, eller organisasjonen remediates skaden selv.

En menneskelig-operert ransomware angrep kan være katastrofale for bedrifter i alle størrelser og er vanskelig å rydde opp, krever fullstendig motstander utkastelse for å beskytte mot fremtidige angrep. I motsetning til vare ransomware, menneskelig-operert ransomware kan fortsette å true bedrifter operasjoner etter den første løsepenger forespørsel.

Obs!

Et løsepengevirusangrep på en Microsoft 365-leier forutsetter at angriperen har gyldig brukerkontolegitimasjon for en leier og har tilgang til alle filene og ressursene som er tillatt for brukerkontoen. En angriper uten gyldig legitimasjon for brukerkonto må dekryptere inaktive data som har blitt kryptert av Microsoft 365-standard og forbedret kryptering. For mer informasjon, kan du se Oversikt over kryptering og nøkkeladministrasjon.

Hvis du vil ha mer informasjon om beskyttelse mot løsepengevirus på tvers av Microsoft-produkter, kan du se disse ekstra løsepengevirusressursene.

Sikkerhet i skyen er et partnerskap

Sikkerheten til Microsoft-skytjenestene dine er et partnerskap mellom deg og Microsoft:

- Microsoft-skytjenester er bygd på et grunnlag av tillit og sikkerhet. Microsoft gir deg sikkerhetskontroller og funksjoner som hjelper deg med å beskytte dataene og programmene dine.

- Du eier dataene og identitetene dine og ansvaret for å beskytte dem, sikkerheten til de lokale ressursene og sikkerheten til skykomponentene du kontrollerer.

Ved å kombinere disse funksjonene og ansvarsoppgavene kan vi gi den beste beskyttelsen mot et løsepengevirusangrep.

Utbedrings- og gjenopprettingsfunksjoner for løsepengevirus som følger med Microsoft 365

En ransomware angriper som har infiltrert en Microsoft 365 leier kan holde organisasjonen for løsepenger ved å:

- Slette filer eller e-post

- Kryptere filer på plass

- Kopiere filer utenfor leieren (dataeksfiltrering)

Microsoft 365 onlinetjenester imidlertid ha mange innebygde funksjoner og kontroller for å beskytte kundedata mot løsepengevirusangrep. Avsnittene nedenfor gir et sammendrag. Hvis du vil ha mer informasjon om hvordan Microsoft beskytter kundedata, beskyttelse mot skadelig programvare og løsepengevirus i Microsoft 365.

Obs!

Et løsepengevirusangrep på en Microsoft 365-leier forutsetter at angriperen har gyldig brukerkontolegitimasjon for en leier og har tilgang til alle filene og ressursene som er tillatt for brukerkontoen. En angriper uten gyldig legitimasjon for brukerkonto må dekryptere inaktive data som har blitt kryptert av Microsoft 365-standard og forbedret kryptering. For mer informasjon, kan du se Oversikt over kryptering og nøkkeladministrasjon.

Slette filer eller e-post

Filer i SharePoint og OneDrive for Business er beskyttet av:

Versjonskontroll

Microsoft 365 beholder minst 500 versjoner av en fil som standard, og kan konfigureres til å beholde flere.

Lær opp brukerne om hvordan de gjenoppretter tidligere versjoner av filer, for å minimere belastningen på sikkerhets- og brukerstøttepersonalet.

Papirkurv

Hvis løsepengeviruset oppretter en ny kryptert kopi av filen og sletter den gamle filen, har kundene 93 dager på seg til å gjenopprette den fra papirkurven. Etter 93 dager finnes det et 14-dagers vindu der Microsoft fortsatt kan gjenopprette dataene.

Hvis du vil minimere belastningen på sikkerhets- og brukerstøttepersonalet, kan du lære opp brukerne om hvordan de gjenoppretter filer fra papirkurven.

-

En fullstendig selvbetjent gjenopprettingsløsning for SharePoint og OneDrive som gjør det mulig for administratorer og sluttbrukere å gjenopprette filer fra et hvilket som helst tidspunkt i løpet av de siste 30 dagene.

Lær opp brukerne på Filgjenoppretting for å minimere belastningen på sikkerhets- og IT-brukerstøttepersonalet.

For OneDrive- og SharePoint-filer kan Microsoft rulle tilbake til et tidligere tidspunkt i opptil 14 dager hvis du blir rammet av et masseangrep.

E-post er beskyttet av:

Gjenoppretting av enkeltelementer og postboksoppbevaring, der du kan gjenopprette elementer i en postboks ved utilsiktet eller skadelig sletting for tidlig. Du kan rulle tilbake e-postmeldinger som slettes innen 14 dager som standard, som kan konfigureres opptil 30 dager.

Oppbevaringspolicyer lar deg beholde uforanderlige kopier av e-post for den konfigurerte oppbevaringsperioden.

Kryptere filer på plass

Som tidligere beskrevet er filer i SharePoint og OneDrive for Business beskyttet mot skadelig kryptering med:

- Versjonskontroll

- Papirkurv

- Bibliotek for bevaringssperring

Hvis du vil ha mer informasjon, kan du se Håndtere datakorrupsjon i Microsoft 365.

Kopiere filer utenfor leieren

Du kan forhindre at en angriper av løsepengevirus kopierer filer utenfor leieren med:

policyer for Microsoft Purview hindring av datatap (DLP)

Oppdag, advar og blokker risikabel, utilsiktet eller upassende deling av data som inneholder:

Personlige opplysninger, for eksempel personlig identifisering av informasjon (PII) for overholdelse av regionale personvernforskrifter.

Konfidensiell organisasjonsinformasjon basert på følsomhetsetiketter.

Microsoft Defender for skyapper

Blokker nedlastinger av sensitiv informasjon, for eksempel filer.

Du kan også bruke øktpolicyer for Defender for Cloud Apps appkontroll for betinget tilgang til å overvåke informasjonsflyten mellom en bruker og et program i sanntid.

Hva er i denne løsningen

Denne løsningen veileder deg gjennom distribusjonen av Microsoft 365-beskyttelses- og begrensningsfunksjoner, konfigurasjoner og pågående operasjoner for å minimere muligheten for en angriper av løsepengevirus til å bruke de kritiske dataene i Microsoft 365-leieren og holde organisasjonen for løsepenger.

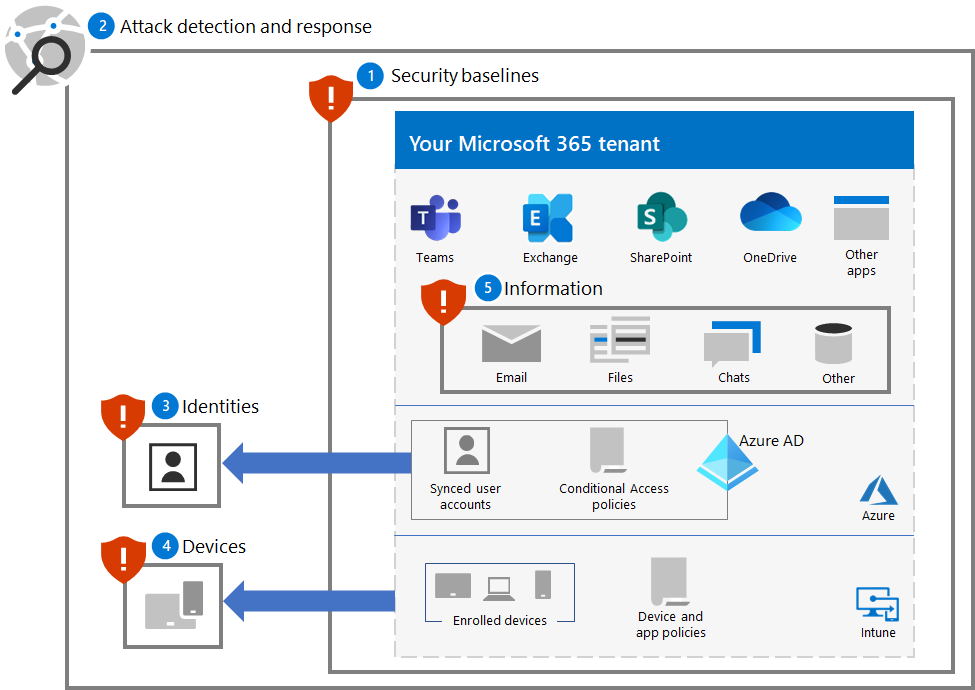

Trinnene i denne løsningen er:

- Konfigurer opprinnelige sikkerhetsreferanser

- Distribuer angrepsgjenkjenning og respons

- Beskytt identiteter

- Beskytt enheter

- Beskytt informasjon

Her er de fem trinnene i løsningen som er distribuert for Microsoft 365-leieren.

Denne løsningen bruker prinsippene for nulltillit:

- Bekreft eksplisitt: Godkjenn og godkjenn alltid basert på alle tilgjengelige datapunkter.

- Bruk minst tilgang til rettigheter: Begrens brukertilgang med Just-In-Time og Just-Enough-Access (JIT/JEA), risikobaserte adaptive policyer og databeskyttelse.

- Anta brudd: Minimer eksplosjonsradius og segmenttilgang. Bekreft ende-til-ende-kryptering og bruk analyse for å få synlighet, drive trusselregistrering og forbedre forsvar.

I motsetning til konvensjonell intranetttilgang, som stoler på alt bak en organisasjons brannmur, behandler nulltillit hver pålogging og tilgang som om den stammer fra et ukontrollert nettverk, enten det er bak organisasjonens brannmur eller på Internett. nulltillit krever beskyttelse for nettverket, infrastrukturen, identitetene, endepunktene, appene og dataene.

Microsoft 365-funksjoner og -funksjoner

Hvis du vil beskytte Microsoft 365-leieren mot løsepengevirusangrep, kan du bruke disse Microsoft 365-funksjonene og -funksjonene for disse trinnene i løsningen.

1. Opprinnelig sikkerhet

| Funksjon eller funksjon | Beskrivelse | Hjelper... | Lisenser |

|---|---|---|---|

| Microsoft Sikkerhetsvurdering | Måler sikkerhetsstillingen til en Microsoft 365-leier. | Vurder sikkerhetskonfigurasjonen og foreslå forbedringer. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Regler for reduksjon av angrepsoverflaten | Reduserer organisasjonens sårbarhet for cyberangrep ved hjelp av en rekke konfigurasjonsinnstillinger. | Blokker mistenkelig aktivitet og sårbart innhold. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Innstillinger for Exchange-e-post | Aktiverer tjenester som reduserer organisasjonens sårbarhet for et e-postbasert angrep. | Forhindre innledende tilgang til leieren gjennom phishing og andre e-postbaserte angrep. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Microsoft Windows, Microsoft Edge og Microsoft 365 Apps for Enterprise-innstillinger | Gir bransjestandard sikkerhetskonfigurasjoner som er allment kjente og godt testet. | Forhindre angrep gjennom Windows, Edge og Microsoft 365 Apps for Enterprise. | Microsoft 365 E3 eller Microsoft 365 E5 |

2. Gjenkjenning og svar

| Funksjon eller funksjon | Beskrivelse | Bidrar til å oppdage og svare på ... | Lisenser |

|---|---|---|---|

| Microsoft Defender XDR | Kombinerer signaler og orkestrerer funksjoner i én enkelt løsning. Gjør det mulig for sikkerhetsteknikere å sy sammen trusselsignaler og bestemme hele omfanget og virkningen av en trussel. Automatiserer handlinger for å forhindre eller stoppe angrepet og selvhelbrede berørte postbokser, endepunkter og brukeridentiteter. |

Hendelser, som er de kombinerte varslene og dataene som utgjør et angrep. | Microsoft 365 E5 eller Microsoft 365 E3 med Microsoft 365 E5 Security-tillegget |

| Microsoft Defender for identitet | Identifiserer, oppdager og undersøker avanserte trusler, kompromitterte identiteter og ondsinnede insiderhandlinger rettet mot organisasjonen gjennom et skybasert sikkerhetsgrensesnitt, bruker lokal Active Directory Domain Services (AD DS)-signaler. | Legitimasjonskompromisse for AD DS-kontoer. | Microsoft 365 E5 eller Microsoft 365 E3 med Microsoft 365 E5 Security-tillegget |

| Microsoft Defender for Office 365 | Beskytter organisasjonen mot skadelige trusler fra e-postmeldinger, koblinger og samarbeidsverktøy. Beskytter mot skadelig programvare, phishing, forfalskning og andre angrepstyper. |

Phishing-angrep. | Microsoft 365 E5 eller Microsoft 365 E3 med Microsoft 365 E5 Security-tillegget |

| Microsoft Defender for endepunkt | Aktiverer gjenkjenning og respons på avanserte trusler på tvers av endepunkter (enheter). | Skadelig programvare- og enhetskompromisse. | Microsoft 365 E5 eller Microsoft 365 E3 med Microsoft 365 E5 Security-tillegget |

| Microsoft Entra ID-beskyttelse | Automatiserer gjenkjenning og utbedring av identitetsbaserte risikoer og undersøkelser av disse risikoene. | Legitimasjonskompromisse for Microsoft Entra kontoer og videresending av rettigheter. | Microsoft 365 E5 eller Microsoft 365 E3 med Microsoft 365 E5 Security-tillegget |

| Defender for Cloud Apps | En sikkerhetsmegler for skytilgang for oppdagelse, undersøkelser og styring på tvers av alle Microsoft- og tredjeparts skytjenester. | Sideveksling og dataeksfiltrering. | Microsoft 365 E5 eller Microsoft 365 E3 med Microsoft 365 E5 Security-tillegget |

3. Identiteter

| Funksjon eller funksjon | Beskrivelse | Bidrar til å forhindre ... | Lisenser |

|---|---|---|---|

| Microsoft Entra passordbeskyttelse | Blokkere passord fra en felles liste og egendefinerte oppføringer. | Skybasert eller lokal passordbestemmelse for brukerkonto. | Microsoft 365 E3 eller Microsoft 365 E5 |

| MFA håndheves med betinget tilgang | Krev MFA basert på egenskapene for brukerpålogginger med policyer for betinget tilgang. | Legitimasjonskompromisse og tilgang. | Microsoft 365 E3 eller Microsoft 365 E5 |

| MFA håndheves med risikobasert betinget tilgang | Krev MFA basert på risikoen for brukerpålogginger med Microsoft Entra ID-beskyttelse. | Legitimasjonskompromisse og tilgang. | Microsoft 365 E5 eller Microsoft 365 E3 med Microsoft 365 E5 Security-tillegget |

4. Enheter

For administrasjon av enheter og apper:

| Funksjon eller funksjon | Beskrivelse | Bidrar til å forhindre ... | Lisenser |

|---|---|---|---|

| Microsoft Intune | Administrer enheter og programmene som kjører på dem. | Risiko og tilgang for enheten eller appen. | Microsoft 365 E3 eller E5 |

For Windows 11 eller 10 enheter:

| Funksjon eller funksjon | Beskrivelse | Hjelper... | Lisenser |

|---|---|---|---|

| Microsoft Defender brannmur | Gir en vertsbasert brannmur. | Forhindre angrep fra innkommende, uønsket nettverkstrafikk. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Microsoft Defender Antivirus | Gir beskyttelse mot skadelig programvare for enheter (endepunkter) ved hjelp av maskinlæring, analyse av store data, detaljert forskning på trusselresistens og Infrastruktur for Microsoft-skyen. | Forhindre installasjon og kjøring av skadelig programvare. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Microsoft Defender SmartScreen | Beskytter mot nettsteder og programmer for phishing eller skadelig programvare, og nedlasting av potensielt skadelige filer. | Blokker eller advar når du kontrollerer nettsteder, nedlastinger, apper og filer. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Microsoft Defender for endepunkt | Bidrar til å forhindre, oppdage, undersøke og svare på avanserte trusler på tvers av enheter (endepunkter). | Beskytt mot nettverksmanipulering. | Microsoft 365 E5 eller Microsoft 365 E3 med Microsoft 365 E5 Security-tillegget |

5. Informasjon

| Funksjon eller funksjon | Beskrivelse | Hjelper... | Lisenser |

|---|---|---|---|

| Kontrollert mappetilgang | Beskytter dataene dine ved å kontrollere apper mot en liste over kjente, klarerte apper. | Hindre at filer endres eller krypteres av løsepengevirus. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Microsoft Purview informasjonsbeskyttelse | Aktiverer følsomhetsetiketter som skal brukes på informasjon som kan løses i løsepenger | Hindre bruk av eksfiltrert informasjon. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Hindring av datatap (DLP) | Beskytter sensitive data og reduserer risikoen ved å hindre at brukere deler dem på en upassende måte. | Forhindre dataeksfiltrering. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Defender for Cloud Apps | En sikkerhetsmegler for skytilgang for oppdagelse, undersøkelse og styring. | Oppdag sideveksling og forhindre dataeksfiltrering. | Microsoft 365 E5 eller Microsoft 365 E3 med Microsoft 365 E5 Security-tillegget |

Innvirkning på brukere og endringsadministrasjon

Distribusjon av flere sikkerhetsfunksjoner og implementering av krav og sikkerhetspolicyer for Microsoft 365-leieren kan påvirke brukerne.

Du kan for eksempel innføre en ny sikkerhetspolicy som krever at brukere oppretter nye team for bestemte bruksområder med en liste over brukerkontoer som medlemmer, i stedet for enklere å opprette et team for alle brukere i organisasjonen. Dette kan bidra til å forhindre at en angriper med løsepengevirus utforsker team som ikke er tilgjengelige for angriperens kompromitterte brukerkonto og målretter ressursene til teamet i det påfølgende angrepet.

Denne grunnleggende løsningen identifiserer når nye konfigurasjoner eller anbefalte sikkerhetspolicyer kan påvirke brukerne, slik at du kan utføre den nødvendige endringsbehandlingen.

Neste trinn

Bruk disse trinnene til å distribuere omfattende beskyttelse for Microsoft 365-leieren:

- Konfigurer opprinnelige sikkerhetsreferanser

- Distribuer angrepsgjenkjenning og respons

- Beskytt identiteter

- Beskytt enheter

- Beskytt informasjon

Flere ressurser for løsepengevirus

Viktig informasjon fra Microsoft:

- Den økende trusselen om ransomware, Microsoft On the Issues blogginnlegg på 20 juli 2021

- Menneskestyrt løsepengevirus

- Distribuere løsepengevirusforebygginger raskt

- 2021-Microsoft-rapport om digitalt forsvar (se side 10–19)

- Ransomware: En gjennomgripende og pågående trusselanalyserapport i Microsoft Defender-portalen

- Microsofts fremgangsmåte for gjenkjennings- og responsteam (DART) og anbefalte fremgangsmåter og case-studier

Microsoft 365:

- Maksimer ransomware-robusthet med Azure og Microsoft 365

- Ransomware hendelse respons playbooks

- Beskyttelse mot skadelig programvare og løsepengevirus

- Beskytt Windows 10 PC-en mot løsepengevirus

- Håndtere løsepengevirus i SharePoint Online

- Rapporter om trusselanalyse for løsepengevirus i Microsoft Defender-portalen

Microsoft Defender XDR:

Microsoft Azure:

- Azure Defenses for Ransomware Attack

- Maksimer ransomware-robusthet med Azure og Microsoft 365

- Plan for sikkerhetskopiering og gjenoppretting for å beskytte mot løsepengevirus

- Bidra til å beskytte mot løsepengevirus med Microsoft Azure Backup (26-minutters video)

- Gjenopprette fra systemisk identitet kompromiss

- Avansert angrepsgjenkjenning i fleretrinn i Microsoft Sentinel

- Fusion Detection for Ransomware i Microsoft Sentinel

Microsoft Defender for Cloud Apps:

Blogginnlegg fra Microsoft Security-teamet:

Tre trinn for å forhindre og gjenopprette løsepengevirus (september 2021)

En guide til bekjempelse av menneskestyrt løsepengevirus: Del 1 (september 2021)

Viktige trinn for hvordan Microsofts gjenkjennings- og responsteam (DART) utfører hendelsesundersøkelser for løsepengevirus.

En guide til bekjempelse av menneskedrevet løsepengevirus: Del 2 (september 2021)

Anbefalinger og anbefalte fremgangsmåter.

Bli robust ved å forstå risiko for cybersikkerhet: Del 4 – navigering i aktuelle trusler (mai 2021)

Se delen om løsepengevirus .

Menneskestyrte ransomware-angrep: En forhindret katastrofe (mars 2020)

Inkluderer angrepskjedeanalyser av faktiske angrep.

Ransomware svar - å betale eller ikke å betale? (Desember 2019)

Norsk Hydro reagerer på løsepengevirusangrep med åpenhet (desember 2019)