Implementatie

Azure-app Configuration ondersteunt de volgende methoden voor het lezen en beheren van uw configuratie tijdens de implementatie:

- ARM-sjabloon

- Bicep

- Terraform

Azure-app Configuratie-resources in implementatie beheren

Azure Resource Manager-autorisatie

U moet Azure Resource Manager-machtigingen hebben om Azure-app configuratieresources te beheren. Rollen voor op rollen gebaseerd toegangsbeheer van Azure (Azure RBAC) die deze machtigingen bieden, omvatten de actie Microsoft.AppConfiguration/configurationStores/write of Microsoft.AppConfiguration/configurationStores/* . Ingebouwde rollen met deze actie zijn onder andere:

- Eigenaar

- Inzender

Azure-app Configuratiegegevens beheren in de implementatie

Azure-app Configuratiegegevens, zoals sleutelwaarden en momentopnamen, kunnen worden beheerd in de implementatie. Wanneer u App Configuration-gegevens beheert met deze methode, is het raadzaam om de Azure Resource Manager-verificatiemodus van uw configuratiearchief in te stellen op PassThrough. Deze verificatiemodus zorgt ervoor dat gegevenstoegang een combinatie van gegevensvlak- en Azure Resource Manager-beheerrollen vereist en ervoor zorgt dat gegevenstoegang correct kan worden toegeschreven aan de aanroeper voor implementatie voor controledoeleinden.

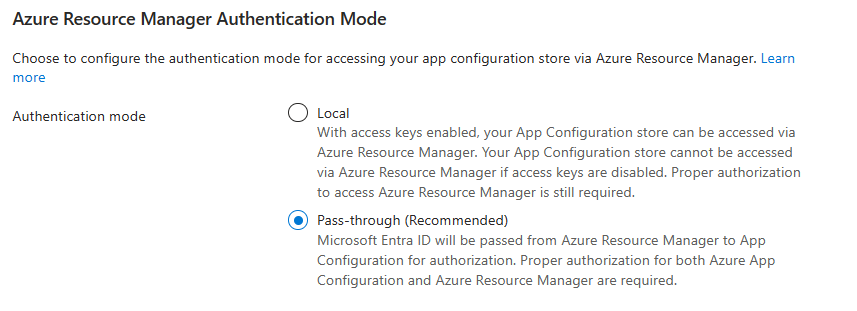

Verificatiemodus van Azure Resource Manager

Voer de volgende stappen uit om de verificatiemodus van Azure Resource Manager van een Azure-app-configuratieresource in Azure Portal te configureren:

Navigeer naar uw Azure-app-configuratieresource in Azure Portal

Zoek de instelling voor toegangsinstellingen onder Instellingen

Selecteer de aanbevolen passthrough-verificatiemodus onder azure Resource Manager-verificatiemodus

Notitie

De lokale verificatiemodus is bedoeld voor compatibiliteit met eerdere versies en heeft verschillende beperkingen. Het biedt geen ondersteuning voor de juiste controle voor toegang tot gegevens in de implementatie. In de lokale verificatiemodus is toegang tot sleutel-waardegegevens in een ARM-sjabloon/Bicep/Terraform uitgeschakeld als verificatie van toegangssleutels is uitgeschakeld. Azure-app machtigingen voor configuratiegegevensvlak zijn niet vereist voor toegang tot gegevens in de lokale verificatiemodus.

Azure-app-configuratieautorisatie

Wanneer de Azure Resource Manager-verificatiemodus van uw App Configuration-resource is ingesteld op Passthrough, moet u Azure-app machtigingen voor configuratiegegevens hebben om Azure-app configuratiegegevens in de implementatie te kunnen lezen en beheren. Deze vereiste is naast de machtigingsvereisten voor basislijnbeheer van de resource. Azure-app machtigingen voor configuratiegegevensvlak zijn Microsoft.AppConfiguration/configurationStores/*/read en Microsoft.AppConfiguration/configurationStores/*/write. Ingebouwde rollen met deze actie zijn onder andere:

- Eigenaar van app-configuratiegegevens

- Lezer van app-configuratiegegevens

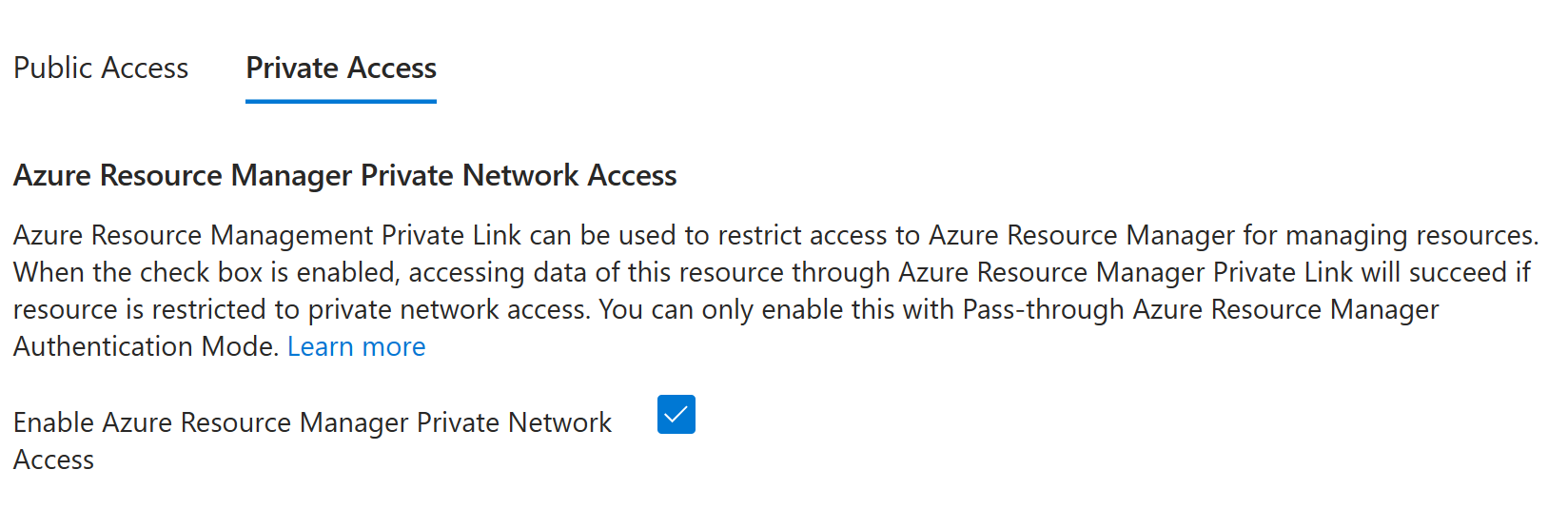

Toegang tot privénetwerk

Wanneer een App Configuration-resource is beperkt tot toegang tot privénetwerken, worden implementaties die toegang hebben tot App Configuration-gegevens via openbare netwerken geblokkeerd. Als u geslaagde implementaties wilt inschakelen wanneer de toegang tot een App Configuration-resource is beperkt tot privénetwerken, moet u de volgende acties uitvoeren:

- Private Link voor Azure Resource Management moet worden ingesteld

- Voor de App Configuration-resource moet de verificatiemodus van Azure Resource Manager zijn ingesteld op PassThrough

- Voor de App Configuration-resource moet azure Resource Manager-privénetwerktoegang zijn ingeschakeld

- Implementaties die toegang hebben tot App Configuration-gegevens, moeten worden uitgevoerd via de geconfigureerde privékoppeling van Azure Resource Manager

Als aan al deze criteria wordt voldaan, worden implementaties die toegang hebben tot App Configuration-gegevens geslaagd.

Als u azure Resource Manager-privénetwerktoegang wilt inschakelen voor een Azure-app-configuratieresource in Azure Portal, voert u de volgende stappen uit:

Navigeer naar uw Azure-app-configuratieresource in Azure Portal

Zoek de netwerkinstelling onder Instellingen

Schakel Privétoegang van Azure Resource Manager in onder Privétoegang inschakelen

Notitie

Azure Resource Manager-privénetwerktoegang kan alleen worden ingeschakeld onder de passthrough-verificatiemodus .

Volgende stappen

Raadpleeg de onderstaande documentatie voor meer informatie over de implementatie met behulp van een ARM-sjabloon en Bicep.