Service-eindpunten voor virtueel netwerk

VNet-service-eindpunten (Virtual Network) bieden veilige en directe connectiviteit met Azure-services via een geoptimaliseerde route via het Backbone-netwerk van Azure. Met eindpunten kunt u uw kritieke Azure-serviceresources alleen beveiligen naar uw virtuele netwerken. Met service-eindpunten kunnen privé IP-adressen in het VNet het eindpunt van een Azure-service bereiken zonder dat hiervoor een openbaar IP-adres in het VNet nodig is.

Notitie

Microsoft raadt het gebruik van Azure Private Link en privé-eindpunten aan voor veilige en privétoegang tot services die worden gehost op het Azure-platform. Azure Private Link richt een netwerkinterface in in een virtueel netwerk van uw keuze voor Azure-services, zoals Azure Storage of Azure SQL. Zie Azure Private Link en wat is een privé-eindpunt? voor meer informatie.

Service-eindpunten zijn beschikbaar voor de volgende Azure-services en -regio's. De Microsoft.* -resource bevindt zich tussen haakjes. Schakel deze resource in vanaf de subnetzijde tijdens het configureren van service-eindpunten voor uw service:

Algemeen verkrijgbaar

- Azure Storage (Microsoft.Storage): Algemeen beschikbaar in alle Azure-regio's.

- Service-eindpunten voor meerdere regio's van Azure Storage (Microsoft.Storage.Global): algemeen beschikbaar in alle Azure-regio's.

- Azure SQL Database (Microsoft.Sql): Algemeen beschikbaar in alle Azure-regio's.

- Azure Synapse Analytics (Microsoft.Sql): Algemeen beschikbaar in alle Azure-regio's voor toegewezen SQL-pools (voorheen SQL DW).

- Azure Database for PostgreSQL-server (Microsoft.Sql): Algemeen beschikbaar in Azure-regio's waar de databaseservice beschikbaar is.

- Azure Database for MySQL-server (Microsoft.Sql): Algemeen beschikbaar in Azure-regio's waar de databaseservice beschikbaar is.

- Azure Database for MariaDB (Microsoft.Sql): Algemeen beschikbaar in Azure-regio's waar de databaseservice beschikbaar is.

- Azure Cosmos DB (Microsoft.AzureCosmosDB): algemeen beschikbaar in alle Azure-regio's.

- Azure Key Vault (Microsoft.KeyVault): algemeen beschikbaar in alle Azure-regio's.

- Azure Service Bus (Microsoft.ServiceBus): algemeen beschikbaar in alle Azure-regio's.

- Azure Event Hubs (Microsoft.EventHub): algemeen beschikbaar in alle Azure-regio's.

- Azure-app Service (Microsoft.Web): Algemeen beschikbaar in alle Azure-regio's waar App Service beschikbaar is.

- Azure Cognitive Services (Microsoft.CognitiveServices): Algemeen beschikbaar in alle Azure-regio's waar Azure AI-services beschikbaar zijn.

Openbare preview

- Azure Container Registry (Microsoft.ContainerRegistry): Preview beschikbaar in beperkte Azure-regio's waar Azure Container Registry beschikbaar is.

Voor recente updates kijkt u op de pagina Azure Virtual Network Updates (Updates voor Azure Virtual Network).

Belangrijkste voordelen

Service-eindpunten bieden de volgende voordelen:

Verbeterde beveiliging voor uw Azure-servicebronnen: VNet-privéadresruimten kunnen elkaar overlappen. U kunt overlappende spaties niet gebruiken om verkeer dat afkomstig is van uw VNet uniek te identificeren. Met service-eindpunten kunt u Azure-servicebronnen naar uw virtuele netwerk beveiligen door de VNet-identiteit uit te breiden naar de service. Zodra u service-eindpunten in uw virtuele netwerk inschakelt, kunt u een regel voor een virtueel netwerk toevoegen om de Azure-servicebronnen te beveiligen in uw virtuele netwerk. De regel toevoeging biedt verbeterde beveiliging door volledig openbare internettoegang tot resources te verwijderen en alleen verkeer van uw virtuele netwerk toe te staan.

Optimale routering voor Azure-serviceverkeer van uw virtuele netwerk: Tegenwoordig dwingen alle routes in uw virtuele netwerk die internetverkeer afdwingen naar uw on-premises en/of virtuele apparaten ook verkeer van de Azure-service af om dezelfde route te nemen als het internetverkeer. Service-eindpunten bieden een optimale routering voor Azure-verkeer.

Eindpunten zorgen er altijd voor dat serviceverkeer rechtstreeks van uw virtuele netwerk naar de service op het Microsoft Azure-backbone-netwerk gaat. Door het verkeer op het Azure-backbone-netwerk in stand te houden, kunt u het uitgaande internetverkeer vanuit uw virtuele netwerk blijven controleren en bewaken via geforceerd tunnelen, zonder dat dit van invloed is op het serviceverkeer. Zie Routering van verkeer van virtuele Netwerken in Azure voor meer informatie over door de gebruiker gedefinieerde routes en geforceerde tunneling.

Eenvoudig te installeren met minder beheeroverhead: u hebt geen gereserveerde, openbare IP-adressen meer nodig in uw virtuele netwerken om Azure-resources via een IP-firewall te beveiligen. Er zijn geen NAT-apparaten (Network Address Translation) of gatewayapparaten vereist om de service-eindpunten in te stellen. U kunt service-eindpunten configureren via één selectie op een subnet. Er is geen extra overhead voor het onderhouden van de eindpunten.

Beperkingen

- De functie is alleen beschikbaar voor virtuele netwerken die zijn geïmplementeerd met behulp van het Azure Resource Manager-implementatiemodel.

- Eindpunten worden ingeschakeld in subnetten die zijn geconfigureerd in virtuele Azure-netwerken. Eindpunten kunnen niet worden gebruikt voor verkeer van uw on-premises services naar Azure-services. Zie Toegang tot beveiligde Azure-services vanaf on-premises voor meer informatie

- Voor Azure SQL geldt een service-eindpunt alleen voor Azure-serviceverkeer binnen de regio van een virtueel netwerk.

- Voor Azure Data Lake Storage (ADLS) Gen 1 is de VNet-integratiefunctie alleen beschikbaar voor virtuele netwerken binnen dezelfde regio. Houd er ook rekening mee dat integratie van virtuele netwerken voor ADLS Gen1 gebruikmaakt van de beveiliging van het service-eindpunt van het virtuele netwerk tussen uw virtuele netwerk en Microsoft Entra-id om extra beveiligingsclaims in het toegangstoken te genereren. Deze claims worden vervolgens gebruikt om het virtuele netwerk te verifiëren bij het Data Lake Storage Gen1-account en toegang toe te staan. De tag Microsoft.AzureActiveDirectory die wordt vermeld onder services die service-eindpunten ondersteunen, wordt alleen gebruikt voor het ondersteunen van service-eindpunten voor ADLS Gen 1. Microsoft Entra ID biedt geen systeemeigen ondersteuning voor service-eindpunten. Zie Netwerkbeveiliging in Azure Data Lake Storage Gen1 voor meer informatie over VNet-integratie in Azure Data Lake Storage Gen1.

- Een virtueel netwerk kan worden gekoppeld aan maximaal 200 verschillende abonnementen en regio's door elke ondersteunde service waarvoor actieve VNet-regels zijn geconfigureerd.

Azure-services beveiligen naar virtuele netwerken

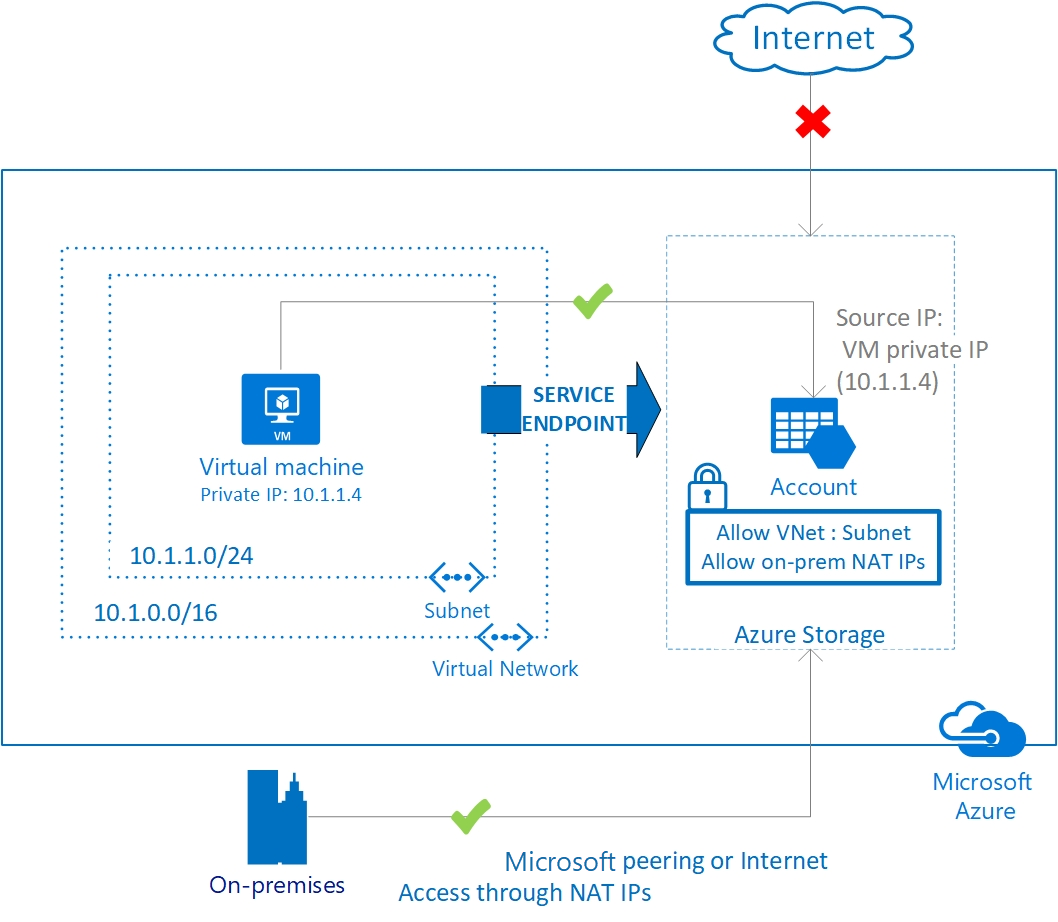

Een service-eindpunt voor een virtueel netwerk biedt de identiteit van het virtuele netwerk voor de Azure-service. Zodra u service-eindpunten in uw virtuele netwerk inschakelt, kunt u een regel voor een virtueel netwerk toevoegen om de Azure-servicebronnen te beveiligen in uw virtuele netwerk.

Tegenwoordig maakt Azure-serviceverkeer vanaf een virtueel netwerk gebruik van openbare IP-adressen als IP-bronadressen. Bij gebruik van service-eindpunten schakelt serviceverkeer over op het gebruik van privéadressen van virtuele netwerken als bron-IP-adressen bij het toegang krijgen tot de Azure-service vanuit een virtueel netwerk. Hierdoor hebt u toegang tot de services zonder dat u gereserveerde openbare IP-adressen nodig hebt die worden gebruikt in IP-firewalls.

Notitie

Met service-eindpunten worden de IP-bronadressen van de virtuele machines in het subnet voor serviceverkeer overgeschakeld van het gebruik van openbare IPv4-adressen naar IPv4-privéadressen. Bestaande firewallregels voor Azure-service die gebruikmaken van openbare IP-adressen werken na deze overschakeling niet meer. Zorg ervoor dat deze overschakeling is toegestaan op basis van de firewallregels voor Azure-service vóórdat u de service-eindpunten instelt. Er kan ook een tijdelijke onderbreking in het serviceverkeer van dit subnet optreden tijdens het configureren van de service-eindpunten.

Azure-servicetoegang beveiligen vanuit on-premises

Azure-servicebronnen die zijn beveiligd met virtuele netwerken, zijn standaard niet bereikbaar vanuit on-premises netwerken. Als u verkeer wilt toestaan vanaf on-premises netwerken, moet u ook openbare IP-adressen (doorgaans NAT) vanaf uw on-premises netwerken of ExpressRoute toestaan. U kunt deze IP-adressen toevoegen via de IP-firewallconfiguratie voor Azure-servicebronnen.

ExpressRoute: Als u ExpressRoute gebruikt voor Microsoft-peering vanaf uw locatie, moet u de NAT-IP-adressen identificeren die u gebruikt. De NAT IP-adressen worden door de klant verstrekt of geleverd door de serviceprovider. Voor toegang tot uw serviceresources moet u deze openbare IP-adressen toestaan in de instelling voor IP-firewall voor de resource. Zie de Vereisten voor ExpressRoute NAT voor meer informatie over NAT voor ExpressRoute Microsoft-peering.

Configuratie

- Service-eindpunten configureren op een subnet in een virtueel netwerk. Eindpunten werken met alle soorten rekenprocessen die worden uitgevoerd in dat subnet.

- U kunt meerdere service-eindpunten configureren voor alle ondersteunde Azure-services (Azure Storage of Azure SQL Database, bijvoorbeeld) op een subnet.

- Voor Azure SQL Database moeten virtuele netwerken zich in dezelfde regio bevinden als de Azure-serviceresource. Voor alle andere services kunt u Azure-servicebronnen beveiligen naar virtuele netwerken in elke regio.

- Het virtuele netwerk waar het eindpunt is geconfigureerd, kan zich in hetzelfde abonnement bevinden als de Azure-serviceresource, maar ook in een ander abonnement. Zie Inrichten voor meer informatie over de benodigde machtigingen voor het instellen van eindpunten en het koppelen van Azure-services.

- Voor ondersteunde services kunt u nieuwe of bestaande resources koppelen aan virtuele netwerken met behulp van service-eindpunten.

Overwegingen

Nadat u een service-eindpunt hebt ingeschakeld, schakelen de bron-IP-adressen over van het gebruik van openbare IPv4-adressen naar het privé-IPv4-adres bij de communicatie met de service vanuit dat subnet. Bestaande open TCP-verbindingen met de service worden hierbij gesloten. Zorg ervoor dat er geen kritieke taken worden uitgevoerd wanneer u een service-eindpunt voor een service voor een subnet in- of uitschakelt. Zorg er ook voor dat uw toepassingen automatisch verbinding kunnen maken met Azure-services nadat de wisseling van IP-adres heeft plaatsgevonden.

Het wisselen van IP-adres heeft alleen gevolgen voor het serviceverkeer vanuit uw virtuele netwerk. Er is geen invloed op ander verkeer dat is geadresseerd aan of van de openbare IPv4-adressen die zijn toegewezen aan uw virtuele machines. Als u voor Azure-services bestaande firewallregels hebt waarin gebruik wordt gemaakt van openbare IP-adressen voor Azure, werken deze regels niet meer nadat is overgeschakeld op privéadressen van virtuele netwerken.

Met service-eindpunten blijven DNS-vermeldingen voor Azure-services ongewijzigd en blijven ze omzetten naar openbare IP-adressen die zijn toegewezen aan de Azure-service.

Netwerkbeveiligingsgroepen (NSG's) met de service-eindpunten:

- NSG's staan standaard uitgaand internetverkeer toe en staan ook verkeer van uw VNet naar Azure-services toe. Dit verkeer blijft werken met service-eindpunten zoals dat is.

- Als u al het uitgaande internetverkeer wilt weigeren en alleen verkeer naar specifieke Azure-services wilt toestaan, kunt u dit doen met behulp van servicetags in uw NSG's. U kunt ondersteunde Azure-services opgeven als bestemming in uw NSG-regels en Azure biedt ook het onderhoud van IP-adressen die onder elke tag staan. Zie Azure-servicelabels voor NSG's voor meer informatie.

Scenario's

- Virtuele netwerken met peers, verbonden of meerdere virtuele netwerken: als u Azure-services wilt koppelen aan meerdere subnetten binnen een virtueel netwerk of aan meerdere virtuele netwerken, kunt u in elk van de subnetten service-eindpunten inschakelen en de Azure-serviceresources vervolgens aan al deze subnetten koppelen.

- Uitgaand verkeer filteren van een virtueel netwerk naar Azure-services: als u het verkeer wilt inspecteren of filteren dat vanuit een virtueel netwerk naar een Azure-service wordt verzonden, kunt u een virtueel netwerkapparaat binnen het virtuele netwerk implementeren. U kunt dan service-eindpunten toepassen op het subnet waarop het virtueel-netwerkapparaat is geïmplementeerd en Azure-serviceresources alleen koppelen aan dit subnet. Dit scenario kan handig zijn als u het filteren van virtuele netwerkapparaten wilt gebruiken om de toegang van azure-services van uw virtuele netwerk te beperken tot specifieke Azure-resources. Zie Egress with network virtual appliances (Uitgaand verkeer met virtueel-netwerkapparaten) voor meer informatie.

- Azure-resources beveiligen naar services die rechtstreeks in virtuele netwerken zijn geïmplementeerd: u kunt verschillende Azure-services rechtstreeks implementeren in specifieke subnetten in een virtueel netwerk. U kunt Azure-serviceresources koppelen aan subnetten voor beheerde services door een service-eindpunt in te stellen in het subnet van deze beheerde services.

- Schijfverkeer van een virtuele Azure-machine: Schijfverkeer van virtuele machines voor beheerde en onbeheerde schijven wordt niet beïnvloed door routeringswijzigingen voor service-eindpunten voor Azure Storage. Dit verkeer omvat zowel diskIO als koppelen en ontkoppelen. U kunt REST-toegang tot pagina-blobs beperken om netwerken te selecteren via service-eindpunten en Azure Storage-netwerkregels.

Logboekregistratie en problemen oplossen

Zodra u service-eindpunten voor een specifieke service hebt geconfigureerd, controleert u of de route van het service-eindpunt van kracht is door:

- Valideer het IP-bronadres van een serviceaanvraag in servicediagnose. In alle nieuwe aanvragen met service-eindpunten wordt het IP-bronadres voor de aanvraag weergegeven als het privéadres van het virtuele netwerk, toegewezen aan de client die de aanvraag vanuit uw virtuele netwerk uitvoert. Zonder het eindpunt is het adres een openbaar IP-adres van Azure.

- Het weergeven van de effectieve routes in een netwerkinterface in een subnet. De route naar de service:

- Toont een meer specifieke standaardroute naar de adresvoorvoegselbereiken van elke service

- Heeft een nextHopType van VirtualNetworkServiceEndpoint

- Geeft aan dat een meer directe verbinding met de service van kracht is in vergelijking met eventuele geforceerde tunnelingroutes

Notitie

Service-eindpuntroutes overschrijven alle BGP-routes voor de overeenkomst met het adresvoorvoegsel van een Azure-service. Zie problemen met effectieve routes oplossen voor meer informatie.

Inrichting

Service-eindpunten kunnen onafhankelijk van elkaar worden geconfigureerd door een gebruiker met schrijftoegang tot een virtueel netwerk. Als u Azure-servicebronnen naar een VNet wilt beveiligen, moet de gebruiker gemachtigd zijn voor Microsoft.Network/virtualNetworks/subnetten/joinViaServiceEndpoint/action voor de toegevoegde subnetten. De ingebouwde servicebeheerdersrollen bevatten standaard deze machtiging. U kunt de machtiging wijzigen door aangepaste rollen te maken.

Zie ingebouwde Azure-rollen voor meer informatie over ingebouwde rollen. Zie Aangepaste Azure-rollen voor meer informatie over het toewijzen van specifieke machtigingen aan aangepaste rollen.

Virtuele netwerken en Azure-serviceresources kunnen binnen hetzelfde abonnement of in verschillende abonnementen aanwezig zijn. Bepaalde Azure-services (niet alle) zoals Azure Storage en Azure Key Vault ondersteunen ook service-eindpunten in verschillende Active Directory-tenants (AD). Dit betekent dat het virtuele netwerk en de Azure-serviceresource zich in verschillende Active Directory-tenants (AD) kunnen bevinden. Raadpleeg de documentatie voor afzonderlijke services voor meer informatie.

Prijzen en beperkingen

Er worden geen extra kosten in rekening gebracht voor het gebruik van service-eindpunten. Het huidige prijsmodel voor Azure-services (Azure Storage, Azure SQL Database, enzovoort) is momenteel van toepassing.

Er is geen limiet voor het totale aantal service-eindpunten in een virtueel netwerk.

Bepaalde Azure-services, zoals Azure Storage-accounts, kunnen limieten afdwingen voor het aantal subnetten dat wordt gebruikt voor het beveiligen van de resource. Raadpleeg de documentatie voor verschillende services in de sectie Volgende stappen voor meer informatie.

Beleid voor VNet-service-eindpunten

Met beleid voor VNet-service-eindpunten kunt u verkeer van virtuele netwerken naar Azure-services filteren. Dit filter staat alleen specifieke Azure-servicebronnen toe via service-eindpunten. Beleid voor service-eindpunten zorgt voor nauwkeurig toegangsbeheer voor verkeer van Virtual Network naar Azure-services. Zie Service-eindpuntbeleid voor virtuele netwerken voor meer informatie.

Veelgestelde vragen

Zie veelgestelde vragen over service-eindpunten voor virtuele netwerken.

Volgende stappen

- Service-eindpunten voor virtuele netwerken configureren

- Een Azure Storage-account beveiligen naar een virtueel netwerk

- Een Azure SQL Database beveiligen in een virtueel netwerk

- Een Azure Synapse Analytics beveiligen in een virtueel netwerk

- Privé-eindpunten en service-eindpunten vergelijken

- Beleid voor service-eindpunten voor een virtueel netwerk

- Azure Resource Manager-sjabloon

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor