Antimalwarebeleid configureren in EOP

Tip

Wist u dat u de functies in Microsoft Defender XDR gratis kunt uitproberen voor Office 365 Abonnement 2? Gebruik de proefversie van 90 dagen Defender voor Office 365 in de Microsoft Defender portal. Meer informatie over wie zich kan registreren en proefabonnementen kan uitvoeren op Try Microsoft Defender voor Office 365.

In Microsoft 365-organisaties met postvakken in Exchange Online of zelfstandige Exchange Online Protection -organisaties (EOP) zonder Exchange Online postvakken, worden e-mailberichten automatisch beveiligd tegen malware door EOP. EOP maakt gebruik van antimalwarebeleid voor instellingen voor malwarebeveiliging. Zie Antimalwarebeveiliging voor meer informatie.

Tip

We raden u aan om alle gebruikers in te schakelen en toe te voegen aan het vooraf ingestelde standaard- en/of strikte beveiligingsbeleid. Zie Beveiligingsbeleid configureren voor meer informatie.

Het standaardbeleid voor antimalware is automatisch van toepassing op alle geadresseerden. Voor meer granulariteit kunt u ook aangepast antimalwarebeleid maken dat van toepassing is op specifieke gebruikers, groepen of domeinen in uw organisatie.

Opmerking

Het standaardbeleid voor antimalware is van toepassing op binnenkomende en uitgaande e-mail. Aangepast antimalwarebeleid is alleen van toepassing op binnenkomende e-mail.

U kunt antimalwarebeleid configureren in de Microsoft Defender portal of in PowerShell (Exchange Online PowerShell voor Microsoft 365-organisaties met postvakken in Exchange Online; zelfstandige EOP PowerShell voor organisaties zonder Exchange Online postvakken).

Wat moet u weten voordat u begint?

U opent de Microsoft Defender portal op https://security.microsoft.com. Gebruik om rechtstreeks naar de pagina https://security.microsoft.com/antimalwarev2Antimalware te gaan.

Zie Verbinding maken met Exchange Online PowerShell als u verbinding wilt maken met Exchange Online PowerShell. Zie Verbinding maken met Exchange Online Protection PowerShell als je verbinding wilt maken met zelfstandige EOP PowerShell.

Aan u moeten machtigingen zijn toegewezen voordat u de procedures in dit artikel kunt uitvoeren. U beschikt tevens over de volgende opties:

Microsoft Defender XDR Op rollen gebaseerd toegangsbeheer (RBAC) (Als Email & samenwerking>Defender voor Office 365 machtigingen actief zijn

. Is alleen van invloed op de Defender-portal, niet op PowerShell: Autorisatie en instellingen/Beveiligingsinstellingen/Basisbeveiligingsinstellingen (beheren) of Autorisatie en instellingen/Beveiligingsinstellingen/Kernbeveiligingsinstellingen (lezen).

. Is alleen van invloed op de Defender-portal, niet op PowerShell: Autorisatie en instellingen/Beveiligingsinstellingen/Basisbeveiligingsinstellingen (beheren) of Autorisatie en instellingen/Beveiligingsinstellingen/Kernbeveiligingsinstellingen (lezen).-

- Beleid toevoegen, wijzigen en verwijderen: lidmaatschap van de rolgroepen Organisatiebeheer of Beveiligingsbeheerder .

- Alleen-lezentoegang tot beleid: lidmaatschap van de rolgroepen Globale lezer, Beveiligingslezer of Alleen-weergeven organisatiebeheer .

Microsoft Entra machtigingen: lidmaatschap van de rollen Globale beheerder*, Beveiligingsbeheerder, Globale lezer of Beveiligingslezer geeft gebruikers de vereiste machtigingen en machtigingen voor andere functies in Microsoft 365.

Belangrijk

* Microsoft raadt u aan rollen te gebruiken met de minste machtigingen. Het gebruik van accounts met lagere machtigingen helpt de beveiliging voor uw organisatie te verbeteren. Globale beheerder is een zeer bevoorrechte rol die moet worden beperkt tot scenario's voor noodgevallen wanneer u een bestaande rol niet kunt gebruiken.

Zie EOP-beleidsinstellingen voor antimalware voor onze aanbevolen instellingen voor antimalwarebeleid.

Tip

Instellingen in het standaard- of aangepaste antimalwarebeleid worden genegeerd als een geadresseerde ook is opgenomen in het standaard- of strikt vooraf ingestelde beveiligingsbeleid. Zie Volgorde en prioriteit van e-mailbeveiliging voor meer informatie.

De Microsoft Defender-portal gebruiken om antimalwarebeleid te maken

Ga in de Microsoft Defender portal op https://security.microsoft.comnaar Email & Samenwerkingsbeleid>& Regels>Bedreigingsbeleid>Antimalware in de sectie Beleidsregels. Gebruik om rechtstreeks naar de pagina https://security.microsoft.com/antimalwarev2Antimalware te gaan.

Selecteer op de pagina Antimalware de optie

Maken om de nieuwe wizard antimalwarebeleid te openen.

Maken om de nieuwe wizard antimalwarebeleid te openen.Configureer deze instellingen op de pagina Naam van uw beleid :

- Naam: een unieke beschrijvende naam voor het beleid.

- Beschrijving: voer een optionele beschrijving in voor het beleid.

Wanneer u klaar bent op de pagina Uw beleid een naam toevoegen , selecteert u Volgende.

Identificeer op de pagina Gebruikers en domeinen de interne geadresseerden waarop het beleid van toepassing is (voorwaarden voor geadresseerden):

- Gebruikers: de opgegeven postvakken, e-mailgebruikers or e-mailcontactpersonen.

-

Groepen:

- Leden van de opgegeven distributiegroepen of beveiligingsgroepen met e-mail (dynamische distributiegroepen worden niet ondersteund).

- De opgegeven Microsoft 365 Groepen.

- Domeinen: alle geadresseerden in de organisatie met een primair e-mailadres in het opgegeven geaccepteerde domein.

Klik in het juiste vak, begin een waarde te typen en selecteer de gewenste waarde in de resultaten. Herhaal deze stap zo vaak als nodig is. Als u een bestaande waarde wilt verwijderen, selecteert u

naast de waarde.

naast de waarde.Voor gebruikers of groepen kunt u de meeste id's (naam, weergavenaam, alias, e-mailadres, accountnaam, enzovoort) gebruiken, maar de bijbehorende weergavenaam wordt weergegeven in de resultaten. Voor gebruikers of groepen voert u zelf een sterretje (*) in om alle beschikbare waarden te zien.

U kunt een voorwaarde slechts één keer gebruiken, maar de voorwaarde kan meerdere waarden bevatten:

Meerdere waarden van dezelfde voorwaarde gebruiken OF-logica (bijvoorbeeld <geadresseerde1> of <geadresseerde2>). Als de ontvanger overeenkomt met een van de opgegeven waarden, wordt het beleid daarop toegepast.

Verschillende typen voorwaarden gebruiken AND-logica. De geadresseerde moet voldoen aan alle opgegeven voorwaarden om het beleid op hen toe te passen. U configureert bijvoorbeeld een voorwaarde met de volgende waarden:

- Gebruikers:

romain@contoso.com - Groepen: Leidinggevenden

Het beleid wordt alleen toegepast

romain@contoso.comals hij ook lid is van de groep Leidinggevenden. Anders wordt het beleid niet op hem toegepast.- Gebruikers:

Deze gebruikers, groepen en domeinen uitsluiten: als u uitzonderingen wilt toevoegen voor de interne ontvangers op wie het beleid van toepassing is (uitzonderingen op ontvangers), selecteert u deze optie en configureert u de uitzonderingen.

U kunt een uitzondering slechts één keer gebruiken, maar de uitzondering kan meerdere waarden bevatten:

- Meerdere waarden van dezelfde uitzondering gebruiken OR-logica (bijvoorbeeld <geadresseerde1> of <geadresseerde2>). Als de ontvanger overeenkomt met een van de opgegeven waarden, wordt het beleid niet op deze waarden toegepast.

- Verschillende soorten uitzonderingen gebruiken OR-logica (bijvoorbeeld <ontvanger1> of <lid van groep1> of <lid van domein1>). Als de ontvanger overeenkomt met een van de opgegeven uitzonderingswaarden, wordt het beleid hierop niet toegepast.

Wanneer u klaar bent op de pagina Gebruikers en domeinen , selecteert u Volgende.

Configureer op de pagina Beveiligingsinstellingen de volgende instellingen:

Sectie Beveiligingsinstellingen :

Het algemene filter voor bijlagen inschakelen: als u deze optie selecteert, worden berichten met de opgegeven bijlagen behandeld als malware en worden ze automatisch in quarantaine geplaatst. U kunt de lijst wijzigen door op Bestandstypen aanpassen te klikken en waarden in de lijst te selecteren of op te heffen.

Zie Algemene bijlagenfilters in antimalwarebeleid voor de standaardwaarden en beschikbare waarden.

Wanneer deze typen worden gevonden: Selecteer een van de volgende waarden:

- Het bericht weigeren met een rapport over niet-bezorging (NDR) (dit is de standaardwaarde)

- Het bericht in quarantaine plaatsen

Automatisch opschonen van nul uur voor malware inschakelen: als u deze optie selecteert, plaatst ZAP malwareberichten die al zijn bezorgd in quarantaine. Zie Zero-hour auto purge (ZAP) voor malware voor meer informatie.

Quarantainebeleid: selecteer het quarantainebeleid dat van toepassing is op berichten die als malware in quarantaine zijn geplaatst. Standaard wordt het quarantainebeleid met de naam AdminOnlyAccessPolicy gebruikt voor malwaredetecties. Zie Anatomie van een quarantainebeleid voor meer informatie over dit quarantainebeleid.

Tip

Quarantainemeldingen zijn uitgeschakeld in het beleid met de naam AdminOnlyAccessPolicy. Als u ontvangers op de hoogte wilt stellen van berichten die in quarantaine zijn geplaatst als malware, maakt of gebruikt u een bestaand quarantainebeleid waarbij quarantainemeldingen zijn ingeschakeld. Zie Quarantainebeleid maken in de Microsoft Defender-portal voor instructies.

Gebruikers kunnen hun eigen berichten die als malware in quarantaine zijn geplaatst door antimalwarebeleid niet vrijgeven, ongeacht hoe het quarantainebeleid is geconfigureerd. Als het beleid toestaat dat gebruikers hun eigen berichten in quarantaine vrijgeven, mogen gebruikers in plaats daarvan de release van hun in quarantaine geplaatste malwareberichten aanvragen .

Sectie Meldingen :

Beheer sectie meldingen: selecteer geen, een of beide van de volgende opties:

- Een beheerder informeren over niet-bezorgde berichten van interne afzenders: als u deze optie selecteert, voert u een e-mailadres van de geadresseerde in het vak Beheer e-mailadres dat wordt weergegeven.

- Een beheerder informeren over niet-bezorgde berichten van externe afzenders: als u deze optie selecteert, voert u een e-mailadres van de geadresseerde in het vak Beheer e-mailadres in dat wordt weergegeven.

Tip

Beheer meldingen worden alleen verzonden voor bijlagen die zijn geclassificeerd als malware.

Het quarantainebeleid dat is toegewezen aan het antimalwarebeleid bepaalt of geadresseerden e-mailmeldingen ontvangen voor berichten die als malware in quarantaine zijn geplaatst.

Sectie Meldingen aanpassen : gebruik de instellingen in deze sectie om de berichteigenschappen aan te passen die worden gebruikt voor beheerdersmeldingen.

Aangepaste meldingstekst gebruiken: als u deze optie selecteert, gebruikt u de vakken Van naam en Van-adres die worden weergegeven om de naam en het e-mailadres van de afzender op te geven voor meldingen van beheerders.

Meldingen voor berichten van interne afzenders aanpassen : als u eerder Een beheerder informeren over niet-bezorgde berichten van interne afzenders hebt geselecteerd, gebruikt u de vakken Onderwerp en Bericht die in deze sectie worden weergegeven om het onderwerp en de berichttekst van meldingen van beheerders op te geven.

De sectie Meldingen voor berichten van externe afzenders aanpassen : als u eerder Een beheerder informeren over niet-ontvangen berichten van externe afzenders hebt geselecteerd, gebruikt u de vakken Onderwerp en Bericht die in deze sectie worden weergegeven om het onderwerp en de hoofdtekst van meldingen van beheerders op te geven.

Wanneer u klaar bent op de pagina Beveiligingsinstellingen , selecteert u Volgende.

Controleer uw instellingen op de pagina Controleren . U kunt in elke sectie Bewerken selecteren om de instellingen in de sectie te wijzigen. U kunt ook Vorige of de specifieke pagina in de wizard selecteren.

Wanneer u klaar bent op de pagina Controleren , selecteert u Verzenden.

Op de pagina Nieuw antimalwarebeleid gemaakt, kunt u de koppelingen selecteren om het beleid weer te geven, antimalwarebeleid te bekijken en meer te weten te komen over antimalwarebeleid.

Wanneer u klaar bent op de pagina Nieuw antimalwarebeleid maken, selecteert u Gereed.

Terug op de pagina Antimalware wordt het nieuwe beleid weergegeven.

Gebruik de Microsoft Defender portal om details van het antimalwarebeleid weer te geven

Ga in de Microsoft Defender portal op https://security.microsoft.comnaar Email & Samenwerkingsbeleid>& Regels>Bedreigingsbeleid>Antimalware in de sectie Beleidsregels. Als u rechtstreeks naar de pagina Antimalware wilt gaan, gebruikt https://security.microsoft.com/antimalwarev2u .

Op de pagina Antimalware worden de volgende eigenschappen weergegeven in de lijst met antimalwarebeleidsregels:

- Naam

-

Status: Waarden zijn:

- Altijd ingeschakeld voor het standaard antimalwarebeleid.

- Aan of uit voor andere antimalwarebeleidsregels.

- Prioriteit: Zie de sectie De prioriteit van aangepast antimalwarebeleid instellen voor meer informatie.

Als u de lijst met beleidsregels wilt wijzigen van normale in compacte afstand, selecteert u ![]() Lijstafstand wijzigen in compact of normaal en selecteert u

Lijstafstand wijzigen in compact of normaal en selecteert u ![]() vervolgens Lijst comprimeren.

vervolgens Lijst comprimeren.

Gebruik het ![]() vak Zoeken en een bijbehorende waarde om specifiek antimalwarebeleid te vinden.

vak Zoeken en een bijbehorende waarde om specifiek antimalwarebeleid te vinden.

Gebruik ![]() Exporteren om de lijst met beleidsregels te exporteren naar een CSV-bestand.

Exporteren om de lijst met beleidsregels te exporteren naar een CSV-bestand.

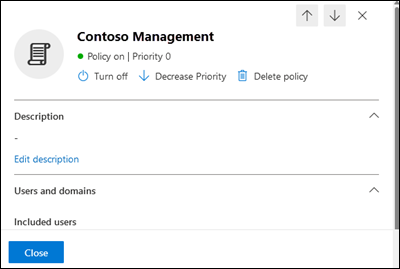

Selecteer een beleid door op een andere plaats in de rij dan het selectievakje naast de naam te klikken om de flyout met details voor het beleid te openen.

Tip

Als u details wilt bekijken over andere antimalwarebeleidsregels zonder de flyout details te verlaten, gebruikt  u Vorige item en Volgend item bovenaan de flyout.

u Vorige item en Volgend item bovenaan de flyout.

De Microsoft Defender-portal gebruiken om actie te ondernemen tegen antimalwarebeleid

Ga in de Microsoft Defender portal op https://security.microsoft.comnaar Email & Samenwerkingsbeleid>& Regels>Bedreigingsbeleid>Antimalware in de sectie Beleidsregels. Gebruik om rechtstreeks naar de pagina https://security.microsoft.com/antimalwarev2Antimalware te gaan.

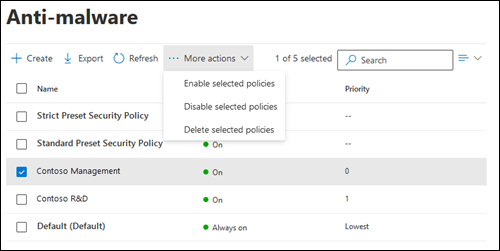

Selecteer op de pagina Antimalware het antimalwarebeleid met behulp van een van de volgende methoden:

Selecteer het beleid in de lijst door het selectievakje naast de naam in te schakelen. De volgende acties zijn beschikbaar in de

vervolgkeuzelijst Meer acties die wordt weergegeven:

vervolgkeuzelijst Meer acties die wordt weergegeven:- Schakel geselecteerde beleidsregels in.

- Geselecteerde beleidsregels uitschakelen.

- Geselecteerde beleidsregels verwijderen.

Selecteer het beleid in de lijst door op een andere plaats in de rij dan het selectievakje naast de naam te klikken. Sommige of alle volgende acties zijn beschikbaar in de flyout met details die wordt geopend:

- Wijzig beleidsinstellingen door in elke sectie op Bewerken te klikken (aangepast beleid of het standaardbeleid)

-

In- of

In- of  uitschakelen (alleen aangepast beleid)

uitschakelen (alleen aangepast beleid) -

Prioriteit verhogen of

Prioriteit verhogen of  Prioriteit verlagen (alleen aangepast beleid)

Prioriteit verlagen (alleen aangepast beleid) -

Beleid verwijderen (alleen aangepaste beleidsregels)

Beleid verwijderen (alleen aangepaste beleidsregels)

De acties worden beschreven in de volgende subsecties.

De Microsoft Defender-portal gebruiken om antimalwarebeleid te wijzigen

Nadat u het standaardbeleid voor antimalware of een aangepast beleid hebt geselecteerd door ergens in de rij te klikken, behalve het selectievakje naast de naam, worden de beleidsinstellingen weergegeven in de flyout met details die wordt geopend. Selecteer Bewerken in elke sectie om de instellingen in de sectie te wijzigen. Zie de sectie Antimalwarebeleid maken eerder in dit artikel voor meer informatie over de instellingen.

Voor het standaardbeleid kunt u de naam van het beleid niet wijzigen en zijn er geen ontvangersfilters die moeten worden geconfigureerd (het beleid is van toepassing op alle geadresseerden). U kunt echter alle andere instellingen in het beleid wijzigen.

Voor het antimalwarebeleid met de naam Standard Preset Security Policy en Strict Preset Security Policy dat is gekoppeld aan vooraf ingesteld beveiligingsbeleid, kunt u de beleidsinstellingen niet wijzigen in de flyout details. In plaats daarvan selecteert ![]() u Vooraf ingesteld beveiligingsbeleid weergeven in de flyout details om naar de pagina Vooraf ingesteld beveiligingsbeleid te gaan op https://security.microsoft.com/presetSecurityPolicies om het vooraf ingestelde beveiligingsbeleid te wijzigen.

u Vooraf ingesteld beveiligingsbeleid weergeven in de flyout details om naar de pagina Vooraf ingesteld beveiligingsbeleid te gaan op https://security.microsoft.com/presetSecurityPolicies om het vooraf ingestelde beveiligingsbeleid te wijzigen.

Gebruik de Microsoft Defender portal om aangepast antimalwarebeleid in of uit te schakelen

U kunt het standaardbeleid voor antimalware niet uitschakelen (dit is altijd ingeschakeld).

U kunt het antimalwarebeleid dat is gekoppeld aan het standaard- en strikt vooraf ingestelde beveiligingsbeleid niet in- of uitschakelen. U kunt het standaard- of strikt vooraf ingestelde beveiligingsbeleid op de pagina Vooraf ingesteld beveiligingsbeleid op https://security.microsoft.com/presetSecurityPoliciesin- of uitschakelen.

Nadat u een ingeschakeld aangepast antimalwarebeleid hebt geselecteerd (de statuswaarde is Aan), gebruikt u een van de volgende methoden om dit uit te schakelen:

-

Op de pagina Antimalware : Selecteer

Meer acties>Geselecteerde beleidsregels uitschakelen.

Meer acties>Geselecteerde beleidsregels uitschakelen. -

In de flyout met details van het beleid: selecteer

Uitschakelen bovenaan de flyout.

Uitschakelen bovenaan de flyout.

Nadat u een uitgeschakeld aangepast antimalwarebeleid hebt geselecteerd (de statuswaarde is Uit), gebruikt u een van de volgende methoden om dit in te schakelen:

-

Op de pagina Antimalware : Selecteer

Meer acties>Geselecteerde beleidsregels inschakelen.

Meer acties>Geselecteerde beleidsregels inschakelen. -

Selecteer in de flyout details van het beleid de optie

Inschakelen bovenaan de flyout.

Inschakelen bovenaan de flyout.

Op de pagina Antimalware is de statuswaarde van het beleid nu Aan of Uit.

Gebruik de Microsoft Defender-portal om de prioriteit van aangepast antimalwarebeleid in te stellen

Antimalwarebeleidsregels worden verwerkt in de volgorde waarin ze worden weergegeven op de pagina Antimalware :

- Het antimalwarebeleid met de naam Strikt vooraf ingesteld beveiligingsbeleid dat is gekoppeld aan het vooraf ingestelde beveiligingsbeleid strikt wordt altijd eerst toegepast (als het vooraf ingestelde beveiligingsbeleid strikt is ingeschakeld).

- Het antimalwarebeleid met de naam Standaard vooraf ingesteld beveiligingsbeleid dat is gekoppeld aan het vooraf ingestelde standaardbeveiligingsbeleid wordt altijd daarna toegepast (als het vooraf ingestelde standaardbeveiligingsbeleid is ingeschakeld).

- Aangepast antimalwarebeleid wordt vervolgens toegepast in prioriteitsvolgorde (als dit is ingeschakeld):

- Een lagere prioriteitswaarde geeft een hogere prioriteit aan (0 is de hoogste).

- Standaard wordt een nieuw beleid gemaakt met een prioriteit die lager is dan het laagste bestaande aangepaste beleid (het eerste is 0, het volgende is 1, enzovoort).

- Geen twee beleidsregels kunnen dezelfde prioriteitswaarde hebben.

- Het standaard antimalwarebeleid heeft altijd de prioriteitswaarde Laagste en u kunt dit niet wijzigen.

Antimalwarebeveiliging stopt voor een geadresseerde nadat het eerste beleid is toegepast (het beleid met de hoogste prioriteit voor die geadresseerde). Zie Volgorde en prioriteit van e-mailbeveiliging voor meer informatie.

Nadat u het aangepaste antimalwarebeleid hebt geselecteerd door ergens in de rij behalve het selectievakje naast de naam te klikken, kunt u de prioriteit van het beleid verhogen of verlagen in de flyout details die wordt geopend:

- Het aangepaste beleid met de prioriteitswaarde 0 op de pagina Antimalware heeft de

actie Prioriteit verlagen bovenaan de flyout met details.

actie Prioriteit verlagen bovenaan de flyout met details. - Het aangepaste beleid met de laagste prioriteit (hoogste prioriteitswaarde; bijvoorbeeld 3) heeft de

actie Prioriteit verhogen bovenaan de flyout met details.

actie Prioriteit verhogen bovenaan de flyout met details. - Als u drie of meer beleidsregels hebt, hebben de beleidsregels tussen Prioriteit 0 en de laagste prioriteit zowel de

acties Prioriteit verhogen als

acties Prioriteit verhogen als  Prioriteit verlagen bovenaan de flyout details.

Prioriteit verlagen bovenaan de flyout details.

Wanneer u klaar bent in de flyout met beleidsdetails, selecteert u Sluiten.

Op de pagina Antimalware komt de volgorde van het beleid in de lijst overeen met de bijgewerkte prioriteitswaarde .

Gebruik de Microsoft Defender portal om aangepast antimalwarebeleid te verwijderen

U kunt het standaardbeleid voor antimalware of het antimalwarebeleid met de naam Standaard vooraf ingesteld beveiligingsbeleid en strikt vooraf ingesteld beveiligingsbeleid dat is gekoppeld aan vooraf ingesteld beveiligingsbeleid, niet verwijderen.

Nadat u het aangepaste antimalwarebeleid hebt geselecteerd, gebruikt u een van de volgende methoden om het te verwijderen:

-

Op de pagina Antimalware : Selecteer

Meer acties>Geselecteerde beleidsregels verwijderen.

Meer acties>Geselecteerde beleidsregels verwijderen. -

Selecteer in de flyout details van het beleid de optie

Beleid verwijderen bovenaan de flyout.

Beleid verwijderen bovenaan de flyout.

Selecteer Ja in het waarschuwingsvenster dat wordt geopend.

Op de pagina Antimalware wordt het verwijderde beleid niet meer weergegeven.

Gebruik Exchange Online PowerShell of zelfstandige EOP PowerShell om antimalwarebeleid te configureren

In PowerShell zijn de basiselementen van een antimalwarebeleid:

- Het malwarefilterbeleid: hiermee geeft u de melding van de ontvanger, de afzender en de beheerdersmelding, ZAP en de algemene filterinstellingen voor bijlagen op.

- De malwarefilterregel: hiermee geeft u de prioriteits- en ontvangerfilters op (op wie het beleid van toepassing is) voor een malwarefilterbeleid.

Het verschil tussen deze twee elementen is niet duidelijk wanneer u antimalwarebeleid beheert in de Microsoft Defender-portal:

- Wanneer u een antimalwarebeleid maakt in de Defender-portal, maakt u eigenlijk een malwarefilterregel en het bijbehorende malwarefilterbeleid op hetzelfde moment met dezelfde naam voor beide.

- Wanneer u een antimalwarebeleid wijzigt in de Defender-portal, wijzigen instellingen met betrekking tot de naam, prioriteit, in- of uitgeschakelde filters en geadresseerdenfilters de malwarefilterregel. Andere instellingen (melding van geadresseerde, melding van afzender en beheerder, ZAP en het algemene filter voor bijlagen) wijzigen het bijbehorende malwarefilterbeleid.

- Wanneer u een antimalwarebeleid verwijdert uit de Defender-portal, worden de malwarefilterregel en het bijbehorende malwarefilterbeleid tegelijkertijd verwijderd.

In Exchange Online PowerShell of zelfstandige EOP PowerShell is het verschil tussen malwarefilterbeleid en malwarefilterregels duidelijk. U beheert het malwarefilterbeleid met behulp van de cmdlets *-MalwareFilterPolicy en u beheert malwarefilterregels met behulp van de *-MalwareFilterRule-cmdlets .

- In PowerShell maakt u eerst het malwarefilterbeleid en vervolgens maakt u de malwarefilterregel waarmee het beleid wordt geïdentificeerd waarop de regel van toepassing is.

- In PowerShell wijzigt u de instellingen in het malwarefilterbeleid en de malwarefilterregel afzonderlijk.

- Wanneer u een malwarefilterbeleid uit PowerShell verwijdert, wordt de bijbehorende malwarefilterregel niet automatisch verwijderd en omgekeerd.

PowerShell gebruiken om antimalwarebeleid te maken

Het maken van een antimalwarebeleid in PowerShell bestaat uit twee stappen:

- Maak het malwarefilterbeleid.

- Maak de malwarefilterregel die het malwarefilterbeleid specificeert waarop de regel van toepassing is.

Opmerkingen:

- U kunt een nieuwe malwarefilterregel maken en er een bestaand, niet-gekoppeld malwarefilterbeleid aan toewijzen. Een malwarefilterregel kan niet worden gekoppeld aan meer dan één malwarefilterbeleid.

- Er zijn twee instellingen die u kunt configureren voor nieuw antimalwarebeleid in PowerShell die pas beschikbaar zijn in de Microsoft Defender portal nadat u het beleid hebt gemaakt:

- Maak het nieuwe beleid als uitgeschakeld (ingeschakeld

$falseop de cmdlet New-MalwareFilterRule ). - Stel de prioriteit van het beleid in tijdens het maken (prioriteitsnummer<>) op de cmdlet New-MalwareFilterRule).

- Maak het nieuwe beleid als uitgeschakeld (ingeschakeld

- Een nieuw malwarefilterbeleid dat u in PowerShell maakt, is pas zichtbaar in de Microsoft Defender portal totdat u het beleid hebt toegewezen aan een malwarefilterregel.

Stap 1: PowerShell gebruiken om een malwarefilterbeleid te maken

Gebruik deze syntaxis om een malwarefilterbeleid te maken:

New-MalwareFilterPolicy -Name "<PolicyName>" [-AdminDisplayName "<OptionalComments>"] [-EnableFileFilter <$true | $false>] [-FileTypeAction <Reject | Quarantine>] [-FileTypes FileType1,FileType2,...FileTypeN] [-CustomNotifications <$true | $false>] [<Inbound notification options>] [<Outbound notification options>] [-QuarantineTag <QuarantineTagName>]

In dit voorbeeld wordt een nieuw malwarefilterbeleid met de naam Contoso Malware Filter Policy gemaakt met de volgende instellingen:

- Waarschuw admin@contoso.com wanneer malware wordt gedetecteerd in een bericht van een interne afzender.

- Het algemene filter voor bijlagen is ingeschakeld (

-EnableFileFilter $true) en de standaardlijst met bestandstypen wordt gebruikt (we gebruiken de parameter FileTypes niet). - Berichten die zijn gedetecteerd door het algemene filter voor bijlagen, worden geweigerd met een NDR (we gebruiken de parameter FileTypeAction niet en de standaardwaarde is

Reject). - Het standaardquarantainebeleid voor malwaredetecties wordt gebruikt (we gebruiken de parameter QuarantineTag niet).

New-MalwareFilterPolicy -Name "Contoso Malware Filter Policy" -EnableFileFilter $true -EnableInternalSenderAdminNotifications $true -InternalSenderAdminAddress admin@contoso.com

Zie New-MalwareFilterPolicy voor gedetailleerde syntaxis- en parameterinformatie.

Stap 2: PowerShell gebruiken om een malwarefilterregel te maken

Gebruik deze syntaxis om een malwarefilterregel te maken:

New-MalwareFilterRule -Name "<RuleName>" -MalwareFilterPolicy "<PolicyName>" <Recipient filters> [<Recipient filter exceptions>] [-Comments "<OptionalComments>"]

In dit voorbeeld wordt een nieuwe malwarefilterregel gemaakt met de naam Contoso Recipients met de volgende instellingen:

- Het malwarefilterbeleid met de naam Contoso Malware Filter Policy is gekoppeld aan de regel.

- De regel is van toepassing op geadresseerden in het contoso.com-domein.

New-MalwareFilterRule -Name "Contoso Recipients" -MalwareFilterPolicy "Contoso Malware Filter Policy" -RecipientDomainIs contoso.com

Zie New-MalwareFilterRule voor gedetailleerde syntaxis- en parameterinformatie.

PowerShell gebruiken om malwarefilterbeleid weer te geven

Voer deze opdracht uit om een overzichtslijst van alle beleidsregels voor malwarefilters te retourneren:

Get-MalwareFilterPolicy

Gebruik deze syntaxis om gedetailleerde informatie over een specifiek malwarefilterbeleid te retourneren:

Get-MalwareFilterPolicy -Identity "<PolicyName>" | Format-List [<Specific properties to view>]

In dit voorbeeld worden alle eigenschapswaarden geretourneerd voor het malwarefilterbeleid met de naam Executives.

Get-MalwareFilterPolicy -Identity "Executives" | Format-List

In dit voorbeeld worden alleen de opgegeven eigenschappen voor hetzelfde beleid geretourneerd.

Get-MalwareFilterPolicy -Identity "Executives" | Format-List Action,AdminDisplayName,CustomNotifications,Enable*Notifications

Zie Get-MalwareFilterPolicy voor gedetailleerde syntaxis- en parameterinformatie.

PowerShell gebruiken om malwarefilterregels weer te geven

Voer deze opdracht uit om een overzichtslijst van alle malwarefilterregels te retourneren:

Get-MalwareFilterRule

Voer de volgende opdrachten uit om de lijst te filteren op ingeschakelde en uitgeschakelde regels:

Get-MalwareFilterRule -State Disabled

Get-MalwareFilterRule -State Enabled

Gebruik deze syntaxis om gedetailleerde informatie over een specifieke malwarefilterregel te retourneren:

Get-MalwareFilterRule -Identity "<RuleName>" | Format-List [<Specific properties to view>]

In dit voorbeeld worden alle eigenschapswaarden geretourneerd voor de malwarefilterregel met de naam Executives.

Get-MalwareFilterRule -Identity "Executives" | Format-List

In dit voorbeeld worden alleen de opgegeven eigenschappen voor dezelfde regel geretourneerd.

Get-MalwareFilterRule -Identity "Executives" | Format-List Name,Priority,State,MalwareFilterPolicy,*Is,*SentTo,*MemberOf

Zie Get-MalwareFilterRule voor gedetailleerde syntaxis- en parameterinformatie.

PowerShell gebruiken om malwarefilterbeleid te wijzigen

Afgezien van de volgende items zijn dezelfde instellingen beschikbaar wanneer u een malwarefilterbeleid wijzigt in PowerShell als wanneer u het beleid maakt, zoals beschreven in de sectie Stap 1: PowerShell gebruiken om een malwarefilterbeleid te maken eerder in dit artikel.

- De schakeloptie MakeDefault waarmee het opgegeven beleid wordt omgezet in het standaardbeleid (toegepast op iedereen, niet-aanpasbare laagste prioriteit en u kunt deze niet verwijderen) is alleen beschikbaar wanneer u een malwarefilterbeleid wijzigt in PowerShell.

- U kunt de naam van een malwarefilterbeleid niet wijzigen (de cmdlet Set-MalwareFilterPolicy heeft geen naamparameter ). Wanneer u de naam van een antimalwarebeleid wijzigt in de Microsoft Defender-portal, wijzigt u alleen de naam van de malwarefilterregel.

Als u een malwarefilterbeleid wilt wijzigen, gebruikt u deze syntaxis:

Set-MalwareFilterPolicy -Identity "<PolicyName>" <Settings>

Zie Set-MalwareFilterPolicy voor gedetailleerde syntaxis- en parameterinformatie.

Tip

Zie PowerShell gebruiken om het quarantainebeleid op te geven in antimalwarebeleid voor gedetailleerde instructies voor het opgeven van het quarantainebeleid dat moet worden gebruikt in een malwarefilterbeleid.

PowerShell gebruiken om malwarefilterregels te wijzigen

De enige instelling die niet beschikbaar is wanneer u een malwarefilterregel wijzigt in PowerShell, is de parameter Ingeschakeld waarmee u een uitgeschakelde regel kunt maken. Als u bestaande regels voor malwarefilters wilt in- of uitschakelen, raadpleegt u de volgende sectie.

Anders zijn er geen extra instellingen beschikbaar wanneer u een malwarefilterregel wijzigt in PowerShell. Dezelfde instellingen zijn beschikbaar wanneer u een regel maakt, zoals beschreven in de sectie Stap 2: PowerShell gebruiken om een malwarefilterregel te maken eerder in dit artikel.

Gebruik deze syntaxis om een malwarefilterregel te wijzigen:

Set-MalwareFilterRule -Identity "<RuleName>" <Settings>

Zie Set-MalwareFilterRule voor gedetailleerde syntaxis- en parameterinformatie.

PowerShell gebruiken om malwarefilterregels in of uit te schakelen

Als u een malwarefilterregel inschakelt of uitschakelt in PowerShell, wordt het hele antimalwarebeleid (de malwarefilterregel en het toegewezen malwarefilterbeleid) in- of uitgeschakeld. U kunt het standaardbeleid voor antimalware niet in- of uitschakelen (dit wordt altijd toegepast op alle geadresseerden).

Gebruik deze syntaxis om een malwarefilterregel in of uit te schakelen in PowerShell:

<Enable-MalwareFilterRule | Disable-MalwareFilterRule> -Identity "<RuleName>"

In dit voorbeeld wordt de malwarefilterregel met de naam Marketing Department uitgeschakeld.

Disable-MalwareFilterRule -Identity "Marketing Department"

In dit voorbeeld wordt dezelfde regel ingeschakeld.

Enable-MalwareFilterRule -Identity "Marketing Department"

Zie Enable-MalwareFilterRule en Disable-MalwareFilterRule voor gedetailleerde syntaxis- en parameterinformatie.

PowerShell gebruiken om de prioriteit van malwarefilterregels in te stellen

De hoogste prioriteit die u in kunt stellen op een regel is 0. De laagste prioriteit die u kunt instellen is afhankelijk van het aantal regels. Als u bijvoorbeeld vijf regels hebt, kunt u de waarden 0 t/m 4 gebruiken. Het wijzigen van de prioriteit van een bestaande regel kan een domino-effect hebben op andere regels. Als u bijvoorbeeld vijf aangepaste regels hebt (prioriteiten 0 t/m 4) en u wijzigt de prioriteit van een regel in 2, dan wordt de bestaande regel met prioriteit 2 gewijzigd in 3 en de regel met prioriteit 3 wordt gewijzigd in 4.

Gebruik de volgende syntaxis om de prioriteit van een malwarefilterregel in PowerShell in te stellen:

Set-MalwareFilterRule -Identity "<RuleName>" -Priority <Number>

In dit voorbeeld wordt de prioriteit van de regel met de naam Marketing Department ingesteld op 2. Alle bestaande regels die een prioriteit hebben die minder of gelijk is aan 2, worden verlaagd met 1 (hun prioriteitsnummers worden verhoogd met 1).

Set-MalwareFilterRule -Identity "Marketing Department" -Priority 2

Tip

Als u de prioriteit van een nieuwe regel wilt instellen wanneer u deze maakt, gebruikt u in plaats daarvan de parameter Priority op de cmdlet New-MalwareFilterRule .

Het standaardbeleid voor malwarefilters heeft geen bijbehorende malwarefilterregel en heeft altijd de niet-aanpasbare prioriteitswaarde Laagste.

PowerShell gebruiken om malwarefilterbeleid te verwijderen

Wanneer u PowerShell gebruikt om een malwarefilterbeleid te verwijderen, wordt de bijbehorende malwarefilterregel niet verwijderd.

Gebruik deze syntaxis om een malwarefilterbeleid in PowerShell te verwijderen:

Remove-MalwareFilterPolicy -Identity "<PolicyName>"

In dit voorbeeld wordt het malwarefilterbeleid met de naam Marketing Department verwijderd.

Remove-MalwareFilterPolicy -Identity "Marketing Department"

Zie Remove-MalwareFilterPolicy voor gedetailleerde syntaxis- en parameterinformatie.

PowerShell gebruiken om malwarefilterregels te verwijderen

Wanneer u PowerShell gebruikt om een malwarefilterregel te verwijderen, wordt het bijbehorende malwarefilterbeleid niet verwijderd.

Als u een malwarefilterregel in PowerShell wilt verwijderen, gebruikt u deze syntaxis:

Remove-MalwareFilterRule -Identity "<PolicyName>"

In dit voorbeeld wordt de malwarefilterregel met de naam Marketing Department verwijderd.

Remove-MalwareFilterRule -Identity "Marketing Department"

Zie Remove-MalwareFilterRule voor gedetailleerde syntaxis- en parameterinformatie.

Hoe weet ik of deze procedures zijn geslaagd?

Het EICAR.TXT-bestand gebruiken om uw beleidsinstellingen voor antimalware te controleren

Belangrijk

Het EICAR.TXT-bestand is geen virus. Het European Institute for Computer Antivirus Research (EICAR) heeft dit bestand ontwikkeld om antivirusoplossingen veilig te testen.

Open Kladblok en plak de volgende tekst in een leeg bestand:

X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*Zorg ervoor dat deze tekens de enige tekst in het bestand zijn. De bestandsgrootte moet 68 bytes zijn.

Sla het bestand op als EICAR.TXT

Zorg ervoor dat u in het antivirusprogramma van uw bureaublad de EICAR.TXT van scannen uitsluit (anders wordt het bestand in quarantaine geplaatst).

Verzend een e-mailbericht met het EICAR.TXT-bestand als bijlage, met behulp van een e-mailclient die het bestand niet automatisch blokkeert en een e-mailservice die uitgaande spam niet automatisch blokkeert. Gebruik uw beleidsinstellingen voor antimalware om de volgende scenario's te bepalen die u wilt testen:

- Email van een intern postvak naar een interne geadresseerde.

- Email van een intern postvak naar een externe geadresseerde.

- Email van een extern postvak naar een interne geadresseerde.

Controleer of het bericht in quarantaine is geplaatst en controleer de resultaten van de beheerdersmelding op basis van uw instellingen voor antimalwarebeleid. Het e-mailadres van de beheerder dat u hebt opgegeven, wordt bijvoorbeeld gewaarschuwd voor afzenders van interne of externe berichten, met de standaardmeldingsberichten of aangepaste meldingen.

Verwijder het EICAR.TXT-bestand nadat het testen is voltooid (zodat andere gebruikers er niet onnodig door worden gealarmeerd).