Scenario's voor Azure Privé-DNS zones

Azure Privé-DNS-zones bieden naamomzetting binnen een virtueel netwerk en tussen virtuele netwerken. In dit artikel bekijken we enkele veelvoorkomende scenario's die kunnen profiteren van het gebruik van deze functie.

Scenario: naamomzetting binnen het bereik van één virtueel netwerk

In dit scenario hebt u een virtueel netwerk in Azure met veel resources, waaronder virtuele machines. U moet resources in het virtuele netwerk omzetten met behulp van een specifieke domeinnaam (DNS-zone). Ook moet de naamgevingsresolutie privé zijn en niet toegankelijk zijn vanaf internet. Ten slotte hebt u Azure nodig om vm's automatisch te registreren in de DNS-zone.

Dit scenario wordt hieronder weergegeven. We hebben een virtueel netwerk met de naam 'A' met twee VM's (VNETA-VM1 en VNETA-VM2). Aan elke VM is een privé-IP-adres gekoppeld. Zodra u een privézone hebt gemaakt, bijvoorbeeld , contoso.comen het virtuele netwerk 'A' koppelt als een virtueel registratienetwerk, maakt Azure DNS automatisch twee A-records in de zone die verwijzen naar de twee VM's. DNS-query's van VNETA-VM1 kunnen nu worden omgezet VNETA-VM2.contoso.com en ontvangen een DNS-antwoord dat het privé-IP-adres van VNETA-VM2 bevat.

U kunt ook een omgekeerde DNS-query (PTR) uitvoeren voor het privé-IP-adres van VNETA-VM1 (10.0.0.1) vanuit VNETA-VM2. Het DNS-antwoord bevat de naam VNETA-VM1, zoals verwacht.

Notitie

De IP-adressen 10.0.0.1 en 10.0.0.2 zijn alleen voorbeelden. Aangezien Azure de eerste vier adressen in een subnet reserveert, worden de .1- en .2-adressen normaal gesproken niet toegewezen aan een virtuele machine.

Scenario: naamomzetting in virtuele netwerken

In dit scenario moet u een privézone koppelen aan meerdere virtuele netwerken. U kunt deze oplossing implementeren in verschillende netwerkarchitecturen, zoals het Hub-and-Spoke-model. Deze configuratie is wanneer een centraal virtueel hubnetwerk wordt gebruikt om meerdere virtuele spoke-netwerken met elkaar te verbinden. Het virtuele netwerk van de centrale hub kan worden gekoppeld als het virtuele registratienetwerk en de virtuele spoke-netwerken kunnen worden gekoppeld als virtuele resolutienetwerken.

In het volgende diagram ziet u een vereenvoudigde versie van dit scenario met slechts twee virtuele netwerken: A en B. A wordt gedefinieerd als een virtueel netwerk voor registratie en B als een virtueel omzettingsnetwerk. De bedoeling is dat beide virtuele netwerken een gemeenschappelijke zone contoso.comdelen. Wanneer de zone wordt gemaakt, registreren virtuele netwerken die zijn gedefinieerd als registratie automatisch DNS-records voor VM's in een virtueel netwerk (VNETA-VM1 en VNETA-VM2). U kunt ook handmatig DNS-records toevoegen aan de zone voor VM's in het virtuele resolutienetwerk B. Bij deze installatie ziet u het volgende gedrag voor doorsturen en omgekeerde DNS-query's:

- Een DNS-query van VNETB-VM1 in het virtuele netwerk B voor resolutie voor VNETA-VM1.contoso.com ontvangt een DNS-antwoord met het privé-IP-adres van VNETA-VM1.

- Een omgekeerde DNS-query (PTR) van VNETB-VM2 in het virtuele netwerk B voor resolutie voor 10.1.0.1 ontvangt een DNS-antwoord met de FQDN-VNETB-VM1.contoso.com.

- Een omgekeerde DNS-query (PTR) van VNETB-VM3 in het virtuele netwerk B voor resolutie B, voor 10.0.0.1, ontvangt NXDOMAIN. De reden hiervoor is dat omgekeerde DNS-query's alleen zijn gericht op hetzelfde virtuele netwerk.

Scenario: Split-Horizon functionaliteit

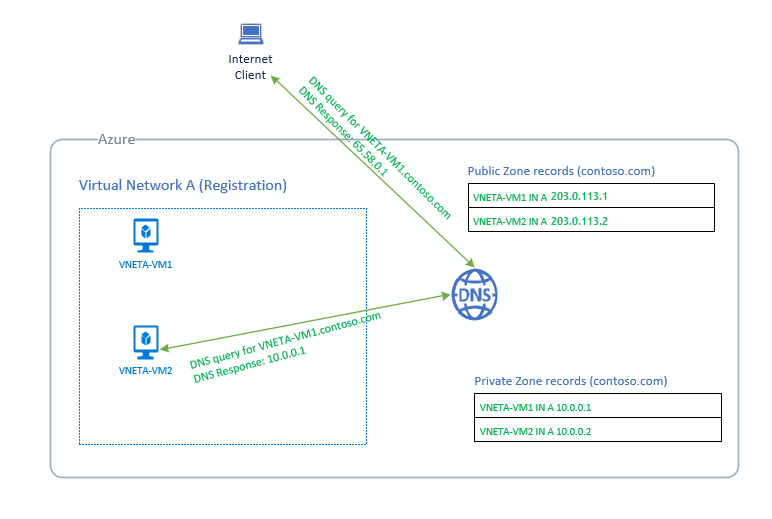

In dit scenario hebt u een andere naamomzetting nodig die afhankelijk is van waar de client zich bevindt voor dezelfde DNS-zone. Mogelijk hebt u een persoonlijke en een openbare versie van uw toepassing met verschillende functionaliteiten of ander gedrag. U hebt voor beide versies dezelfde domeinnaam nodig. Dit scenario kan worden bereikt door een openbare en privézone te maken in Azure DNS met dezelfde naam.

In het volgende diagram ziet u dit scenario. U hebt een virtueel netwerk A met twee VM's (VNETA-VM1 en VNETA-VM2). Voor beide is een privé-IP-adres en een openbaar IP-adres geconfigureerd. Er is een openbare DNS-zone gemaakt met de naam contoso.com en deze registreert de openbare IP-adressen voor deze VM's als DNS-records binnen de zone. Er wordt ook een privé-DNS-zone gemaakt met de naam contoso.com. U hebt virtueel netwerk A gedefinieerd als een virtueel registratienetwerk. Azure registreert de VM's vervolgens automatisch als A-records in de privézone, waarbij wordt verwijst naar hun privé-IP-adressen.

Wanneer een internetclient nu een DNS-query uitvoert voor VNETA-VM1.contoso.com, retourneert Azure de openbare IP-record uit de openbare zone. Als dezelfde DNS-query wordt uitgegeven vanaf een andere VM (bijvoorbeeld VNETA-VM2) in hetzelfde virtuele netwerk A, retourneert Azure de privé-IP-record van de privézone.

Volgende stappen

Zie Azure DNS gebruiken voor privédomeinen voor meer informatie over Privé-DNS zones.

Meer informatie over het maken van een Privé-DNS zone in Azure DNS.

Meer informatie over DNS-zones en -records vindt u in: Overzicht van DNS-zones en -records.

Informatie over enkele van de andere belangrijke netwerkmogelijkheden van Azure.