Van toepassing op:  Werknemerstenants

Werknemerstenants  Externe tenants (meer informatie)

Externe tenants (meer informatie)

In deze quickstart gebruikt u een voorbeeldweb-app om u te laten zien hoe u gebruikers aanmeldt en Microsoft Graph API aanroept in uw personeelstenant. De voorbeeld-app maakt gebruik van de Microsoft Authentication Library voor het afhandelen van verificatie.

Voordat u begint, gebruikt u de Kies een tenanttype selector boven aan deze pagina om het tenanttype te selecteren. Microsoft Entra ID biedt twee tenantconfiguraties, werknemers en externe. Een tenantconfiguratie voor werknemers is bedoeld voor uw werknemers, interne apps en andere organisatieresources. Een externe tenant is bedoeld voor uw klantgerichte apps.

Voorwaarden

- Een Azure-account met een actief abonnement. Als u nog geen account hebt, maak gratis een account aan.

- Dit Azure-account moet machtigingen hebben voor het beheren van toepassingen. Een van de volgende Microsoft Entra-rollen omvat de vereiste machtigingen:

- Toepassingsbeheerder

- Toepassingsontwikkelaar

- Een personeelstenant. U kunt uw standaardmap gebruiken of een nieuwe tenant instellen.

-

Visual Studio Code of een andere code-editor.

- Registreer een nieuwe app in het Microsoft Entra-beheercentrum, alleen geconfigureerd voor accounts in deze organisatiemap. Raadpleeg Een applicatie registreren voor meer details. Noteer de volgende waarden van de Overview pagina van de applicatie voor later gebruik.

- Applicatie (client) ID

- ID van de directory (tenant)

- Voeg de volgende omleidings-URI's toe met behulp van de configuratie van het webplatform . Raadpleeg Hoe u een omleidings-URI in uw applicatie kunt toevoegen voor meer details.

-

omleidings-URI:

http://localhost:3000/auth/redirect

-

Frontkanaal afmeldings-URL:

https://localhost:5001/signout-callback-oidc

- Voeg een clientgeheim toe aan uw app-registratie.

Gebruik geen clientgeheimen in productie-apps. Gebruik in plaats daarvan certificaten of federatieve referenties. Voor meer informatie, zie referenties toevoegen aan uw toepassing.

-

Node.js

Voorbeeldwebtoepassing klonen of downloaden

Als u de voorbeeldtoepassing wilt verkrijgen, kunt u deze klonen vanuit GitHub of downloaden als een .zip-bestand.

Download het .zip bestanden pak het uit naar een bestandspad waarin de lengte van de naam minder dan 260 tekens is of kloon de opslagplaats:

Als u het voorbeeld wilt klonen, opent u een opdrachtprompt en navigeert u naar de locatie waar u het project wilt maken en voert u de volgende opdracht in:

git clone https://github.com/Azure-Samples/ms-identity-node.git

Download het .zip bestanden pak het uit naar een bestandspad waarin de lengte van de naam minder dan 260 tekens is of kloon de opslagplaats:

Als u het voorbeeld wilt klonen, opent u een opdrachtprompt en navigeert u naar de locatie waar u het project wilt maken en voert u de volgende opdracht in:

git clone https://github.com/Azure-Samples/ms-identity-docs-code-dotnet.git

Download het Python-codevoorbeeld pak het vervolgens uit naar een bestandspad waarin de lengte van de naam minder dan 260 tekens is of kloon de opslagplaats:

Als u het voorbeeld wilt klonen, opent u een opdrachtprompt en navigeert u naar de locatie waar u het project wilt maken en voert u de volgende opdracht in:

git clone https://github.com/Azure-Samples/ms-identity-docs-code-python/

Als u gebruikers wilt aanmelden met de voorbeeld-app, moet u deze bijwerken met uw app- en tenantgegevens:

Open in de map ms-identity-node het bestand App/.env en vervang de volgende tijdelijke aanduidingen:

| Veranderlijk |

Beschrijving |

Voorbeeld(en) |

Enter_the_Cloud_Instance_Id_Here |

Het Azure-cloudexemplaar waarin uw toepassing is geregistreerd |

https://login.microsoftonline.com/ (inclusief de eindslash) |

Enter_the_Tenant_Info_here |

Tenant-ID ofwel primair domein |

contoso.microsoft.com of aaaabbbb-0000-cccc-1111-dddd2222eeee |

Enter_the_Application_Id_Here |

Client-id van de toepassing die u hebt geregistreerd |

00001111-aaaa-2222-bbbb-3333cccc4444 |

Enter_the_Client_Secret_Here |

Clientgeheim van de toepassing die u hebt geregistreerd |

A1b-C2d_E3f.H4i,J5k?L6m!N7o-P8q_R9s.T0u |

Enter_the_Graph_Endpoint_Here |

Het Microsoft Graph API-cloudexemplaar die uw app aanroept |

https://graph.microsoft.com/ (inclusief de eindslash) |

Enter_the_Express_Session_Secret_Here |

Een willekeurige tekenreeks die wordt gebruikt voor het ondertekenen van de Express-sessiecookie. |

A1b-C2d_E3f.H4... |

Nadat u wijzigingen hebt aangebracht, ziet het bestand er ongeveer als volgt uit:

CLOUD_INSTANCE=https://login.microsoftonline.com/

TENANT_ID=aaaabbbb-0000-cccc-1111-dddd2222eeee

CLIENT_ID=00001111-aaaa-2222-bbbb-3333cccc4444

CLIENT_SECRET=A1b-C2d_E3f.H4...

REDIRECT_URI=http://localhost:3000/auth/redirect

POST_LOGOUT_REDIRECT_URI=http://localhost:3000

GRAPH_API_ENDPOINT=https://graph.microsoft.com/

EXPRESS_SESSION_SECRET=6DP6v09eLiW7f1E65B8k

Open in uw IDE de projectmap ms-identity-docs-code-dotnet\web-app-aspnet, met het voorbeeld.

Open appsettings.json en vervang de bestandsinhoud door het volgende codefragment;

{

"AzureAd": {

"Instance": "https://login.microsoftonline.com/",

"TenantId": "Enter the tenant ID obtained from the Microsoft Entra admin center",

"ClientId": "Enter the client ID obtained from the Microsoft Entra admin center",

"ClientCredentials": [

{

"SourceType": "StoreWithThumbprint",

"CertificateStorePath": "CurrentUser/My",

"CertificateThumbprint": "Enter the certificate thumbprint obtained the Microsoft Entra admin center"

}

],

"CallbackPath": "/signin-oidc"

},

"DownstreamApis": {

"MicrosoftGraph" :{

"BaseUrl": "https://graph.microsoft.com/v1.0/",

"RelativePath": "me",

"Scopes": [

"user.read"

]

}

},

"Logging": {

"LogLevel": {

"Default": "Information",

"Microsoft.AspNetCore": "Warning"

}

},

"AllowedHosts": "*"

}

-

TenantId: de id van de tenant waar de toepassing is geregistreerd. Vervang de tekst tussen aanhalingstekens door de Directory (tenant) ID die eerder is vastgelegd op de overzichtspagina van de geregistreerde toepassing.

-

ClientId : de id van de toepassing, ook wel de client genoemd. Vervang de tekst tussen aanhalingstekens door de Application (client) ID waarde die eerder is vastgelegd op de overzichtspagina van de geregistreerde toepassing.

-

ClientCertificates: er wordt een zelfondertekend certificaat gebruikt voor verificatie in de toepassing. Vervang de tekst van de CertificateThumbprint door de vingerafdruk van het certificaat dat eerder is vastgelegd.

Open de toepassing die u hebt gedownload in een IDE en navigeer naar de hoofdmap van de voorbeeld-app.

cd flask-web-app

Maak een bestand .env in de hoofdmap van het project met behulp van .env.sample.entra-id als richtlijn.

# The following variables are required for the app to run.

CLIENT_ID=<Enter_your_client_id>

CLIENT_SECRET=<Enter_your_client_secret>

AUTHORITY=<Enter_your_authority_url>

- Stel de waarde van

CLIENT_ID in op de applicatie-id (client-id) voor de geregistreerde toepassing, die beschikbaar is op de overzichtspagina.

- Stel de waarde van

CLIENT_SECRET in op het clientgeheim dat u hebt gemaakt in de Certificates & Secrets voor de geregistreerde toepassing.

- Stel de waarde van

AUTHORITY in op een https://login.microsoftonline.com/<TENANT_GUID>. De Directory-id (tenant) is beschikbaar op de overzichtspagina van de app-registratie.

Er wordt in app_config.pynaar de omgevingsvariabelen verwezen en in een afzonderlijk .env--bestand bewaard om ze buiten broncodebeheer te houden. Het opgegeven bestand .gitignore voorkomt dat het .env--bestand wordt ingecheckt.

Voorbeeld-web-app uitvoeren en testen

U hebt uw voorbeeld-app geconfigureerd. U kunt doorgaan met uitvoeren en testen.

Voer de volgende opdrachten uit vanuit de projectmap om de server te starten:

cd App

npm install

npm start

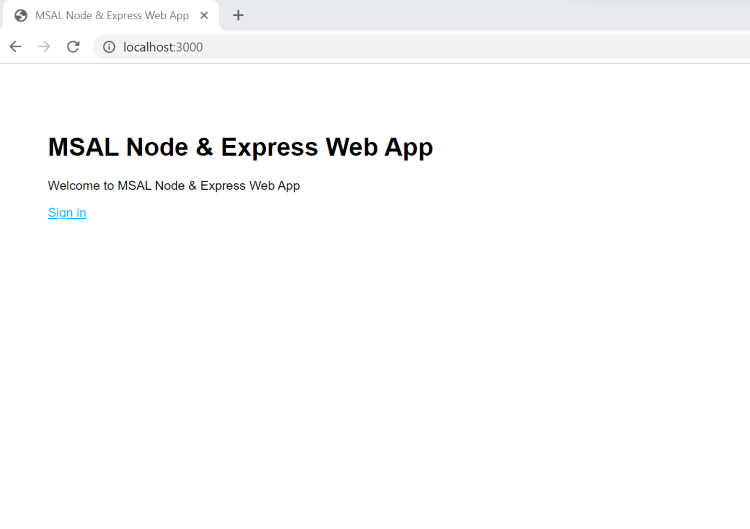

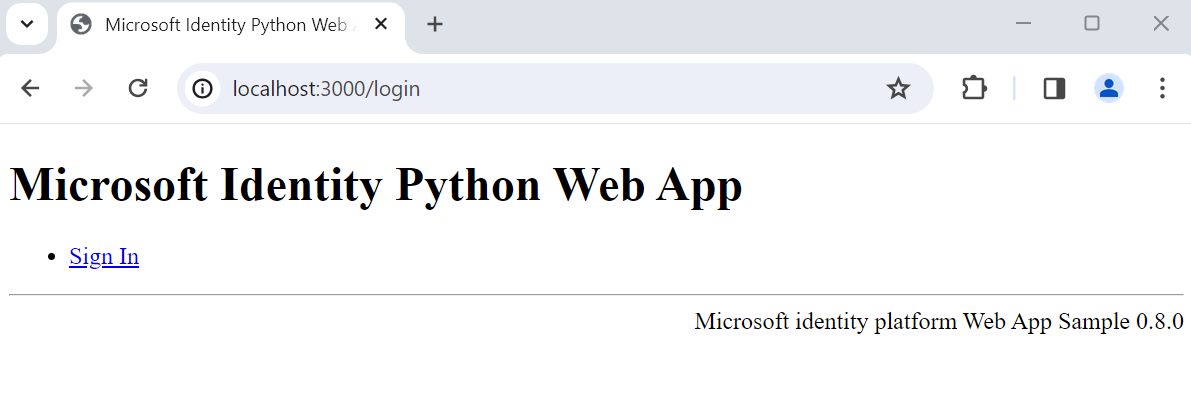

Ga naar http://localhost:3000/.

Klik op Aanmelden om het aanmeldingsproces te starten.

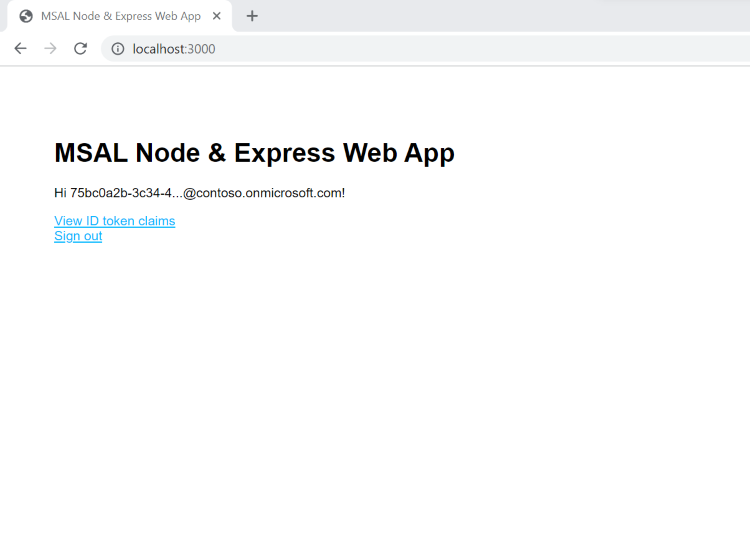

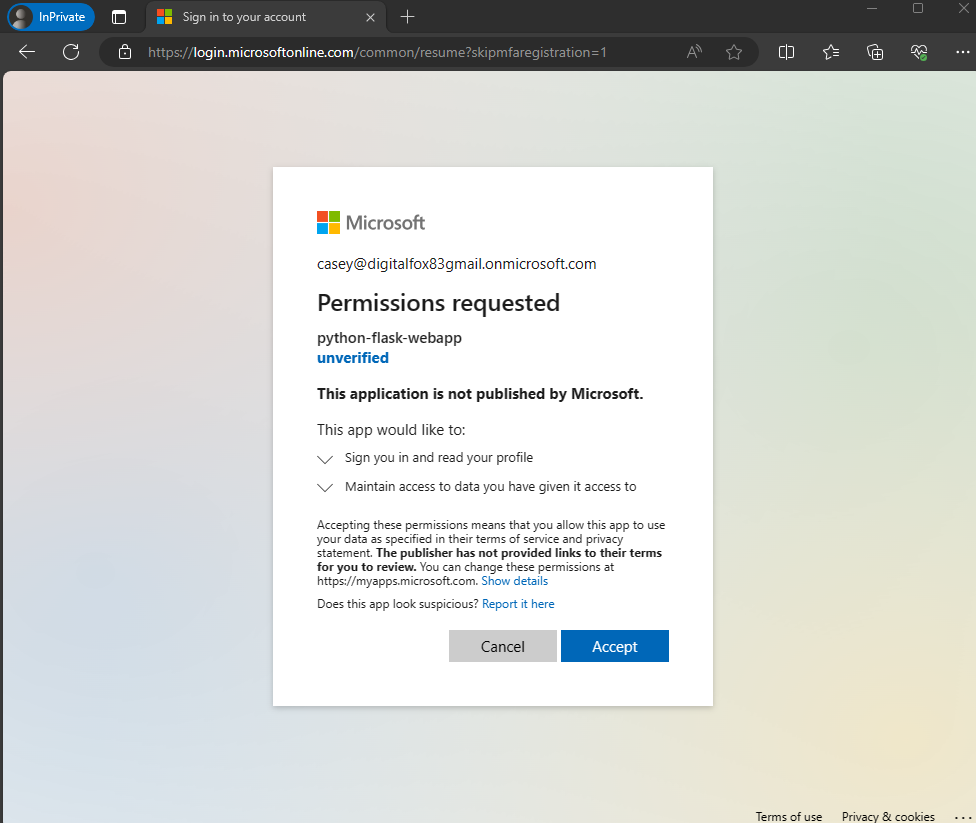

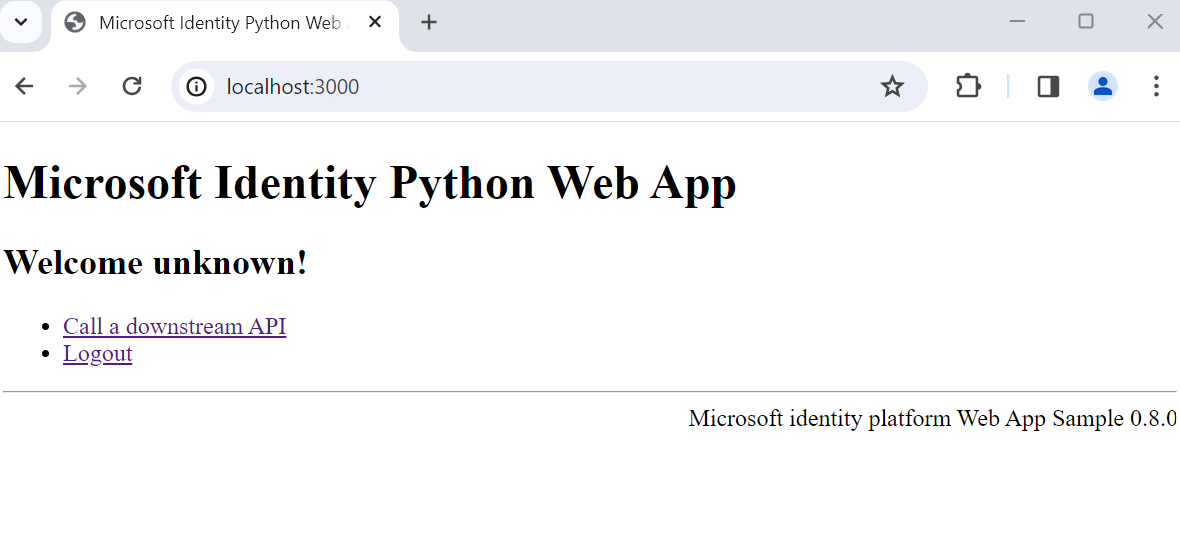

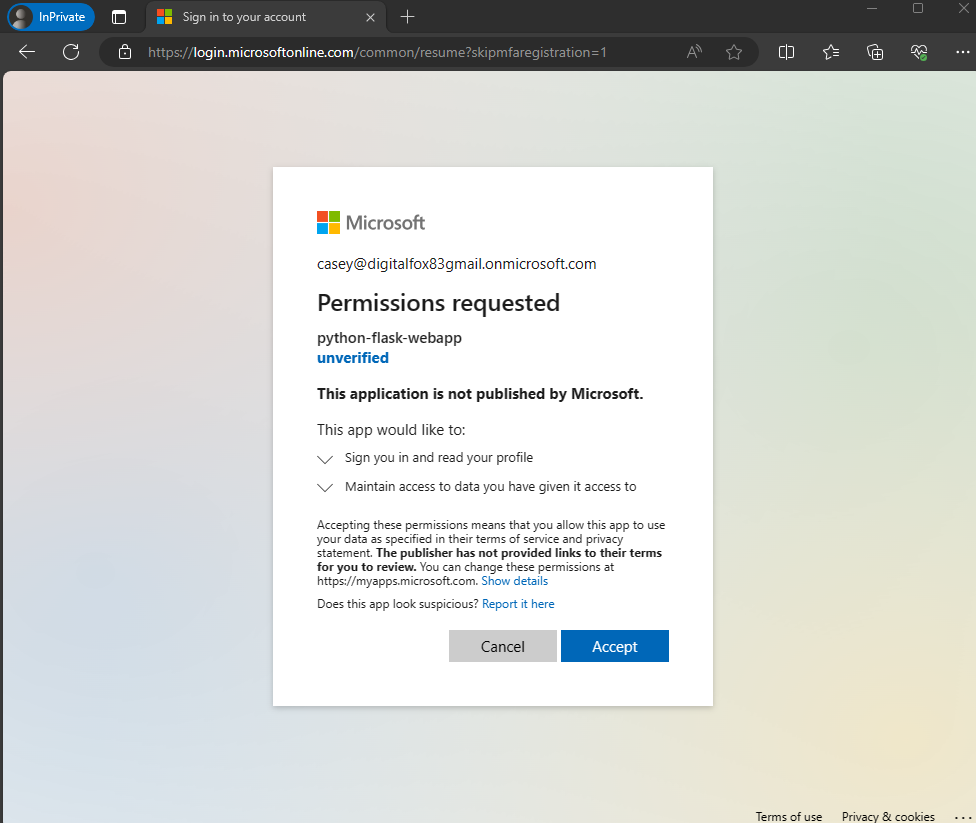

De eerste keer dat u zich aanmeldt, wordt u gevraagd uw toestemming te geven om de toepassing toe te staan u aan te melden en toegang te krijgen tot uw profiel. Nadat u bent aangemeld, wordt u teruggeleid naar de startpagina van de toepassing.

Hoe de app werkt

Het voorbeeld fungeert als host voor een webserver op localhost, poort 3000. Wanneer een webbrowser dit adres opent, wordt de startpagina weergegeven in de app. Zodra de gebruiker Aanmeldenselecteert, wordt de browser omgeleid naar het aanmeldingsscherm van Microsoft Entra via de URL die is gegenereerd door de MSAL Node-bibliotheek. Nadat de gebruiker toestemming heeft gegeven, leidt de browser de gebruiker terug naar de startpagina van de toepassing, samen met een id en toegangstoken.

Gebruik de terminal in uw projectmap om de volgende opdrachten in te voeren:

cd ms-identity-docs-code-dotnet/web-app-aspnet

dotnet run

Kopieer de https-URL die wordt weergegeven in de terminal, bijvoorbeeld https://localhost:5001en plak deze in een browser. U wordt aangeraden een privé- of incognitobrowsersessie te gebruiken.

Volg de stappen en voer de benodigde gegevens in om u aan te melden met uw Microsoft-account. U wordt gevraagd een e-mailadres op te geven, zodat een eenmalige wachtwoordcode naar u kan worden verzonden. Voer de code in wanneer u hierom wordt gevraagd.

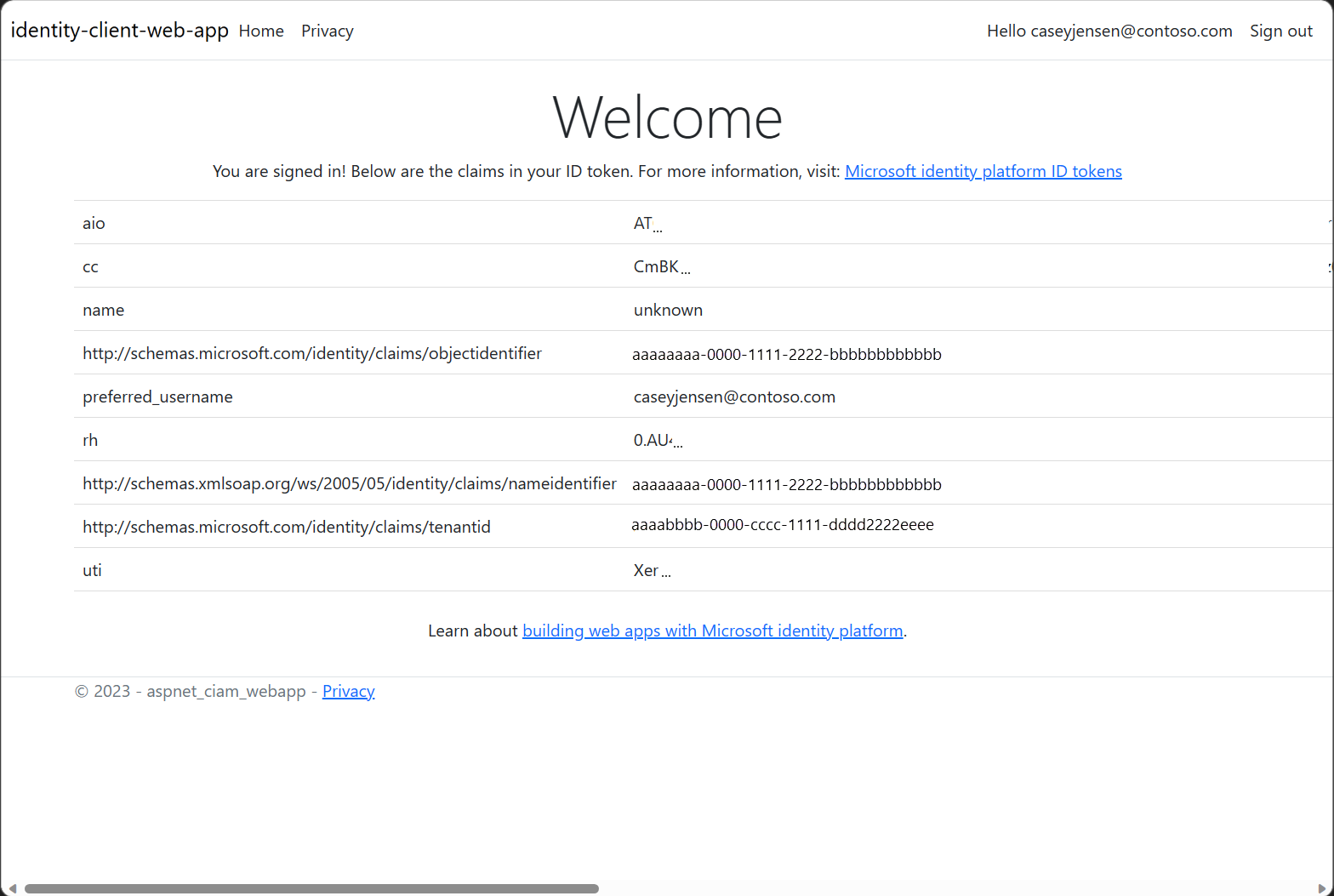

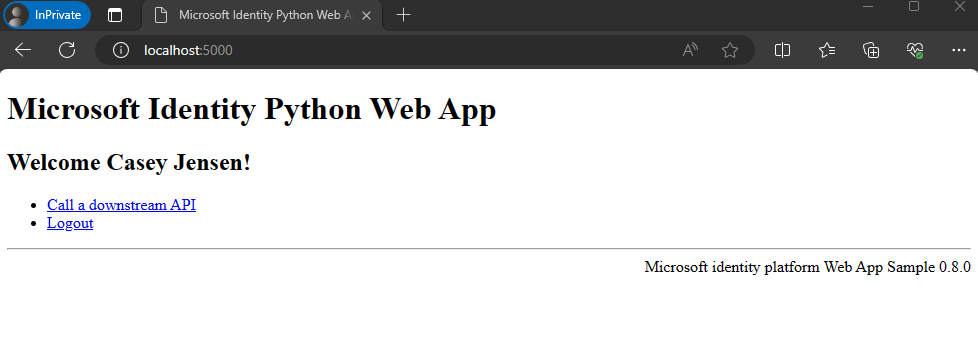

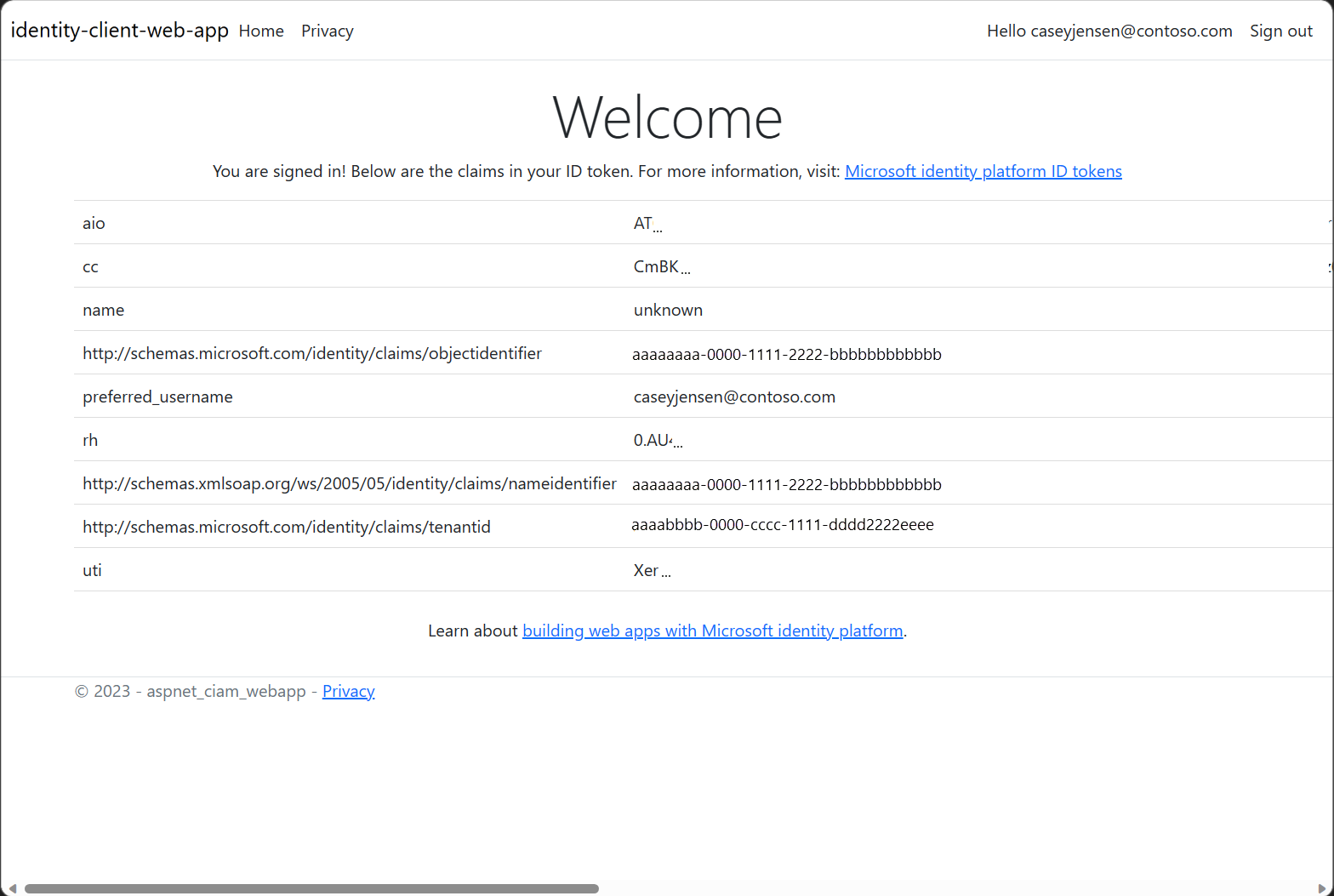

De toepassing vraagt toestemming om toegang te behouden tot de gegevens waartoe u eerder toegang hebt verleend, en om u aan te melden en uw profiel te lezen. Selecteer Accepteren. De volgende schermopname wordt weergegeven. Het geeft aan dat u bent aangemeld bij de toepassing en uw profielgegevens bekijkt vanuit de Microsoft Graph API.

Afmelden bij de toepassing

- Zoek de koppeling Afmelden in de rechterbovenhoek van de pagina en selecteer deze.

- U wordt gevraagd een account te kiezen om u af te melden. Selecteer het account dat u hebt gebruikt om u aan te melden.

- Er verschijnt een bericht dat aangeeft dat u bent afgemeld. U kunt nu het browservenster sluiten.

Maak een virtuele omgeving voor de app:

- Voer voor Windowsde volgende opdrachten uit:

py -m venv .venv

.venv\scripts\activate

- Voer voor macOS-/Linux-de volgende opdrachten uit:

python3 -m venv .venv

source .venv/bin/activate

Installeer de vereisten met behulp van pip:

pip install -r requirements.txt

Voer de app uit vanaf de command line. Zorg ervoor dat uw app wordt uitgevoerd op dezelfde poort als de omleidings-URI die u eerder hebt geconfigureerd.

flask run --debug --host=localhost --port=5000

Kopieer de https-URL die wordt weergegeven in de terminal, bijvoorbeeld https://localhost:5000en plak deze in een browser. U wordt aangeraden een privé- of incognitobrowsersessie te gebruiken.

Volg de stappen en voer de benodigde gegevens in om u aan te melden met uw Microsoft-account. U wordt gevraagd een e-mailadres en wachtwoord op te geven om u aan te melden.

De toepassing vraagt toestemming om de toegang tot gegevens te behouden waar u toegang tot hebt en om u aan te melden en vervolgens uw profiel te lezen, zoals wordt weergegeven in de schermopname. Selecteer Accepteren.

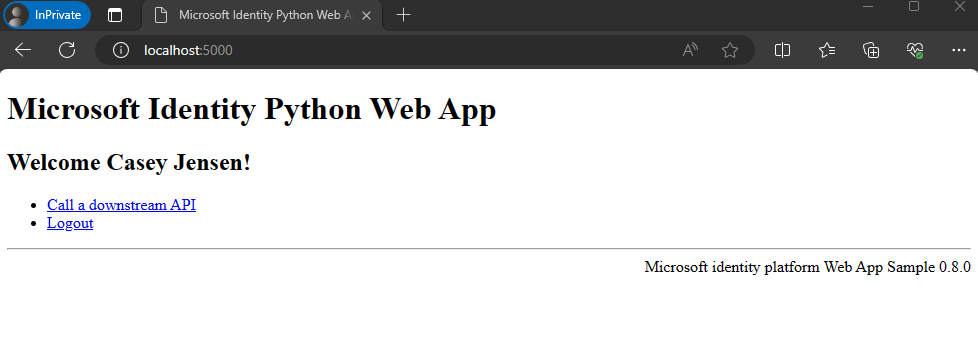

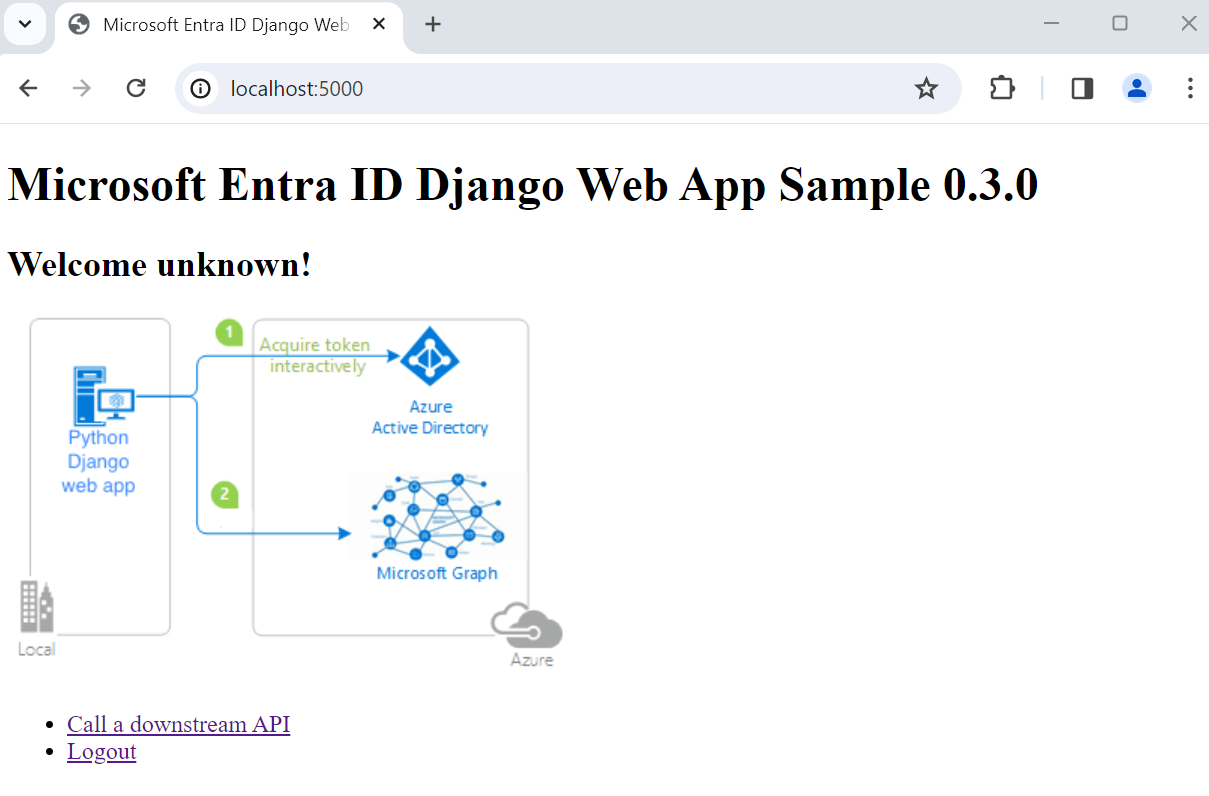

De volgende schermopname wordt weergegeven, waarmee wordt aangegeven dat u zich hebt aangemeld bij de toepassing.

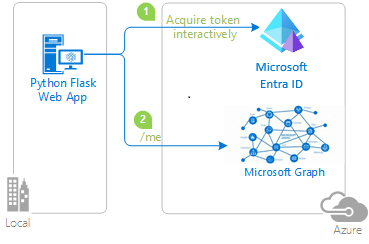

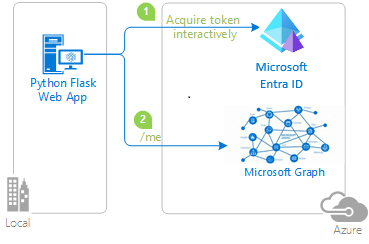

Hoe de app werkt

In het volgende diagram ziet u hoe de voorbeeld-app werkt:

De toepassing maakt gebruik van het identity-pakket om een toegangstoken te verkrijgen van het Microsoft Identity Platform. Dit pakket is gebouwd boven op de Microsoft Authentication Library (MSAL) voor Python om verificatie en autorisatie in web-apps te vereenvoudigen.

Het toegangstoken dat u in de vorige stap verkrijgt, wordt gebruikt als bearer-token om de gebruiker te verifiëren bij het aanroepen van de Microsoft Graph API.

Verwante inhoud

In deze quickstart gebruikt u een voorbeeldweb-app om u te laten zien hoe u gebruikers in uw externe tenant kunt aanmelden. De voorbeeld-app maakt gebruik van de Microsoft Authentication Library voor het afhandelen van verificatie.

Voordat u begint, gebruikt u de Kies een tenanttype selector boven aan deze pagina om het tenanttype te selecteren. Microsoft Entra ID biedt twee tenantconfiguraties, werknemers en externe. Een tenantconfiguratie voor werknemers is bedoeld voor uw werknemers, interne apps en andere organisatieresources. Een externe tenant is bedoeld voor uw klantgerichte apps.

Voorwaarden

- Een Azure-account met een actief abonnement. Als u nog geen account hebt, maak gratis een account aan.

- Dit Azure-account moet machtigingen hebben voor het beheren van toepassingen. Een van de volgende Microsoft Entra-rollen omvat de vereiste machtigingen:

- Toepassingsbeheerder

- Toepassingsontwikkelaar

- Een externe tenant. Kies een van de volgende methoden om er een te maken:

- Een gebruikersstroom. Raadpleeg voor meer informatie zelfservice-aanmeldingsstromen voor apps in externe tenants maken. Deze gebruikersstroom kan worden gebruikt voor meerdere toepassingen.

-

Visual Studio Code of een andere code-editor.

Voorbeeldwebtoepassing klonen of downloaden

Als u de voorbeeldtoepassing wilt verkrijgen, kunt u deze klonen vanuit GitHub of downloaden als een .zip-bestand:

Als u het voorbeeld wilt klonen, opent u een opdrachtprompt en navigeert u naar de locatie waar u het project wilt maken en voert u de volgende opdracht in:

git clone https://github.com/Azure-Samples/ms-identity-ciam-javascript-tutorial.git

Als alternatief het voorbeeldbestand .zip downloadenen vervolgens uitpakken naar een bestandspad waarin de lengte van de naam minder dan 260 tekens is.

Projectafhankelijkheden installeren

Open een consolevenster en ga naar de map met de Node.js voorbeeld-app:

cd 1-Authentication\5-sign-in-express\App

Voer de volgende opdrachten uit om app-afhankelijkheden te installeren:

npm install

Als u de voorbeeldtoepassing wilt verkrijgen, kunt u deze klonen vanuit GitHub of downloaden als een .zip-bestand.

Als u het voorbeeld wilt klonen, opent u een opdrachtprompt en navigeert u naar de locatie waar u het project wilt maken en voert u de volgende opdracht in:

git clone https://github.com/Azure-Samples/ms-identity-ciam-dotnet-tutorial.git

Download het .zip bestand. Pak het uit naar een bestandspad waarbij de lengte van de naam minder dan 260 tekens is.

Als u de voorbeeldtoepassing wilt verkrijgen, kunt u deze klonen vanuit GitHub of downloaden als een .zip-bestand.

Als u het voorbeeld wilt klonen, opent u een opdrachtprompt en navigeert u naar de locatie waar u het project wilt maken en voert u de volgende opdracht in:

git clone https://github.com/Azure-Samples/ms-identity-docs-code-python.git

Download het .zip bestand. Pak het uit naar een bestandspad waarbij de lengte van de naam minder dan 260 tekens is.

Projectafhankelijkheden installeren

Open een consolevenster en ga naar de map met de Flask-voorbeeldweb-app:

cd django-web-app

Virtuele omgeving instellen:

- Voer voor Windowsde volgende opdrachten uit:

py -m venv .venv

.venv\scripts\activate

- Voer voor macOS-/Linux-de volgende opdrachten uit:

python3 -m venv .venv

source .venv/bin/activate

Voer de volgende opdrachten uit om app-afhankelijkheden te installeren:

python3 -m pip install -r requirements.txt

Als u de voorbeeldtoepassing wilt verkrijgen, kunt u deze klonen vanuit GitHub of downloaden als een .zip-bestand.

Als u het voorbeeld wilt klonen, opent u een opdrachtprompt en navigeert u naar de locatie waar u het project wilt maken en voert u de volgende opdracht in:

git clone https://github.com/Azure-Samples/ms-identity-docs-code-python.git

Download het .zip bestand. Pak het uit naar een bestandspad waarbij de lengte van de naam minder dan 260 tekens is.

Projectafhankelijkheden installeren

Open een consolevenster en ga naar de map met de Flask-voorbeeldweb-app:

cd flask-web-app

Virtuele omgeving instellen:

- Voer voor Windowsde volgende opdrachten uit:

py -m venv .venv

.venv\scripts\activate

- Voer voor macOS-/Linux-de volgende opdrachten uit:

python3 -m venv .venv

source .venv/bin/activate

Voer de volgende opdrachten uit om app-afhankelijkheden te installeren:

python3 -m pip install -r requirements.txt

Als u gebruikers wilt aanmelden met de voorbeeld-app, moet u deze bijwerken met uw app- en tenantgegevens:

In uw code-editor, open het App\authConfig.js-bestand.

Zoek de tijdelijke aanduiding:

-

Enter_the_Application_Id_Here en vervang deze door de toepassings-id (client) van de app die u eerder hebt geregistreerd.

-

Enter_the_Tenant_Subdomain_Here en vervang dit door het subdomein Directory (tenant). Als uw primaire tenantdomein bijvoorbeeld is contoso.onmicrosoft.com, gebruikt u contoso. Als u uw tenantnaam niet hebt, leert u hoe u uw tenantgegevens kunt lezen.

-

Enter_the_Client_Secret_Here en vervang deze door de waarde van het app-geheim die u eerder hebt gekopieerd.

Navigeer naar de hoofdmap met de ASP.NET Core-voorbeeld-app:

cd 1-Authentication\1-sign-in-aspnet-core-mvc

Open het bestand appsettings.json.

Zoek in AuthorityEnter_the_Tenant_Subdomain_Here en vervang deze door het subdomein van uw tenant. Als uw primaire tenantdomein bijvoorbeeld is caseyjensen@onmicrosoft.com, is de waarde die u moet invoeren casyjensen.

Zoek de waarde Enter_the_Application_Id_Here en vervang deze door de toepassings-id (clientId) van de app die u hebt geregistreerd in het Microsoft Entra-beheercentrum.

Vervang Enter_the_Client_Secret_Here door de clientgeheimwaarde die u hebt ingesteld.

Open uw projectbestanden in Visual Studio Code of de editor die u gebruikt.

Maak een bestand .env in de hoofdmap van het project met behulp van .env.sample.external-id-bestand als richtlijn.

Geef in het bestand .env de volgende omgevingsvariabelen op:

-

CLIENT_ID de toepassings-id (client) van de app die u eerder hebt geregistreerd.

-

CLIENT_SECRET de app-geheim waarde die u eerder hebt gekopieerd.

-

AUTHORITY de URL die de tokenautoriteit identificeert. Deze moet de volgende indeling hebben https://{subdomein}.ciamlogin.com/{subdomein}.onmicrosoft.com. Vervang subdomein door het subdomein Directory (tenant). Als uw primaire tenantdomein bijvoorbeeld is contoso.onmicrosoft.com, gebruikt u contoso. Als u uw tenantsubdomein niet hebt, leert u hoe u uw tenantgegevens kunt bekijken.

-

REDIRECT_URI die vergelijkbaar moet zijn met de omleidings-URI die u eerder hebt geregistreerd, moet overeenkomen met uw configuratie.

Open uw projectbestanden in Visual Studio Code of de editor die u gebruikt.

Maak een bestand .env in de hoofdmap van het project met behulp van .env.sample.external-id-bestand als richtlijn.

Geef in het bestand .env de volgende omgevingsvariabelen op:

-

CLIENT_ID de toepassings-id (client) van de app die u eerder hebt geregistreerd.

-

CLIENT_SECRET de app-geheim waarde die u eerder hebt gekopieerd.

-

AUTHORITY de URL die de tokenautoriteit identificeert. Deze moet de volgende indeling hebben https://{subdomein}.ciamlogin.com/{subdomein}.onmicrosoft.com. Vervang subdomein door het subdomein Directory (tenant). Als uw primaire tenantdomein bijvoorbeeld is contoso.onmicrosoft.com, gebruikt u contoso. Als u uw tenantsubdomein niet hebt, leert u hoe u uw tenantgegevens kunt bekijken.

Controleer of de omleidings-URI goed is geconfigureerd. De omleidings-URI die u eerder hebt geregistreerd, moet overeenkomen met uw configuratie. In dit voorbeeld wordt standaard het omleidings-URI-pad ingesteld op /getAToken. Deze configuratie bevindt zich in het app_config.py bestand als REDIRECT_PATH.

Voorbeeld-web-app uitvoeren en testen

U kunt nu de voorbeeld-Node.js-web-app testen. U moet de Node.js-server starten en toegankelijk maken via uw browser op http://localhost:3000.

Voer in de terminal de volgende opdracht uit:

npm start

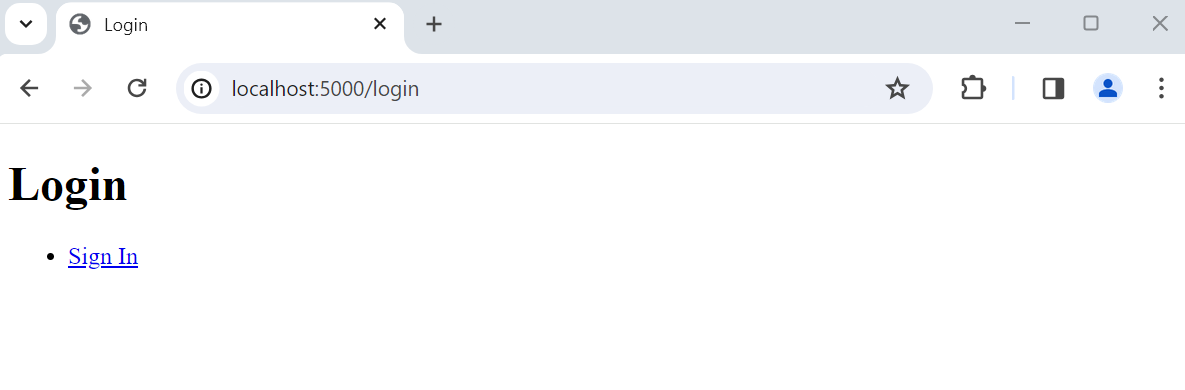

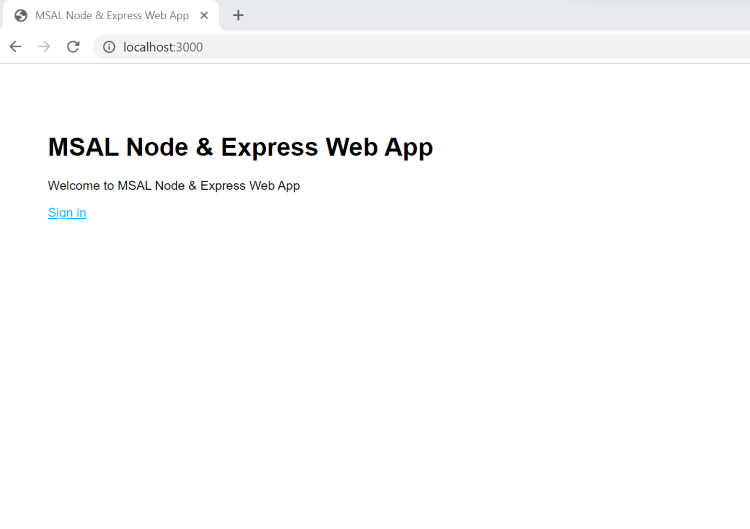

Open uw browser en ga vervolgens naar http://localhost:3000. De pagina ziet er ongeveer als volgt uit:

Nadat de pagina is geladen, selecteert u Aanmelden wanneer hierom wordt gevraagd.

Typ op de aanmeldingspagina uw e-mailadres, selecteer Volgende, typ uw wachtwoorden selecteer Aanmelden. Als u geen account hebt, selecteert u Geen account? Maak één koppeling, waarmee de registratiestroom wordt gestart.

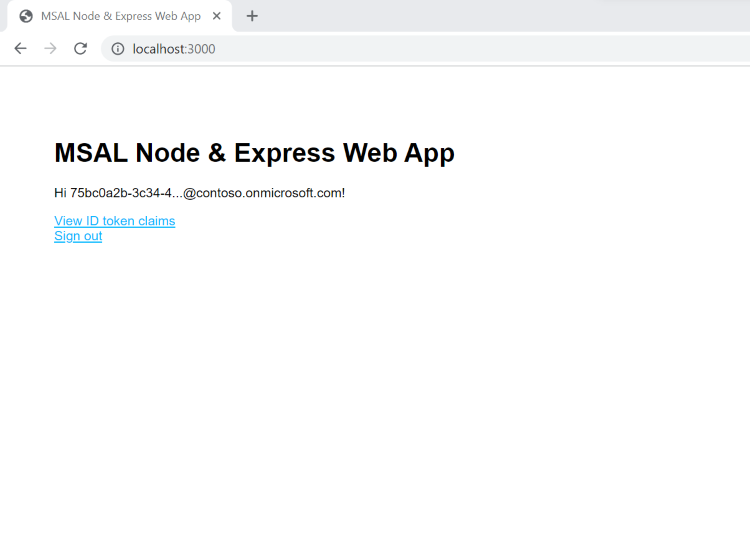

Als u de registratieoptie kiest, voltooit u de volledige aanmeldingsstroom nadat u uw e-mail hebt ingevuld, eenmalige wachtwoordcode, nieuw wachtwoord en meer accountgegevens. U ziet een pagina die vergelijkbaar is met de volgende schermopname. U ziet een vergelijkbare pagina als u de aanmeldingsoptie kiest.

Selecteer Afmelden om de gebruiker af te melden bij de web-app of selecteer Id-tokenclaims weergeven om id-tokenclaims weer te geven die door Microsoft Entra worden geretourneerd.

Hoe het werkt

Wanneer gebruikers de koppeling Aanmelden selecteren, initieert de app een verificatieaanvraag en worden gebruikers omgeleid naar externe Microsoft Entra-id. Op de aanmeldings- of registratiepagina die wordt weergegeven, wanneer een gebruiker zich heeft aangemeld of een account maakt, retourneert Microsoft Entra External ID een id-token naar de app. De app valideert het id-token, leest de claims en retourneert een beveiligde pagina aan de gebruikers.

Wanneer de gebruikers de koppeling Afmelden selecteren, wordt de sessie gewist en wordt de gebruiker omgeleid naar het afmeldingseindpunt van Microsoft Entra External ID om te melden dat de gebruiker zich heeft afgemeld.

Als u een app wilt bouwen die vergelijkbaar is met het voorbeeld dat u hebt uitgevoerd, voert u de stappen uit in Gebruikers aanmelden in uw eigen Node.js webtoepassing artikel.

Voer vanuit uw shell of opdrachtregel de volgende opdrachten uit:

dotnet run

Open uw webbrowser en navigeer naar https://localhost:7274.

Meld u aan met een account dat is geregistreerd bij de externe tenant.

Nadat u bent aangemeld, wordt de weergavenaam weergegeven naast de knop Afmelden, zoals wordt weergegeven in de volgende schermopname.

Als u zich wilt afmelden bij de toepassing, selecteert u de knop Afmelden.

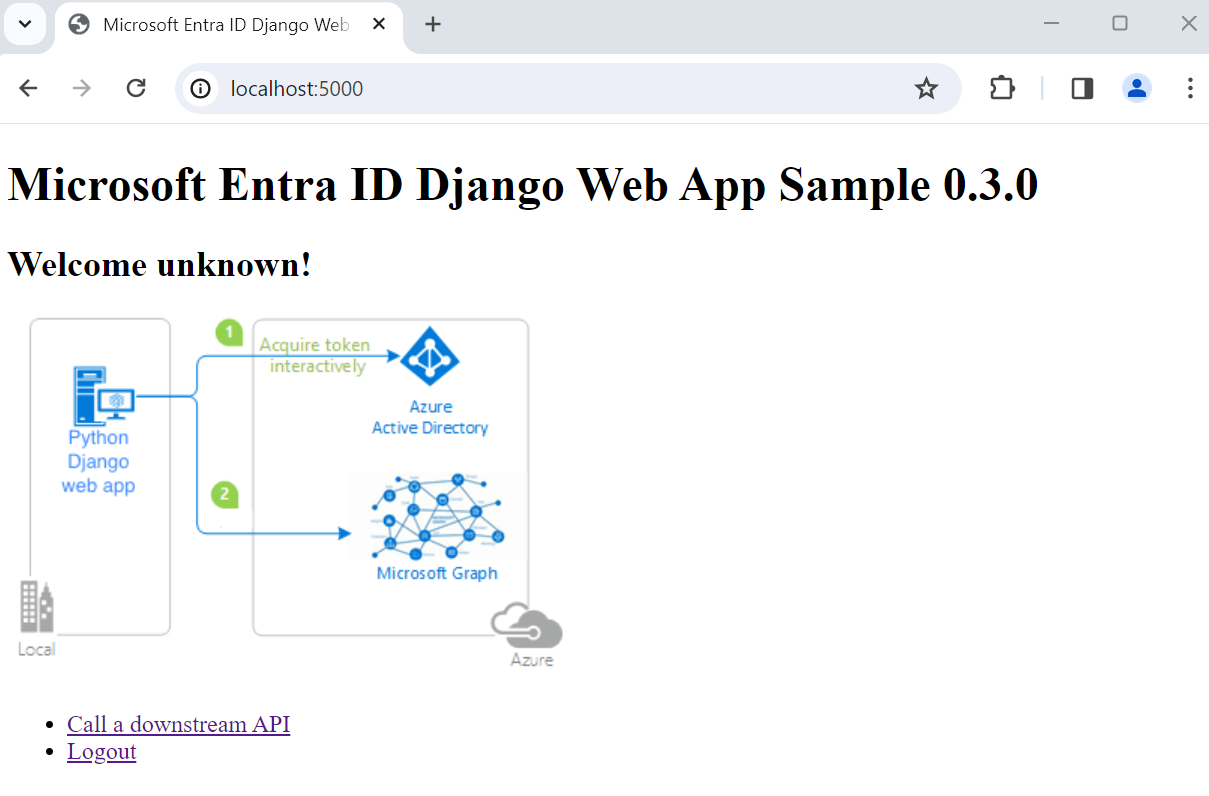

Start de app om de inlogervaring in actie te zien.

Voer in de terminal de volgende opdracht uit:

python manage.py runserver localhost:5000

U kunt een poortnummer van uw keuze gebruiken.

Open uw browser en ga vervolgens naar http://localhost:5000. U zou een pagina moeten zien die lijkt op de volgende schermafbeelding:

Nadat de pagina is geladen, selecteert u de koppeling Aanmelden. U wordt gevraagd u aan te melden.

Typ op de aanmeldingspagina uw e-mailadres, selecteer Volgende, typ uw wachtwoorden selecteer Aanmelden. Als u geen account hebt, selecteert u Geen account? Maak één koppeling, waarmee de registratiestroom wordt gestart.

Als u de registratieoptie kiest, doorloopt u het registratieproces. Vul uw e-mail, eenmalige wachtwoordcode, nieuw wachtwoord en meer accountgegevens in om de volledige aanmeldingsstroom te voltooien.

Nadat u zich hebt aangemeld of zich hebt geregistreerd, wordt u teruggeleid naar de web-app. U ziet een pagina die er ongeveer als volgt uitziet:

Selecteer afmelden om de gebruiker af te melden bij de web-app of selecteer Een downstream-API aanroepen om een microsoft Graph-eindpunt aan te roepen.

Hoe het werkt

Wanneer gebruikers de koppeling Aanmelden selecteren, initieert de app een verificatieaanvraag en worden gebruikers omgeleid naar externe Microsoft Entra-id. Een gebruiker meldt zich vervolgens aan of registreert zich op de pagina die verschijnt. Nadat u de vereiste referenties hebt opgegeven en toestemming hebt gegeven voor de vereiste access scopes, stuurt Microsoft Entra External ID de gebruiker terug naar de webapp met een autorisatiecode. De web-app gebruikt vervolgens deze autorisatiecode om een token te verkrijgen van externe Microsoft Entra-id.

Wanneer de gebruikers de afmeldingskoppeling selecteren, wist de app de sessie en leidt de gebruiker om naar het afmeldingseindpunt van Microsoft Entra External ID om te melden dat de gebruiker is afgemeld. De gebruiker wordt vervolgens teruggeleid naar de web-app.

Start de app om de inlogervaring in actie te zien.

Voer in de terminal de volgende opdracht uit:

python3 -m flask run --debug --host=localhost --port=3000

U kunt de poort van uw keuze gebruiken. Dit moet vergelijkbaar zijn met de poort van de omleidings-URI die u eerder hebt geregistreerd.

Open uw browser en ga vervolgens naar http://localhost:3000. De pagina ziet er ongeveer als volgt uit:

Nadat de pagina is geladen, selecteert u de koppeling Aanmelden. U wordt gevraagd u aan te melden.

Typ op de aanmeldingspagina uw e-mailadres, selecteer Volgende, typ uw wachtwoorden selecteer Aanmelden. Als u geen account hebt, selecteert u Geen account? Maak één koppeling, waarmee de registratiestroom wordt gestart.

Als u de registreeroptie kiest, doorloopt u het registratieproces. Vul uw e-mail, eenmalige wachtwoordcode, nieuw wachtwoord en meer accountgegevens in om de volledige registratiestroom te voltooien.

Nadat u zich hebt aangemeld of zich hebt geregistreerd, wordt u teruggeleid naar de web-app. U ziet een pagina die er ongeveer als volgt uitziet:

Selecteer afmelden om de gebruiker af te melden bij de web-app of selecteer Een downstream-API aanroepen om een microsoft Graph-eindpunt aan te roepen.

Hoe het werkt

Wanneer gebruikers de koppeling Aanmelden selecteren, initieert de app een verificatieaanvraag en worden gebruikers omgeleid naar externe Microsoft Entra-id. Een gebruiker meldt zich vervolgens aan of registreert zich op de pagina die verschijnt. Nadat u de vereiste referenties hebt opgegeven en toestemming hebt gegeven voor de vereiste access scopes, stuurt Microsoft Entra External ID de gebruiker terug naar de webapp met een autorisatiecode. De web-app gebruikt vervolgens deze autorisatiecode om een token te verkrijgen van externe Microsoft Entra-id.

Wanneer de gebruikers de afmeldingskoppeling selecteren, wist de app de sessie en leidt de gebruiker om naar het afmeldingseindpunt van Microsoft Entra External ID om te melden dat de gebruiker is afgemeld. De gebruiker wordt vervolgens teruggeleid naar de web-app.

Verwante inhoud

Werknemerstenants

Werknemerstenants  Externe tenants (meer informatie)

Externe tenants (meer informatie)