Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

In de vorige implementatiestap hebt u de beveiligingsinhoud van Microsoft Sentinel ingeschakeld die u nodig hebt om uw systemen te beveiligen. In dit artikel leert u hoe u de UEBA-functie inschakelt en gebruikt om het analyseproces te stroomlijnen. Dit artikel maakt deel uit van de implementatiehandleiding voor Microsoft Sentinel.

Omdat Microsoft Sentinel logboeken en waarschuwingen verzamelt van alle verbonden gegevensbronnen, analyseert microsoft deze en bouwt het basislijngedragsprofielen van de entiteiten van uw organisatie (zoals gebruikers, hosts, IP-adressen en toepassingen) in de tijd en de horizon van de peergroep. Met behulp van verschillende technieken en machine learning-mogelijkheden kan Microsoft Sentinel vervolgens afwijkende activiteiten identificeren en u helpen bepalen of een asset is aangetast. Meer informatie over UEBA.

Notitie

Zie voor informatie over de beschikbaarheid van functies in US Government clouds de Microsoft Sentinel-tabellen in Cloud-functiebeschikbaarheid voor Amerikaanse overheidsklanten.

Belangrijk

Microsoft Sentinel is algemeen beschikbaar in de Microsoft Defender-portal, waaronder voor klanten zonder Microsoft Defender XDR of een E5-licentie.

Vanaf juli 2026 worden alle klanten die Microsoft Sentinel in Azure Portal gebruiken, omgeleid naar de Defender-portal en gebruiken ze alleen Microsoft Sentinel in de Defender-portal. Vanaf juli 2025 worden veel nieuwe klanten automatisch onboarden en omgeleid naar de Defender portal.

Als u Nog steeds Microsoft Sentinel gebruikt in Azure Portal, raden we u aan om te beginnen met het plannen van uw overgang naar de Defender-portal om een soepele overgang te garanderen en optimaal te profiteren van de geïntegreerde beveiligingsbewerkingen die door Microsoft Defender worden aangeboden. Zie Het is tijd om te verplaatsen voor meer informatie: De Azure-portal van Microsoft Sentinel buiten gebruik stellen voor betere beveiliging.

Vereisten

Als u deze functie wilt in- of uitschakelen (deze vereisten zijn niet vereist om de functie te gebruiken):

Uw gebruiker moet zijn toegewezen aan de rol Microsoft Entra ID-beveiligingsbeheerder in uw tenant of aan de equivalente machtigingen.

Aan uw gebruiker moet ten minste één van de volgende Azure-rollen zijn toegewezen (meer informatie over Azure RBAC):

- Microsoft Sentinel-inzender op werkruimte- of resourcegroepniveau.

- Log Analytics-inzender op het niveau van de resourcegroep of het abonnement.

Er mogen geen Azure-resourcevergrendelingen op uw werkruimte zijn toegepast. Meer informatie over het vergrendelen van Azure-resources.

Notitie

- Er is geen speciale licentie vereist om UEBA-functionaliteit toe te voegen aan Microsoft Sentinel en er zijn geen extra kosten verbonden aan het gebruik ervan.

- Omdat UEBA echter nieuwe gegevens genereert en opslaat in nieuwe tabellen die UEBA maakt in uw Log Analytics-werkruimte, zijn er extra kosten voor gegevensopslag van toepassing.

Analyse van gebruikers- en entiteitsgedrag inschakelen

- Gebruikers van Microsoft Sentinel in Azure Portal volgen de instructies op het tabblad Azure Portal .

- Gebruikers van Microsoft Sentinel als onderdeel van de Microsoft Defender-portal volgen de instructies op het tabblad Defender Portal .

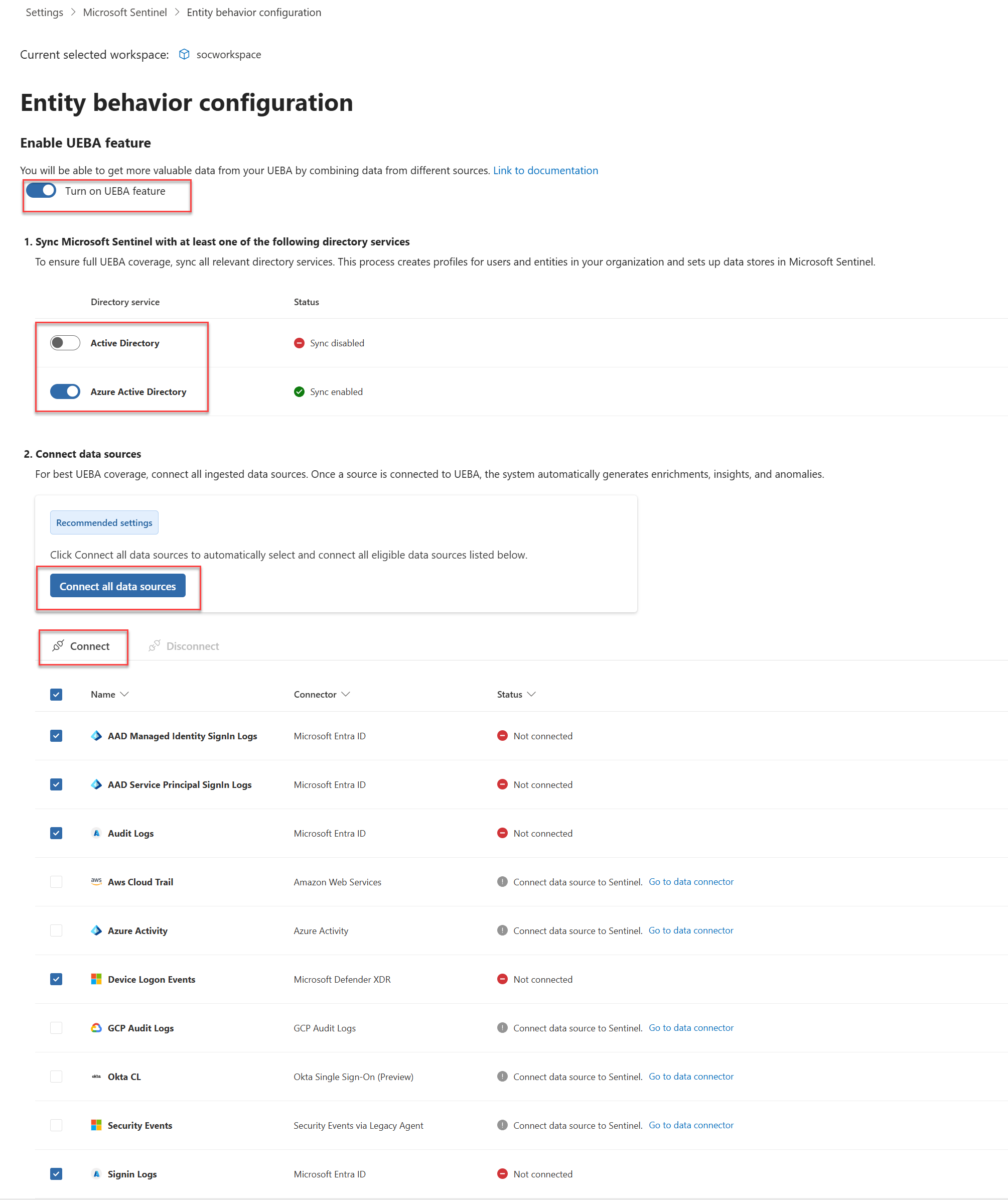

Ga naar de configuratiepagina voor entiteitsgedrag .

Gebruik een van deze drie manieren om naar de configuratiepagina voor entiteitsgedrag te gaan:

Selecteer Entiteitsgedrag in het navigatiemenu van Microsoft Sentinel en selecteer vervolgens Instellingen voor entiteitsgedrag in de bovenste menubalk.

Selecteer Instellingen in het navigatiemenu van Microsoft Sentinel, selecteer het tabblad Instellingen en selecteer vervolgens onder de uitbreiding analyse van entiteitsgedrag de optie UEBA instellen.

Selecteer op de pagina Microsoft Defender XDR-gegevensconnector de koppeling Ga naar de UEBA-configuratiepagina.

Schakel op de pagina Configuratie van entiteitsgedrag de optie UEBA-functie inschakelen in.

Selecteer de adreslijstservices waaruit u gebruikersentiteiten wilt synchroniseren met Microsoft Sentinel.

- On-premises Active Directory (preview)

- Microsoft Entra-id

Als u gebruikersentiteiten wilt synchroniseren vanuit on-premises Active Directory, moet u uw Azure-tenant onboarden bij Microsoft Defender for Identity (zelfstandig of als onderdeel van Microsoft Defender XDR) en moet de MDI-sensor zijn geïnstalleerd op uw Active Directory-domeincontroller. Zie Microsoft Defender for Identity-vereisten voor meer informatie.

Selecteer Alle gegevensbronnen verbinden om verbinding te maken met alle in aanmerking komende gegevensbronnen of selecteer specifieke gegevensbronnen in de lijst.

U kunt deze gegevensbronnen alleen inschakelen vanuit Defender en De Azure-portals:

- Aanmeldingslogboeken

- Controlelogboeken

- Azure-activiteit

- Beveiligingsevenementen

U kunt deze gegevensbronnen alleen inschakelen vanuit de Defender-portal (preview):

- Aanmeldingslogboeken van AAD Managed Identity (Microsoft Entra-id)

- Aanmeldingslogboeken van AAD-service-principal (Microsoft Entra-id)

- AWS CloudTrail

- Apparaataanmeldingsevenementen

- Okta CL

- GCP-auditlogboeken

Zie microsoft Sentinel UEBA-verwijzing en UEBA-afwijkingen voor meer informatie over UEBA-gegevensbronnen en afwijkingen in UEBA.

Notitie

Nadat u UEBA hebt ingeschakeld, kunt u ondersteunde gegevensbronnen voor UEBA rechtstreeks vanuit het deelvenster gegevensconnector of via de pagina Instellingen van de Defender-portal inschakelen, zoals beschreven in dit artikel.

Selecteer Maak verbinding met.

Anomaliedetectie inschakelen in uw Sentinel-werkruimte:

- Selecteer Instellingen>Microsoft Sentinel>SIEM-werkruimten in het navigatiemenu van de Microsoft Defender-portal.

- Selecteer de werkruimte die u wilt configureren.

- Selecteer afwijkingen op de configuratiepagina van de werkruimte en schakel afwijkingen in bij Anomalieën detecteren.

Volgende stappen

In dit artikel hebt u geleerd hoe u UEBA (User and Entity Behavior Analytics) inschakelt en configureert in Microsoft Sentinel. Voor meer informatie over UEBA: