Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

In dit artikel wordt beschreven hoe u de Introductiehandleiding voor Microsoft Sentinel ML Notebooks-notebooks uitvoert, waarmee basisconfiguraties worden ingesteld voor het uitvoeren van Jupyter-notebooks in Microsoft Sentinel en voorbeelden voor het uitvoeren van eenvoudige query's.

De Introductiehandleiding voor Microsoft Sentinel ML Notebooks maakt gebruik van MSTICPy, een krachtige Python-bibliotheek die is ontworpen om beveiligingsonderzoeken en opsporing van bedreigingen in Microsoft Sentinel-notebooks te verbeteren. Het biedt ingebouwde hulpprogramma's voor gegevensverrijking, visualisatie, anomaliedetectie en geautomatiseerde query's, zodat analisten hun werkstroom kunnen stroomlijnen zonder uitgebreide aangepaste codering.

Zie Notebooks gebruiken om onderzoek uit te voeren en Jupyter-notebooks te gebruiken voor het opsporen van beveiligingsrisico's voor meer informatie.

Belangrijk

Microsoft Sentinel is algemeen beschikbaar in de Microsoft Defender-portal, waaronder voor klanten zonder Microsoft Defender XDR of een E5-licentie.

Vanaf juli 2026 worden alle klanten die Microsoft Sentinel in Azure Portal gebruiken, omgeleid naar de Defender-portal en gebruiken ze alleen Microsoft Sentinel in de Defender-portal. Vanaf juli 2025 worden veel nieuwe klanten automatisch onboarden en omgeleid naar de Defender portal.

Als u Nog steeds Microsoft Sentinel gebruikt in Azure Portal, raden we u aan om te beginnen met het plannen van uw overgang naar de Defender-portal om een soepele overgang te garanderen en optimaal te profiteren van de geïntegreerde beveiligingsbewerkingen die door Microsoft Defender worden aangeboden. Zie Het is tijd om te verplaatsen voor meer informatie: De Azure-portal van Microsoft Sentinel buiten gebruik stellen voor betere beveiliging.

Vereisten

Voordat u begint, moet u ervoor zorgen dat u over de vereiste machtigingen en resources beschikt.

| Voorwaarde | Beschrijving |

|---|---|

| toestemmingen | Als u notitieblokken in Microsoft Sentinel wilt gebruiken, moet u ervoor zorgen dat u over de vereiste machtigingen beschikt. Zie Toegang tot Microsoft Sentinel-notitieblokken beheren voor meer informatie. |

| Python | Als u de stappen in dit artikel wilt uitvoeren, hebt u Python 3.6 of hoger nodig. In Azure Machine Learning kunt u een Python 3.8-kernel (aanbevolen) of een Python 3.6-kernel gebruiken. Als u het notebook gebruikt dat in dit artikel in een andere Jupyter-omgeving wordt beschreven, kunt u elke kernel gebruiken die Ondersteuning biedt voor Python 3.6 of hoger. Als u MSTICPy-notebooks buiten Microsoft Sentinel en Azure Machine Learning (ML) wilt gebruiken, moet u ook uw Python-omgeving configureren. Installeer Python 3.6 of hoger met de Anaconda-distributie, die veel van de vereiste pakketten bevat. |

| MaxMind GeoLite2 | Dit notebook maakt gebruik van de geolocatiezoekservice MaxMind GeoLite2 voor IP-adressen. Als u de MaxMind GeoLite2-service wilt gebruiken, hebt u een licentiesleutel nodig. U kunt zich aanmelden voor een gratis account en sleutel op de registratiepagina van Maxmind. |

| VirusTotal | Dit notebook maakt gebruik van VirusTotal (VT) als bedreigingsinformatiebron. Als u VirusTotal threat intelligence lookup wilt gebruiken, hebt u een VirusTotal-account en API-sleutel nodig. Als u een VT-bedrijfssleutel gebruikt, sla deze dan op in een Azure Key Vault in plaats van in het bestand msticpyconfig.yaml. Zie Geheimen opgeven als Key Vault-geheimen in de MSTICPY-documentatie voor meer informatie. Als u momenteel geen Azure Key Vault wilt instellen, meldt u zich aan voor en gebruikt u een gratis account totdat u Key Vault-opslag kunt instellen. |

Het 'Aan de slag'-gids notitieblok installeren en uitvoeren

In deze procedure wordt beschreven hoe u uw notitieblok opent met Microsoft Sentinel.

Voor Microsoft Sentinel in de Defender-portal selecteert u Microsoft Sentinel>> Voor Microsoft Sentinel in Azure Portal selecteert u Notebooks onder Bedreigingsbeheer.

Selecteer op het tabblad Sjablonen een introductiehandleiding voor Microsoft Sentinel ML-notebooks.

Selecteer Maken op basis van sjabloon.

Bewerk de naam en selecteer waar nodig de Azure Machine Learning-werkruimte.

Selecteer Opslaan om deze op te slaan in uw Azure Machine Learning-werkruimte.

Selecteer Notebook starten om het notebook uit te voeren. Het notebook bevat een reeks cellen:

- Markdown-cellen bevatten tekst en afbeeldingen met instructies voor het gebruik van het notitieblok

- Codecellen bevatten uitvoerbare code waarmee de notebookfuncties worden uitgevoerd

Selecteer bovenaan de pagina uw Compute.

Lees verder door Markdown-cellen te lezen en codecellen op volgorde uit te voeren met behulp van de instructies in het notebook. Het overslaan van cellen of het uitlopen van cellen kan later in het notebook fouten veroorzaken.

Afhankelijk van de functie die wordt uitgevoerd, kan de code in de cel snel worden uitgevoerd of kan het enige tijd duren voordat deze is voltooid. Wanneer de cel wordt uitgevoerd, verandert de afspeelknop in een laadspinner en worden de status en de verstreken tijd onder aan de cel weergegeven.

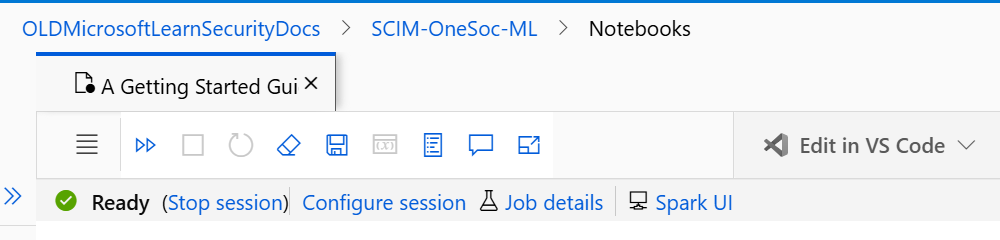

De eerste keer dat u een codecel uitvoert, kan het enkele minuten duren voordat de sessie wordt gestart, afhankelijk van uw rekeninstellingen. Er wordt een indicatie Gereed weergegeven wanneer het notebook klaar is om codecellen uit te voeren. Voorbeeld:

De Handleiding Aan de slag voor Microsoft Sentinel ML Notebooks bevat secties voor de volgende activiteiten:

| Naam | Beschrijving |

|---|---|

| Inleiding | Beschrijf de basisbeginselen van notebooks en biedt voorbeeldcode die u kunt uitvoeren om te zien hoe notebooks werken. |

| Het notebook en MSTICPy initialiseren | Hiermee kunt u uw omgeving voorbereiden om de rest van het notitieblok uit te voeren. Bij het initialiseren van het notebook worden configuratiewaarschuwingen over ontbrekende instellingen verwacht omdat u nog niets hebt geconfigureerd. |

| Query's uitvoeren op gegevens van Microsoft Sentinel | Helpt u bij het verifiëren, configureren en testen van Microsoft Sentinel-instellingen. Gebruik de code in deze sectie om te verifiëren bij Microsoft Sentinel en een voorbeeldquery uit te voeren om de verbinding te testen. |

| Externe gegevensproviders configureren en testen (VirusTotal en Maxmind GeoLite2) | Helpt u bij het configureren van instellingen voor VirusTotal, als voorbeeldservice voor bedreigingsinformatie en MaxMind GeoLite2, als voorbeeldservice voor geo-locatiezoekservice. Gebruik de code in deze sectie om voorbeeldquery's uit te voeren op deze gegevensproviders om ze te testen. |

Met de code in de handleiding Aan de slag voor Microsoft Sentinel ML Notebooks wordt het hulpprogramma MpConfigEdit gestart. Dit hulpprogramma bevat een reeks tabbladen voor het configureren van uw notebookomgeving. Als u wijzigingen aanbrengt in het hulpprogramma MpConfigEdit , moet u uw wijzigingen opslaan voordat u doorgaat. Instellingen voor het notitieblok worden opgeslagen in het bestand msticpyconfig.yaml , dat automatisch wordt ingevuld met initiële gegevens voor uw werkruimte.

Lees de markdown-cellen zorgvuldig door, zodat u het proces volledig begrijpt, inclusief elk van de instellingen en het bestand msticpyconfig.yaml . Volgende stappen, extra bronnen en veelgestelde vragen van de Azure Sentinel Notebooks-wiki zijn aan het einde van het notebook gelinkt.

Uw query's aanpassen (optioneel)

De Handleiding Aan de slag voor Microsoft Sentinel ML Notebooks biedt voorbeeldquery's die u kunt gebruiken bij het leren over notebooks. Pas de ingebouwde query's aan door meer querylogica toe te voegen of voer volledige query's uit met behulp van de exec_query functie. De meeste ingebouwde query's ondersteunen bijvoorbeeld de add_query_items parameter, die u kunt gebruiken om filters of andere bewerkingen toe te voegen aan de query's.

Voer de volgende codecel uit om een gegevensframe toe te voegen dat het aantal waarschuwingen op waarschuwingsnaam samenvat:

from datetime import datetime, timedelta qry_prov.SecurityAlert.list_alerts( start=datetime.utcnow() - timedelta(28), end=datetime.utcnow(), add_query_items="| summarize NumAlerts=count() by AlertName" )Geef een volledige Kusto-querytaal (KQL)-querytekenreeks door aan de queryprovider. De query wordt uitgevoerd op de verbonden werkruimte en de gegevens worden geretourneerd als een Panda DataFrame. Rennen:

# Define your query test_query = """ OfficeActivity | where TimeGenerated > ago(1d) | take 10 """ # Pass the query to your QueryProvider office_events_df = qry_prov.exec_query(test_query) display(office_events_df.head())

Zie voor meer informatie:

Richtlijnen toepassen op andere notebooks

In de stappen in dit artikel wordt beschreven hoe u de Introductiehandleiding voor Microsoft Sentinel ML Notebooks uitvoert in uw Azure Machine Learning-werkruimte via Microsoft Sentinel. U kunt dit artikel ook gebruiken als richtlijnen voor het uitvoeren van vergelijkbare stappen voor het uitvoeren van notebooks in andere omgevingen, waaronder lokaal.

Verschillende Microsoft Sentinel-notebooks maken geen gebruik van MSTICPy, zoals de referentiescanner-notebooks of voorbeelden zoals PowerShell en C#. Notebooks die geen MSTICpy gebruiken, hebben de MSTICPy-configuratie die in dit artikel wordt beschreven, niet nodig.

Probeer andere Microsoft Sentinel-notebooks uit, zoals:

- Uw notebookomgeving configureren

- Een rondleiding door de functies van het Cybersec-notebook

- Voorbeelden van Machine Learning in notebooks

- De Entity Explorer-serie , waaronder variaties voor accounts, domeinen en URL's, IP-adressen en Linux- of Windows-hosts.

Zie voor meer informatie:

- Jupyter-notebooks met opsporingsmogelijkheden van Microsoft Sentinel

- Geavanceerde configuraties voor Jupyter-notebooks en MSTICPy in Microsoft Sentinel

- Uw eerste Microsoft Sentinel-notitieblok maken (blogreeks)

- Overzicht van Linux Host Explorer Notebook (blog)

Verwante inhoud

Zie voor meer informatie: