Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Dit artikel bevat een overzicht van UDR-beheer, waarom het belangrijk is, hoe het werkt en algemene routeringsscenario's die u kunt vereenvoudigen en automatiseren met behulp van UDR-beheer.

Wat is UDR-beheer?

Met Azure Virtual Network Manager kunt u uw gewenste routeringsgedrag beschrijven en door de gebruiker gedefinieerde routes (UDR's) organiseren om het gewenste routeringsgedrag te maken en te onderhouden. Door de gebruiker gedefinieerde routes hebben betrekking op de noodzaak van automatisering en vereenvoudiging bij het beheren van routeringsgedrag. Op dit moment maakt u handmatig door de gebruiker gedefinieerde routes (UDR's) of gebruikt u aangepaste scripts. Deze methoden zijn echter gevoelig voor fouten en te ingewikkeld. U kunt de door Azure beheerde hub gebruiken in Virtual WAN. Deze optie heeft bepaalde beperkingen (zoals het niet kunnen aanpassen van de hub of het ontbreken van IPV6-ondersteuning) zijn niet relevant voor uw organisatie. Met UDR-beheer in uw virtuele netwerkbeheerder beschikt u over een gecentraliseerde hub voor het beheren en onderhouden van routeringsgedrag.

Hoe werkt UDR-beheer?

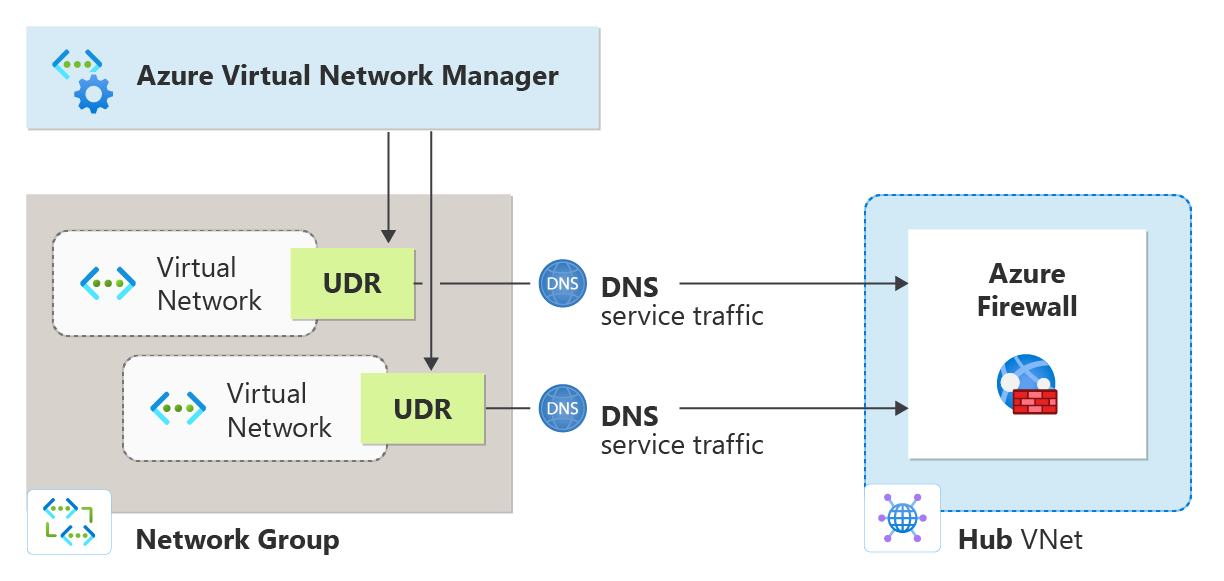

In Virtual Network Manager maakt u een routeringsconfiguratie. In de configuratie maakt u regelverzamelingen om de UDR's te beschrijven die nodig zijn voor een netwerkgroep (doelnetwerkgroep). In de regelverzameling worden routeregels gebruikt om het gewenste routeringsgedrag voor de subnetten of virtuele netwerken in de doelnetwerkgroep te beschrijven. Zodra de configuratie is gemaakt, moet u de configuratie implementeren om deze toe te passen op uw resources. Bij de implementatie worden alle routes standaard opgeslagen in een routetabel die zich in een door een virtuele netwerkbeheerder beheerde resourcegroep bevindt. U kunt er ook voor kiezen om bestaande routetabellen voor doelsubnetten te gebruiken en bij te werken. Azure Virtual Network Manager maakt alleen nieuwe routetabellen wanneer dat nodig is. De optie voor het gebruik en bijwerken van bestaande routetabellen is momenteel een preview-functie en heeft de API-versie 2025-01-01 en hoger nodig.

Routeringsconfiguraties maken UDR's voor u op basis van wat de routeregels opgeven. U kunt bijvoorbeeld opgeven dat de spoke-netwerkgroep, bestaande uit twee virtuele netwerken, toegang heeft tot het adres van de DNS-service via een firewall. Uw netwerkbeheerder maakt UDR's om dit routeringsgedrag te laten plaatsvinden.

Routeringsconfiguraties

Routeringsconfiguraties zijn de bouwstenen van UDR-beheer. Ze worden gebruikt om het gewenste routeringsgedrag voor een netwerkgroep te beschrijven. Een routeringsconfiguratie bestaat uit de volgende instellingen:

| Attribuut | Beschrijving |

|---|---|

| Naam | De naam van de routeringsconfiguratie. |

| Beschrijving | De beschrijving van de routeringsconfiguratie. |

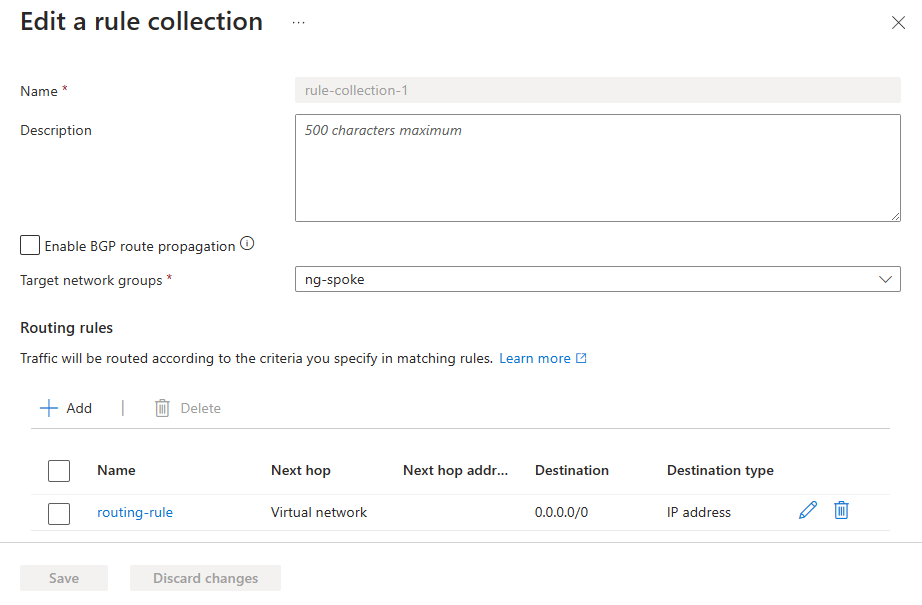

Instellingen voor routeverzameling

Een routeverzameling bestaat uit de volgende instellingen:

| Attribuut | Beschrijving |

|---|---|

| Naam | De naam van de routeverzameling. |

| BGP-routepropagatie inschakelen | De BGP-instellingen voor de routeverzameling. |

| Doelnetwerkgroep | De doelgroep van netwerken voor de routeverzameling. |

| Routeregels | De routeregels die het gewenste routeringsgedrag voor de doelnetwerkgroep beschrijven. |

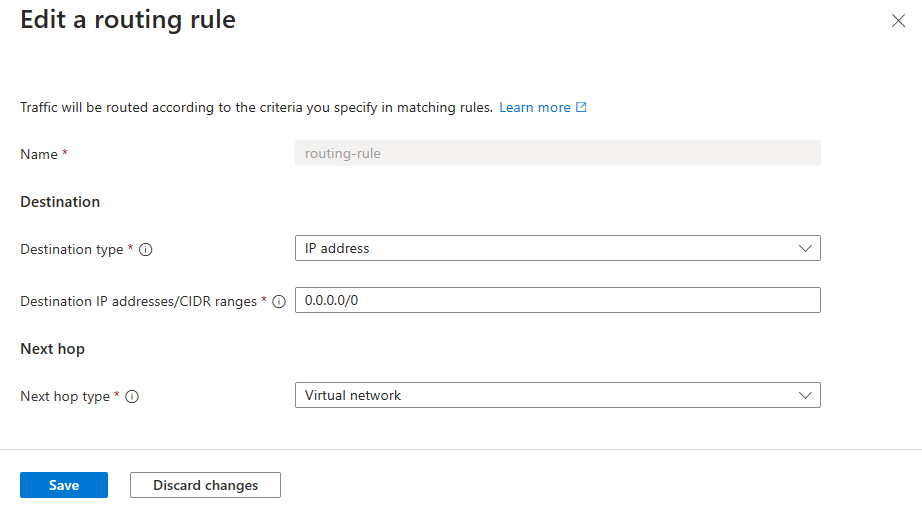

Instellingen voor routeregels

Elke routeregel bestaat uit de volgende instellingen:

| Attribuut | Beschrijving |

|---|---|

| Naam | De naam van de routeregel. |

| Doeltype | |

| IP-adres | Het IP-adres van de bestemming. |

| DOEL-IP-adressen/CIDR-bereiken | Het IP-adres of CIDR-bereik van de bestemming. |

| Servicetag | De servicetag van de bestemming. |

| Het volgende hoptype | |

| Gateway voor een virtueel netwerk | De gateway van het virtuele netwerk als de volgende hop. |

| Virtueel netwerk | Het virtuele netwerk als de volgende hop. |

| Internet | Internet als de volgende hop. |

| Virtueel apparaat | Het virtuele apparaat als de volgende hop. |

| Adres van de volgende hop | Het IP-adres van de volgende hop. |

Raadpleeg voor elk type volgende hop de gebruikte gedefinieerde routes.

Algemene doelpatronen voor IP-adressen

Wanneer u routeregels maakt, kunt u het doeltype en het adres opgeven. Wanneer u het doeltype opgeeft als een IP-adres, kunt u de IP-adresgegevens opgeven. Hieronder ziet u algemene doelpatronen: Hieronder ziet u algemene doelpatronen:

| Verkeersbestemming | Beschrijving |

|---|---|

| Internet > NVA | Voor verkeer dat is bestemd voor internet via een virtueel netwerkapparaat, voert u 0.0.0.0/0 in als bestemming in de regel. |

| Privéverkeer > NVA | Voor verkeer dat is bestemd voor de privéruimte via een virtueel netwerkapparaat, voert u 192.168.0.0/16, 172.16.0.0/12, 40.0.0.0/24, 10.0.0.0/24 in als bestemming in de regel. Deze bestemmingen zijn gebaseerd op de RFC1918 privé-IP-adresruimte. |

| Spoke-netwerk > NVA | Voor verkeer bestemd voor twee virtuele spoke-netwerken die verbinding maken via een virtuele netwerk-appliance, voert u de CIDR's van de spokes in als de bestemming in de regel. |

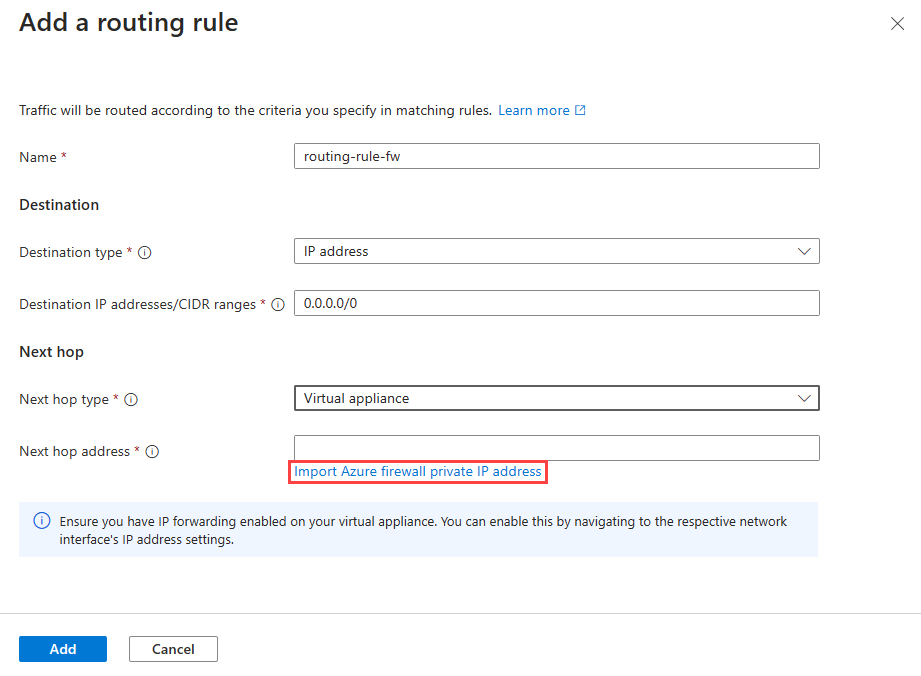

Azure Firewall gebruiken als de volgende hop

U kunt ook eenvoudig een Azure Firewall kiezen als de volgende hop door privé-IP-adres van Azure Firewall importeren te selecteren bij het maken van uw routeringsregel. Het IP-adres van de Azure Firewall wordt vervolgens gebruikt als de volgende hop.

Meer door de gebruiker gedefinieerde routes gebruiken in één routetabel

In UDR-beheer van Azure Virtual Network Manager kunnen gebruikers nu maximaal 1000 door de gebruiker gedefinieerde routes maken in één routetabel, vergeleken met de traditionele limiet van 400 routes. Deze hogere limiet maakt complexere routeringsconfiguraties mogelijk, zoals het omleiden van verkeer van on-premises datacenters via een firewall naar elk virtueel spoke-netwerk in een hub-and-spoke-topologie. Deze uitgebreide capaciteit is vooral handig voor het beheren van verkeersinspectie en beveiliging in grootschalige netwerkarchitecturen met talloze spokes.

In een hub-and-spoke-topologie is het gebruikelijk dat gebruikers vereisen dat netwerkverkeer wordt geïnspecteerd of gefilterd door een firewall die zich in het virtuele hubnetwerk bevindt voordat ze virtuele spoke-netwerken bereiken. Azure Virtual Network Manager ondersteunt maximaal 1000 spoke-virtuele netwerken en stelt u in staat om de routetabel die is gekoppeld aan het gatewaysubnet te configureren voor maximaal 1000 door de gebruiker gedefinieerde routes. Volg deze stappen om dit in te stellen:

- Maak een Azure Virtual Network Manager-instance aan.

- Maak een netwerkgroep en neem het gatewaysubnet op in deze netwerkgroep.

- Stel een routeringsconfiguratie in en maak een regelverzameling en stel de doelnetwerkgroep in als de groep die in stap 2 is gemaakt.

- Definieer een routeringsregel door de adresruimten van de virtuele spoke-netwerken toe te voegen. Stel de volgende hop in op 'virtueel apparaat' en geef het IP-adres van de firewall op als het volgende hopadres.

- Implementeer deze routeringsconfiguratie in de regio waar het gatewaysubnet zich bevindt.

Met deze methode kan de routetabel van het gatewaysubnet maximaal 1000 door de gebruiker gedefinieerde routes bevatten. Wanneer u een nieuw virtueel spoke-netwerk toevoegt, hoeft u alleen de adresruimten in de bestaande regel op te nemen en de routeringsconfiguratie opnieuw te implementeren.

Algemene routeringsscenario's met UDR-beheer

Hier volgen de algemene routeringsscenario's die u kunt vereenvoudigen en automatiseren met behulp van UDR-beheer.

| Routeringsscenario's | Beschrijving |

|---|---|

| Spoke-netwerk -> Virtueel netwerkapparaat - Spoke-netwerk> | Gebruik dit scenario voor verkeer dat is gebonden tussen twee virtuele spoke-netwerken die verbinding maken via een virtueel netwerkapparaat. |

| Spoke-netwerk -> Virtueel netwerkapparaat -> Eindpunt of service in hubnetwerk | Gebruik dit scenario voor spoke-netwerkverkeer voor een service-eindpunt in een hubnetwerk dat verbinding maakt via een virtueel netwerkapparaat. |

| Subnet -> Virtueel netwerkapparaat -> Subnet zelfs in hetzelfde virtuele netwerk | |

| Spoke-netwerk -> Virtueel netwerkapparaat -> on-premises netwerk/internet | Gebruik dit scenario wanneer u uitgaand internetverkeer hebt via een virtueel netwerkapparaat of een on-premises locatie, zoals hybride netwerkscenario's. |

| Cross-hub en spoke-netwerk met virtuele netwerkapparaten in elke hub | |

| hub- en spoke-netwerk waarbij verbindingen naar on-premises via een virtueel netwerkapparaat moeten verlopen | |

| Gateway -> Virtueel netwerkapparaat - Spoke-netwerk> |

GebruikBestaande Modus voor AVNM UDR Beheer

Overzicht

Met de useExisting-modus kan AZURE Virtual Network Manager (AVNM) routes toevoegen aan een bestaande routetabel in plaats van een nieuwe toe te voegen.

Deze modus biedt meer controle, zorgt voor naleving van organisatiebeleid en vermindert operationele complexiteit wanneer klanten bestaande naamconventies, tags of resourcegroepstructuren moeten behouden.

Vergelijking:

- ManagedOnly (standaard): AVNM maakt of hergebruikt altijd een eigen beheerde routetabel.

- UseExisting: AVNM maakt gebruik van de bestaande subnet-gekoppelde routetabel, waarbij vereiste routes worden toegevoegd terwijl de eigenschappen behouden blijven.

Stapsgewijze instructies: UseExisting-modus inschakelen

1. Inschakelen via portal of API

- Open de AVNM-portal of gebruik de API.

- Selecteer de routeringsconfiguratie.

- Stel de eigenschap

routeTableUsageModein opUseExisting.- Als er al een routetabel in het subnet bestaat, voegt AVNM de vereiste routes toe .

- Als er geen routetabel aanwezig is, maakt AVNM er automatisch een.

2. Schakelen tussen modi

- U kunt op elk gewenst moment schakelen tussen

ManagedOnlyenUseExisting. - Wanneer u overstapt van ManagedOnly naar UseExisting, moet u er rekening mee houden dat de bestaande routetabellen door AVNM worden beheerd, zodat handmatige updates en opnieuw koppelen nodig kunnen zijn om configuraties uit te lijnen.

- Wanneer u overstapt van UseExisting naar ManagedOnly, verwijdert u alle DOOR AVNM gemaakte routes uit de routetabellen van de klant. Opnieuw koppelen is niet vereist omdat AVNM automatisch de nieuwe routetabellen beheert.

Gedrag

| Kenmerk | Description |

|---|---|

| Behoud | Bestaande eigenschappen van routetabellen, zoals naam, tags en resourcegroep, blijven behouden. |

| Handmatige wijzigingen | AVNM houdt geen handmatige wijzigingen bij. Handmatige bewerkingen kunnen leiden tot configuratiedrift. |

| Naleving | AVNM respecteert Azure Policy, RBAC-machtigingen en resourcevergrendelingen. Zorg ervoor dat machtigingen updates toestaan. |

| Gedeelde tabellen | Als meerdere subnetten één routetabel delen, nemen alle AVNM-routes over. Controleer voordat u deze inschakelt. |

| Subnet Associaties | AVNM verwijdert niet automatisch subnetkoppelingen uit bestaande routetabellen van klanten. Als een subnet uit de netwerkgroep wordt verwijderd, blijft de koppeling intact, wat betekent dat het subnet nog steeds aan dezelfde routetabel wordt gekoppeld. |

Gedrag voor delen en opschonen van routetabellen

Wanneer meerdere subnetten van verschillende netwerkgroepen dezelfde routetabel delen, kunnen onbedoelde routes worden weergegeven, omdat AVNM niet bijhoudt welk subnet specifieke routes toevoegt. Klanten moeten subnetten handmatig verwijderen of ontkoppelen als er ongewenste routes plaatsvinden.

Als een subnet eigenschappen inschakelt, zoals DisableBgpRoutePropagation, zijn die instellingen van toepassing op de hele gedeelde tabel. Routes blijven in de tabel staan totdat alle bijdragende subnetten onbeheerd zijn.

Wanneer een subnet uit een netwerkgroep wordt verwijderd, stopt AVNM met het beheren ervan, maar wordt de bestaande tabelkoppeling niet gewijzigd. AVNM verwijdert alleen de routes wanneer er geen resterende beheerde subnetten afhankelijk zijn van deze. Routetabellen die door de klant zijn gemaakt, worden nooit verwijderd, zelfs wanneer ze leeg blijven na het opschonen.

Andere virtuele netwerken toevoegen

Wanneer u andere virtuele netwerken aan een netwerkgroep toevoegt, wordt de routeringsconfiguratie automatisch toegepast op het nieuwe virtuele netwerk. Uw netwerkbeheerder detecteert automatisch het nieuwe virtuele netwerk en past de routeringsconfiguratie hierop toe. Wanneer u een virtueel netwerk uit de netwerkgroep verwijdert, wordt de toegepaste routeringsconfiguratie ook automatisch verwijderd.

Nieuw aangemaakte of verwijderde subnetten hebben hun route tabel bijgewerkt waarbij de consistentie uiteindelijk wordt bereikt. De verwerkingstijd kan variëren op basis van het volume van het maken en verwijderen van subnetten.

Impact van UDR-beheer op routes en routetabellen

Hieronder ziet u de gevolgen van UDR-beheer met Azure Virtual Network Manager voor routes en routetabellen:

- Met UDR-beheer kunnen gebruikers maximaal 1000 UDR's per routetabel maken.

De volgende items zijn van toepassing wanneer gebruikers ervoor kiezen om door AVNM beheerde routetabellen te gebruiken.

- Wanneer er conflicterende routeringsregels bestaan (regels met dezelfde bestemming maar verschillende volgende hops), wordt slechts één van de conflicterende regels toegepast, terwijl de andere regels worden genegeerd. Een van de conflicterende regels kan willekeurig worden geselecteerd. Het is belangrijk te weten dat conflicterende regels binnen of tussen regelverzamelingen die gericht zijn op hetzelfde virtuele netwerk of subnet, niet worden ondersteund.

- Wanneer u een routeringsregel maakt met dezelfde bestemming als een bestaande route in de routetabel, wordt de routeringsregel genegeerd.

- Wanneer er een routetabel met bestaande UDR's aanwezig is, maakt Azure Virtual Network Manager een nieuwe beheerde routetabel die zowel de bestaande routes als nieuwe routes bevat op basis van de geïmplementeerde routeringsconfiguratie.

- Andere UDR's die zijn toegevoegd aan een beheerde routetabel blijven ongewijzigd en worden niet verwijderd wanneer de routeringsconfiguratie wordt verwijderd. Alleen routes die door Azure Virtual Network Manager worden gemaakt, worden verwijderd.

- Als een door Azure Virtual Network Manager beheerde UDR handmatig wordt bewerkt in de routetabel, wordt die route verwijderd wanneer de configuratie uit de regio wordt verwijderd.

- Azure Virtual Network Manager heeft geen invloed op uw bestaande UDR's. Hiermee worden de nieuwe UDR's toegevoegd aan de huidige UDR's, zodat uw routering blijft werken zoals nu het geval is. Daarnaast werken UDR's voor specifieke Azure-services nog steeds samen met de UDR's van uw netwerkbeheerder zonder dat er nieuwe beperkingen optreden.

- Azure Virtual Network Manager vereist een beheerde resourcegroep om de routetabel op te slaan. Als een Azure Policy specifieke tags of eigenschappen afdwingt voor resourcegroepen, moeten deze beleidsregels worden uitgeschakeld of aangepast voor de beheerde resourcegroep om implementatieproblemen te voorkomen. Als u deze beheerde resourcegroep wilt verwijderen, moet u er bovendien voor zorgen dat de verwijdering plaatsvindt voordat u nieuwe implementaties voor resources binnen hetzelfde abonnement start.

De volgende items zijn van toepassing wanneer gebruikers ervoor kiezen om bestaande routetabellen te gebruiken.

- Wanneer een algemene routetabel is gekoppeld aan subnetten in verschillende netwerkgroepen/verzamelingen, worden regels van alle verzamelingen toegevoegd aan de routetabel.

- Als een subnet uit een netwerkgroep wordt verwijderd, worden de regels ervan niet uit de routetabel verwijderd, tenzij alle gekoppelde subnetten worden verwijderd.