Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Zodra het doel en de bronomgevingen zijn geconfigureerd, kunt u beginnen met het inschakelen van de beveiliging van VM's (van de bron naar het doel). Alle configuraties worden uitgevoerd in de doelomgeving, in de Site Recovery-kluis zelf.

Voorwaarden

U kunt het replicatiebeleid configureren voor de respectieve VM's die u wilt beveiligen in de Site Recovery-kluis. Deze VM's bevinden zich in de bronomgeving, waar ze een specifieke resourcegroepstructuur, virtuele netwerken, openbare IP-adressen en NSG's hebben geconfigureerd.

Site Recovery helpt bij het repliceren van alle VM-gegevens zelf, maar voordat u begint, moet u ervoor zorgen dat aan de volgende vereisten wordt voldaan:

De doelnetwerkverbinding is geconfigureerd.

De virtuele doelnetwerken worden geconfigureerd, waarbij elk van de beveiligde VM's is verbonden wanneer er een failover plaatsvindt.

Het abonnement van de doelgebruiker heeft voldoende rekenquotumtoewijzing voor alle VM's die u van plan bent om een failover uit te voeren.

Deze virtuele netwerken kunnen op dezelfde manier worden geconfigureerd als de bronnetwerken, of ze kunnen een ander ontwerp hebben, afhankelijk van uw noodherstelplan en -doel.

Zorg ervoor dat de nieuwe openbare en privé-IP-adressen werken zoals verwacht voor de specifieke workloads die u beveiligt (wanneer failovers optreden, hebben de vm's met failovers IP-adressen uit de doelomgeving).

De gewenste configuratie van de resourcegroep wordt gemaakt.

Wanneer u de replicatie configureert, kunt u ook de resourcegroepen maken, maar voor een productieomgeving moet u deze vooraf maken op basis van uw naamgevingsbeleid en -structuur.

Zorg ervoor dat de juiste RBAC is toegewezen en dat de tagging is ingesteld, allemaal volgens uw bedrijfsbeleid.

Het 'cacheopslagaccount' wordt gemaakt en beschikbaar.

Het 'cacheopslagaccount' is een tijdelijk opslagaccount dat wordt gebruikt in het replicatieproces.

Notitie

Het bereik van dit opslagaccount is complex en de capaciteit van het Plan voor het Hyper-V VM-rampenherstel artikel verduidelijkt deze concepten. Zie het artikel Capaciteitsplanning voor Azure Site Recovery in Azure Stack Hub.

Replicatie inschakelen

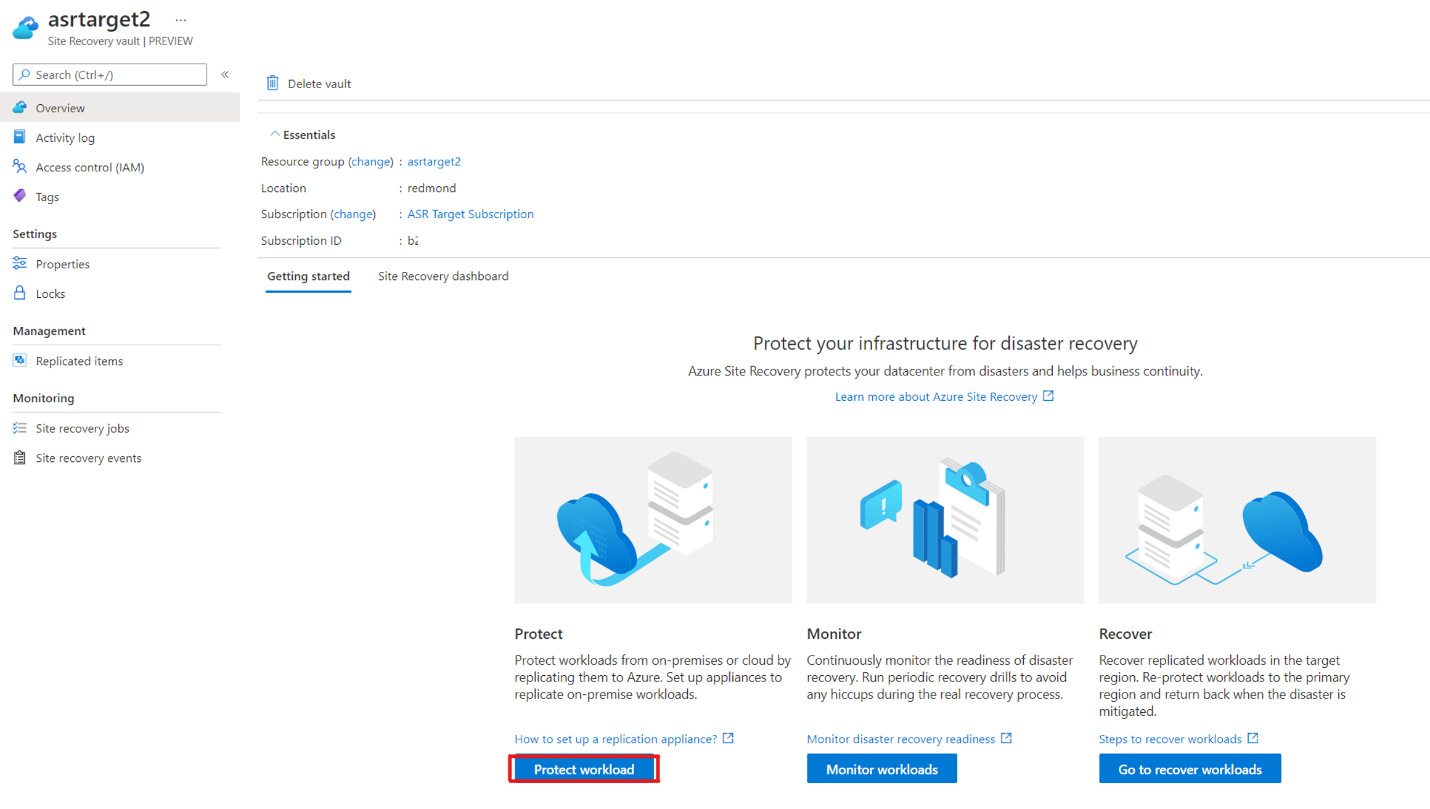

Open in de doelomgeving in de Azure Stack Hub-gebruikersportal de Site Recovery-kluis en selecteer Workloads beveiligen:

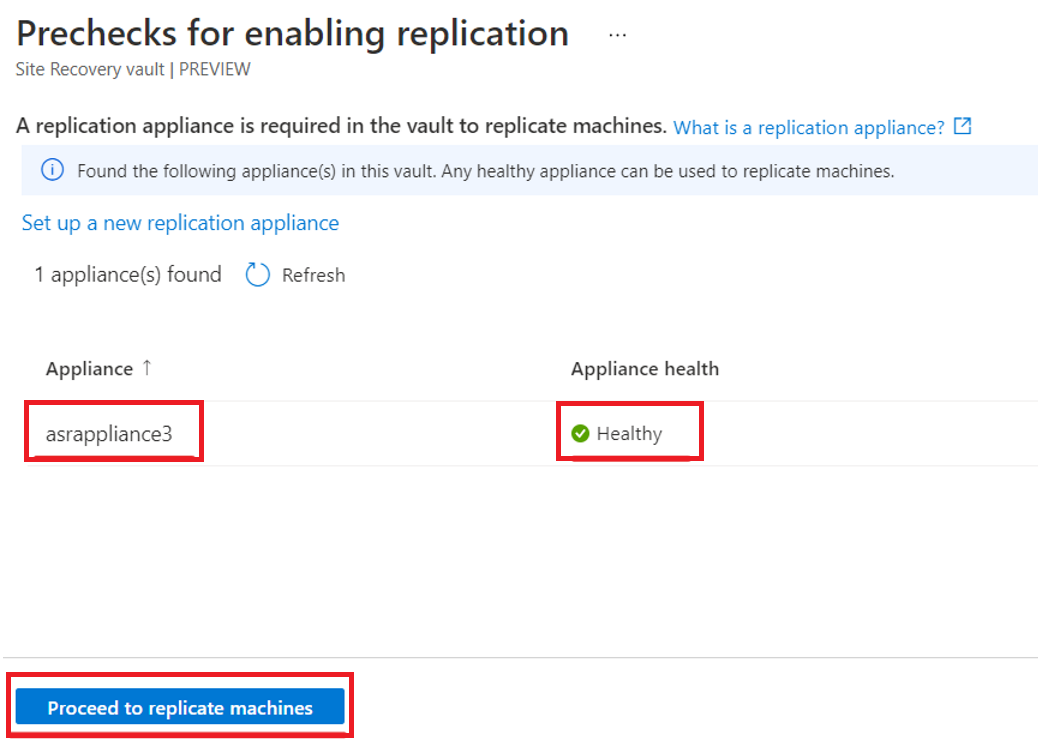

Selecteer het apparaat dat u hebt geconfigureerd en controleer of het in orde is:

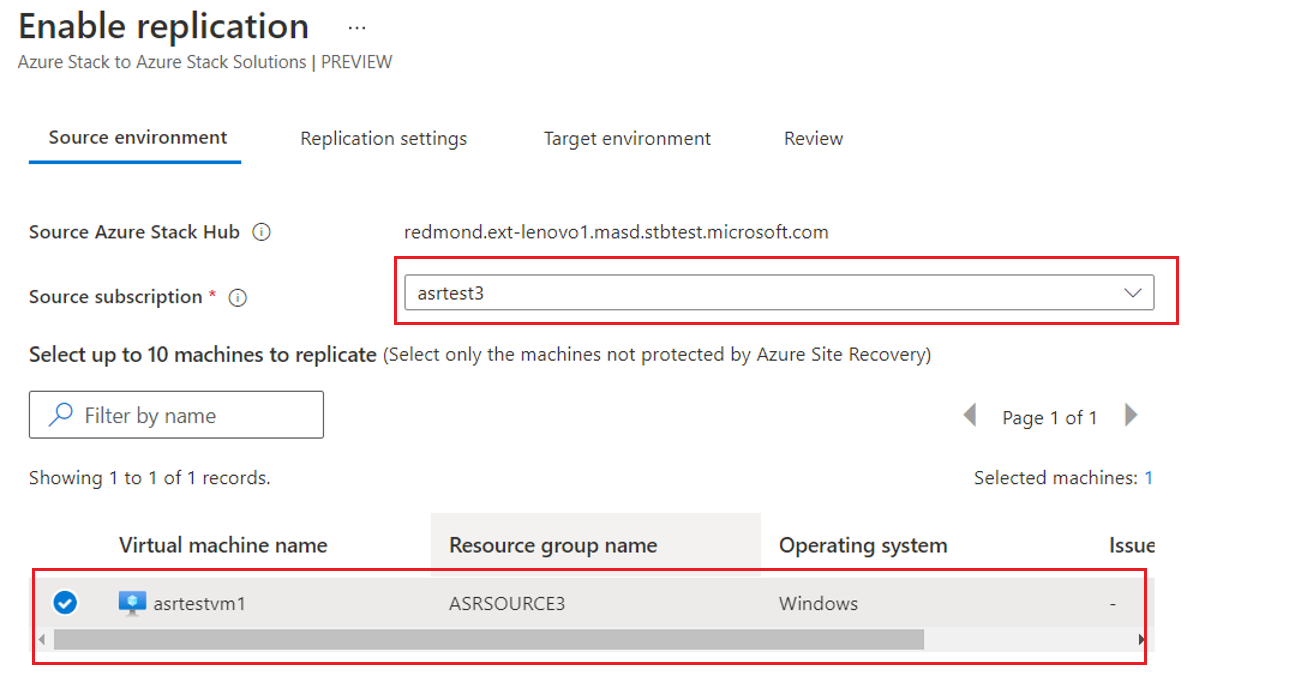

Vervolgens wordt u gevraagd om de bronomgeving en het bronabonnement te selecteren. U ziet nu alle Azure Stack Hub-gebruikersabonnementen waarvoor de gebruiker (of SPN) die u hebt geconfigureerd, toegang heeft.

Selecteer het abonnement met de bronworkloads en selecteer de VM's waarvoor u de beveiliging wilt inschakelen. U kunt maximaal 10 VM's tegelijk beveiligen. PowerShell-scripts zijn beschikbaar waarmee grotere implementaties kunnen worden ingeschakeld.

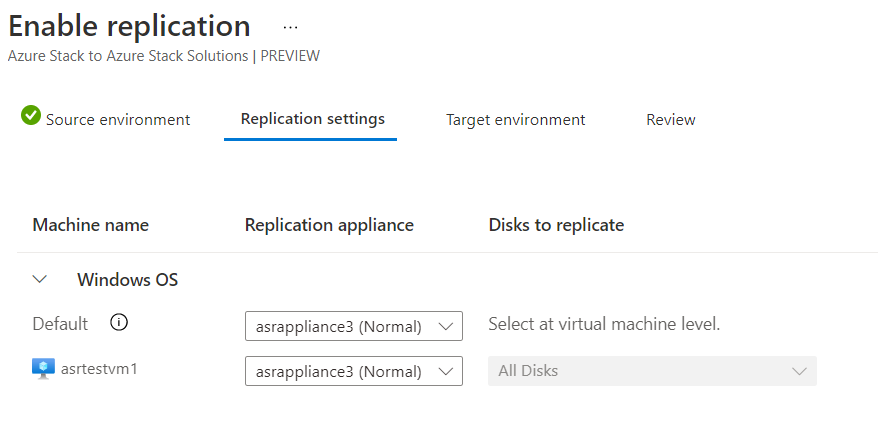

Azure Site Recovery repliceert alle schijven die zijn gekoppeld aan de virtuele machine. In deze versie zijn alle schijven beveiligd.

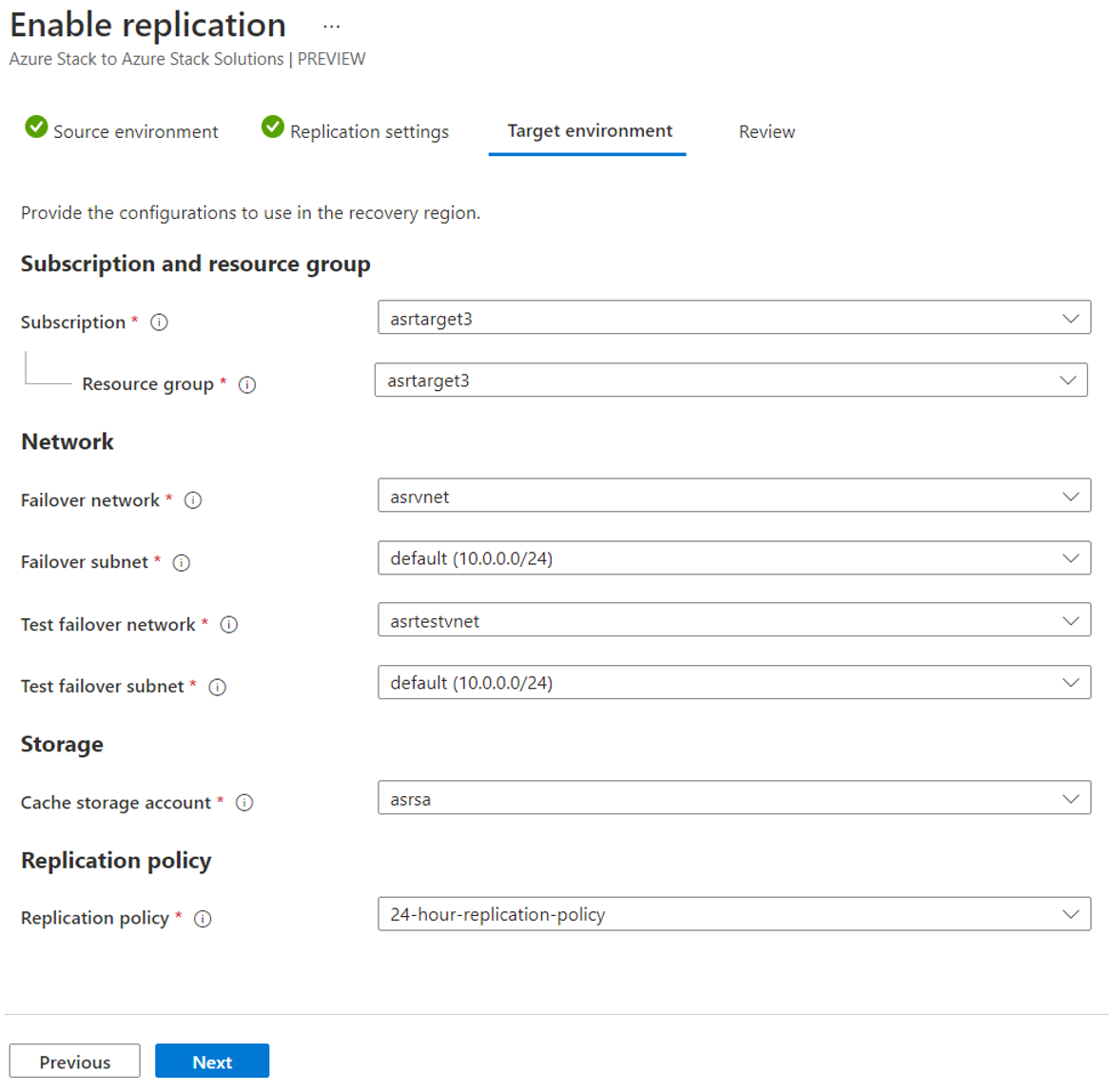

Selecteer in de volgende stap de configuratie van de doelomgeving. Deze configuratie omvat de netwerken waarmee de VM's verbinding maken en het cacheopslagaccount dat ze gebruiken. U moet PowerShell gebruiken om het replicatiebeleid te configureren. Er zijn scripts beschikbaar waarmee u het aanpassingsproces kunt starten.

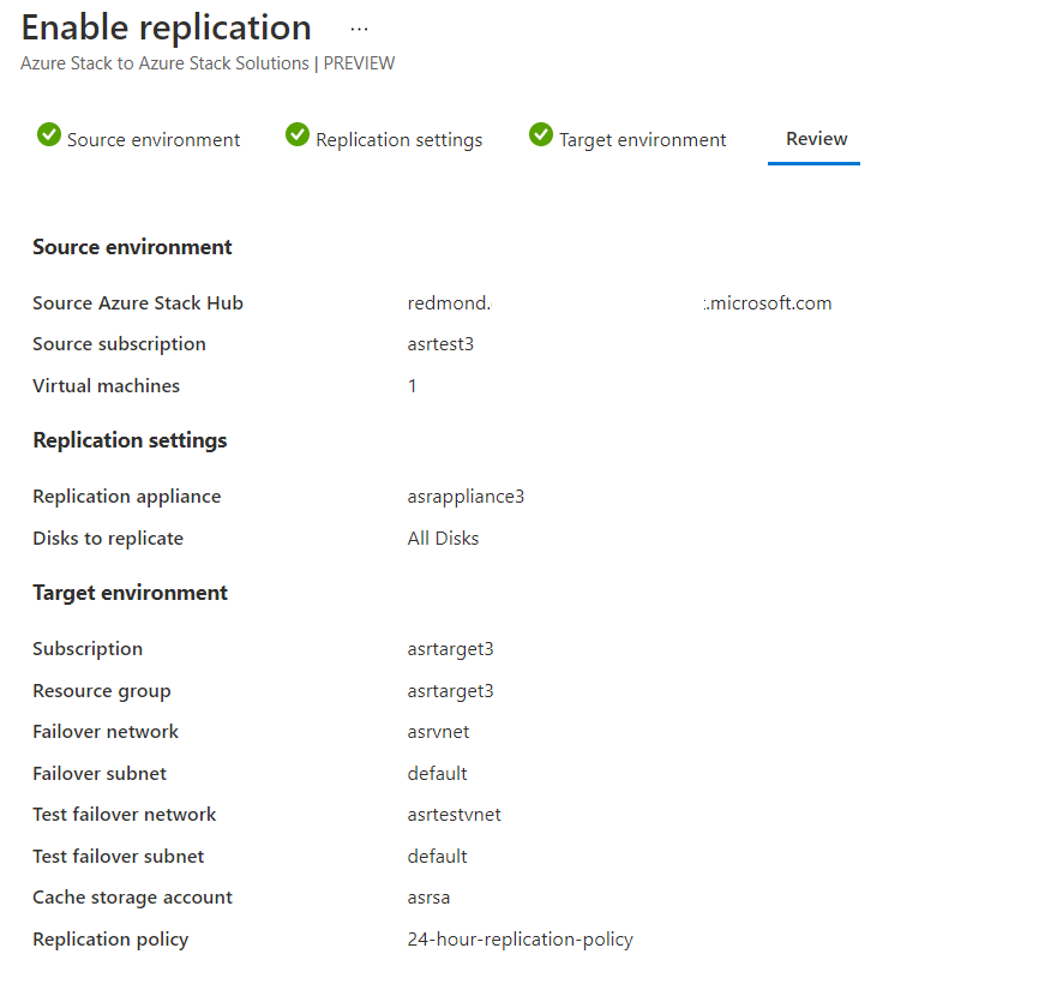

Controleer de geselecteerde configuratie en schakel de replicatie in:

De voortgang van de replicatie controleren en instellingen bewerken

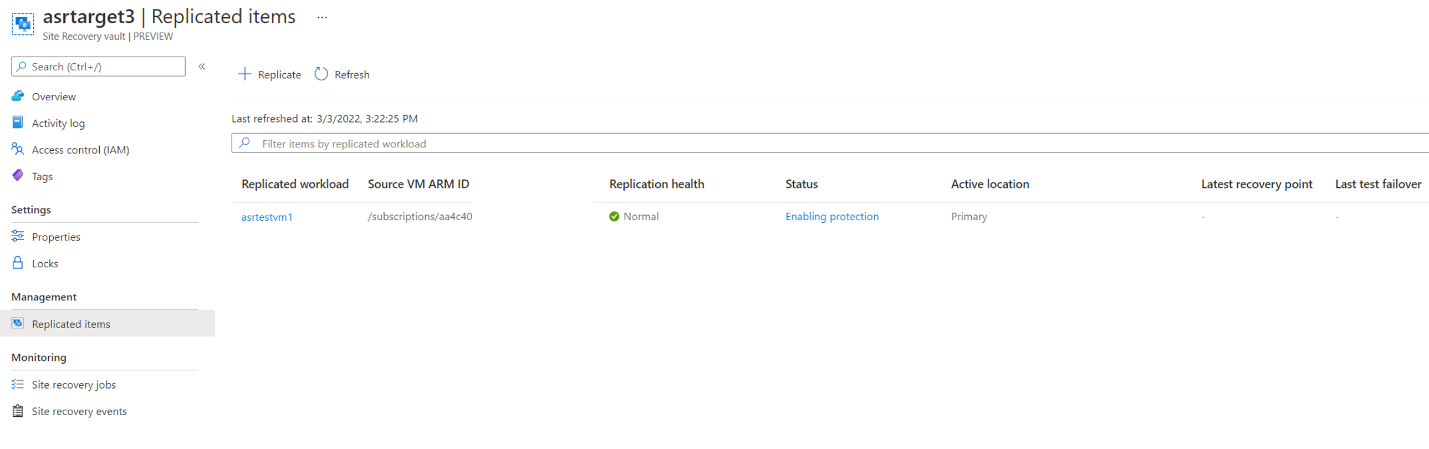

In de Site Recovery-kluis ziet u op de blade Gerepliceerde items elk van de VM's waarvoor u replicatie hebt ingeschakeld:

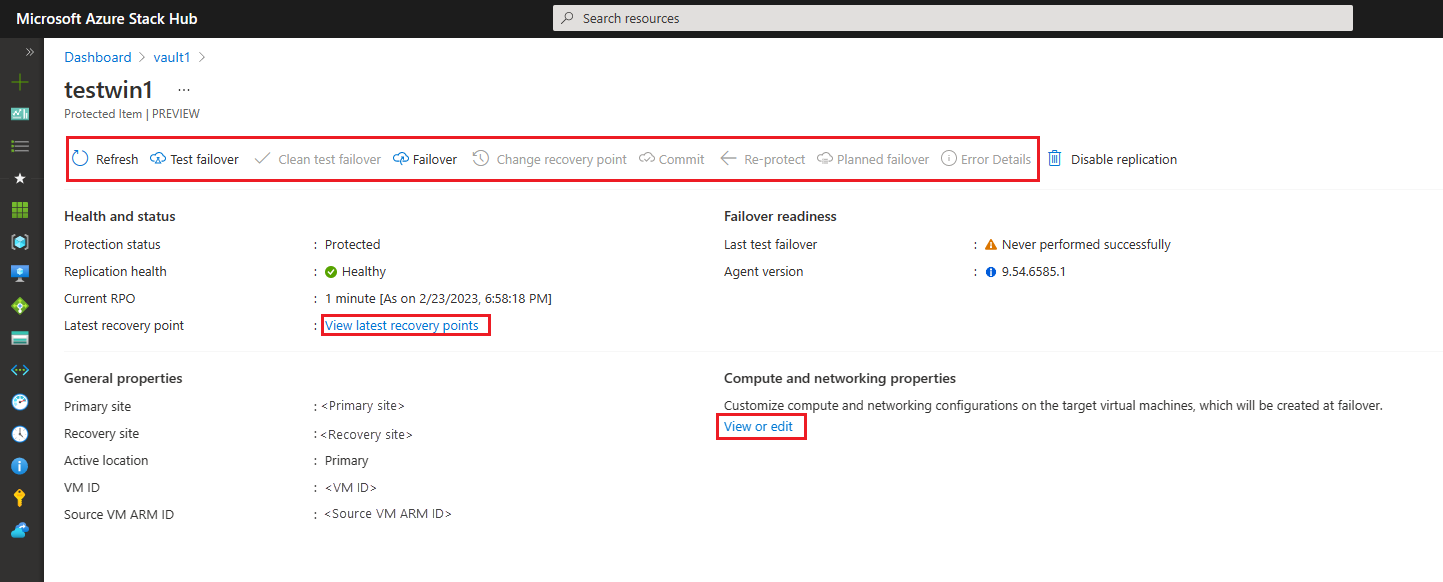

Als u deze items selecteert, kunt u de huidige status bekijken, de instellingen van dat beveiligde item bewerken of acties activeren, zoals een testfailover:

Inzicht krijgen in de verschillende statussen voor beveiligde VM's

Zodra een virtuele machine is beveiligd en gegevens zijn gerepliceerd, zijn er verdere taken die u kunt uitvoeren:

Voer een testfailover uit:

- U kunt een testfailover uitvoeren om uw strategie voor replicatie en herstel na noodgevallen te valideren, zonder gegevensverlies of downtime. Een testfailover heeft geen invloed op doorlopende replicatie of uw productieomgeving. U kunt een testfailover uitvoeren op een specifieke VM of in een herstelplan met meerdere VM's.

Een testfailover simuleert de failover van deze virtuele machine (van de bron naar het doel) door de doel-VM te maken. Wanneer u een testfailover uitvoert, kunt u het volgende selecteren:

Het herstelpunt voor een failover naar:

- Laatste herstelpunt (laagste RPO): met deze optie worden eerst alle gegevens verwerkt die naar de Site Recovery-service zijn verzonden, om een herstelpunt voor elke VIRTUELE machine te maken voordat er een failover naar wordt uitgevoerd. Deze optie biedt de laagste RPO (Recovery Point Objective), omdat op de VM die na een failover is gemaakt, alle gegevens worden gerepliceerd naar Site Recovery wanneer de failover wordt geactiveerd.

- Laatst verwerkt (laagste RTO): voert een failover uit van alle VM's in het plan naar het meest recente herstelpunt dat door Site Recovery wordt verwerkt. Als u het meest recente herstelpunt voor een specifieke VIRTUELE machine wilt zien, controleert u meest recente herstelpunten in de VM-instellingen. Deze optie biedt een lage RTO (Recovery Time Objective), omdat er geen tijd wordt besteed aan het verwerken van niet-verwerkte gegevens.

- Meest recente app-consistent: voert een failover uit van alle VM's in het plan naar het meest recente toepassingsconsistente herstelpunt dat door Site Recovery wordt verwerkt. Als u het meest recente herstelpunt voor een specifieke VIRTUELE machine wilt zien, controleert u meest recente herstelpunten in de VM-instellingen.

- Aangepast: gebruik deze optie om een failover van een specifieke VM naar een bepaald herstelpunt uit te voeren.

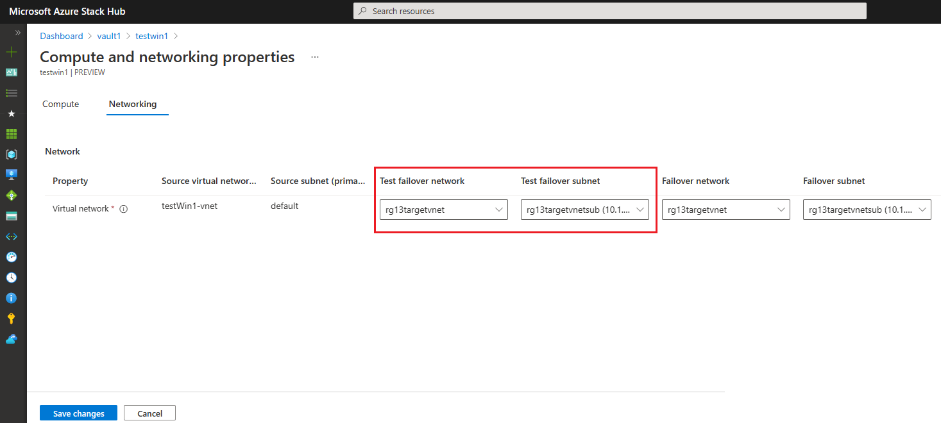

U kunt het netwerk op dit moment niet selecteren. Het testfailovernetwerk is geconfigureerd voor elke beveiligde VM. Als u deze wilt wijzigen, gaat u terug naar de eigenschappen van de beveiligde VM en selecteert u Weergeven of bewerken.

De testfailover kan helpen bij het controleren van het gedrag van de toepassing wanneer er een failover is uitgevoerd. Uw bron-VM wordt mogelijk nog steeds uitgevoerd. U moet dit gedrag overwegen bij het uitvoeren van een testfailover.

Notitie

Azure Site Recovery repliceert de VIRTUELE machine volledig bij het uitvoeren van een testfailover. De VM wordt uitgevoerd op zowel bron- als doelomgevingen. U moet rekening houden met dit, omdat dit van invloed kan zijn op het gedrag van uw app.

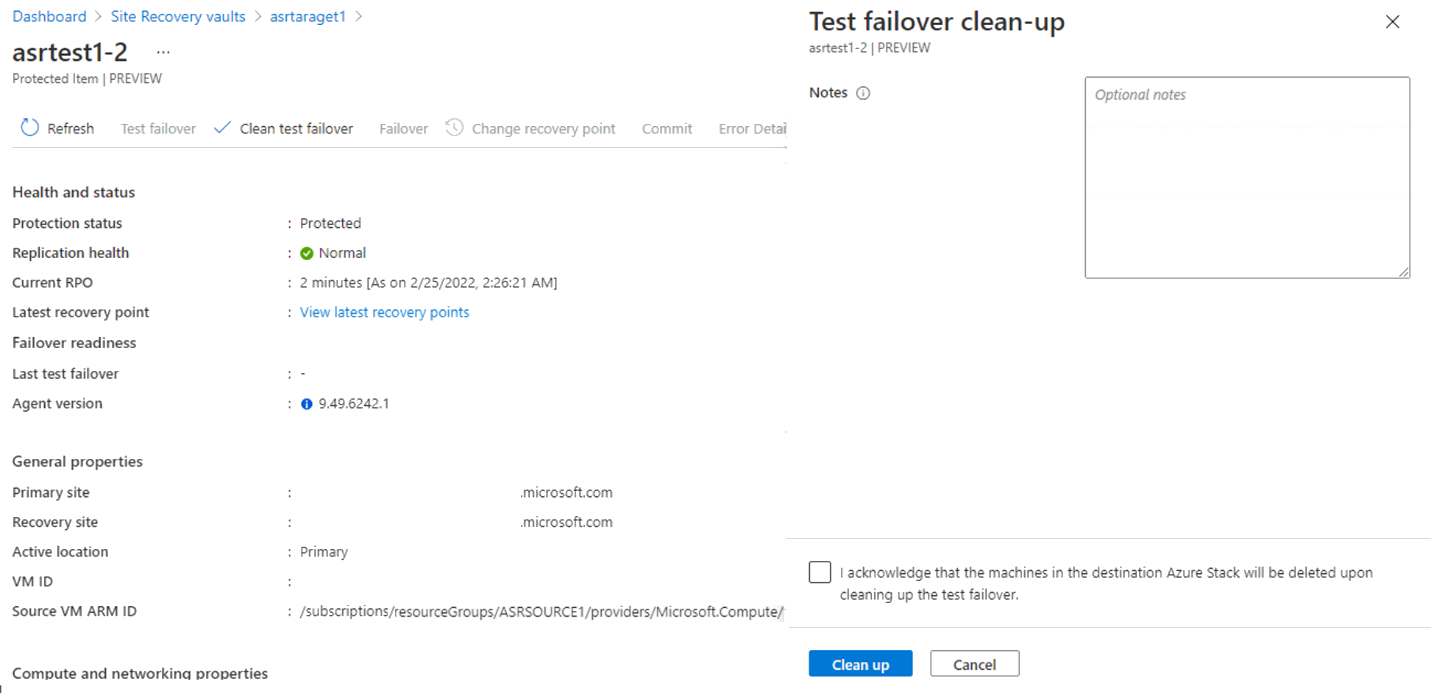

Wanneer de testfailover is voltooid, kunt u Schone testfailoverselecteren. Met deze optie worden de testfailover-VM en alle testbronnen verwijderd

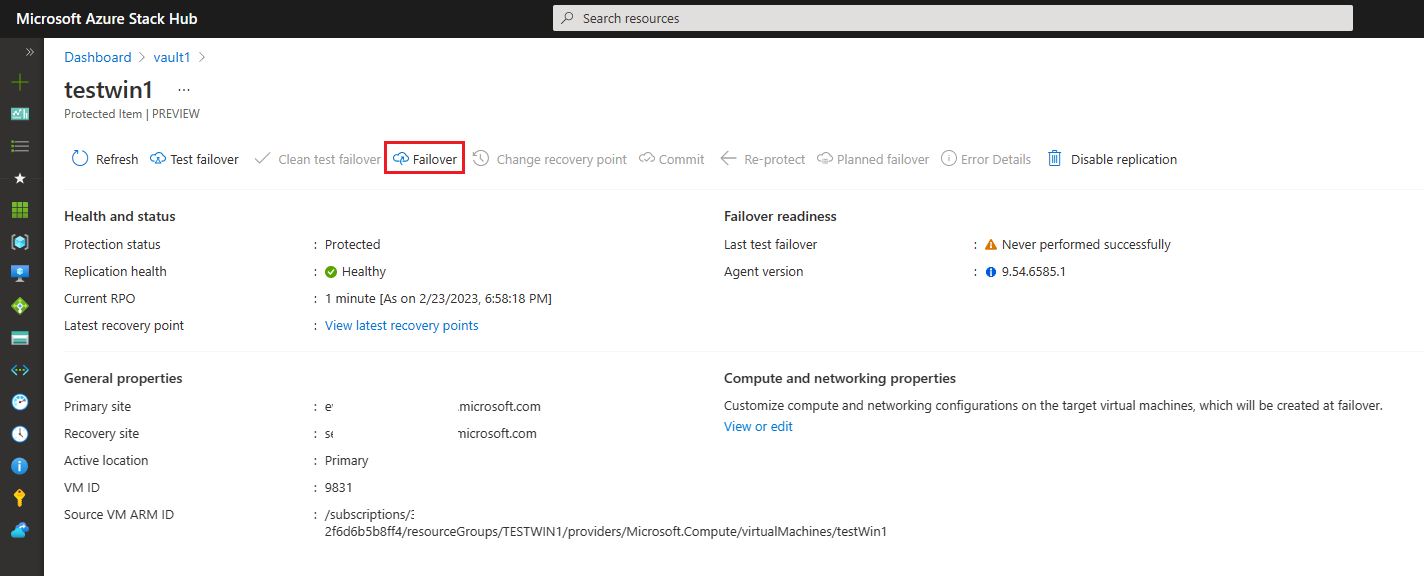

Failover:

In het geval van een probleem met de bronomgeving kunt u ervoor kiezen om de VM's over te schakelen naar de doelomgeving.

Wanneer u het failoverproces start, kunt u de computer afsluiten voordat u een failover start. Omdat deze optie de hele VIRTUELE machine van de bron naar het doel verplaatst, moet de bron-VM worden afgesloten voordat u deze optie selecteert.

Notitie

Als er in de afgelopen 180 dagen geen testfailover is uitgevoerd, raadt Site Recovery u aan er een uit te voeren vóór een daadwerkelijke failover. Het overslaan van validatie van de replicatie via een testfailover kan leiden tot gegevensverlies of onvoorspelbare downtime.

Zodra het failoverproces is voltooid, moet u de wijzigingen doorvoeren om het failoverproces volledig te voltooien. Wanneer u niet eerst doorvoert en dan probeert opnieuw te beveiligen, zal de actie opnieuw beveiligen eerst een doorvoering activeren en vervolgens doorgaan met het opnieuw beveiligen. Daardoor duurt het langer, omdat beide bewerkingen vereist zijn.

Nadat de bronomgeving weer in orde is, kunt u een "failback"-proces starten. Dit proces wordt in twee stappen uitgevoerd:

- Voer opnieuw beveiligen uit om te beginnen met het repliceren van de gegevens naar de bron.

- Zodra de gegevens volledig zijn gerepliceerd, voert u de geplande failover uit om de resource terug te verplaatsen naar de eerste omgeving.

U kunt de volgende sectie controleren op een lijst met overwegingen die nodig zijn tijdens elk van deze fasen.

Notitie

Op dit moment bieden we geen ondersteuning voor het opnieuw inschakelen van beveiliging (na een failbackproces). U moet beveiliging uitschakelen, de agent verwijderen en vervolgens weer beveiliging inschakelen voor deze VIRTUELE machine. Dit proces kan worden geautomatiseerd en we bieden scripts om u te helpen aan de slag te gaan.

Azure Site Recovery VM-extensie verwijderen

Wanneer u de Azure Site Recovery-extensie verwijdert, wordt de Mobility-service die op die VM wordt uitgevoerd, niet verwijderd. Dit blokkeert toekomstige beveiliging en vereist handmatige stappen om de beveiliging voor die VM opnieuw in te schakelen.

Nadat u de Azure Site Recovery VM-extensie hebt verwijderd, moet u de Mobility-service verwijderen die binnen die VM wordt uitgevoerd. Als u dit wilt doen, raadpleegt u deze stappen voor het van de Mobility-service verwijderen.

Notitie

Als u de beveiliging voor die VIRTUELE machine opnieuw wilt inschakelen, moet u na de vorige stappen de VM opnieuw opstarten voordat u beveiliging probeert toe te voegen met behulp van Azure Site Recovery.

Overwegingen

De volgende informatie is niet nodig voor normale bewerkingen. Deze notities kunnen u echter een beter inzicht geven in de processen die achter de schermen plaatsvinden.

Voor elk van de statussen zijn er verschillende overwegingen:

Opnieuw beveiligen:

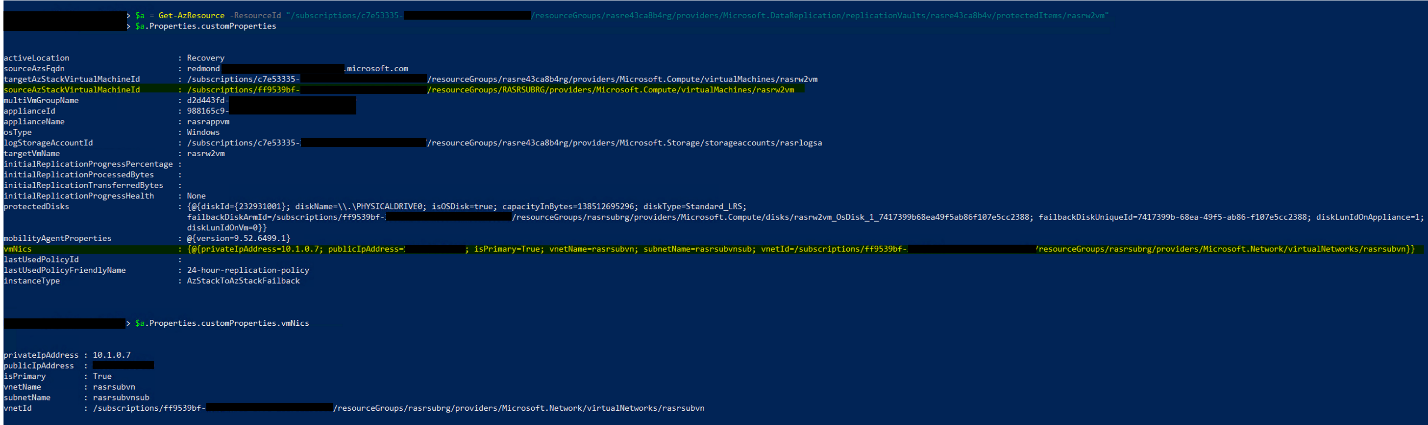

Zorg ervoor dat het oorspronkelijke bronabonnement, de oorspronkelijke resourcegroep en het virtuele netwerk/subnet van de oorspronkelijke primaire NIC nog steeds bestaan op de primaire locatie. U kunt deze informatie ophalen uit het beveiligde item met behulp van PowerShell:

Get-AzResource -ResourceID "/subscriptions/<subID>/resourceGroups/<RGname>/providers/Microsoft.DataReplication/replicationVaults/<vaultName>/protectedItems/<vmName>"In de volgende afbeelding ziet u voorbeelduitvoer van deze opdracht:

Voordat u opnieuw beveiligt voor Linux-VM's, moet u ervoor zorgen dat het certificaat van de Site Recovery-service wordt vertrouwd op de Linux-VM's die u opnieuw wilt beveiligen. Met deze vertrouwensrelatie wordt de VM-registratie ontgrendeld bij de Site Recovery-service, wat noodzakelijk is voor het opnieuw beschermen.

Voor Ubuntu-/Debian-VM's:

sudo cp /var/lib/waagent/Certificates.pem /usr/local/share/ca-certificates/Certificates.crt sudo update-ca-certificatesVoor Red Hat-VM's:

sudo update-ca-trust force-enable sudo cp /var/lib/waagent/Certificates.pem /etc/pki/ca-trust/source/anchors/ sudo update-ca-trust extractZorg ervoor dat de VM van het Site Recovery-apparaat voldoende gegevensschijfsites beschikbaar heeft. De replicaschijven voor opnieuw beveiligen zijn gekoppeld aan het apparaat (controleer de capaciteitsplanning voor meer informatie).

Tijdens het herbeveiligingsproces wordt de bron-VM (die de sourceAzStackVirtualMachineId op de bronstempel zou hebben) afgesloten zodra de herbeveiliging is geactiveerd, en de besturingssysteemschijf en gegevensschijven die eraan zijn gekoppeld, worden losgekoppeld en als replicaschijven aan het apparaat gekoppeld als replicaschijven als ze de oude zijn. De besturingssysteemschijf wordt vervangen door een tijdelijke besturingssysteemschijf van grootte 1 GB.

Zelfs als een schijf opnieuw kan worden gebruikt als replica bij opnieuw beveiligen, maar deze zich in een ander abonnement bevindt dan de VM van het apparaat, wordt er een nieuwe schijf gemaakt in hetzelfde abonnement en dezelfde resourcegroep als het apparaat, zodat de nieuwe schijf aan het apparaat kan worden gekoppeld.

De gekoppelde gegevensschijven van het apparaat mogen niet handmatig worden aangepast/gekoppeld/ontkoppeld, omdat handmatige hersynchronisatie niet ondersteund wordt in de openbare previewversie (zie het artikel over bekende problemen). De herbeveiliging kan niet worden hersteld als de replicaschijven worden verwijderd.

Failback (geplande failover): failback van een opnieuw beveiligd item van de doelstempel naar de bronstempel:

- Zorg ervoor dat het eerste bronabonnement, de eerste resourcegroep en het virtuele netwerk/subnet van de oorspronkelijke primaire NIC nog steeds bestaan op de bronstempel. U kunt deze informatie ophalen uit het beveiligde item met behulp van PowerShell.

- De VM met de sourceAzStackVirtualMachineId op de bronstempel wordt gemaakt met de replicaschijven en zojuist gemaakte NIC's als deze niet bestaat; of deze wordt vervangen door een replica-besturingssysteemschijf en gegevensschijven als deze bestaat.

- Als de virtuele machine met de sourceAzStackVirtualMachineId op de primaire zegel bestaat, worden alle schijven die eraan zijn gekoppeld, losgekoppeld, maar niet verwijderd en blijven de NIC's hetzelfde.

- Als de VM met de sourceAzStackVirtualMachineId op de primaire omgeving bestaat en als deze zich in een ander abonnement bevindt dan die van de appliance-VM, worden nieuwe schijven aangemaakt in hetzelfde abonnement en dezelfde resourcegroep als de failback-VM. Deze nieuwe schijven worden gemaakt van replica's die zijn losgekoppeld van het apparaat, zodat ze aan de failback-VM kunnen worden gekoppeld.

Bevestig dat het failover/failback-proces wordt uitgevoerd. De failover-VM op de herstelstempel wordt verwijderd nadat failback is doorgevoerd.

Wanneer u de Azure Site Recovery-resourceprovider verwijdert, worden ook alle kluisjes die zijn gemaakt in die specifieke Azure Stack Hub-implementaties verwijderd. Dit is een actie van de Azure Stack Hub-operator, zonder waarschuwingen of meldingen voor gebruikers op het moment dat het gebeurt.

Volgende stappen

Overzicht van Azure Site Recovery