Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Voor het ontwikkelen van apps in Azure Stack Hub moet u doorgaans een service-principal maken en deze referenties gebruiken om te verifiëren voordat u implementeert. Soms verliest u echter de opgeslagen referenties voor de service-principal. In dit artikel wordt beschreven hoe u een service-principal maakt en de waarden opslaat in Azure Key Vault voor later ophalen.

Zie Inleiding tot Key Vault in Azure Stack Hub voor meer informatie over Key Vault.

Vereiste voorwaarden

- Een abonnement op een aanbieding die de Azure Key Vault-service bevat.

- PowerShell is geïnstalleerd en geconfigureerd voor gebruik met Azure Stack Hub.

Key Vault in Azure Stack Hub

Key Vault in Azure Stack Hub helpt bij het beveiligen van cryptografische sleutels en geheimen die cloud-apps en -services gebruiken. Met Key Vault kunt u sleutels en geheimen versleutelen.

Voer de volgende stappen uit om een sleutelkluis te maken:

Meld u aan bij de Azure Stack Hub-portal.

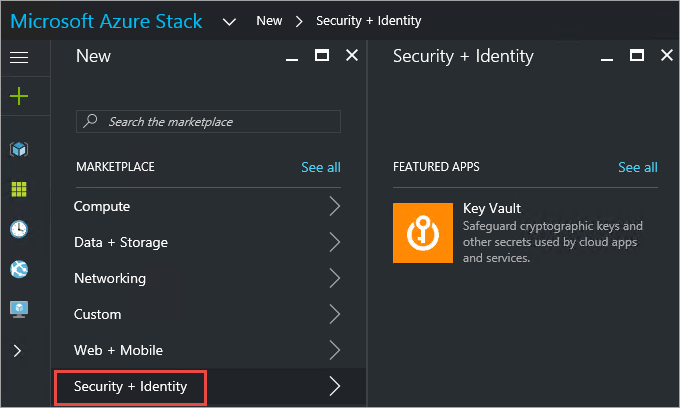

Selecteer in het dashboard + Een resource maken, vervolgens Beveiliging en identiteit en selecteer Vervolgens Key Vault.

Wijs in het deelvenster Sleutelkluis maken een naam toe voor uw kluis. Kluisnamen kunnen alleen alfanumerieke tekens en het afbreekstreepje (-) bevatten. Ze mogen niet beginnen met een getal.

Kies een abonnement in de lijst met beschikbare abonnementen.

Selecteer een bestaande resourcegroep of maak een nieuwe.

Selecteer de prijscategorie.

Kies een van de bestaande toegangsbeleidsregels of maak een nieuw beleid. Met een toegangsbeleid kunt u machtigingen verlenen voor een gebruiker, toepassing of beveiligingsgroep om bewerkingen uit te voeren met deze kluis.

Kies desgewenst een geavanceerd toegangsbeleid om toegang tot functies in te schakelen.

Nadat u de instellingen hebt geconfigureerd, selecteert u OK en selecteert u Maken. De implementatie van de Key Vault begint.

Een service-principal maken

Meld u via Azure Portal aan bij uw Azure-account.

Selecteer Microsoft Entra-id en vervolgens App-registraties en vervolgens Toevoegen.

Geef een naam en URL op voor de app. Selecteer web-app/API of systeemeigen voor het type app dat u wilt maken. Nadat u de waarden hebt ingesteld, selecteert u Maken.

Selecteer Active Directory, vervolgens App-registraties en selecteer uw toepassing.

Kopieer de toepassings-id en sla deze op in uw app-code. De voorbeeld-apps gebruiken client-id bij het verwijzen naar de toepassings-id.

Als u een verificatiesleutel wilt genereren, selecteert u Sleutels.

Geef een beschrijving en duur op voor de code.

Selecteer Opslaan.

Kopieer de sleutel die beschikbaar is nadat u op Opslaan hebt geklikt.

De service-principal opslaan in Key Vault

Meld u aan bij de gebruikersportal voor Azure Stack Hub, selecteer vervolgens de sleutelkluis die u eerder hebt gemaakt en selecteer vervolgens de tegel Geheim .

Selecteer Genereren/importeren in het deelvenster Geheim.

Selecteer In het deelvenster Een geheim makende optie Handmatig in de lijst met opties. Als u de service-principal hebt gemaakt met behulp van certificaten, selecteert u de certificaten in de vervolgkeuzelijst en uploadt u het bestand.

Voer de toepassings-id in die u uit de service-principal hebt gekopieerd als de naam voor uw sleutel. De sleutelnaam mag alleen alfanumerieke tekens en het afbreekstreepje (-) bevatten.

Plak de waarde van uw sleutel vanuit de serviceprincipal in het tabblad Waarde.

Selecteer Service-principal voor het inhoudstype.

Stel de waarden voor de activeringsdatum en vervaldatum voor uw sleutel in.

Selecteer Maken om de implementatie te starten.

Nadat het geheim succesvol is gemaakt, wordt de informatie van de service principal daar opgeslagen. U kunt deze op elk gewenst moment selecteren onder Geheimen en de eigenschappen ervan bekijken of wijzigen. De sectie Eigenschappen bevat de geheime id, een Uniform Resource Identifier (URI) die externe apps gebruiken voor toegang tot dit geheim.