F5 implementeren in twee Azure Stack Hub-exemplaren

In dit artikel wordt uitgelegd hoe u een externe load balancer instelt in twee Azure Stack Hub-omgevingen. U kunt deze configuratie gebruiken om verschillende workloads te beheren. In dit artikel implementeert u F5 als een globale taakverdelingsoplossing voor twee onafhankelijke Azure Stack Hub-exemplaren. U implementeert ook een web-app met gelijke taakverdeling die wordt uitgevoerd op een NGINX-server in uw twee exemplaren. Ze worden uitgevoerd achter een failoverpaar met hoge beschikbaarheid van virtuele F5-apparaten.

U vindt de Azure Resource Manager-sjablonen in de GitHub-opslagplaats f5-azurestack-gslb.

Overzicht van taakverdeling met F5

De F5-hardware, de load balancer, bevindt zich mogelijk buiten Azure Stack Hub en binnen het datacenter dat als host fungeert voor Azure Stack Hub. Azure Stack Hub heeft geen systeemeigen mogelijkheid om werkbelastingen te verdelen over twee afzonderlijke Azure Stack Hub-implementaties. De BIG-IP virtual edition (VE) van de F5 wordt op beide platforms uitgevoerd. Deze instelling ondersteunt pariteit tussen Azure- en Azure Stack Hub-architecturen via replicatie van de ondersteunende toepassingsservices. U kunt een app ontwikkelen in de ene omgeving en deze naar een andere verplaatsen. U kunt ook de volledige productieklare Azure Stack Hub spiegelen, inclusief dezelfde BIG-IP-configuraties, beleidsregels en toepassingsservices. De aanpak elimineert de noodzaak van talloze uren van herstructurering en testen van toepassingen en stelt u in staat om aan de slag te gaan met het schrijven van code.

Het beveiligen van toepassingen en hun gegevens is vaak een probleem voor ontwikkelaars die apps naar de openbare cloud verplaatsen. Dit hoeft niet het geval te zijn. U kunt een app bouwen in uw Azure Stack Hub-omgeving, terwijl een beveiligingsarchitect de benodigde instellingen configureert op de Web Application Firewall (WAF) van F5. De volledige stack kan worden gerepliceerd in Azure Stack Hub met de wetenschap dat de toepassing wordt beveiligd door dezelfde toonaangevende WAF. Met identieke beleidsregels en regelsets zijn er geen beveiligingsproblemen of beveiligingsproblemen die anders zouden kunnen worden gegenereerd door verschillende WAF's te gebruiken.

Azure Stack Hub heeft een aparte marketplace van Azure. Alleen bepaalde items worden toegevoegd. In dit geval, als u een nieuwe resourcegroep wilt maken op elk van de Azure Stack Hubs en het virtuele F5-apparaat wilt implementeren dat al beschikbaar is. Van daaruit ziet u dat een openbaar IP-adres is vereist om netwerkverbinding tussen beide Azure Stack Hub-exemplaren toe te staan. In wezen zijn het beide eilanden en het openbare IP-adres zal hen in staat stellen om over beide locaties te praten.

Vereisten voor BIG-IP VE

Download F5 BIG-IP VE - ALL (BYOL, 2 opstartlocaties) in elke Azure Stack Hub Marketplace. Als u deze niet beschikbaar hebt in uw portal, neemt u contact op met uw cloudoperator.

U vindt de Azure Resource Manager-sjabloon in de volgende GitHub-opslagplaats: https://github.com/Mikej81/f5-azurestack-gslb.

F5 BIG-IP VE implementeren op elk exemplaar

Implementeren naar Azure Stack Hub-exemplaar A en exemplaar B.

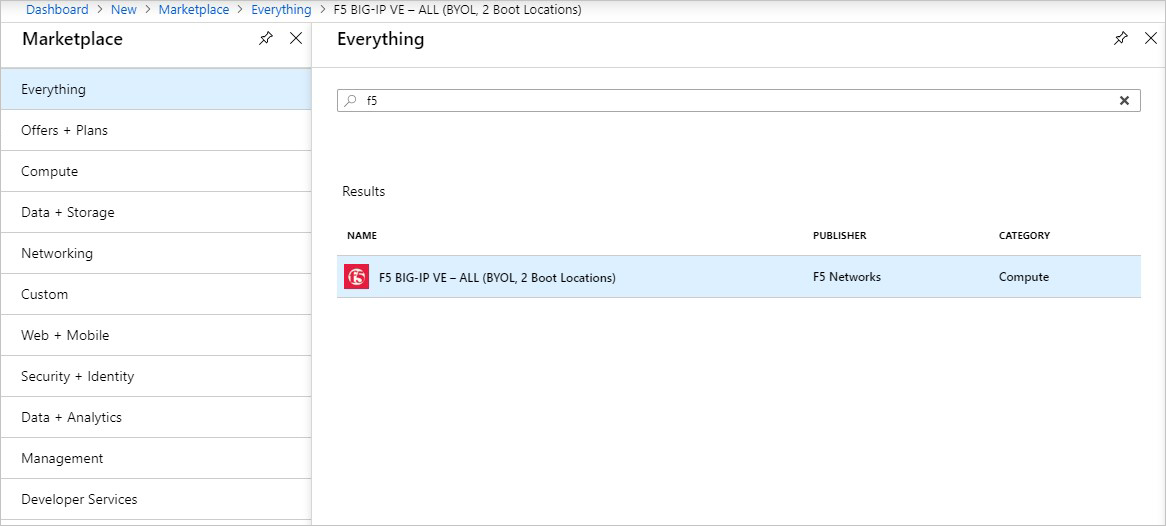

Meld u aan bij de Azure Stack Hub-gebruikersportal.

Selecteer + Een resource maken.

Zoek in marketplace door te typen

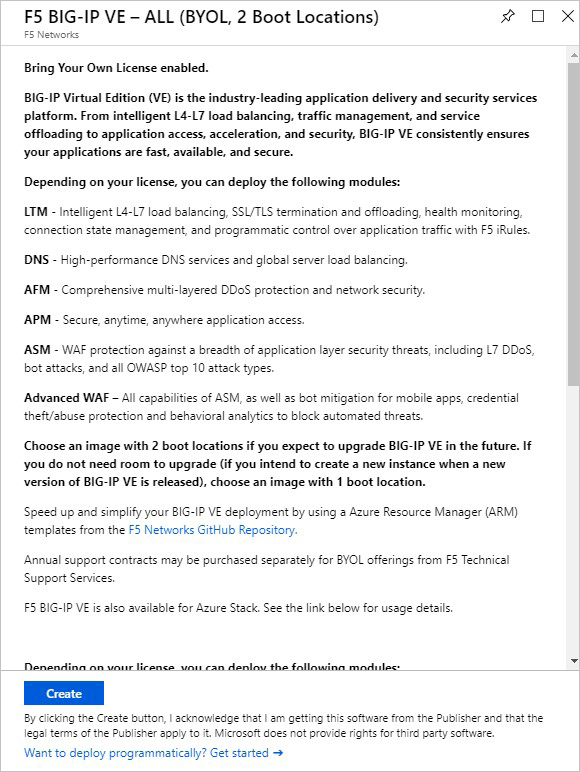

F5.Selecteer F5 BIG-IP VE – ALL (BYOL, 2 opstartlocaties).

Selecteer maken onderaan de volgende pagina.

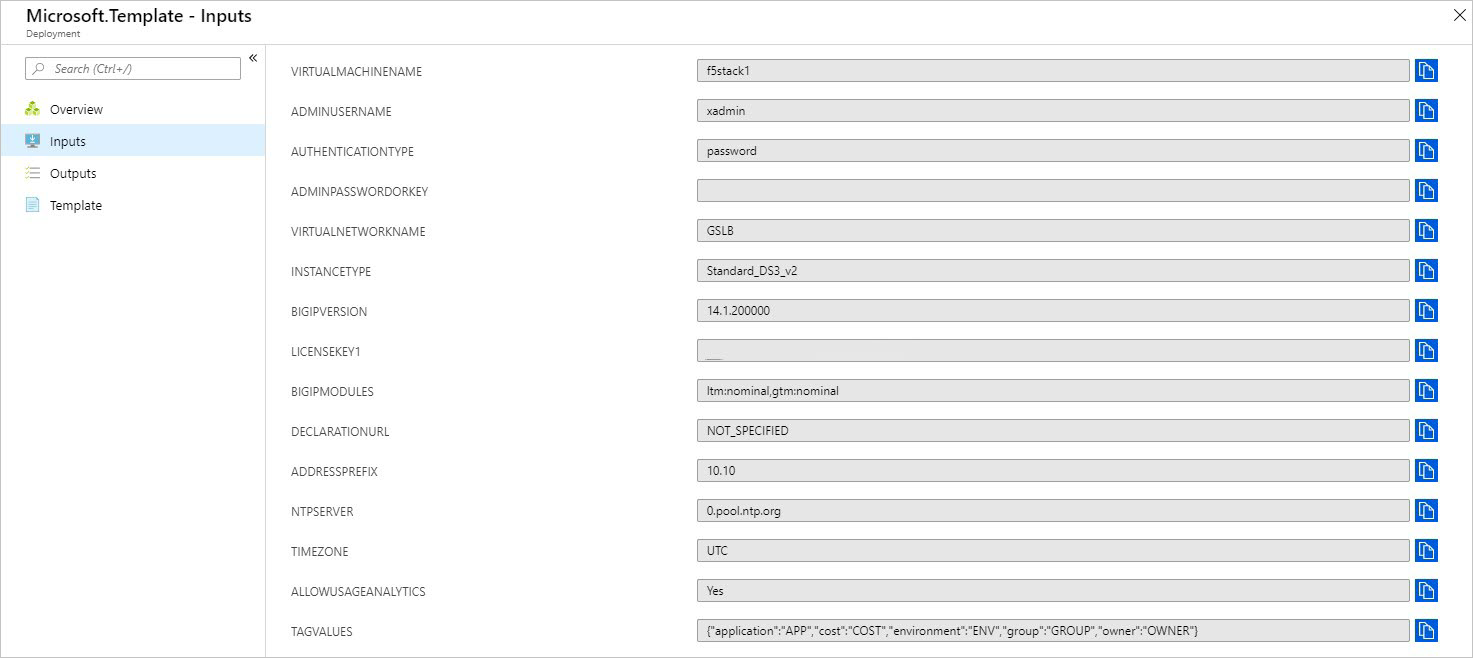

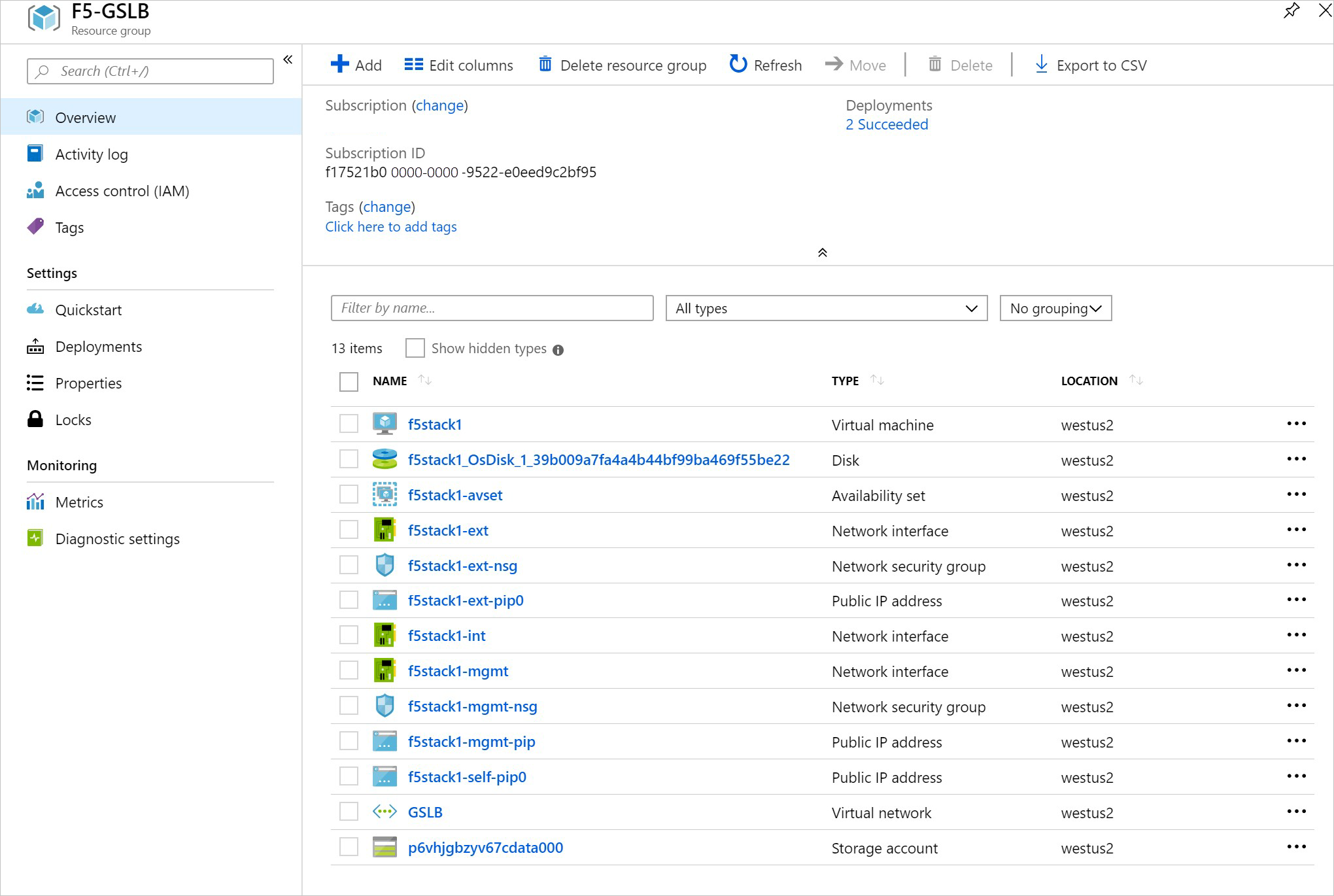

Maak een nieuwe resourcegroep met de naam F5-GSLB.

Gebruik de volgende waarden als voorbeeld om de implementatie te voltooien:

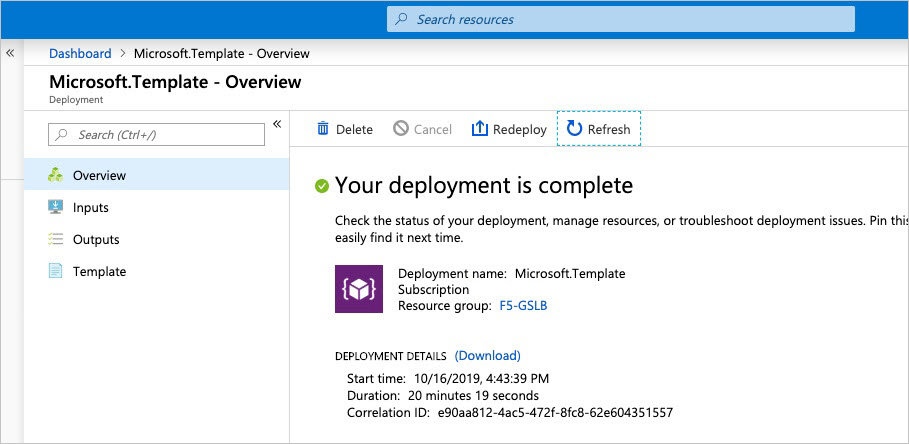

Controleer of uw implementatie is voltooid.

Notitie

Elke BIG-IP-implementatie duurt ongeveer 20 minuten.

BIG-IP-apparaten configureren

Volg deze stappen die nodig zijn voor zowel Azure Stack Hub A als B.

Meld u aan bij de Azure Stack Hub-gebruikersportal op Azure Stack Hub-exemplaar A om de resources te controleren die zijn gemaakt op basis van de implementatie van de BIG-IP-sjabloon.

Volg de instructies op F5 voor BIG-IP-configuratie-items.

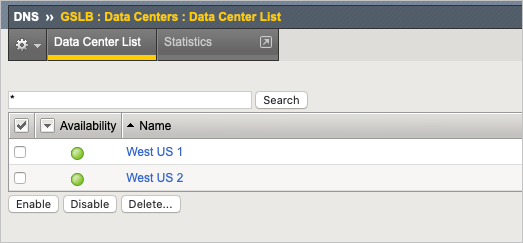

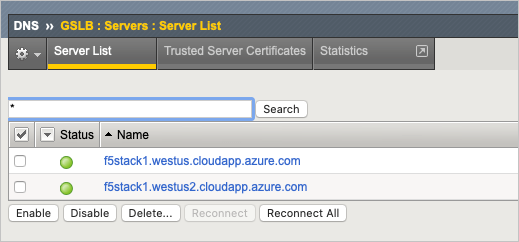

Configureer BIG-IP Wide IP List om te luisteren naar beide apparaten die zijn geïmplementeerd in Azure Stack Hub-exemplaar A en B. Zie BIG-IP GTM-configuratie voor instructies.

Failover van BIG-IP-apparaten valideren. Configureer uw DNS-servers op een testsysteem voor het gebruik van het volgende:

- Azure Stack Hub-exemplaar A =

f5stack1-extopenbaar IP-adres - Azure Stack Hub-exemplaar B =

f5stack1-extopenbaar IP-adres

- Azure Stack Hub-exemplaar A =

Blader naar

www.contoso.comen uw browser laadt de standaard NGINX-pagina.

Een DNS-synchronisatiegroep maken

Schakel het hoofdaccount in om een vertrouwensrelatie tot stand te brengen. Volg de instructies in Wachtwoorden voor systeemonderhoudsaccounts wijzigen (11.x - 15.x). Nadat u de vertrouwensrelatie (certificaatuitwisseling) hebt ingesteld, schakelt u het hoofdaccount uit.

Meld u aan bij het BIG-IP-adres en maak een DNS-synchronisatiegroep. Zie Big-IP DNS-synchronisatiegroep maken voor instructies.

Notitie

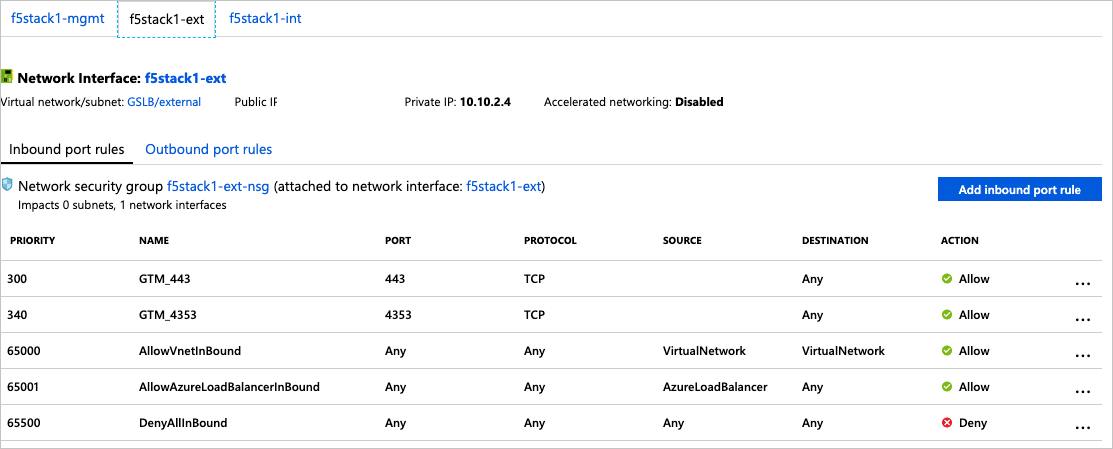

U vindt het lokale IP-adres van het BIP-IP-apparaat in uw F5-GSLB-resourcegroep . De netwerkinterface is f5stack1-ext en u wilt verbinding maken met het openbare of privé-IP-adres (afhankelijk van de toegang).

Selecteer de nieuwe resourcegroep F5-GSLB en selecteer de virtuele machine f5stack1 onder Instellingen de optie Netwerken.

Configuraties na installatie

Nadat u hebt geïnstalleerd, moet u uw Azure Stack Hub NSG's configureren en de bron-IP-adressen vergrendelen.

Schakel poort 22 uit nadat de vertrouwensrelatie tot stand is gebracht.

Wanneer uw systeem online is, blokkeert u de bron-NSG's. Beheer-NSG moet zijn vergrendeld voor de beheerbron, externe NSG (4353/TCP) moet worden vergrendeld voor het andere exemplaar voor synchronisatie. 443 moet ook worden vergrendeld totdat toepassingen met virtuele servers zijn geïmplementeerd.

GTM_DNS regel is ingesteld op het toestaan van dns-verkeer (poort 53) en big-IP-resolver wordt eenmaal gestart. Listeners worden gemaakt.

Implementeer een eenvoudige webtoepassingsworkload binnen uw Azure Stack Hub-omgeving naar Load Balance achter het BIG-IP-adres. U vindt een voorbeeld voor het gebruik van de NGNIX-server in NGINX en NGINX Plus implementeren op Docker.

Notitie

Implementeer een exemplaar van NGNIX op zowel Azure Stack Hub A als Azure Stack Hub B.

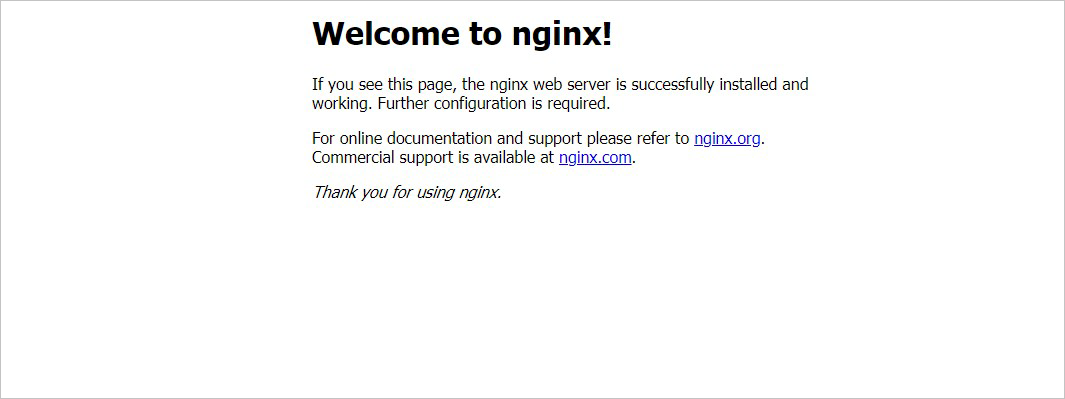

Nadat NGINX is geïmplementeerd in een Docker-container op een Ubuntu-VM binnen elk van de Azure Stack Hub-exemplaren, controleert u of u de standaardwebpagina op de servers kunt bereiken.

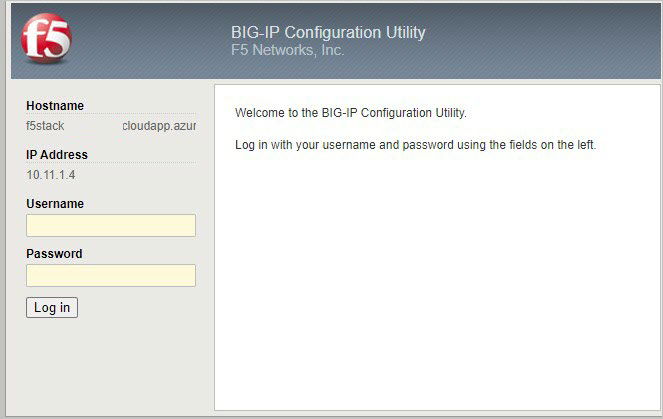

Meld u aan bij de beheerinterface van het BIG-IP-apparaat. Gebruik in dit voorbeeld het openbare IP-adres f5-stack1-ext .

Publiceer toegang tot NGINX via big-IP.

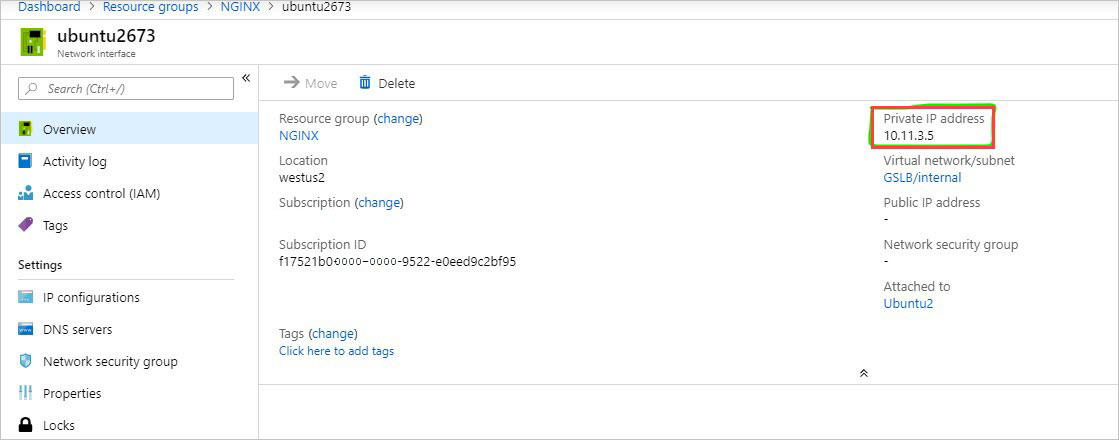

- In deze taak configureert u het BIG-IP-adres met een virtuele server en een groep om inkomende internettoegang tot de WordPress-toepassing toe te staan. Eerst moet u het privé-IP-adres voor het NGINX-exemplaar identificeren.

Meld u aan bij de Gebruikersportal van Azure Stack Hub.

Selecteer uw NGINX-netwerkinterface.

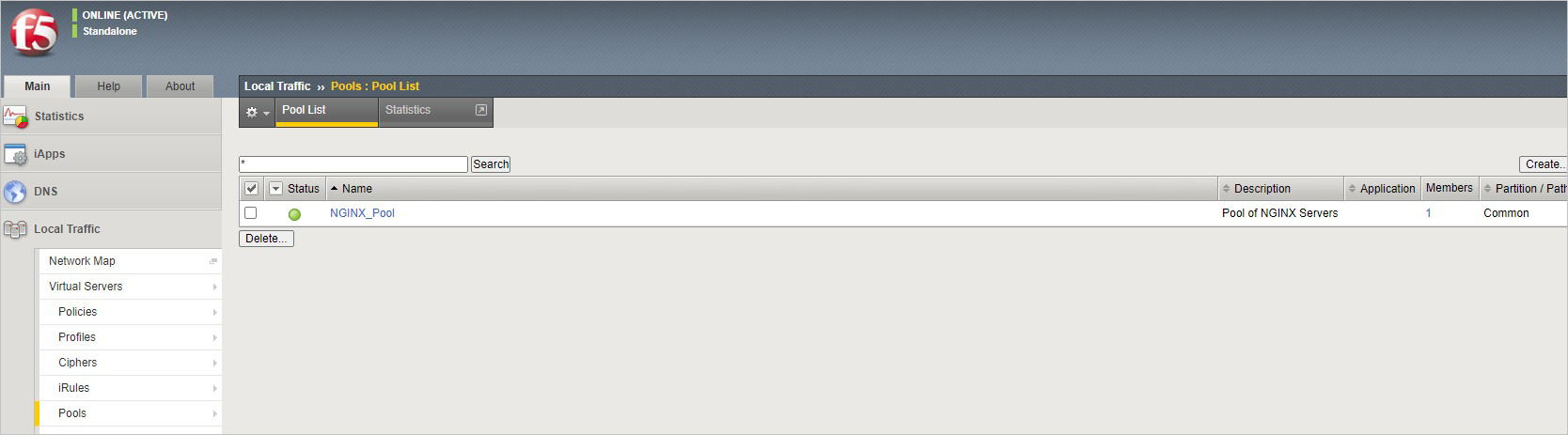

Ga in de BIG-IP-console naar Poollijst voor lokaal verkeer > en > selecteer +. Configureer de pool met behulp van de waarden in de tabel. Laat alle andere velden op de standaardwaarden staan.

Sleutel Waarde Naam NGINX_Pool Statuscontrole HTTPS Naam van knooppunt NGINX Adres <uw privé-IP-adres van NGINX> Servicepoort 443 Selecteer Voltooid. Als de pool juist is geconfigureerd, is de status groen.

U moet nu de virtuele server configureren. Hiervoor moet u eerst het privé-IP-adres van uw F5 BIG-IP vinden.

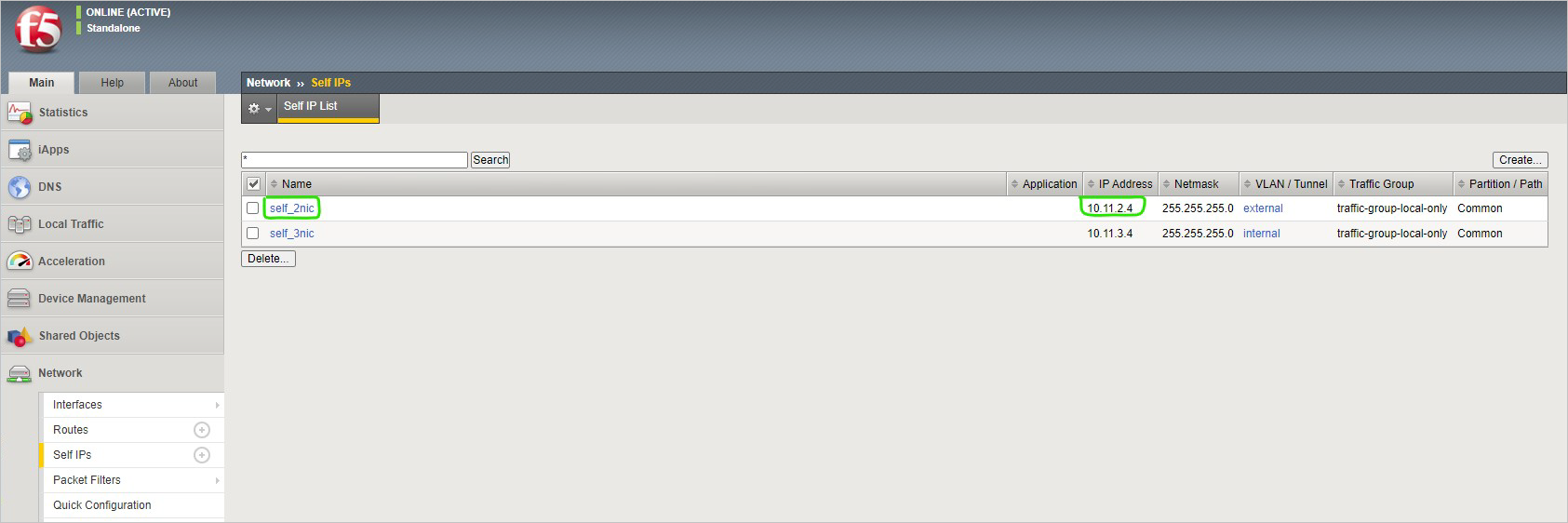

Ga in de BIG-IP-console naar Self-IP-adressen > voor netwerken en noteer het IP-adres.

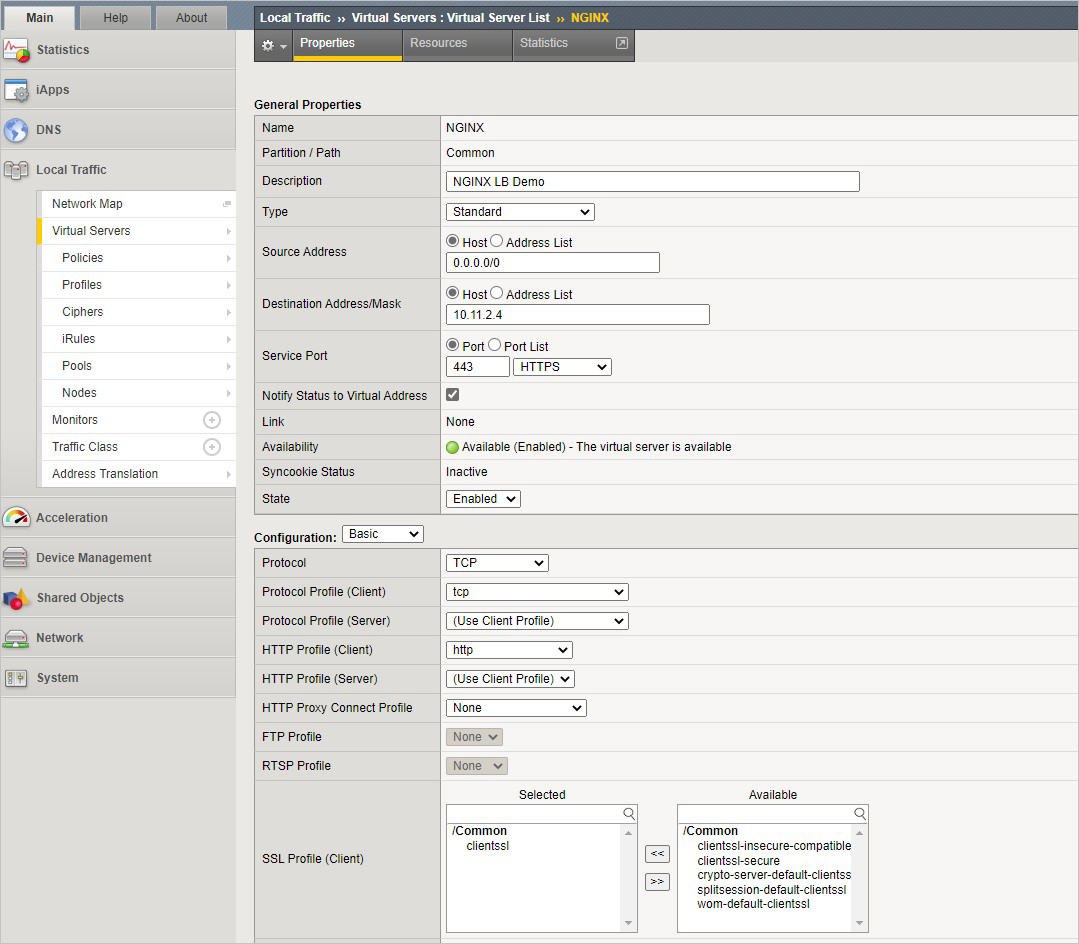

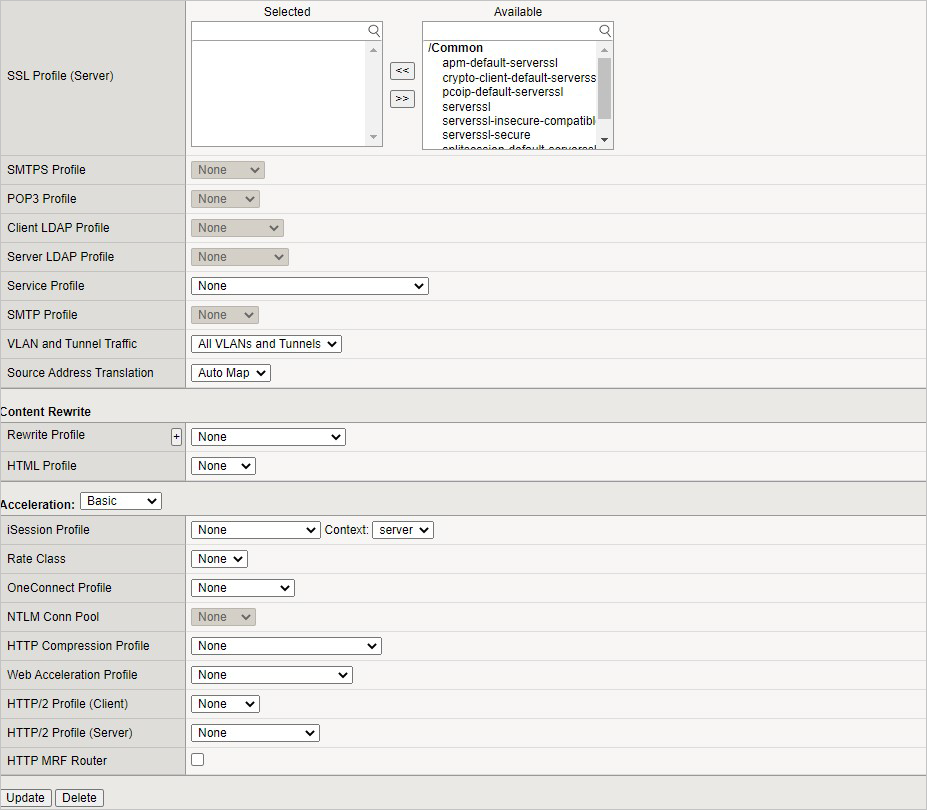

Maak een virtuele server door naar Local Traffic>Virtual ServersVirtual Server> List en Selecteer +te gaan. Configureer de pool met behulp van de waarden in de tabel. Laat alle andere velden op de standaardwaarden staan.

Sleutel Waarde Naam NGINX Doeladres <Zelf-IP-adres van het BIG-IP> Servicepoort 443 SSL-profiel (client) clientssl Bronadresomzetting Automatisch toewijzen

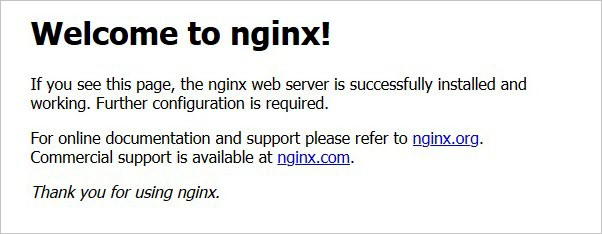

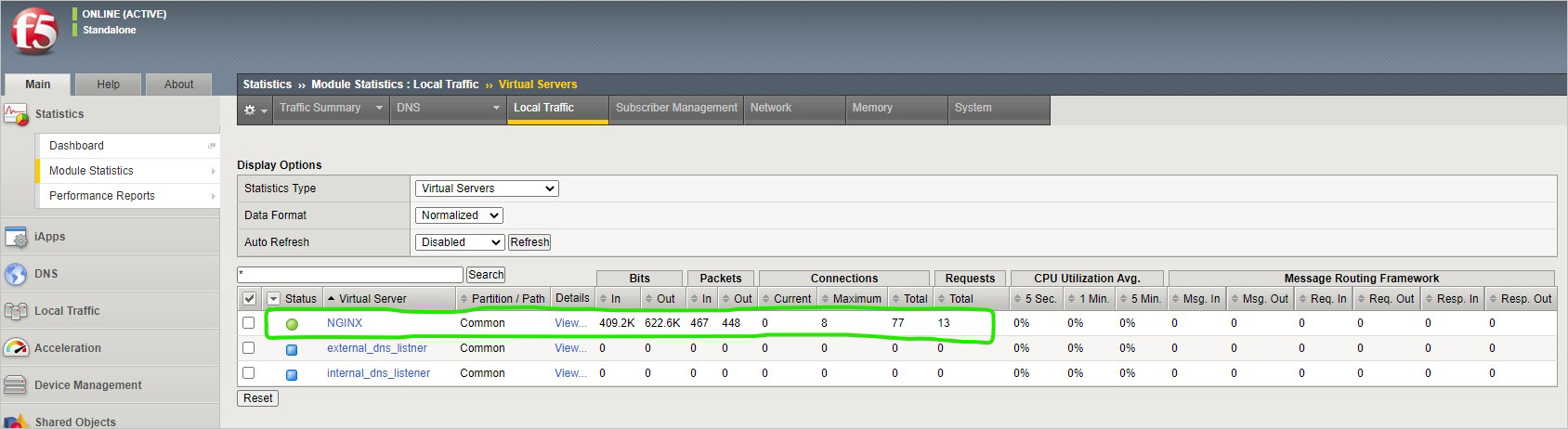

U hebt nu de BIG-IP-configuratie voor de NGINX-toepassing voltooid. Als u de juiste functionaliteit wilt controleren, bladert u op de site en controleert u de F5-statistieken.

Open een browser naar

https://<F5-public-VIP-IP>en zorg ervoor dat uw NGINX-standaardpagina wordt weergegeven.

Controleer nu de statistieken van uw virtuele server om de verkeersstroom te controleren door te navigeren naar Statistieken > Modulestatistieken > Lokaal verkeer.

Selecteer onder Type statistiekende optie Virtuele servers.

Voor meer informatie

U vindt enkele naslagartikelen over het gebruik van F5:

- Datacentrumbeschikbaarheidsservices met BIG-IP DNS

- Het BIG-IP-systeem implementeren met HTTP-toepassingen

- Een breed IP-adres voor GSLB maken

Volgende stappen

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor