Tolerantie inbouwen met beheer van aanmeldingsgegevens

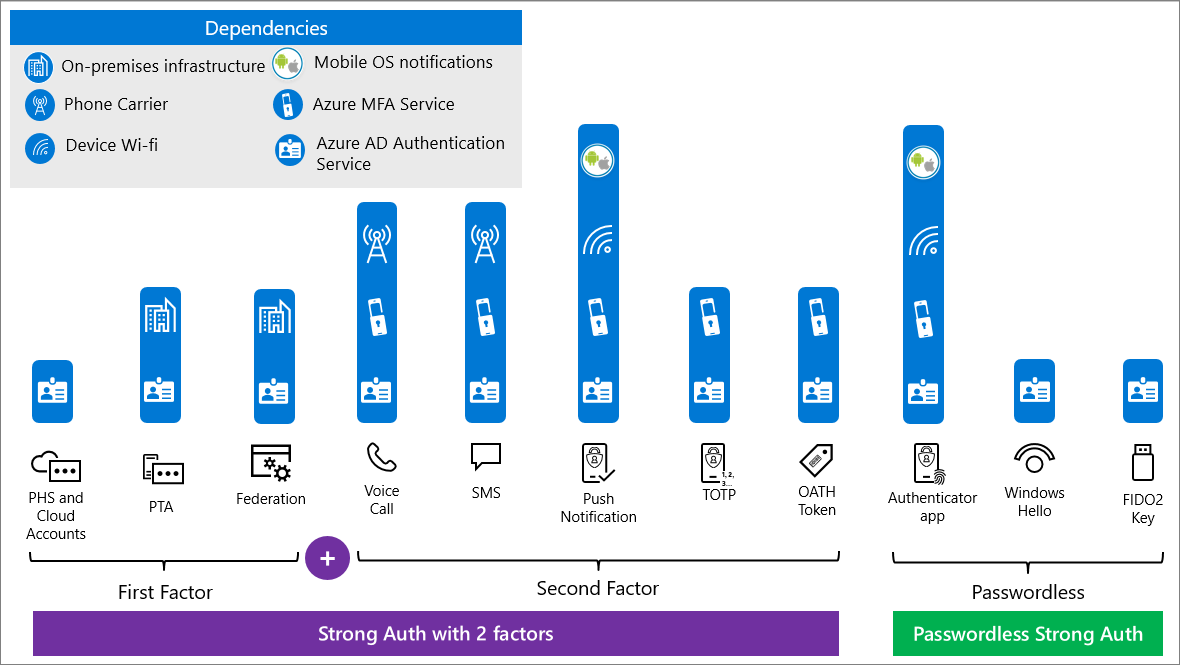

Wanneer een referentie wordt gepresenteerd aan de Microsoft Entra-id in een tokenaanvraag, zijn er meerdere afhankelijkheden die beschikbaar moeten zijn voor validatie. De eerste verificatiefactor is afhankelijk van Microsoft Entra-verificatie en in sommige gevallen on-premises infrastructuur. Zie Tolerantie bouwen in uw hybride infrastructuur voor meer informatie over hybride verificatiearchitecturen.

Als u een tweede factor implementeert, worden de afhankelijkheden voor de tweede factor toegevoegd aan de afhankelijkheden voor de eerste factor. Als uw eerste factor bijvoorbeeld via PTA is en uw tweede factor sms is, zijn uw afhankelijkheden als volgt.

- Microsoft Entra-verificatieservices

- Microsoft Entra multi-factor authentication-service

- On-premises infrastructuur

- Telefoonprovider

- Het apparaat van de gebruiker (niet afgebeeld)

Uw referentiestrategie moet rekening houden met de afhankelijkheden van elk verificatietype en inrichtingsmethoden die een single point of failure voorkomen.

Omdat verificatiemethoden verschillende afhankelijkheden hebben, is het een goed idee om gebruikers in staat te stellen zich zo veel mogelijk opties voor de tweede factor te registreren. Zorg ervoor dat u indien mogelijk tweede factoren met verschillende afhankelijkheden opneemt. Spraakoproep en sms als tweede factoren delen bijvoorbeeld dezelfde afhankelijkheden, zodat ze als enige opties het risico niet beperken.

De meest tolerante referentiestrategie is het gebruik van verificatie zonder wachtwoord. Windows Hello voor Bedrijven en FIDO 2.0-beveiligingssleutels hebben minder afhankelijkheden dan sterke verificatie met twee afzonderlijke factoren. De Microsoft Authenticator-app, Windows Hello voor Bedrijven en FIDO 2.0-beveiligingssleutels zijn het veiligst.

Voor tweede factoren hebben de Microsoft Authenticator-app of andere verificator-apps met behulp van op tijd gebaseerde eenmalige wachtwoordcode (TOTP) of OAuth-hardwaretokens de minste afhankelijkheden en zijn daarom toleranter.

Hoe helpen meerdere referenties bij tolerantie?

Het inrichten van meerdere referentietypen biedt gebruikers opties die voldoen aan hun voorkeuren en omgevingsbeperkingen. Als gevolg hiervan is interactieve verificatie waarbij gebruikers worden gevraagd om meervoudige verificatie toleranter te zijn voor specifieke afhankelijkheden die niet beschikbaar zijn op het moment van de aanvraag. U kunt verificatieprompts voor meervoudige verificatie optimaliseren.

Naast de hierboven beschreven individuele gebruikerstolerantie moeten ondernemingen onvoorziene gebeurtenissen plannen voor grootschalige onderbrekingen, zoals operationele fouten die leiden tot een onjuiste configuratie, een natuurramp of een resourcestoring in de hele onderneming naar een on-premises federatieservice (met name wanneer deze wordt gebruikt voor meervoudige verificatie).

Hoe kan ik tolerante referenties implementeren?

- Implementeer Referenties zonder wachtwoord, zoals Windows Hello voor Bedrijven, telefonische verificatie en FIDO2-beveiligingssleutels om afhankelijkheden te verminderen.

- Implementeer de Microsoft Authenticator-app als tweede factor.

- Schakel hash-synchronisatie wachtwoord in voor hybride accounts die vanuit Windows Server Active Directory worden gesynchroniseerd. Deze optie kan worden ingeschakeld naast federatieservices zoals Active Directory Federation Services (AD FS) en biedt een terugval als de federation-service mislukt.

- Analyseer het gebruik van meervoudige verificatiemethoden om de gebruikerservaring te verbeteren.

- Een tolerante strategie voor toegangsbeheer implementeren

Volgende stappen

Tolerantiebronnen voor beheerders en architecten

- Tolerantie inbouwen met apparaatstatussen

- Tolerantie inbouwen met behulp van Continuous Access Evaluation (CAE)

- Tolerantie inbouwen in verificatie van externe gebruikers

- Tolerantie inbouwen in uw hybride verificatie

- Tolerantie inbouwen in toepassingstoegang met toepassingsproxy