Zelfstudie: Integratie van eenmalige aanmelding van Microsoft Entra met FortiGate SSL VPN

In deze zelfstudie leert u hoe u FortiGate SSL VPN integreert met Microsoft Entra ID. Wanneer u FortiGate SSL VPN integreert met Microsoft Entra ID, kunt u het volgende doen:

- Gebruik Microsoft Entra ID om te bepalen wie toegang heeft tot FortiGate SSL VPN.

- Ervoor zorgen dat gebruikers automatisch met hun Microsoft Entra-account worden aangemeld bij FortiGate SSL VPN.

- Uw accounts op één centrale locatie beheren: de Azure-portal.

Vereisten

U hebt het volgende nodig om aan de slag te gaan:

- Een Microsoft Entra-abonnement. Als u geen abonnement hebt, kunt u een gratis account krijgen.

- Een FortiGate SSL VPN waarvoor eenmalige aanmelding (SSO) is ingeschakeld.

Beschrijving van zelfstudie

In deze zelfstudie configureert en test u eenmalige aanmelding van Microsoft Entra in een testomgeving.

FortiGate SSL VPN biedt ondersteuning voor met SP geïnitieerde eenmalige aanmelding.

FortiGate SSL VPN toevoegen vanuit de galerie

Als u de integratie van FortiGate SSL VPN in Microsoft Entra ID wilt configureren, moet u FortiGate SSL VPN vanuit de galerie toevoegen aan uw lijst met beheerde SaaS-apps:

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassing Beheer istrator.

- Blader naar Bedrijfstoepassingen voor identiteitstoepassingen>>>Nieuwe toepassing.

- Typ in het gedeelte Toevoegen uit de galerieFortiGate SSL VPN in het zoekvak.

- Selecteer FortiGate SSL VPN in het resultatenvenster en voeg vervolgens de app toe. Wacht enkele seconden tot de app aan de tenant is toegevoegd.

U kunt ook de wizard Enterprise App Configuration gebruiken. In deze wizard kunt u een toepassing toevoegen aan uw tenant, gebruikers/groepen toevoegen aan de app, rollen toewijzen en ook de configuratie van eenmalige aanmelding doorlopen. Meer informatie over Microsoft 365-wizards.

Eenmalige aanmelding van Microsoft Entra voor FortiGate SSL VPN configureren en testen

U gaat eenmalige aanmelding van Microsoft Entra met FortiGate SSL VPN configureren en testen met behulp van een testgebruiker met de naam B.Simon. Eenmalige aanmelding werkt alleen als u een koppelingsrelatie tot stand brengt tussen een Microsoft Entra-gebruiker en de bijbehorende SAML SSO-gebruikersgroep in FortiGate SSL VPN.

Als u eenmalige aanmelding van Microsoft Entra met FortiGate SSL VPN wilt configureren en testen, voert u de volgende stappen op hoog niveau uit:

- Configureer eenmalige aanmelding van Microsoft Entra om de functie voor uw gebruikers in te schakelen.

- Maak een Microsoft Entra-testgebruiker om eenmalige aanmelding van Microsoft Entra te testen.

- Ververleent toegang tot de testgebruiker om eenmalige aanmelding van Microsoft Entra in te schakelen voor die gebruiker.

- Eenmalige aanmelding voor FortiGate SSL VPN configureren aan de toepassingszijde.

- Maak een FortiGate SAML SSO-gebruikersgroep als tegenhanger voor de Microsoft Entra-weergave van de gebruiker.

- Eenmalige aanmelding testen om te controleren of de configuratie werkt.

Eenmalige aanmelding voor Microsoft Entra configureren

Volg deze stappen om eenmalige aanmelding van Microsoft Entra in te schakelen in Azure Portal:

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassing Beheer istrator.

Blader naar de integratiepagina van Identity>Applications Enterprise-toepassingen>>FortiGate SSL VPN, in de sectie Beheren, selecteer eenmalige aanmelding.

Selecteer SAML op de pagina Selecteer een methode voor eenmalige aanmelding.

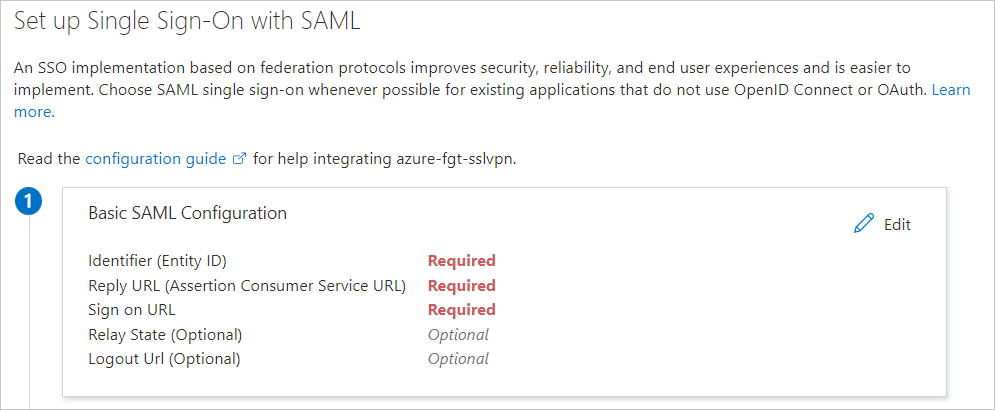

Selecteer op de pagina Eenmalige aanmelding instellen met SAML de knop Bewerken voor Standaard SAML-configuratie om de instellingen te bewerken:

Op de pagina Eenmalige aanmelding instellen met SAML voert u de volgende waarden in:

a. Voer in het vak Id een URL met het patroon

https://<FortiGate IP or FQDN address>:<Custom SSL VPN port>/remote/saml/metadatain.b. Voer in het vak Antwoord-URL een URL met het patroon

https://<FortiGate IP or FQDN address>:<Custom SSL VPN port>/remote/saml/loginin.c. Voer in het vak Aanmeldings-URL een URL met het patroon

https://<FortiGate IP or FQDN address>:<Custom SSL VPN port>/remote/saml/loginin.d. Voer in het vak Afmeldings-URL een URL met het patroon

https://<FortiGate IP or FQDN address>:<Custom SSL VPN port><FQDN>/remote/saml/logoutin.Notitie

Deze waarden zijn slechts patronen. U moet de werkelijke aanmeldings-URL, id, antwoord-URL en afmeldings-URL gebruiken die is geconfigureerd op fortiGate.

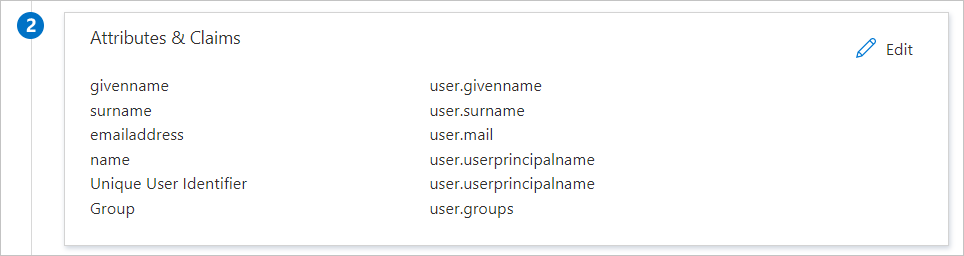

In de FortiGate SSL VPN-toepassing worden SAML-asserties in een specifieke indeling verwacht. Hiervoor moet u aangepaste kenmerktoewijzingen aan de configuratie toevoegen. In de volgende schermafbeelding wordt de lijst met standaardkenmerken weergegeven.

De claims die zijn vereist voor FortiGate SSL VPN, worden weergegeven in de volgende tabel. De namen van deze claims moeten overeenkomen met de namen die worden gebruikt in de sectie Opdrachtregelconfiguratie voor FortiGate uitvoeren van deze zelfstudie. Namen zijn hoofdlettergevoelig.

Naam Bronkenmerk gebruikersnaam user.userprincipalname groeperen user.groups U kunt deze extra claims als volgt maken:

a. Selecteer Bewerken bij Gebruikerskenmerken en -claims.

b. Selecteer Nieuwe claim toevoegen.

c. Voer bij Naam de gebruikersnaam in.

d. Bij Bronkenmerk selecteert u user.userprincipalname.

e. Selecteer Opslaan.

Notitie

Gebruikerskenmerken en -claims staan slechts één groepsclaim toe. Als u een groepsclaim wilt toevoegen, verwijdert u de bestaande groepsclaim user.groups [SecurityGroup] die al aanwezig is in de claims om de nieuwe claim toe te voegen of de bestaande claim te bewerken voor alle groepen.

f. Selecteer Een groepsclaim toevoegen.

g. Selecteer Alle groepen.

h. Schakel onder Geavanceerde opties het selectievakje De naam van de groepsclaim aanpassen in.

i. Voer groep in bij Naam.

j. Selecteer Opslaan.

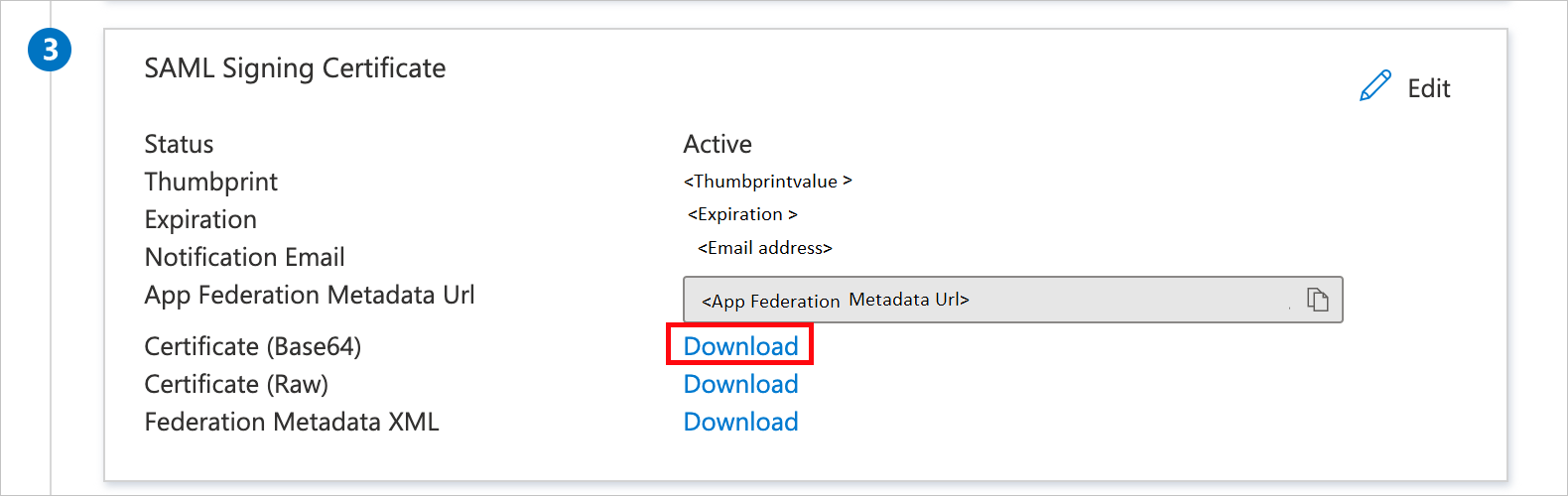

Ga op de pagina Eenmalige aanmelding met SAML instellen naar de sectie SAML-handtekeningcertificaat en selecteer de koppeling Downloaden naast Certificaat (Base64) om het certificaat te downloaden en op te slaan op de computer:

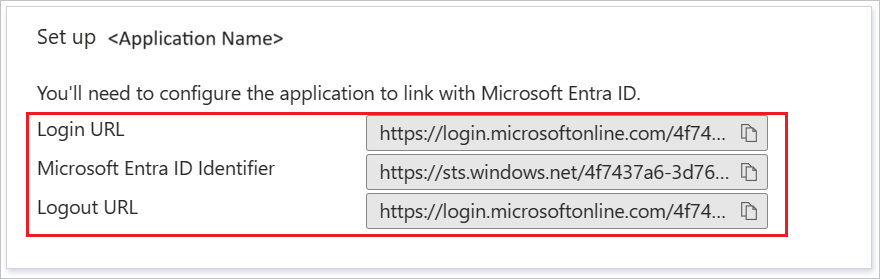

In het gedeelte FortiGate SSL VPN instellen kopieert u de juiste URL('s) op basis van uw behoeften:

Een Microsoft Entra-testgebruiker maken

In deze sectie maakt u een testgebruiker met de naam B.Simon.

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een gebruiker Beheer istrator.

- Blader naar Identiteitsgebruikers>>Alle gebruikers.

- Selecteer Nieuwe gebruiker Nieuwe gebruiker> maken bovenaan het scherm.

- Voer in de gebruikerseigenschappen de volgende stappen uit:

- Voer in het veld Weergavenaam de tekst in

B.Simon. - Voer in het veld User Principal Name de username@companydomain.extensionnaam in. Bijvoorbeeld:

B.Simon@contoso.com. - Schakel het selectievakje Wachtwoord weergeven in en noteer de waarde die wordt weergegeven in het vak Wachtwoord.

- Selecteer Controleren + maken.

- Voer in het veld Weergavenaam de tekst in

- Selecteer Maken.

De testgebruiker toegang geven

In deze sectie geeft u B.Simon toestemming om eenmalige aanmelding te gebruiken door die gebruiker toegang te geven tot FortiGate SSL VPN.

- Blader naar Bedrijfstoepassingen voor identiteitstoepassingen>>.

- Selecteer in de lijst toepassingen de optie FortiGate SSL VPN.

- Selecteer op de overzichtspagina van de app in de sectie Beheren de optie Gebruikers en groepen.

- Selecteer Gebruiker toevoegen en selecteer vervolgens Gebruikers en groepen in het dialoogvenster Toewijzing toevoegen.

- Selecteer in het dialoogvenster Gebruikers en groepenB.Simon in de lijst Gebruikers en selecteer vervolgens de knop Selecteren onderaan het scherm.

- Als u een rolwaarde verwacht in de SAML-assertie, selecteert u in het dialoogvenster Rol selecteren de juiste rol voor de gebruiker in de lijst. Klik onder aan het scherm op de knop Selecteren.

- Selecteer Toewijzen in het dialoogvenster Toewijzing toevoegen.

Maak een beveiligingsgroep voor de testgebruiker

In deze sectie maakt u een beveiligingsgroep in Microsoft Entra ID voor de testgebruiker. Deze beveiligingsgroep wordt door FortiGate gebruikt om de gebruiker netwerktoegang via de VPN te verlenen.

- Navigeer in het Microsoft Entra-beheercentrum naar de nieuwe groep Identiteitsgroepen>>.

- Voer in de eigenschappen nieuwe groep de volgende stappen uit:

- In de lijst Groepstype selecteert u Beveiliging.

- In het vak Groepsnaam voert u FortiGateAccess in.

- In het vak Beschrijving van groepvoert u Groep om FortiGate VPN toegang te verlenen.

- Voor de Microsoft Entra-rollen kunnen worden toegewezen aan de groepsinstellingen (preview) en selecteert u Nee.

- Selecteer in het vak Lidmaatschapstype de optie Toegewezen.

- Selecteer onder Leden de optie Geen leden geselecteerd.

- Selecteer in het dialoogvenster Gebruikers en groepen de optie B. Simon in de lijst Gebruikers. Klik vervolgens op de knop Selecteren onder aan het scherm.

- Selecteer Maken.

- Nadat u terug bent in de sectie Groepen in Microsoft Entra-id, zoekt u de Groep FortiGate Access en noteert u de object-id. U hebt het later nodig.

Eenmalige aanmelding voor FortiGate SSL VPN configureren

Upload het Base64 SAML-certificaat naar het FortiGate-apparaat

Nadat u de SAML-configuratie van de FortiGate-app in uw tenant hebt voltooid, hebt u het met Base64 gecodeerde SAML-certificaat gedownload. U dient dit certificaat naar het FortiGate-apparaat te uploaden:

- Log in op het beheerportaal van uw FortiGate-apparaat.

- In het linkerdeelvenster selecteert u Systeem.

- Onder System selecteert u Certificates.

- Selecteer Import>Remote Certificate.

- Blader naar het certificaat dat u hebt gedownload uit de implementatie van de FortiGate-app in de Azure-tenant, selecteer het certificaat en selecteer vervolgens OK.

Nadat het certificaat is geüpload, noteert u de naam onder System>Certificates>Remote Certificate. Het krijgt standaard de naam REMOTE_Cert_ N, waarbij N een geheel getal is.

FortiGate-opdrachtregelconfiguratie voltooien

Hoewel u eenmalige aanmelding vanuit de GUI kunt configureren sinds FortiOS 7.0, zijn de CLI-configuraties van toepassing op alle versies en worden daarom hier weergegeven.

Als u deze stappen wilt uitvoeren, hebt u de eerder genoteerde waarden nodig:

| FortiGate SAML CLI-instelling | Equivalente Azure-configuratie |

|---|---|

SP-entiteits-id (entity-id) |

Id (Entiteits-id) |

URL voor eenmalige aanmelding van SP (single-sign-on-url) |

Antwoord-URL (URL voor Assertion Consumer Service) |

SP Single Logout URL (single-logout-url) |

Afmeldings-URL |

IdP-entiteits-id (idp-entity-id) |

Microsoft Entra-id |

IdP-URL voor eenmalige aanmelding (idp-single-sign-on-url) |

URL voor aanmelden bij Azure |

IdP-URL voor eenmalige afmelding (idp-single-logout-url) |

URL voor afmelden bij Azure |

IdP-certificaat (idp-cert) |

Base64 SAML-certificaatnaam (REMOTE_Cert_N) |

Kenmerk gebruikersnaam (user-name) |

gebruikersnaam |

Groepsnaamkenmerk (group-name) |

groeperen |

Notitie

De aanmeldings-URL onder Standaard SAML-configuratie wordt niet gebruikt in de FortiGate-configuraties. Het wordt gebruikt om door SP geïnitieerde eenmalige aanmelding te activeren om de gebruiker om te leiden naar de pagina van de SSL VPN-portal.

Breng een SSH-sessie tot stand met het FortiGate-apparaat en meld u aan met een FortiGate-administratoraccount.

Voer deze opdrachten uit en vervang de

<values>gegevens die u eerder hebt verzameld:config user saml edit azure set cert <FortiGate VPN Server Certificate Name> set entity-id < Identifier (Entity ID)Entity ID> set single-sign-on-url < Reply URL Reply URL> set single-logout-url <Logout URL> set idp-entity-id <Azure AD Identifier> set idp-single-sign-on-url <Azure Login URL> set idp-single-logout-url <Azure Logout URL> set idp-cert <Base64 SAML Certificate Name> set user-name username set group-name group next end

FortiGate configureren om groepen te laten matchen

In deze sectie configureert u FortiGate om de object-id te herkennen van de beveiligingsgroep waarin de testgebruiker zich bevindt. Dankzij de configuratie kan FortiGate toegangsbeslissingen nemen op basis van het groepslidmaatschap.

Als u deze stappen wilt voltooien, hebt u de object-id nodig van de FortiGateAccess-beveiligingsgroep die u eerder in deze zelfstudie hebt gemaakt.

Breng een SSH-sessie tot stand met het FortiGate-apparaat en meld u aan met een FortiGate-administratoraccount.

Voer deze opdrachten uit:

config user group edit FortiGateAccess set member azure config match edit 1 set server-name azure set group-name <Object Id> next end next end

FortiGate VPN-portals en firewallbeleid maken

In deze sectie configureert u FortiGate VPN-portals en een firewallbeleid, zodat toegang wordt verleend tot de FortiGateAccess-beveiligingsgroep die u eerder in deze zelfstudie hebt gemaakt.

Eenmalige aanmelding testen

In deze sectie test u de configuratie voor eenmalige aanmelding van Microsoft Entra met de volgende opties.

Klik in stap 5) van de configuratie voor eenmalige aanmelding van Azure *Test eenmalige aanmelding met uw app op de knop Testen . U wordt omgeleid naar de aanmeldings-URL van FortiGate VPN, waar u de aanmeldingsstroom kunt initiëren.

Ga rechtstreeks naar de aanmeldings-URL van FortiGate VPN en initieer hier de aanmeldingsstroom.

U kunt Microsoft Mijn apps gebruiken. Wanneer u in Mijn apps op de tegel FortiGate VPN klikt, wordt u omgeleid naar de aanmeldings-URL van FortiGate VPN. Zie Introduction to My Apps (Inleiding tot Mijn apps) voor meer informatie over Mijn apps.

Volgende stappen

Zodra u FortiGate VPN hebt geconfigureerd, kunt u sessiebeheer afdwingen, waardoor exfiltratie en infiltratie van gevoelige gegevens van uw organisatie in realtime worden beschermd. Sessiebeheer is een uitbreiding van voorwaardelijke toegang. Meer informatie over het afdwingen van sessiebeheer met Microsoft Defender voor Cloud Apps.