Wederzijdse verificatie met Application Gateway configureren via de portal

In dit artikel wordt beschreven hoe u de Azure-portal gebruikt om wederzijdse verificatie in uw Application Gateway te configureren. Wederzijdse verificatie betekent dat Application Gateway de client verifieert die de aanvraag verzendt met behulp van het clientcertificaat dat u uploadt naar de Application Gateway.

Als u geen Azure-abonnement hebt, maakt u een gratis account voordat u begint.

Voordat u begint

Als u wederzijdse verificatie wilt configureren met een Application Gateway, hebt u een clientcertificaat nodig om naar de gateway te uploaden. Het clientcertificaat wordt gebruikt om het certificaat te valideren dat de client aan Application Gateway presenteert. Voor testdoeleinden kunt u een zelfondertekend certificaat maken. Dit wordt echter niet aanbevolen voor productieworkloads, omdat ze moeilijker te beheren zijn en niet volledig veilig zijn.

Zie Overzicht van wederzijdse verificatie met Application Gateway voor meer informatie, met name over wat voor soort clientcertificaten u kunt uploaden.

Een nieuwe Application Gateway maken

Maak eerst een nieuwe Toepassingsgateway zoals u meestal via de portal zou doen. Er zijn geen extra stappen nodig bij het maken om wederzijdse verificatie mogelijk te maken. Voor meer informatie over het maken van een Toepassingsgateway in de portal raadpleegt u de quickstart voor de portal.

Wederzijdse verificatie configureren

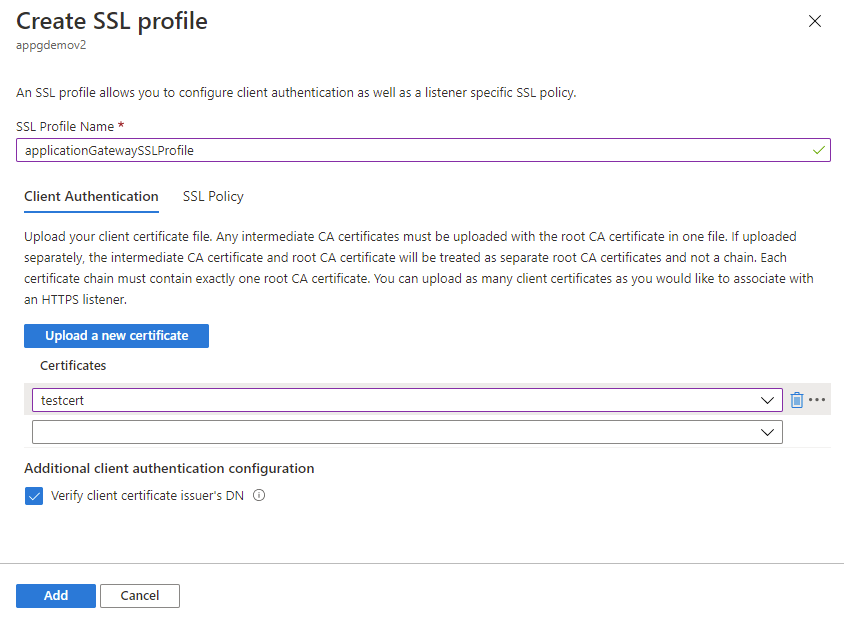

Als u een bestaande toepassingsgateway met wederzijdse verificatie wilt configureren, gaat u eerst naar het tabblad SSL-instellingen in de portal en maakt u een nieuw SSL-profiel. Wanneer u een SSL-profiel maakt, ziet u twee tabbladen: Clientverificatie en SSL-beleid. Op het tabblad Clientverificatie uploadt u uw clientcertificaat(en). Het tabblad SSL-beleid is het configureren van een listenerspecifiek SSL-beleid. Raadpleeg voor meer informatie het configureren van een specifiek SSL-beleid voor listeners.

Belangrijk

Zorg ervoor dat u de volledige ca-certificaatketen van de client uploadt in één bestand en slechts één keten per bestand.

Zoek naar Application Gateway in de portal, selecteer Application Gateways en klik op uw bestaande Application Gateway.

Selecteer SSL-instellingen in het menu aan de linkerkant.

Klik op het plusteken naast SSL-profielen bovenaan om een nieuw SSL-profiel te maken.

Voer een naam in onder SSL-profielnaam. In dit voorbeeld noemen we ons SSL-profiel applicationGatewaySSLProfile.

Blijf op het tabblad Clientverificatie . Upload het PEM-certificaat dat u wilt gebruiken voor wederzijdse verificatie tussen de client en de Application Gateway met behulp van de knop Een nieuw certificaat uploaden.

Zie voor meer informatie over het extraheren van certificaatketens van vertrouwde client-CA's om hier te uploaden hoe u ca-certificaatketens voor vertrouwde clients kunt extraheren.

Notitie

Als dit niet uw eerste SSL-profiel is en u andere clientcertificaten hebt geüpload naar uw Application Gateway, kunt u ervoor kiezen om een bestaand certificaat op uw gateway opnieuw te gebruiken via de vervolgkeuzelijst.

Schakel het DN-vak van de uitgever van het clientcertificaat alleen in als u wilt dat Application Gateway de directe DN-naam van de uitgever van het clientcertificaat controleert.

Overweeg om een specifiek listenerbeleid toe te voegen. Zie de instructies voor het instellen van specifieke SSL-beleidsregels voor listener.

Selecteer Toevoegen om op te slaan.

Het SSL-profiel koppelen aan een listener

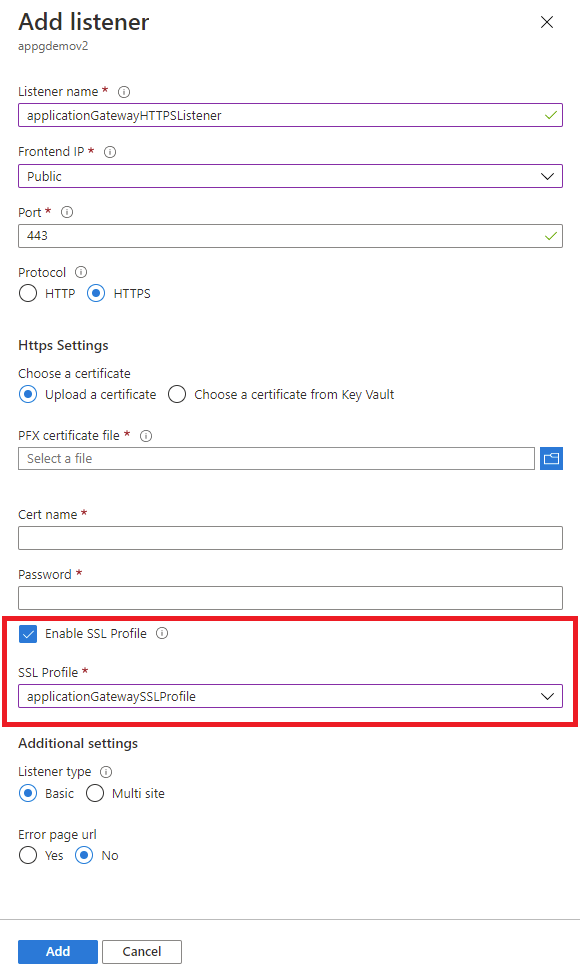

Nu we een SSL-profiel hebben gemaakt met wederzijdse verificatie geconfigureerd, moeten we het SSL-profiel koppelen aan de listener om de set van wederzijdse verificatie te voltooien.

Navigeer naar uw bestaande Application Gateway. Als u de bovenstaande stappen zojuist hebt voltooid, hoeft u hier niets te doen.

Selecteer Listeners in het menu aan de linkerkant.

Klik op Listener toevoegen als u nog geen HTTPS-listener hebt ingesteld. Als u al een HTTPS-listener hebt, klikt u erop in de lijst.

Vul de naam van de listener, front-end-IP, poort, protocol en andere HTTPS-Instellingen in om aan uw vereisten te voldoen.

Schakel het selectievakje SSL-profiel inschakelen in, zodat u kunt selecteren welk SSL-profiel u aan de listener wilt koppelen.

Selecteer het SSL-profiel dat u zojuist hebt gemaakt in de vervolgkeuzelijst. In dit voorbeeld kiezen we het SSL-profiel dat we hebben gemaakt op basis van de eerdere stappen: applicationGatewaySSLProfile.

Ga door met het configureren van de rest van de listener om aan uw vereisten te voldoen.

Klik op Toevoegen om de nieuwe listener op te slaan waaraan het SSL-profiel is gekoppeld.

Verlopen CA-certificaten voor clients vernieuwen

In het geval dat uw client-CA-certificaat is verlopen, kunt u het certificaat op uw gateway bijwerken door de volgende stappen uit te voeren:

Navigeer naar uw Application Gateway en ga naar het tabblad SSL-instellingen in het linkermenu.

Selecteer de bestaande SSL-profielen met het verlopen clientcertificaat.

Selecteer Een nieuw certificaat uploaden op het tabblad Clientverificatie en upload uw nieuwe clientcertificaat.

Selecteer het prullenbakpictogram naast het verlopen certificaat. Hiermee wordt de koppeling van dat certificaat uit het SSL-profiel verwijderd.

Herhaal stap 2-4 hierboven met elk ander SSL-profiel dat hetzelfde verlopen clientcertificaat gebruikte. U kunt het nieuwe certificaat kiezen dat u in stap 3 hebt geüpload in de vervolgkeuzelijst in andere SSL-profielen.