Web-apps beveiligen in Azure VMware Solution met Azure-toepassing Gateway

Azure-toepassing Gateway is een load balancer voor webverkeer op laag 7 waarmee u verkeer naar uw webtoepassingen kunt beheren, dat wordt aangeboden in zowel Azure VMware Solution v1.0 als v2.0. Beide versies zijn getest met web-apps die worden uitgevoerd in Azure VMware Solution.

De mogelijkheden zijn onder andere:

- Sessieaffiniteit op basis van cookies

- URL-gebaseerde routering

- Web Application Firewall (WAF)

Zie Azure-toepassing Gateway-functies voor een volledige lijst met functies.

In dit artikel leest u hoe u Application Gateway voor een webserverfarm gebruikt om een web-app te beveiligen die wordt uitgevoerd in Azure VMware Solution.

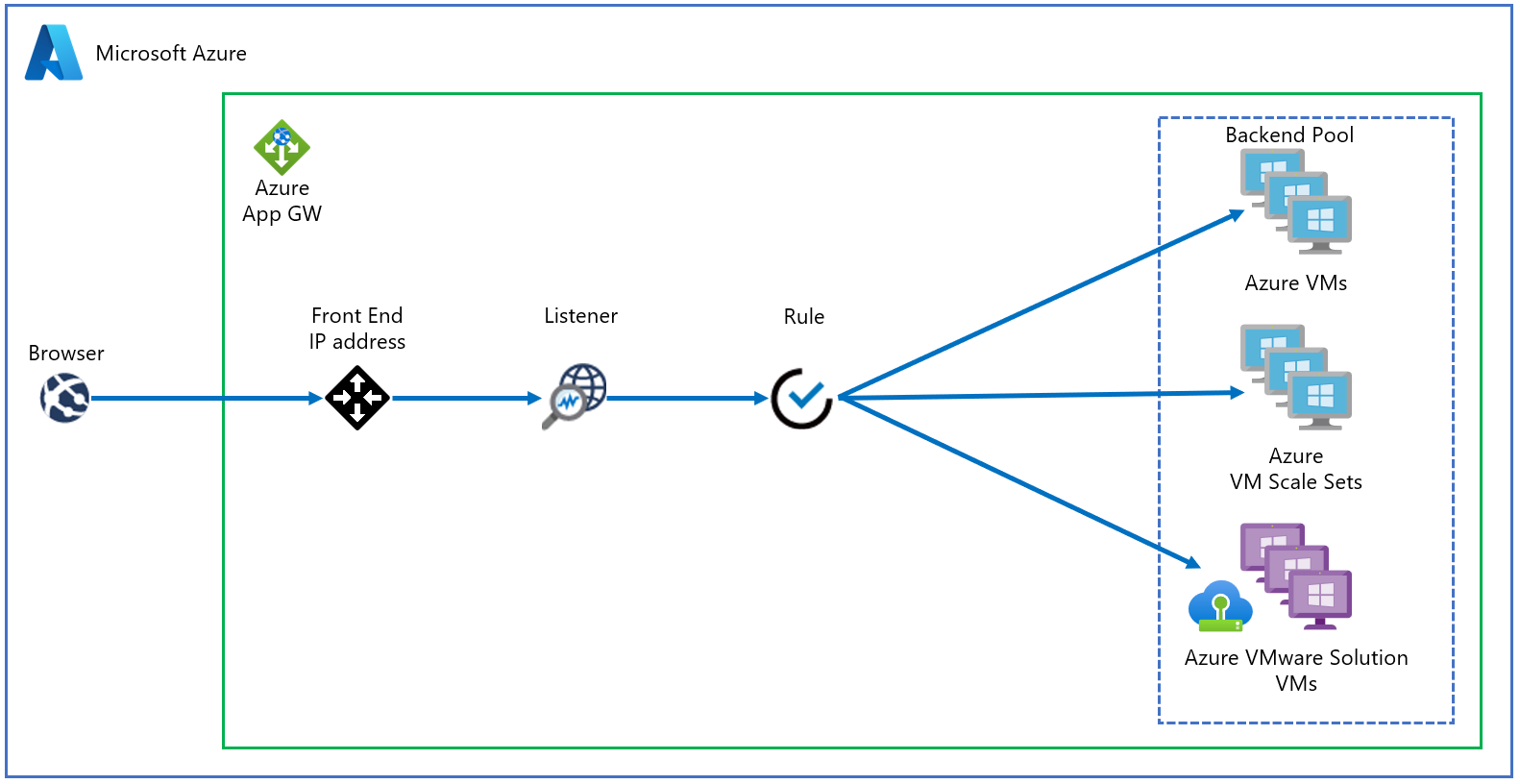

Topologie

In het diagram ziet u hoe Application Gateway wordt gebruikt om virtuele Azure IaaS-machines (VM's), Virtuele-machineschaalsets van Azure of on-premises servers te beveiligen. Application Gateway behandelt Azure VMware Solution-VM's als on-premises servers.

Belangrijk

Azure-toepassing Gateway is de voorkeursmethode voor het beschikbaar maken van web-apps die worden uitgevoerd op Azure VMware Solution-VM's.

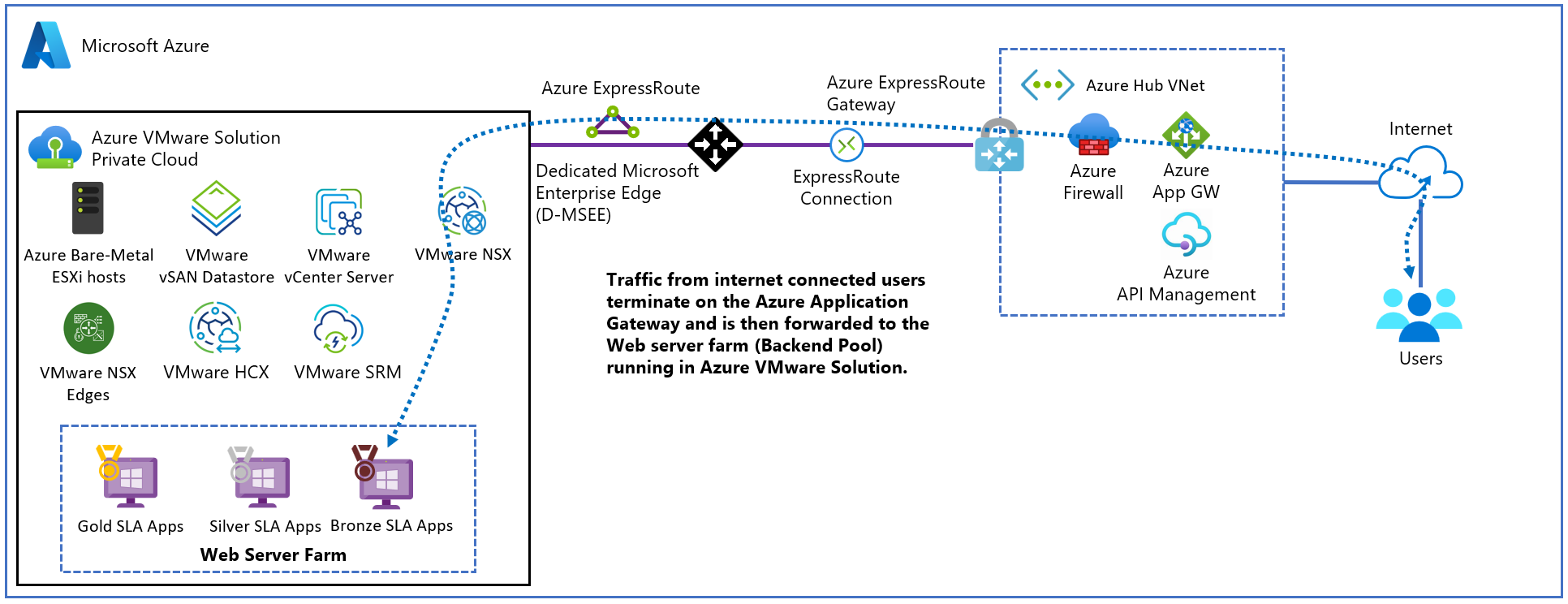

In het diagram ziet u het testscenario dat wordt gebruikt voor het valideren van de Application Gateway met Azure VMware Solution-webtoepassingen.

Het Application Gateway-exemplaar wordt geïmplementeerd op de hub in een toegewezen subnet met een openbaar Azure-IP-adres. Het activeren van De Azure DDoS Protection voor het virtuele netwerk wordt aanbevolen. De webserver wordt gehost in een Azure VMware Solution-privécloud achter NSX T0- en T1-gateways. Daarnaast maakt Azure VMware Solution gebruik van ExpressRoute Global Reach om communicatie met de hub en on-premises systemen mogelijk te maken.

Vereisten

- Een Azure-account met een actief abonnement.

- Een Azure VMware Solution-privécloud geïmplementeerd en uitgevoerd.

Implementatie en configuratie

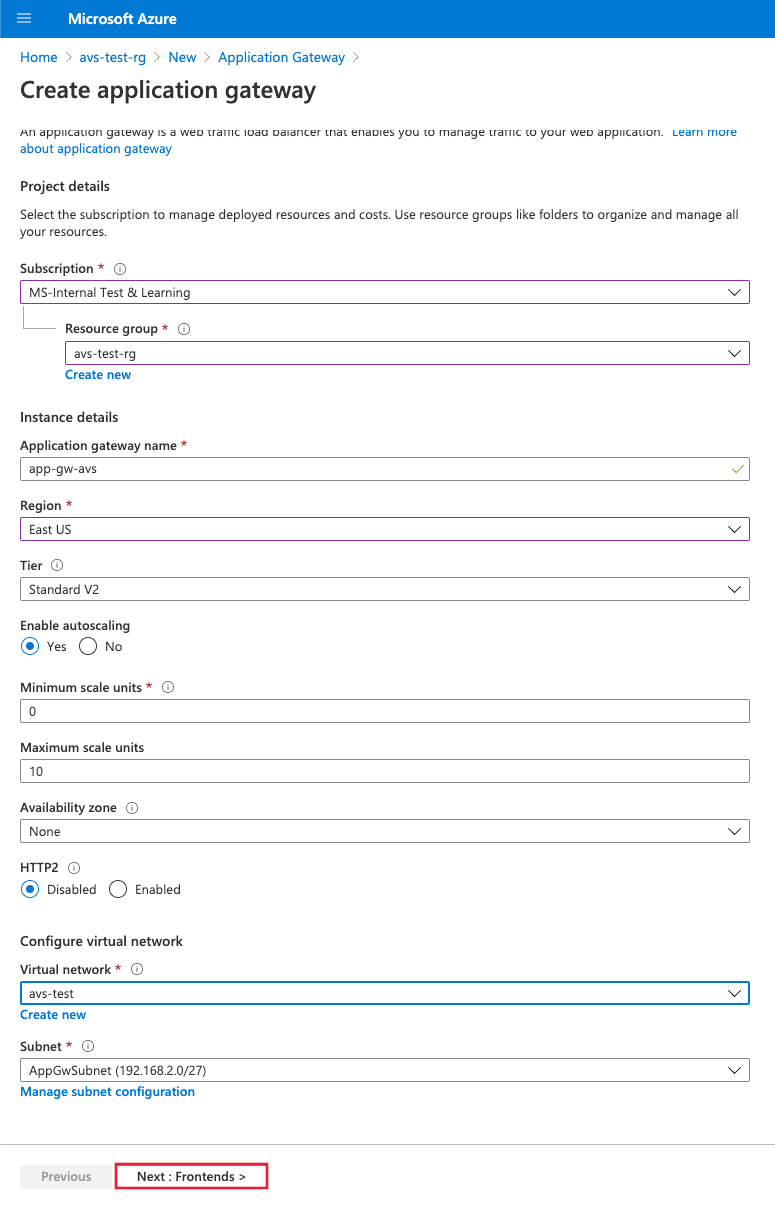

Zoek in Azure Portal naar Application Gateway en selecteer Toepassingsgateway maken.

Geef de basisgegevens op zoals in de volgende afbeelding; selecteer vervolgens Volgende: Front-ends>.

Kies het type front-end-IP-adres. Kies voor openbaar een bestaand openbaar IP-adres of maak een nieuw IP-adres. Selecteer Volgende: Back-ends>.

Notitie

Alleen standaard- en WAF-SKU's (Web Application Firewall) worden ondersteund voor privé-front-ends.

Voeg een back-endpool toe van de VM's die worden uitgevoerd in de Azure VMware Solution-infrastructuur. Geef de details op van webservers die worden uitgevoerd in de privécloud van Azure VMware Solution en selecteer Toevoegen. Selecteer vervolgens Volgende: Configuratie>.

Selecteer een routeringsregel toevoegen op het tabblad Configuratie.

Geef op het tabblad Listener de details voor de listener op. Als HTTPS is geselecteerd, moet u een certificaat opgeven, hetzij uit een PFX-bestand of een bestaand Azure Key Vault-certificaat.

Selecteer het tabblad Back-enddoelen en selecteer de back-endpool die u eerder hebt gemaakt. Voor het veld HTTP-instellingen selecteert u Nieuwe toevoegen.

Configureer de parameters voor de HTTP-instellingen. Selecteer Toevoegen.

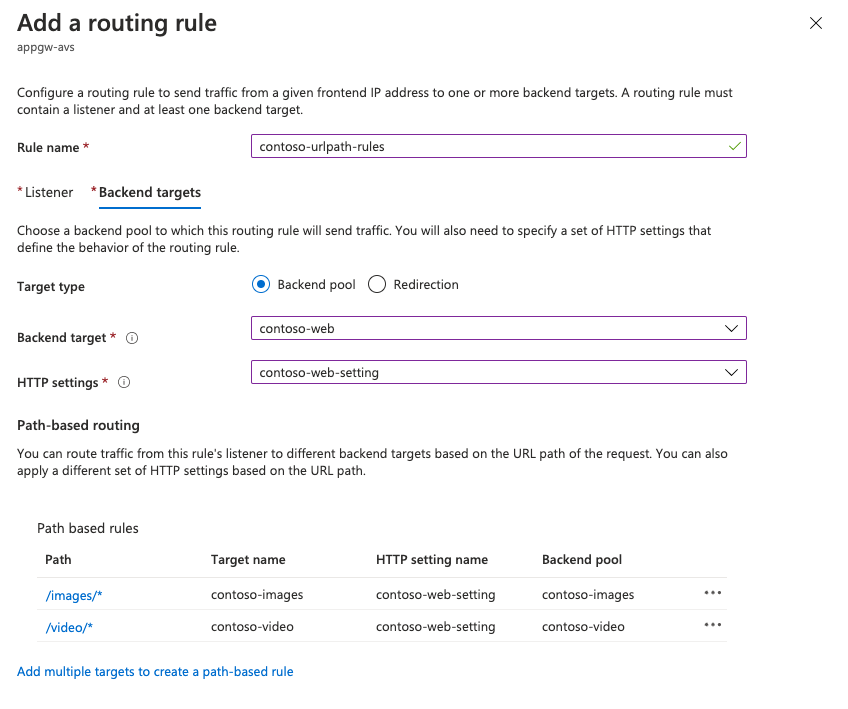

Als u padgebaseerde regels wilt configureren, selecteert u Meerdere doelen toevoegen om een padgebaseerde regel te maken.

Voeg een padgebaseerde regel toe en selecteer Toevoegen. Herhaal dit om meer op paden gebaseerde regels toe te voegen.

Wanneer u klaar bent met het toevoegen van op pad gebaseerde regels, selecteert u Opnieuw toevoegen en selecteert u Vervolgens: Tags>.

Voeg tags toe en selecteer vervolgens Volgende: Beoordelen en maken>.

Er wordt een validatie uitgevoerd op uw Application Gateway. Als dit lukt, selecteert u Maken om te implementeren.

Configuratievoorbeelden

Configureer nu Application Gateway met Azure VMware Solution-VM's als back-endpools voor de volgende use cases:

Meerdere sites hosten

Deze procedure laat zien hoe u back-endadresgroepen definieert met behulp van VM's die worden uitgevoerd in een azure VMware Solution-privécloud op een bestaande toepassingsgateway.

Notitie

In deze procedure wordt ervan uitgegaan dat u meerdere domeinen hebt, dus we gebruiken voorbeelden van www.contoso.com en www.contoso2.com.

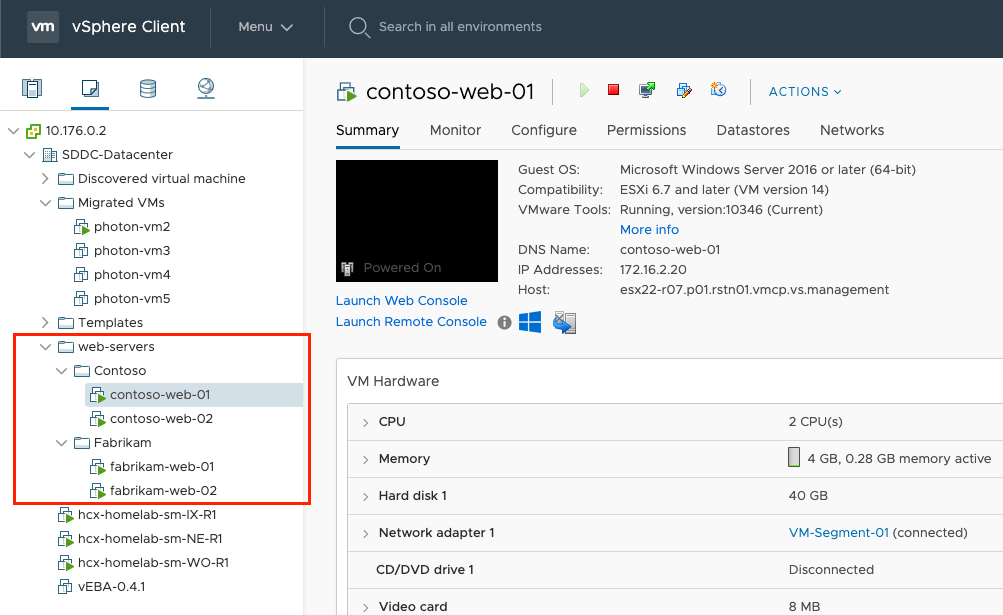

Maak in uw privécloud twee verschillende pools met VM's. Eén vertegenwoordigt Contoso en de tweede contoso2.

We hebben Windows Server 2016 gebruikt met de IIS-functie (Internet Information Services) geïnstalleerd. Zodra de VM's zijn geïnstalleerd, voert u de volgende PowerShell-opdrachten uit om IIS op elk van de VM's te configureren.

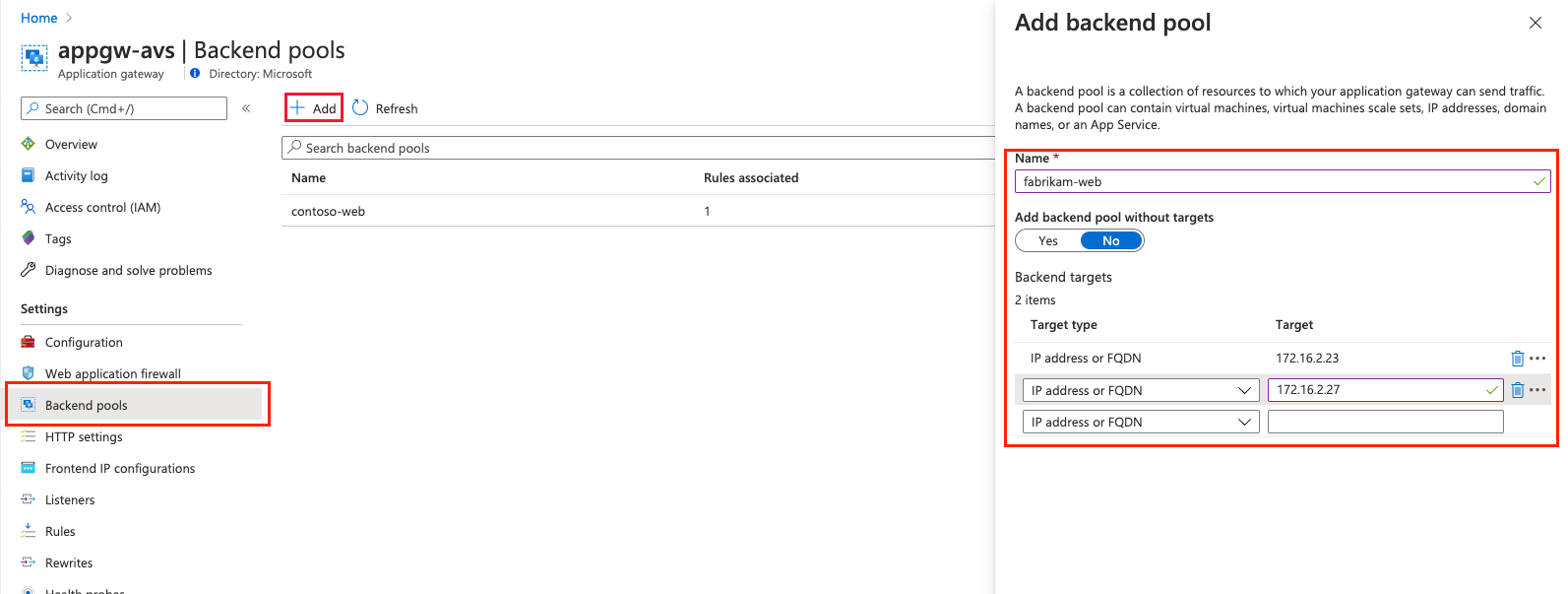

Install-WindowsFeature -Name Web-Server Add-Content -Path C:\inetpub\wwwroot\Default.htm -Value $($env:computername)Selecteer in een bestaand exemplaar van een toepassingsgateway back-endpools in het linkermenu, selecteer Toevoegen en voer de details van de nieuwe pools in. Selecteer Toevoegen in het rechterdeelvenster.

Maak in de sectie Listeners een nieuwe listener voor elke website. Voer de details voor elke listener in en selecteer Toevoegen.

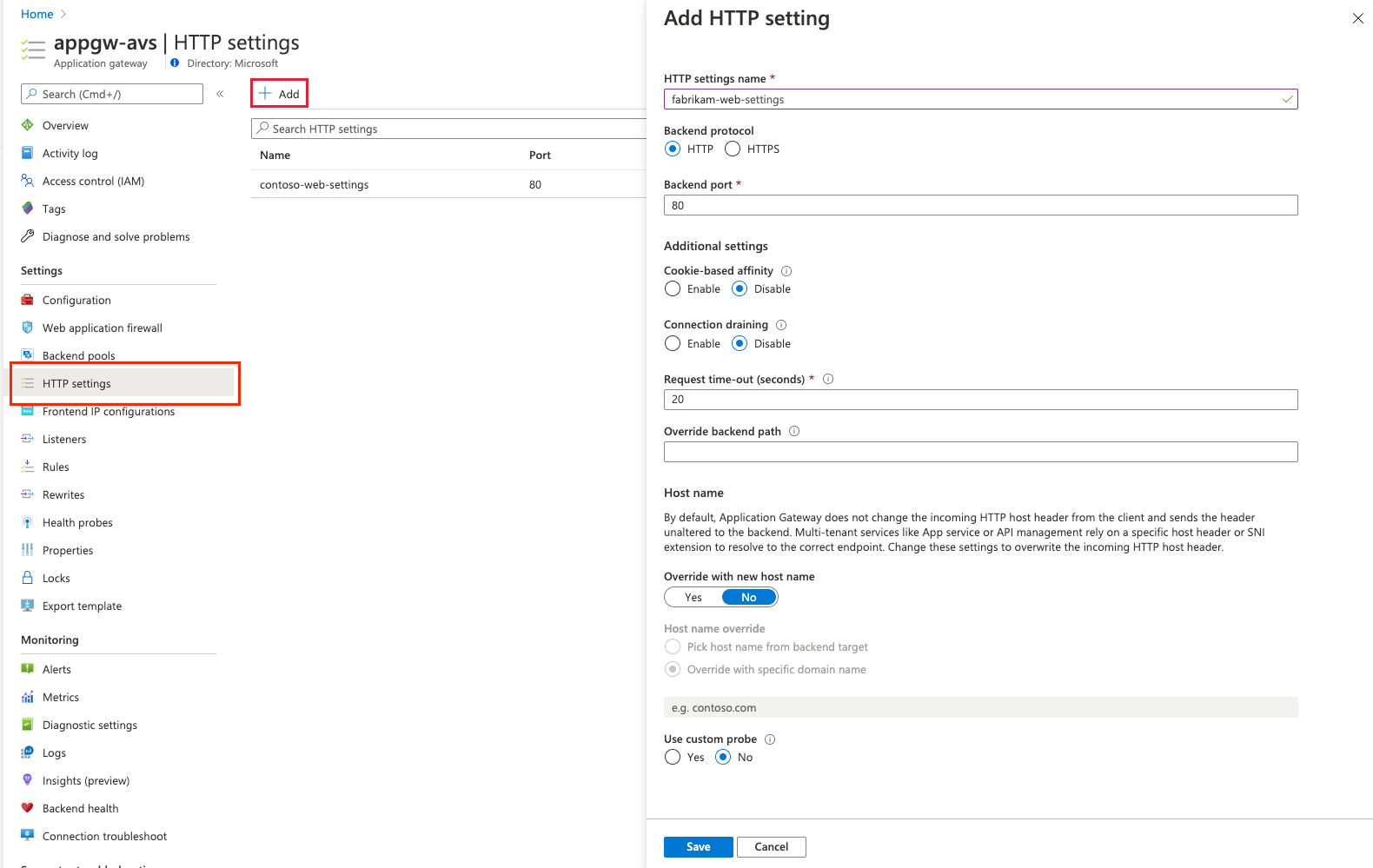

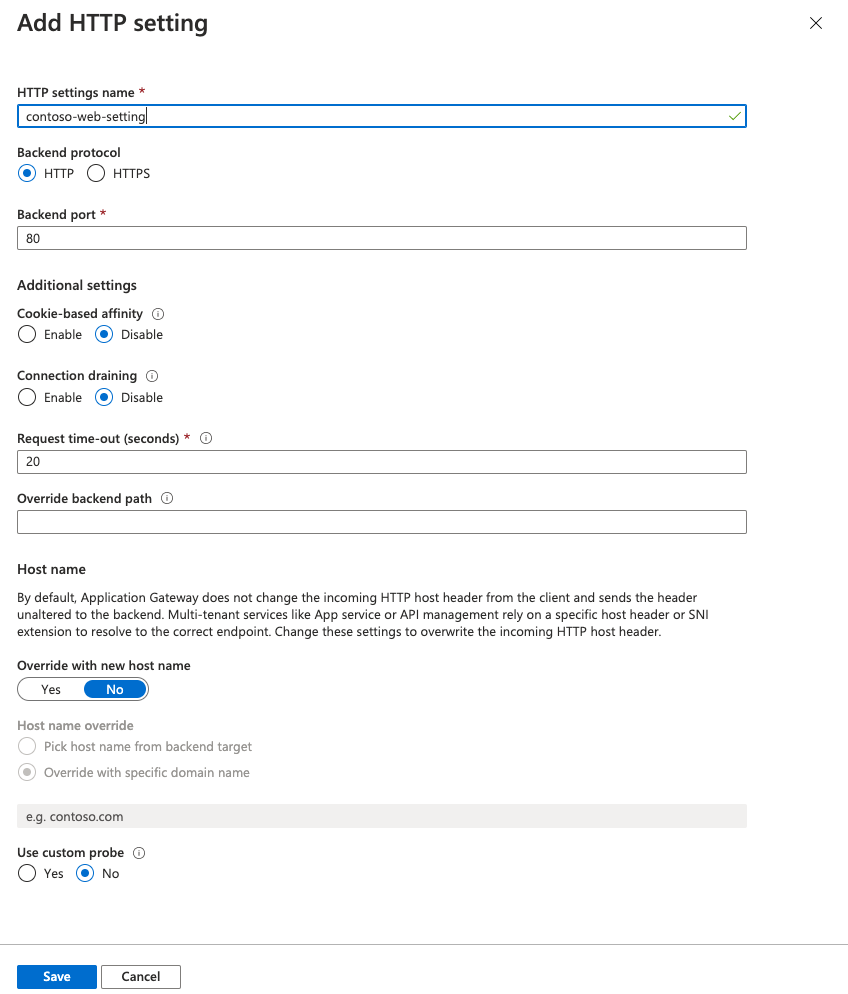

Selecteer aan de linkerkant HTTP-instellingen en selecteer Toevoegen in het linkerdeelvenster. Vul de details in om een nieuwe HTTP-instelling te maken en selecteer Opslaan.

Maak de regels in de sectie Regels van het linkermenu. Koppel elke regel aan de bijbehorende listener. Selecteer Toevoegen.

Configureer de bijbehorende back-endpool en HTTP-instellingen. Selecteer Toevoegen.

Test de verbinding. Open uw voorkeursbrowser en navigeer naar de verschillende websites die worden gehost in uw Azure VMware Solution-omgeving.

Routeren op URL

Met de volgende stappen definieert u back-endadresgroepen met behulp van VM's die worden uitgevoerd in een Azure VMware Solution-privécloud. De privécloud bevindt zich op een bestaande toepassingsgateway. Vervolgens maakt u routeringsregels die ervoor zorgen dat webverkeer wordt omgeleid naar de servers in de pools.

Maak in uw privécloud een virtuele-machinegroep die de webfarm vertegenwoordigt.

Windows Server 2016 waarop de IIS-functie is geïnstalleerd, is gebruikt om deze zelfstudie te illustreren. Zodra de VM's zijn geïnstalleerd, voert u de volgende PowerShell-opdrachten uit om IIS te configureren voor elke VM-zelfstudie.

De eerste virtuele machine, contoso-web-01, host de hoofdwebsite.

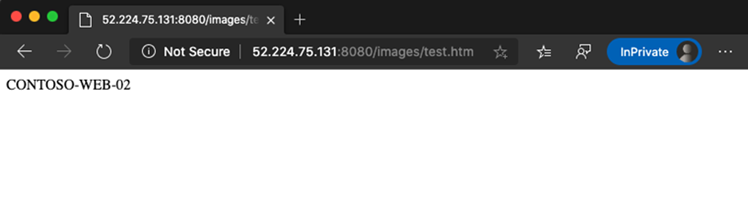

Install-WindowsFeature -Name Web-Server Add-Content -Path C:\inetpub\wwwroot\Default.htm -Value $($env:computername)De tweede virtuele machine, contoso-web-02, fungeert als host voor de site met installatiekopieën.

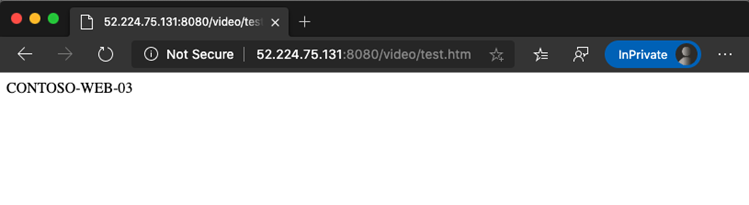

Install-WindowsFeature -Name Web-Server New-Item -Path "C:\inetpub\wwwroot\" -Name "images" -ItemType "directory" Add-Content -Path C:\inetpub\wwwroot\images\test.htm -Value $($env:computername)De derde virtuele machine, contoso-web-03, host de videosite.

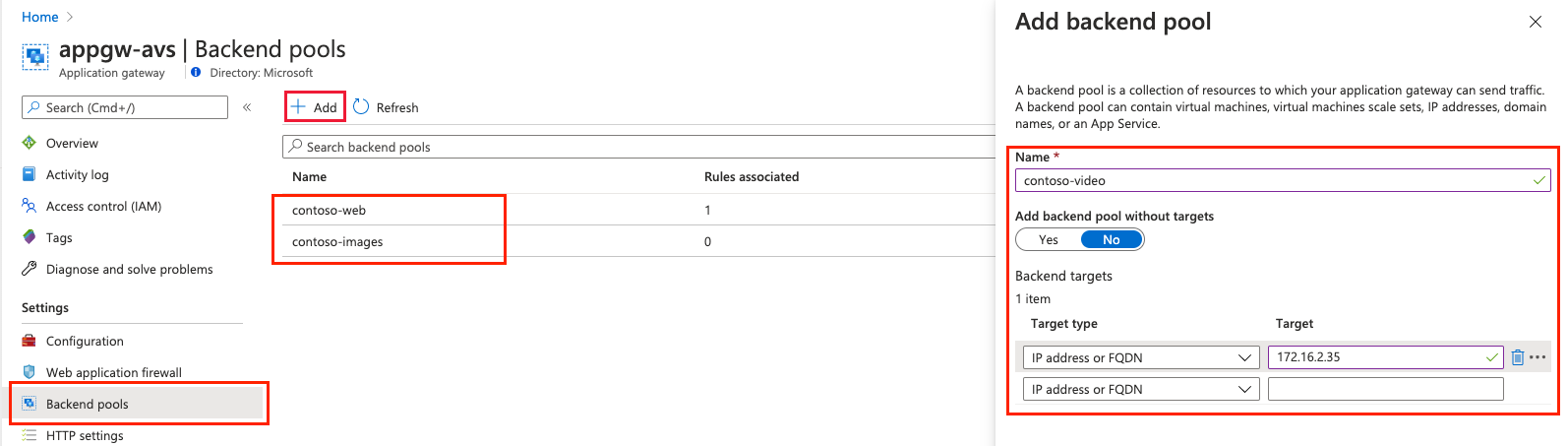

Install-WindowsFeature -Name Web-Server New-Item -Path "C:\inetpub\wwwroot\" -Name "video" -ItemType "directory" Add-Content -Path C:\inetpub\wwwroot\video\test.htm -Value $($env:computername)Voeg drie nieuwe back-endpools toe aan een bestaand exemplaar van een toepassingsgateway.

- Selecteer Back-endpools in het linkermenu.

- Selecteer Toevoegen en voer de details van de eerste pool contoso-web in.

- Voeg één VIRTUELE machine toe als het doel.

- Selecteer Toevoegen.

- Herhaal dit proces voor contoso-images en contoso-video, waarbij één unieke VIRTUELE machine als doel wordt toegevoegd.

Maak in de sectie Listeners een nieuwe listener van het type Basic met behulp van poort 8080.

Selecteer http-instellingen in het linkernavigatievenster en selecteer Toevoegen in het linkerdeelvenster. Vul de details in om een nieuwe HTTP-instelling te maken en selecteer Opslaan.

Maak de regels in de sectie Regels van het linkermenu en koppel elke regel aan de eerder gemaakte listener. Configureer vervolgens de belangrijkste back-endpool en HTTP-instellingen en selecteer Vervolgens Toevoegen.

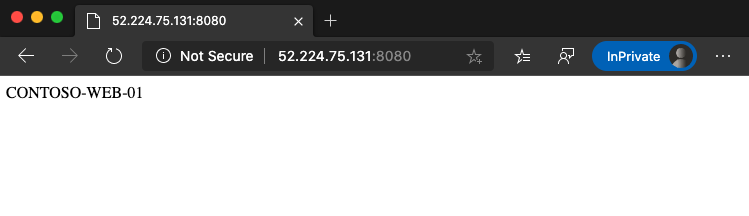

Test de configuratie. Open de toepassingsgateway in Azure Portal en kopieer het openbare IP-adres in de sectie Overzicht .

Volgende stappen

Nu u de toepassingsgateway hebt gebruikt om een web-app te beveiligen die wordt uitgevoerd in Azure VMware Solution, vindt u meer informatie over: