Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Azure Backup- en Azure Database-services zijn samengekomen om een bedrijfsmatige back-upoplossing te bouwen voor Azure Database for PostgreSQL-servers die back-ups maximaal 10 jaar bewaren. Naast langetermijnretentie biedt de oplossing de volgende mogelijkheden:

- Door de klant beheerde geplande en on-demand back-ups op individueel databaseniveau.

- Herstel op databaseniveau naar een willekeurige Azure Database-server voor PostgreSQL of naar elk type blobopslag.

- Centrale bewaking van alle bewerkingen en taken.

- Opslag van back-ups in afzonderlijke beveiligings- en foutdomeinen. Als de bronserver of het bronabonnement wordt aangetast, blijven de back-ups veilig in de Azure Backup-kluis (in door Azure Backup beheerde opslagaccounts).

- Gebruik van

pg_dumpvoor meer flexibiliteit in herstelbewerkingen. U kunt herstel uitvoeren over verschillende databaseversies.

U kunt deze oplossing onafhankelijk of naast de systeemeigen back-upoplossing in Azure PostgreSQL gebruiken, die tot 35 dagen retentie biedt. De systeemeigen oplossing is geschikt voor operationele herstelbewerkingen, zoals wanneer u wilt herstellen van de meest recente back-ups. De Azure Backup-oplossing helpt u bij uw nalevingsbehoeften en biedt een gedetailleerdere en flexibele mogelijkheid voor back-up/herstel.

Wijzigingen in gearchiveerde back-ups voor standalone PostgreSQL-servers

De implementatieoptie voor één server voor Azure Database for PostgreSQL is buiten gebruik gesteld op 28 maart 2025. Op die datum zijn wijzigingen geïmplementeerd in Azure Backup voor PostgreSQL single servers. Meer informatie over het pensioen.

Azure Backup biedt oplossingen voor naleving en tolerantie, waaronder gekluisde back-ups en langetermijnretentie van herstelpunten. Op 28 maart 2025 zijn de volgende wijzigingen van kracht:

- De back-upconfiguratie is niet toegestaan voor nieuwe PostgreSQL-workloads met één server.

- Alle geplande back-uptaken worden definitief stopgezet.

- Het maken van nieuw back-upbeleid of het wijzigen van bestaande beleidsregels voor deze workload is niet mogelijk.

Op de buitengebruikstellingsdatum zijn geplande back-uptaken voor PostgreSQL-databases met één server permanent gestopt. U kunt geen nieuwe herstelpunten maken.

Uw bestaande PostgreSQL-databaseback-ups met één server worden echter bewaard volgens het back-upbeleid. De herstelpunten worden pas na het verstrijken van de bewaarperiode verwijderd. Als u de herstelpunten voor onbepaalde tijd wilt behouden of wilt verwijderen voordat de bewaarperiode is verlopen, raadpleegt u de console Tolerantie.

Wijzigingen in facturering

Vanaf 31 maart 2025 worden er geen kosten meer in rekening gebracht voor het beveiligen van uw PostgreSQL-databases met één server. Maar de kosten voor het opslaan van uw back-ups zijn nog steeds van toepassing. Verwijder alle herstelpunten uit Resiliency om opslagkosten te vermijden.

Opmerking

Azure Backup behoudt het laatste herstelpunt, zelfs na de vervaldatum van de bewaarperiode. Deze functie zorgt ervoor dat u toegang hebt tot het laatste herstelpunt voor toekomstig gebruik. U kunt alleen het laatste herstelpunt handmatig verwijderen. Als u het laatste herstelpunt wilt verwijderen en de opslagkosten wilt voorkomen, stopt u de databasebeveiliging.

Wijzigingen bij herstel

U kunt PostgreSQL-databases met één server herstellen met behulp van Restore as Files. Vervolgens moet u handmatig een nieuwe Flexibele PostgreSQL-server maken op basis van de herstelde bestanden.

Opmerking

De optie Herstellen als database wordt vanaf 28 maart 2025 niet ondersteund, maar Herstellen als bestanden worden nog steeds ondersteund.

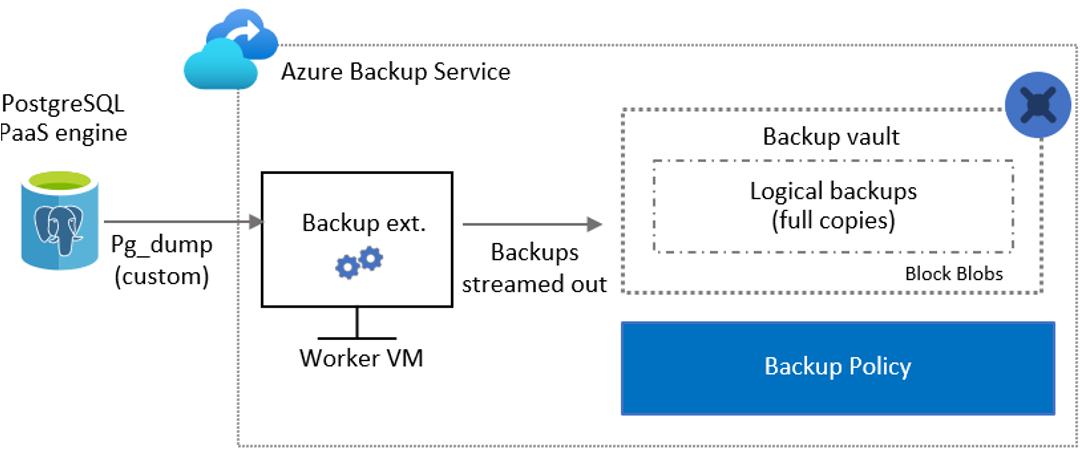

Backupproces

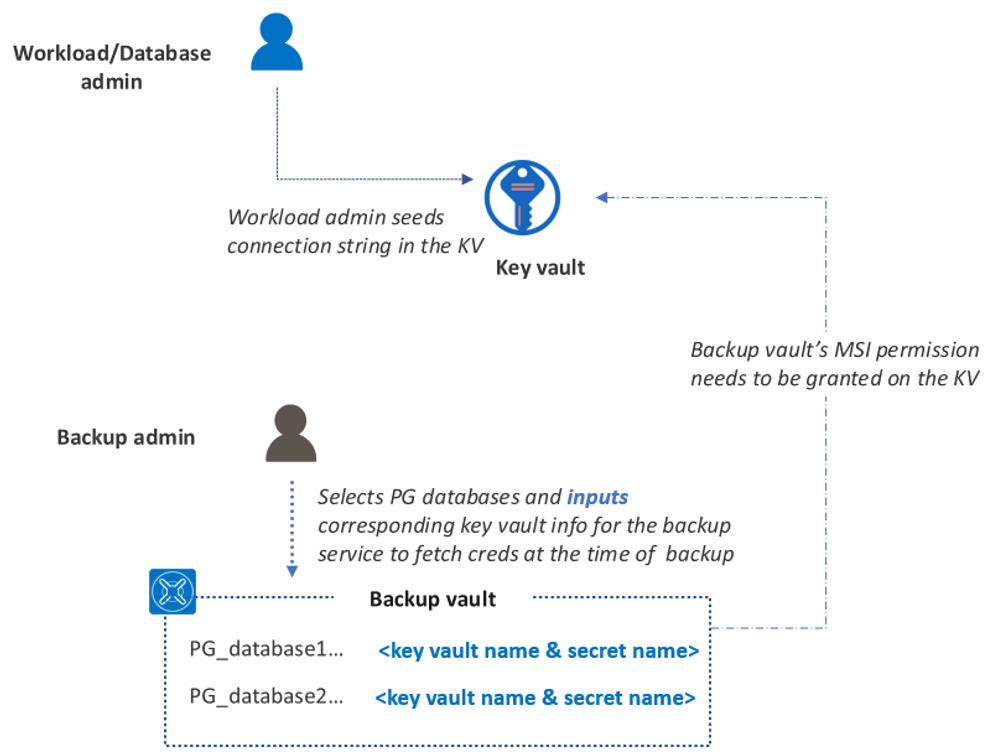

Als back-upbeheerder kunt u de PostgreSQL-databases opgeven waarvoor u een back-up wilt maken. U kunt ook de details van Azure Key Vault opgeven, waarin de referenties worden opgeslagen die nodig zijn om verbinding te maken met de opgegeven databases. De databasebeheerder plaatst deze inloggegevens veilig in Key Vault.

De Azure Backup-service valideert dat deze over de juiste machtigingen beschikt om te verifiëren met de opgegeven Azure Database for PostgreSQL-server en een back-up van de databases te maken.

Azure Backup draait een werkrol (virtuele machine) met daarin een back-upextensie om te communiceren met de beveiligde Azure Database for PostgreSQL-server. Deze extensie bestaat uit een coördinator en een PostgreSQL-invoegtoepassing. De coördinator activeert werkstromen voor verschillende bewerkingen, zoals back-up en herstel. De invoegtoepassing beheert de werkelijke gegevensstroom.

Op het geplande tijdstip geeft de coördinator de invoegtoepassing opdracht om de back-upgegevens van de Azure Database for PostgreSQL-server te streamen met behulp van

pg_dump(aangepast).De invoegtoepassing verzendt de gegevens rechtstreeks naar de door Azure Backup beheerde opslagaccounts (gemaskeerd door de Azure Backup-kluis), waardoor er geen faseringslocatie meer nodig is. De gegevens worden versleuteld via door Microsoft beheerde sleutels. De Azure Backup-service slaat de gegevens op in opslagaccounts.

Authenticatie van Azure Backup bij de Azure Database voor PostgreSQL-server

Azure Backup volgt strikte beveiligingsrichtlijnen van Azure. Er wordt niet uitgegaan van toestemmingen voor de resource die geback-upt moet worden. De gebruiker moet deze machtigingen expliciet verlenen.

Verificatiemodel op basis van Key Vault

De Azure Backup-service moet verbinding maken met de Azure Database for PostgreSQL-server tijdens het maken van elke back-up. Hoewel een gebruikersnaam en wachtwoord (of een verbindingsreeks) die overeenkomen met de database worden gebruikt om deze verbinding te maken, worden deze referenties niet opgeslagen met Azure Backup. In plaats daarvan moet de databasebeheerder deze referenties veilig in Azure Key Vault als geheim seeden.

De workloadbeheerder is verantwoordelijk voor het beheren en roteren van toegangsinformatie. Azure Backup roept de meest recente geheime gegevens van de sleutelkluis aan om de back-up te maken.

Benodigde machtigingen voor back-up van PostgreSQL-database

Verleen aan de beheerde identiteit van de Azure Backup-kluis de volgende toegangsmachtigingen:

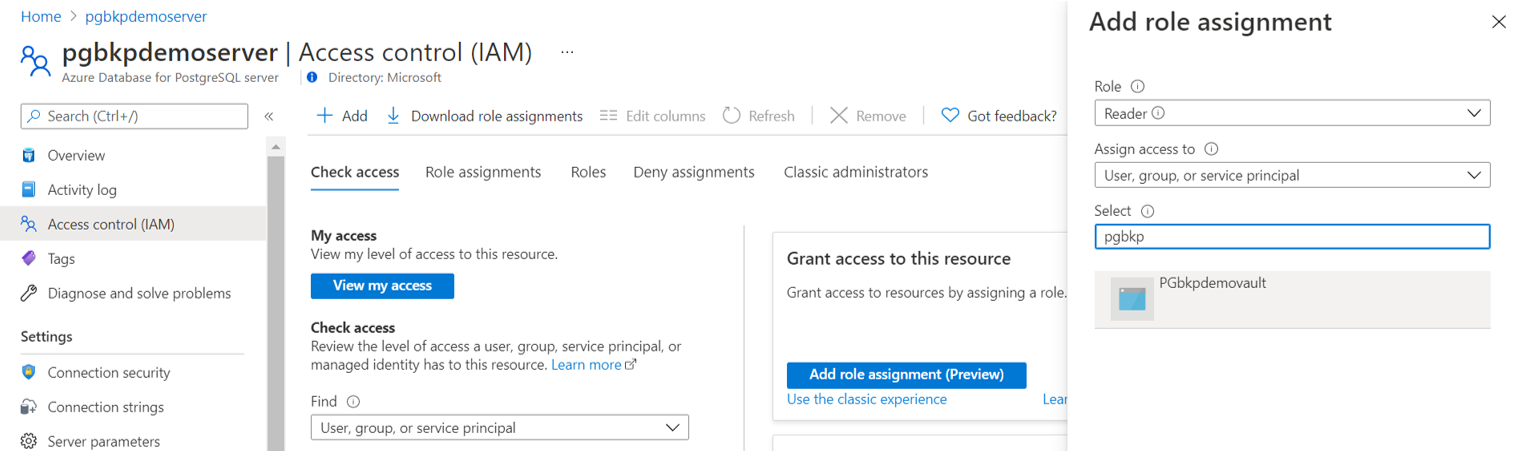

- Lezertoegang op de Azure Database for PostgreSQL-server.

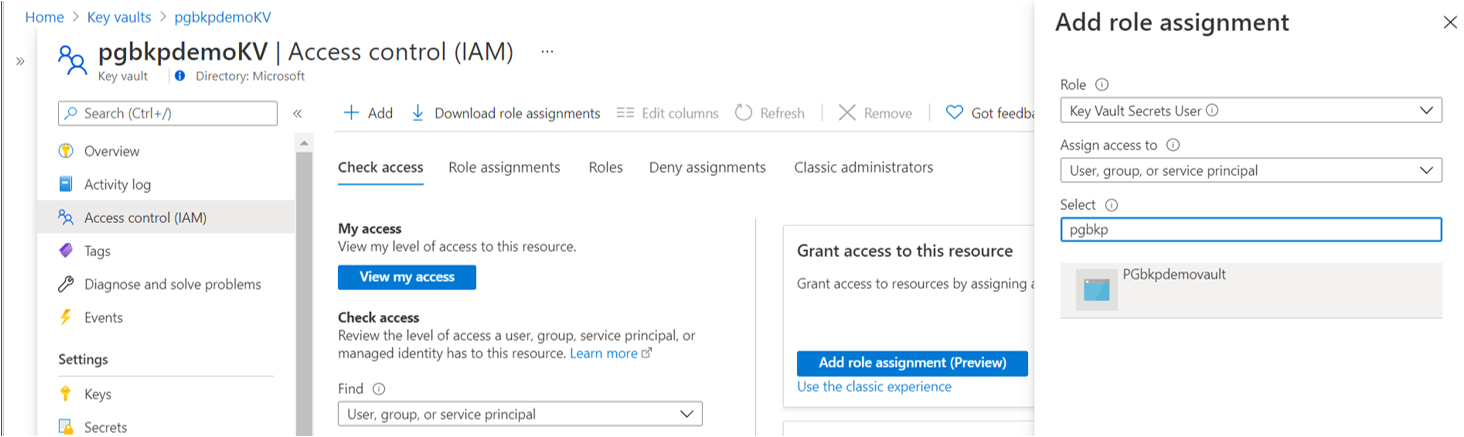

- Key Vault Secrets User-toegang op Key Vault (machtigingen voor Ophalen en Opstellen van geheimen).

Stel netwerklijntoegang met zichtlijn in:

- Azure Database for PostgreSQL-server: Toegang tot Azure-services toestaan instellen op Ja.

- Key Vault: Stel vertrouwde Microsoft-services in op Ja.

Stel de back-upbevoegdheden van de databasegebruiker in voor de database.

Opmerking

U kunt deze machtigingen binnen de configure backup flow met één klik verlenen als u als back-upbeheerder schrijftoegang hebt tot de beoogde resources. Als u niet over de vereiste machtigingen beschikt (wanneer meerdere persona's betrokken zijn), gebruikt u een Azure Resource Manager-sjabloon.

Benodigde machtigingen voor het herstellen van postgreSQL-databases

Machtigingen voor herstel zijn vergelijkbaar met de machtigingen die u nodig hebt voor back-up. U moet de machtigingen op de Azure Database for PostgreSQL-doelserver en de bijbehorende sleutelkluis handmatig verlenen. In tegenstelling tot het back-up configureren proces, is de mogelijkheid om deze machtigingen direct te verlenen momenteel niet beschikbaar.

Zorg ervoor dat de databasegebruiker (die overeenkomt met de referenties die zijn opgeslagen in de sleutelkluis) de volgende herstelbevoegdheden voor de database heeft:

- Wijs een

ALTER USERgebruikersnaam vanCREATEDB. - Wijs de rol

azure_pg_admintoe aan de databasegebruiker.

Verificatiemodel op basis van Microsoft Entra ID

Een eerder verificatiemodel is volledig gebaseerd op Microsoft Entra-id. Het verificatiemodel op basis van Key Vault (zoals eerder uitgelegd) is nu beschikbaar als een alternatieve optie om het configuratieproces te vereenvoudigen.

Download dit document om een geautomatiseerd script en gerelateerde instructies op te halen voor het gebruik van het verificatiemodel op basis van Microsoft Entra ID. Er wordt een juiste set machtigingen verleend aan een Azure Database for PostgreSQL-server voor back-up en herstel.

Opmerking

Alle zojuist geconfigureerde beveiliging vindt alleen plaats met het nieuwe Key Vault-verificatiemodel. Alle bestaande back-upexemplaren met beveiliging die zijn geconfigureerd via Microsoft Entra ID-gebaseerde verificatie zullen blijven bestaan en er zullen regelmatig back-ups worden uitgevoerd. Als u deze back-ups wilt herstellen, moet u de verificatie op basis van Microsoft Entra ID volgen.

Stappen voor het handmatig verlenen van toegang op de Azure Database for PostgreSQL-server en in de sleutelkluis

Als u alle toegangsmachtigingen wilt verlenen die Azure Backup nodig heeft, gebruikt u de volgende stappen.

Toegangsmachtigingen op de Azure Database for PostgreSQL-server

Stel de lezertoegang van de Azure Backup-kluis in voor de beheerde identiteit op de Azure Database for PostgreSQL-server.

Stel netwerkzichtlijn toegang in voor de Azure Database voor PostgreSQL-server door de optie toegang tot Azure-services op Ja in te stellen.

Toegangsmachtigingen voor de sleutelkluis

Stel de toegang voor de Azure Backup-kluis Key Vault Secrets User in voor de beheerde identiteit op de sleutelkluis (machtigingen Ophalen en Lijst voor geheimen). Als u machtigingen wilt toewijzen, kunt u roltoewijzingen of toegangsbeleid gebruiken. U hoeft de machtigingen niet toe te voegen met beide opties, omdat dit niet helpt.

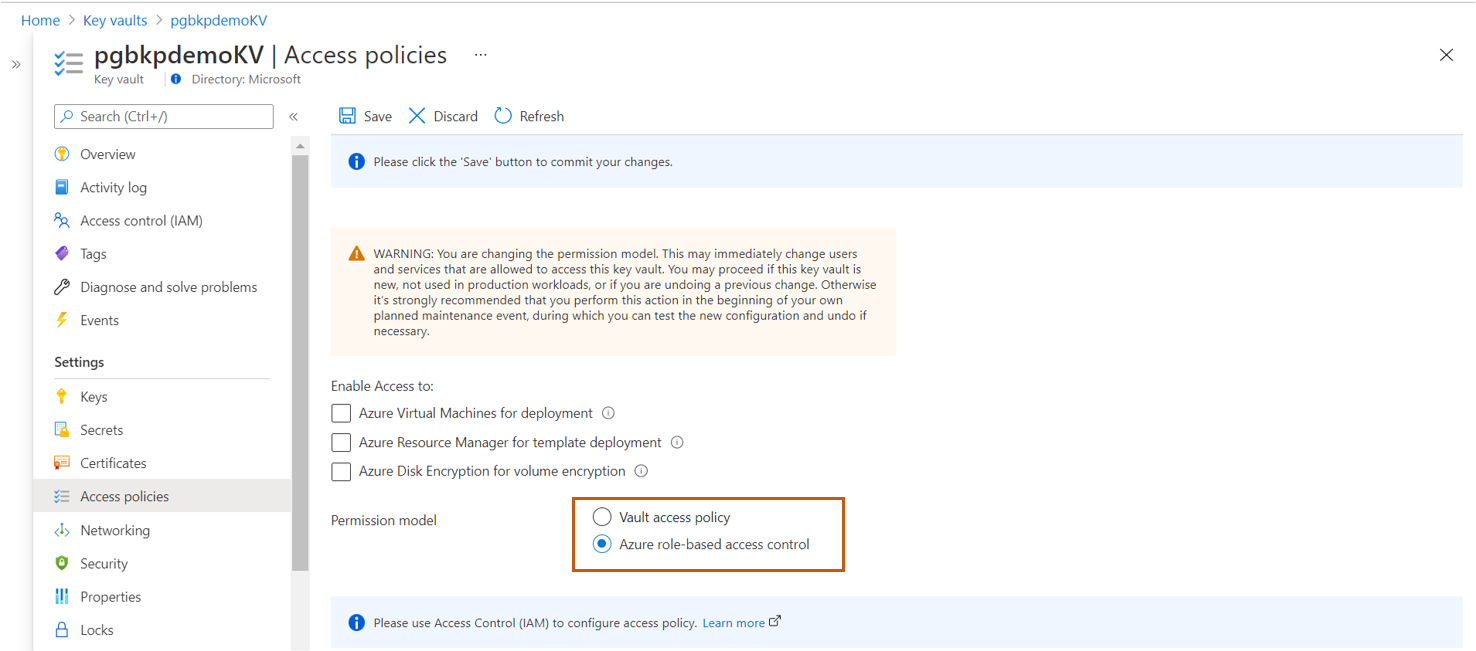

Azure RBAC-autorisatie (op rollen gebaseerd toegangsbeheer) gebruiken:

Stel in Toegangsbeleidhet machtigingsmodel in op rollen gebaseerd toegangsbeheer van Azure.

In Toegangsbeheer (IAM) verleen de rol Key Vault Secrets User aan de Azure Backup-kluis toegang voor de beheerde identiteit in de sleutelkluis. Bearers van die rol kunnen geheimen lezen.

Zie Toegang bieden tot Key Vault-sleutels, -certificaten en -geheimen met op rollen gebaseerd toegangsbeheer van Azure voor meer informatie.

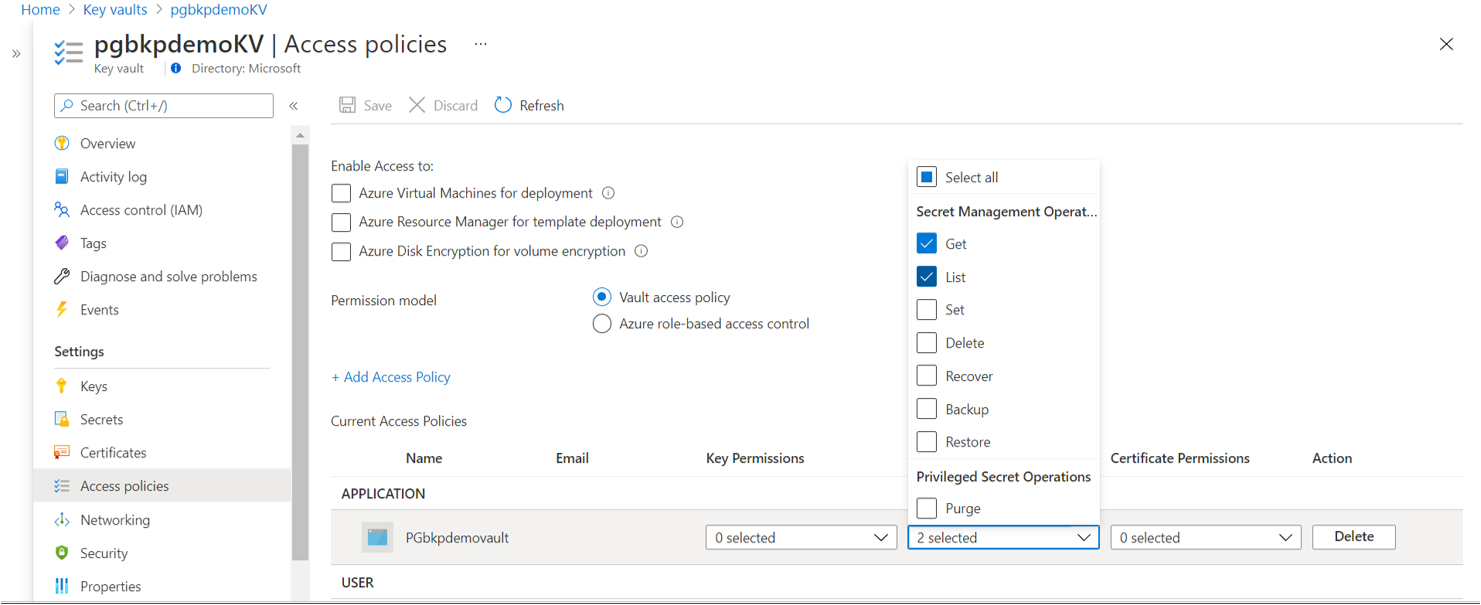

Toegangsbeleid gebruiken:

- Stel in Toegangsbeleidhet machtigingsmodel in op Het toegangsbeleid van de kluis.

- Machtigingen Lezen en Weergeven instellen voor geheimen.

Zie Toegangsbeleid voor Key Vault toewijzen (verouderd) voor meer informatie.

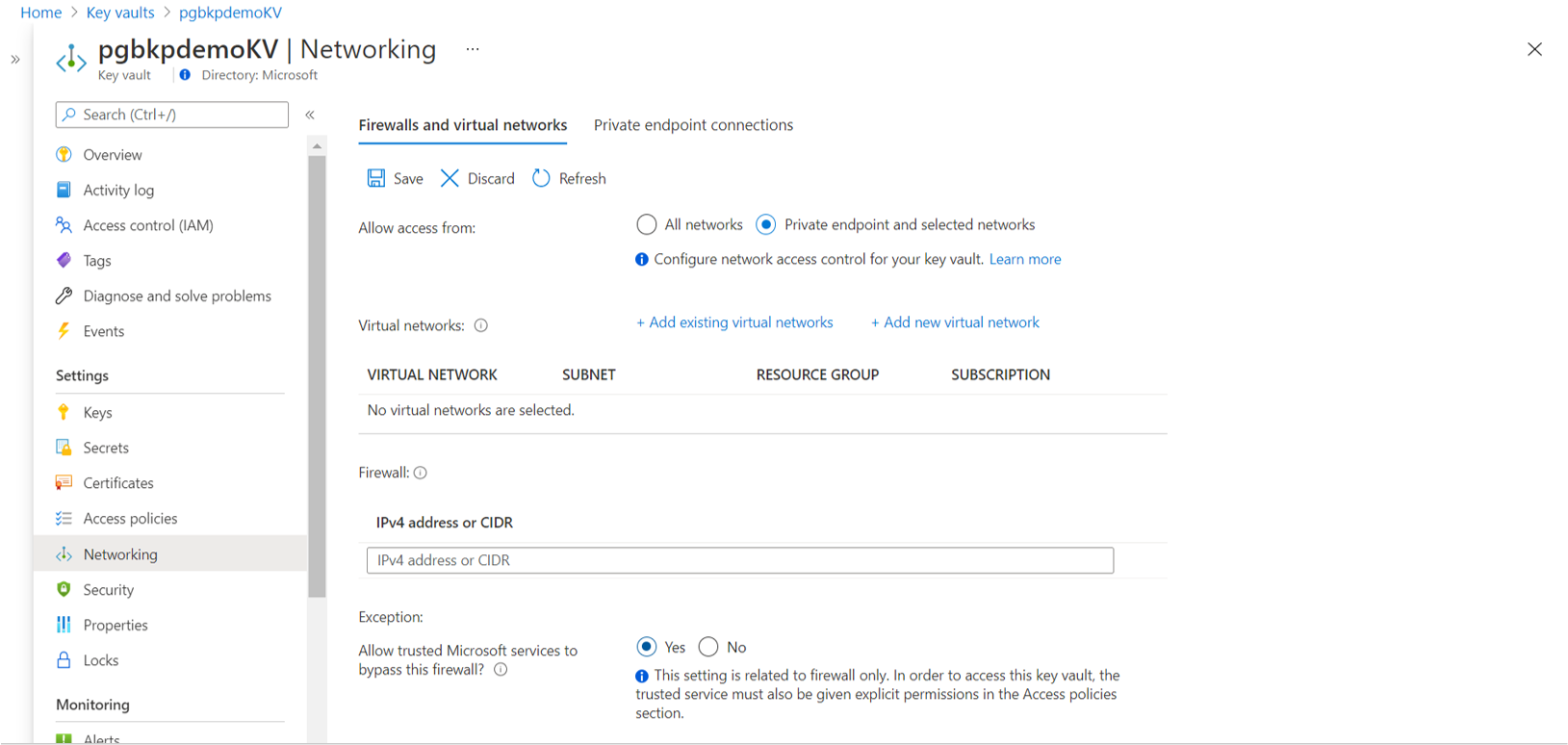

Stel netwerktoegangslijn in op de sleutelkluis door vertrouwde Microsoft-services toe te staan deze firewall te omzeilen? op Ja te zetten.

De back-upbevoegdheden van de databasegebruiker voor de database

Voer de volgende query uit in het hulpprogramma pgAdmin . Vervang door username de gebruikers-id van de database.

DO $do$

DECLARE

sch text;

BEGIN

EXECUTE format('grant connect on database %I to %I', current_database(), 'username');

FOR sch IN select nspname from pg_catalog.pg_namespace

LOOP

EXECUTE format($$ GRANT USAGE ON SCHEMA %I TO username $$, sch);

EXECUTE format($$ GRANT SELECT ON ALL TABLES IN SCHEMA %I TO username $$, sch);

EXECUTE format($$ ALTER DEFAULT PRIVILEGES IN SCHEMA %I GRANT SELECT ON TABLES TO username $$, sch);

EXECUTE format($$ GRANT SELECT ON ALL SEQUENCES IN SCHEMA %I TO username $$, sch);

EXECUTE format($$ ALTER DEFAULT PRIVILEGES IN SCHEMA %I GRANT SELECT ON SEQUENCES TO username $$, sch);

END LOOP;

END;

$do$

Opmerking

Als een database waarvoor u al een back-up hebt geconfigureerd, mislukt UserErrorMissingDBPermissions, raadpleegt u deze gids voor probleemoplossing voor hulp bij het oplossen van het probleem.

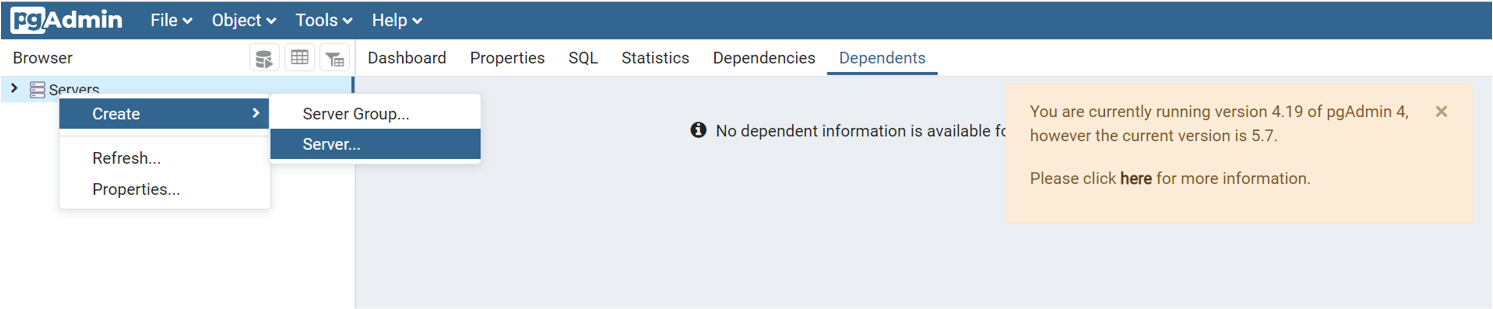

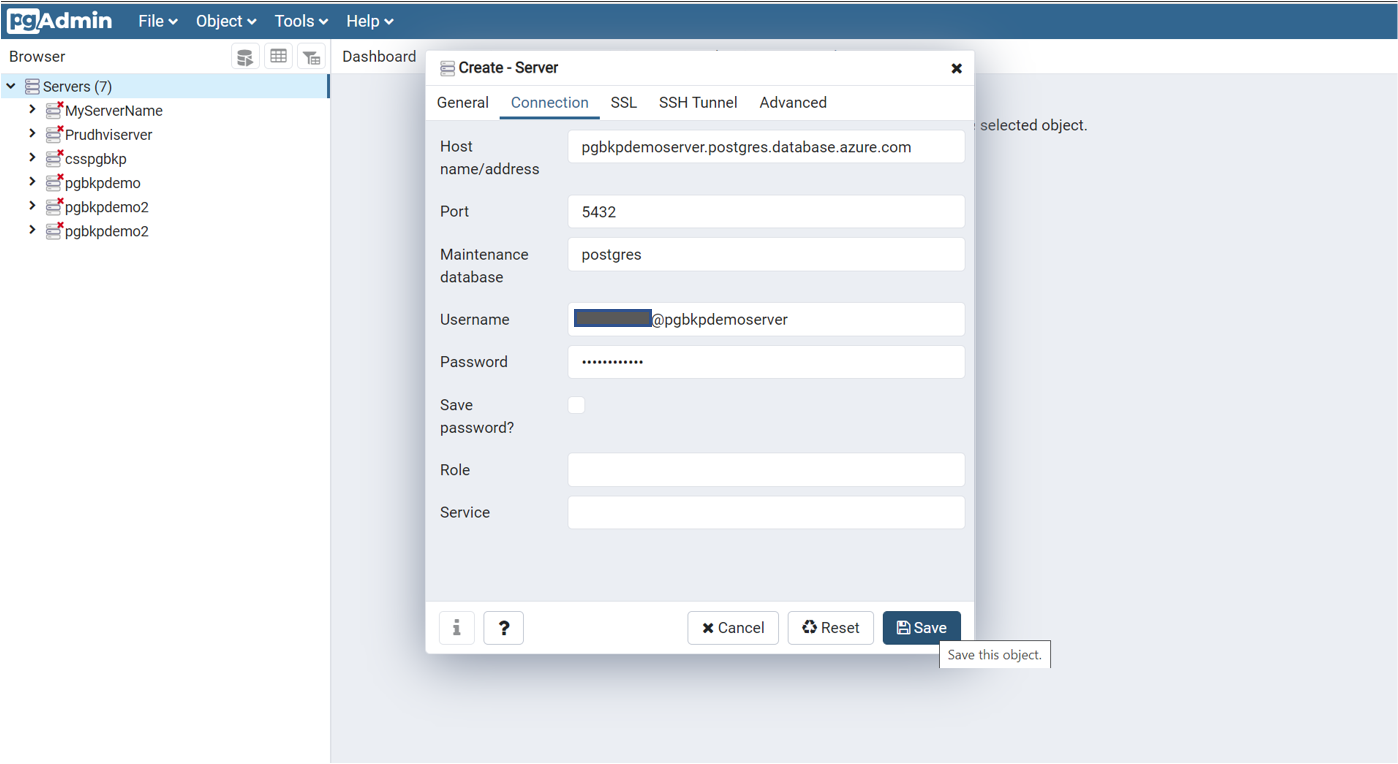

Het hulpprogramma pgAdmin gebruiken

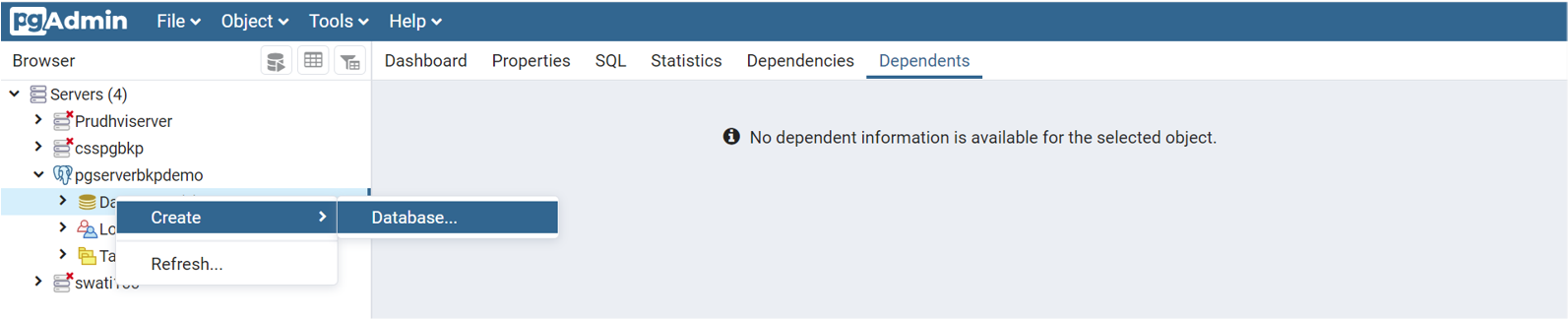

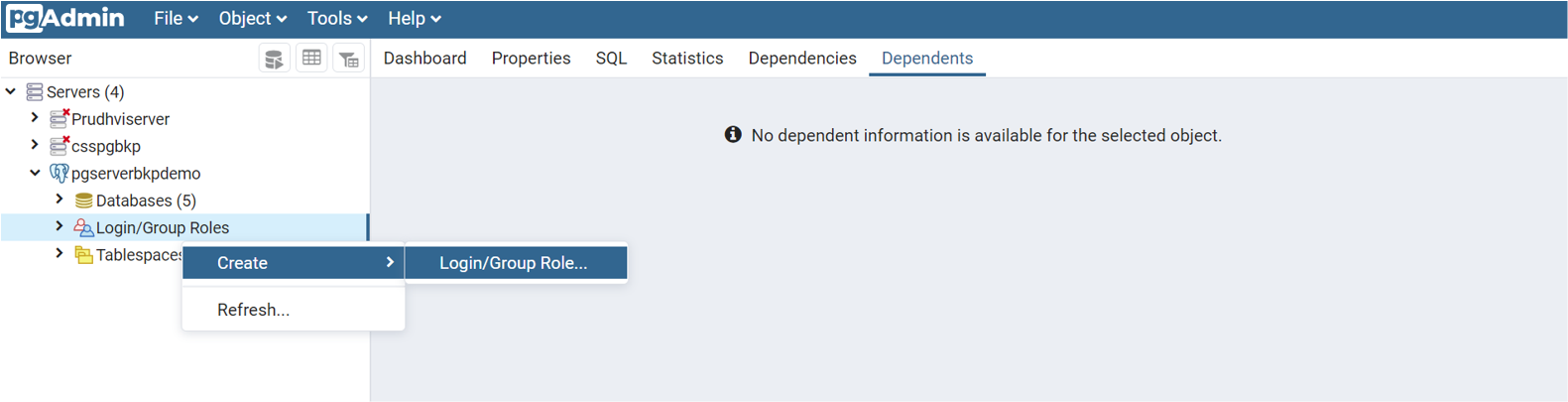

Download het hulpprogramma pgAdmin als u dit nog niet hebt. U kunt via dit hulpprogramma verbinding maken met de Azure Database for PostgreSQL-server. U kunt ook databases en nieuwe gebruikers toevoegen aan deze server.

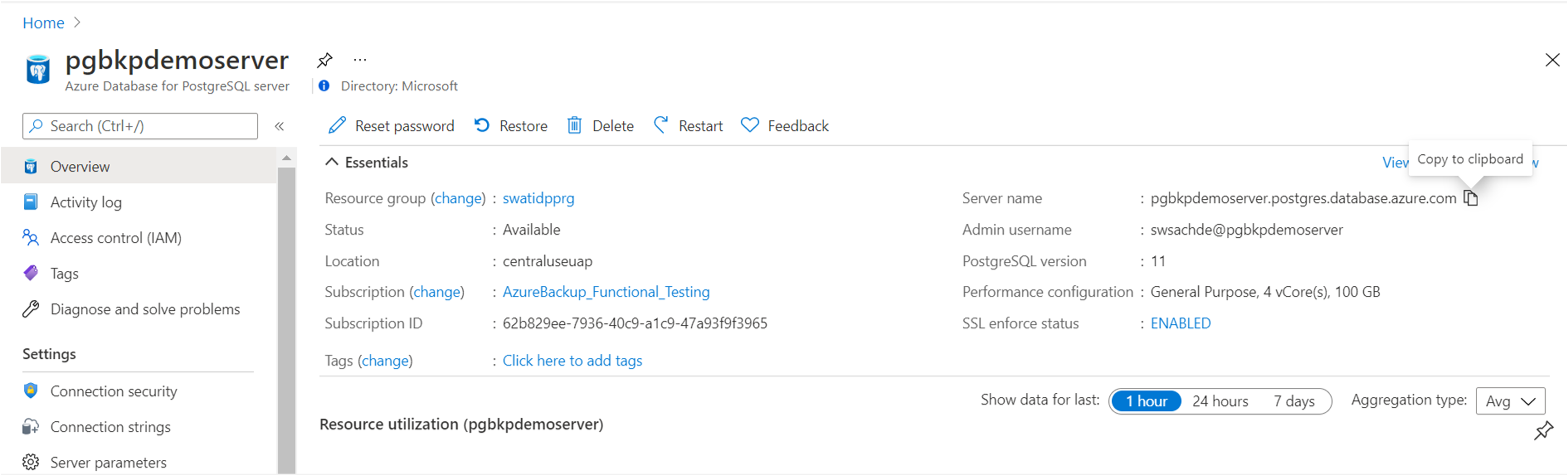

Maak een nieuwe server met een naam van uw keuze. Voer de hostnaam/het adres in. Dit is hetzelfde als de servernaamwaarde die wordt weergegeven in de azure PostgreSQL-resourceweergave in Azure Portal.

Zorg ervoor dat u het huidige client-id-adres toevoegt aan de firewallregels om de verbinding door te laten gaan.

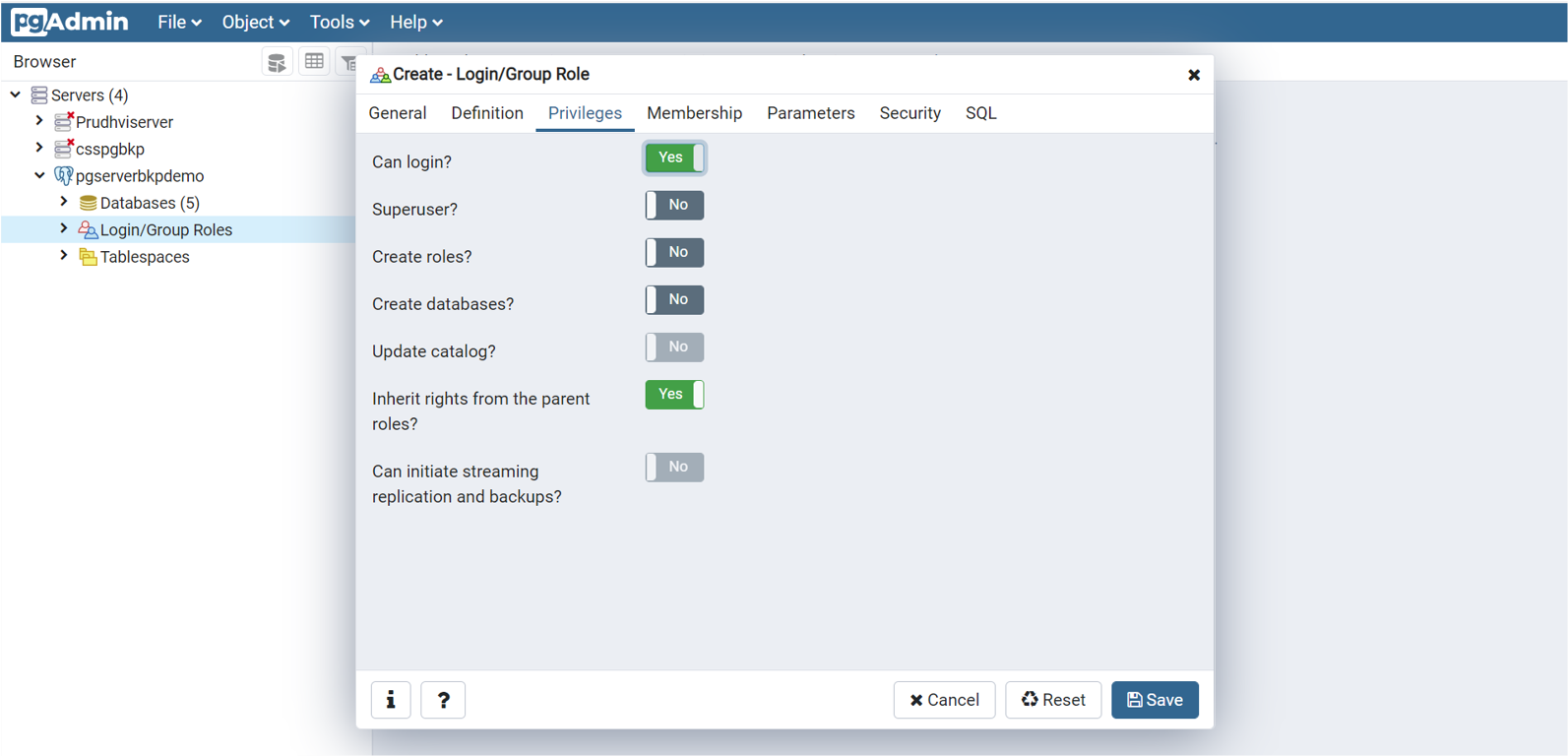

U kunt nieuwe databases en databasegebruikers toevoegen aan de server. Voor databasegebruikers selecteert u Aanmeldings-/groepsrol om rollen toe te voegen. Controleer of kan worden aangemeld? is ingesteld op Ja.

Verwante inhoud

- Veelgestelde vragen over Back-ups van Azure Database for PostgreSQL.

- Maak een back-up van Azure Database for PostgreSQL met behulp van Azure Portal.

- Maak een back-upbeleid voor PostgreSQL-databases met behulp van REST API.

- Configureer back-ups voor PostgreSQL-databases met behulp van REST API.

- Herstellen voor PostgreSQL-databases met behulp van REST API.

- Een Azure Database for PostgreSQL-server beheren met behulp van Azure Portal.