Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Belangrijk

Vanaf 31 maart 2025 wordt cloudservices (uitgebreide ondersteuning) afgeschaft en wordt deze volledig buiten gebruik gesteld op 31 maart 2027. Meer informatie over deze veroudering en hoe u kunt migreren.

Key Vault wordt gebruikt voor het opslaan van certificaten die zijn gekoppeld aan Cloud Services (uitgebreide ondersteuning). Key Vaults kunnen worden gemaakt via Azure Portal en PowerShell. Voeg de certificaten toe aan Key Vault en verwijs vervolgens naar de vingerafdruk van het certificaat in het serviceconfiguratiebestand. You also need to enable Key Vault for appropriate permissions so that Cloud Services (extended support) resource can retrieve certificate stored as secrets from Key Vault.

Een certificaat uploaden naar Key Vault

Meld u aan bij Azure Portal en navigeer naar key vault. Als u geen Key Vault hebt ingesteld, kunt u ervoor kiezen om er een te maken in hetzelfde venster.

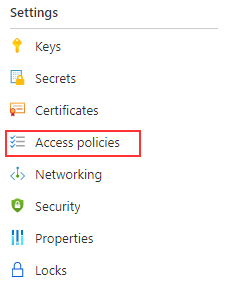

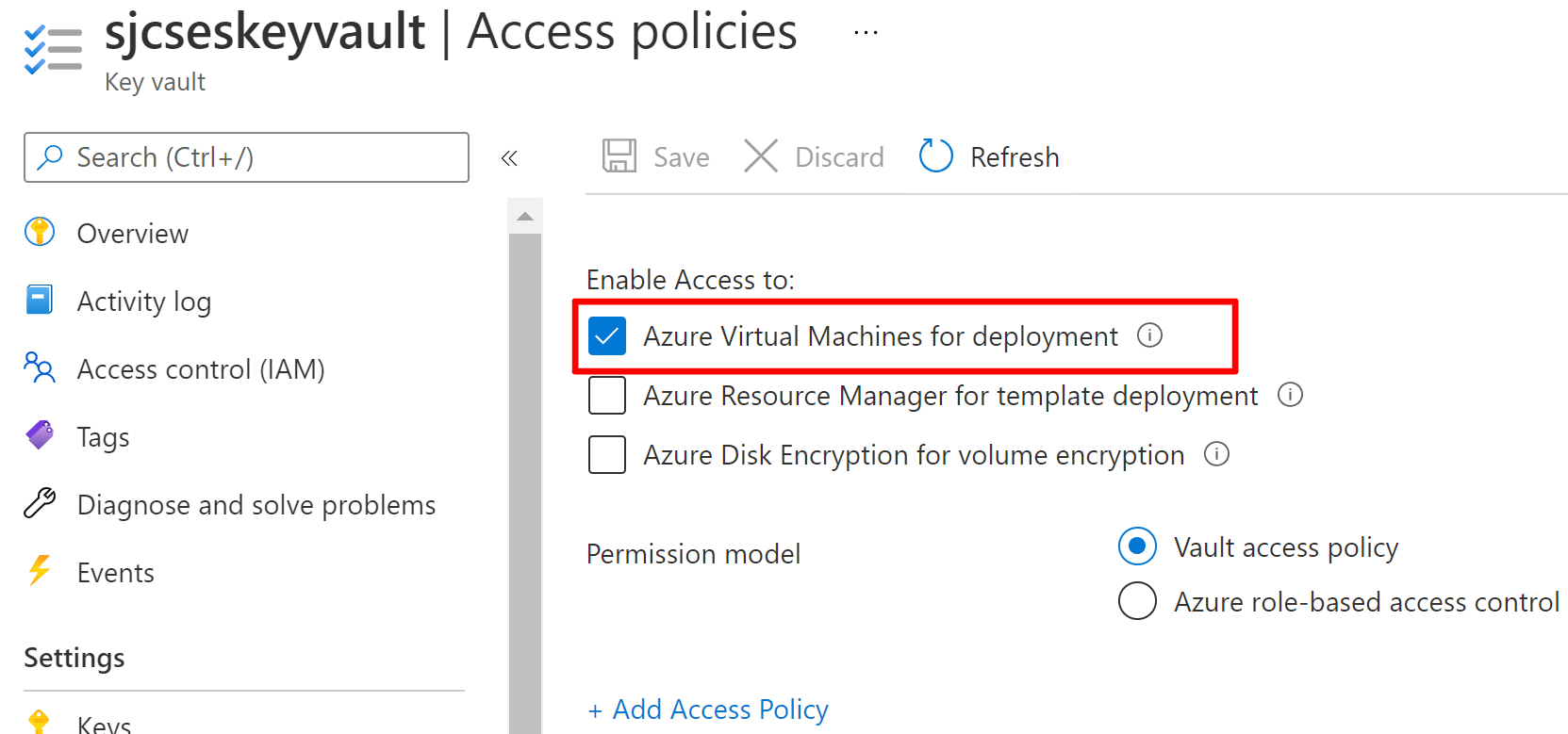

Toegangsconfiguratie selecteren

Zorg ervoor dat de toegangsconfiguratie de volgende eigenschap bevat:

- Toegang tot Azure Virtual Machines inschakelen voor implementatie

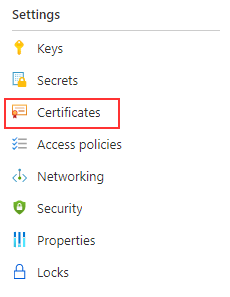

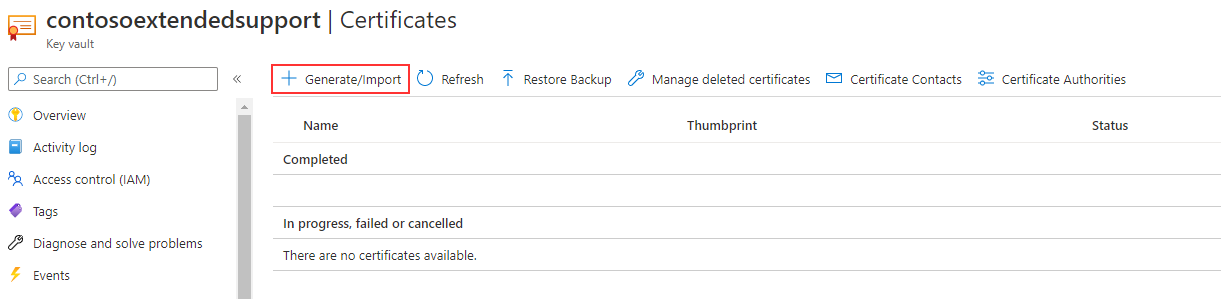

Certificaten selecteren

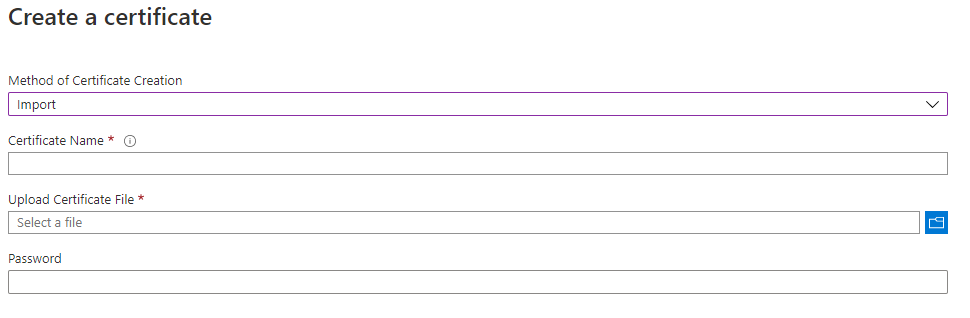

Selecteer Genereren / Importeren

Voltooi de vereiste informatie om het uploaden van het certificaat te voltooien. Het certificaat moet zich in .PFX-formaat bevinden.

Voeg de certificaatgegevens toe aan uw rol in het bestand Serviceconfiguratie (.cscfg). Zorg ervoor dat de vingerafdruk van het certificaat in Azure Portal overeenkomt met de vingerafdruk in het bestand Serviceconfiguratie (.cscfg).

<Certificate name="<your cert name>" thumbprint="<thumbprint in key vault" thumbprintAlgorithm="sha1" />Voor implementatie via ARM-sjabloon kunt u certificateUrl vinden door naar het certificaat in de sleutelkluis te navigeren met het label Geheime id

Volgende stappen

- Controleer de implementatievereisten voor Cloud Services (uitgebreide ondersteuning).

- Bekijk veelgestelde vragen over Cloud Services (uitgebreide ondersteuning).

- Implementeer een cloudservice (uitgebreide ondersteuning) met behulp van Azure Portal, PowerShell, Template of Visual Studio.