Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

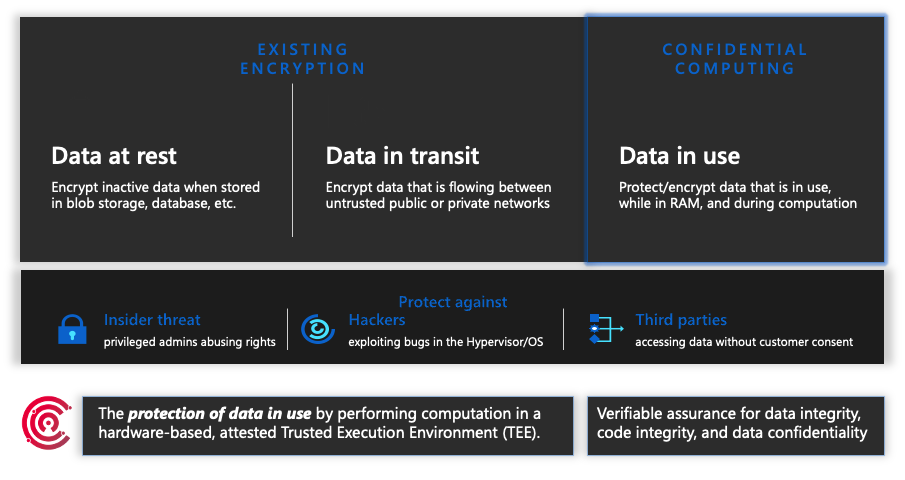

Confidential Computing is een brancheterm die is vastgesteld door het Confidential Computing Consortium (CCC), dat deel uitmaakt van de Linux Foundation. Het CCC definieert vertrouwelijke computing op deze manier:

"Confidential Computing beveiligt gegevens die in gebruik zijn door berekeningen uit te voeren in een hardwaregebaseerde, geteste vertrouwde uitvoeringsomgeving.

"Deze beveiligde en geïsoleerde omgevingen verhinderen onbevoegde toegang of wijziging van toepassingen en gegevens terwijl ze in gebruik zijn, waardoor het beveiligingsniveau wordt verhoogd van organisaties die gevoelige en gereguleerde gegevens beheren."

Microsoft is een van de oprichters van het CCC en biedt TEEs (Trusted Execution Environments) in Azure op basis van deze CCC-definitie.

De kwetsbaarheid voor aanvallen verminderen

Azure versleutelt al data-at-rest en in transit. Confidential Computing helpt bij het beveiligen van gegevens die in gebruik zijn, inclusief beveiliging voor cryptografische sleutels. Met Azure Confidential Computing kunnen klanten onbevoegde toegang tot gegevens in gebruik voorkomen, waaronder van de cloudoperator, door gegevens te verwerken in een hardwaregebaseerde en geteste TEE. Wanneer Azure Confidential Computing is ingeschakeld en correct is geconfigureerd, heeft Microsoft geen toegang tot niet-versleutelde klantgegevens.

Het bedreigingsmodel is gericht op het verminderen van vertrouwen of het verwijderen van de mogelijkheid voor een cloudprovideroperator of andere actoren in het domein van de tenant om toegang te krijgen tot code en gegevens terwijl deze worden uitgevoerd. Azure maakt gebruik van een hardware-rootsleutel van vertrouwen, die niet door de cloudprovider wordt beheerd en is ontworpen om onbevoegde toegang of wijziging van de omgeving te voorkomen.

Wanneer vertrouwelijke computing wordt gebruikt met gegevensversleuteling in rust en tijdens overdracht, wordt de gegevensbescherming verder uitgebreid om gegevens te beveiligen terwijl vertrouwelijke computing in gebruik is. Deze mogelijkheid is nuttig voor organisaties die verdere beveiliging zoeken voor gevoelige gegevens en toepassingen die worden gehost in cloudomgevingen.

Branchepartnerschap

Het CCC brengt hardwareleveranciers, cloudproviders en softwareontwikkelaars samen om de acceptatie van TEE-technologieën en -standaarden te versnellen. Microsoft heeft in 2019 bijgedragen aan de cocreatie van het CCC en is voorzitter van zowel het bestuursorgaan als de Technische Adviesraad.

Verwante inhoud

Als u uw reis naar vertrouwelijkheid wilt ondersteunen, verkent u aanbiedingen die infrastructuur als een dienst (IaaS), Platform as a Service (PaaS) en ontwikkelhulpprogramma's omvatten.

Zie Overzicht van Azure Confidential Computing voor meer informatie over confidential computing.