Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Als uw bedrijfsfirewall verkeer blokkeert op basis van domeinnamen, moet u HTTPS- en WebSocket-verkeer naar Azure Databricks-domeinnamen toestaan om toegang te krijgen tot Azure Databricks-resources. U kunt kiezen tussen twee opties: één is meer flexibel maar eenvoudiger te configureren, de andere is specifiek voor de domeinen van uw werkruimte.

Optie 1: Verkeer naar *.azuredatabricks.net toestaan

Werk uw firewallregels bij om HTTPS- en WebSocket-verkeer naar *.azuredatabricks.net toe te staan (of *.databricks.azure.us als uw werkruimte een Azure Government-resource is). Dit is meer permissief dan optie 2, maar het bespaart u de moeite om firewallregels voor elke Azure Databricks-werkruimte in uw account bij te werken.

Optie 2: Verkeer naar uw Azure Databricks-werkruimten alleen toestaan

Als u ervoor kiest om firewallregels te configureren voor elke werkruimte in uw account, moet u het volgende doen:

Identificeer uw werkruimtedomeinen.

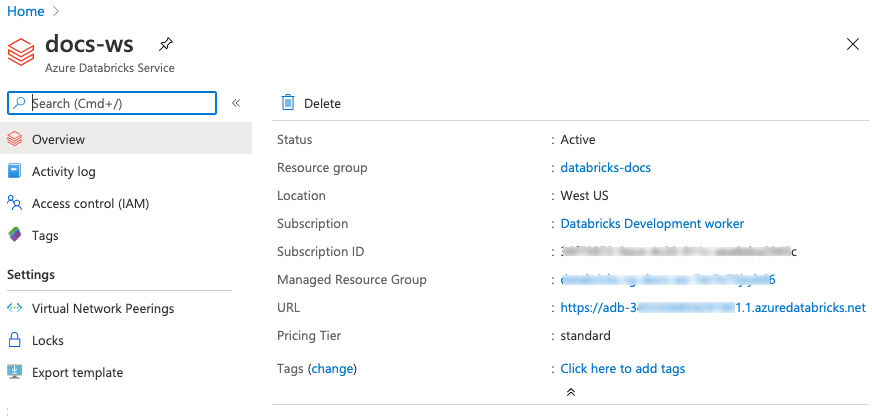

Elke Azure Databricks-resource heeft twee unieke domeinnamen. U kunt de eerste vinden door naar de Azure Databricks-resource te gaan in Azure Portal.

In het veld URL wordt een URL weergegeven in de indeling

https://adb-<digits>.<digits>.azuredatabricks.net, bijvoorbeeldhttps://adb-1666506161514800.0.azuredatabricks.net. Verwijderhttps://om de eerste domeinnaam te krijgen.De tweede domeinnaam is precies hetzelfde als de eerste, behalve dat deze een

adb-dp-voorvoegsel heeft in plaats vanadb-. Als uw voornaam bijvoorbeeldadb-1666506161514800.0.azuredatabricks.netis, wordt de tweede domeinnaamadb-dp-1666506161514800.0.azuredatabricks.net.Werk uw firewallregels bij.

Werk uw firewallregels bij om HTTPS- en WebSocket-verkeer toe te staan naar de twee domeinen die in stap 1 zijn geïdentificeerd.

Verkeer naar CDN-domeinen voor UI-assets toestaan

De Gebruikersinterface van Azure Databricks laadt statische assets, zoals CSS, JavaScript en afbeeldingen, vanuit CDN-domeinen (Content Delivery Network). Selectief blokkerende assettypen, zoals het toestaan van JavaScript maar het blokkeren van CSS- of lettertypebestanden, kunnen de gebruikersinterface verbreken.

Als u de gebruikersinterface wilt laten werken, staat u alle assettypen van CDN-domeinen toe.

-

https://databricks-ui-assets-v2-gsd4bmhzapcyenec.b02.azurefd.net- Azure Databricks UI-assets -

https://ui-assets.azuredatabricks.net- Azure Databricks UI-assets -

https://*.cloud.databricksusercontent.com- Notebook-middelen

Aanbevelingen voor firewallconfiguratie

- Pas dezelfde regels toe op alle vermelde CDN-domeinen.

- Vermijd selectief filteren van CSS-, JavaScript-, afbeeldingen- of lettertypebestanden.

- Sta HTTPS (poort 443) toe aan alle CDN-domeinen.

- Zie IP-adressen en domeinen voor Azure Databricks-services en -assets voor een volledige lijst met vereiste poorten.