Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Tijdens lokale ontwikkeling moeten toepassingen worden geverifieerd bij Azure om toegang te krijgen tot verschillende Azure-services. Twee veelvoorkomende methoden voor lokale verificatie zijn het een ontwikkelaarsaccount of een service-principal te gebruiken. In dit artikel wordt uitgelegd hoe u een toepassingsservice-principal gebruikt. In de volgende secties leert u het volgende:

- Een toepassing registreren bij Microsoft Entra om een service-principal te maken

- Microsoft Entra-groepen gebruiken om machtigingen efficiënt te beheren

- Rollen toewijzen aan scoperechten

- Authenticeren met behulp van een service-principal vanuit uw app-code

Met behulp van service-principals voor toegewezen toepassingen kunt u voldoen aan het principe van minimale bevoegdheden bij het openen van Azure-resources. Machtigingen zijn beperkt tot de specifieke vereisten van de app tijdens de ontwikkeling, waardoor onbedoelde toegang tot Azure-resources wordt voorkomen die zijn bedoeld voor andere apps of services. Deze aanpak helpt ook problemen te voorkomen wanneer de app naar productie wordt verplaatst door ervoor te zorgen dat deze niet te veel bevoegdheden heeft in de ontwikkelomgeving.

Wanneer de toepassing is geregistreerd in Azure, wordt er een toepassingsservice-principal gemaakt. Voor lokale ontwikkeling:

- Maak een afzonderlijke app-registratie voor elke ontwikkelaar die aan de app werkt om ervoor te zorgen dat elke ontwikkelaar een eigen toepassingsservice-principal heeft, zodat er geen referenties hoeven te worden gedeeld.

- Maak een afzonderlijke app-registratie voor elke app om de machtigingen van de app te beperken tot alleen wat nodig is.

Tijdens lokale ontwikkeling worden omgevingsvariabelen ingesteld met de identiteit van de toepassingsservice-principal. De Azure Identity-bibliotheek leest deze omgevingsvariabelen om de app te verifiëren bij de vereiste Azure-resources.

De app registreren in Azure

Toepassingsservice-principalobjecten worden gemaakt via een app-registratie in Azure met behulp van Azure Portal of Azure CLI.

Gebruik de zoekbalk in Azure Portal om naar de pagina App-registraties te gaan.

Selecteer + Nieuwe registratie op de pagina App-registraties.

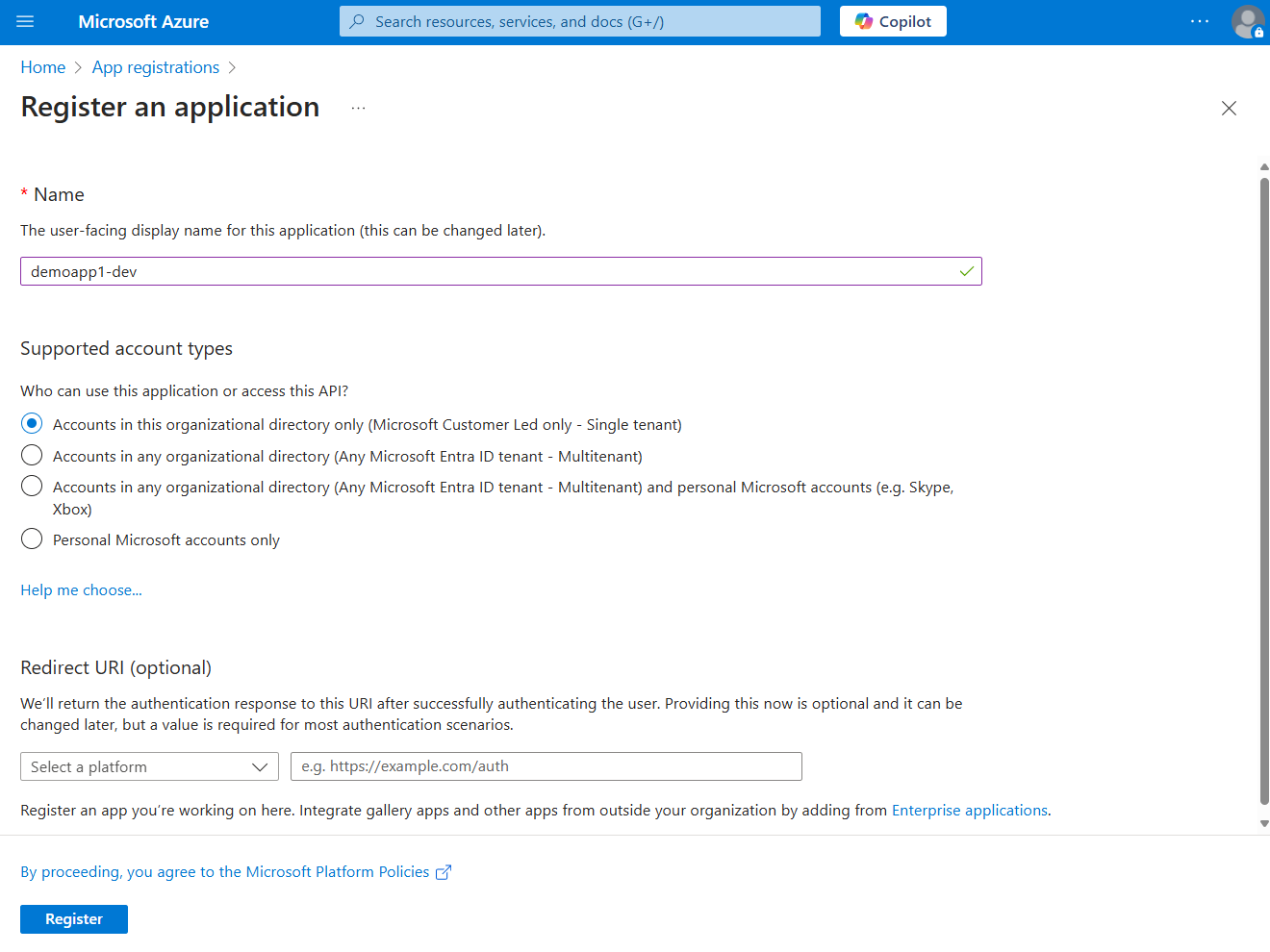

Op de pagina Een toepassing registreren:

- Voer voor het veld Naam een beschrijvende waarde in die de naam van de app en de doelomgeving bevat.

- Selecteer voor de Ondersteunde accounttypende optie Accounts in dit organisatieadresboek (alleen Microsoft Customer Led - Enkele tenant)of de optie die het beste bij uw vereisten past.

Selecteer Register om uw app te registreren en de service-principal te maken.

Kopieer op de pagina App-registratie voor uw app de toepassings-id (client) en Directory-id (tenant) en plak deze op een tijdelijke locatie voor later in de configuraties van uw applicatiecode.

Selecteer Een certificaat of geheim toevoegen om referenties voor uw app in te stellen.

Op de pagina Certificaten en geheimen, selecteer + Nieuw clientgeheim.

Voeg in het een clientgeheim toe flyoutvenster dat wordt geopend:

- Voer voor de Descriptioneen waarde in van Current.

- Voor de verloopt waarde, laat u de standaard aanbevolen waarde van 180 dagen staan.

- Selecteer Toevoegen om het geheim toe te voegen.

Kopieer op de pagina Certificaten & geheimen de eigenschap Waarde van het clientgeheim voor gebruik in een toekomstige stap.

Opmerking

De waarde van het clientgeheim wordt slechts eenmaal weergegeven nadat de app-registratie is gemaakt. U kunt meer clientgeheimen toevoegen zonder dit clientgeheim ongeldig te maken, maar u kunt deze waarde niet opnieuw weergeven.

Een Microsoft Entra-groep maken voor lokale ontwikkeling

Maak een Microsoft Entra-groep om de rollen (machtigingen) die de app nodig heeft in lokale ontwikkeling in te kapselen in plaats van de rollen toe te wijzen aan afzonderlijke service-principal-objecten. Deze aanpak biedt de volgende voordelen:

- Elke ontwikkelaar heeft dezelfde rollen toegewezen op groepsniveau.

- Als er een nieuwe rol nodig is voor de app, hoeft deze alleen aan de groep voor de app te worden toegevoegd.

- Als een nieuwe ontwikkelaar lid wordt van het team, wordt er een nieuwe toepassingsservice-principal gemaakt voor de ontwikkelaar en toegevoegd aan de groep, zodat de ontwikkelaar over de juiste machtigingen beschikt om aan de app te werken.

Navigeer naar de overzichtspagina van Microsoft Entra ID in Azure Portal.

Selecteer Alle groepen in het menu aan de linkerkant.

Selecteer Nieuwe groep op de pagina Groepen.

Vul op de pagina Nieuwe groep de volgende formuliervelden in:

- groepstype: selecteer Security.

- Groepsnaam: Voer een naam in voor de groep die een verwijzing naar de app- of omgevingsnaam bevat.

- Groepsbeschrijving: Voer een beschrijving in waarmee het doel van de groep wordt uitgelegd.

Selecteer de koppeling Geen leden geselecteerd onder Leden om leden toe te voegen aan de groep.

Zoek in het uitklapvenster dat wordt geopend naar de service-principal die u eerder hebt gemaakt en selecteer deze uit de gefilterde resultaten. Kies de knop Selecteren onderaan het deelvenster om uw selectie te bevestigen.

Selecteer Maken onder aan de pagina Nieuwe groep om de groep te maken en terug te keren naar de pagina Alle groepen . Als de nieuwe groep niet wordt weergegeven, wacht u even en vernieuwt u de pagina.

Rollen toewijzen aan de groep

Bepaal vervolgens welke rollen (machtigingen) uw app nodig heeft voor welke resources en wijs deze rollen toe aan de Microsoft Entra-groep die u hebt gemaakt. Aan groepen kan een rol worden toegewezen op het niveau van de bron, bron-groep of abonnement. In dit voorbeeld ziet u hoe u rollen toewijst binnen het bereik van de resourcegroep, omdat de meeste apps al hun Azure-resources groeperen in één resourcegroep.

Navigeer in Azure Portal naar de overzichtspagina van de resourcegroep die uw app bevat.

Selecteer Toegangsbeheer (IAM) in de linkernavigatie.

Selecteer + Toevoegen en kies vervolgens roltoewijzing toevoegen in de vervolgkeuzelijst op de pagina Toegangsbeheer (IAM). De pagina Roltoewijzing toevoegen bevat verschillende tabbladen voor het configureren en toewijzen van rollen.

Gebruik op het tabblad Rol het zoekvak om de rol te vinden die u wilt toewijzen. Selecteer de rol en kies Volgende.

Op het tabblad Leden :

- Voor de waarde 'toegang toewijzen aan' selecteert u gebruiker, gebruikersgroep of service-principal.

- Voor de waarde Leden kiest u + Leden selecteren om het flyoutdeelvenster Leden selecteren te openen.

- Zoek naar de Microsoft Entra-groep die u eerder hebt gemaakt en selecteer deze in de gefilterde resultaten. Kies Selecteren om de groep te selecteren en het uitklapdeelvenster te sluiten.

- Selecteer Beoordelen en toewijzen onderaan het tabblad Leden .

Selecteer op het tabblad Controleren en toewijzen de optie Controleren en toewijzen onderaan de pagina.

De omgevingsvariabelen van de app instellen

Tijdens runtime zoeken bepaalde referenties uit de Azure Identity-bibliotheek, zoals DefaultAzureCredential, EnvironmentCredentialen ClientSecretCredential, naar service-principal-informatie op basis van conventie in de omgevingsvariabelen. Er zijn meerdere manieren om omgevingsvariabelen te configureren, afhankelijk van uw hulpprogramma's en omgeving. U kunt een .env bestand maken of systeemomgevingsvariabelen gebruiken om deze referenties lokaal op te slaan tijdens de ontwikkeling.

Stel, ongeacht de methode die u kiest, de volgende omgevingsvariabelen in voor een service-principal:

-

AZURE_CLIENT_ID: wordt gebruikt om de geregistreerde app in Azure te identificeren. -

AZURE_TENANT_ID: de id van de Microsoft Entra-tenant. -

AZURE_CLIENT_SECRET: de geheime referentie die is gegenereerd voor de app.

Voor C++-toepassingen kunt u deze omgevingsvariabelen op verschillende manieren instellen. U kunt ze laden vanuit een .env bestand in uw code of u kunt ze instellen in uw systeemomgeving. In de volgende voorbeelden ziet u hoe u de omgevingsvariabelen in verschillende shells instelt:

export AZURE_CLIENT_ID=<your-client-id>

export AZURE_TENANT_ID=<your-tenant-id>

export AZURE_CLIENT_SECRET=<your-client-secret>

Verifiëren bij Azure-services vanuit uw app

De Azure Identity-bibliotheek biedt verschillende referenties: implementaties van TokenCredential aangepast aan de ondersteuning van verschillende scenario's en Microsoft Entra-verificatiestromen. Gebruik de ClientSecretCredential klasse wanneer u lokaal en in productie met service-principals werkt. In dit scenario leest ClientSecretCredential de omgevingsvariabelen AZURE_CLIENT_ID, AZURE_TENANT_ID en AZURE_CLIENT_SECRET om de informatie van de toepassingsserviceprincipal op te halen om verbinding te maken met Azure.

Voeg het pakket azure-identity-cpp toe aan uw toepassing met behulp van vcpkg.

vcpkg add port azure-identity-cppVoeg de volgende regels toe aan uw CMake-bestand:

find_package(azure-identity-cpp CONFIG REQUIRED) target_link_libraries(<your project name> PRIVATE Azure::azure-identity)Voor elke C++-code waarmee een Azure SDK-clientobject in uw app wordt gemaakt:

- Neem de

azure/identity.hppkoptekst op. - Maak een exemplaar van

ClientSecretCredential. - Geef het exemplaar van

ClientSecretCredentialaan de Azure SDK-clientconstructor door.

Een voorbeeld wordt weergegeven in het volgende codesegment:

#include <azure/identity.hpp> #include <azure/storage/blobs.hpp> #include <iostream> #include <memory> // The following environment variables must be set before running the sample. // * AZURE_TENANT_ID: Tenant ID for the Azure account. // * AZURE_CLIENT_ID: The Client ID to authenticate the request. // * AZURE_CLIENT_SECRET: The client secret. std::string GetTenantId() { return std::getenv("AZURE_TENANT_ID"); } std::string GetClientId() { return std::getenv("AZURE_CLIENT_ID"); } std::string GetClientSecret() { return std::getenv("AZURE_CLIENT_SECRET"); } int main() { try { // Create a credential - this will automatically read the environment variables // AZURE_CLIENT_ID, AZURE_TENANT_ID, and AZURE_CLIENT_SECRET auto credential = std::make_shared<Azure::Identity::ClientSecretCredential>(GetTenantId(), GetClientId(), GetClientSecret()); // Create a client for the specified storage account std::string accountUrl = "https://<replace_with_your_storage_account_name>.blob.core.windows.net/"; Azure::Storage::Blobs::BlobServiceClient blobServiceClient(accountUrl, credential); // Get a reference to a container std::string containerName = "sample-container"; auto containerClient = blobServiceClient.GetBlobContainerClient(containerName); // Get a reference to a blob std::string blobName = "sample-blob"; auto blobClient = containerClient.GetBlobClient(blobName); // TODO: perform some action with the blob client // auto downloadResult = blobClient.DownloadTo("path/to/local/file"); std::cout << "Successfully authenticated and created Azure clients." << std::endl; } catch (const std::exception& ex) { std::cout << "Exception: " << ex.what() << std::endl; return 1; } return 0; }- Neem de