Machtiging Weergave instellen voor een groep in Service Hooks

Azure DevOps Services | Azure DevOps Server 2022 - Azure DevOps Server 2019

Standaard hebben alleen projectbeheerders machtigingen voor weergeven of bewerken . Als u deze machtigingen rechtstreeks aan andere gebruikers wilt verlenen, kunt u het opdrachtregelprogramma of de Security REST API gebruiken.

De id van de ServiceHooks beveiligingsnaamruimte wordt gedefinieerd onder Naamruimten voor lijstbeveiliging als cb594ebe-87dd-4fc9-ac2c-6a10a4c92046

Vereisten

Installeer Azure CLI om de opdracht uit te voeren

az devops. De Azure CLI installerenMaak een persoonlijk toegangstoken (PAT) voor uw Azure DevOps-profiel. Zorg ervoor dat u lid bent van de groep Projectverzamelingsbeheerder (PCA ).

- Identiteit (lezen)

- Grafiek (lezen)

- Beveiliging (beheren)

Meld u aan bij Azure DevOps met

az devops login. Als u de extensie niet hebt, installeert u dezeaz devops.> az devops login The command requires the extension azure-devops. Do you want to install it now? The command will continue to run after the extension is installed. (Y/n): YU kunt uw organisatie definiëren als standaardorganisatie. Anders definieert u

--org "https://dev.azure.com/{organization}"voor elke opdracht.az devops configure --defaults organization="https://dev.azure.com/{organization}"Controleer of u een lijst met machtigingen voor uw organisatie kunt zien.

az devops security permission namespace list --org "https://dev.azure.com/{organization}"

Groepsidentiteit en machtigingstoken lezen

Zoek descriptor voor uw groepsidentiteit.

> az devops security group list --project ac515e82-560c-4af8-845b-9f7f968d8e7b --output table Name Descriptor ----------------------------------------------- -------------------------------------------------------------------------------------------------------------------------------------------------- [TEAM FOUNDATION]\EntraServiceHooksRead aadgp.Uy0xLTktMTU1MTM3NDI0NS0xMjA0NDAwOTY5LTI0MDI5ODY0MTMtMjE3OTQwODYxNi0zLTM5NTQxNzM3ODYtMTUyMTA4MTkyNS0yNTQwNTA4MjYzLTMzNDgxNjQxNjgAls u wilt filteren op groepsnaam, kunt u deze gebruiken

findstrofgrepde opdracht is afhankelijk van de opdrachtprompt.Machtigingstoken ophalen.

> az devops security permission list --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --output table Token Effective Allow Effective Deny ------------------------------------------------------ ----------------- ---------------- PublisherSecurity 0 0 PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b 0 0

Leesmachtiging voor servicehook bijwerken

Lijst met mogelijke machtigingen die u kunt definiëren voor

--allow-bit.- Abonnementen weergeven

- Abonnement bewerken

- Abonnementen verwijderen

- Gebeurtenissen publiceren

> az devops security permission namespace show --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 [ { "actions": [ { "bit": 1, "displayName": "View Subscriptions", "name": "ViewSubscriptions", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046" }, { "bit": 2, "displayName": "Edit Subscription", "name": "EditSubscriptions", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046" }, { "bit": 4, "displayName": "Delete Subscriptions", "name": "DeleteSubscriptions", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046" }, { "bit": 8, "displayName": "Publish Events", "name": "PublishEvents", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046" } ], "dataspaceCategory": "Default", "displayName": "ServiceHooks", "elementLength": -1, "extensionType": null, "isRemotable": true, "name": "ServiceHooks", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046", "readPermission": 1, "separatorValue": "/", "structureValue": 1, "systemBitMask": 0, "useTokenTranslator": true, "writePermission": 7 }Stel weergavetoegang in voor de groep. ServiceHooks-abonnementen weergeven is gelijk aan 1 voor

--allow-bit.> az devops security permission update --namespace-id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --token PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b --allow-bit 1 [ { "acesDictionary": { "Microsoft.TeamFoundation.Identity;S-1-9-1551374245-1204400969-2402986413-2179408616-3-3954173786-1521081925-2540508263-3348164168": { "allow": 1, "deny": 0, "descriptor": "Microsoft.TeamFoundation.Identity;S-1-9-1551374245-1204400969-2402986413-2179408616-3-3954173786-1521081925-2540508263-3348164168", "extendedInfo": { "effectiveAllow": 1 }, "resolvedPermissions": [ { "bit": 1, "displayName": "View Subscriptions", "effectivePermission": "Allow", "name": "ViewSubscriptions" } ] } }, "includeExtendedInfo": true, "inheritPermissions": true, "token": "PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b" } ]Vraag het machtigingstoken op om uw wijzigingen te zien.

> az devops security permission list --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --output table Token Effective Allow Effective Deny ------------------------------------------------------ ----------------- ---------------- PublisherSecurity 0 0 PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b 1 0

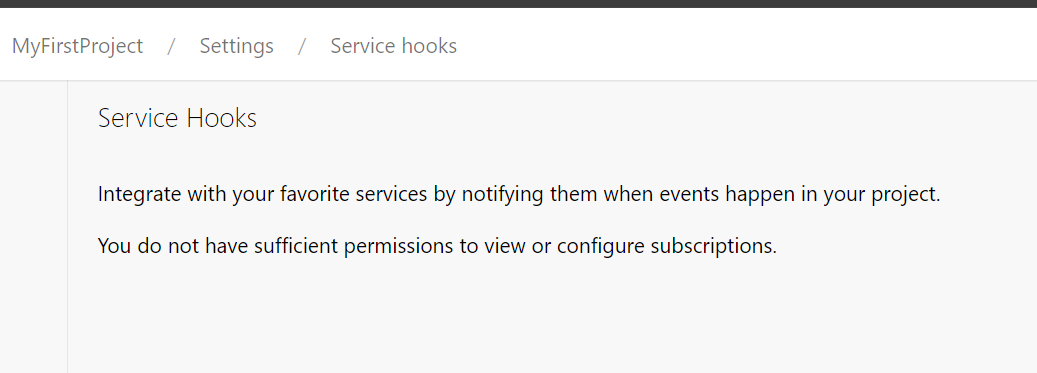

In het volgende voorbeeld ziet u dat de gebruiker de servicehookabonnementen kan zien.

Alle servicehookmachtigingen van een groep opnieuw instellen

Als u alle servicehookmachtigingen van een groep of gebruiker opnieuw wilt instellen, kunt u bellen

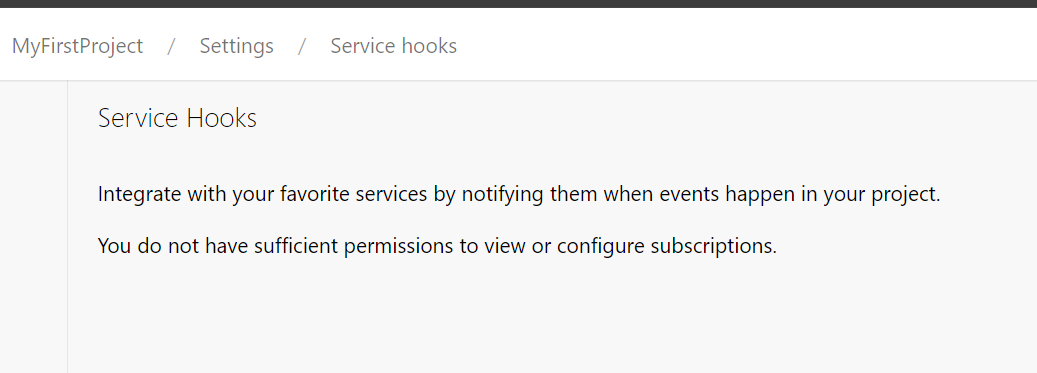

reset-all.> az devops security permission reset-all --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --token PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b Are you sure you want to reset all explicit permissions for this user/group and token? (y/n): Y true > az devops security permission list --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --output table Token Effective Allow Effective Deny ------------------------------------------------------ ----------------- ---------------- PublisherSecurity 0 0 PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b 0 0In het volgende voorbeeld ziet u dat de gebruiker geen abonnementen voor servicehook kan weergeven nadat de machtiging opnieuw is ingesteld.