Zelfstudie: Uw virtuele hub beveiligen met Azure Firewall Manager

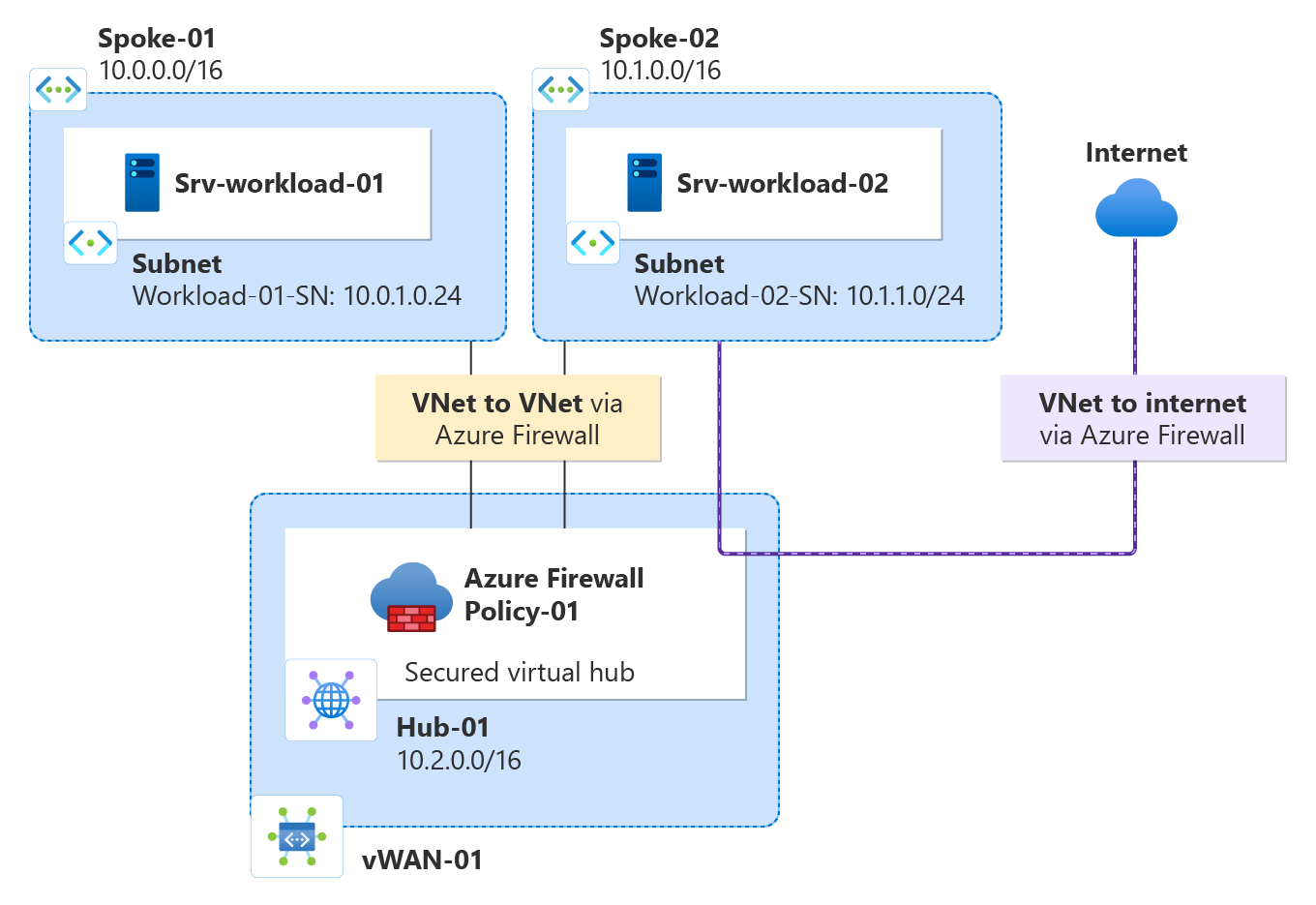

Met behulp van Azure Firewall Manager kunt u beveiligde virtuele hubs maken om het cloudnetwerkverkeer te beveiligen dat bestemd is voor privé-IP-adressen, Azure PaaS en internet. Verkeersroutering naar de firewall wordt geautomatiseerd, dus u hoeft geen door de gebruiker gedefinieerde routes (UDR's) te maken.

Firewall Manager biedt ook ondersteuning voor een virtuele-netwerkarchitectuur met hubs. Zie Wat zijn de opties voor de Azure Firewall Manager-architectuur? voor een vergelijking van de architectuurtypen voor beveiligde virtuele hubs en virtuele hubnetwerken.

In deze zelfstudie leert u het volgende:

- Het virtuele spoke-netwerk maken

- Een beveiligde virtuele hub maken

- De hub- en virtuele spoke-netwerken verbinden

- Verkeer doorsturen naar uw hub

- De servers implementeren

- Een firewallbeleid maken en uw hub beveiligen

- De firewall testen

Belangrijk

De procedure in deze zelfstudie maakt gebruik van Azure Firewall Manager om een nieuwe met Azure Virtual WAN beveiligde hub te maken. U kunt Firewall Manager gebruiken om een bestaande hub te upgraden, maar u kunt Azure Beschikbaarheidszones niet configureren voor Azure Firewall. Het is ook mogelijk om een bestaande hub te converteren naar een beveiligde hub met behulp van Azure Portal, zoals beschreven in Azure Firewall configureren in een Virtual WAN-hub. Maar net als Azure Firewall Manager kunt u Beschikbaarheidszones niet configureren. Als u een bestaande hub wilt upgraden en Beschikbaarheidszones wilt opgeven voor Azure Firewall (aanbevolen), moet u de upgradeprocedure volgen in de zelfstudie: Uw virtuele hub beveiligen met behulp van Azure PowerShell.

Vereisten

Als u geen Azure-abonnement hebt, maakt u een gratis account voordat u begint.

Een hub-en-spoke-architectuur maken

Maak eerst virtuele spoke-netwerken waarin u uw servers kunt plaatsen.

Maak twee virtuele spoke-netwerken en subnetten

De twee virtuele netwerken hebben elk een workloadserver en worden beveiligd door de firewall.

- Selecteer op de startpagina van de Azure-portal Een resource maken.

- Zoek naar virtueel netwerk, selecteer het en selecteer Maken.

- Selecteer uw abonnement bij Abonnement.

- Voor de resourcegroep selecteert u Nieuwe maken en typt u fw-manager-rg voor de naam en selecteert u OK.

- Typ Spoke-01 voor de naam van het virtuele netwerk.

- Selecteer bij Regio VS - oost.

- Selecteer Volgende.

- Selecteer Volgende op de pagina Beveiliging.

- Accepteer onder IPv4-adresruimte toevoegen de standaardwaarde 10.0.0.0/16.

- Selecteer onder Subnetten de standaardwaarde.

- Bij Naam typt u Workload-01-SN.

- Voor het beginadres typt u 10.0.1.0/24.

- Selecteer Opslaan.

- Selecteer Controleren + maken.

- Selecteer Maken.

Herhaal deze procedure om een ander vergelijkbaar virtueel netwerk te maken in de resourcegroep fw-manager-rg :

Naam: Spoke-02

Adresruimte: 10.1.0.0/16

Subnetnaam: Workload-02-SN

Beginadres: 10.1.1.0/24

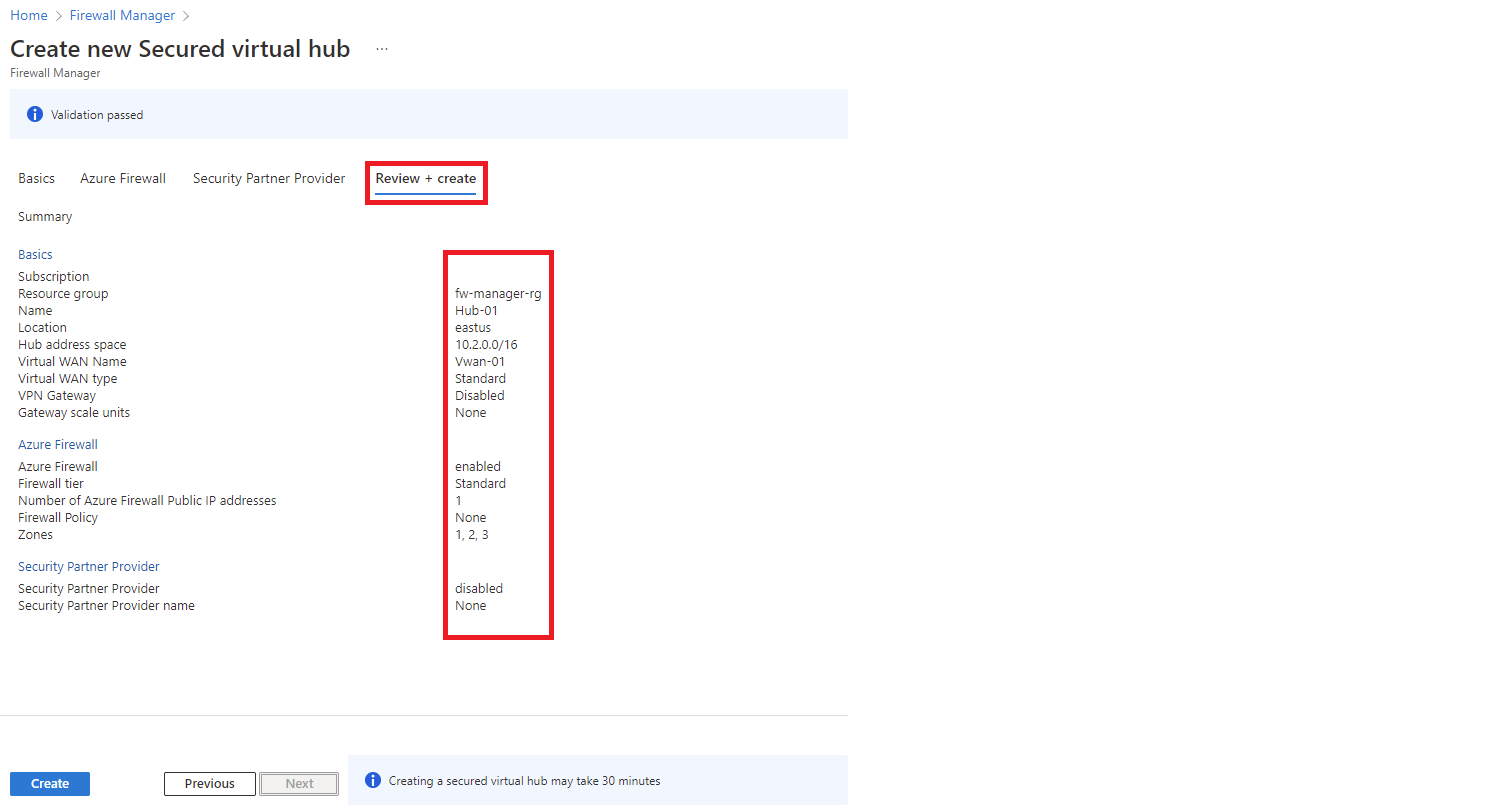

De beveiligde virtuele hub maken

Maak uw beveiligde virtuele hub met behulp van Firewall Manager.

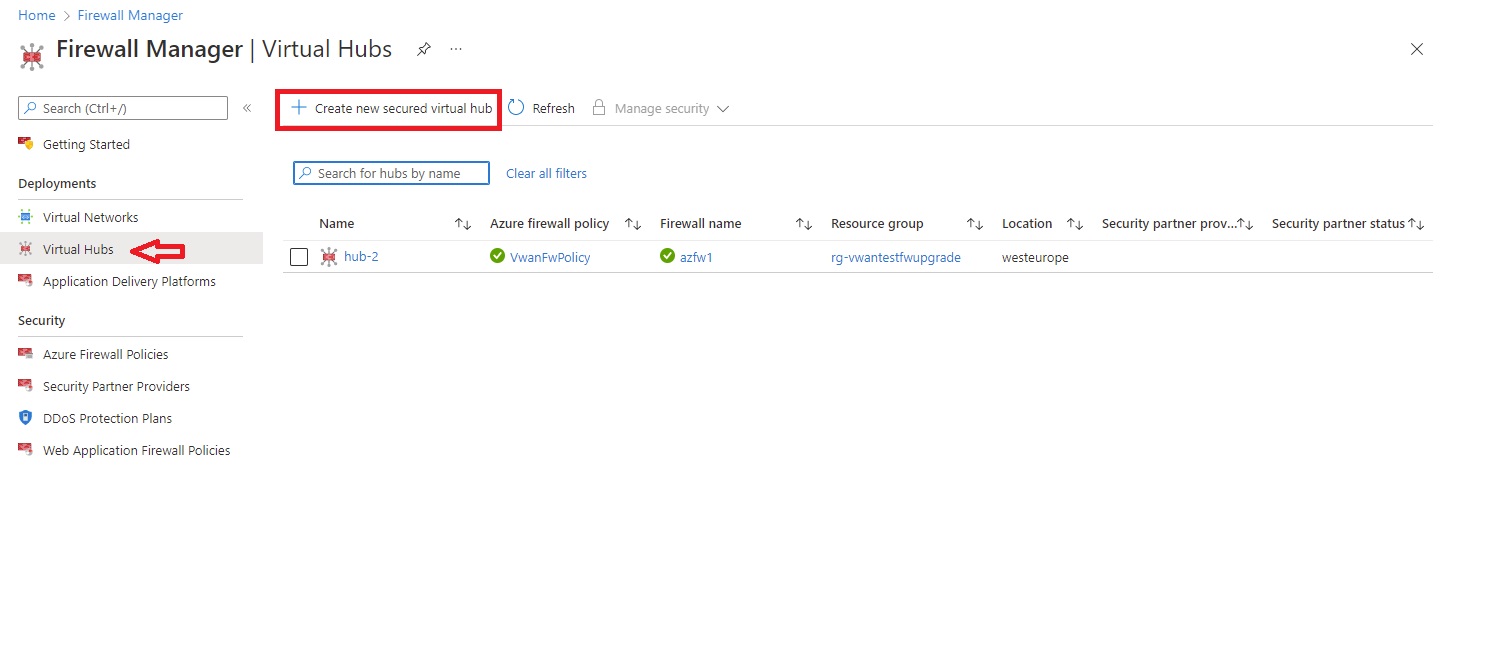

Selecteer op de startpagina van Azure Portal de optie Alle services.

In het zoekvak typt u Firewall Manager en selecteert u Firewall Manager.

Selecteer virtuele hubs op de pagina Firewall Manager onder Implementaties.

In Firewall Manager | Pagina Virtuele hubs , selecteer Nieuwe beveiligde virtuele hub maken.

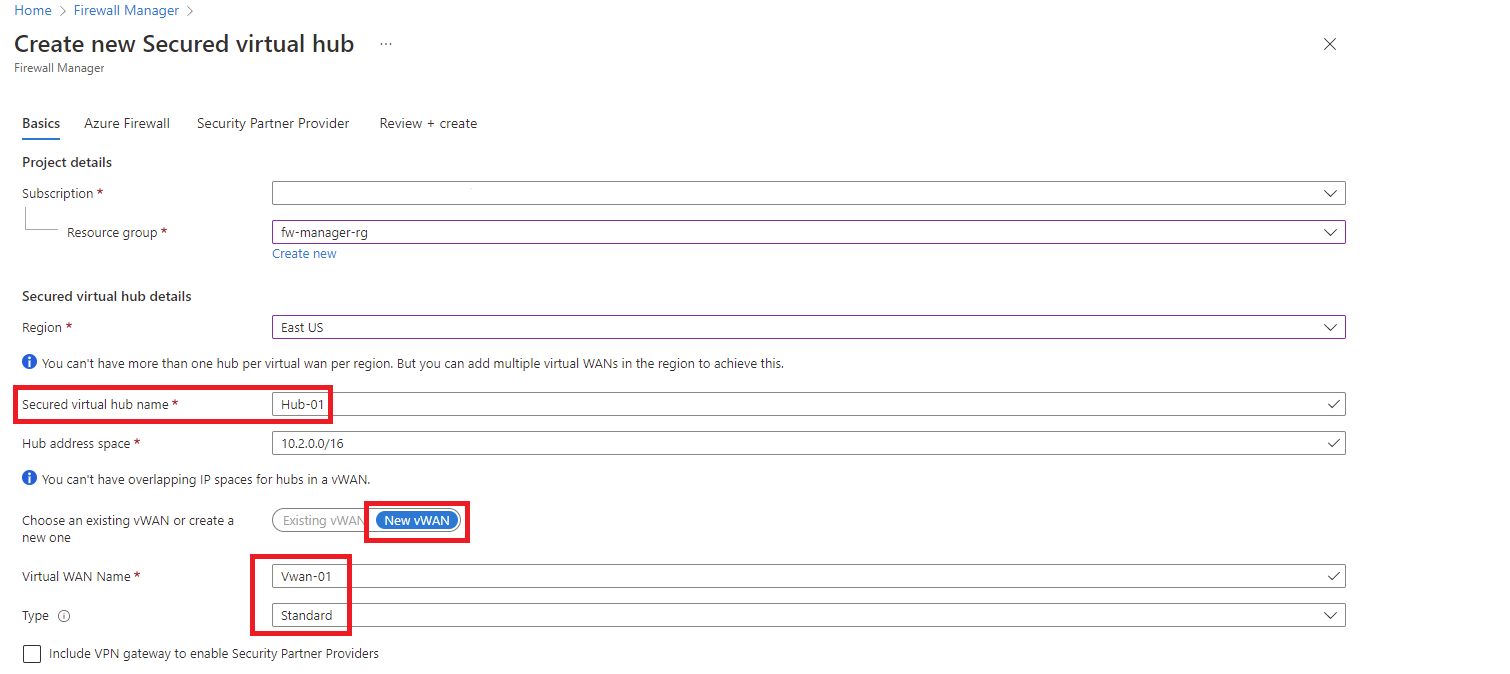

Selecteer Abonnement.

Selecteer voor resourcegroep de optie fw-manager-rg.

Selecteer bij Regio VS - oost.

Als de Naam van beveiligde virtuele hub typt u Hub-01.

Voor hubadresruimte typt u 10.2.0.0/16.

Selecteer Nieuwe vWAN.

Typ Vwan-01 voor de nieuwe naam van het virtuele WAN.

Selecteer Standard als type.

Laat het selectievakje VPN-gateway opnemen om vertrouwde beveiligingspartners in te schakelen leeg.

Selecteer Volgende: Azure Firewall.

Accepteer de standaardinstelling voor Azure Firewall ingeschakeld .

Selecteer Standard voor de Azure Firewall-laag.

Selecteer de gewenste combinatie van Beschikbaarheidszones.

Belangrijk

Een Virtual WAN is een verzameling hubs en services die beschikbaar worden gesteld in de hub. U kunt zoveel virtuele WAN's implementeren die u nodig hebt. In een Virtual WAN-hub zijn er meerdere services zoals VPN, ExpressRoute, enzovoort. Elk van deze services wordt automatisch geïmplementeerd in Beschikbaarheidszones behalve Azure Firewall, als de regio ondersteuning biedt voor Beschikbaarheidszones. Als u wilt uitlijnen op de tolerantie van Azure Virtual WAN, moet u alle beschikbare Beschikbaarheidszones selecteren.

Typ 1 in het tekstvak Geef het aantal openbare IP-adressen op.

Zorg ervoor dat onder Firewallbeleid het standaardbeleid voor weigeren is geselecteerd. U verfijnt uw instellingen verderop in dit artikel.

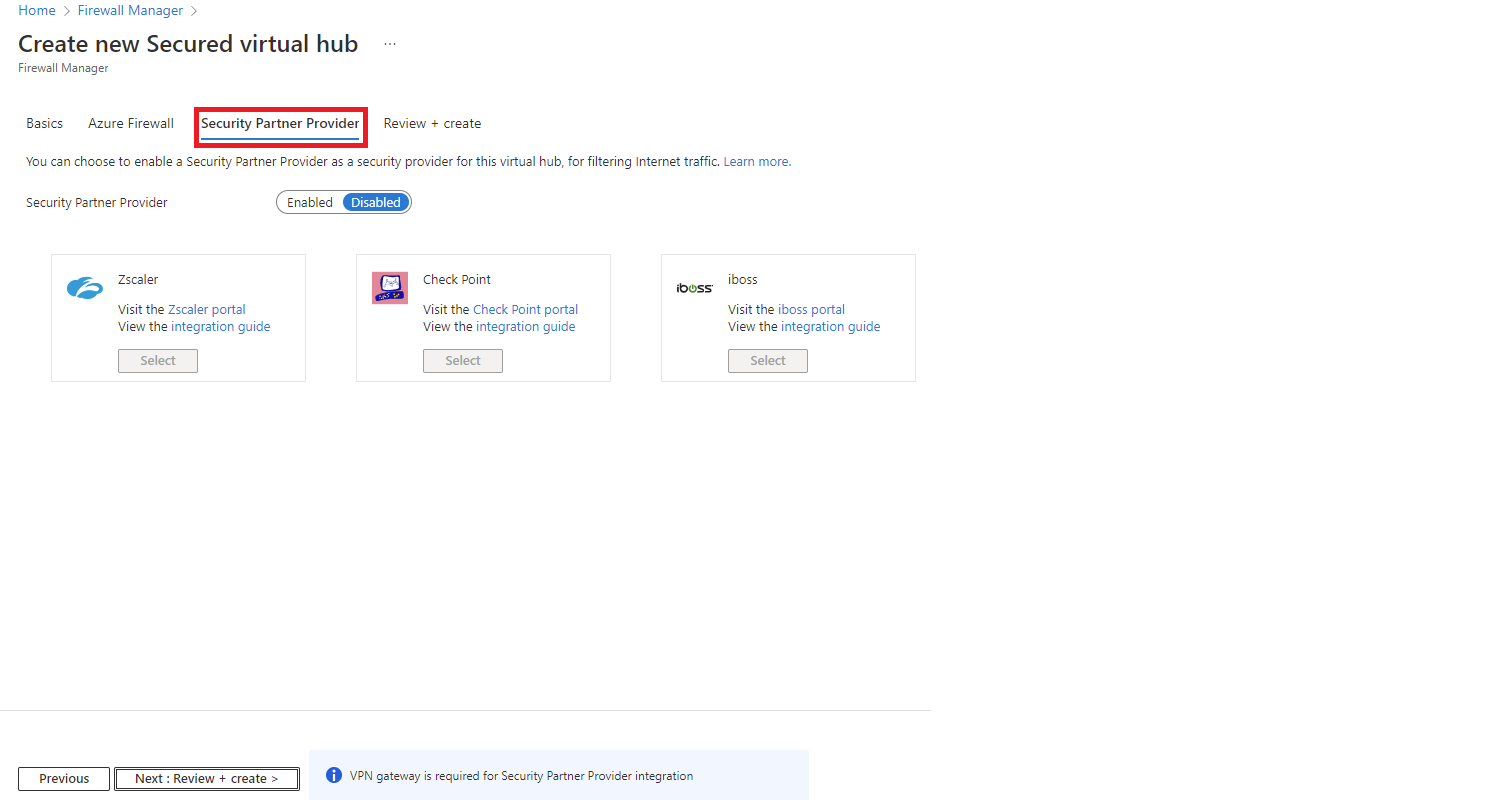

Selecteer Volgende: Provider van beveiligingspartner.

Accepteer de standaardinstelling Vertrouwde beveiligingspartner uitgeschakeld en selecteer Volgende: Beoordelen en maken.

Selecteer Maken.

Notitie

Het kan tot 30 minuten duren voordat een beveiligde virtuele hub wordt gemaakt.

U vindt het openbare IP-adres van de firewall nadat de implementatie is voltooid.

- Open Firewall Manager.

- Selecteer Virtuele hubs.

- Selecteer hub-01.

- Selecteer AzureFirewall_Hub-01.

- Noteer het openbare IP-adres om later te gebruiken.

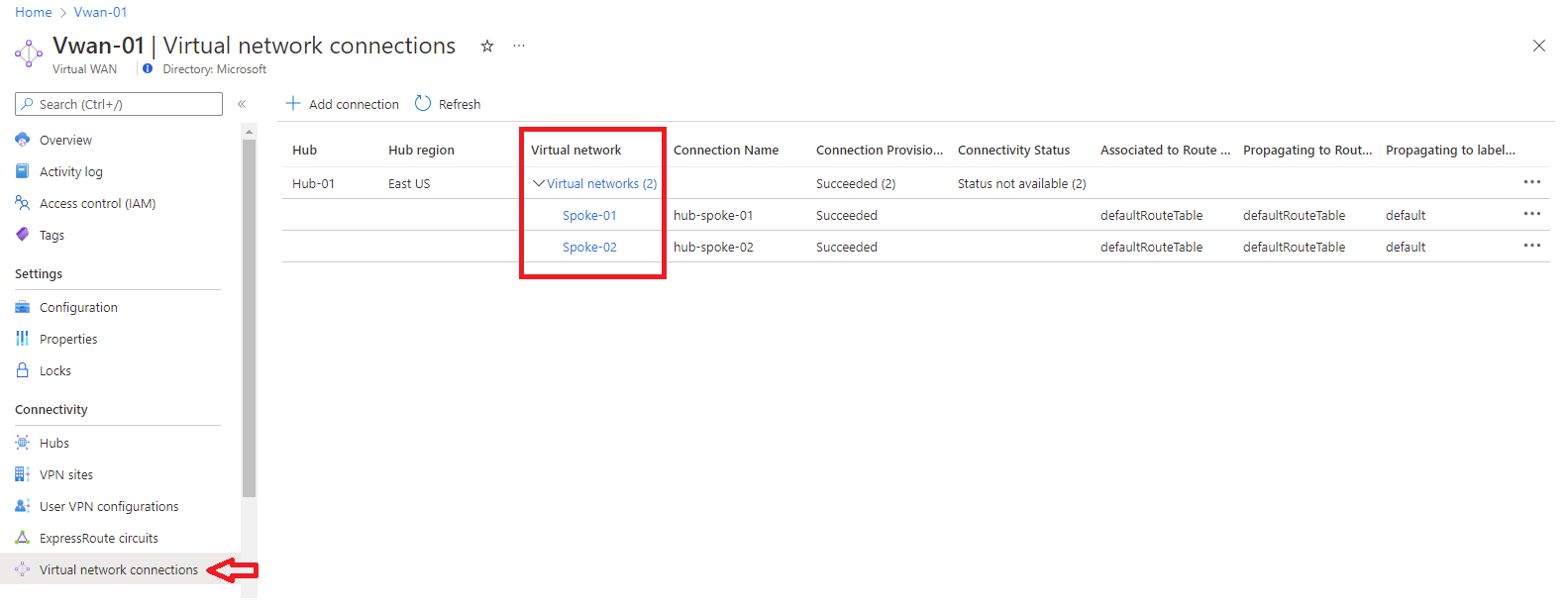

De hub- en virtuele spoke-netwerken verbinden

U kunt nu de virtuele hub- en spoke-netwerken koppelen.

Selecteer de resourcegroep fw-manager-rg en selecteer vervolgens het virtuele WAN van Vwan-01 .

Onder Connectiviteit selecteert u Virtuele netwerkverbindingen.

Selecteer Verbinding toevoegen.

Als Verbindingsnaam typt u hub-spoke-01.

Als Hubs selecteert u Hub-01.

Selecteer voor resourcegroep de optie fw-manager-rg.

Als Virtueel netwerk, selecteert u Spoke-01.

Selecteer Maken.

Herhaal dit om verbinding te maken met het virtuele spoke-02-netwerk : verbindingsnaam - hub-spoke-02.

De servers implementeren

Selecteer Een resource maken in de Azure-portal.

Selecteer Windows Server 2019 Datacenter in de lijst Populair .

Voer deze waarden in voor de virtuele machine:

Instelling Weergegeven als Resourcegroep fw-manager-rg Virtual machine name Srv-workload-01 Regio (VS) VS - oost Beheerdersgebruikersnaam typ een gebruikersnaam Wachtwoord typ een wachtwoord Selecteer onder Regels voor binnenkomende poort, voor Openbare binnenkomende poorten de optie Geen.

Accepteer de overige standaardwaarden en selecteer Volgende: Schijven.

Accepteer de standaardwaarden van de schijf en selecteer Volgende: Netwerken.

Selecteer Spoke-01 voor het virtuele netwerk en selecteer Workload-01-SN voor het subnet.

Selecteer Geen voor Openbaar IP.

Accepteer de overige standaardwaarden en selecteer Volgende: Beheer.

Selecteer Volgende:Bewaking.

Selecteer Uitschakelen om diagnostische gegevens over opstarten uit te schakelen. Accepteer de overige standaardwaarden en selecteer Beoordelen en maken.

Controleer de instellingen op de overzichtspagina en selecteer Maken.

Gebruik de informatie in de volgende tabel om een andere virtuele machine, Srv-Workload-02, te configureren. De rest van de configuratie is hetzelfde als voor de virtuele machine Srv-workload-01.

| Instelling | Weergegeven als |

|---|---|

| Virtueel netwerk | Spoke-02 |

| Subnet | Workload-02-SN |

Nadat de servers zijn geïmplementeerd, selecteert u een serverresource en in Netwerken noteert u het privé-IP-adres voor elke server.

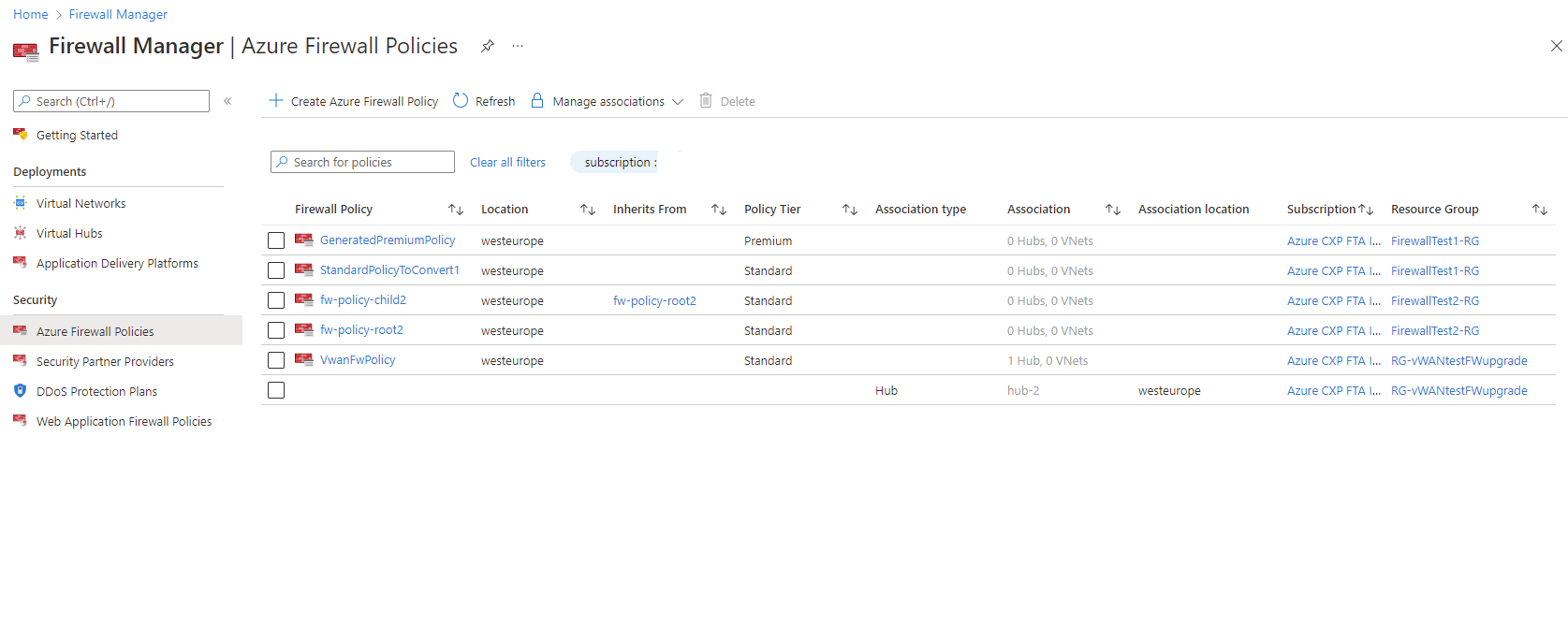

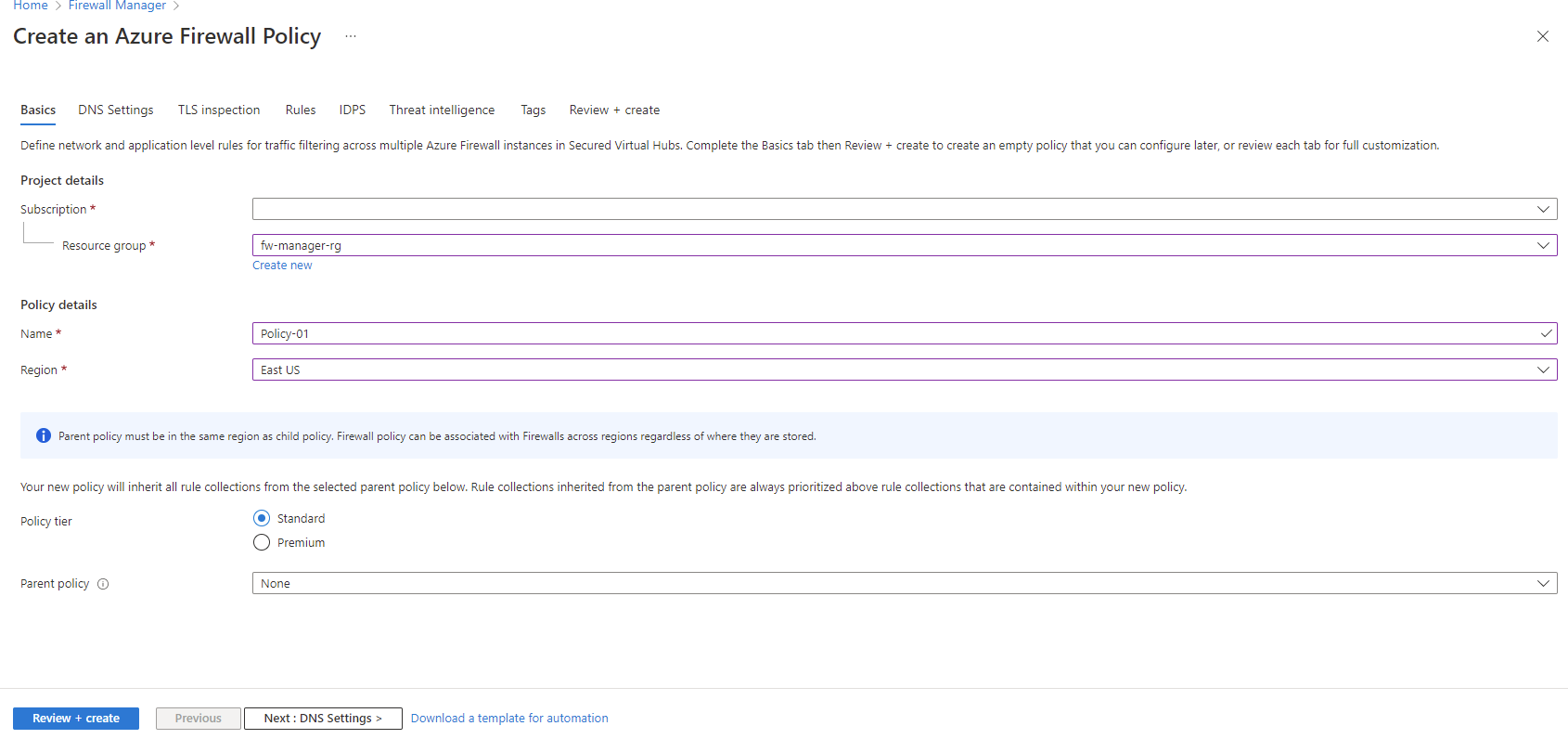

Een firewallbeleid maken en uw hub beveiligen

Met een firewallbeleid worden verzamelingen regels gedefinieerd om verkeer om te leiden naar een of meer beveiligde virtuele hubs. U maakt uw firewallbeleid en beveiligt vervolgens uw hub.

Selecteer Azure Firewall-beleid in Firewall Manager.

Selecteer Azure Firewall-beleid maken.

Selecteer voor resourcegroep de optie fw-manager-rg.

Onder Beleidsdetails typt u voor naam beleid-01 en voor Regio selecteert u VS - oost.

Selecteer Standard voor de beleidslaag.

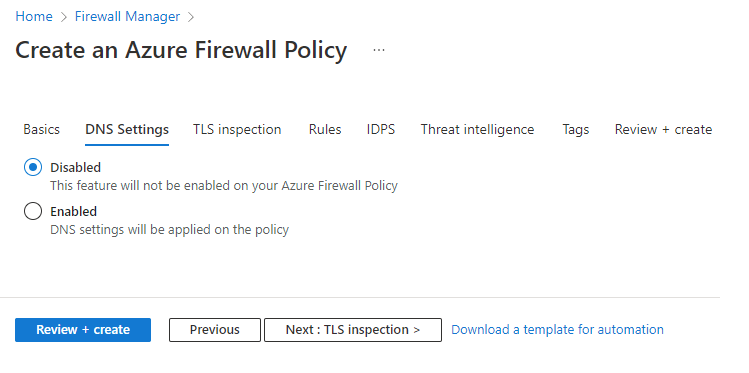

Selecteer Volgende: DNS-instellingen.

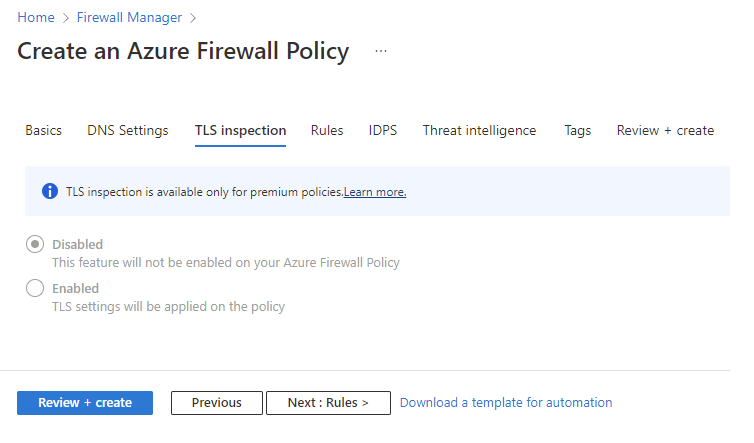

Selecteer Volgende: TLS-inspectie.

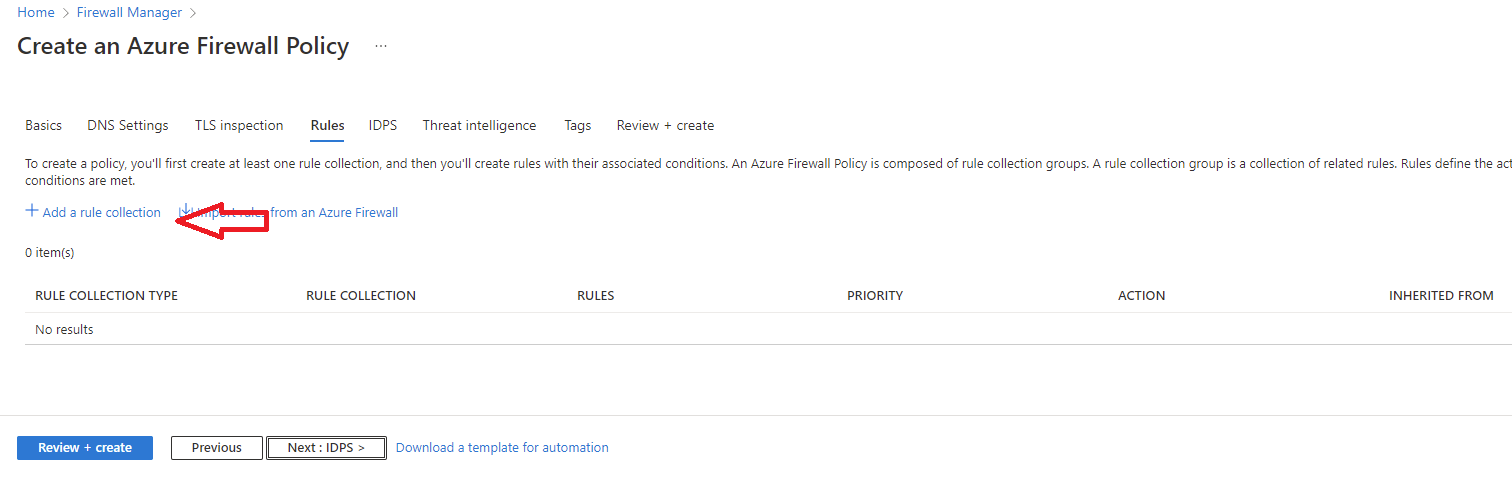

Selecteer Volgende: Regels.

Op het tabblad Regels selecteert u Een regelverzameling toevoegen.

Op de pagina Een regelverzameling toevoegen typt u App-RC-01 voor de Naam.

Als Type regelverzameling selecteert u Toepassing.

Bij Prioriteit typt u 100.

Controleer of Type regelverzameling is ingesteld op Toestaan.

Voor de regelnaam typt u Allow-msft.

Selecteer IP-adres als het Brontype.

Typ bij Bron *.

Als Protocol typt u http,https.

Controleer of Doeltype is ingesteld op FQDN.

Typ *.microsoft.com voor Bestemming.

Selecteer Toevoegen.

Voeg een DNAT-regel toe zodat u een extern bureaublad kunt verbinden met de virtuele Srv-Workload-01-machine .

- Selecteer Een regelverzameling toevoegen.

- Bij Naam typt u dnat-rdp.

- Bij Type regelverzameling selecteert u DNAT.

- Bij Prioriteit typt u 100.

- Voor de regelnaam typt u Allow-rdp.

- Selecteer IP-adres als het Brontype.

- Typ bij Bron *.

- Bij Protocol selecteert u TCP.

- Typ bij Doelpoorten 3389.

- Bij Doeladressen typt u het openbare IP-adres van de firewall dat u eerder hebt bewaard.

- Selecteer IP-adres voor vertaald type.

- Bij Omgezet adres typt u het privé-IP-adres voor de Srv-Workload-01 dat u eerder hebt bewaard.

- Bij Vertaalde poort typt u 3389.

- Selecteer Toevoegen.

Voeg een netwerkregel toe zodat u een extern bureaublad van Srv-Workload-01 kunt verbinden met Srv-Workload-02.

- Selecteer Een regelverzameling toevoegen.

- Bij Naam typt u vnet-rdp.

- Bij Type regelverzameling selecteert u Netwerk.

- Bij Prioriteit typt u 100.

- Selecteer Toestaan voor de actie Regelverzameling.

- Als de Naam van de regel typt u Allow-vnet.

- Selecteer IP-adres als het Brontype.

- Typ bij Bron *.

- Bij Protocol selecteert u TCP.

- Typ bij Doelpoorten 3389.

- Bij Doeltype selecteert u IP-adres.

- Bij Doeladressen typt u het privé-IP-adres van Srv-workload-02 dat u eerder hebt bewaard.

- Selecteer Toevoegen.

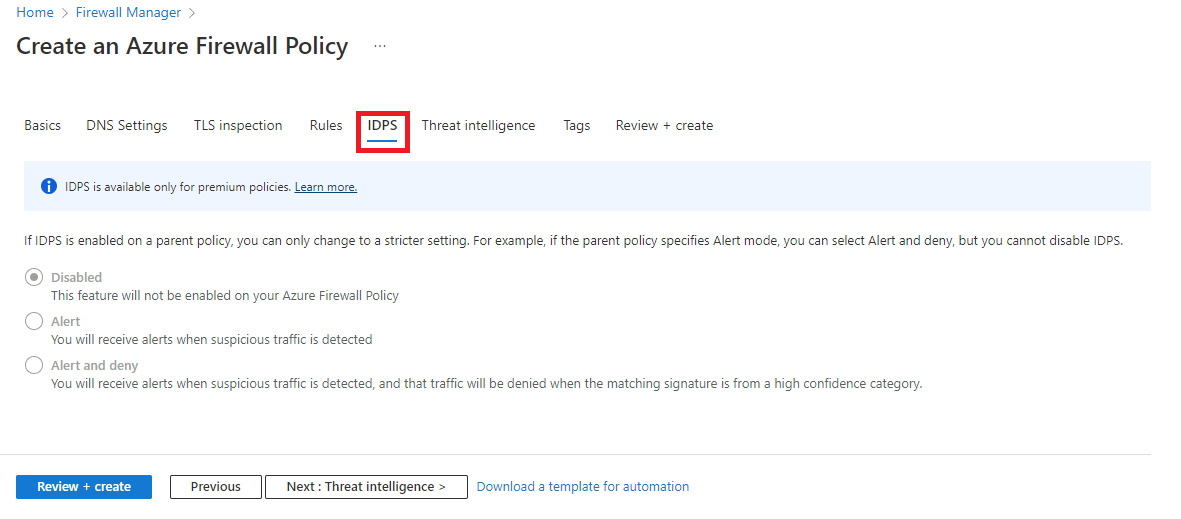

Selecteer Volgende: IDPS.

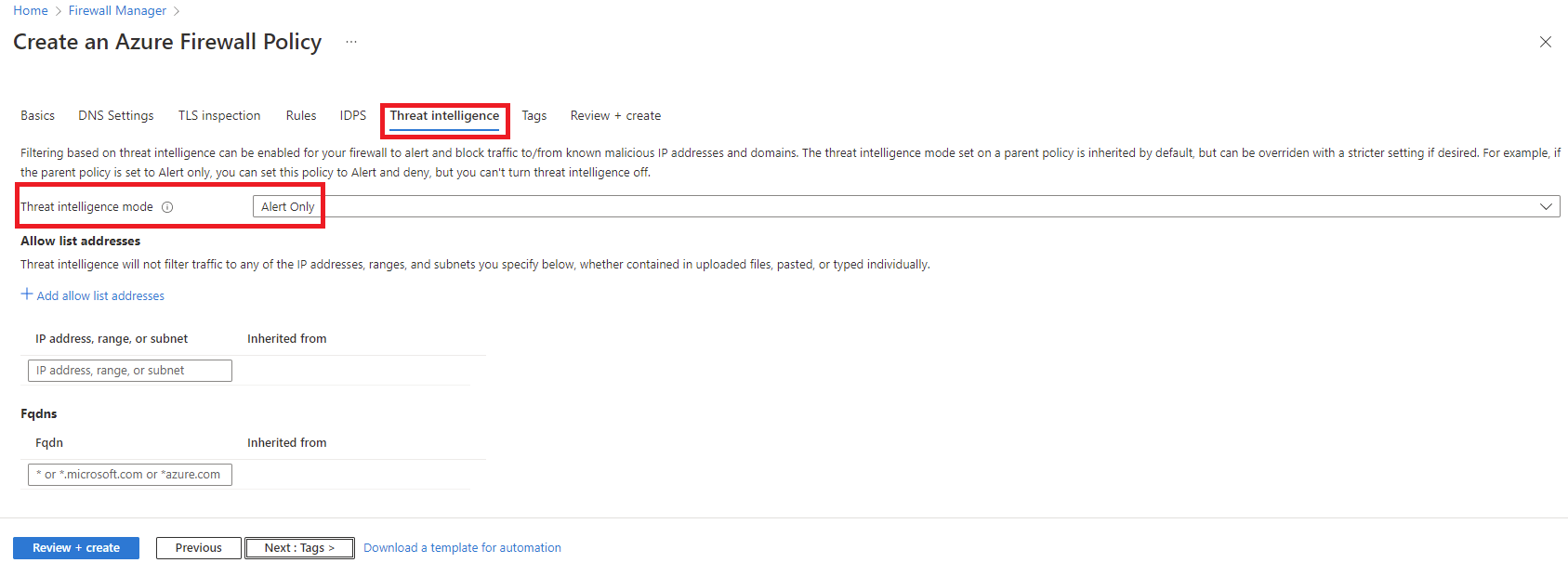

Selecteer volgende op de pagina IDPS: Bedreigingsinformatie

Accepteer de standaardinstellingen op de pagina Bedreigingsinformatie en selecteer Controleren en Maken:

Controleer of u uw selectie wilt bevestigen en selecteer vervolgens Maken.

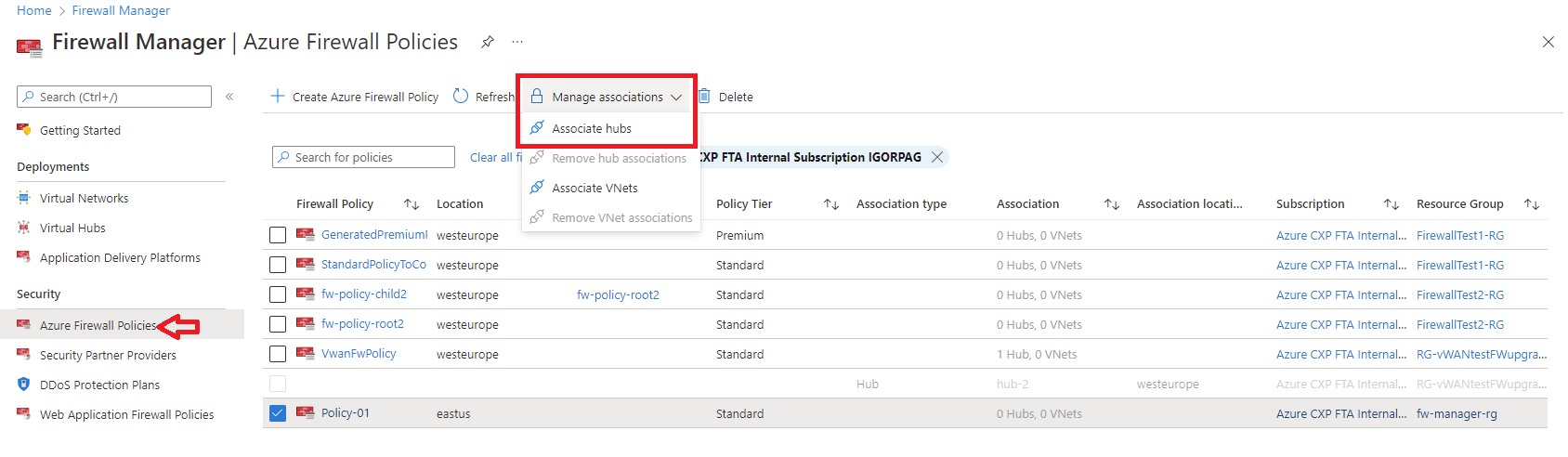

Beleid koppelen

Koppel het firewallbeleid aan de hub.

Selecteer Azure Firewall-beleid in Firewall Manager.

Schakel het selectievakje voor Policy-01 in.

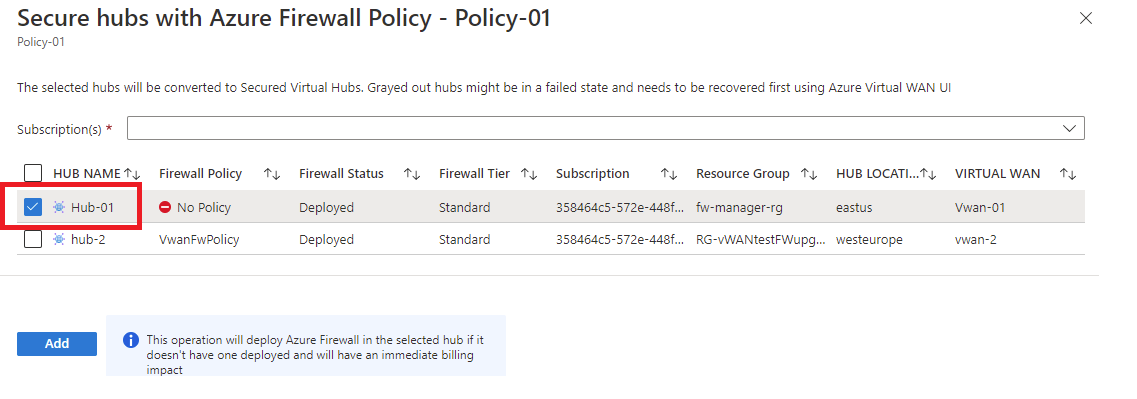

Selecteer Koppelingen beheren, Hubs koppelen.

Selecteer hub-01.

Selecteer Toevoegen.

Verkeer doorsturen naar uw hub

Nu moet u ervoor zorgen dat netwerkverkeer wordt omgeleid door uw firewall.

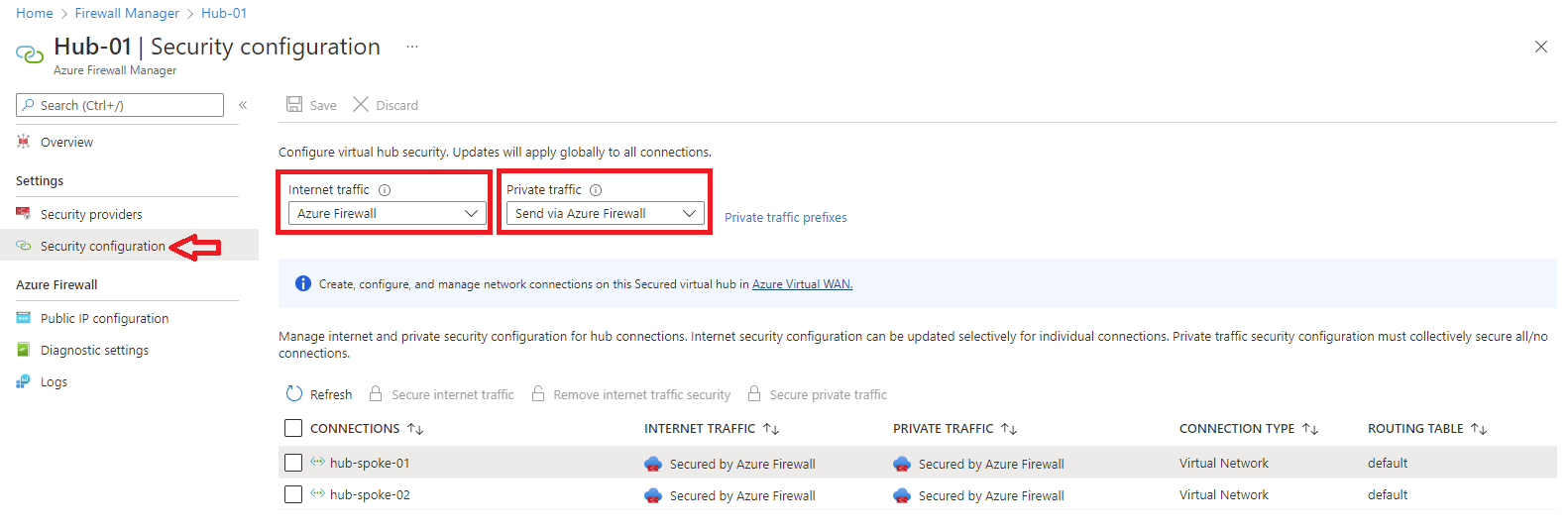

Selecteer virtuele hubs in Firewall Manager.

Selecteer Hub-01.

Onder Instellingen selecteert u Beveiligingsconfiguratie.

Onder Internetverkeer selecteert u Azure Firewall.

Onder Privéverkeer selecteert u Verzenden via Azure Firewall.

Notitie

Als u openbare IP-adresbereiken gebruikt voor privénetwerken in een virtueel netwerk of een on-premises vertakking, moet u deze IP-adresvoorvoegsels expliciet opgeven. Selecteer de sectie Voorvoegsels voor privéverkeer en voeg deze vervolgens toe naast de RFC1918 adresvoorvoegsels.

Selecteer onder Inter-hub ingeschakeld om de functie virtual WAN-routering in te schakelen. Routeringsintentie is het mechanisme waarmee u Virtual WAN kunt configureren om verkeer van vertakking naar vertakking (on-premises naar on-premises) te routeren via Azure Firewall die is geïmplementeerd in de Virtual WAN-hub. Zie de documentatie over routeringsintentie voor meer informatie over vereisten en overwegingen die zijn gekoppeld aan de functie voor routeringsintentie.

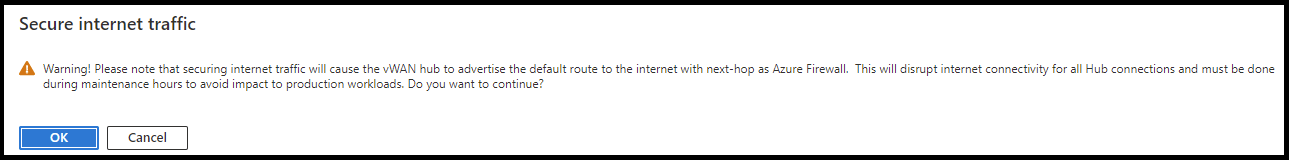

Selecteer Opslaan.

Selecteer OK in het dialoogvenster Waarschuwing .

Selecteer OK in het dialoogvenster Migreren om interhub te gebruiken.

Notitie

Het duurt enkele minuten om de routetabellen bij te werken.

Controleer of de twee verbindingen tonen dat Azure Firewall zowel internet- als privéverkeer beveiligt.

De firewall testen

Als u de firewallregels wilt testen, verbindt u een extern bureaublad met behulp van het openbare IP-adres van de firewall. Dit adres is NATed naar Srv-Workload-01. Gebruik daar een browser om de toepassingsregel te testen en een extern bureaublad te verbinden met Srv-Workload-02 om de netwerkregel te testen.

De toepassingsregel testen

Test nu de firewallregels om te controleren of deze werkt zoals verwacht.

Verbind een extern-bureaubladsessie met het openbare IP-adres van de firewall en meld u aan.

Open Internet Explorer en blader naar

https://www.microsoft.com.Selecteer OK>Sluiten in de beveiligingswaarschuwingen van Internet Explorer.

Als het goed is, ziet u nu de startpagina van Microsoft.

Blader naar

https://www.google.com.De firewall moet dit blokkeren.

U hebt nu gecontroleerd of de firewalltoepassingsregel werkt:

- Kunt u bladeren naar de enige toegestane FQDN, maar niet naar andere.

De netwerkregel testen

Test nu de netwerkregel.

Open vanuit Srv-Workload-01 een extern bureaublad naar het privé-IP-adres van Srv-Workload-02.

Een extern bureaublad moet verbinding maken met SRV-Workload-02.

U hebt nu gecontroleerd of de firewallnetwerkregel werkt:

- U kunt een extern bureaublad verbinden met een server die zich in een ander virtueel netwerk bevindt.

Resources opschonen

Wanneer u klaar bent met het testen van uw firewallresources, verwijdert u de resourcegroep fw-manager-rg om alle firewallgerelateerde resources te verwijderen.

Volgende stappen

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor