Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

U kunt een aangepaste DNS-server configureren en DNS-proxy inschakelen voor Azure Firewall. Configureer deze instellingen wanneer u de firewall implementeert of configureer deze later vanaf de pagina DNS-instellingen . Azure Firewall maakt standaard gebruik van Azure DNS en DNS-proxy is uitgeschakeld.

DNS-servers

Een DNS-server onderhoudt en zet domeinnamen om in IP-adressen. Azure Firewall maakt standaard gebruik van Azure DNS voor naamomzetting. Met de DNS-serverinstelling kunt u uw eigen DNS-servers configureren voor Azure Firewall-naamomzetting. U kunt één server of meerdere servers configureren. Als u meerdere DNS-servers configureert, wordt de gebruikte server willekeurig gekozen. U kunt maximaal 15 DNS-servers configureren in Aangepaste DNS.

Opmerking

Voor exemplaren van Azure Firewall die worden beheerd met behulp van Azure Firewall Manager, worden de DNS-instellingen geconfigureerd in het bijbehorende Azure Firewall-beleid.

Aangepaste DNS-servers configureren

- Selecteer DNS-instellingen onder Azure Firewall-instellingen.

- Onder DNS-servers kunt u bestaande DNS-servers typen of toevoegen die eerder in uw virtuele netwerk zijn opgegeven.

- Selecteer de optie Toepassen.

De firewall stuurt nu DNS-verkeer door naar de opgegeven DNS-servers voor naamomzetting.

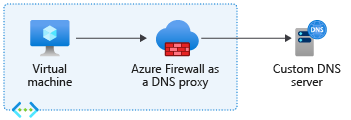

DNS-proxy

U kunt Azure Firewall configureren om te fungeren als een DNS-proxy. Een DNS-proxy is een intermediair voor DNS-aanvragen van virtuele clientmachines naar een DNS-server.

Als u FQDN-filtering (Fully Qualified Domain Name) wilt inschakelen in netwerkregels, schakelt u DNS-proxy in en werkt u de configuratie van de virtuele machine bij om de firewall als EEN DNS-proxy te gebruiken.

Als u FQDN-filtering inschakelt in netwerkregels, maar geen virtuele clientmachines configureert om de Azure Firewall als dns-proxy te gebruiken, kunnen DNS-aanvragen van deze clients op verschillende tijdstippen worden omgezet of andere resultaten retourneren dan die worden gezien door de Azure Firewall. Als u wilt zorgen voor consistente DNS-omzetting en FQDN-filtering, configureert u virtuele clientmachines om Azure Firewall als hun DNS-proxy te gebruiken. Deze installatie zorgt ervoor dat alle DNS-aanvragen via de firewall worden doorgegeven, waardoor inconsistenties worden voorkomen.

Wanneer Azure Firewall een DNS-proxy is, zijn er twee typen cachefuncties mogelijk:

Positieve cache: DNS-omzetting is geslaagd. De firewall slaat deze antwoorden in de cache op volgens de TTL (time to live) in het antwoord tot maximaal 1 uur.

Negatieve cache: DNS-resolutie resulteert in geen antwoord of geen resolutie. De firewall slaat deze antwoorden in de cache op volgens de TTL in het antwoord, tot maximaal 30 minuten.

De DNS-proxy slaat alle opgeloste IP-adressen van FQDN's op in netwerkregels. Als best practice kunt u FQDN's gebruiken die worden omgezet in één IP-adres.

Overname van beleid

Dns-instellingen voor beleid die zijn toegepast op een zelfstandige firewall overschrijven de DNS-instellingen van de zelfstandige firewall. Een kindbeleid neemt alle DNS-instellingen van het ouderbeleid over, maar kan het ouderbeleid overschrijven.

Als u bijvoorbeeld FQDN's in de netwerkregel wilt gebruiken, moet de DNS-proxy zijn ingeschakeld. Maar als een bovenliggend beleid geen DNS-proxy heeft ingeschakeld, ondersteunt het onderliggende beleid FQDN's in netwerkregels alleen als u deze instelling lokaal overschrijft.

DNS-proxyconfiguratie

Voor de DNS-proxyconfiguratie zijn drie stappen vereist:

- Schakel de DNS-proxy in de DNS-instellingen van Azure Firewall in.

- Configureer eventueel uw aangepaste DNS-server of gebruik de opgegeven standaardwaarde.

- Configureer het privé-IP-adres van Azure Firewall als een aangepast DNS-adres in de DNS-serverinstellingen van uw virtuele netwerk om DNS-verkeer naar de Azure Firewall te leiden.

Opmerking

Als u een aangepaste DNS-server gebruikt, selecteert u een IP-adres in uw virtuele netwerk dat geen deel uitmaakt van het Azure Firewall-subnet.

Als u dns-proxy wilt configureren, moet u de instelling voor dns-servers voor het virtuele netwerk configureren voor het gebruik van het privé-IP-adres van de firewall. Schakel vervolgens de DNS-proxy in de DNS-instellingen van Azure Firewall in.

DNS-servers voor virtueel netwerk configureren

- Selecteer het virtuele netwerk waar het DNS-verkeer wordt gerouteerd via het Azure Firewall-exemplaar.

- Selecteer onder Instellingen de optie DNS-servers.

- Selecteer onder DNS-servers de optie Aangepast.

- Voer het privé-IP-adres van de firewall in.

- Selecteer Opslaan.

- Start de VIRTUELE machines die zijn verbonden met het virtuele netwerk opnieuw op, zodat ze de nieuwe DNS-serverinstellingen krijgen toegewezen. VM's blijven hun huidige DNS-instellingen gebruiken totdat ze opnieuw worden opgestart.

DNS-proxy inschakelen

- Selecteer uw Azure Firewall-exemplaar.

- Selecteer DNS onder Instellingen.

- Selecteer Ingeschakeld voor DNS-instellingen.

- DNS-proxy is standaard uitgeschakeld. Wanneer deze instelling is ingeschakeld, luistert de firewall op poort 53 en stuurt de DNS-aanvragen door naar de geconfigureerde DNS-servers.

- Controleer de configuratie van de DNS-servers om ervoor te zorgen dat de instellingen geschikt zijn voor uw omgeving.

- Selecteer Opslaan.

Hoge beschikbaarheids-failover

DNS-proxy heeft een failovermechanisme dat stopt met het gebruik van een gedetecteerde beschadigde server en een andere DNS-server gebruikt die beschikbaar is.

Als alle DNS-servers niet beschikbaar zijn, is er geen terugval naar een andere DNS-server.

Gezondheidscontroles

DNS-proxy voert controlecyclussen van vijf seconden uit zolang de upstream-servers rapporteren als ongezond. De statuscontroles zijn een recursieve DNS-query naar de hoofdnaamserver. Zodra een upstream-server als in orde wordt beschouwd, stopt de firewall de statuscontroles tot de volgende fout. Wanneer een goede proxy een fout retourneert, selecteert de firewall een andere DNS-server in de lijst.

Azure Firewall met privé-DNS-zones van Azure

Azure Firewall ondersteunt integratie met Privé-DNS-zones van Azure, zodat deze privédomeinnamen kan omzetten. Wanneer u een privé-DNS-zone koppelt aan het virtuele netwerk waar Azure Firewall is geïmplementeerd, kan de firewall namen omzetten die in die zone zijn gedefinieerd.

Opmerking

Deze integratie is van toepassing op naamomzetting die door Azure Firewall zelf wordt uitgevoerd (bijvoorbeeld wanneer de firewall FQDN's in netwerkregels of toepassingsregels oplost). DNS-query's van downstreamclients die naar de DNS-proxy van Azure Firewall worden verzonden, worden niet omgezet met behulp van privé-DNS-zones van Azure, tenzij de geconfigureerde upstream-DNS-server ook toegang heeft tot deze zones. De DNS-proxy stuurt eenvoudig clientquery's door naar de geconfigureerde upstreamservers en voegt geen resultaten van Azure DNS samen.

Belangrijk

Vermijd het maken van DNS-records in privé-DNS-zones die standaarddomeinen van Microsoft overschrijven. Als u deze domeinen overschrijft, kan Azure Firewall voorkomen dat kritieke eindpunten worden opgelost, waardoor beheerverkeer kan worden onderbroken en functies zoals logboekregistratie, bewaking en updates mislukken.

Hier volgt een niet-uitputtende lijst met domeinen in eigendom van Microsoft die niet moeten worden overschreven, omdat Azure Firewall-beheerverkeer mogelijk toegang tot deze domeinen vereist:

azclient.msazure.comcloudapp.netcore.windows.netlogin.microsoftonline.commicrosoft.commsidentity.comtrafficmanager.netvault.azure.netwindows.netmanagement.azure.comtable.core.windows.netstore.core.windows.netazure-api.netmicrosoftmetrics.comtime.windows.comservicebus.windows.netblob.storage.azure.netblob.core.windows.netarm-msedge.netcloudapp.azure.commonitoring.core.windows.net

Azure Firewall-beheerverkeer vereist bijvoorbeeld toegang tot opslagaccounts met behulp van het domein blob.core.windows.net. Als u een privé-DNS-zone maakt en *.blob.core.windows.net deze koppelt aan het virtuele netwerk van de firewall, overschrijft u de standaard-DNS-resolutie en verstoort u essentiële firewallbewerkingen. U kunt dit probleem voorkomen door het standaarddomein niet te overschrijven. Maak in plaats daarvan een privé-DNS-zone voor een uniek subdomein, zoals *.<unique-domain-name>.blob.core.windows.net.

Als u wilt voorkomen dat privé-DNS-zones van invloed zijn op Azure Firewall, implementeert u de services waarvoor privé-DNS-zones in een afzonderlijk virtueel netwerk zijn vereist. Op deze manier zijn privé-DNS-zones alleen gekoppeld aan het virtuele servicenetwerk en hebben geen invloed op DNS-omzetting voor Azure Firewall.