Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

U kunt een Azure Firewall integreren in een virtueel netwerk met een openbare of interne Azure Standard Load Balancer.

Het voorkeursontwerp is het gebruik van een interne load balancer met uw Azure Firewall, omdat dit de installatie vereenvoudigt. Als u al een openbare load balancer hebt geïmplementeerd en deze wilt blijven gebruiken, moet u rekening houden met mogelijke asymmetrische routeringsproblemen die de functionaliteit kunnen verstoren.

Meer informatie over Azure Load Balancer, zie Wat is Azure Load Balancer?

Openbare verdeler

Wanneer u een openbare load balancer gebruikt, implementeert u de load balancer met een openbaar front-end-IP-adres.

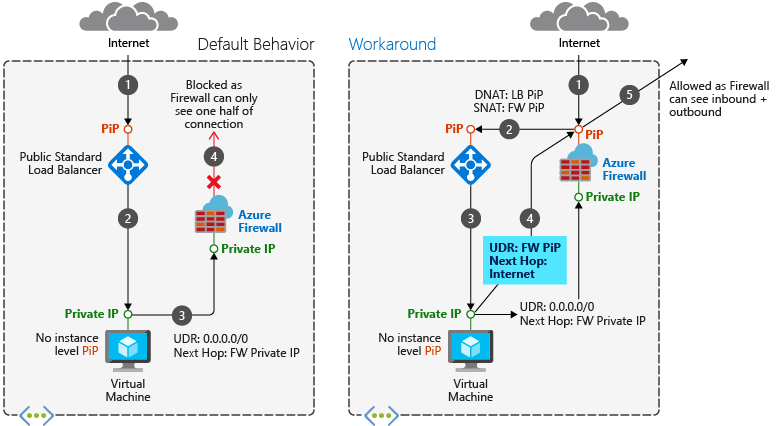

Asymmetrische routering

Asymmetrische routering vindt plaats wanneer een pakket één pad naar de bestemming neemt en een ander pad neemt wanneer u terugkeert naar de bron. Dit probleem treedt op wanneer een subnet een standaardroute heeft naar het privé-IP-adres van de firewall en u een publieke load balancer gebruikt. In dit geval komt het binnenkomende load balancer-verkeer via het openbare IP-adres, maar het retourpad gaat via het privé-IP-adres van de firewall. Omdat de firewall stateful is, wordt het geretourneerde pakket verwijderd omdat de firewall zich niet bewust is van een dergelijke tot stand gebrachte sessie.

Het routeringsprobleem oplossen

Scenario 1: Azure Firewall zonder NAT Gateway

Wanneer u een Azure Firewall in een subnet implementeert, moet u een standaardroute voor het subnet maken. Met deze route worden pakketten doorgestuurd via het privé-IP-adres van de firewall op het AzureFirewallSubnet. Zie Azure Firewall implementeren en configureren met behulp van Azure Portal voor gedetailleerde stappen. Wanneer u de firewall integreert in uw load balancer-scenario, moet u ervoor zorgen dat uw internetverkeer via het openbare IP-adres van de firewall binnenkomt. De firewall past zijn regels toe en NAT van de pakketten naar het openbare IP-adres van de load balancer. Het probleem doet zich voor wanneer pakketten binnenkomen bij het openbare IP-adres van de firewall, maar worden geretourneerd via het privé-IP-adres (met behulp van de standaardroute).

Als u asymmetrische routering wilt voorkomen, voegt u een specifieke route toe voor het openbare IP-adres van de firewall. Pakketten die zijn bedoeld voor het openbare IP-adres van de firewall worden doorgestuurd via internet, waarbij de standaardroute naar het privé-IP-adres van de firewall wordt overgeslagen.

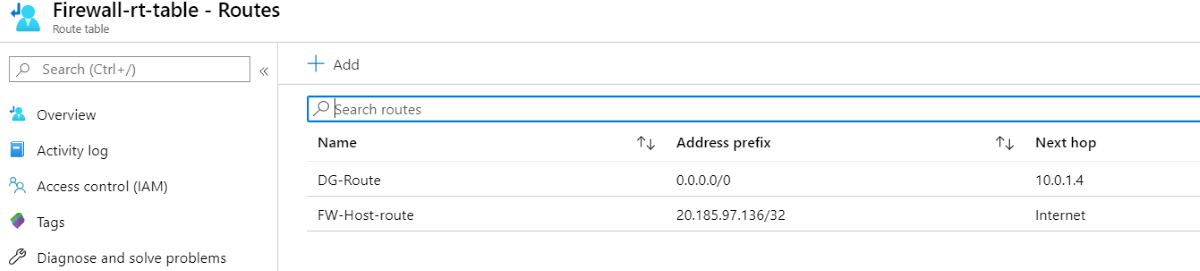

Voorbeeld van routetabel

In de volgende routetabel ziet u bijvoorbeeld routes voor een firewall met een openbaar IP-adres van 203.0.113.136 en een privé-IP-adres van 10.0.1.4.

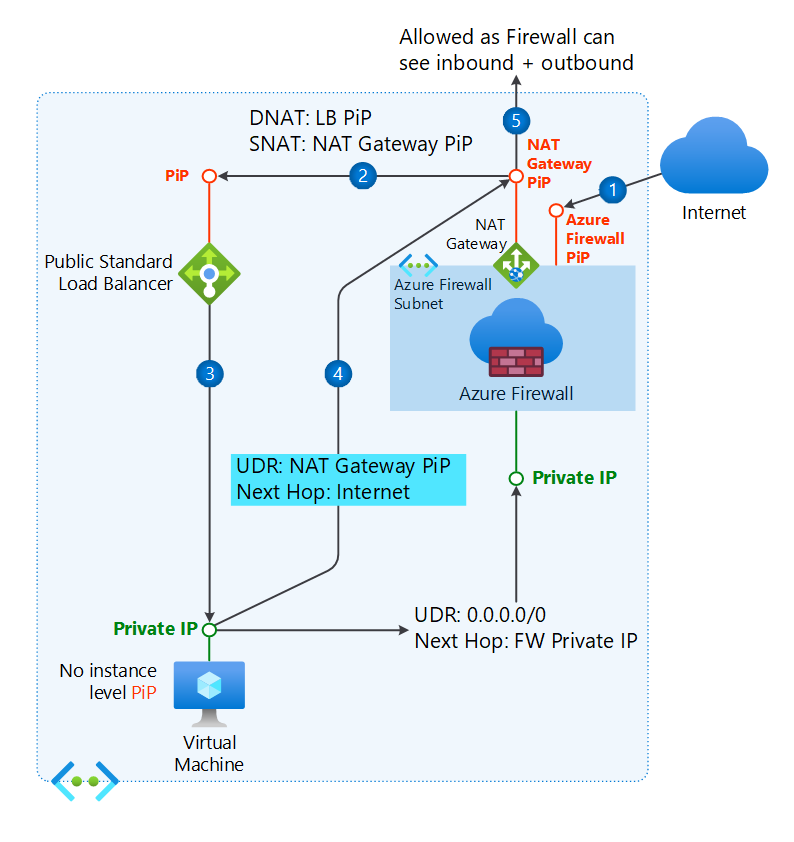

Scenario 2: Azure Firewall met NAT Gateway

In sommige scenario's kunt u een NAT-gateway configureren in het Azure Firewall-subnet om poortbeperkingen van SNAT (Source Network Address Translation) voor uitgaande connectiviteit te overwinnen. In deze gevallen werkt de routeconfiguratie in Scenario 1 niet omdat het openbare IP-adres van de NAT-gateway voorrang heeft op het openbare IP-adres van de Azure Firewall.

Zie Integratie van NAT Gateway met Azure Firewall voor meer informatie.

Wanneer een NAT-gateway is gekoppeld aan het Azure Firewall-subnet, komt binnenkomend verkeer van internet terecht op het openbare IP-adres van de Azure Firewall. De Azure Firewall wijzigt vervolgens (SNAT) het bron-IP-adres in het openbare IP-adres van de NAT-gateway voordat u het verkeer doorstuurt naar het openbare IP-adres van de load balancer.

Zonder een NAT-gateway wijzigt de Azure Firewall het bron-IP-adres in een eigen openbaar IP-adres voordat het verkeer wordt doorgestuurd naar het openbare IP-adres van de load balancer.

Belangrijk

Sta het openbare IP-adres of openbare voorvoegsels van de NAT-gateway toe in de NSG-regels (Network Security Group) die zijn gekoppeld aan het bronsubnet (AKS/VM).

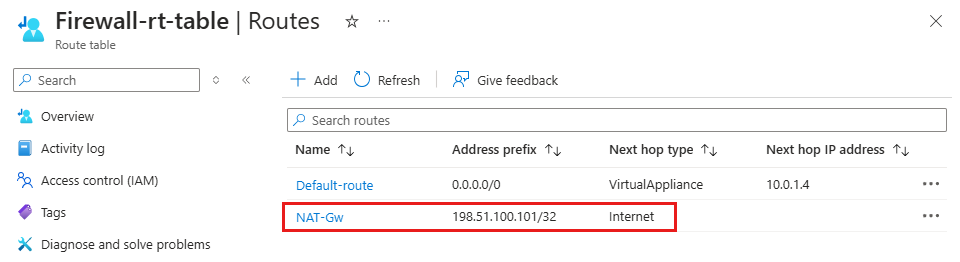

Voorbeeld van routetabel met NAT Gateway

U moet een route voor het retourpad toevoegen om het openbare IP-adres van de NAT-gateway te gebruiken in plaats van het openbare IP-adres van Azure Firewall met internet als de volgende hop.

In de volgende routetabel ziet u bijvoorbeeld routes voor een NAT-gateway met een openbaar IP-adres van 198.51.100.101 en een firewall met een privé-IP-adres van 10.0.1.4.

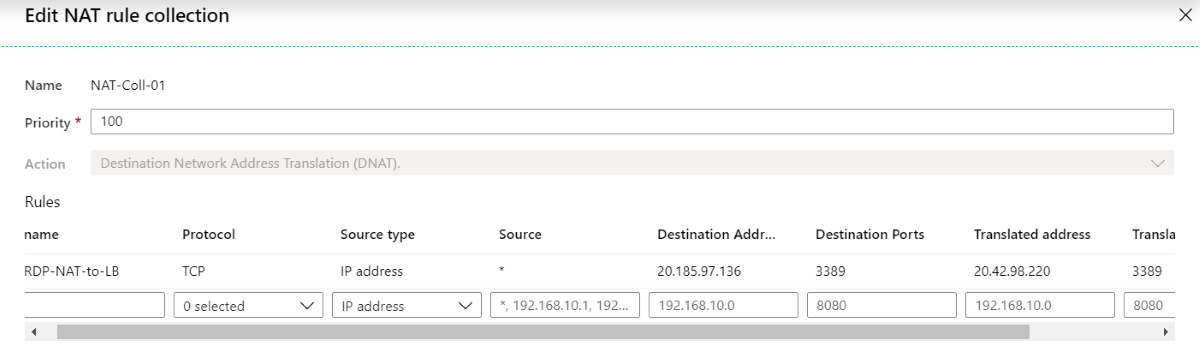

Voorbeeld van NAT-regel

In beide scenario's vertaalt een NAT-regel RDP-verkeer (Remote Desktop Protocol) van het openbare IP-adres van de firewall (203.0.113.136) naar het openbare IP-adres van de load balancer (203.0.113.220):

Gezondheidsonderzoeken

Vergeet niet om een webservice uit te voeren op de hosts in de load balancer-pool als u TCP-statustests (Transport Control Protocol) gebruikt op poort 80 of HTTP/HTTPS-tests.

Interne verdelingsschakelaar

Een interne load balancer wordt geïmplementeerd met een privé-front-end-IP-adres.

Dit scenario heeft geen problemen met asymmetrische routering. Binnenkomende pakketten komen aan bij het openbare IP-adres van de firewall, worden omgezet in het privé-IP-adres van de load balancer en keer terug naar het privé-IP-adres van de firewall met hetzelfde pad.

Implementeer dit scenario op dezelfde manier als het scenario van de openbare load balancer, maar zonder dat u de hostroute van het openbare IP-adres van de firewall nodig hebt.

Virtuele machines in de back-endpool kunnen uitgaande internetverbinding hebben via de Azure Firewall. Configureer een door de gebruiker gedefinieerde route op het subnet van de virtuele machine met de firewall als de volgende hop.

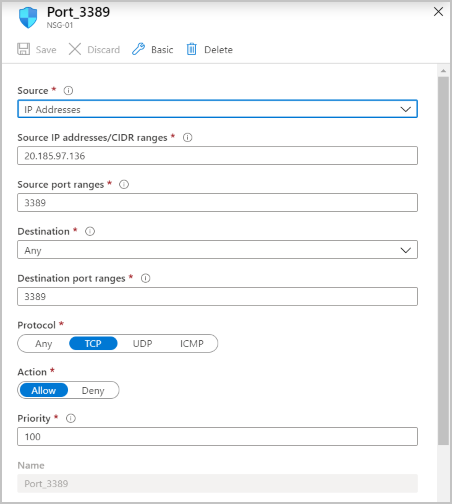

Extra beveiliging

Gebruik netwerkbeveiligingsgroepen (NSG's) om de beveiliging van uw scenario met gelijke taakverdeling verder te verbeteren.

Maak bijvoorbeeld een NSG in het back-endsubnet waar de virtuele machines met gelijke taakverdeling zich bevinden. Inkomend verkeer dat afkomstig is van het openbare IP-adres en de poort van de firewall toestaan. Als een NAT-gateway is gekoppeld aan het Azure Firewall-subnet, staat u binnenkomend verkeer toe dat afkomstig is van het openbare IP-adres en de poort van de NAT-gateway.

Zie Beveiligingsgroepen voor meer informatie over NSG's.

Volgende stappen

- Meer informatie over het implementeren en configureren van een Azure Firewall.