Een site maken met behulp van Azure Portal

Privénetwerken van Azure 5G Core voor privénetwerken zijn onder andere een of meer sites. Elke site vertegenwoordigt een fysieke bedrijfslocatie (bijvoorbeeld de chicagofactory van Contoso Corporation) die een Azure Stack Edge-apparaat bevat dat als host fungeert voor een pakketkernexemplaren. In deze handleiding leert u hoe u een site maakt in uw privé-mobiele netwerk met behulp van Azure Portal.

Vereisten

- Voer de stappen uit in Voltooi de vereiste taken voor het implementeren van een privé mobiel netwerk voor uw nieuwe site.

- Verzamel alle informatie in Verzamel de vereiste informatie voor een site.

- Raadpleeg de releaseopmerkingen voor de huidige versie van pakketkern en of deze wordt ondersteund door de versie waarop uw Azure Stack Edge (ASE) momenteel wordt uitgevoerd. Als uw ASE-versie niet compatibel is met de nieuwste pakketkern, werkt u uw GPU van Azure Stack Edge Pro bij.

- Zorg ervoor dat u zich kunt aanmelden bij Azure Portal met behulp van een account met toegang tot het actieve abonnement dat u hebt gebruikt om uw privé-mobiele netwerk te maken. Dit account moet de ingebouwde rol Inzender of Eigenaar hebben voor het abonnementsbereik.

- Als de nieuwe site 4G-gebruikersapparatuur (UE's) ondersteunt, moet u een netwerksegment met de SST-waarde (slice/service type) van 1 en een lege segment-differentiator (SD) hebben gemaakt.

De resource voor de mobiele netwerksite maken

In deze stap maakt u de resource van de mobiele netwerksite die de fysieke bedrijfslocatie van uw Azure Stack Edge-apparaat vertegenwoordigt. Hiermee wordt het pakketkernexemplaren gehost.

Meld u aan bij het Azure-portaal.

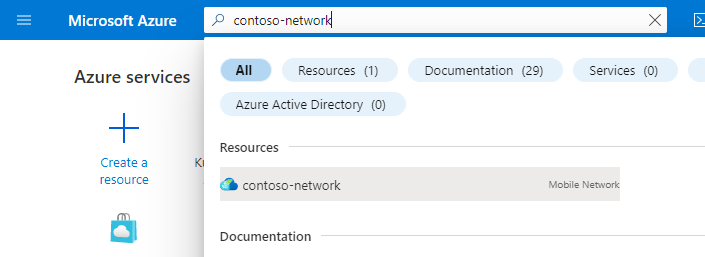

Zoek en selecteer de resource Mobiel netwerk die het privénetwerk vertegenwoordigt waaraan u een site wilt toevoegen.

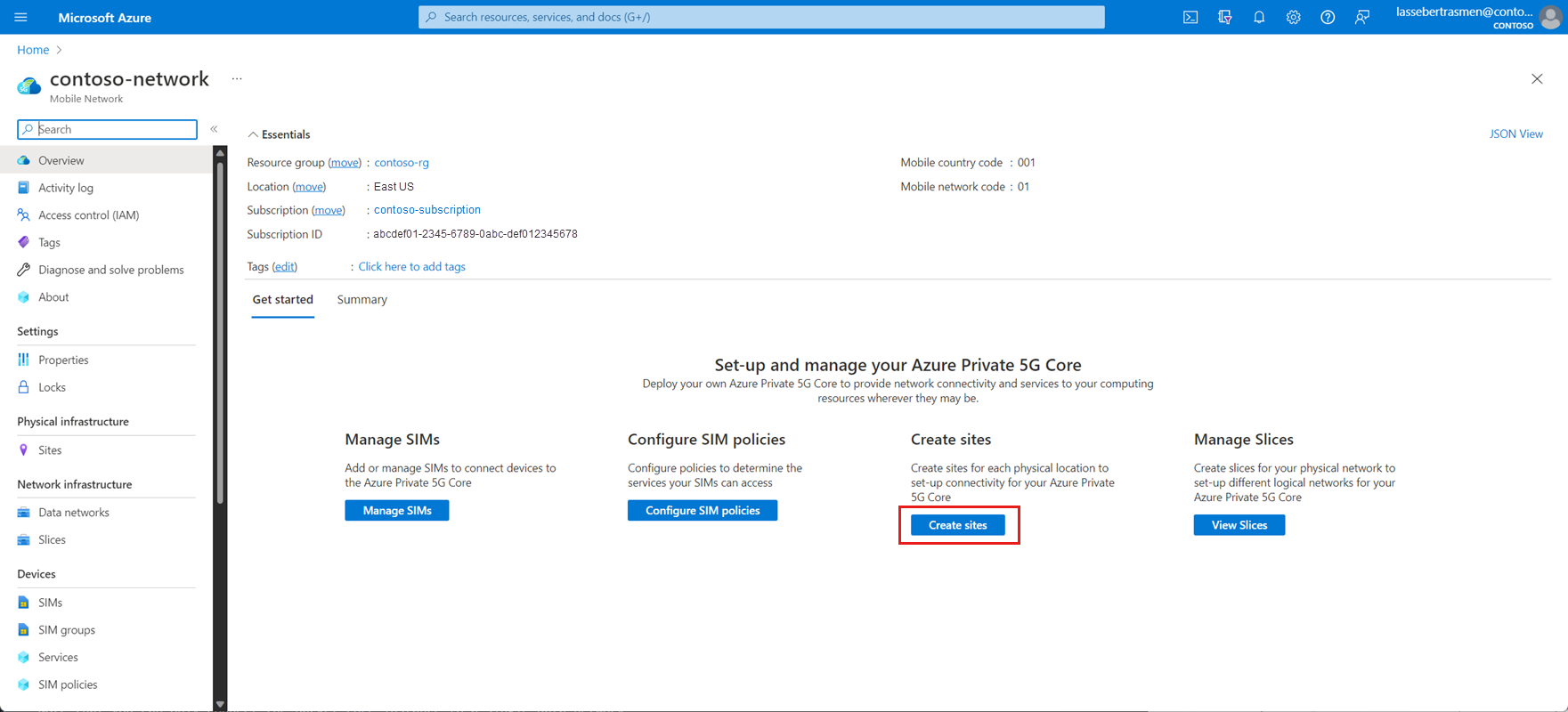

Selecteer Sites maken op het tabblad Aan de slag.

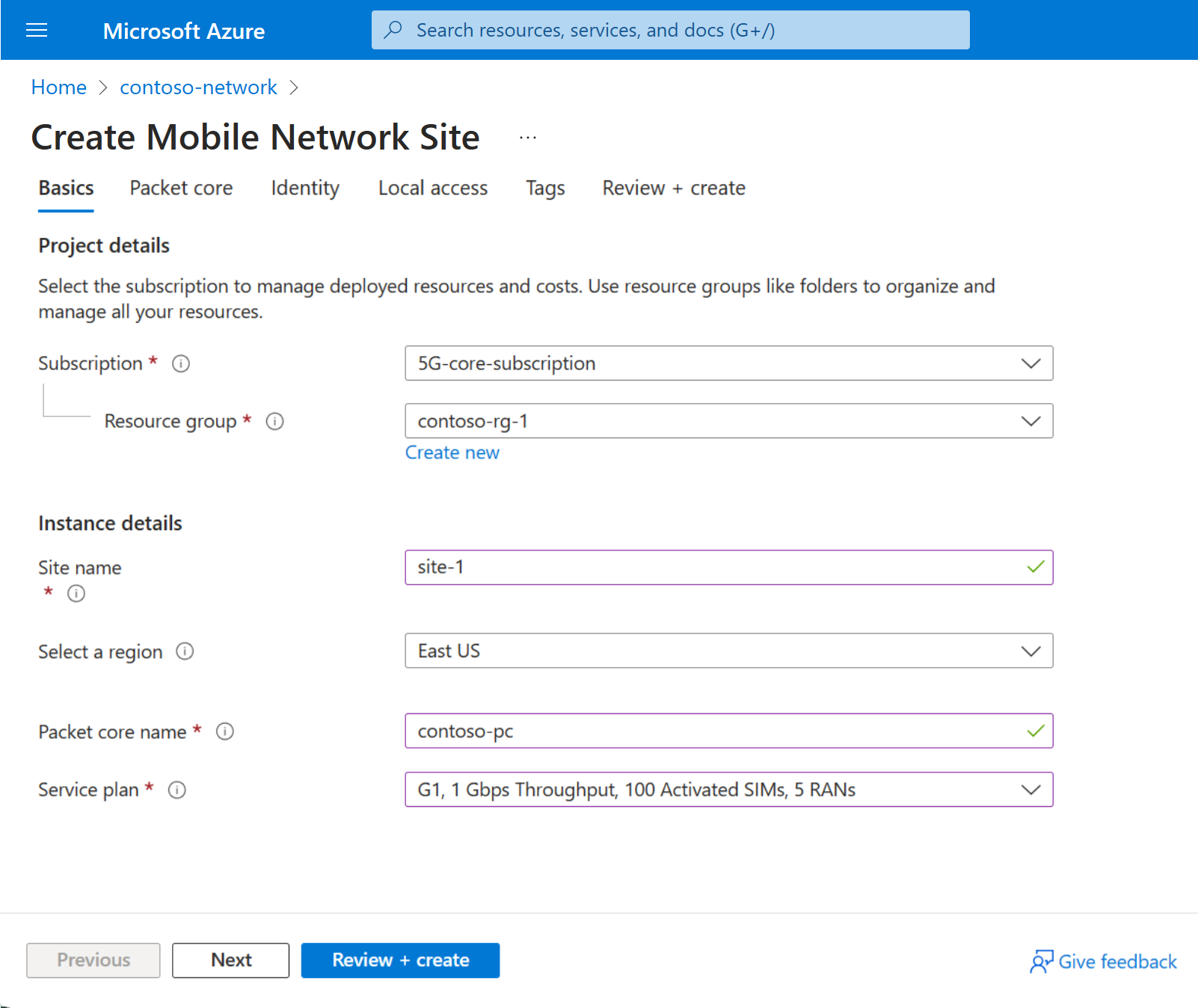

Gebruik de gegevens die u hebt verzameld in siteresourcewaarden verzamelen om de velden in te vullen op het tabblad Basisconfiguratie en selecteer vervolgens Volgende: Pakketkern>.

U ziet nu het tabblad Pakketkernconfiguratie . Stel de velden als volgt in:

Gebruik de informatie die u hebt verzameld in de configuratiewaarden voor pakketkernen verzamelen om het technologietype, het Azure Stack Edge-apparaat en de velden Aangepaste locatie in te vullen.

Geef voor een hoge beschikbaarheidsimplementatie het ASE-cluster met twee knooppunten op als het Azure Stack Edge-apparaat.

Selecteer de aanbevolen pakketkernversie in het veld Versie .

Notitie

Als er een waarschuwing wordt weergegeven over een incompatibiliteit tussen de geselecteerde pakketkernversie en de huidige Versie van Azure Stack Edge, moet u ASE eerst bijwerken. Selecteer ASE upgraden in de waarschuwingsprompt en volg de instructies in Uw Azure Stack Edge Pro GPU bijwerken. Zodra u klaar bent met het bijwerken van uw ASE, gaat u terug naar het begin van deze stap om de siteresource te maken.

Zorg ervoor dat AKS-HCI is geselecteerd in het veld Platform .

Indien nodig kunt u automatische backhauling van edge-netwerkfunctielogboeken naar Microsoft-ondersteuning uitschakelen met behulp van het selectievakje.

Gebruik de gegevens die u hebt verzameld in De waarden van het toegangsnetwerk verzamelen om de velden in de sectie Access-netwerk in te vullen.

Notitie

VIRTUEEL ASE N2-subnet en virtueel ASE N3-subnet (als deze site 5G UEs ondersteunt), ASE S1-MME virtueel subnet en virtueel ASE S1-U-subnet (als deze site 4G UEs ondersteunt) of ASEE Het virtuele subnet N2/S1-MME en het virtuele ASE N3/S1-U-subnet (als deze site ondersteuning biedt voor zowel 4G- als 5G-UE's) moeten overeenkomen met de bijbehorende namen van virtuele netwerken op poort 5 op uw Azure Stack Edge Pro GPU-apparaat.

Selecteer In de sectie Gekoppelde gegevensnetwerken de optie Gegevensnetwerk koppelen. Kies of u een bestaand gegevensnetwerk wilt gebruiken of een nieuw netwerk wilt maken en gebruik vervolgens de gegevens die u hebt verzameld in Gegevensnetwerkwaarden verzamelen om de velden in te vullen. Let op het volgende:

- Ase N6 virtueel subnet (als deze site 5G UEs ondersteunt), ASE SGi virtueel subnet (als deze site 4G UEs ondersteunt) of ASE N6/SGi virtueel subnet (als deze site gecombineerde 4G- en 5G-UE's ondersteunt) moet overeenkomen met de bijbehorende naam van het virtuele netwerk op poort 5 of 6 op uw Azure Stack Edge Pro-apparaat.

- Als u hebt besloten geen DNS-server te configureren, schakelt u het selectievakje DNS-adressen voor UE's opgeven uit .

- Als u hebt besloten om NAPT uitgeschakeld te houden, moet u ervoor zorgen dat u uw gegevensnetwerkrouter configureert met statische routes naar de UE-IP-adressen via het juiste IP-adres van de gebruikerslaag voor het bijbehorende gekoppelde gegevensnetwerk.

Zodra u klaar bent met het invullen van de velden, selecteert u Bijvoegen.

Gebruik de gegevens die u hebt verzameld in De waarden van het toegangsnetwerk verzamelen om de velden in de sectie Access-netwerk in te vullen.

Notitie

VIRTUEEL ASE N2-subnet en virtueel ASE N3-subnet (als deze site 5G UEs ondersteunt), ASE S1-MME virtueel subnet en virtueel ASE S1-U-subnet (als deze site 4G UEs ondersteunt) of ASEE N2/S1-MME virtueel subnet en ASE N3/S1-U virtueel subnet (als deze site ondersteuning biedt voor zowel 4G- als 5G-UE's) moeten overeenkomen met de bijbehorende namen van virtuele netwerken op poort 3 op uw Azure Stack Edge Pro-apparaat.

Als u hebt besloten dat u RADIUS-verificatie (Remote Authentication Dial-In User Service) wilt gebruiken, selecteert u Inschakelen in de sectie RADIUS-serverconfiguratie en gebruikt u de gegevens die u hebt verzameld in RADIUS-waarden verzamelen om de velden in te vullen.

Selecteer In de sectie Gekoppelde gegevensnetwerken de optie Gegevensnetwerk koppelen. Kies of u een bestaand gegevensnetwerk wilt gebruiken of een nieuw netwerk wilt maken en gebruik vervolgens de gegevens die u hebt verzameld in Gegevensnetwerkwaarden verzamelen om de velden in te vullen. Let op het volgende:

- Ase N6 virtueel subnet (als deze site 5G UEs ondersteunt), ASE SGi virtueel subnet (als deze site 4G UEs ondersteunt) of ASE N6/SGi virtueel subnet (als deze site gecombineerde 4G- en 5G-UEs ondersteunt) moet overeenkomen met de bijbehorende naam van het virtuele netwerk op poort 3 of 4 op uw Azure Stack Edge Pro-apparaat.

- Als u hebt besloten geen DNS-server te configureren, schakelt u het selectievakje DNS-adressen voor UE's opgeven uit .

- Als u hebt besloten om NAPT uitgeschakeld te houden, moet u ervoor zorgen dat u uw gegevensnetwerkrouter configureert met statische routes naar de UE-IP-adressen via het juiste IP-adres van de gebruikerslaag voor het bijbehorende gekoppelde gegevensnetwerk.

Zodra u klaar bent met het invullen van de velden, selecteert u Bijvoegen.

Herhaal de vorige stap voor elk extra gegevensnetwerk dat u wilt configureren.

Ga naar het tabblad Diagnostische gegevens . Als u UE Metric Monitoring wilt inschakelen, selecteert u Inschakelen in de vervolgkeuzelijst UE Metric Monitoring . Gebruik de gegevens die worden verzameld in Waarden voor het bijhouden van UE-gebruik verzamelen om de Azure Event Hub-naamruimte, de Event Hub-naam en de door de gebruiker toegewezen beheerde identiteit in te vullen.

Als u hebt besloten dat u diagnostische pakketverzameling wilt configureren of een door de gebruiker toegewezen beheerde identiteit wilt gebruiken voor een HTTPS-certificaat voor deze site, selecteert u Volgende: Identiteit >.

Als u hebt besloten geen diagnostische pakketverzameling te configureren of een door de gebruiker toegewezen beheerde identiteit te gebruiken voor HTTPS-certificaten voor deze site, kunt u deze stap overslaan.- Selecteer + Toevoegen om een door de gebruiker toegewezen beheerde identiteit te configureren.

- In het deelvenster Beheerde identiteit selecteren:

- Selecteer het abonnement in de vervolgkeuzelijst.

- Selecteer de beheerde identiteit in de vervolgkeuzelijst.

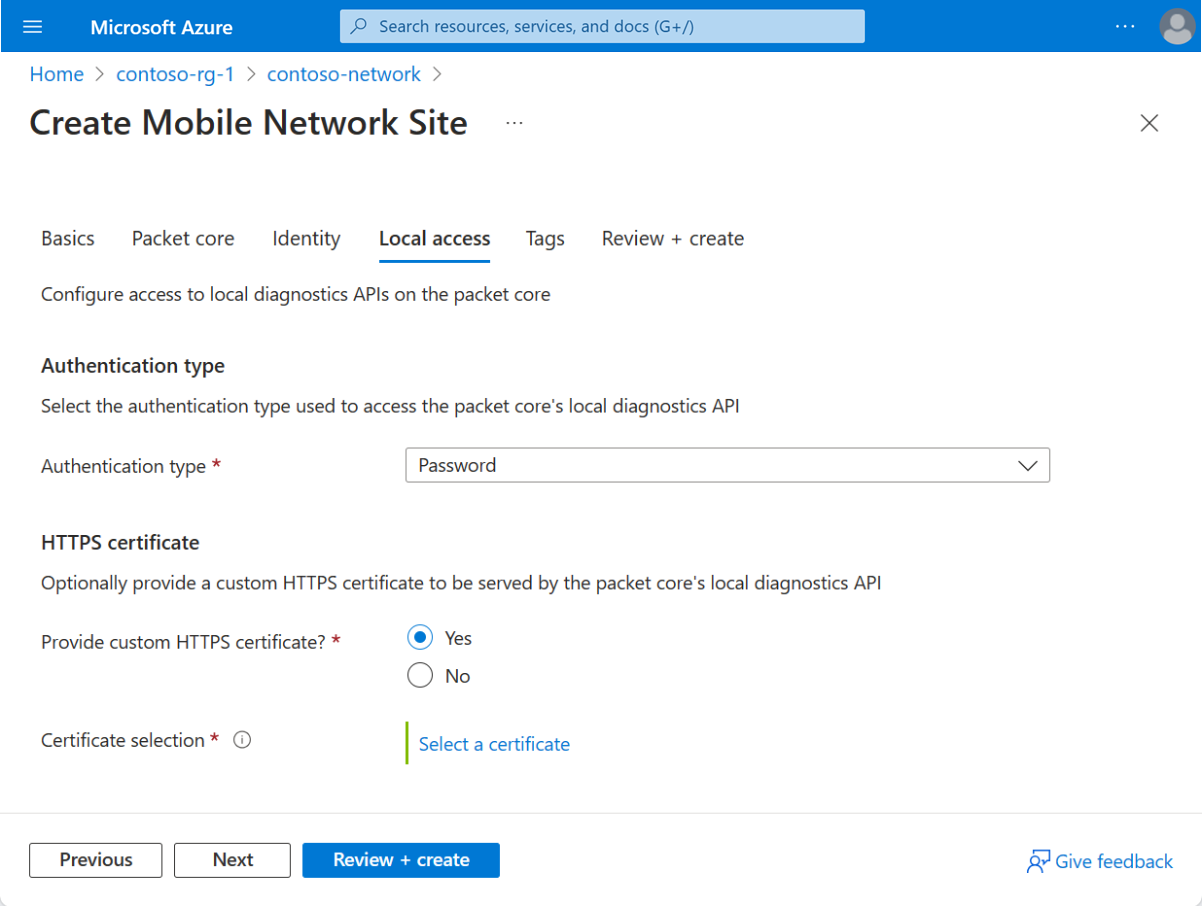

Als u hebt besloten dat u een aangepast HTTPS-certificaat wilt opgeven in Lokale bewakingswaarden verzamelen, selecteert u Volgende: Lokale toegang>. Als u in deze fase geen aangepast HTTPS-certificaat wilt opgeven, kunt u deze stap overslaan.

- Selecteer Ja onder Aangepast HTTPS-certificaat opgeven.

- Gebruik de gegevens die u hebt verzameld in Lokale bewakingswaarden verzamelen om een certificaat te selecteren.

Stel in de sectie Lokale toegang de velden als volgt in:

- Selecteer onder Verificatietype de verificatiemethode die u hebt gekozen in Kies de verificatiemethode voor lokale bewakingshulpprogramma's.

- Selecteer onder Aangepast HTTPS-certificaat opgeven Ja of Nee op basis van of u hebt besloten om een aangepast HTTPS-certificaat op te geven in Lokale bewakingswaarden verzamelen. Als u Ja hebt geselecteerd, gebruikt u de gegevens die u hebt verzameld in Lokale bewakingswaarden verzamelen om een certificaat te selecteren.

Selecteer Controleren + maken.

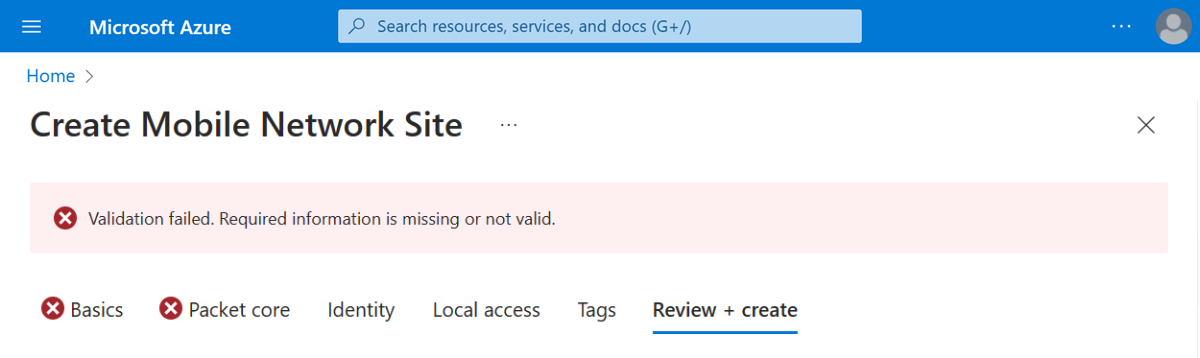

Azure valideert nu de configuratiewaarden die u hebt ingevoerd. Er wordt een bericht weergegeven waarin wordt aangegeven dat uw waarden zijn gevalideerd.

Als de validatie mislukt, ziet u een foutbericht en worden de tabbladen Configuratie met de ongeldige configuratie gemarkeerd met rode X-pictogrammen. Selecteer de gemarkeerde tabbladen en gebruik de foutberichten om ongeldige configuratie te corrigeren voordat u terugkeert naar het tabblad Controleren en maken .

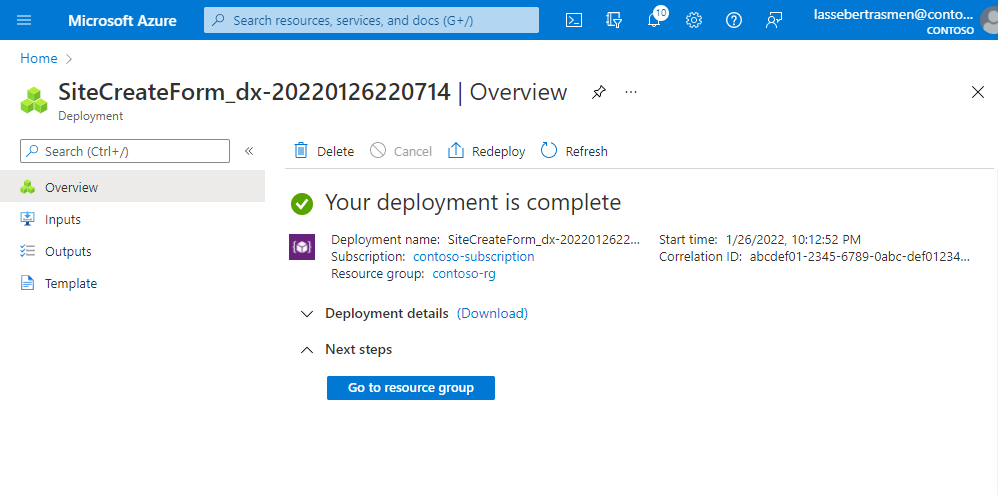

Zodra uw configuratie is gevalideerd, kunt u Maken selecteren om de site te maken. In Azure Portal wordt het volgende bevestigingsscherm weergegeven wanneer de site is gemaakt.

Selecteer Ga naar de resourcegroep en controleer of deze de volgende nieuwe resources bevat:

- Een resource voor een mobiele netwerksite die de site als geheel vertegenwoordigt.

- Een pakketkernbeheervlakresource die de besturingsvlakfunctie van het pakketkernexemplaren op de site vertegenwoordigt.

- Een pakketkerngegevensvlakresource die de gegevensvlakfunctie van het pakketkernexemplaren in de site vertegenwoordigt.

- Een of meer gegevensnetwerkresources die de gegevensnetwerken vertegenwoordigen (als u ervoor kiest om nieuwe gegevensnetwerken te maken).

- Een of meer gekoppelde gegevensnetwerkresources die configuratie bieden voor de verbinding van het pakketkernexemplaren met de gegevensnetwerken.

Als u extra pakketkernen aan de site wilt toewijzen, raadpleegt u Voor elke nieuwe pakketkernresource extra Pakketkernexemplaren maken voor een site met behulp van De Azure-portal.

Volgende stappen

Als u microsoft Entra-id wilt instellen voor lokale bewakingstoegang, volgt u de stappen in Microsoft Entra-id inschakelen voor lokale bewakingshulpprogramma's.

Als u dit nog niet hebt gedaan, moet u nu de configuratie van beleidsbeheer ontwerpen voor uw mobiele privénetwerk. Hiermee kunt u aanpassen hoe uw pakketkerninstanties QoS-kenmerken (Quality of Service) toepassen op verkeer. U kunt bepaalde stromen ook blokkeren of beperken. Zie Beleidsbeheer voor meer informatie over het ontwerpen van de configuratie van beleidsbeheer voor uw privé-mobiele netwerk.