Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

In dit artikel worden voorgestelde ontwerpen van Log Analytics-werkruimten voor organisaties beschreven met de volgende voorbeeldvereisten:

- Meerdere tenants en regio's, met vereisten voor Europese gegevenssoevereine

- Eén tenant met meerdere clouds

- Meerdere tenants, met meerdere regio's en gecentraliseerde beveiliging

Zie Een Log Analytics-werkruimtearchitectuur ontwerpen voor meer informatie.

Dit artikel maakt deel uit van de implementatiehandleiding voor Microsoft Sentinel.

Voorbeeld 1: meerdere tenants en regio's

Contoso Corporation is een multinational met het hoofdkantoor in Londen. Contoso heeft kantoren over de hele wereld, met belangrijke hubs in New York City en Tokio. Onlangs heeft Contoso hun productiviteitssuite gemigreerd naar Office 365, waarbij veel workloads zijn gemigreerd naar Azure.

Contoso-tenants

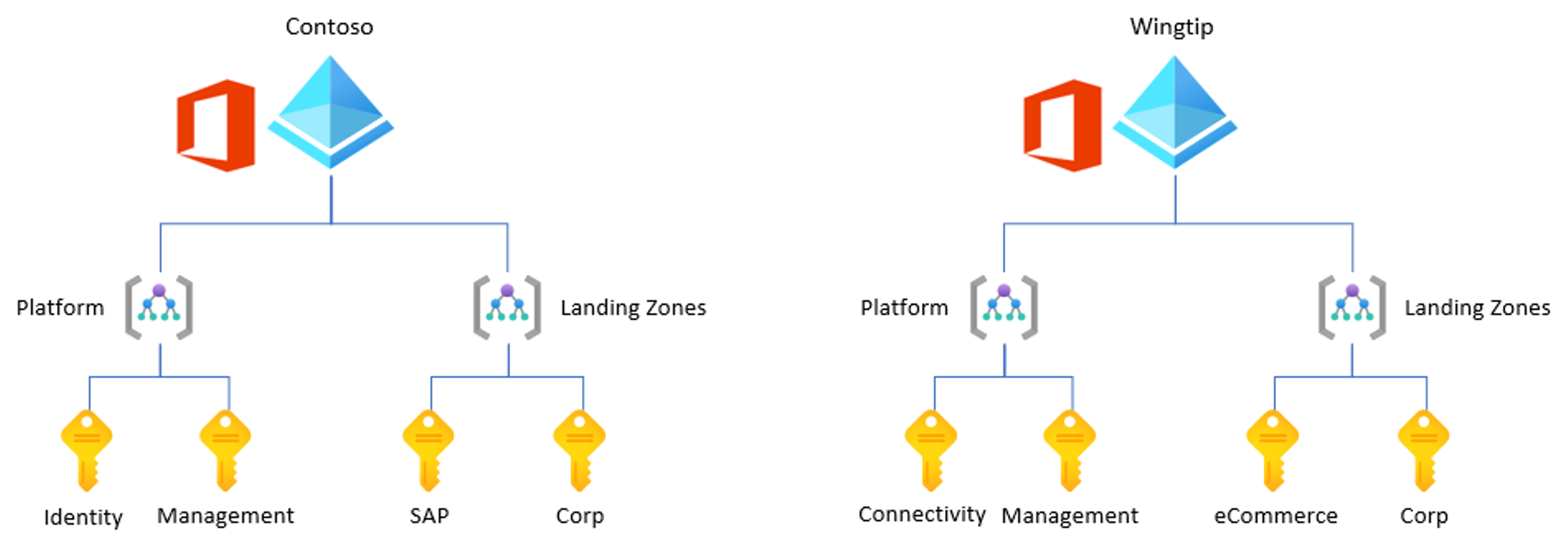

Vanwege een overname enkele jaren geleden heeft Contoso twee Microsoft Entra tenants: contoso.onmicrosoft.com en wingtip.onmicrosoft.com. Elke tenant heeft een eigen Office 365-exemplaar en meerdere Azure-abonnementen, zoals wordt weergegeven in de volgende afbeelding:

Contoso-naleving en regionale implementatie

Contoso heeft momenteel Azure resources die worden gehost in drie verschillende regio's: VS - oost, EU - noord en Japan - west, en strikte vereiste om alle gegevens die in Europa worden gegenereerd binnen Europese regio's te houden.

Beide Microsoft Entra tenants van Contoso hebben resources in alle drie de regio's: VS - oost, EU - noord en Japan - west

Contoso-resourcetypen en -verzamelingsvereisten

Contoso moet gebeurtenissen uit de volgende gegevensbronnen verzamelen:

- Office 365

- aanmeldings- en auditlogboeken Microsoft Entra

- Azure-activiteit

- Windows-beveiliging gebeurtenissen van zowel on-premises als Azure VM-bronnen

- Syslog, van zowel on-premises als Azure VM-bronnen

- CEF, van meerdere on-premises netwerkapparaten, zoals Palo Alto, Cisco ASA en Cisco Meraki

- Meerdere Azure PaaS-resources, zoals Azure Firewall, AKS, Key Vault, Azure Storage en Azure SQL

- Cisco Umbrella

Azure VM's bevinden zich voornamelijk in de regio EU - noord, met slechts enkele in VS - oost en Japan - west. Contoso gebruikt Microsoft Defender voor servers op al hun Azure VM's.

Contoso verwacht ongeveer 300 GB/dag uit al hun gegevensbronnen op te nemen.

Toegangsvereisten voor Contoso

De Azure-omgeving van Contoso heeft al één bestaande Log Analytics-werkruimte die door het Operations-team wordt gebruikt om de infrastructuur te bewaken. Deze werkruimte bevindt zich in Contoso Microsoft Entra tenant, in de regio EU - noord en wordt gebruikt voor het verzamelen van logboeken van Azure VM's in alle regio's. Ze nemen momenteel ongeveer 50 GB/dag op.

Het Contoso Operations-team moet toegang hebben tot alle logboeken die ze momenteel in de werkruimte hebben, waaronder verschillende gegevenstypen die niet nodig zijn voor de SOC, zoals Perf, InsightsMetrics, ContainerLog en meer. Het Operations-team mag geen toegang hebben tot de nieuwe logboeken die worden verzameld in Microsoft Sentinel.

Oplossing van Contoso

De oplossing van Constoso omvat de volgende overwegingen:

- Contoso heeft al een bestaande werkruimte en ze willen verkennen om Microsoft Sentinel in diezelfde werkruimte in te schakelen.

- Contoso heeft wettelijke vereisten, dus er moet ten minste één Log Analytics-werkruimte zijn ingeschakeld voor Microsoft Sentinel in Europa.

- De meeste VM's van Contoso zijn de regio EU - noord, waar ze al een werkruimte hebben. Daarom zijn de bandbreedtekosten in dit geval geen probleem.

- Contoso heeft twee verschillende Microsoft Entra tenants en verzamelt gegevensbronnen op tenantniveau, zoals Office 365 en Microsoft Entra aanmeldings- en auditlogboeken, en we hebben ten minste één werkruimte per tenant nodig.

- Contoso moet niet-SOC-gegevens verzamelen, hoewel er geen overlap is tussen SOC- en niet-SOC-gegevens. Bovendien zijn SOC-gegevens goed voor ongeveer 250 GB per dag, dus ze moeten afzonderlijke werkruimten gebruiken om kostenefficiëntie te realiseren.

- Contoso heeft één SOC-team dat Microsoft Sentinel gebruikt, dus er is geen extra scheiding nodig.

- Alle leden van het SOC-team van Contoso hebben toegang tot alle gegevens, dus er is geen extra scheiding nodig.

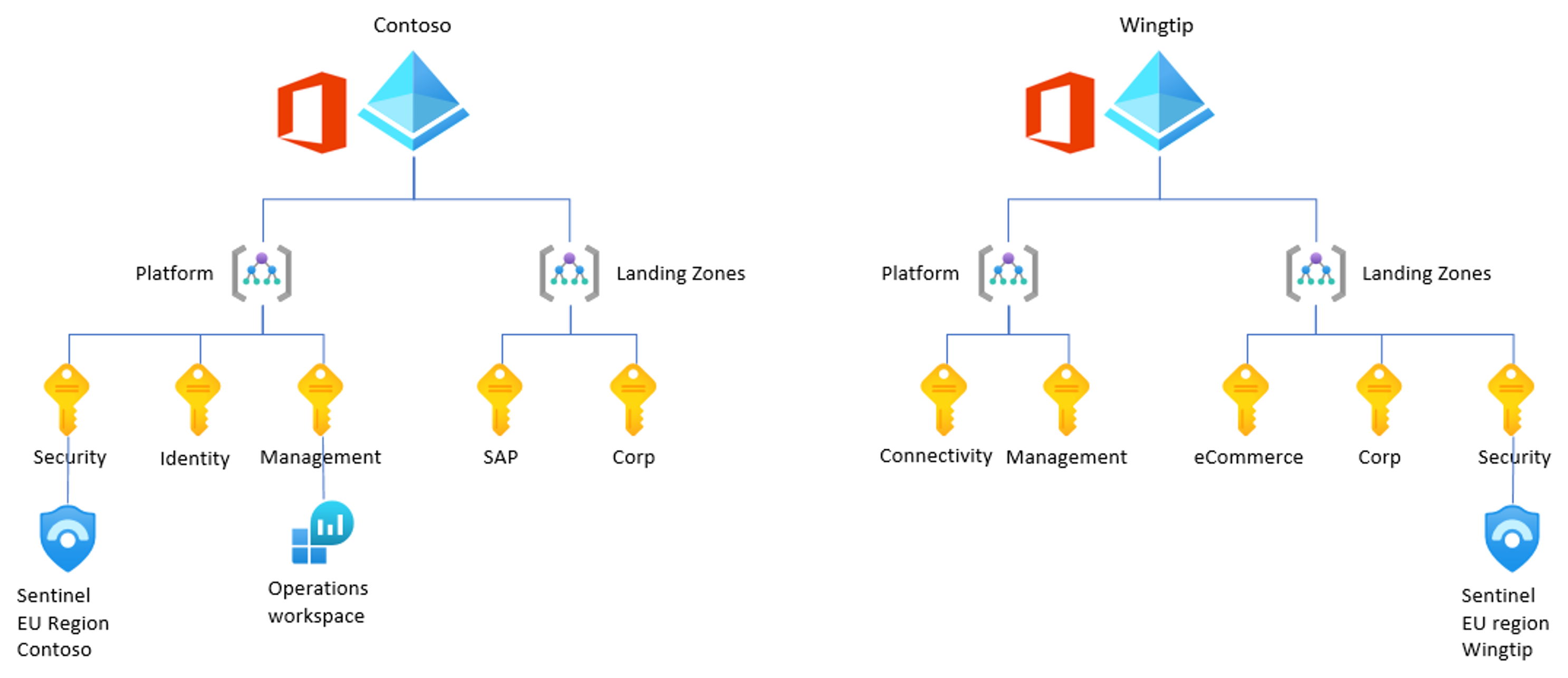

Het resulterende werkruimteontwerp voor Contoso wordt geïllustreerd in de volgende afbeelding:

De voorgestelde oplossing omvat:

- Een afzonderlijke Log Analytics-werkruimte voor het Contoso Operations-team. Deze werkruimte bevat alleen gegevens die niet nodig zijn voor het SOC-team van Contoso, zoals de tabellen Perf, InsightsMetrics of ContainerLog .

- Er zijn twee Log Analytics-werkruimten ingeschakeld voor Microsoft Sentinel, één in elke Microsoft Entra tenant, om gegevens op te nemen uit Office 365, Azure Activity, Microsoft Entra ID en alle Azure PaaS-services.

- Alle andere gegevens, afkomstig van on-premises gegevensbronnen, kunnen worden gerouteerd naar een van de twee werkruimten.

Voorbeeld 2: Één tenant met meerdere clouds

Fabrikam is een organisatie met het hoofdkantoor in New York City en kantoren rondom de Verenigde Staten. Fabrikam begint met hun cloudtraject en moet nog steeds hun eerste Azure landingszone implementeren en hun eerste workloads migreren. Fabrikam heeft al enkele workloads op AWS, die ze willen bewaken met behulp van Microsoft Sentinel.

Tenancyvereisten voor Fabrikam

Fabrikam heeft één Microsoft Entra tenant.

Fabrikam-naleving en regionale implementatie

Fabrikam heeft geen nalevingsvereisten. Fabrikam heeft resources in verschillende Azure regio's in de VS, maar bandbreedtekosten tussen regio's zijn geen groot probleem.

Resourcetypen en verzamelingsvereisten voor Fabrikam

Fabrikam moet gebeurtenissen uit de volgende gegevensbronnen verzamelen:

- aanmeldings- en auditlogboeken Microsoft Entra

- Azure-activiteit

- Beveiligingsgebeurtenissen, van zowel on-premises als Azure VM-bronnen

- Windows-gebeurtenissen, van zowel on-premises als Azure VM-bronnen

- Prestatiegegevens van zowel on-premises als Azure VM-bronnen

- AWS CloudTrail

- AKS-audit- en prestatielogboeken

Toegangsvereisten voor Fabrikam

Het Fabrikam Operations-team heeft toegang nodig tot:

- Beveiligingsgebeurtenissen en Windows-gebeurtenissen, van zowel on-premises als Azure VM-bronnen

- Prestatiegegevens van zowel on-premises als Azure VM-bronnen

- AKS-prestaties (Container Insights) en auditlogboeken

- Alle Azure activiteitsgegevens

Het Fabrikam SOC-team heeft toegang nodig tot:

- aanmeldings- en auditlogboeken Microsoft Entra

- Alle Azure activiteitsgegevens

- Beveiligingsgebeurtenissen van zowel on-premises als Azure VM-bronnen

- AWS CloudTrail-logboeken

- AKS-auditlogboeken

- De volledige Microsoft Sentinel portal

De oplossing van Fabrikam

De oplossing van Fabrikam omvat de volgende overwegingen:

Fabrikam heeft geen bestaande werkruimte, dus ze hebben automatisch een nieuwe werkruimte nodig.

Fabrikam heeft geen wettelijke vereisten die vereisen dat ze gegevens gescheiden houden.

Fabrikam heeft een omgeving met één tenant en heeft geen afzonderlijke werkruimten per tenant nodig.

Fabrikam heeft echter afzonderlijke werkruimten nodig voor hun SOC- en Operations-teams.

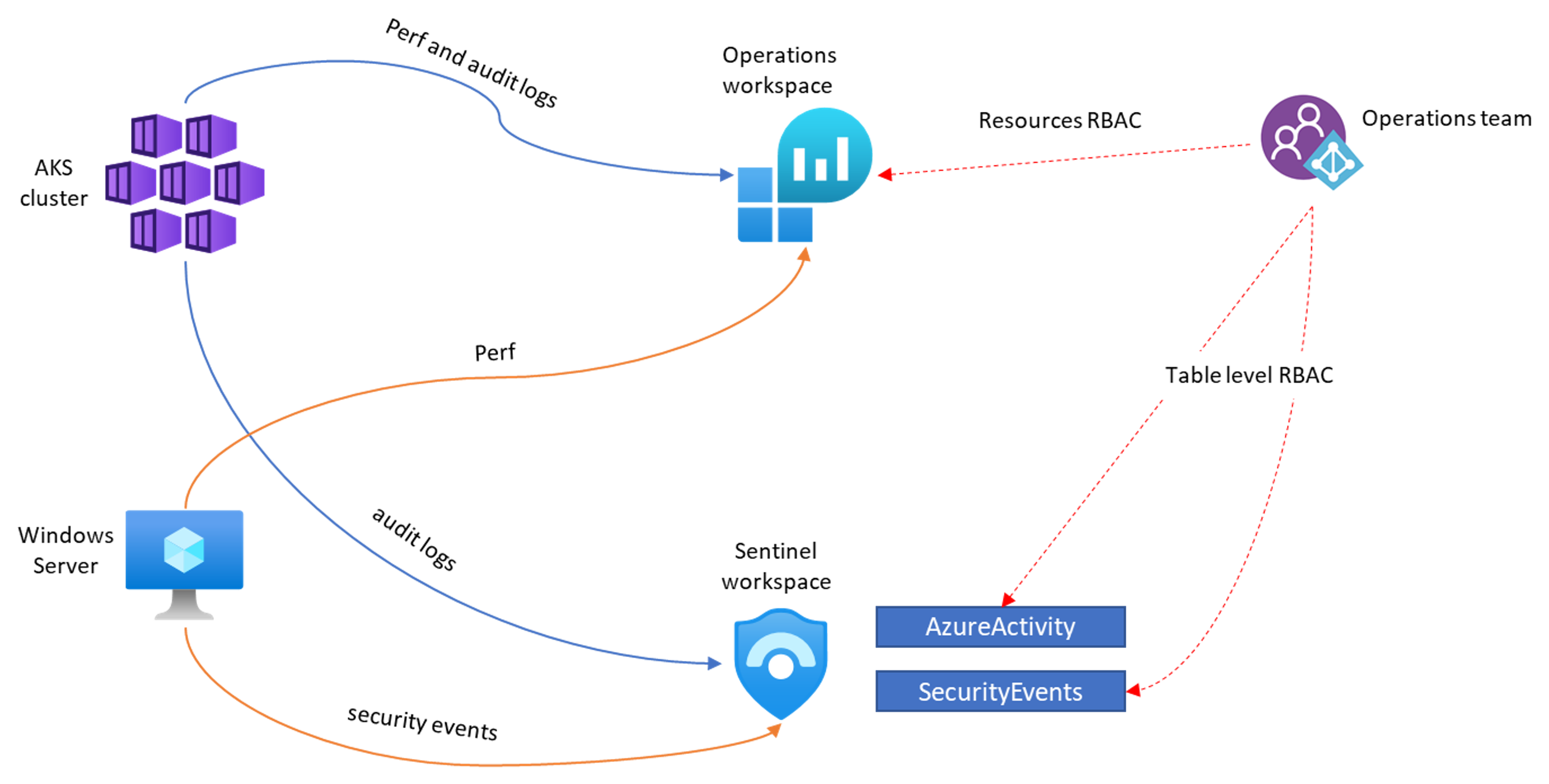

Het Fabrikam Operations-team moet prestatiegegevens verzamelen, van zowel VM's als AKS. Omdat AKS is gebaseerd op diagnostische instellingen, kunnen ze specifieke logboeken selecteren om naar specifieke werkruimten te verzenden. Fabrikam kan ervoor kiezen om AKS-auditlogboeken te verzenden naar de Log Analytics-werkruimte die is ingeschakeld voor Microsoft Sentinel en alle AKS-logboeken naar een afzonderlijke werkruimte, waar Microsoft Sentinel niet is ingeschakeld. In de werkruimte waarin Microsoft Sentinel niet is ingeschakeld, schakelt Fabrikam de Container Insights-oplossing in.

Voor Windows-VM's kan Fabrikam de Azure Monitoring Agent (AMA) gebruiken om de logboeken te splitsen, beveiligingsevenementen naar de werkruimte te verzenden, en prestatie- en Windows-gebeurtenissen naar de werkruimte te verzenden zonder Microsoft Sentinel.

Fabrikam kiest ervoor om de overlappende gegevens, zoals beveiligings- en Azure-activiteitsevenementen, alleen als SOC-gegevens te beschouwen en verzendt deze gegevens naar de werkruimte met Microsoft Sentinel.

Fabrikam moet de toegang voor overlappende gegevens beheren, waaronder beveiligingsgebeurtenissen en Azure activiteitsgebeurtenissen, maar er is geen vereiste op rijniveau. Omdat beveiligingsgebeurtenissen en Azure activiteitsgebeurtenissen geen aangepaste logboeken zijn, kan Fabrikam RBAC op tabelniveau gebruiken om toegang te verlenen tot deze twee tabellen voor het Operations-team.

Het resulterende werkruimteontwerp voor Fabrikam wordt geïllustreerd in de volgende afbeelding, inclusief alleen belangrijke logboekbronnen omwille van de eenvoud van het ontwerp:

De voorgestelde oplossing omvat:

- Twee afzonderlijke werkruimten in de regio Vs: één voor het SOC-team met Microsoft Sentinel ingeschakeld en een andere voor het Operations-team, zonder Microsoft Sentinel.

- De Azure Monitoring Agent (AMA) die wordt gebruikt om te bepalen welke logboeken vanaf Azure en on-premises VM's naar elke werkruimte worden verzonden.

- Diagnostische instellingen, die worden gebruikt om te bepalen welke logboeken naar elke werkruimte worden verzonden vanuit Azure resources zoals AKS.

- Overlappende gegevens die worden verzonden naar de Log Analytics-werkruimte die is ingeschakeld voor Microsoft Sentinel, met RBAC op tabelniveau om zo nodig toegang te verlenen aan het Operations-team.

Voorbeeld 3: Meerdere tenants en regio's en gecentraliseerde beveiliging

Adventure Works is een multinational met hoofdkantoor in Tokio. Adventure Works heeft 10 verschillende subentiteiten, gevestigd in verschillende landen/regio's over de hele wereld.

Adventure Works is Microsoft 365 E5 klant en heeft al workloads in Azure.

Tenancyvereisten voor Adventure Works

Adventure Works heeft drie verschillende Microsoft Entra tenants, één voor elk van de continenten waar ze subentiteiten hebben: Azië, Europa en Afrika. De landen/regio's van de verschillende subentiteiten hebben hun identiteit in de tenant van het continent waartoe ze behoren. Japanse gebruikers bevinden zich bijvoorbeeld in de tenant Azië , Duitse gebruikers in de tenant Europa en Egyptische gebruikers in de tenant Afrika .

Adventure Works-naleving en regionale vereisten

Adventure Works gebruikt momenteel drie Azure regio's, die elk zijn afgestemd op het continent waarin de subentiteiten zich bevinden. Adventure Works heeft geen strikte nalevingsvereisten.

Resourcetypen en verzamelingsvereisten voor Adventure Works

Adventure Works moet de volgende gegevensbronnen verzamelen voor elke subentiteit:

- aanmeldings- en auditlogboeken Microsoft Entra

- Office 365 logboeken

- Microsoft Defender XDR voor onbewerkte eindpuntlogboeken

- Azure-activiteit

- Microsoft Defender voor Cloud

- Azure PaaS-resources, zoals van Azure Firewall, Azure Storage, Azure SQL en Azure WAF

- Beveiligings- en windows-gebeurtenissen van Azure-VM's

- CEF-logboeken van on-premises netwerkapparaten

Azure VM's zijn verspreid over de drie continenten, maar bandbreedtekosten zijn geen probleem.

Toegangsvereisten voor Adventure Works

Adventure Works heeft één gecentraliseerd SOC-team dat toezicht houdt op de beveiligingsbewerkingen voor alle verschillende subentiteiten.

Adventure Works heeft ook drie onafhankelijke SOC-teams, één voor elk van de continenten. Het SOC-team van elk continent moet alleen toegang hebben tot de gegevens die in de regio zijn gegenereerd, zonder dat er gegevens van andere continenten worden weergegeven. Het SOC-team voor Azië mag bijvoorbeeld alleen toegang krijgen tot gegevens uit Azure resources die in Azië zijn geïmplementeerd, Microsoft Entra aanmeldingen van de Azië-tenant en Defender voor Eindpunt-logboeken van de Azië-tenant.

Het SOC-team van elk continent moet toegang hebben tot de volledige Microsoft Sentinel portalervaring.

Het Operations-team van Adventure Works werkt onafhankelijk en heeft eigen werkruimten zonder Microsoft Sentinel.

Adventure Works-oplossing

De Adventure Works-oplossing omvat de volgende overwegingen:

Het Operations-team van Adventure Works heeft al eigen werkruimten, dus u hoeft geen nieuwe werkruimte te maken.

Adventure Works heeft geen wettelijke vereisten die vereisen dat ze gegevens gescheiden houden.

Adventure Works heeft drie Microsoft Entra tenants en moet gegevensbronnen op tenantniveau verzamelen, zoals Office 365 logboeken. Adventure Works moet daarom ten minste één Log Analytics-werkruimte maken die is ingeschakeld voor Microsoft Sentinel in elke tenant.

Hoewel alle gegevens die in deze beslissing worden meegenomen, worden gebruikt door het Adventure Works SOC-team, moeten ze gegevens scheiden op basis van eigendom, omdat elk SOC-team alleen toegang heeft tot gegevens die relevant zijn voor dat team. Elk SOC-team heeft ook toegang nodig tot de volledige Microsoft Sentinel portal. Adventure Works hoeft de toegang tot gegevens niet per tabel te beheren.

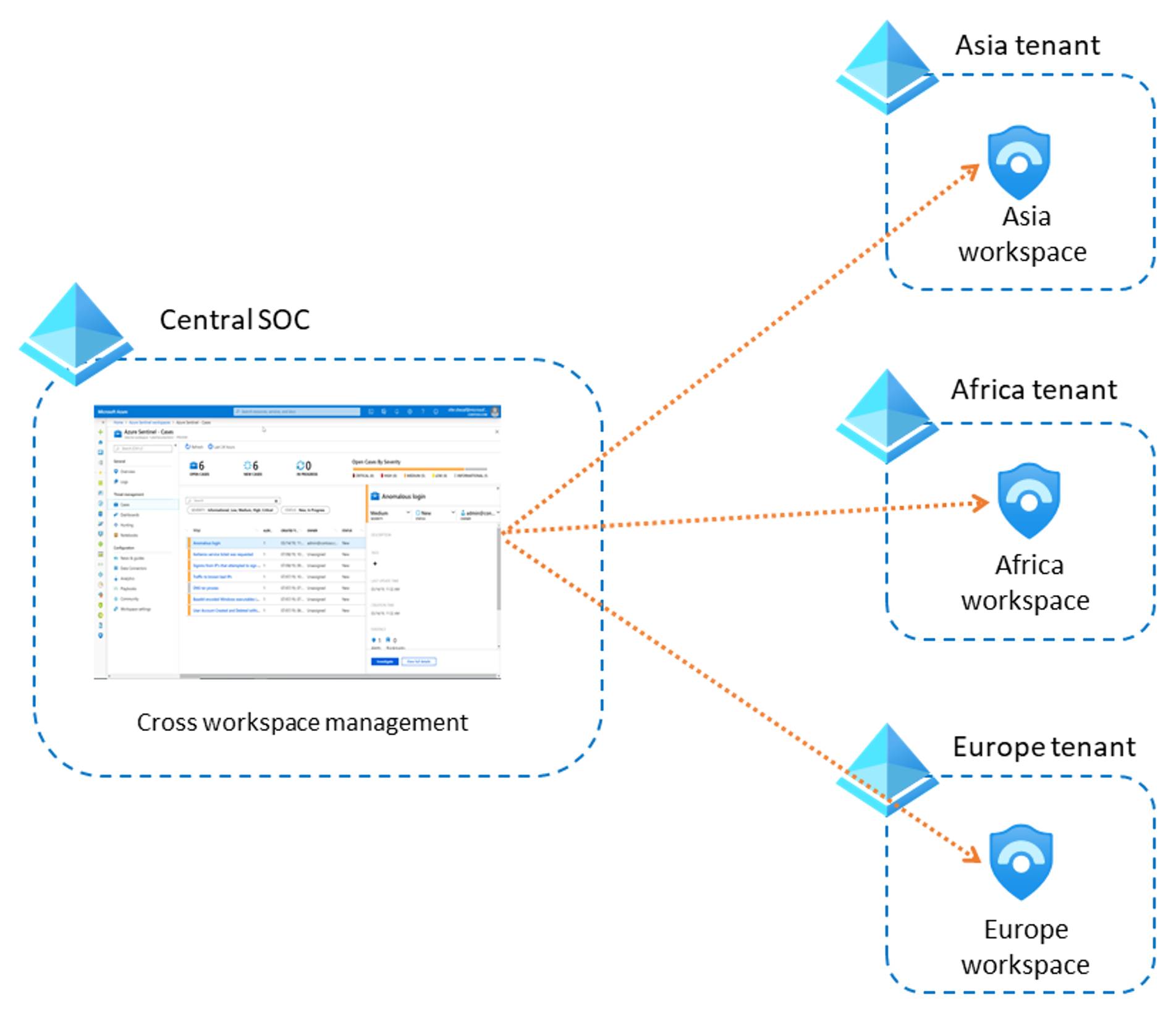

Het resulterende werkruimteontwerp voor Adventure Works wordt geïllustreerd in de volgende afbeelding, inclusief alleen belangrijke logboekbronnen omwille van de eenvoud van het ontwerp:

De voorgestelde oplossing omvat:

- Een afzonderlijke Log Analytics-werkruimte die is ingeschakeld voor Microsoft Sentinel voor elke Microsoft Entra tenant. Elke werkruimte verzamelt gegevens met betrekking tot de tenant voor alle gegevensbronnen.

- Het SOC-team van elk continent heeft alleen toegang tot de werkruimte in de eigen tenant, zodat alleen logboeken die binnen de tenantgrens zijn gegenereerd, toegankelijk zijn voor elk SOC-team.

- Het centrale SOC-team kan nog steeds werken vanuit een afzonderlijke Microsoft Entra tenant, waarbij Azure Lighthouse wordt gebruikt voor toegang tot elk van de verschillende Microsoft Sentinel omgevingen. Als er geen andere tenant is, kan het centrale SOC-team nog steeds Azure Lighthouse gebruiken om toegang te krijgen tot de externe werkruimten.

- Het centrale SOC-team kan ook een andere werkruimte maken als het artefacten moet opslaan die verborgen blijven voor de SOC-teams van het continent of als het andere gegevens wil opnemen die niet relevant zijn voor de SOC-teams van het continent.

Volgende stappen

In dit artikel hebt u een reeks voorgestelde werkruimteontwerpen voor organisaties bekeken.