Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Microsoft Sentinel-bereik biedt op rijniveau op rollen gebaseerd toegangsbeheer (RBAC), waardoor gedetailleerde toegang op rijniveau mogelijk is zonder werkruimtescheiding. Met deze mogelijkheid kunnen meerdere teams veilig werken binnen een gedeelde Microsoft Sentinel-omgeving, terwijl ze consistente en herbruikbare bereikdefinities gebruiken in tabellen en ervaringen.

Het bereik wordt geconfigureerd in de Microsoft Defender-portal.

Wat is het bereik van Microsoft Sentinel?

Microsoft Sentinel-bereik breidt machtigingenbeheer uit in de Defender-portal, zodat de beheerder machtigingen kan verlenen aan specifieke subsets van gegevens in Sentinel-tabellen. Doe het volgende om scopes te maken:

- Logische bereiken definiëren: bereikdefinities maken die zijn afgestemd op uw organisatiestructuur (per bedrijfseenheid, regio of gegevensgevoeligheid)

- Gebruikers of groepen toewijzen aan bereiken: Specifieke gebruikers of groepen toewijzen aan een of meer bereiken met behulp van Unified RBAC

- Gegevensrijen taggen bij opnametijd: Bereiktags toepassen op rijen in tabellen met behulp van Tabelbeheer, zodat u regels kunt maken waarmee zojuist opgenomen gegevens automatisch worden gelabeld

- Toegang beperken per bereik: gebruikerstoegang beperken tot waarschuwingen, incidenten, opsporingsquery's en data lake-verkenning op basis van hun toegewezen bereik

Opmerking

Scopen zijn additief. Gebruikers die meerdere rollen hebben toegewezen, krijgen de breedste machtigingen die voor hen beschikbaar zijn vanuit al hun toewijzingen. Als u bijvoorbeeld zowel een Entra Global Reader-rol hebt als een Defender XDR URBAC-rol die bereikmachtigingen biedt voor systeemtabellen, dan bent u niet beperkt door bereiken in systeemtabellen dankzij de Entra-rol. Een ander voorbeeld is dat als u binnen Microsoft Defender XDR dezelfde rolmachtigingen hebt voor een werkruimte, deze machtigingen voor twee verschillende scopes gelden, u die machtigingen hebt voor beide scopes.

Bereiken zijn van toepassing op Sentinel-tabellen die ondersteuning bieden voor opname-tijdtransformaties.

Gebruikssituaties

- Gedistribueerde/federatieve SOC-teams: grote ondernemingen en MSSP's werken vaak federatieve SOC-modellen waarbij verschillende teams verantwoordelijk zijn voor specifieke regio's, bedrijfseenheden of klanten. Met afbakening kan elk SOC-team onafhankelijk opereren binnen een gedeelde Sentinel-werkruimte, waardoor ze bedreigingen binnen hun eigen domein kunnen onderzoeken en erop kunnen reageren zonder toegang te krijgen tot niet-gerelateerde gegevens.

- Scoped Access voor externe, niet-beveiligingsteams: Teams zoals netwerken, IT-bewerkingen of naleving vereisen vaak toegang tot specifieke onbewerkte gegevensbronnen zonder inzicht in bredere beveiligingsinhoud. Met bereik op rijniveau kunnen deze externe teams veilig toegang krijgen tot de gegevens die relevant zijn voor hun functie.

- Gevoelige gegevensbescherming: beveilig bepaalde gegevens/tabellen door een benadering voor gegevenstoegang met minimale bevoegdheden toe te passen, zodat gevoelige informatie alleen toegankelijk is voor geautoriseerde gebruikers.

Vereiste voorwaarden

Controleer voordat u begint de volgende vereisten:

-

Toegang tot de Microsoft Defender-portal:

https://security.microsoft.com - Microsoft Sentinel-werkruimten die zijn toegevoegd aan de Defender-portal: Sentinel-werkruimten moeten beschikbaar zijn in de Defender-portal voordat rollen en machtigingen kunnen worden toegewezen

- Sentinel ingeschakeld in Unified RBAC: u moet Microsoft Sentinel in URBAC inschakelen voordat u deze functie gebruikt.

-

Vereiste machtigingen voor de persoon die bereik- en tagtabellen toewijst:

- Beveiligingsmachtiging (Beheren) permissie (URBAC) om bereik en toewijzingen te maken

- Toestemming voor gegevensbewerkingen (beheer) (URBAC) voor tabelbeheer

- Abonnementseigenaar of met rechten toegewezen om regels voor gegevensverzameling (DCR's) te maken

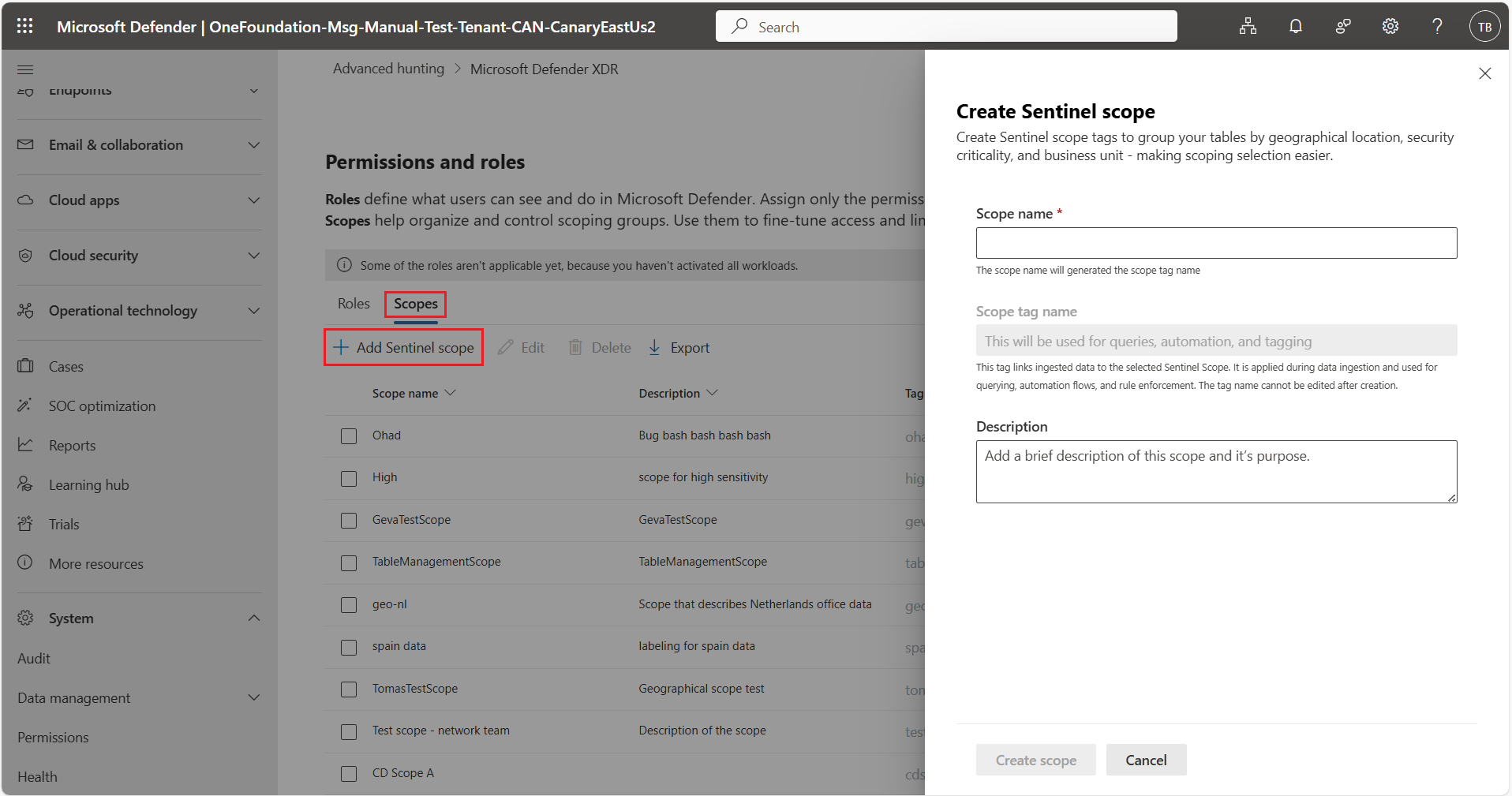

Stap 1: Een Sentinel-scope maken

- Ga in de Microsoft Defender-portal naarSysteemmachtigingen>.

- Selecteer Microsoft Defender XDR.

- Open het tabblad Scopes.

- Selecteer Sentinel-bereik toevoegen.

- Voeg een bereiknaam en een optionele beschrijving in.

- Selecteer Scope maken.

U kunt meerdere bereiken maken en uw eigen waarden definiëren voor elk bereik om de structuur en het beleid van uw organisatie weer te geven.

Opmerking

U kunt maximaal 100 unieke Sentinel-bereiken per tenant maken.

Stap 2: bereiktags toewijzen aan gebruikers of groepen

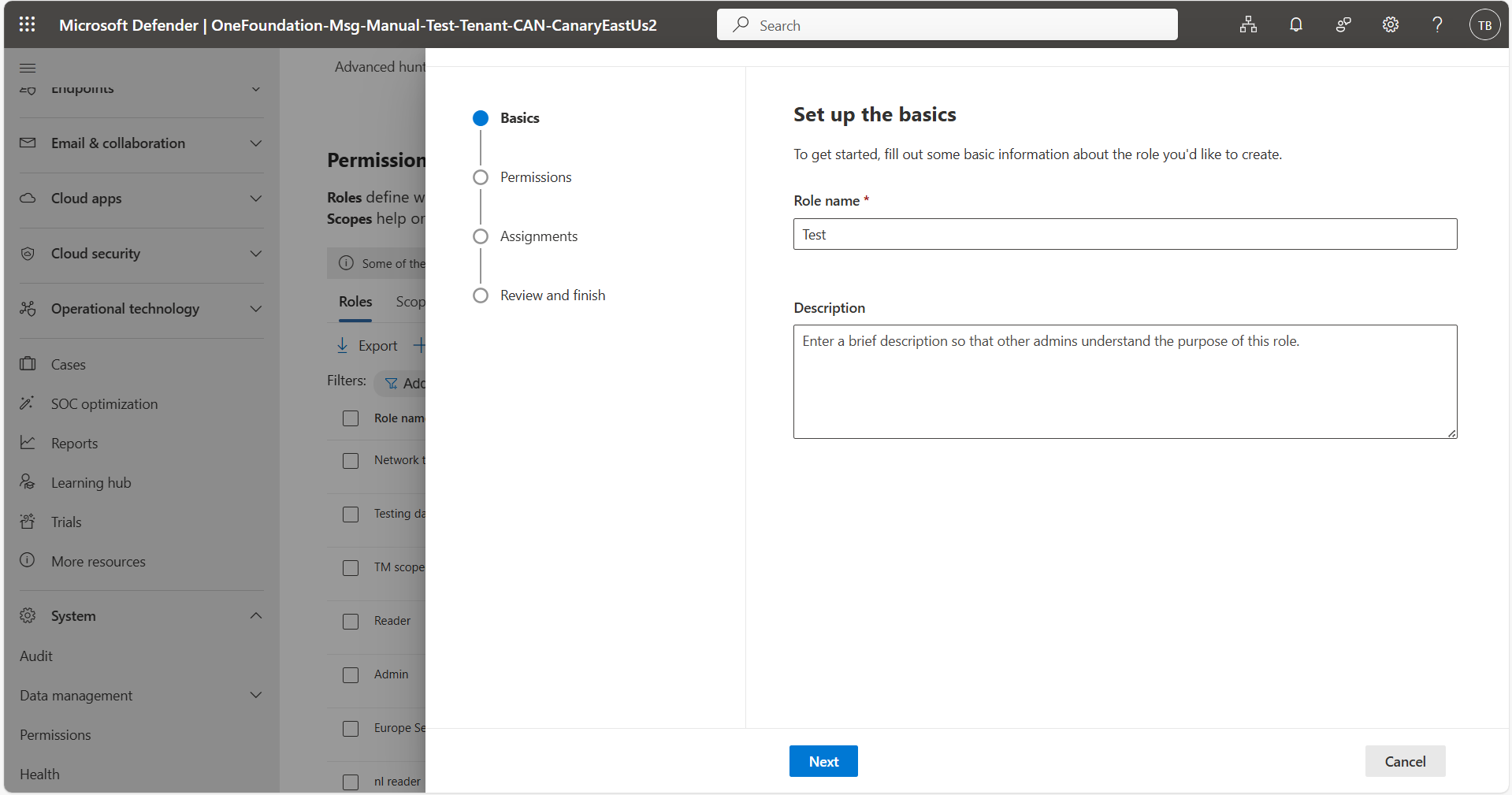

Open het tabblad Rollen in Machtigingen.

Selecteer Aangepaste rol maken.

Configureer de rolnaam en beschrijving en selecteer Volgende.

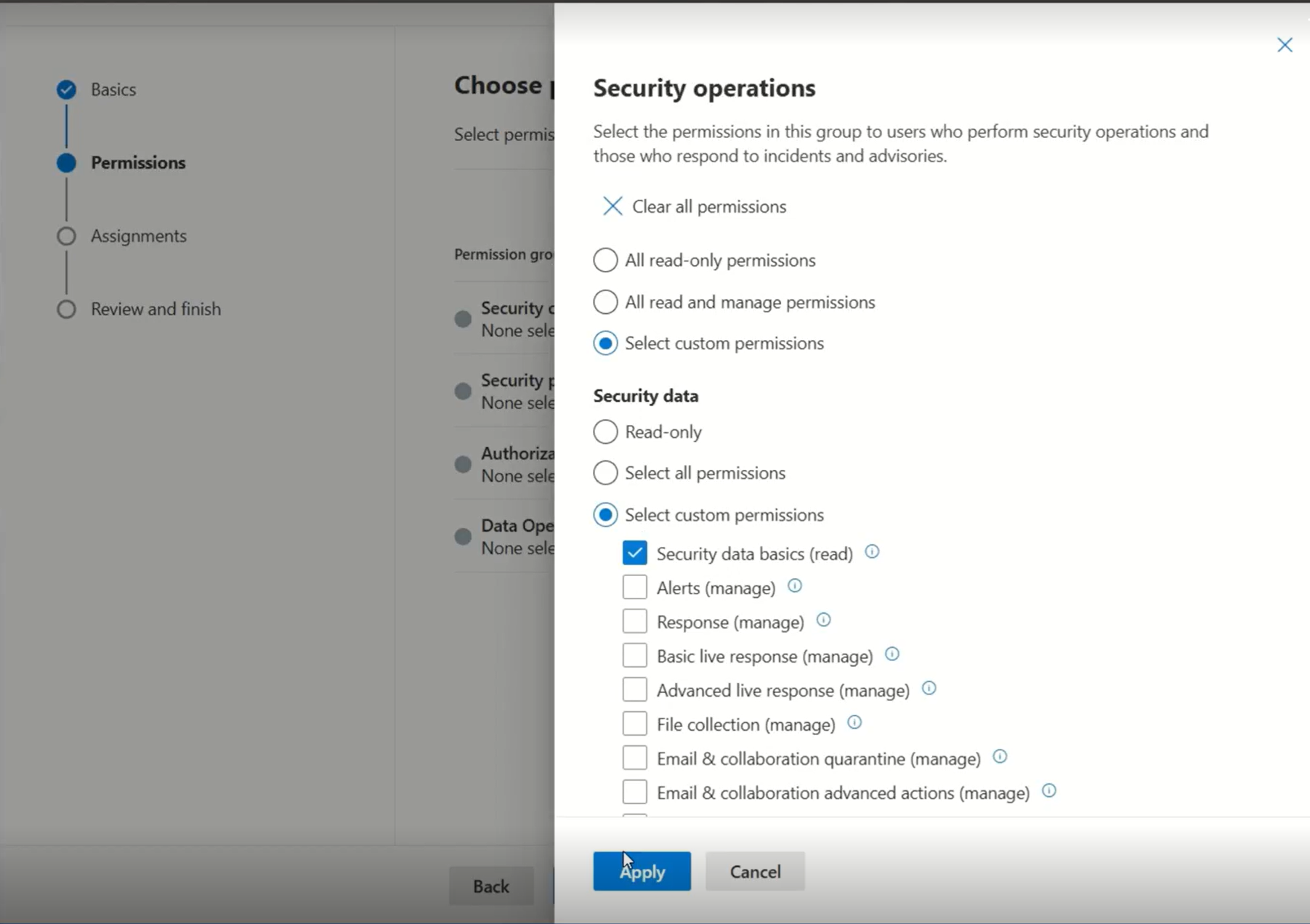

Wijs de vereiste machtigingen toe aan de rol en selecteer Toepassen.

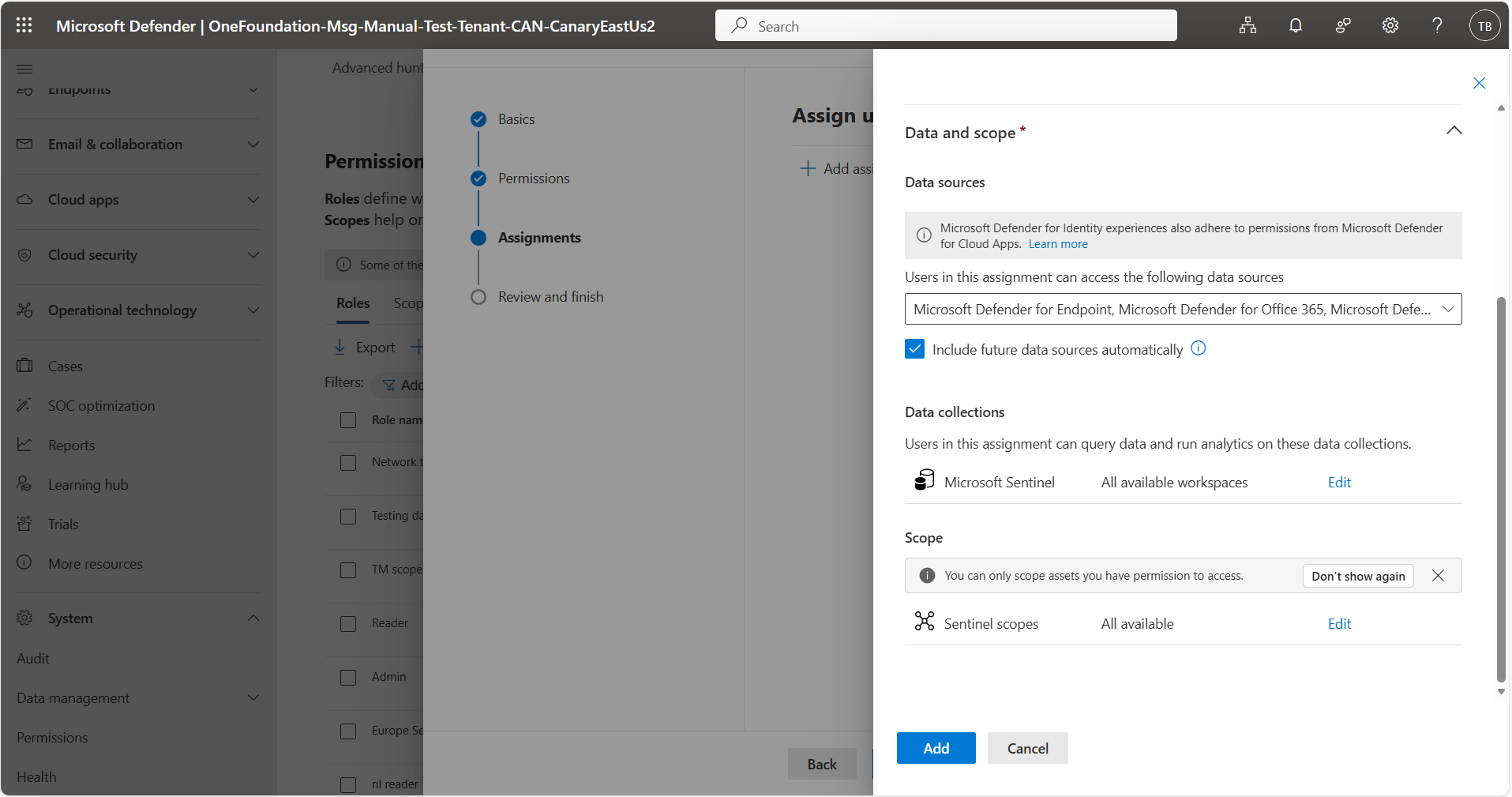

Geef in Toewijzingen een naam op en selecteer:

- Gebruikers of gebruikersgroepen (Azure AD-groepen)

- Gegevensbronnen en gegevensverzamelingen (Sentinel-werkruimten)

Selecteer Bewerken onder Bereik.

Selecteer een of meer toepassingsgebieden die u aan deze rol wilt toewijzen.

Sla de rol op.

Gebruikers kunnen worden toegewezen aan meerdere bereiken tegelijk via meerdere werkruimten, waarbij toegangsrechten zijn samengevoegd in alle toegewezen bereiken. Beperkte gebruikers hebben alleen toegang tot SIEM-gegevens die zijn gekoppeld aan hun toegewezen bereiken.

Stap 3: Tabellen taggen met bereik

U handhaaft scopes door gegevens te taggen tijdens de invoer. Met deze tagging maakt u een DCR (Data Collection Rule) waarmee bereiktags worden toegepast op zojuist opgenomen gegevens.

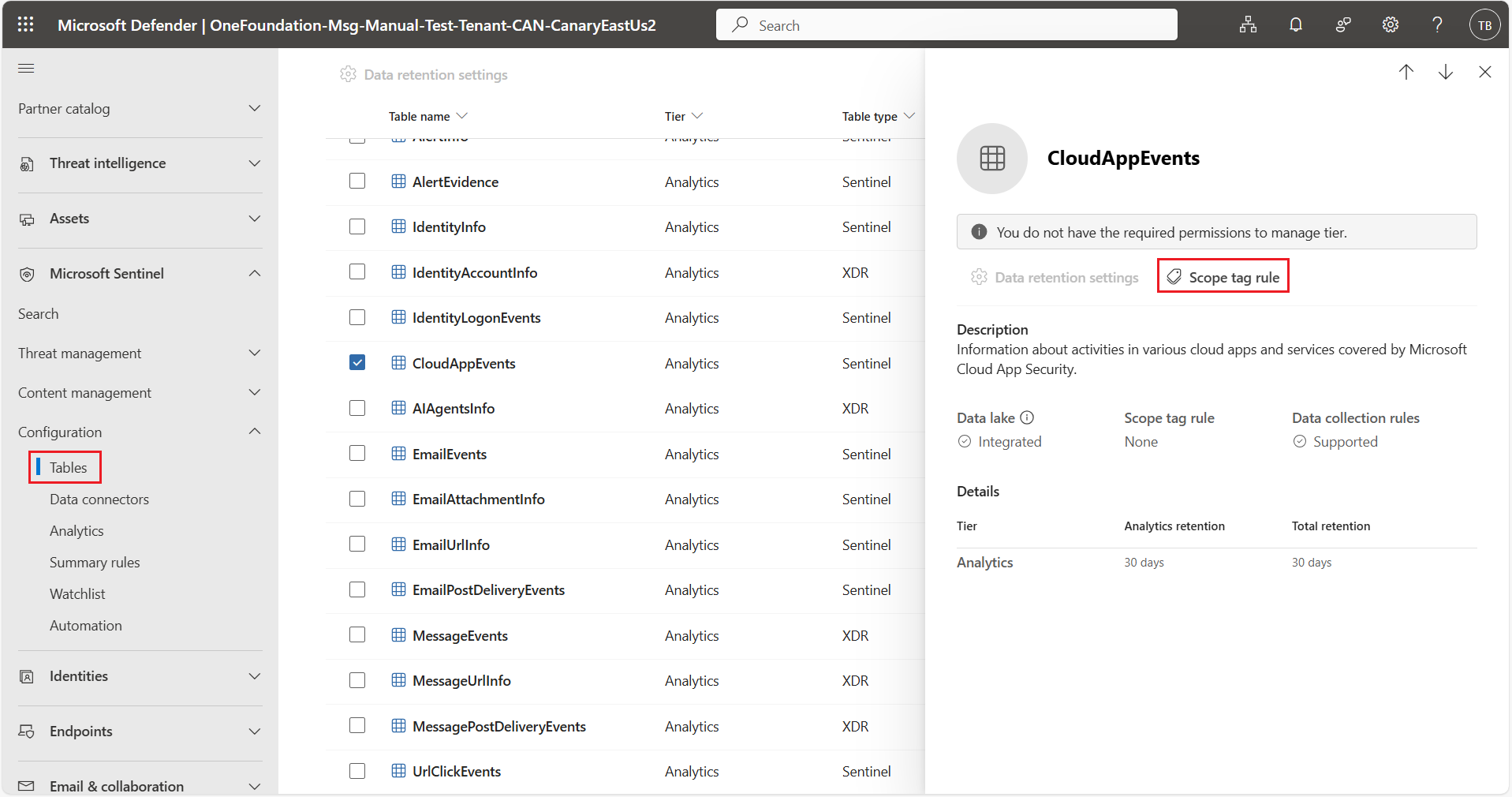

Ga in Microsoft Sentinel naarConfiguratietabellen>.

Selecteer een tabel die ondersteuning biedt voor opnametijdtransformaties.

Selecteer Scopetagregel.

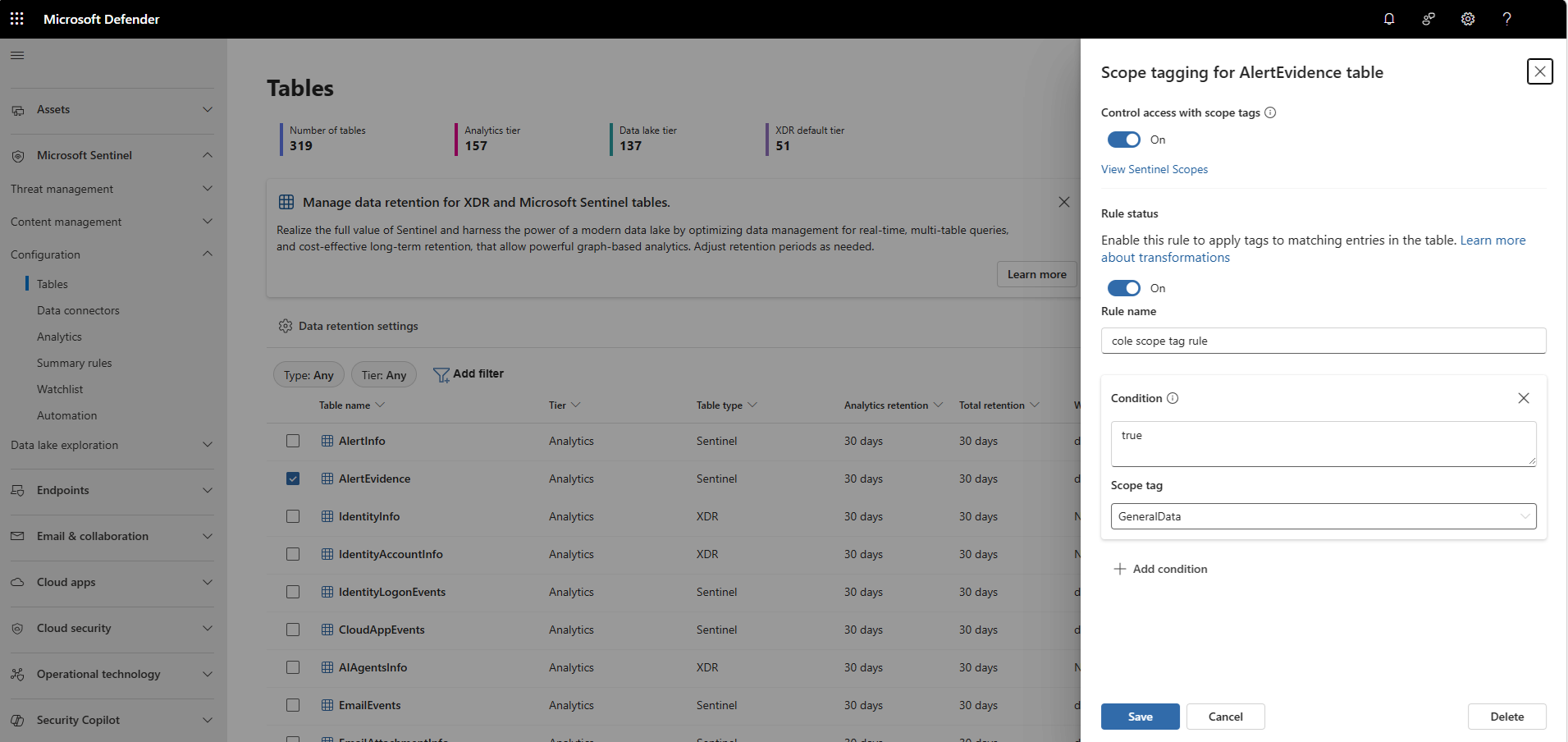

Schakel de schakelaar Gebruik van bereiktags toestaan voor RBAC in.

Schakel de schakelaar voor Scope tag rule in.

Definieer een KQL-expressie die rijen selecteert met behulp van door transformKQL ondersteunde operators en limieten.

Voorbeeld van bereik op locatie:

Location == 'Spain'Selecteer het bereik dat moet worden toegepast op rijen die overeenkomen met de expressie.

Sla de regel op.

Alleen nieuw opgenomen gegevens worden getagd. Eerder geïmporteerde gegevens zijn uitgesloten. Na het taggen kan het tot een uur duren voordat de nieuwe regel van kracht wordt.

Aanbeveling

U kunt meerdere scopetagregels in dezelfde tabel maken om verschillende rijen met verschillende scopes te taggen. Records kunnen gelijktijdig tot meerdere scopes behoren.

Stap 4: Toegang tot gescopeerde gegevens

Nadat reikwijdtes zijn gecreëerd, toegewezen en toegepast op tabellen, kunnen gebruikers met de toegewezen reikwijdte toegang krijgen tot Sentinel-ervaringen op basis van hun rol. Alle nieuw opgenomen gegevens worden automatisch voorzien van een scope. Historische (eerder opgenomen) gegevens zijn niet opgenomen. Gegevens die niet expliciet binnen een specifieke context vallen, zijn niet zichtbaar voor gebruikers binnen deze context. Niet-beperkte gebruikers hebben inzicht in alle gegevens binnen de werkruimte.

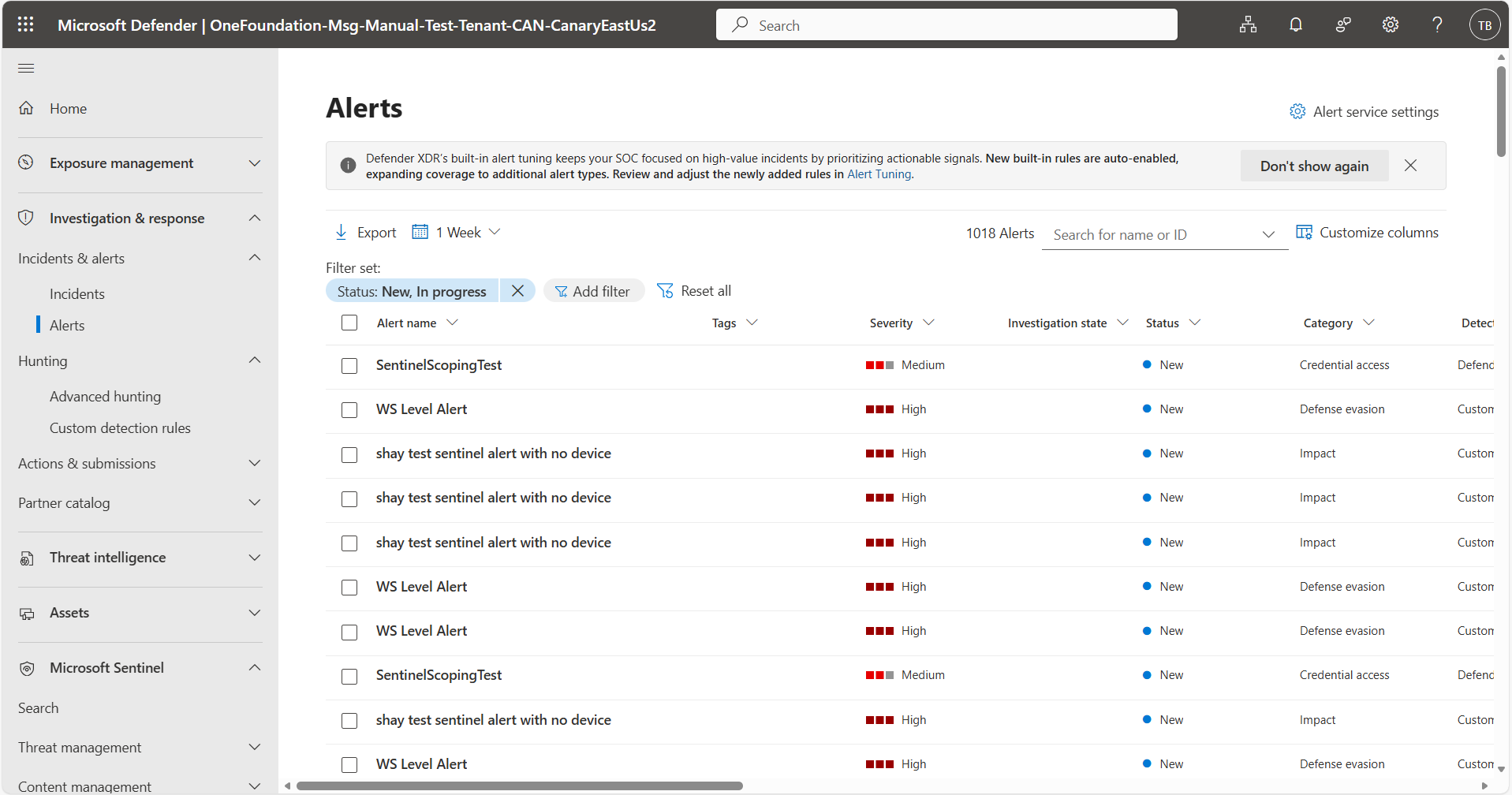

Gebruikers met een specifieke scope kunnen:

- Waarschuwingen bekijken die zijn gegenereerd uit afgebakende gegevens

- Waarschuwingen beheren als ze toegang hebben tot alle gebeurtenissen die aan die waarschuwing zijn gekoppeld

- Incidenten weergeven die ten minste één gegscopeerde waarschuwing bevatten

- Incidenten beheren als ze toegang hebben tot alle onderliggende waarschuwingen en over de vereiste machtigingen beschikken

- Geavanceerde opsporingsquery's alleen uitvoeren op afgebakende rijen

- Gegevens opvragen en verkennen in het Sentinel-meer (tabellen met bereik)

- Waarschuwingen en incidenten filteren op basis van hun Sentinel-bereik

Waarschuwingen nemen het bereik over van de onderliggende gegevens. Incidenten zijn zichtbaar als ten minste één waarschuwing binnen het bereik valt.

Het SentinelScope_CF aangepaste veld is beschikbaar voor gebruik in query's en detectieregels om te verwijzen naar het bereik in uw analyse.

Opmerking

Wanneer u aangepaste detecties en analyseregels maakt, moet u de kolom in hun SentinelScope_CF KQL projecteren om de geactiveerde waarschuwingen zichtbaar te maken voor analisten binnen het bereik. Als u deze kolom niet projecteert, worden waarschuwingen niet weergegeven en verborgen voor gebruikers met een bereik.

Beperkingen

De volgende beperkingen zijn van toepassing:

- Historische gegevens: Alleen recent toegevoegde gegevens zijn afgebakend. Eerder opgenomen gegevens zijn niet meegeteld en kunnen niet met terugwerkende kracht in de scope worden opgenomen.

- Tabelondersteuning: Alleen tabellen die ondersteuning bieden voor opnametijdtransformaties, kunnen worden gelabeld. Aangepaste tabellen (CLv1) worden niet ondersteund. CLv2-tabellen worden ondersteund.

- Transformatieplaatsing: transformaties kunnen alleen worden toegevoegd in hetzelfde abonnement als het abonnement van de gebruiker.

- Maximumbereiken: U kunt maximaal 100 unieke Sentinel-bereiken per tenant maken.

- Defender-portal alleen: Sentinel in de Azure portal (Ibiza) biedt geen ondersteuning voor scoping. Gebruik in plaats daarvan de Defender-portal.

- XDR-tabellen worden niet ondersteund: XDR-tabellen worden niet rechtstreeks ondersteund. Als u de retentie van XDR-tabellen in Log Analytics verlengt, kunt u gegevens taggen, maar alleen gegevens met 30+ dagen bewaren en geen gegevens tussen 0 en 30 dagen.

-

Geen automatische overname van bereik: de Log Analytics-tabellen

SecurityAlertsenSecurityIncidentsnemen het bereik niet automatisch over van de onbewerkte gegevens/tabellen waaruit ze zijn gegenereerd. Gebruikers met beperkte rechten hebben daarom standaard geen toegang tot deze middelen. Als tijdelijke oplossing kunt u een van de volgende acties uitvoeren:- Gebruik de XDR

AlertsInfoenAlertsEvidencetabellen waarbij het bereik automatisch wordt overgenomen of - Pas het bereik handmatig toe op deze Log Analytics-tabellen (deze methode is beperkt tot de kenmerken in de tabel en is mogelijk niet gelijk aan de overname van de gegevenstabellen die deze waarschuwingen hebben gegenereerd).

- Gebruik de XDR

- Ondersteunde ervaringen: Toepassingsbereiken van Sentinel kunnen alleen worden toegewezen aan Defender XDR RBAC-rollen. Azure RBAC-machtigingen voor werkruimten of globale rolmachtigingen van Entra worden niet ondersteund. Toepassingen die geen RBAC op rijniveau kunnen gebruiken, zoals Jupyter Notebooks, staan gebruikers die tot een bepaald bereik zijn beperkt, niet toe om gegevens voor de desbetreffende werkruimten weer te geven.

Machtigingen en toegang

- Gebruikers kunnen een incident bekijken als ze toegang hebben tot ten minste één waarschuwing in het incident. Ze kunnen het incident alleen beheren als ze toegang hebben tot alle waarschuwingen in het incident en de vereiste machtigingen hebben.

- De gebruiker met een bereik kan alleen de gegevens zien die zijn gekoppeld aan hun bereik. Als de waarschuwing entiteiten bevat waartoe de gebruiker geen toegang heeft, kan de gebruiker deze niet zien. Als de gebruiker toegang heeft tot ten minste één van de gekoppelde entiteiten, kan deze de waarschuwing zelf zien.

- Als u een hele tabel wilt bepalen, gebruikt u een regel die overeenkomt met alle rijen (bijvoorbeeld met een voorwaarde die altijd waar is). Eerder opgenomen gegevens kunnen niet met terugwerkende kracht worden vastgesteld.

- Gebruikers met een specifieke scope kunnen resources (zoals detectieregels, playbooks, automatiseringsregels) niet beheren, tenzij er machtigingen aan hen zijn toegewezen in een afzonderlijke roltoewijzing.

Volgende stappen

- Bekijk de lijst met tabellen die geschikt zijn voor invoertijd-transformaties

- Bereiknamen en logica plannen voordat gegevens worden gelabeld

- Begin met een testbereik voor een klein team of gegevenssubset

- Meer informatie over Unified RBAC in Microsoft Defender XDR